简介

本文档介绍创建内容过滤器的配置,内容过滤器可检测邮件主题中的关键字,并通过CRES服务安全地发送这些关键字。

先决条件

要求

建议掌握下列主题的相关知识:

- 思科安全电邮网关(SEG/ESA)

- Cisco IronPort邮件加密功能已启用

- 内容过滤器知识

- 加密知识

- 思科安全邮件加密服务(CRES)知识

使用的组件

本文档中的信息基于以下软件和硬件版本:

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

背景信息

根据您的组织需求,您可以使用CRES服务加密邮件。

这可以通过创建内容过滤器来触发主题信头中的短语或表达式来实现,这样,每当最终用户要加密邮件时,他们只需在邮件主题中添加表达式即可完成此操作。

配置

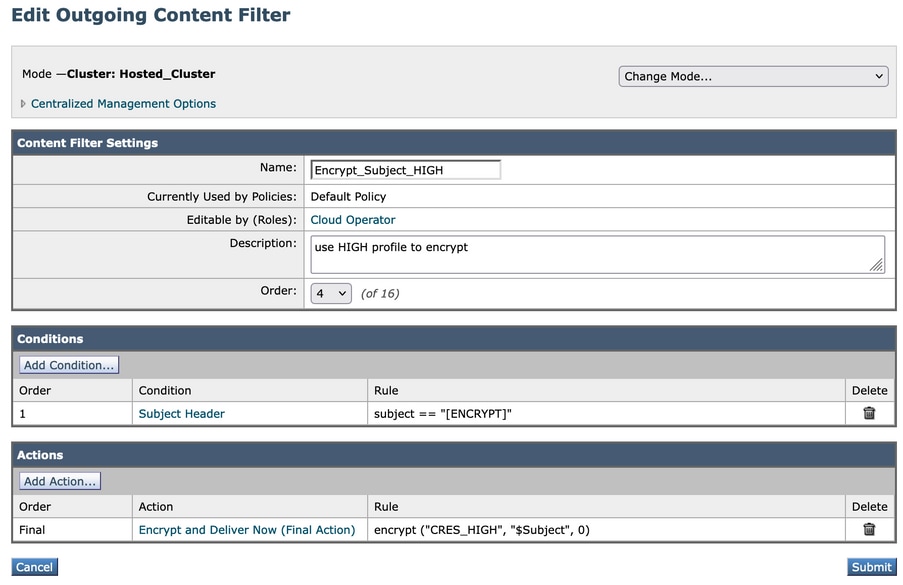

创建传出内容过滤器

在ESA中创建内容过滤器:

- 导航到邮件策略>传出内容过滤器。

- 单击Add Filter。

- 为过滤器命名。

- 单击Add Condition。

- 选择Subject Header。

- 根据需要选择主题信头的条件,然后在框中添加单词或短语。

- Click OK.

- 单击Add Action。

- 选择Encrypt and Deliver Now (Final Action)。

- 选择所需的加密配置文件。

- 提交和提交更改。

警告:如果要将主题报头与正则表达式一起添加,则由您决定,因为可用于此过滤器的正则表达式的组合可能会很多,并且可能导致在配置中使用错误。

示例:

将内容过滤器添加到外发邮件策略

在ESA中创建内容过滤器后,需要确保在外发邮件策略中启用该内容过滤器。

- 从ESA GUI中,导航到邮件策略>传出邮件策略。

- 选择哪个策略是内容过滤器可以使用的策略。在本例中,使用Default Policy。

- 转到第7列(与内容过滤器相关的列),然后单击该列中显示的字段。

- 选择Enable Content Filters (Customize Settings)选项,并选择您要在该策略中启用的Encrypt_Subject_HIGH 内容过滤器。

- 单击Submit,然后单击Commit Changes。

配置后测试过滤器

邮件主题中包含[ENCRYPT]一词。

接收人收到邮件,并且一旦在CRES上注册,就可以打开它并查看内容。

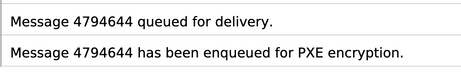

检查邮件是否已正确加密

通过邮件跟踪

在“邮件跟踪”(Message Tracking)中搜索“发件人/收件人”(Sender/Recipient)符合性时(该行说明加密成功),显示如下。

通过CLI

您可以使用grep查找与PXE加密语句的匹配,如下所示:

(Machine esa1.cisco.com)> grep "PXE encryption" mail_logs Tue Mar 28 16:06:41 2023 Info: MID 4794644 enqueued for PXE encryption Tue Mar 28 16:06:49 2023 Info: MID 4794645 was generated based on MID 4794644 by PXE encryption filter 'Encrypt_Subject_HIGH'

注意:您会在邮件跟踪中看到一条消息,显示MID XXXX基于MID YYYY生成。这是正常的,因为ESA首先获取未加密的消息,然后将该消息排队以将其发送到PXE加密引擎。

相关信息