简介

本文档介绍如何比较由Firepower管理中心(FMC)管理的Firepower设备的不同网络分析策略(NAP)。

先决条件

要求

Cisco 建议您了解以下主题:

- 开源Snort知识

- Firepower Management Center (FMC)

- Firepower Threat Defense (FTD)

使用的组件

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。本文档中的信息基于以下软件和硬件版本:

背景信息

Snort使用模式匹配技术来查找和防止网络数据包中的漏洞。为此,Snort引擎需要准备网络数据包,以便进行此比较。这一进程在国家行动方案的帮助下完成,可以经历以下三个阶段:

网络分析策略分阶段处理数据包:首先,系统会通过前三个TCP/IP层对数据包进行解码,然后继续进行规范化、预处理以及检测协议异常。

预处理器提供两个主要功能:

注意:某些入侵策略规则需要某些预处理程序选项才能执行检测

有关开源Snort的信息,请访问https://www.snort.org/

验证NAP配置

要创建或编辑firepower NAP策略,请导航到FMC策略>访问控制>入侵,然后点击右上角的网络分析策略选项,如图所示:

验证默认网络分析策略

检查应用于访问控制策略(ACP)的默认网络分析(NAP)策略

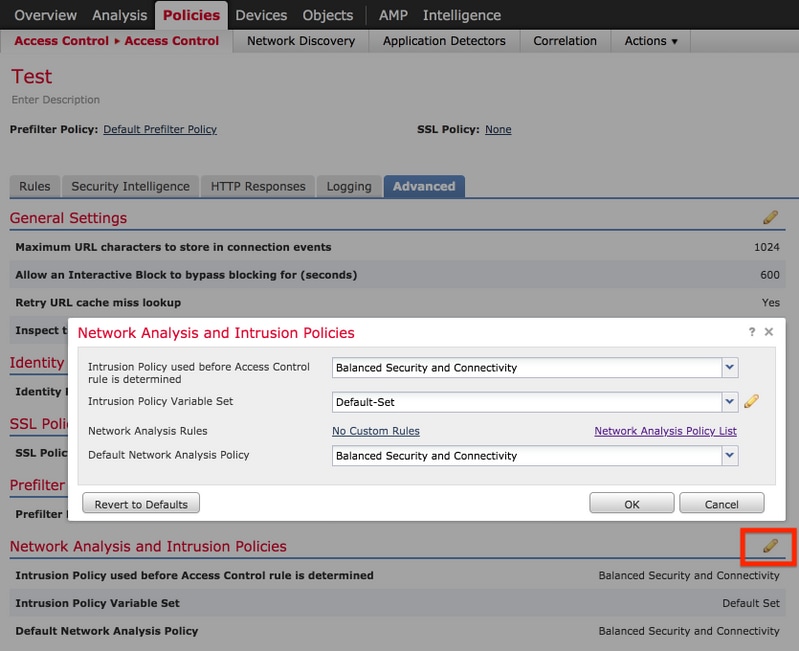

导航到策略>访问控制,然后编辑要验证的ACP。单击Advanced 选项卡并向下滚动到Network Analysis and Intrusion Policies 部分。

与ACP关联的默认网络分析策略是“平衡安全性和连接”,如图所示:

注意:不要混淆入侵策略的平衡安全性和连接和网络分析的平衡安全性和连接。前者用于Snort规则,后者用于预处理和解码。

比较网络分析策略(NAP)

可以比较NAP策略以便进行更改,此功能可以帮助确定和排除问题。此外,还可同时生成和导出国家行动方案的比较报告。

导航到策略>访问控制>入侵。然后,单击右上方的Network Analysis Policy选项。在NAP策略页下,您可以看到右上方的Compare Policies选项卡,如图所示:

网络分析策略比较有两种版本:

- 两个不同的NAP策略之间

- 在同一NAP策略的两个不同版本之间

比较窗口提供了两个所选NAP策略之间的逐行比较,并且可以从右上角的比较报告选项卡将相同策略作为报告导出,如图所示:

对于同一NAP策略的两个版本之间的比较,可以选择revision选项来选择所需的revision id,如图所示: