简介

本文档介绍如何续订用于简单证书注册协议(SCEP)的两个证书:Microsoft Active Directory 2012上的Exchange注册代理和CEP加密证书。

先决条件

要求

Cisco 建议您了解以下主题:

- Microsoft Active Directory配置基础知识

- 公钥基础设施(PKI)基础知识

- 身份服务引擎(ISE)基础知识

使用的组件

本文档中的信息基于以下软件和硬件版本:

- 思科身份服务引擎版本2.0

- Microsoft Active Directory 2012 R2

问题

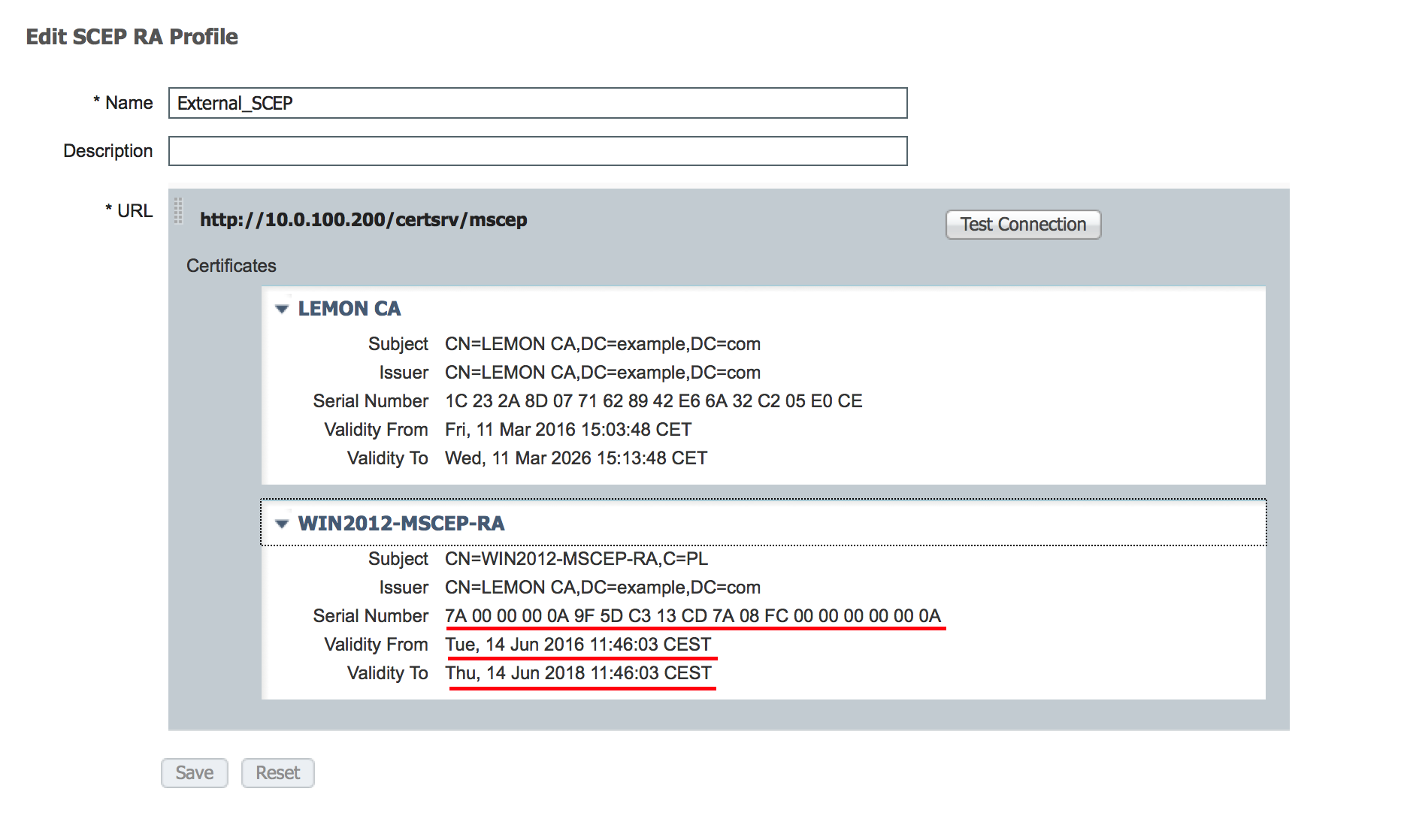

Cisco ISE使用SCEP协议支持个人设备注册(BYOD自注册)。使用外部SCEP CA时,此CA由ISE上的SCEP RA配置文件定义。创建SCEP RA配置文件时,两个证书会自动添加到受信任证书库:

RA负责接收和验证来自注册设备的请求,并将其转发到颁发客户端证书的CA。

当RA证书过期时,不会在CA端(在本例中为Windows Server 2012)自动续订。此操作应由Active Directory/CA管理员手动完成。

以下示例说明如何在Windows Server 2012 R2上实现此目标。

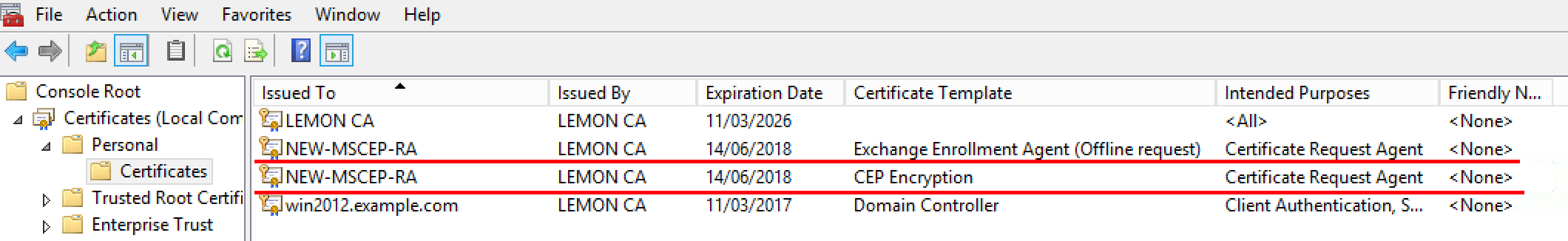

初始SCEP证书在ISE上可见:

假设MSCEP-RA CERTIFICATE已过期且必须续订。

假设MSCEP-RA CERTIFICATE已过期且必须续订。

解决方案

注意:对Windows Server所做的任何更改都应首先咨询其管理员。

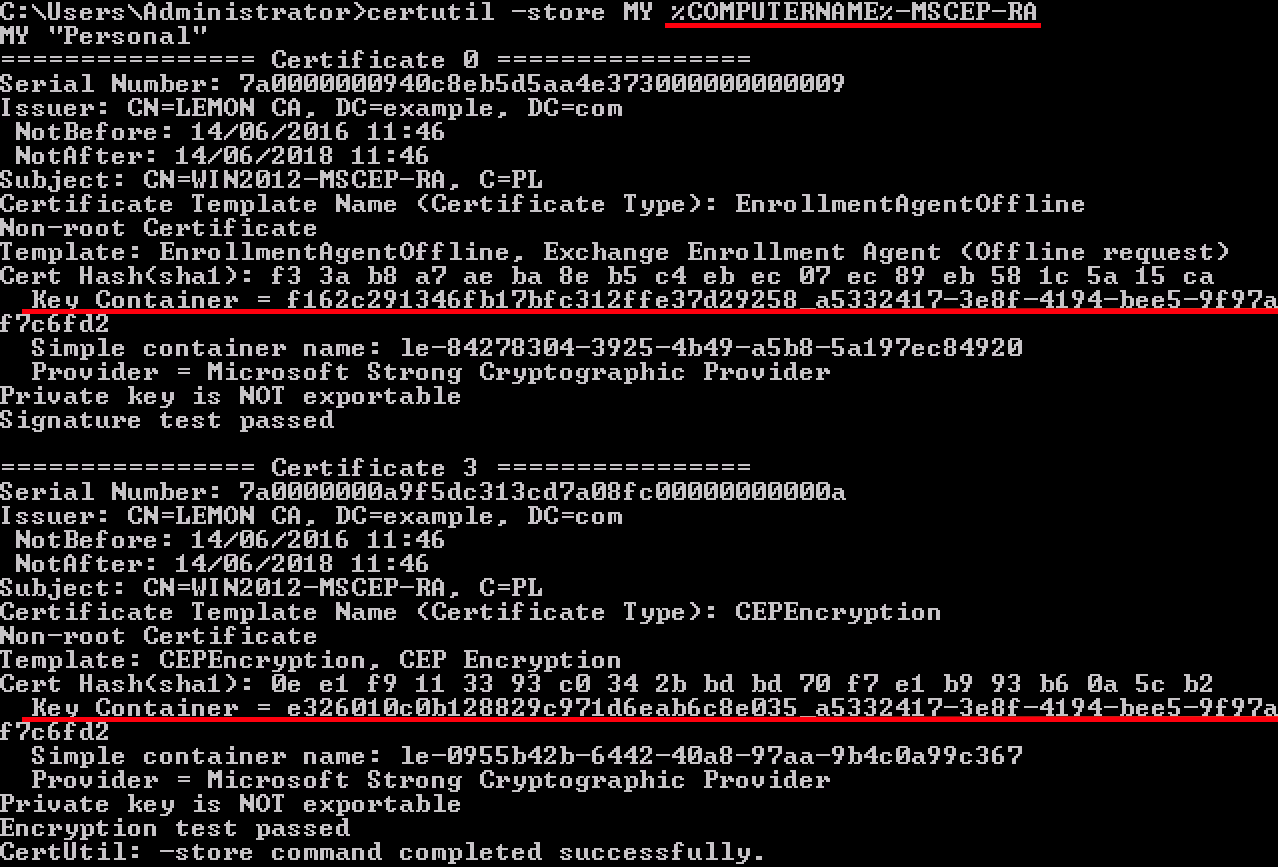

1. 识别旧私钥

使用certutil工具在Active Directory上查找与RA证书关联的私钥。找到后密钥容器。

certutil -store MY %COMPUTERNAME%-MSCEP-RA

请注意,如果您的初始MSCEP-RA证书的名称不同,则应该在此请求中对其进行调整。但是,默认情况下它应包含计算机名称。

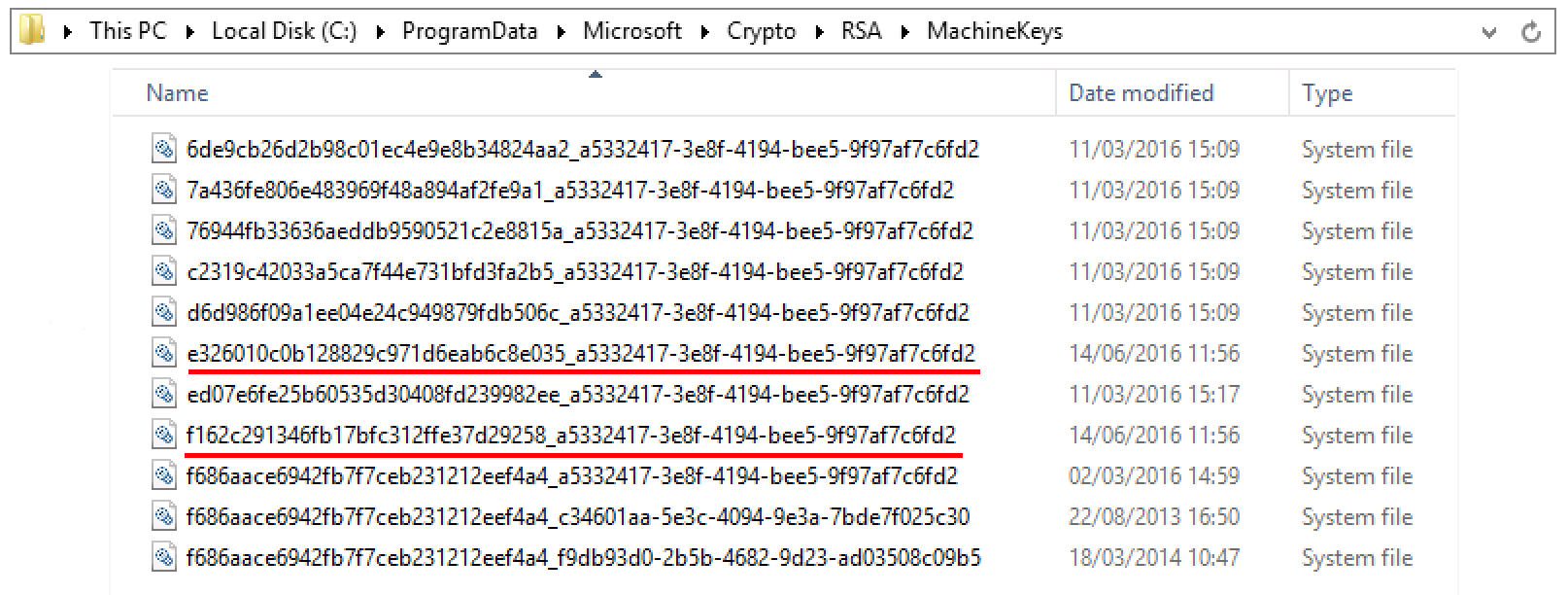

2. 删除旧私钥

从下面的文件夹中手动删除引用键:

C:\ProgramData\Microsoft\Crypto\RSA\MachineKeys

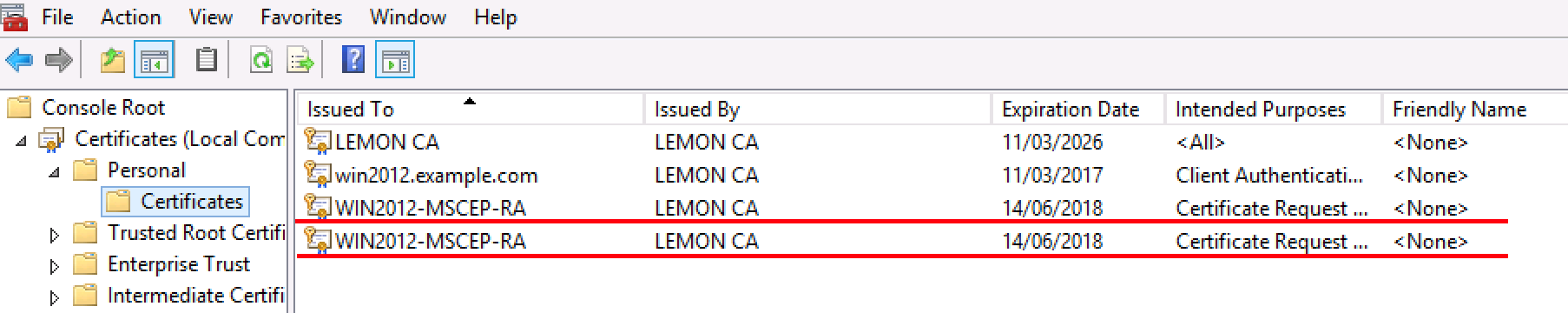

3. 删除旧的MSCEP-RA证书

删除私钥后,请从MMC控制台删除MSCEP-RA证书。

MMC >“文件”>“添加/删除管理单元……”>“添加“证书”>“计算机帐户”>“本地计算机”

4. 为SCEP生成新证书

4.1.生成Exchange注册证书

4.1.1.使用以下内容创建文件cisco_ndes_sign.inf。certreq.exe工具稍后将使用此信息生成证书签名请求(CSR):

[NewRequest]

Subject = “CN=NEW-MSCEP-RA,OU=Cisco,O=Systems,L=Krakow,S=Malopolskie,C=PL”

Exportable = TRUE

KeyLength = 2048

KeySpec = 2

KeyUsage = 0x80

MachineKeySet = TRUE

ProviderName = “Microsoft Enhanced Cryptographic Provider v1.0″

ProviderType = 1

[EnhancedKeyUsageExtension]

OID = 1.3.6.1.4.1.311.20.2.1

[RequestAttributes]

CertificateTemplate = EnrollmentAgentOffline

提示:如果复制此文件模板,请确保根据要求对其进行调整,并检查是否正确复制了所有字符(包括引号)。

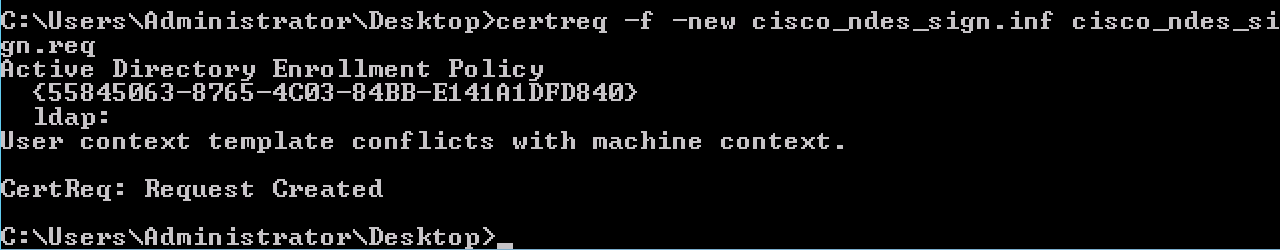

4.1.2.使用以下命令基于.INF文件创建CSR:

certreq -f -new cisco_ndes_sign.inf cisco_ndes_sign.req

如果弹出警告对话框“用户上下文模板与计算机上下文冲突”,请单击“确定”。可以忽略此警告。

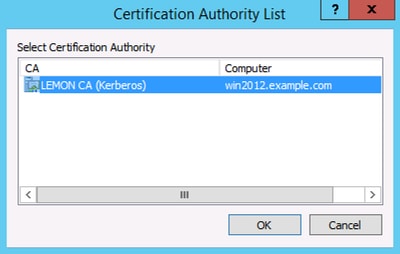

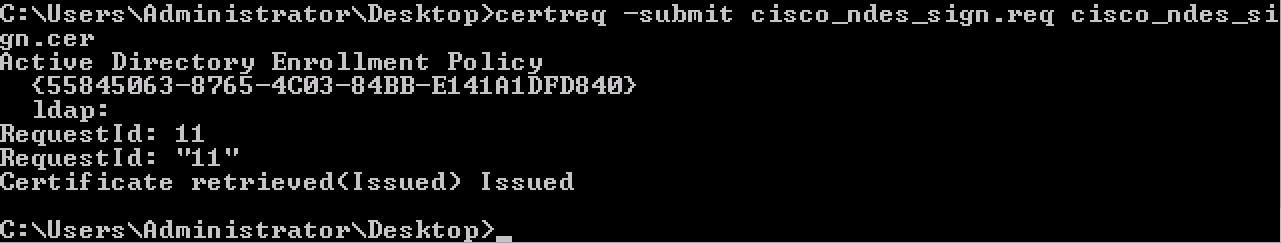

4.1.3.使用以下命令提交CSR:

certreq -submit cisco_ndes_sign.req cisco_ndes_sign.cer

在此过程中,会弹出一个窗口,必须选择适当的CA。

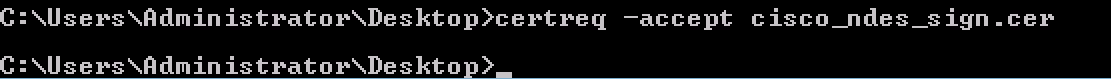

4.1.4接受上一步颁发的证书。由于此命令,新证书将导入并移动到Local Computer Personal store:

certreq -accept cisco_ndes_sign.cer

4.2.生成CEP加密证书

4.2.1.创建新文件cisco_ndes_xchg.inf:

[NewRequest]

Subject = "CN=NEW-MSCEP-RA,OU=Cisco,O=Systems,L=Krakow,S=Malopolskie,C=PL"

Exportable = TRUE

KeyLength = 2048

KeySpec = 1

KeyUsage = 0x20

MachineKeySet = TRUE

ProviderName = “Microsoft RSA Schannel Cryptographic Provider”

ProviderType = 12

[EnhancedKeyUsageExtension]

OID = 1.3.6.1.4.1.311.20.2.1

[RequestAttributes]

CertificateTemplate = CEPEncryption

按照4.1中所述的相同步骤操作。

4.2.2.根据新的.INF文件生成CSR:

certreq -f -new cisco_ndes_xchg.inf cisco_ndes_xchg.req

4.2.3.提交请求:

certreq -submit cisco_ndes_xchg.req cisco_ndes_xchg.cer

4.2.4:通过将新证书移动到Local Computer Personal store来接受该证书:

certreq -accept cisco_ndes_xchg.cer

5. 验证

完成步骤4后,两个新的MSCEP-RA证书将显示在本地计算机个人存储中:

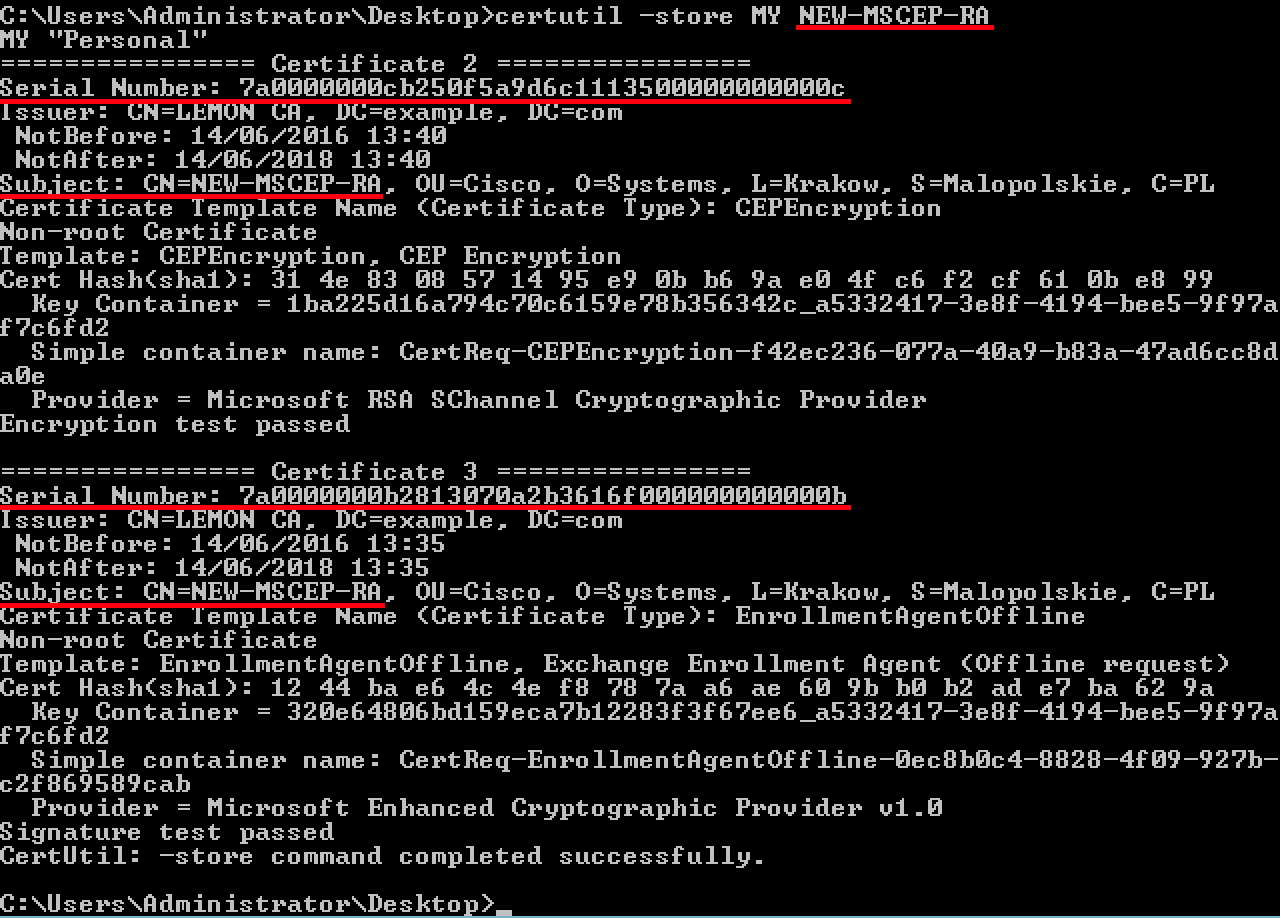

您还可以使用certutil.exe 工具验证证书(确保使用正确的新证书名称)。应显示具有新通用名称和新序列号的MSCEP-RA证书:

certutil -store MY NEW-MSCEP-RA

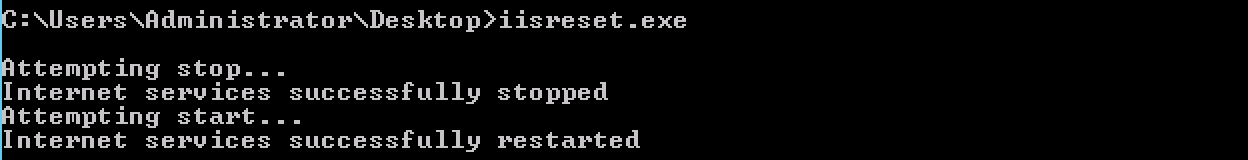

6. 重新启动IIS

重新启动Internet Information Services (IIS)服务器以应用更改:

iisreset.exe

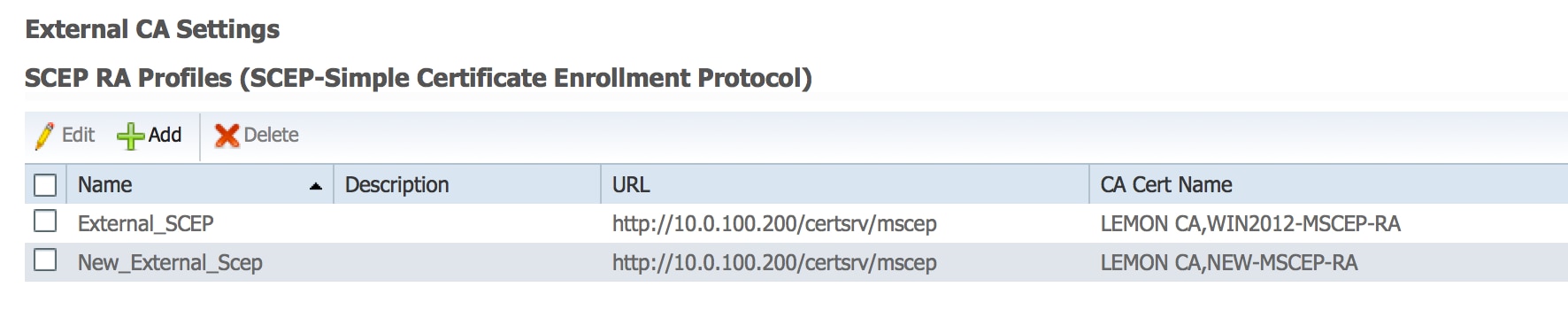

7. 创建新的SCEP RA配置文件

在ISE上,创建新的SCEP RA配置文件(与旧配置文件具有相同的服务器URL),以便下载新证书并将其添加到受信任证书库:

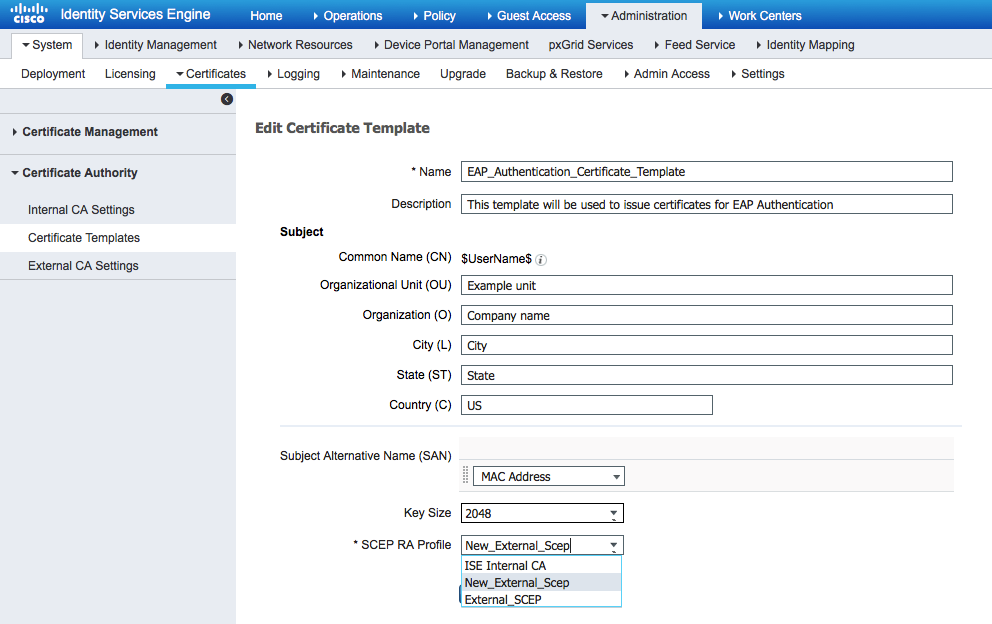

8. 修改证书模板

确保在BYOD使用的证书模板中指定新的SCEP RA配置文件(您可以在管理>系统>证书>证书颁发机构>证书模板中选中该模板):

参考

1. Microsoft Technet区域文章

2. Cisco ISE配置指南