简介

本文档介绍配置思科安全感知(CSA)与思科安全邮件网关集成所需的步骤。

先决条件

要求

Cisco 建议您了解以下主题:

使用的组件

本文档中的信息基于AsyncOS for SEG 14.0及更高版本。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

从CSA云服务创建和发送网络钓鱼模拟

步骤1:登录CSA云服务

请参阅 :

1. https://secat.cisco.com/(美洲地区)

2. https://secat-eu.cisco.com/(欧洲地区)

第二步:创建网络钓鱼邮件收件人

导航至 Environment > Users > Add New User 并填写“电子邮件”、“名字”、“姓氏”和“语言”字段,然后单击 Save Changes如图所示.

用于添加新用户的用户界面页面的截图

用于添加新用户的用户界面页面的截图

注意:只需为有权创建和启动模拟的CSA管理员用户设置密码。

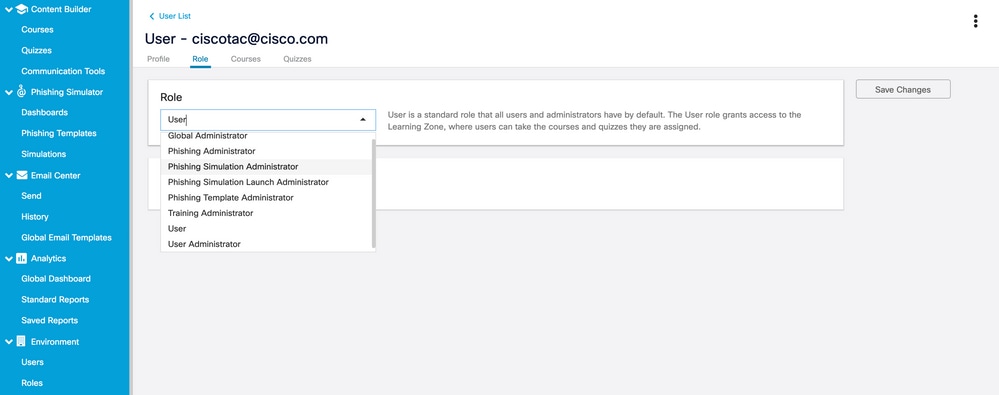

创建用户后,即可选择用户的角色。您可以从下拉列表中选择角色,如下图所示:

用户角色下拉选项视图

用户角色下拉选项视图

选中复选框User is Phishing Recipient > Save Changes如图所示.

屏幕截图显示“User is Phishing Recipient”复选框已启用

屏幕截图显示“User is Phishing Recipient”复选框已启用

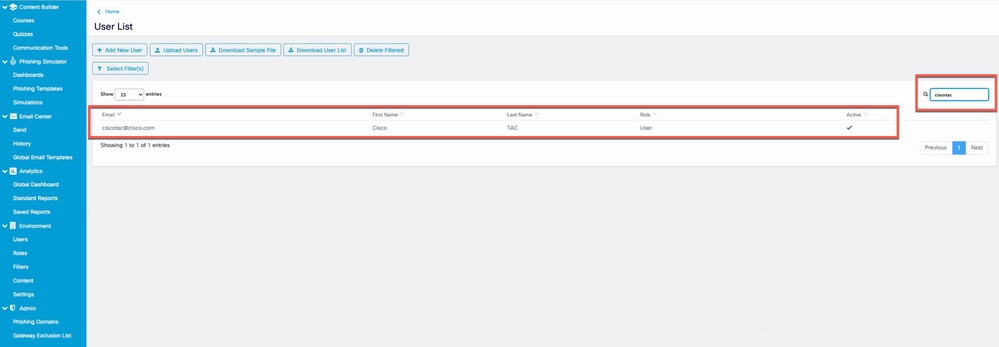

确认已成功添加用户,并在根据过滤器中的邮件地址搜索时列出,如图所示。

用户列表中新用户的截图

用户列表中新用户的截图

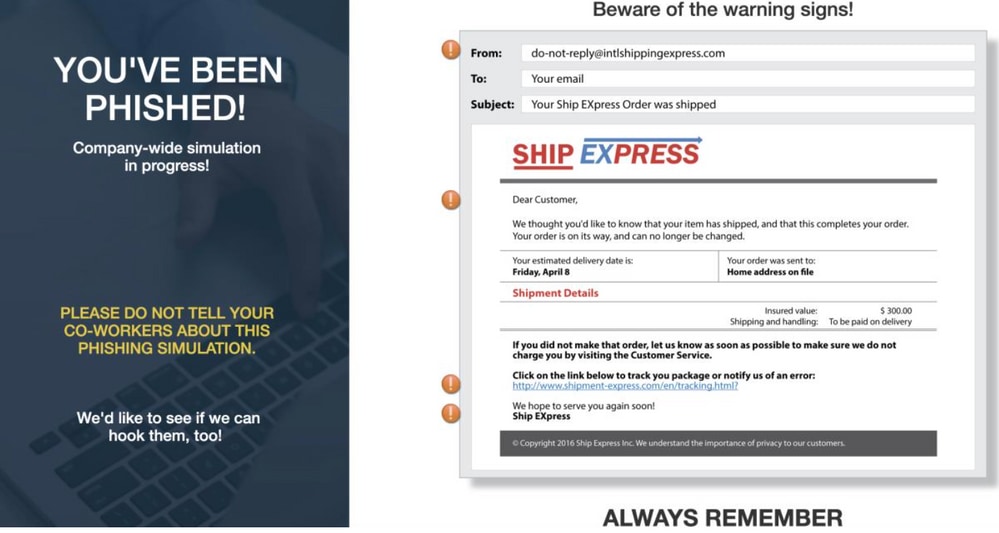

第三步:启用报告API

导航至 Environments > Settings > Report API 制表符并选中Enable Report API > Save Changes .

注:记下承载令牌。您需要此操作才能将SEG与CSA集成。

屏幕截图显示“启用报告API”复选框已启用。

屏幕截图显示“启用报告API”复选框已启用。

第四步:创建网络钓鱼模拟

a.导航至 Phishing Simulator > Simulations > Create New Simulation 并选择 Template 从可用列表中(如图所示)。

屏幕截图突出显示“创建新模拟”按钮

屏幕截图突出显示“创建新模拟”按钮

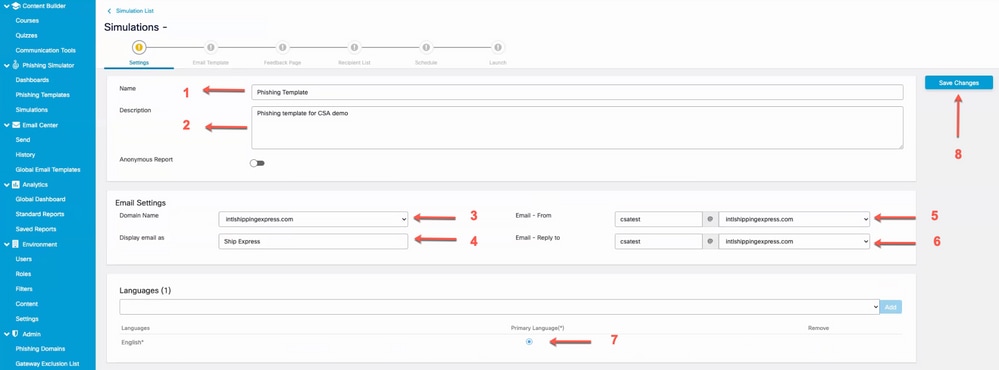

b.填写以下信息:

- 选择模板的名称。

- 描述模板。

- 发送网络钓鱼邮件的域名。

- 网络钓鱼邮件的显示名称。

- 邮件发件人地址(从下拉列表中选择)。

- 回复地址(从下拉列表中选择)。

- 选择 Language。

- 保存更改。

屏幕截图突出显示需要填充到配置新模拟中的字段

屏幕截图突出显示需要填充到配置新模拟中的字段

c.点击 Import from Filters 并将网络钓鱼邮件收件人添加到 Recipient List如图所示.

突出显示“从过滤器导入”按钮的屏幕截图

突出显示“从过滤器导入”按钮的屏幕截图

您可以按语言或管理员过滤用户。点击 Add 如图所示.

用于按语言或管理器过滤的“过滤用户”对话框的截图

用于按语言或管理器过滤的“过滤用户”对话框的截图

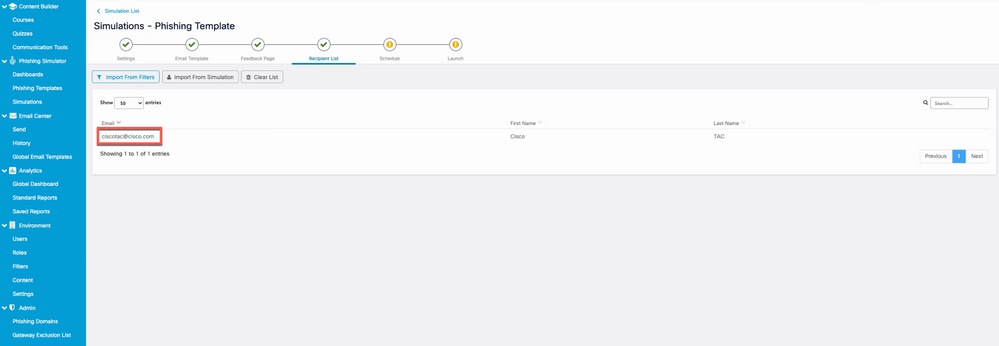

下面是在步骤2中创建的用户的示例。该用户现在已添加到收件人列表,如图所示。

之前创建的用户的屏幕截图,该用户被列为网络钓鱼模拟的收件人

之前创建的用户的屏幕截图,该用户被列为网络钓鱼模拟的收件人

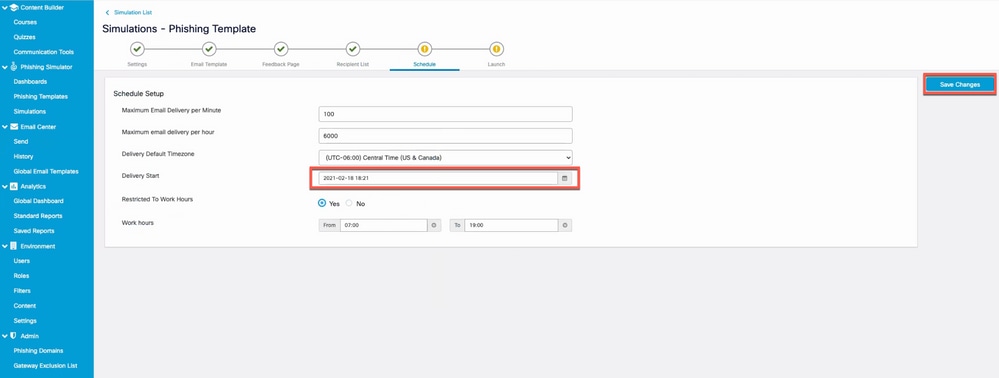

d.设置Delivery Start日期和 Save 如图所示的用于计划营销活动的更改。

突出显示“传送开始”字段的屏幕截图

突出显示“传送开始”字段的屏幕截图

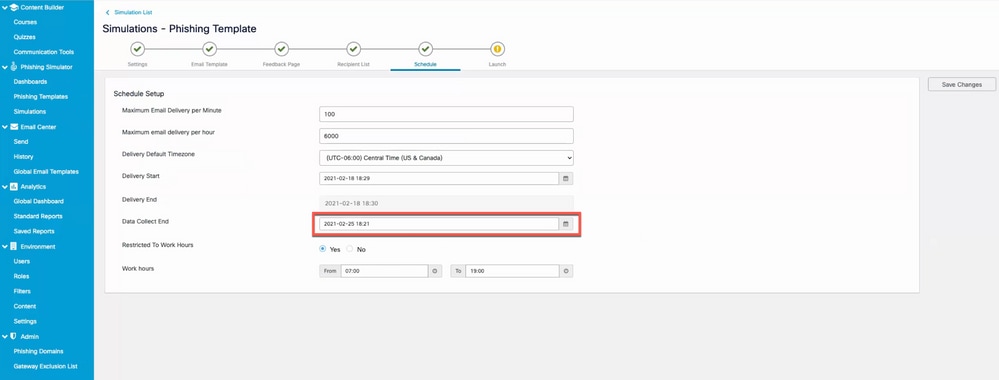

选择开始日期后,可选择 end date 活动已启用,如图所示。

突出显示指定模拟何时结束的Data Collection End字段的截图

突出显示指定模拟何时结束的Data Collection End字段的截图

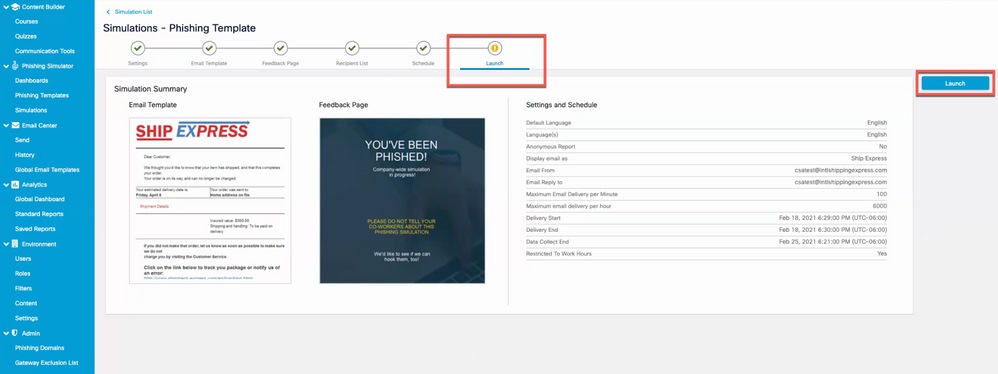

e.点击 Launch 启动营销活动,如图所示。

可启动活动的模拟创建向导的最终选项卡的截图

可启动活动的模拟创建向导的最终选项卡的截图

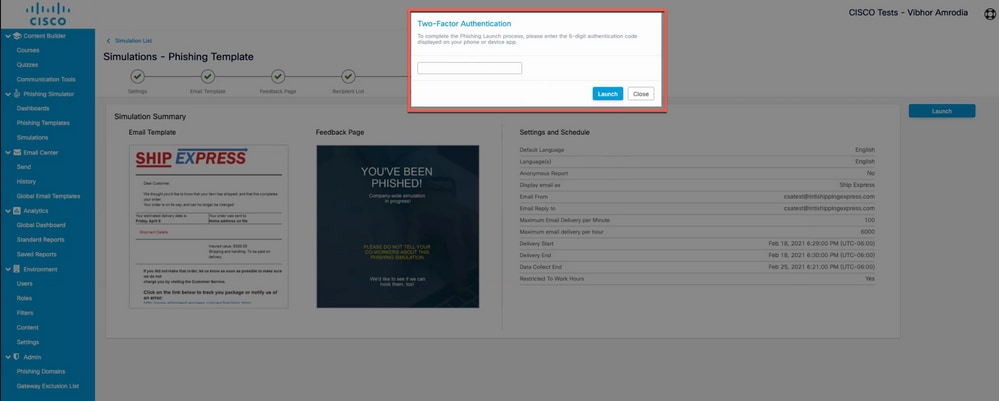

点击启动按钮后,可请求双因素身份验证代码。输入代码并单击 Launch如图所示.

请求双因素身份验证代码的弹出窗口截图

请求双因素身份验证代码的弹出窗口截图

第五步:主动仿真验证

导航至 Phishing Simulator > Dashboards.当前活动模拟列表提供活动模拟。您也可以点击 Export as PDF 获得如图所示的相同报告。

网络钓鱼模拟控制面板的截图

网络钓鱼模拟控制面板的截图

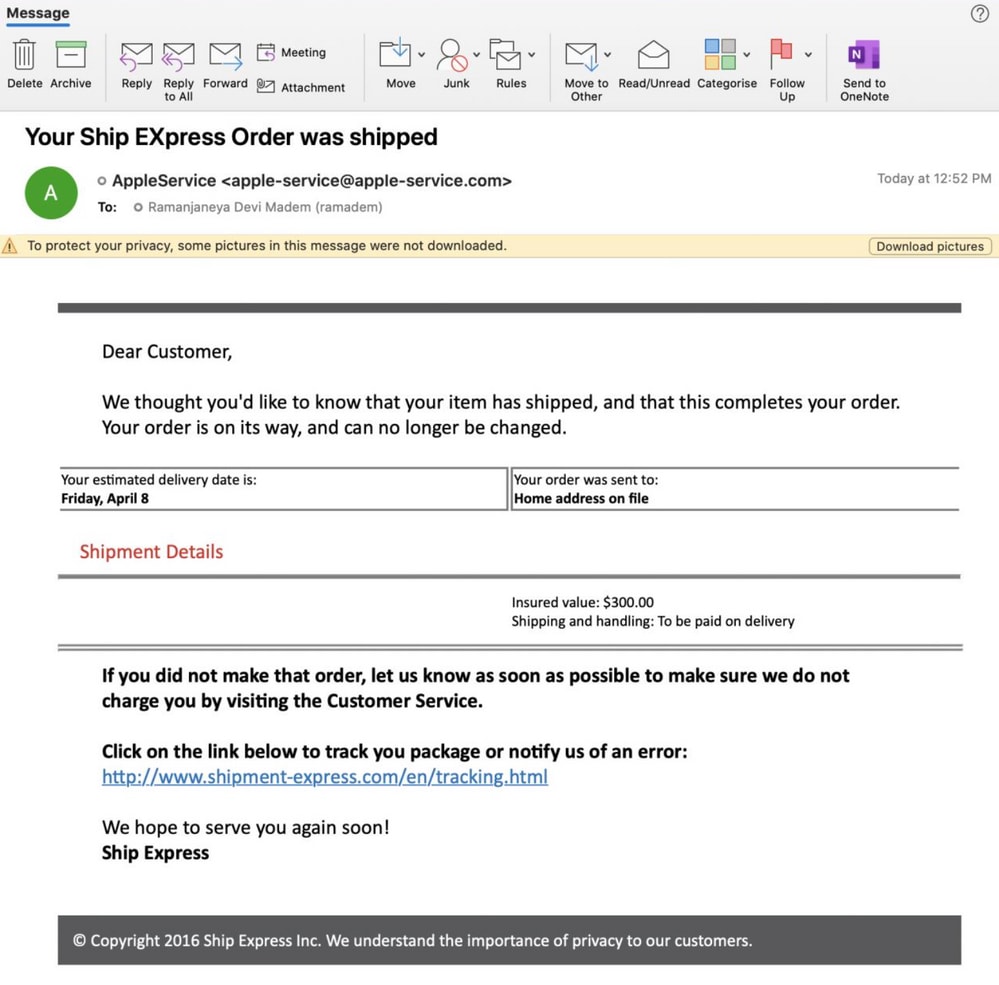

在接收方一侧看到什么?

收件人收件箱中的网络钓鱼模拟电子邮件示例。

用户邮箱中的模拟网络钓鱼邮件示例

用户邮箱中的模拟网络钓鱼邮件示例

当收件人点击URL时,此反馈页面会向用户显示,并且此用户在CSA中显示为“重复点击者”(Repeat Clickers)列表(自由点击网络钓鱼URL)的一部分。

用户点击网络钓鱼邮件中的URL后看到的反馈页面示例

用户点击网络钓鱼邮件中的URL后看到的反馈页面示例

在CSA上验证

“重复点击者”列表显示在Analytics > Standard Reports > Phishing Simulations > Repeat Clickersas shown in the image.

“重复单击者”页的截图

“重复单击者”页的截图

配置安全邮件网关

注:在 Create and Send Phishing Simulations 从CSA云服务第3步。当您启用 Report API ,您已经记下了承载令牌。保持这个方便。

报告API下的页面截图,管理员可以在其中找到承载令牌

报告API下的页面截图,管理员可以在其中找到承载令牌

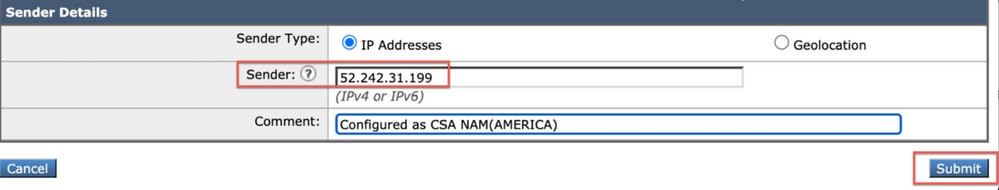

步骤1:在安全邮件网关中启用思科安全感知功能

在安全邮件网关GUI上,导航至 Security Services > Cisco Security Awareness > Enable . 输入区域和CSA令牌(从CSA云服务获取的承载令牌,如前文所述),然后提交并提交更改。

思科安全邮件网关上的思科安全感知设置页面的截图

思科安全邮件网关上的思科安全感知设置页面的截图

CLI 配置

类型 csaconfig 通过CLI配置CSA。

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> edit

Currently used CSA Server is: https://secat.cisco.com

Available list of Servers:

1. AMERICAS

2. EUROPE

Select the CSA region to connect

[1]>

Do you want to set the token? [Y]>

Please enter the CSA token for the region selected :

The CSA token should not:

- Be blank

- Have spaces between characters

- Exceed 256 characters.

Please enter the CSA token for the region selected :

Please specify the Poll Interval

[1d]>

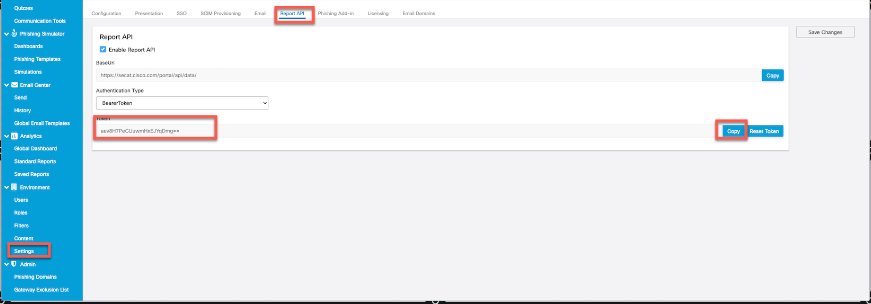

第二步:允许来自CSA云服务的模拟网络钓鱼邮件

注: CYBERSEC_AWARENESS_ALLOWED 默认情况下,系统会创建邮件流策略,将所有扫描引擎设置为“关闭”(Off),如下所示。

禁用安全功能的“CYBERSEC_AWARENESS_ALLOWED”邮件流策略的截图

禁用安全功能的“CYBERSEC_AWARENESS_ALLOWED”邮件流策略的截图

要允许来自CSA云服务的模拟网络钓鱼活动邮件绕过安全邮件网关上的所有扫描引擎,请执行以下操作:

a.创建新的发件人组并分配 CYBERSEC_AWARENESS_ALLOWED 邮件流策略。导航至 Mail Policies > HAT Overview > Add Sender Group 并选择策略 CYBERSEC_AWARENESS_ALLOWED 并将订单设置为1,然后 Submit and Add Senders.

b.添加发件人 IP/domain 或 Geo Location 网络钓鱼活动邮件的发源地。

导航至 Mail Polices > HAT Overview > Add Sender Group > Submit and Add Senders > Add the sender IP > Submit 和 Commit 如图所示的更改。

选中“CYBERSEC_AWARENESS_ALLOWED”邮件流策略的CyberSec_Awareness_Allowed发件人组的截图。

选中“CYBERSEC_AWARENESS_ALLOWED”邮件流策略的CyberSec_Awareness_Allowed发件人组的截图。

思科安全邮件网关上的思科安全感知设置页面的截图

思科安全邮件网关上的思科安全感知设置页面的截图

CLI 配置:

1.导航至 listenerconfig > Edit > Inbound (PublicInterface) > HOSTACCESS > NEW > New Sender Group .

2.创建新发件人组 CYBERSEC_AWARENESS_ALLOWED 邮件策略,并添加发起网络钓鱼活动邮件的发件人IP/域。

3.将新发件人组的顺序设置为1,并使用 Move 选项 listenerconfig > EDIT > Inbound (PublicInterface) > HOSTACCESS > MOVE .

4.确认。

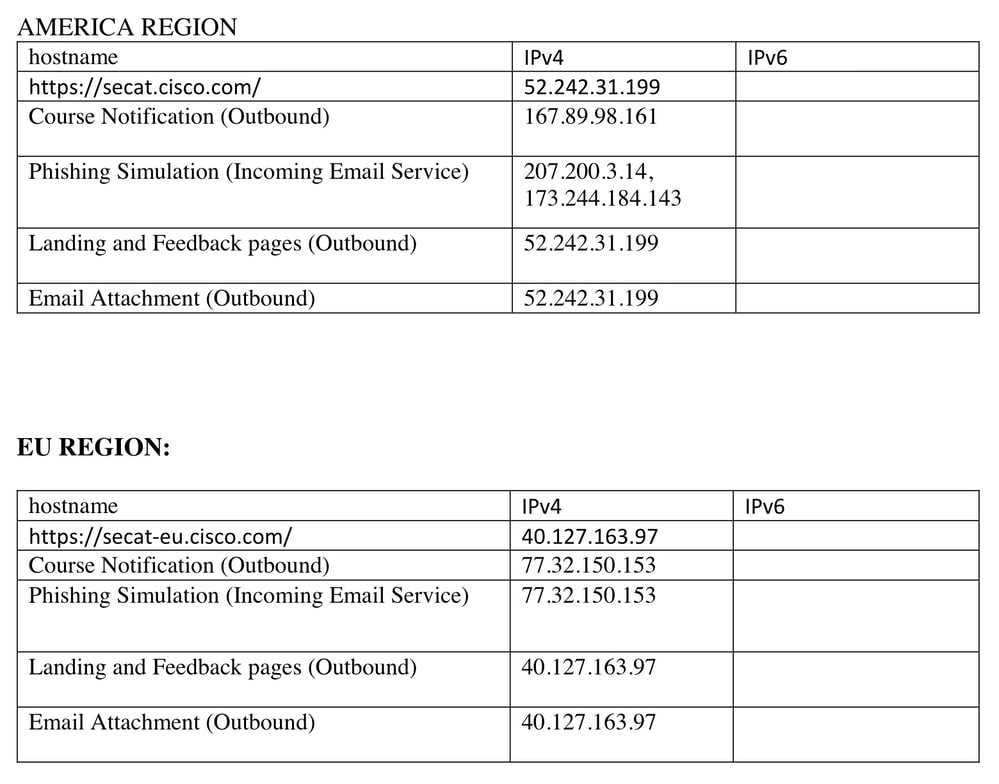

注:发送方IP是CSA的IP地址,基于您选择的区域。请参考表,了解要使用的正确IP地址。在防火墙中允许这些IP地址/主机名(SEG 14.0.0-xxx的端口号为443)连接到CSA云服务。

CSA美洲和欧盟地区IP地址和主机名的截图

CSA美洲和欧盟地区IP地址和主机名的截图

第三步:对SEG中的重复点击执行操作

一旦网络钓鱼邮件已发送且重复点击者列表已填充在SEG中,即可创建积极的传入邮件策略,以对发送给这些特定用户的邮件执行操作。

创建新的积极传入自定义邮件策略并启用 Include Repeat Clickers List 复选框。

从GUI导航至 Mail Policies > Incoming Mail Policies > Add Policy > Add User > Include Repeat Clickers List > Submit 和 Commit 更改。

自定义传入邮件策略的屏幕截图,该策略配置为处理发往重复点击的邮件

自定义传入邮件策略的屏幕截图,该策略配置为处理发往重复点击的邮件

故障排除指南

1.导航至 csaconfig > SHOW_LIST查看重复单击者列表的详细信息。

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> show_list

List Name : Repeat Clickers

Report ID : 2020

Last Updated : 2021-02-22 22:19:08

List Status : Active

Repeat Clickers : 4

2.导航至 csaconfig > UPDATE_LIST 如果您要强制更新重复点击者列表。

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> update_list

Machine: ESA An update for the Repeat Clickers list was initiated successfully.

3.导航至 /data/pub/csa/ 查看是否已下载重复点击者列表或是否存在错误。以下是 working setup:

Tue Jan 5 13:20:31 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Tue Jan 5 13:20:31 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Tue Jan 5 13:20:31 2021 Info: CSA: Trying to get the license expiry date: loop count 0

Tue Jan 5 13:20:31 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Tue Jan 5 13:20:31 2021 Info: CSA: Trying to download Repeat clickers list: loop count 0

Tue Jan 5 13:20:31 2021 Info: CSA: The update of the Repeat Clickers list was completed at [Tue Jan 5 13:20:29 2021]. Version: 1

Wed Jan 6 13:20:32 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Here is an output when you have entered the incorrect token:

Fri Feb 19 12:28:39 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Fri Feb 19 12:28:39 2021 Info: CSA: Trying to get the license expiry date: loop count 0

Fri Feb 19 12:28:39 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Fri Feb 19 12:28:43 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Fri Feb 19 12:28:43 2021 Info: CSA: Trying to download Repeat clickers list: loop count 0

Fri Feb 19 12:28:44 2021 Warning: CSA: The download of the Repeat Clickers list from the Cisco Security Awareness cloud service failed because of an invalid token.

/data/log/heimdall/csa 获取详细日志。

Working output:

2021-01-05 13:20:22,292 INFO csa Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Tue Jan 5 13:20:22 2021: DEBUG: csa: THR : ExpiryPoller Trying to get the license expiry date : loop count 0

2021-01-05 13:20:22,293 INFO csa Trying to get the license expiry date: loop count 0

2021-01-05 13:20:22,293 INFO csa Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

2021-01-05 13:20:22,300 INFO requests.packages.urllib3.connectionpool Starting new HTTPS connection (1): secat.cisco.com

2021-01-05 13:20:27,343 INFO csa Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Tue Jan 5 13:20:27 2021: DEBUG: csa: THR : CSAPoller Trying to download Repeat clickers list: loop count 0

2021-01-05 13:20:27,343 INFO csa Trying to download Repeat clickers list: loop count 0

2021-01-05 13:20:27,344 INFO requests.packages.urllib3.connectionpool Starting new HTTPS connection (1): secat.cisco.com

Tue Jan 5 13:20:29 2021: INFO: csa: THR : CSAPoller Downloaded Repeat Clicker List.

Tue Jan 5 13:20:29 2021: INFO: csa: THR : CSAPoller Updated the repeat clickers list at [Tue Jan 5 13:20:29 2021] with version [1]

2021-01-05 13:20:29,934 INFO csa The update of the Repeat Clickers list was completed at [Tue Jan 5 13:20:29 2021]. Version: 1

Tue Jan 5 13:20:32 2021: DEBUG: csa: THR : CSAPoller Queue is empty: No need of any config update

Tue Jan 5 13:20:32 2021: DEBUG: csa: THR : CSAPoller Waiting for timeout of [86400.0]s or notify signal

5.导航至 data/csa/reports 获取包含用户的加密格式的报告id。

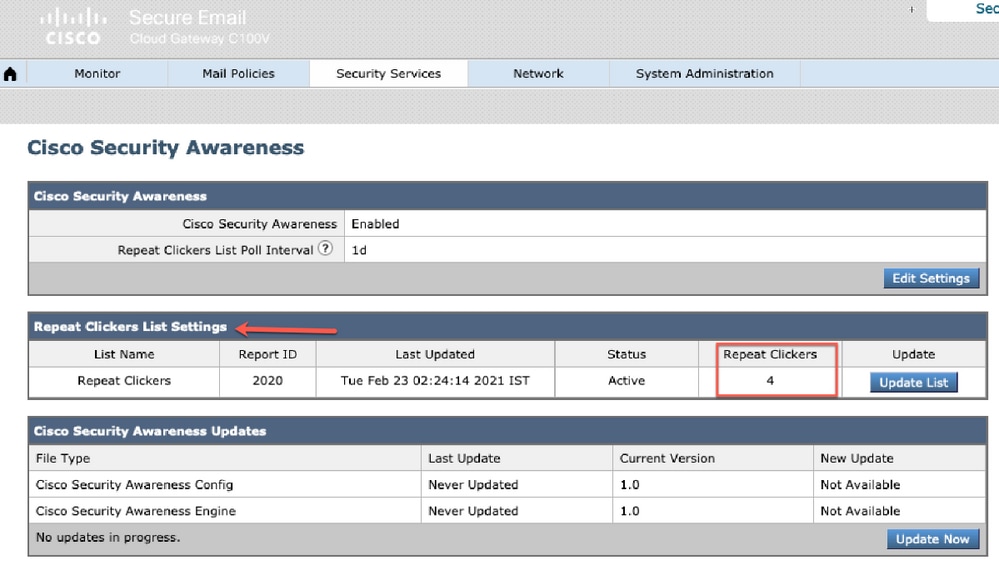

6.在GUI中也可以看到重复点击者列表的计数。导航至 Security Services > Cisco Security Awareness如图所示.

“Cisco Security Awareness”(思科安全感知)页面突出显示重复点击次数" />“Security Services”(安全服务)的屏幕快照>“Cisco Security Awareness”(思科安全感知)页面突出显示重复点击次数

“Cisco Security Awareness”(思科安全感知)页面突出显示重复点击次数" />“Security Services”(安全服务)的屏幕快照>“Cisco Security Awareness”(思科安全感知)页面突出显示重复点击次数

相关信息