RV320和RV325 VPN路由器系列上的用户和域管理配置

目标

“用户管理”页用于配置域和用户。域是由一组客户端和服务器组成的子网。域的身份验证由本地安全服务器控制。RV32x VPN路由器系列支持通过本地数据库、RADIUS服务器、活动目录服务器或LDAP服务器进行身份验证。

本文介绍如何管理RV32x VPN路由器系列上的域和用户。

适用设备

· RV320双WAN VPN路由器

· RV325千兆双WAN VPN路由器

软件版本

•v1.1.0.09

域管理

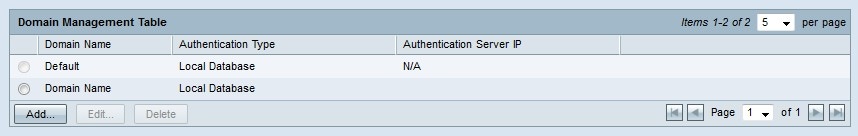

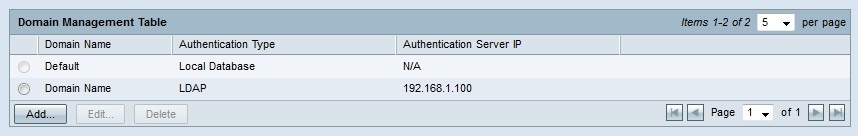

步骤1.登录Web Configuration Utility并选择User Management。“用户管理”页打开:

步骤2.在域管理表中单击添加以配置新域。系统将显示“添加域”窗口。

步骤3.从Authentication Type下拉列表中选择用于域的身份验证类型。

·本地数据库 — 由路由器执行身份验证。

· RADIUS — 远程RADIUS服务器对域执行身份验证。

- RADIUS-PAP — 密码身份验证协议(PAP)是仅使用简单密码进行身份验证的身份验证协议。此身份验证被视为不安全,仅当远程RADIUS服务器不支持更强的身份验证方法时才应使用。

- RADIUS-CHAP — 质询握手身份验证协议(CHAP)是通过三次握手验证身份验证的身份验证协议。此握手在初始连接时和初始连接后的随机间隔发生。

- RADIUS-MSCHAP - MS-CHAP是Microsoft版本的CHAP。MS-CHAP格式设计为与Windows NT产品兼容。

- RADIUS-MSCHAPV2 - MS-CHAPV2是MS-CHAP的扩展,提供更强的加密密钥。

· Active Directory — 运行Active Directory的服务器对域执行身份验证。Active Directory是在Windows域网络上提供网络安全的服务。

· LDAP — 运行目录服务的远程服务器对域执行身份验证。轻量级目录访问协议(LDAP)是用于访问目录服务的访问协议。

本地数据库身份验证

步骤1.在Domain字段中输入域的名称。

步骤2.单击OK。域已创建。

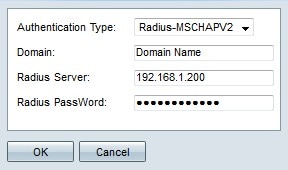

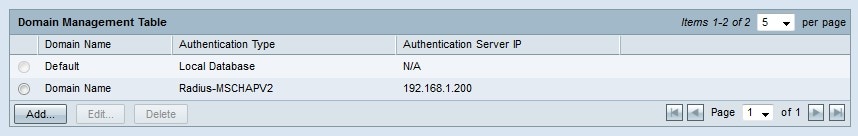

RADIUS 身份验证

步骤1.在Domain字段中输入域的名称。

步骤2.在Radius Server字段中输入RADIUS服务器的IP地址。

步骤3.在Radius PassWord字段中输入路由器用于向RADIUS服务器进行身份验证的密码。口令允许路由器和RADIUS服务器加密口令并交换响应。此字段应与RADIUS服务器上配置的密码匹配。

步骤4.单击OK。域已创建。

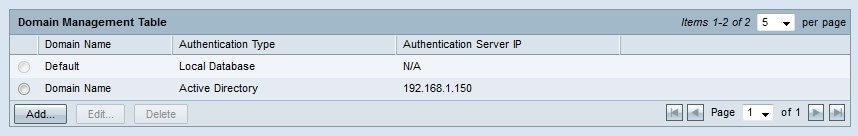

Active Directory身份验证

步骤1.在Domain字段中输入域的名称。

步骤2.在AD Server Address字段中输入Active Directory服务器的IP地址。

步骤3.在AD Domain Name字段中输入Active Directory服务器的域名。

步骤4.单击OK。域已创建。

LDAP 验证

步骤1.在Domain字段中输入域的名称。

步骤2.在LDAP Server Address字段中输入LDAP服务器的IP地址。

步骤3.在LDAP Base DN字段中输入LDAP服务器的基本可分辨名称。基本DN是LDAP服务器在收到授权请求时搜索用户的位置。此字段应与LDAP服务器上配置的基本DN匹配。

步骤4.单击OK。域已创建。

编辑域配置

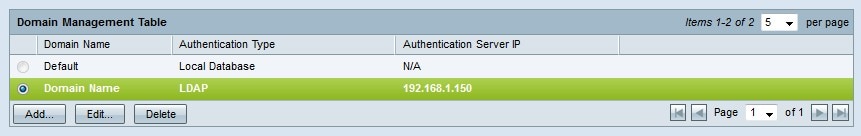

步骤1.点击要编辑的域的单选按钮。

步骤2.在域管理表中单击编辑以编辑域。

步骤3.编辑所需字段。

步骤4.单击OK。域配置已更新。

删除域配置

步骤1.点击要删除的域的单选按钮。

步骤2.在域管理表中单击删除以删除域。系统将显示警告窗口。

步骤3.单击Yes。域配置已删除。

用户管理

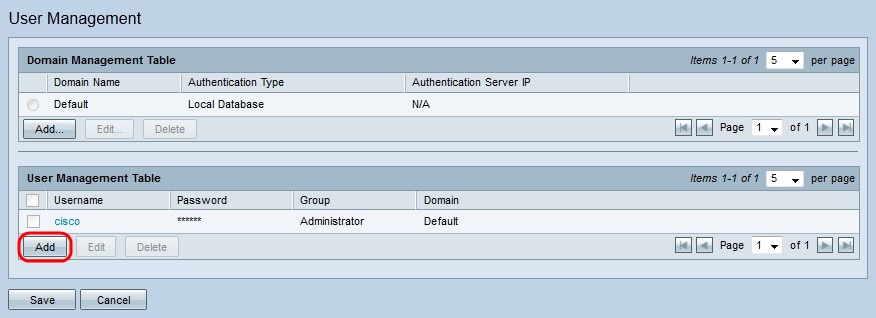

步骤1.登录路由器配置实用程序并选择用户管理。“用户管理”页打开:

步骤2.在User Management Table中单击Add以添加新用户。

步骤3.在Username字段中输入所需的用户名。

步骤4.在Password字段中输入用户名的密码。密码用于向配置的本地数据库域验证用户。

步骤5.从Group下拉列表中选择用户要加入的组。组用于进一步将域划分为更小的子域。管理员组只能包含一个用户。管理员的默认用户名/密码是cisco/cisco。

注意:可在“组管理”(Group Management)页面上配置组。有关详细信息,请参阅RV320路由器上的组管理。

步骤6.从Domain下拉列表中选择用户要属于的域。

步骤7.单击“保存”。新用户已配置。

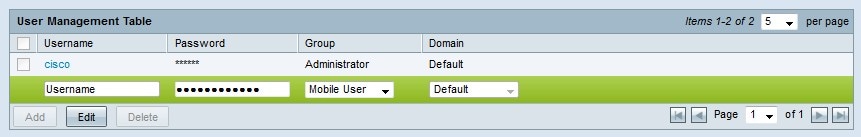

编辑用户管理

步骤1.选中要编辑的用户名复选框。

步骤2.在User Management Table中单击Edit以编辑用户名。

步骤3.编辑所需字段。

步骤4.单击“保存”。用户名配置已更新。

删除用户管理

步骤1.选中要删除的用户名的复选框。

步骤2.在User Management Table中单击Delete以删除用户名。

步骤3.单击“保存”。用户名配置已删除。

反馈

反馈