在WAP351、WAP131和WAP371上配置VAP

目标

虚拟接入点(VAP)将无线LAN划分为多个广播域,这些广播域相当于以太网VLAN的无线功能。VAP在一个物理WAP设备中模拟多个接入点。Cisco WAP131最多支持四个VAP,Cisco WAP351和WAP371最多支持八个VAP。

本文档旨在向您展示如何在WAP351、WAP131和WAP371接入点上配置VAP。

适用设备

· WAP351

· WAP131

· WAP371

软件版本

· V1.0.0.39 (WAP351)

· V1.0.0.39 (WAP131)

· V1.2.0.2 (WAP371)

添加并配置VAP

注意:每个VAP由用户配置的服务集标识符(SSID)标识。多个VAP不能具有相同的SSID名称。

注意:要使无线网络正常运行,必须启用并正确配置与已配置VAP关联的无线电。有关详细信息,请参阅在WAP131和WAP351上配置基本无线电设置或在WAP371上配置基本无线电设置

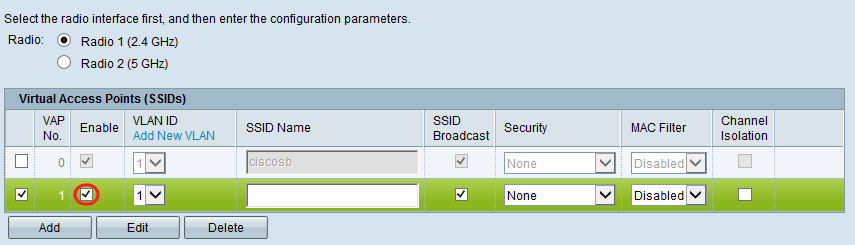

步骤1:登录Web配置实用程序并导航到Wireless > Networks。屏幕上会显示Networks页面:

第二步:在Radio字段中,选择您要配置VAP的无线单选的单选按钮。

第三步:要添加新的VAP,请单击Add。表中将显示新的VAP。

注意:WAP131最多支持4个VAP,而WAP371和WAP351最多支持8个VAP。

第四步:要开始编辑VAP,请单击表条目最左侧的复选框,然后单击Edit。这将允许您修改您选择的VAP的灰色字段。

第五步:要启用VAP的使用,请确保选中Enable复选框。

第六步:在VLAN ID字段中,指定要与VAP关联的VLAN ID。如果使用WAP131或WAP371,请输入VLAN ID。您可以输入的最大值为4094。

注意:输入的VLAN ID必须存在于您的网络中且配置正确。有关详细信息,请参阅WAP351接入点上的VLAN配置、在WAP131上管理标记和未标记的VLAN ID或在WAP371上管理标记和未标记的VLAN ID。

步骤 7.在SSID名称字段中输入无线网络的名称。每个VAP必须具有唯一的SSID名称。

步骤 8如果您希望将SSID名称广播到客户端,请选中SSID Broadcast复选框。这将向可用网络列表中的客户端显示SSID名称。

配置安全设置

步骤1:从Security下拉列表中选择连接到VAP所需的身份验证方法。如果选择了除None以外的任何选项,则将出现其他字段。

可用选项如下:

•无

•静态 WEP

•动态 WEP

· WPA个人

· WPA企业

注意:WPA Personal和WPA Enterprise是实现最高安全性的首选身份验证类型。静态WEP和动态WEP只能用于传统设备,并且要求无线电设置为要使用的802.11a或802.11b/g模式。有关详细信息,请参阅配置WAP131和WAP351的基本无线电设置或配置WAP371的基本无线电设置。

静态 WEP

静态WEP是最不安全的身份验证方法。它根据静态密钥加密无线网络中的数据。非法获取此静态密钥变得非常简单,因此WEP身份验证应仅在必要时用于传统设备。

注意:选择Static WEP作为安全方法时,会显示提示,告诉您选择的安全方法非常不安全。

步骤1:在传输密钥索引下拉列表中,从设备将用于加密数据的密钥列表下选择WEP密钥的索引。

第二步:从Key Length字段中选择一个单选按钮,以指定密钥的长度为64位还是128位。

第三步:在密钥类型字段中,选择是要以ASCII格式输入密钥还是以十六进制格式输入密钥。ASCII包括键盘上的所有字母、数字和符号,而十六进制只能使用数字或字母A-F。

第四步:在WEP Keys字段中,为您的设备输入最多4个不同的WEP密钥。要连接到此网络的每个客户端在设备指定的同一插槽中必须有一个相同的WEP密钥。

第5步:(可选)如果显示密钥的字符串,请点击将密钥显示为明文字段中的复选框。

注意:在WAP351、WAP131或WAP371上使用其他固件时,可能缺少Show Key as Clear Text字段。

第六步:在802.1X Authentication字段中,通过选择Open System和/或Shared Key选项指定要使用的身份验证算法。当静态WEP是安全模式时,身份验证算法定义了用于确定是否允许客户端站与WAP设备关联的方法。

可用选项定义如下:

· 开放系统—身份验证允许任何客户端站与WAP设备关联,无论该客户端站是否具有正确的WEP密钥。此算法用于纯文本、IEEE 802.1X和WPA模式。当身份验证算法设置为Open System时,任何客户端都可以与WAP设备关联。

· 共享密钥-身份验证要求客户端站具有正确的WEP密钥以便与WAP设备关联。当身份验证算法设置为共享密钥时,WEP密钥不正确的站点不能与WAP设备关联。

· 开放系统和共享密钥-当您选择了这两种身份验证算法时,配置为在共享密钥模式下使用WEP的客户端工作站必须具有有效的WEP密钥才能与WAP设备关联。此外,配置为将WEP用作开放系统(共享密钥模式未启用)的客户端工作站即使没有正确的WEP密钥,也可以与WAP设备关联。

步骤 7.Click Save.

动态 WEP

动态WEP是指802.1x技术与可扩展身份验证协议(EAP)的组合。此模式需要使用外部RADIUS服务器对用户进行身份验证。WAP设备需要支持EAP的RADIUS服务器,例如Microsoft Internet身份验证服务器。要使用Microsoft Windows客户端,身份验证服务器必须支持受保护的EAP (PEAP)和MSCHAP v2。您可以使用IEEE 802.1X模式支持的任意多种身份验证方法,包括证书、Kerberos和公钥身份验证,但是您必须配置客户端工作站以使用与WAP设备相同的身份验证方法。

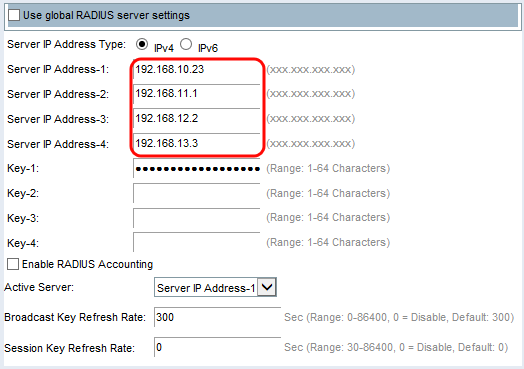

步骤1:默认情况下,使用全局RADIUS服务器设置处于选中状态。如果要将VAP配置为使用另一组RADIUS服务器,请取消选中此复选框。否则,请跳至第8步。

第二步:在Server IP Address Type字段中,选择WAP设备使用的服务器IP地址类型。选项包括IPv4或IPv6。IPv4使用以点分十进制记法表示的32位二进制数。IPv6使用十六进制数字和冒号来表示128位的二进制数字。WAP设备仅联系您在此字段中选择的地址类型的RADIUS服务器。如果选择IPv6,请跳至步骤4。

第三步:如果在步骤2中选择了IPv4,请输入所有VAP默认使用的RADIUS服务器的IP地址。然后跳至第5步。

注意:您最多可以有三个IPv4备份RADIUS服务器地址。如果主服务器的身份验证失败,则按顺序尝试配置的每个备用服务器。

第四步:如果在步骤2中选择了IPv6,请输入主要全局RADIUS服务器的IPv6地址。

注意:您最多可以有三个IPv6备份RADIUS服务器地址。如果主服务器的身份验证失败,则按顺序尝试配置的每个备用服务器。

第五步:在Key-1字段中,输入WAP设备用于向主RADIUS服务器进行身份验证的共享密钥。

第六步:在Key-2到Key-4字段中,输入与已配置的备份RADIUS服务器关联的RADIUS密钥。服务器IP地址2使用密钥2,服务器IP地址3使用密钥3,服务器IP地址4使用密钥4。

第7步:(可选)在启用RADIUS记帐字段中,如果要启用跟踪和测量特定用户已使用的资源的功能,请选中此复选框。启用RADIUS记账将跟踪系统时间以及传输和接收的数据量。信息将存储在RADIUS服务器中。这将为主RADIUS服务器和所有备份服务器启用。

注意:如果已启用RADIUS记帐,则为主要RADIUS服务器和所有备份服务器启用该帐户

步骤 8在Active Server字段中选择第一个处于活动状态的服务器。这允许手动选择活动RADIUS服务器,而不是让WAP设备依次尝试联系每个已配置的服务器并选择第一个活动的服务器。

步骤 9在Broadcast Key Refresh Rate字段中,输入为与此VAP关联的客户端刷新广播(组)密钥的时间间隔。默认时间为 300 秒钟。

步骤 10在Session Key Refresh Rate字段中,输入WAP设备刷新与VAP关联的每个客户端的会话(单播)密钥的时间间隔。默认值为 0。

WPA个人

WPA个人是Wi-Fi联盟IEEE 802.11i标准,包括AES-CCMP和TKIP加密。WPA使用预共享密钥(PSK),而不是在企业WPA安全模式下使用IEEE 802.1X和EAP。PSK仅用于初始凭证检查。WPA也称为WPA-PSK。此安全模式向后兼容支持原始WPA的无线客户端。

步骤1:在WPA Versions字段中,如果要启用WPA-TKIP,请选中WPA-TKIP复选框。您可以同时启用WPA-TKIP和WPA2-AES。WAP始终支持WPA2-AES,因此您无法对其进行配置。

可用选项定义如下:

· WPA-TKIP -网络有一些仅支持原始WPA和TKIP安全协议的客户端工作站。根据最新的WiFi联盟要求,不建议仅选择WPA-TKIP。

· WPA2-AES -网络上的所有客户端站都支持WPA2和AES-CCMP加密/安全协议。根据IEEE 802.11i标准,此WPA版本提供最佳安全性。根据最新的WiFi联盟要求,AP必须始终支持此模式。

· WPA-TKIP和WPA2-AES -如果网络混合了客户端(其中一些支持WPA2,而另一些仅支持原始WPA),请选中这两个复选框。此设置允许WPA和WPA2客户端工作站进行关联和身份验证,但支持该设置的客户端会使用更强大的WPA2。此WPA配置允许用更多互操作性来代替某些安全性。

注意:WPA客户端必须拥有其中一个密钥(有效的TKIP密钥或有效的AES-CCMP密钥)才能与WAP设备关联。

第二步:在Key字段中,输入WPA个人安全的共享密钥。输入至少8个字符,最多63个字符。

注意:可接受的字符包括大写和小写字母、数字和特殊符号(?!/\@#$%^&*)。

第3步:(可选)如果要显示您键入的文本,请选中Show Key as Clear Text 复选框。默认情况下,该复选框处于未选中状态。

注意:在WAP351、WAP131或WAP371上使用其他固件时,可能缺少Show Key as Clear Text字段。

注意:在Key Strength Meter字段中,WAP设备根据复杂性标准(如使用的字符数以及密钥的时长)检查密钥。如果启用了WPA-PSK复杂性检查功能,则不接受该密钥,除非该密钥符合最低标准。有关WPA-PSK复杂性的详细信息,请参阅为WAP131、WAP351和WAP371配置口令复杂性。

第四步:在Broadcast Key Refresh Rate字段中,输入为与此VAP关联的客户端刷新广播(组)密钥的时间间隔。默认时间为 300 秒钟。

WPA企业

采用RADIUS的WPA企业版是Wi-Fi联盟IEEE 802.11i标准的实施,包括CCMP (AES)和TKIP加密。企业模式要求使用RADIUS服务器对用户进行身份验证。安全模式向后兼容支持原始WPA的无线客户端。

注意:默认情况下,动态VLAN模式处于启用状态,允许RADIUS身份验证服务器决定用于站点的VLAN。

步骤1:在WPA Versions字段中,选中要支持的客户端工作站类型的复选框。默认情况下,它们均处于启用状态。AP必须始终支持WPA2-AES,因此您无法对其进行配置。

可用选项定义如下:

· WPA-TKIP -网络有一些仅支持原始WPA和TKIP安全协议的客户端工作站。请注意,根据最新的WiFi联盟要求,不允许只选择接入点的WPA-TKIP。

· WPA2-AES -网络上的所有客户端站都支持WPA2版本和AES-CCMP密码/安全协议。根据IEEE 802.11i标准,此WPA版本提供最佳安全性。根据最新的Wi-Fi联盟要求,WAP必须始终支持此模式。

· 启用预身份验证-如果仅选择WPA2或WPA和WPA2作为WPA版本,则可以为WPA2客户端启用预身份验证。如果希望WPA2无线客户端发送预身份验证数据包,请选中此选项。预身份验证信息从客户端当前使用的WAP设备中继到目标WAP设备。启用此功能有助于加速对连接到多个WAP的漫游客户端的身份验证。如果为WPA版本选择了WPA,则此选项不适用,因为原始WPA不支持此功能。

注意:配置为使用WPA与RADIUS的客户端工作站必须具有以下地址和密钥之一:有效的TKIP RADIUS或有效的CCMP (AES) IP地址和RADIUS密钥。

第二步:默认情况下,使用全局RADIUS服务器设置处于选中状态。如果要将VAP配置为使用另一组RADIUS服务器,请取消选中此复选框。否则,请跳至第9步。

第三步:在Server IP Address Type字段中,选择WAP设备使用的服务器IP地址类型。选项包括IPv4或IPv6。IPv4使用以点分十进制记法表示的32位二进制数。IPv6使用十六进制数字和冒号来表示128位的二进制数字。WAP设备仅联系您在此字段中选择的地址类型的RADIUS服务器。

第四步:如果在步骤2中选择IPv4,请输入所有VAP默认使用的RADIUS服务器的IP地址。然后跳至第6步。

注意:您最多可以有三个IPv4备份RADIUS服务器地址。如果主服务器的身份验证失败,则按顺序尝试配置的每个备用服务器。

第五步:如果在步骤2中选择了IPv6,请输入主要全局RADIUS服务器的IPv6地址。

注意:您最多可以有三个IPv6备份RADIUS服务器地址。如果主服务器的身份验证失败,则按顺序尝试配置的每个备用服务器。

第六步:在Key-1字段中,输入WAP设备用于向主RADIUS服务器进行身份验证的共享密钥。

步骤 7.在Key-2到Key-4字段中,输入与已配置的备份RADIUS服务器关联的RADIUS密钥。服务器IP地址2使用密钥2,服务器IP地址3使用密钥3,服务器IP地址4使用密钥4。

第8步:(可选)在启用RADIUS记帐字段中,如果要启用跟踪和测量特定用户已使用的资源的功能,请选中此复选框。启用RADIUS记帐将允许您跟踪特定用户的系统时间以及传输和接收的数据量。

注意:如果启用了RADIUS记帐,则为主要RADIUS服务器和所有备份服务器启用该记帐。

步骤 9在Active Server字段中选择第一个处于活动状态的服务器。这允许手动选择活动RADIUS服务器,而不是让WAP设备尝试按顺序联系每个已配置的服务器。

步骤 10在Broadcast Key Refresh Rate字段中,输入为与此VAP关联的客户端刷新广播(组)密钥的时间间隔。默认时间为 300 秒钟。

步骤 11在Session Key Refresh Rate字段中,输入WAP设备刷新与VAP关联的每个客户端的会话(单播)密钥的时间间隔。默认值为 0。

MAC过滤器

MAC Filter指定可访问此VAP的工作站是否限于已配置的MAC地址全局列表。

步骤1:在MAC Filter 下拉列表中,选择所需的MAC过滤类型。

可用选项定义如下:

· 已禁用-不使用MAC过滤。

· 本地—使用您在MAC Filtering部分配置的MAC身份验证列表,要了解有关MAC过滤的详细信息,请参阅如何在WAP351和WAP131上配置MAC过滤。

· RADIUS -使用外部RADIUS服务器上的MAC身份验证列表。

信道隔离

当禁用信道隔离时,无线客户端可以通过通过WAP设备发送流量来正常相互通信。启用时,WAP设备会阻止同一VAP上的无线客户端之间的通信。WAP设备仍允许其无线客户端与网络中的有线设备之间、通过WDS链路以及与其他VAP关联的其他无线客户端之间的数据流量,但不允许在无线客户端之间进行数据流量。

步骤1:在Channel Isolation 字段中,如果要启用Channel Isolation,请选中复选框。

第二步:Click Save.

注意:保存新设置后,相应的进程可能会停止并重新启动。出现这种情况时,WAP设备可能会失去连接。当连接中断对无线客户端的影响最小时,我们建议您更改WAP设备设置。

频段转向

频段引导仅在WAP371上可用。通过将支持双频段的客户端从2.4-GHz频段引导至5-GHz频段,频段引导可有效利用5-GHz频段。这释放了2.4GHz频段,供没有双无线电支持的传统设备使用。

注意:需要启用5 GHz和2.4 GHz无线电才能使用频段引导。有关启用无线电的详细信息,请参阅如何在WAP371上配置基本无线电设置。

步骤1:Band Steing是基于每个VAP配置的,并且需要在两个无线电上启用。如果要启用Band Steer,请选中Band Steer字段中的复选框。

注意:在具有对时间敏感的语音或视频流量的VAP上不建议使用频段引导。即使5-GHz无线电恰好使用更少的带宽,它也会尝试引导客户端使用该无线电。

第二步:Click Save.

删除VAP

步骤1:选中要删除的VAP的复选框。

第二步:单击Delete以删除VAP。

第三步:单击Save永久保存您的删除。

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

11-Dec-2018 |

初始版本 |

反馈

反馈