CUCM和VCS之间的安全SIP中继配置示例

目录

简介

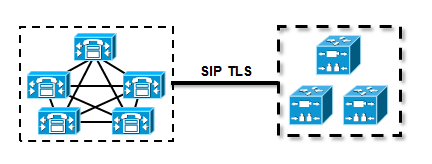

本文档介绍如何在Cisco Unified Communications Manager (CUCM)和Cisco TelePresence Video Communication Server (VCS)之间设置安全会话发起协议(SIP)连接。

CUCM和VCS紧密集成。由于视频终端可以在CUCM或VCS上注册,因此设备之间必须存在SIP中继。

先决条件

要求

Cisco 建议您了解以下主题:

- Cisco Unified Communications Manager

- 思科网真视频通信服务器

- 证书

使用的组件

本文档不限于特定的软件和硬件版本。此示例使用思科VCS软件版本X7.2.2和CUCM版本9.x。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您使用的是真实网络,请确保您已经了解所有命令的潜在影响。

配置

确保证书有效,将证书添加到CUCM和VCS服务器,使它们信任彼此的证书,然后建立SIP中继。

网络图

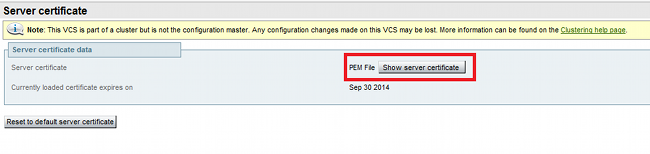

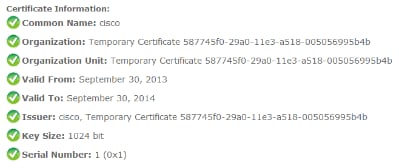

获取VCS证书

默认情况下,所有VCS系统都随附临时证书。在管理页面上,导航到维护 > 证书管理 > 服务器证书。单击Show server certificate,随后将打开一个新窗口,显示证书的原始数据:

以下是原始证书数据的示例:

-----BEGIN CERTIFICATE-----

MIIDHzCCAoigAwIBAgIBATANBgkqhkiG9w0BAQUFADCBmjFDMEEGA1UECgw6VGVt

cG9yYXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYwLTI5YTAtMTFlMy1hNTE4LTAwNTA1

Njk5NWI0YjFDMEEGA1UECww6VGVtcG9yYXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYw

LTI5YTAtMTFlMy1hNTE4LTAwNTA1Njk5NWI0YjEOMAwGA1UEAwwFY2lzY28wHhcN

MTMwOTMwMDcxNzIwWhcNMTQwOTMwMDcxNzIwWjCBmjFDMEEGA1UECgw6VGVtcG9y

YXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYwLTI5YTAtMTFlMy1hNTE4LTAwNTA1Njk5

NWI0YjFDMEEGA1UECww6VGVtcG9yYXJ5IENlcnRpZmljYXRlIDU4Nzc0NWYwLTI5

YTAtMTFlMy1hNTE4LTAwNTA1Njk5NWI0YjEOMAwGA1UEAwwFY2lzY28wgZ8wDQYJ

KoZIhvcNAQEBBQADgY0AMIGJAoGBAKWvob+Y1zrKoAB5BvPsGR7aVfmTYPipL0I/

L21fyyjoO5qv9lzDCgy7PFZPxkD1d/DNLIgp1jjUqdfFV+64r8OkESwBO+4DFlut

tWZLQ1uKzzdsmvZ/b41mEtosElHNxH7rDYQsqdRA4ngNDJVlOgVFCEV4c7ZvAV4S

E8m9YNY9AgMBAAGjczBxMAkGA1UdEwQCMAAwJAYJYIZIAYb4QgENBBcWFVRlbXBv

cmFyeSBDZXJ0aWZpY2F0ZTAdBgNVHQ4EFgQU+knGYkeeiWqAjORhzQqRCHba+nEw

HwYDVR0jBBgwFoAUpHCEOXsBH1AzZN153S/Lv6cxNDIwDQYJKoZIhvcNAQEFBQAD

gYEAZklIMSfi49p1jIYqYdOAIjOiashYVfqGUUMFr4V1hokM90ByGGTbx8jx6Y/S

p1SyT4ilU5uiY0DD18EkLzt8y3jFNPmHYAw/f2fB9J3mDAqbiQdmbLAeD2RRUsy7

1Zc3zTl6WL6hsj+90GAsI/TGthQ2n7yUWPl6CevopbJe1iA=

-----END CERTIFICATE-----

您可以通过在本地PC上使用OpenSSL或使用在线证书解码器(例如SSL Shopper)对证书进行解码并查看证书数据(请参阅本文档的部分):

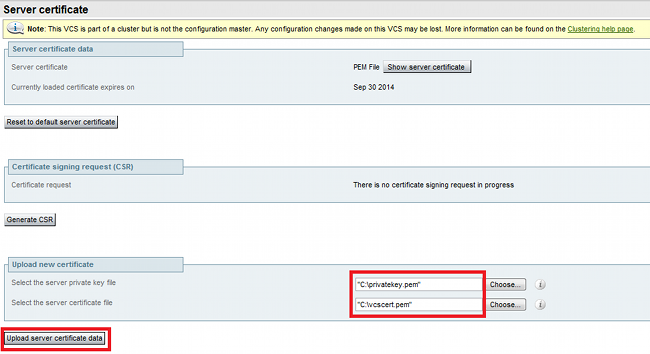

生成并上传VCS自签名证书

因为每个VCS服务器都有一个具有相同公用名的证书,所以您需要在服务器上放置新证书。您可以选择使用自签名证书或由证书颁发机构(CA)签名的证书。有关此过程的详细信息,请参阅思科网真证书创建和思科VCS使用部署指南。

此过程介绍如何使用VCS本身生成自签名证书,然后上传该证书:

- 以root用户身份登录到VCS,启动OpenSSL并生成私钥:

~ # openssl

OpenSSL> genrsa -out privatekey.pem 1024

Generating RSA private key, 1024 bit long modulus

..................................++++++

................++++++

e is 65537 (0x10001) - 要生成证书签名请求(CSR),请使用此私钥:

OpenSSL> req -new -key privatekey.pem -out certcsr.pem

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [AU]:BE

State or Province Name (full name) [Some-State]:Vlaams-Brabant

Locality Name (eg, city) []:Diegem

Organization Name (eg, company) [Internet Widgits Pty Ltd]:Cisco

Organizational Unit Name (eg, section) []:TAC

Common Name (e.g. server FQDN or YOUR name) []:radius.anatomy.com

Email Address []:

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:

OpenSSL> exit - 生成自签名证书:

~ # openssl x509 -req -days 360 -in certcsr.pem -signkey privatekey.pem -out vcscert.pem

Signature ok

subject=/C=BE/ST=Vlaams-Brabant/L=Diegem/O=Cisco/OU=TAC/CN=radius.anatomy.com

Getting Private key

~ # - 确认证书现在可用:

~ # ls -ltr *.pem

-rw-r--r-- 1 root root 891 Nov 1 09:23 privatekey.pem

-rw-r--r-- 1 root root 664 Nov 1 09:26 certcsr.pem

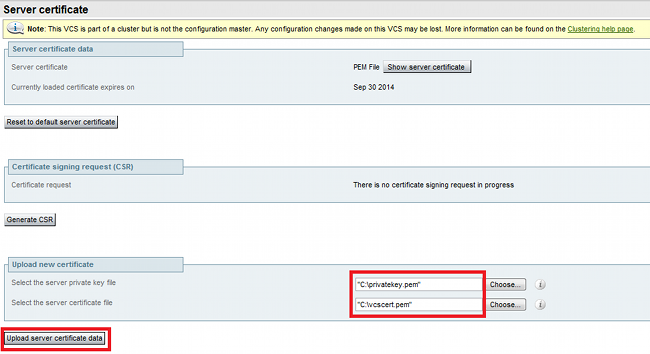

-rw-r--r-- 1 root root 879 Nov 1 09:40 vcscert.pem - 使用WinSCP下载证书,然后将其上传到网页上,以便VCS可以使用证书;您同时需要私钥和生成的证书:

- 对所有VCS服务器重复此过程。

将自签名证书从CUCM服务器添加到VCS服务器

从CUCM服务器添加证书,以便VCS信任它们。在本示例中,您使用的是来自CUCM的标准自签名证书;CUCM在安装期间生成自签名证书,因此您无需像在VCS上那样创建这些证书。

此过程介绍如何从CUCM服务器向VCS服务器添加自签名证书:

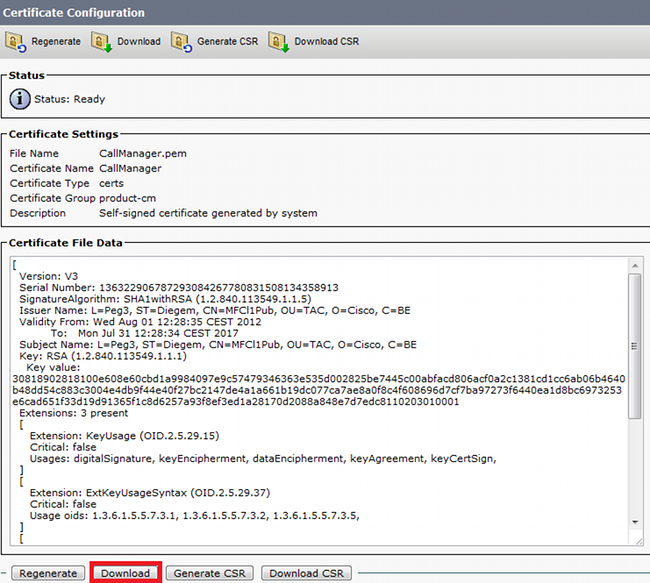

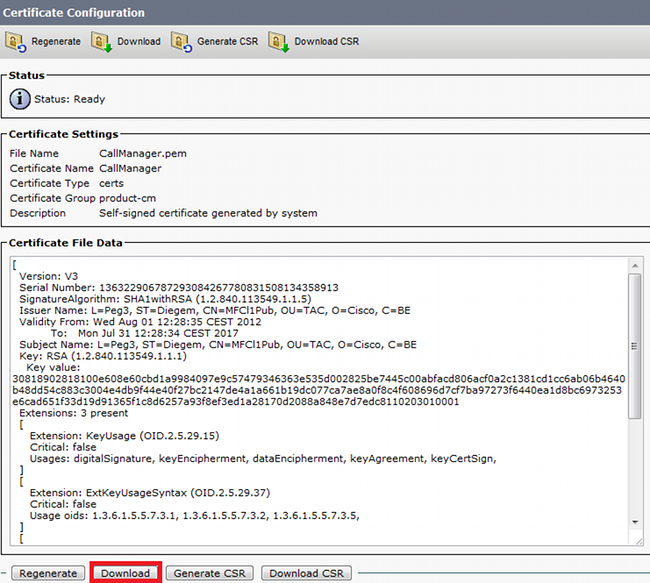

- 从CUCM下载CallManager.pem证书。登录“OS管理”页,导航到安全 > 证书管理,然后选择并下载自签名CallManager.pem证书:

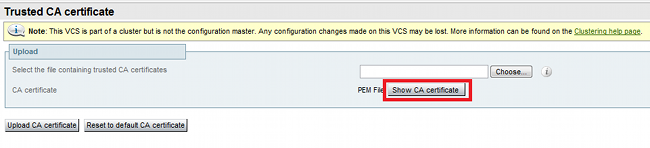

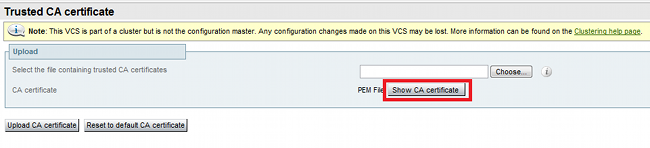

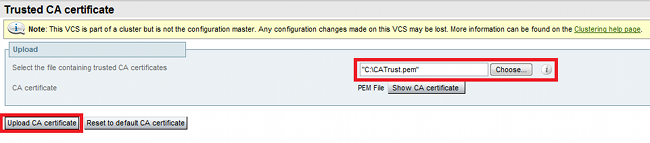

- 将此证书添加为VCS上的受信任CA证书。在VCS上,导航到维护 > 证书管理 > 受信任CA证书,然后选择显示CA证书:

将打开一个新窗口,显示当前信任的所有证书。 - 将当前受信任的所有证书复制到文本文件。在文本编辑器中打开CallManager.pem文件,复制其内容,然后将该内容添加到当前受信任证书之后的同一文本文件的底部:

CallManagerPub

如果CUCM集群中有多台服务器,请在此处添加所有服务器。

======================

-----BEGIN CERTIFICATE-----

MIICmDCCAgGgAwIBAgIQZo7WOmjKYy9JP228PpPvgTANBgkqhkiG9w0BAQUFADBe

MQswCQYDVQQGEwJCRTEOMAwGA1UEChMFQ2lzY28xDDAKBgNVBAsTA1RBQzERMA8G

A1UEAxMITUZDbDFQdWIxDzANBgNVBAgTBkRpZWdlbTENMAsGA1UEBxMEUGVnMzAe

Fw0xMjA4MDExMDI4MzVaFw0xNzA3MzExMDI4MzRaMF4xCzAJBgNVBAYTAkJFMQ4w

DAYDVQQKEwVDaXNjbzEMMAoGA1UECxMDVEFDMREwDwYDVQQDEwhNRkNsMVB1YjEP

MA0GA1UECBMGRGllZ2VtMQ0wCwYDVQQHEwRQZWczMIGfMA0GCSqGSIb3DQEBAQUA

A4GNADCBiQKBgQDmCOYMvRqZhAl+nFdHk0Y2PlNdACglvnRFwAq/rNgGrPCiwTgc

0cxqsGtGQLSN1UyIPDAE5NufROQPJ7whR95KGmYbGdwHfKeuig+MT2CGltfPe6ly

c/ZEDqHYvGlzJT5srWUfM9GdkTZfHI1iV6k/jvPtGigXDSCIqEjn1+3IEQIDAQAB

o1cwVTALBgNVHQ8EBAMCArwwJwYDVR0lBCAwHgYIKwYBBQUHAwEGCCsGAQUFBwMC

BggrBgEFBQcDBTAdBgNVHQ4EFgQUK4jYX6O6BAnLCalbKEn6YV7BpkQwDQYJKoZI

hvcNAQEFBQADgYEAkEGDdRdMOtX4ClhEatQE3ptT6L6RRAyP8oDd3dIGEOYWhA2H

Aqrw77loieva297AwgcKbPxnd5lZ/aBJxvmF8TIiOSkjy+dJW0asZWfei9STxVGn

NSr1CyAt8UJh0DSUjGHtnv7yWse5BB9mBDR/rmWxIRrlIRzAJDeygLIq+wc=

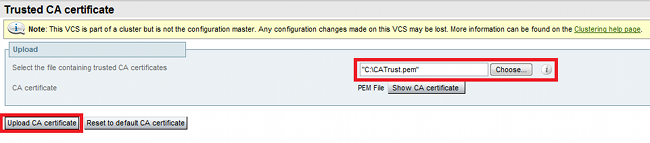

-----END CERTIFICATE----- - 将文件另存为CATrust.pem,然后单击Upload CA certificate将文件上传回VCS:

VCS现在将信任CUCM提供的证书。 - 对所有VCS服务器重复此过程。

将证书从VCS服务器上传到CUCM服务器

CUCM需要信任VCS提供的证书。

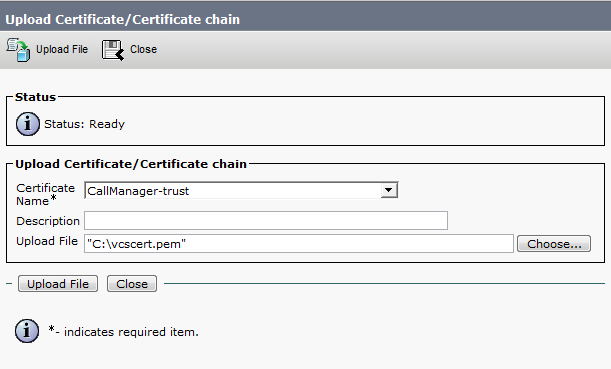

此过程描述如何上传在CUCM上生成的VCS证书作为CallManager-Trust证书:

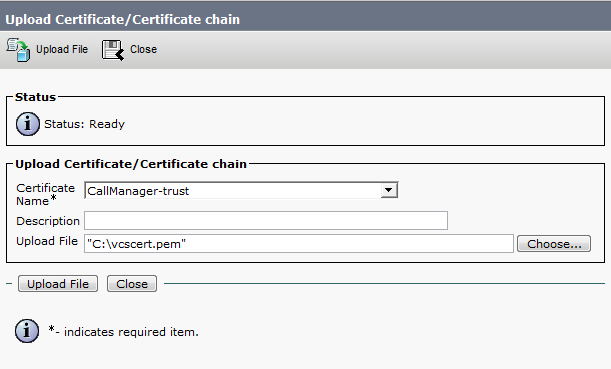

- 在“OS管理”页上,导航到安全 > 证书管理,输入证书名称,浏览到其位置,然后单击上传文件:

- 从所有VCS服务器上传证书。在与VCS通信的每个CUCM服务器上执行此操作;这通常是运行CallManager服务的所有节点。

SIP连接

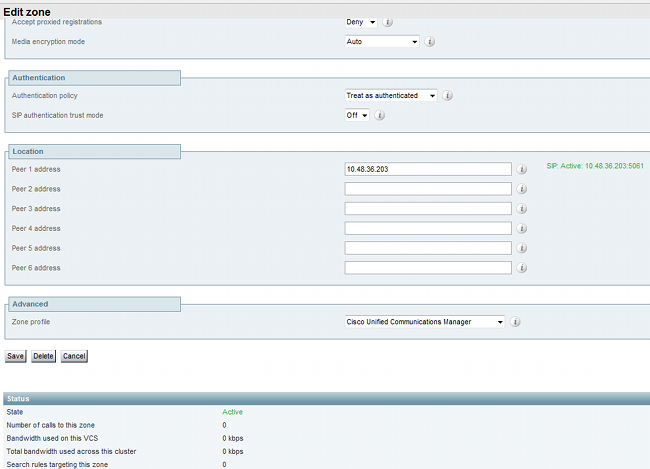

验证证书且两个系统相互信任后,请在VCS上配置相邻区域,并在CUCM上配置SIP中继。有关此过程的详细信息,请参阅带Cisco VCS (SIP中继)的Cisco TelePresence Cisco Unified Communications Manager部署指南。

验证

确认SIP连接在VCS的相邻区域中处于活动状态:

故障排除

目前没有针对此配置的故障排除信息。

相关信息

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

12-Nov-2013 |

初始版本 |

反馈

反馈