在 Firepower 4100/9300 为 FTD 部署集群

集群允许您将多个 FTD设备作为单一逻辑设备组合到一起。集群具有单个设备的全部便捷性(管理、集成到一个网络中),同时还能实现吞吐量增加和多个设备的冗余性。

注 |

注 |

此集成的益处

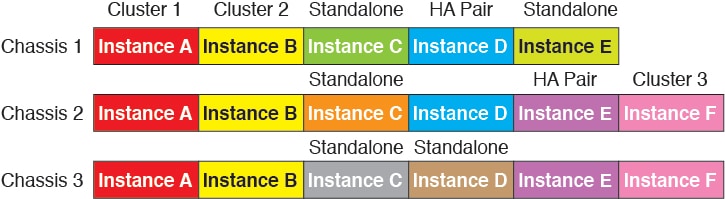

FXOS 平台允许您运行多个逻辑设备,包括 FTD。部署独立和集群逻辑设备对于机箱内群集(适用于 Firepower 9300)和机箱间群集很容易。当您从 FXOS 部署群集时,可以预配置 FTD 引导程序配置,以便在 FTD 应用中需要非常简单的自定义。您还可以通过在 FXOS 中导出群集配置来添加其他群集成员。

集成产品

下表列出了此集成所需的产品。

|

产品 |

功能 |

最低版本 |

是否必需? |

|---|---|---|---|

|

Firepower 4100 或 9300 |

运行 FTD 的硬件平台 |

FXOS 1.1(4) |

必需 |

|

Firepower 机箱管理器 |

FXOS GUI 设备管理器 |

Firepower 机箱管理器 1.1(4) |

可选;您也可以使用 CLI |

|

FTD |

下一代防火墙应用 |

Firepower 6.0.1 |

必需 |

|

FMC |

GUI 多设备管理器 |

Firepower 6.0.1 |

必需 |

工作流程

此工作流程使用 FXOS 上的 Firepower 机箱管理器和 FTD 上的 FMC 来完成您的集群部署。

过程

| 步骤 1 |

FXOS 任务:

|

| 步骤 2 |

FMC 任务:

|

| 步骤 3 |

FXOS 和/或 FMC 任务: |

关于 Firepower 4100/9300 机箱上的群集

在 Firepower 4100/9300 机箱 上部署群集时,它执行以下操作:

-

对于本地实例群集:为设备间通信创建群集控制链路(默认情况下,使用端口通道 48)。

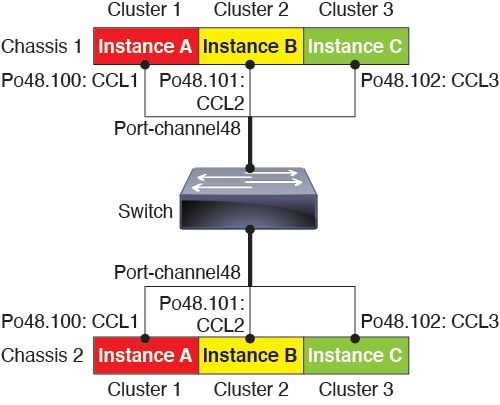

对于多实例群集:您应该在一个或多个集群类型 Etherchannel 上预配置子接口;每个实例都需要自己的集群控制链路。

对于机箱内群集(仅限 Firepower 9300),此链路利用 Firepower 9300 背板进行群集通信。

对于机箱间集群,需要手动将物理接口分配到此 EtherChannel 以进行机箱间通信。

-

在应用中创建群集引导程序配置。

在部署集群时,机箱管理引擎将最低引导程序配置推送到包含集群名称、集群控制链路接口及其他集群设置的每个设备。

-

将数据接口作为跨网络 接口分配给群集。

对于机箱内群集,跨网络接口不仅限于 EtherChannel,与机箱间群集类似。Firepower 9300 管理引擎在内部利用 EtherChannel 技术,将流量负载均衡到共享接口上的多个模块,使任何数据接口类型都可用于跨网络模式。 对于机箱间群集,必须对所有数据接口使用跨网络 EtherChannel。

注

除管理接口以外,不支持单个接口。

-

向群集中的所有设备分配管理接口。

引导程序配置

在部署集群时,Firepower 4100/9300 机箱管理引擎将最低引导程序配置推送到包含集群名称、集群控制链路接口及其他集群设置的每个设备。

群集成员

群集成员协调工作来实现安全策略和流量的共享。

一个群集成员是控制设备。系统自动确定控制设备。所有其他成员都是数据设备。

您必须仅在控制设备上执行所有配置;然后,配置将复制到数据设备。

有些功能在群集中无法扩展,控制设备将处理这些功能的所有流量。。

群集控制链接

对于本地实例集群:使用端口通道 48 接口自动创建集群控制链路。

对于多实例群集:您应该在一个或多个集群类型 Etherchannel 上预配置子接口;每个实例都需要自己的集群控制链路。

对于机箱内群集,此接口未设任何成员接口。此群集类型 EtherChannel 利用 Firepower 9300 背板进行机箱内群集的群集通信。 对于机箱间群集,必须将一个或多个接口添加到 EtherChannel。

对于包含 2 个成员的机箱间群集,请勿直接将群集控制链路从一个机箱连接到另一个机箱。如果直接连接两个接口,则当一台设备发生故障时,群集控制链路失效,会导致剩下的那台正常设备也发生故障。而如果通过交换机连接群集控制链路,则群集控制链路仍会对正常设备打开。

群集控制链路流量包括控制流量和数据流量。

设定机箱间群集的群集控制链路大小

如果可能,应将群集控制链路的大小设定为与每个机箱的预期吞吐量匹配,以使群集控制链路可以处理最坏情况。

群集控制链路流量主要由状态更新和转发的数据包组成。群集控制链路在任一给定时间的流量大小不尽相同。转发流量的大小取决于负载均衡的效率或是否存在大量用于集中功能的流量。例如:

-

NAT 会使连接的负载均衡不佳,需要对所有返回流量进行再均衡,将其转发到正确的设备。

-

当成员身份更改时,群集需要对大量连接进行再均衡,因此会暂时耗用大量群集控制链路带宽。

带宽较高的群集控制链路可以帮助群集在发生成员身份更改时更快地收敛,并防止出现吞吐量瓶颈。

注 |

如果群集中存在大量不对称(再均衡)流量,应增加群集控制链路的吞吐量大小。 |

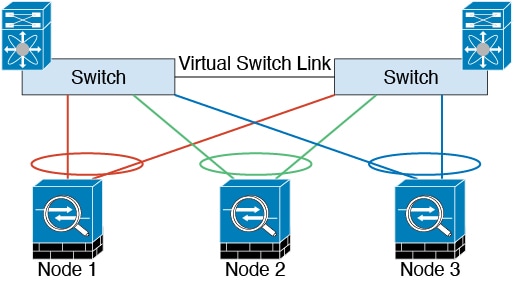

机箱间群集的群集控制链路冗余

下图显示了如何在虚拟交换系统 (VSS) 或虚拟端口通道 (vPC) 环境中使用 EtherChannel 作为群集控制链路。EtherChannel 中的所有链路都是活动链路。如果交换机是 VSS 或 vPC 的一部分,则您可以将同一个 EtherChannel 中的防火墙接口连接到 VSS 或 vPC 中单独的交换机。交换机接口是同一个 EtherChannel 端口通道接口的成员,因为两台不同的交换机的行为就像一台交换机一样。请注意,此 EtherChannel 是设备本地的,而非跨网络 EtherChannel。

机箱间群集的群集控制链路可靠性

为了确保群集控制链路的功能,设备之间的往返时间 (RTT) 务必要小于 20 毫秒。此最大延迟能够增强与不同地理位置安装的群集成员的兼容性。要检查延迟,请在设备之间的群集控制链路上执行 ping 操作。

群集控制链路必须可靠,没有数据包无序或丢弃数据包的情况;例如,站点间部署应使用专用链路。

群集控制链路网络

Firepower 4100/9300 机箱基于机箱 ID 和插槽 ID 自动为每个设备生成群集控制链路接口 IP 地址:127.2.chassis_id.slot_id。 对于多实例集群(通常使用同一 EtherChannel 的不同 VLAN 子接口),由于 VLAN 分离,同一 IP 地址可用于不同的集群。群集控制链路网络不能包括设备之间的任何路由器;仅可执行第 2 层交换。

管理网络

我们建议将所有设备都连接到一个管理网络。此网络与群集控制链路分隔开来。

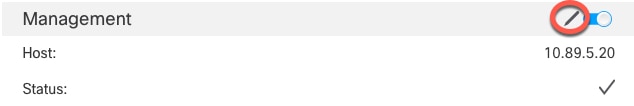

管理接口

必须为群集分配管理类型的接口。此接口是与跨网络接口相对立的一种特殊接口。通过管理接口,可以直接连接到每个设备。此管理接口不同于设备上的其他接口。它用于设置设备并将其注册到 Firepower 管理中心。它会使用自己的本地身份验证、IP 地址和静态路由。每个集群成员都使用您作为部分引导程序配置的管理网络中的独立 IP 地址。

管理逻辑接口与诊断逻辑接口之间共用管理接口。诊断逻辑接口是可选的,不能作为引导程序配置的一部分进行配置。诊断接口可随同其余数据接口一起进行配置。如果选择配置诊断接口,请将主集群 IP 地址配置为始终属于当前控制单元的集群固定地址。您也可以配置一个地址范围,使每个设备(包括当前控制单元在内)都能使用该范围内的本地地址。主集群 IP 地址可一致地诊断访问地址;当控制单元更改时,主集群 IP 地址会移到新的控制单元上,从而继续无缝地访问集群。对于 TFTP 或系统日志等出站管理流量,包括控制设备在内的每台设备都使用本地 IP 地址连接到服务器。

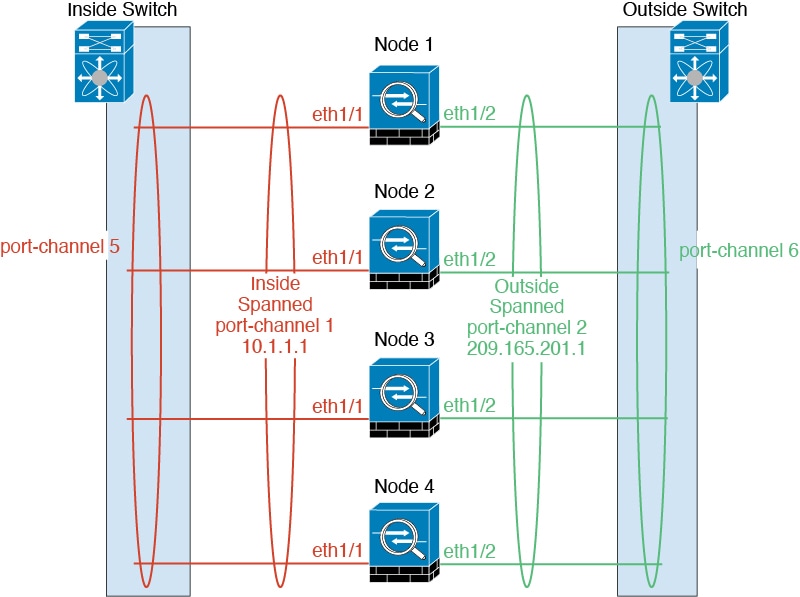

群集接口

对于机箱内群集,可以为群集分配物理接口或 EtherChannel 接口(也称为端口通道)。分配给群集的接口是对群集各个成员间的流量进行负载均衡的跨网络接口。

对于机箱间群集,只能为群集分配数据 EtherChannel 接口。这些跨网络 EtherChannel 在每个机箱上都包括相同的成员接口;在上游交换机上,所有这些接口都包括在一个 EtherChannel 内,因此交换机不知道它连接到多台设备。

除管理接口以外,不支持单个接口。

跨网络 EtherChannel

您可以将每个机箱的一个或多个接口组成跨集群中所有机箱的 EtherChannel。EtherChannel 汇聚通道中所有可用活动接口上的流量。在路由模式和透明防火墙模式下均可配置跨区以太网通道。在路由模式下,EtherChannel 配置为具有单个 IP 地址的路由接口。在透明模式下,IP 地址分配到 BVI 而非网桥组成员接口。负载均衡属于 EtherChannel 固有的基本操作。

对于多实例集群,每个集群都需要专用数据 Etherchannel,不能使用共享接口或 VLAN 子接口。

连接至 VSS 或 vPC

我们建议将 EtherChannel 连接到 VSS 或 vPC 以为您的接口提供冗余。

配置复制

集群中的所有节点共享一个配置。您只能在控制节点上进行配置更改(引导程序配置除外),这些更改会自动同步到集群中的所有其他节点。

集群许可证

您可以将功能许可证分配到整个集群,而不是单个节点。但是,对于每个功能,集群中的每个节点都会使用一个单独的许可证。群集功能本身不需要任何许可证。

在将集群节点添加到 FMC时,您可以指定要用于该集群的功能许可证。您可以在 区域中修改集群的许可证。

注 |

如果在 FMC 获得许可(并在评估模式下运行)之前添加了集群,当您许可 FMC 时,会在将策略更改部署到集群时遇到流量中断的情况。更改为许可模式会导致所有数据单元先退出集群,然后重新加入。 |

群集要求和必备条件

群集型号支持

FTD 在以下型号上支持群集:

-

Firepower 9300 - 您可以在集群中包含最多 6 个设备。例如,您可以在 6 个机箱中使用 1 个模块,或者在 3 个机箱中使用 2 个模块,也可以使用最多提供 6 个模块的任意组合。支持机箱内和机箱间集群。

-

Firepower 4100-使用机箱间集群最多支持 6 个设备。

用户角色

-

管理员

-

访问管理员

-

网络管理员

机箱间群集硬件和软件要求

集群中的所有机箱:

-

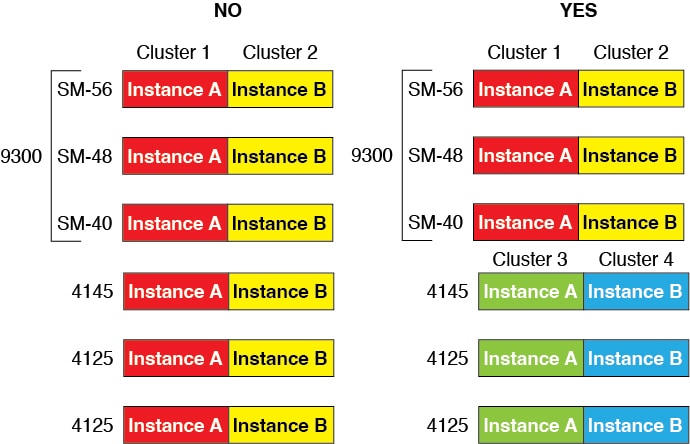

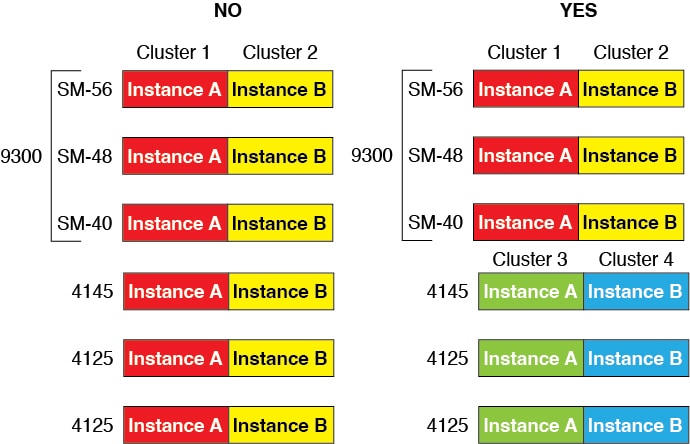

本地实例集群 -对于 Firepower 4100:所有机箱必须为同一型号。对于 Firepower 9300:所有安全模块必须为同一类型。例如,如果使用集群,则 Firepower 9300 中的所有模块都必须是 SM-40s。您可以在各机箱中安装不同数量的安全模块,但机箱中存在的所有模块(包括任何空插槽)必须属于集群。

-

容器实例集群 - 建议您为每个集群实例使用相同的安全模块或机箱模型。但是,如果需要,您可以在同一集群中的不同 Firepower 9300 安全模块类型或 Firepower 4100 型号上混合和匹配容器实例。不能在同一个集群中混合使用 Firepower 9300 和 Firepower 4100。例如,您可以使用 Firepower 9300 SM-56、SM-40 和 SM-36 上的实例创建集群。或者,可以在 Firepower 4140 和 4150 上创建集群。

-

除进行映像升级外,必须运行完全相同的 FXOS 软件。

-

对于分配给集群的接口,必须采用相同的接口配置,例如:相同的管理接口、EtherChannel、主用接口、速度和复用等。您可在机箱中使用不同的网络模块类型,但必须满足以下条件:对于相同接口 ID,容量必须匹配,且接口可成功捆绑于同一跨区以太网通道中。请注意,所有数据接口必须是机箱间集群中的 EtherChannel。如果您要在启用集群(例如,通过添加或删除接口模块,或配置 Etherchannel)后更改 FXOS 中的接口,则请对每个机箱执行相同更改,从数据节点开始,到控制节点结束。

-

必须使用同一台 NTP 服务器。 对于 FTD, FMC 必须使用同一台 NTP 服务器。请勿手动设置时间。

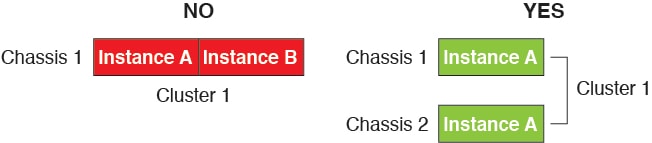

多实例集群要求

-

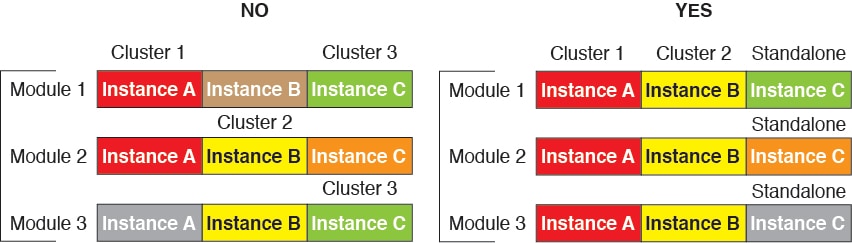

无内部安全模块/引擎集群 - 对于给定集群,只能在每个安全模块/引擎中使用单个容器实例。如果 2 个容器实例在同一模块上运行,则不能将其添加到同一集群。

-

混合和匹配集群和独立实例 - 并非安全模块/引擎上的所有容器实例都需要属于集群。可以将某些实例用作独立节点或高可用性节点。还可以在同一安全模块/引擎上使用单独的实例来创建多个集群。

-

Firepower 9300 中的所有 3 个模块都必须属于集群 - 对于 Firepower 9300,集群要求所有 3 个模块上都有一个容器实例。例如,不能使用模块 1 和 2 上的实例来创建集群,然后在模块 3 中使用本地实例。

-

匹配资源配置文件 - 建议集群中的每个节点都使用相同的资源配置文件属性;但是,在将集群节点更改为使用其他资源配置文件或使用不同型号时,允许使用不匹配的资源。

-

专用集群控制链路 - 对于机箱间集群,每个集群都需要专用的集群控制链路。例如,每个集群可以在同一集群类型 EtherChannel 上使用单独的子接口,也可以使用单独的 Etherchannel。

-

无共享接口 - 集群不支持共享类型接口。但是,多个集群可以使用相同的管理接口和事件接口。

-

无子接口 - 多实例集群无法使用 FXOS 定义的 VLAN 子接口。集群控制链路例外,它可以使用集群 EtherChannel 的子接口。

-

混合机箱型号 - 建议您为每个集群实例使用相同的安全模块或机箱模型。但是,如果需要,您可以在同一集群中的不同 Firepower 9300 安全模块类型或 Firepower 4100 型号上混合和匹配容器实例。不能在同一个集群中混合使用 Firepower 9300 和 Firepower 4100。例如,您可以使用 Firepower 9300 SM-56、SM-40 和 SM-36 上的实例创建集群。或者,可以在 Firepower 4140 和 4150 上创建集群。

-

最多 6 个节点 - 在一个集群中最多可以使用六个容器实例。

机箱间群集交换机必备条件

-

请务必先完成交换机配置并将机箱中的所有 EtherChannel 成功连接至交换机后,再在 Firepower 4100/9300 机箱 上配置集群。

-

有关受支持的交换机的特性,请参阅思科 FXOS 兼容性。

集群准则和限制

机箱间集群的交换机

-

确保连接的交换机与集群数据接口和集群控制链路接口的 MTU 匹配。您应将集群控制链路接口 MTU 配置为比数据接口 MTU 至少高 100 字节,因此请确保适当配置集群控制链路连接的交换机。由于集群控制链路流量包括数据包转发,因此集群控制链路需要能够容纳完整大小的数据包以及集群流量开销。

-

对于 Cisco IOS XR 系统,如果要设置非默认 MTU,请将 IOS 接口 MTU 设置为比集群设备 MTU 高 14 字节。除非使用 mtu-ignore 选项,否则 OSPF 邻近对等尝试可能会失败。请注意,集群设备 MTU 应与 IOS IPv4 MTU 匹配。Cisco Catalyst 和 Cisco Nexus 交换机不需要进行这种调整。

-

在用于集群控制链路接口的交换机上,您可以选择在连接到集群设备的交换机端口上启用生成树 PortFast 来加快新设备加入集群的过程。

-

在交换机上,我们建议使用以下其中一种 EtherChannel 负载均衡算法:source-dest-ip 或 source-dest-ip-port (请参阅思科 Nexus OS 和思科 IOS port-channel load-balance 命令)。请勿在负载均衡算法中使用关键字 vlan,否则会导致传输到集群中的设备的流量分摊不均。

-

如果在交换机上更改 EtherChannel 的负载均衡算法,则交换机上的 EtherChannel 接口将暂时停止转发流量,生成树协议重新启动。在流量再次开始传输之前会存在延迟。

-

有些交换机不支持 LACP 动态端口优先级(活动链路和备用链路)。您可以禁用动态端口优先级,使跨区以太网通道具有更高兼容性。

-

集群控制链路路径上的交换机不应验证第 4 层校验和。集群控制链路上的重定向流量没有正确的第 4 层校验和。交换机验证第 4 层校验和可能导致流量被丢弃。

-

端口通道绑定中断时间不得超过配置的 keepalive 间隔。

-

在 Supervisor 2T EtherChannel 上,默认的散列值分配算法是自适应算法。为了避免 VSS 设计中的非对称流量,请将连接到集群设备的端口通道上的散列算法更改为固定:

router(config)# port-channel id hash-distribution fixed

请勿全局更改算法;您可能需要对 VSS 对等链路使用自适应算法。

-

Firepower 4100/9300 集群支持 LACP 正常融合。因此, 您可以在连接的 Cisco Nexus 交换机上启用 LACP 正常融合。

-

当发现交换机上跨区以太网通道的绑定速度缓慢时,可以对交换机上的单个接口启用快速 LACP 速率。默认情况下系统将 FXOS EtherChannel 的 LACP 速率设为快速。请注意,某些交换机(如 Nexus 系列)在执行服务中软件升级 (ISSU) 时不支持 LACP 速率“快速”,因此我们建议不要一起使用 ISSU 与集群。

机箱间集群的 EtherChannel

-

在低于 15.1(1)S2 的 Catalyst 3750-X 思科 IOS 软件版本中,此集群设备不支持将 EtherChannel 连接到交换机堆叠。在默认交换机设置下,如果跨堆栈连接集群设备 EtherChannel,则当控制设备交换机关闭时,连接到其余交换机的 EtherChannel 不会正常工作。要提高兼容性,请将 stack-mac persistent timer 命令设置为足够大的值,以将重载时间计算在内;例如,可将其设置为 8 分钟,或设置为 0 以表示无穷大。或者,您可以升级到更加稳定的交换机软件版本,例如 15.1(1)S2。

-

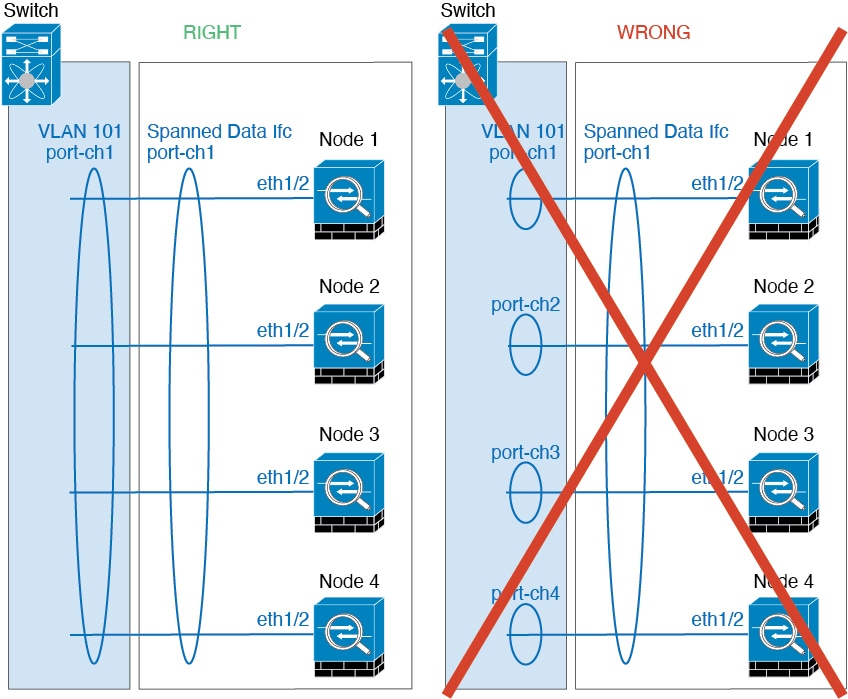

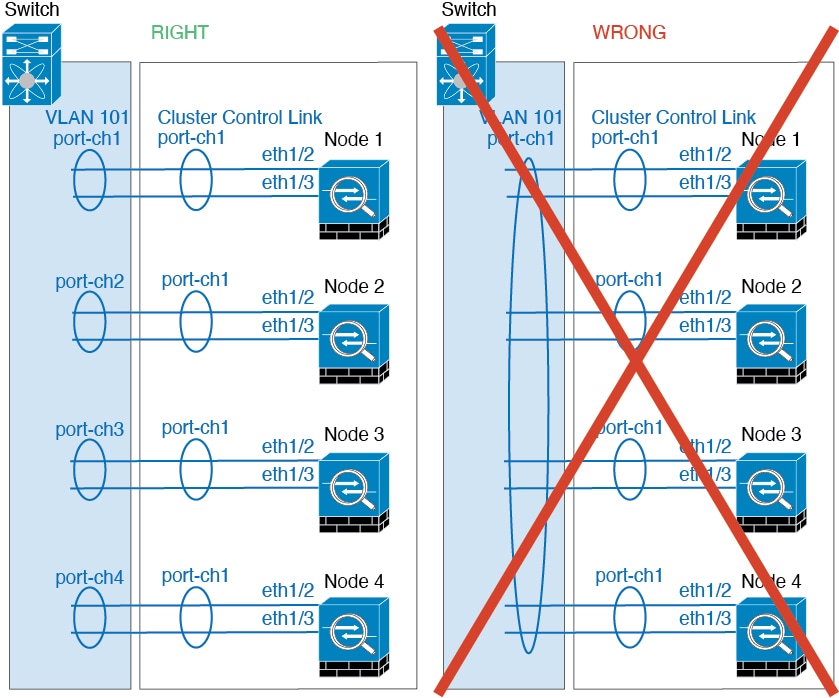

跨网络与设备本地 EtherChannel 配置 - 请务必为跨区以太网通道和设备本地 EtherChannel 适当地配置交换机。

-

跨区以太网通道 - 对于跨越所有集群成员的集群设备跨网络 EtherChannel,所有接口在交换机上合并为一个 EtherChannel。请确保每个接口都属于交换机上的同一个通道组。

-

设备本地 EtherChannel - 对于集群设备本地 EtherChannels,包括为集群控制链路配置的任何 EtherChannel,请务必在交换机上配置分散的 EtherChannel;请勿在交换机上将多个集群设备 EtherChannel 合并为一个 EtherChannel。

-

其他规定

-

将设备添加到现有集群时或重新加载设备时,会有限地暂时丢弃数据包/断开连接;这是预期行为。在某些情况下,丢弃的数据包可能会挂起连接;例如,丢弃 FTP 连接的 FIN/ACK 数据包会使 FTP 客户端挂起。在此情况下,您需要重新建立 FTP 连接。

-

如果使用连接到跨区以太网通道接口的 Windows 2003 服务器,当系统日志服务器端口关闭且服务器未限制 ICMP 错误消息时,会有大量 ICMP 消息被发回集群。这些消息可能会导致集群的某些设备出现高 CPU 问题,从而可能影响性能。因此,我们建议您限制 ICMP 错误信息。

-

我们建议将 EtherChannel 连接到 VSS 或 vPC,以实现冗余。

-

在机箱内,您不能对某些安全模块进行集群,也不能在单机模式下运行其他安全模块;必须在集群内包含所有安全模块。

-

对于解密的 TLS/SSL 连接,解密状态不同步,如果连接所有者失败,则解密的连接将重置。需要建立新连接以连通新设备。未解密的连接(它们匹配“不解密”规则)不受影响,并且可以正确复制。

默认值

-

默认情况下,集群运行状况检查功能处于启用状态,保持时间为 3 秒。默认情况下,在所有接口上启用接口运行状况监控。

-

出现故障的集群控制链路的集群自动重新加入功能设置为无限次尝试,每隔 5 分钟进行一次。

-

出现故障的数据接口的集群自动重新加入功能设置为尝试 3 次,每 5 分钟一次,递增间隔设置为 2。

-

对于 HTTP 流量,默认启用 5 秒的连接复制延迟。

配置集群

您可以从 Firepower 4100/9300管理引擎轻松部署集群。自动为每台设备生成所有初始配置。然后,可将设备添加到FMC,再将它们组合成一个集群。

FXOS:配置接口

对于集群,您需要配置下列类型的接口:

-

部署集群之前,至少添加一个“数据”类型接口或 EtherChannel(也称为端口通道)。请参阅添加 EtherChannel(端口通道)或配置物理接口。

对于机箱间集群,所有数据接口必须为至少带有一个成员接口的跨区以太网通道。在每个机箱上添加同一 EtherChannel。将所有集群设备上的成员接口合并到交换机上的单个 EtherChannel 中。 对于容器实例数据接口,禁止在集群中使用 VLAN 子接口或数据共享接口。有关机箱间集群 EtherChannel 的详细信息,请参阅集群准则和限制。

对于多实例集群,禁止在集群中使用 FXOS 定义的 VLAN 子接口或数据共享接口。仅支持应用定义的子接口。

-

添加“管理”类型接口或 EtherChannel。请参阅添加 EtherChannel(端口通道)或配置物理接口。

管理接口是必需的。请注意,此管理接口与仅用于机箱管理的机箱管理接口不同(在 FXOS 中,您可能会看到机箱管理接口显示为 MGMT、management0 或其他类似名称)。

对于机箱间集群,在各机箱上添加相同的“管理”接口。

对于多实例集群,可以在同一机箱上的多个集群之间或与独立实例共享同一管理接口。

-

对于机箱间集群,将成员接口添加到集群控制链路 EtherChannel(默认情况下为端口通道 48)。对于多实例集群,可以创建其他集群类型 Etherchannel。请参阅 添加 EtherChannel(端口通道)。

请勿为机箱内集群添加成员接口。例如,如果添加成员,则机箱假设此集群为机箱间集群,且将仅允许您使用跨区以太网通道。

在接口选项卡上,如果不包括任何成员接口,则端口通道 48 集群类型接口的运行状态将显示为失败。对于机箱内集群,此 EtherChannel 无需任何成员接口,您可忽略此“运行状态”。

在各机箱上添加相同的成员接口。集群控制链路是每个机箱上的设备本地 EtherChannel。在交换机上对每个设备使用单独的 Etherchannel。有关机箱间集群 EtherChannel 的详细信息,请参阅集群准则和限制。

对于多实例集群,与管理接口不同,集群控制链路不可在多台设备之间共享,因此每个集群都需要一个集群接口。但是,建议使用 VLAN 子接口而不是多个 EtherChannel;请参阅下一个要点,将 VLAN 子接口添加到集群接口。

-

对于多实例集群,将 VLAN 子接口添加到集群 EtherChannel。请参阅 为容器实例添加 VLAN 子接口。

如果向某个集群接口添加子接口,则不能将该接口用于本地集群。

-

(可选)添加 Firepower 事件接口。请参阅添加 EtherChannel(端口通道)或配置物理接口。

此接口是 FTD 设备的辅助管理接口。要使用此接口,您必须在 FTD CLI 上配置其 IP 地址和其他参数。例如,您可以将管理流量从活动(例如网络活动)中分隔出来。请参阅 Firepower 威胁防御命令参考中的 configure network 命令。

对于机箱间集群,在各机箱上添加相同的事件接口。

配置物理接口

您可以通过物理方式启用和禁用接口,并设置接口速度和双工。要使用某一接口,必须在 FXOS 中以物理方式启用它,并在应用中以逻辑方式启用它。

开始之前

-

不能单独修改已经是 EtherChannel 成员的接口。务必在将接口添加到 EtherChannel 之前为其配置设置。

过程

| 步骤 1 |

选择接口打开接口页面。 所有接口页面顶部显示当前已安装的接口的直观展示图,在下表中提供已安装接口列表。 |

| 步骤 2 |

在您要编辑的接口所对应的行中点击编辑,可打开编辑接口对话框。 |

| 步骤 3 |

要启用接口,请选中启用复选框。要禁用接口,请取消选中启用复选框。 |

| 步骤 4 |

选择接口类型:

|

| 步骤 5 |

(可选) 从速度下拉列表中选择接口的速度。 |

| 步骤 6 |

(可选) 如果您的接口支持自动协商,请单击是或否单选按钮。 |

| 步骤 7 |

(可选) 从双工下拉列表中选择接口双工。 |

| 步骤 8 |

点击确定。 |

添加 EtherChannel(端口通道)

EtherChannel(也称为端口通道)最多可以包含 16 个同一介质类型和容量的成员接口,并且必须设置为相同的速度和双工模式。介质类型可以是 RJ-45 或 SFP;可以混合使用不同类型(铜缆和光纤)的 SFP。不能通过在大容量接口上将速度设置为较低值来混合接口容量(例如 1GB 和 10GB 接口)。链路汇聚控制协议 (LACP) 将在两个网络设备之间交换链路汇聚控制协议数据单元 (LACPDU),进而汇聚接口。

您可以将 EtherChannel 中的每个物理数据或数据共享接口配置为:

-

Active - 发送和接收 LACP 更新。主用 EtherChannel 可以与主用或备用 EtherChannel 建立连接。除非您需要最大限度地减少 LACP 流量,否则应使用主用模式。

-

开启 - EtherChannel 始终开启,并且不使用 LACP。“开启”的 EtherChannel 只能与另一个“开启”的 EtherChannel 建立连接。

注 |

如果将其模式从打开更改为主用或从主用更改为打开状态,则可能需要多达三分钟的时间才能使 EtherChannel 进入运行状态。 |

非数据接口仅支持主用模式。

LACP 将协调自动添加和删除指向 EtherChannel 的链接,而无需用户干预。LACP 还会处理配置错误,并检查成员接口的两端是否连接到正确的通道组。 如果接口发生故障且未检查连接和配置,“开启”模式将不能使用通道组中的备用接口。

Firepower 4100/9300 机箱 创建 EtherChannel 时,EtherChannel 将处于挂起状态(对于主动 LACP 模式)或关闭状态(对于打开 LACP 模式),直到将其分配给逻辑设备,即使物理链路是连通的。EtherChannel 在以下情况下将退出挂起状态:

-

将 EtherChannel 添加为独立逻辑设备的数据或管理端口

-

将 EtherChannel 添加为属于集群一部分的逻辑设备的管理接口或集群控制链路

-

将 EtherChannel 添加为属于集群一部分的逻辑设备的数据端口,并且至少有一个单元已加入该集群

请注意,EtherChannel 在您将它分配到逻辑设备前不会正常工作。如果从逻辑设备移除 EtherChannel 或删除逻辑设备,EtherChannel 将恢复为挂起或关闭状态。

过程

| 步骤 1 |

选择接口打开接口页面。 所有接口页面顶部显示当前已安装的接口的直观展示图,在下表中提供已安装接口列表。 |

||

| 步骤 2 |

点击接口表上方的添加端口通道 (Add Port Channel),可打开添加端口通道 (Add Port Channel) 对话框。 |

||

| 步骤 3 |

在端口通道 ID (Port Channel ID) 字段中输入端口通道 ID。有效值介于 1 与 47 之间。 部署集群逻辑设备时,端口通道 48 为集群控制链路预留。如果不想将端口通道 48 用于集群控制链路,可以将其删除并为集群类型 EtherChannel 配置不同的 ID。您可以添加多个集群类型 Etherchannel,并添加 VLAN 子接口以与多实例集群结合使用。对于机箱内集群,请不要将任何接口分配给集群 EtherChannel。 |

||

| 步骤 4 |

要启用端口通道,请选中启用复选框。要禁用端口通道,请取消选中启用复选框。 |

||

| 步骤 5 |

选择接口类型:

|

||

| 步骤 6 |

从下拉列表设置成员接口要求的管理速度。 如果添加未达到指定速度的成员接口,接口将无法成功加入端口通道。 |

||

| 步骤 7 |

对于数据或数据共享接口,选择 LACP 端口通道模式、主用或保持。 对于非数据或数据共享接口,模式始终是主用模式。 |

||

| 步骤 8 |

为成员接口、全双工或半双工设置所需的管理双工。 如果添加以指定双工配置的成员接口,接口将无法成功加入端口通道。 |

||

| 步骤 9 |

要将接口添加到端口通道,请在可用接口 (Available Interface) 列表中选择该接口,单击添加接口 (Add Interface),将接口移动至“成员 ID”列表。 您最多可以添加相同介质类型和容量的 16 个成员接口。成员接口必须设置为相同的速度和双工,并且必须与您为此端口通道配置的速度和双工相匹配。介质类型可以是 RJ-45 或 SFP;可以混合使用不同类型(铜缆和光纤)的 SFP。不能通过在大容量接口上将速度设置为较低值来混合接口容量(例如 1GB 和 10GB 接口)。

|

||

| 步骤 10 |

要从端口通道删除接口,请单击“成员 ID”(Member ID) 列表中接口右侧的删除 (Delete) 按钮。 |

||

| 步骤 11 |

单击确定 (OK)。 |

为容器实例添加 VLAN 子接口

您可以向机箱添加 250 至 500 个 VLAN 子接口,具体取决于网络部署。您最多可以将 500 个子接口连接到您的机箱。

对于多实例集群,只能将子接口添加到集群类型接口;不支持数据接口上的子接口。

每个接口的 VLAN ID 都必须具有唯一性,并且在容器实例内,VLAN ID 在所有已分配接口上也必须具有唯一性。只要系统将 VLAN ID 分配至不同的容器实例,您就可以在单独接口上重新使用它们。然而,即使每个子接口使用相同的 ID,这些子接口仍将计入限值。

本文档仅讨论 FXOS VLAN 子接口。您还可以在 FTD 应用内单独创建子接口。

过程

| 步骤 1 |

选择接口 (Interfaces)打开所有接口 (All Interfaces)选项卡。 页面顶部的所有接口选项卡显示当前已安装的接口的直观展示图,并在下表中提供已安装接口列表。 |

| 步骤 2 |

单击打开添加子接口对话框。 |

| 步骤 3 |

选择接口类型:

对于数据和数据共享接口:此类型独立于父接口类型;例如,您可以设数据共享父接口和数据子接口。 |

| 步骤 4 |

从下拉列表选择父接口。 不得将子接口添加到当前已分配至逻辑设备的物理接口。如果系统已分配父接口的其他子接口,只要未分配此父接口,您就可以添加新的子接口。 |

| 步骤 5 |

输入一个介于 1 和 4294967295 之间的子接口 ID。 此 ID 将附加到父接口 ID,作为 interface_id.subinterface_id。例如,如果您将子接口添加到 ID 为 100 的以太网接口 1/1,则子接口 ID 将为:以太网接口 1/1.100。尽管可以出于方便目的将此 ID 和 VLAN ID 设置为相互匹配,但两者始终不同。 |

| 步骤 6 |

设置介于 1 和 4095 之间的 VLAN ID 。 |

| 步骤 7 |

单击确定 (OK)。 展开父接口查看其项下所有子接口。 |

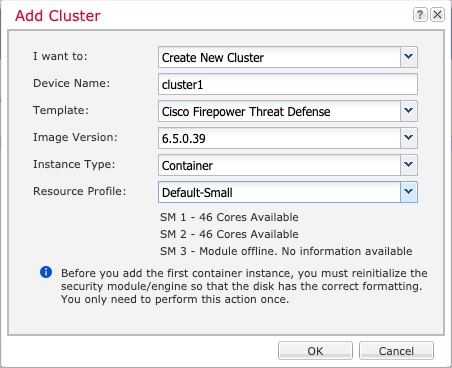

FXOS:为容器实例添加资源配置文件

要指定每个容器实例的资源使用情况,请创建一个或多个资源配置文件。部署逻辑设备/应用实例时,请指定想要使用的资源配置文件。资源配置文件会设置 CPU 核心数量;系统会根据核心数量动态分配 RAM,并将每个实例的磁盘空间设为 40 GB。

-

最小核心数量为 6。

注

与具有较大内核数量的实例相比,具有较小核心数量的实例可能具有相对更高的 CPU 利用率。具有较小核心数量的实例对流量负载变化更敏感。如果出现流量丢弃情况,请尝试分配更多核心。

-

您可以分配偶数(6、8、10、12、14 等)个核心,乃至最大值。

-

最大可用核心数取决于安全模块/机箱型号。

机箱包括一个命名为 "Default-Small" 的默认资源配置文件,此文件包括最小核心数。您可以更改此配置文件定义,甚至可在未使用情况下将其删除。请注意,此配置文件在机箱重新加载且系统上不存在任何其他配置文件时创建而成。

如果当前正在使用,则无法更改资源配置文件设置。必须禁用使用此文件的任何实例,然后更改资源配置文件,最后重新启用该实例。如果调整已建立高可用性对或集群中实例的大小,稍后应尽可能快地确保所有成员大小一致。

如果在将 FTD 实例添加到 FMC后更改资源配置文件设置,稍后应在 FMC 对话框上更新每个设备的库存。

过程

| 步骤 1 |

选择,然后点击添加。 系统将显示添加资源配置文件对话框。 |

| 步骤 2 |

设置以下参数。

|

| 步骤 3 |

点击确定。 |

FXOS: 添加 FTD 群集

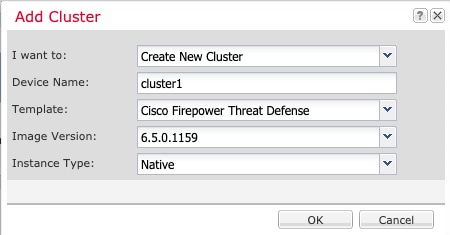

在原生模式下: 您可以将单个 Firepower 9300 机箱添加为机箱内群集,或添加多个机箱以实现机箱间群集。

在多实例模式下:您可以在单个 Firepower 9300 机箱上添加一个或多个集群作为机箱内集群(必须在每个模块上包含一个实例),或者在多个机箱上添加一个或多个集群以用于机箱间集群。

对于机箱间集群,您必须单独配置每个机箱。在一个机箱上添加群集;然后,您可以将引导程序配置从第一个机箱复制到下一个机箱,实现轻松部署

创建 FTD 集群

您可以从 Firepower 4100/9300 机箱管理引擎轻松部署集群。自动为每台设备生成所有初始配置。

对于机箱间集群,您必须单独配置每个机箱。在一个机箱上部署集群;然后,您可以将引导程序配置从第一个机箱复制到下一个机箱,实现轻松部署。

在 Firepower 9300 机箱中,必须对全部 3 个模块插槽或容器实例(每个插槽中有一个容器实例)启用集群,即使您没有安装模块。如果不配置全部 3 个模块,集群将不会正常工作。

开始之前

-

从 Cisco.com 下载要用于逻辑设备的应用映像,然后将映像上传至 Firepower 4100/9300 机箱。

-

对于容器实例,如果您不想使用默认配置文件,则请根据FXOS:为容器实例添加资源配置文件添加资源配置文件。

-

对于容器实例,在首次安装容器实例之前,必须重新初始化安全模块/引擎,以保证磁盘具有正确的格式。选择安全模块 (Security Modules) 或安全引擎 (Security Engine),然后单击重新初始化图标(

)。首先删除现有逻辑设备,然后将其重新安装为新设备,这会丢失任何本地应用配置。如果要使用容器实例替换本地实例,则在任何情况下都需要删除本地实例。无法自动将本地实例迁移到容器实例。

)。首先删除现有逻辑设备,然后将其重新安装为新设备,这会丢失任何本地应用配置。如果要使用容器实例替换本地实例,则在任何情况下都需要删除本地实例。无法自动将本地实例迁移到容器实例。

-

收集以下信息:

-

管理接口 ID、IP 地址和网络掩码

-

网关 IP 地址

-

FMC 您选择的 IP 地址和/或 NAT ID

-

DNS 服务器 IP 地址

-

FTD 主机名和域名

-

过程

| 步骤 1 |

配置接口。请参阅FXOS:配置接口。 |

||

| 步骤 2 |

选择逻辑设备 (Logical Devices)。 |

||

| 步骤 3 |

依次单击,并设置以下参数:

|

||

| 步骤 4 |

选择要分配给此集群的接口。  对于本地模式集群:默认情况下会分配所有有效接口。 如果定义了多个集群类型接口,请取消选中除一个接口外的所有接口。 对于多实例集群:选择要分配到集群的每个数据接口,并选择集群类型端口-通道或端口-通道子接口。 |

||

| 步骤 5 |

单击屏幕中心的设备图标。 系统将显示对话框,可以在该对话框中配置初始引导程序设置。这些设置仅用于仅初始部署或灾难恢复。为了实现正常运行,稍后可以更改应用 CLI 配置中的大多数值。 |

||

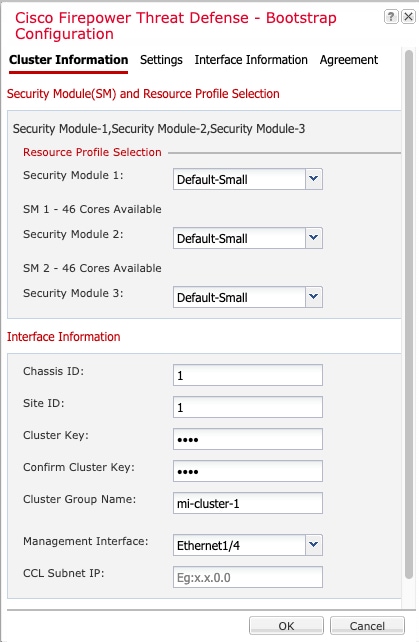

| 步骤 6 |

在集群信息页面上,完成以下操作。

|

||

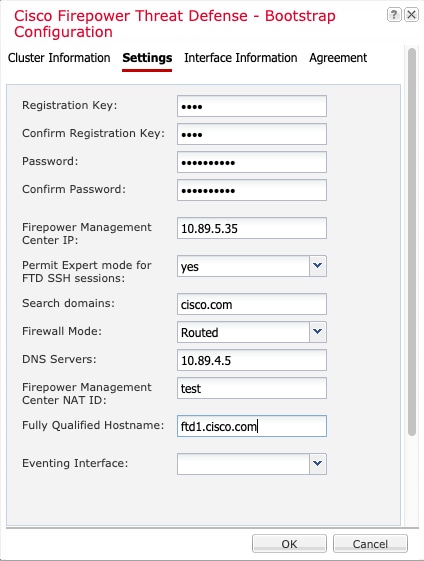

| 步骤 7 |

在设置页面上,执行以下操作。  |

||

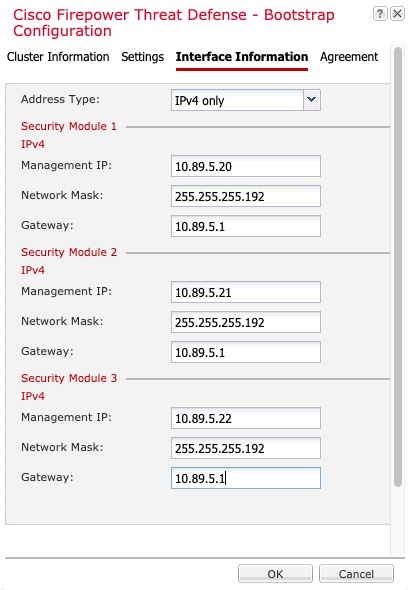

| 步骤 8 |

在接口信息页面上,为集群中的每个安全模块配置一个管理 IP 地址。从地址类型 (Address Type) 下拉列表中选择地址类型,然后为每个安全模块填写以下字段。

|

||

| 步骤 9 |

在协议选项卡上,阅读并接受最终用户许可协议 (EULA)。 |

||

| 步骤 10 |

单击确定关闭配置对话框。 |

||

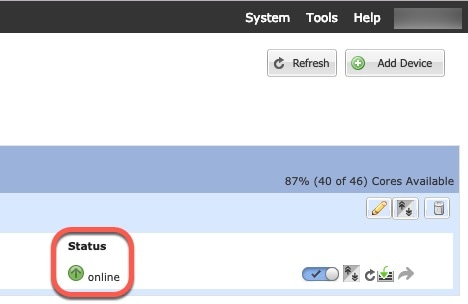

| 步骤 11 |

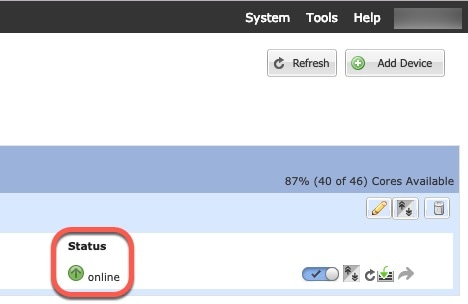

点击保存。 机箱通过下载指定软件版本,并将引导程序配置和管理接口设置推送至应用实例来部署逻辑设备。在逻辑设备页面中,查看新逻辑设备的状态。当逻辑设备将其状态显示为在线时,您可以添加剩余的集群机箱;对于机箱内集群,则可以开始在应用中配置集群。您可能会在此过程中看到“安全模块未响应”状态;此状态为正常状态,并且是临时的。  |

||

| 步骤 12 |

对于机箱间集群,将下一个机箱添加到集群中: |

||

| 步骤 13 |

使用管理 IP 地址将控制设备添加到 FMC。 所有集群设备必须位于 FXOS 上成功建立的集群中,才能将它们添加到 FMC。 然后,FMC 会自动检测数据设备。 |

添加更多集群节点

在现有集群中添加或替换 FTD 集群节点。 在 FXOS 中添加新的集群节点时, FMC 会自动添加该节点。

注 |

此程序中的 FXOS 步骤仅适用于添加新机箱;如果将新模块添加或替换到已启用群集的 Firepower 9300,则该模块将自动添加。 |

开始之前

-

如果是替换,则必须从 FMC中删除旧的集群节点。当您将其替换为一台新节点时,它将被视为 FMC上的一个新设备。

-

新机箱上的接口配置必须相同。您可以导出和导入 FXOS 机箱配置以简化此过程。

过程

| 步骤 1 |

如果之前使用 FMC升级了 FTD 映像,请在集群中 的每个机箱上执行以下步骤。 当您从 FMC升级时,FXOS 配置中的启动版本未更新,并且机箱上未安装独立软件包。这两个项目都需要手动设置,以便新节点可以使用正确的映像版本加入集群。

|

||

| 步骤 2 |

在现有集群机箱 Firepower 机箱管理器上,点击 逻辑设备。 |

||

| 步骤 3 |

单击右上角的显示配置图标;复制显示的集群配置。 |

||

| 步骤 4 |

连接到新机箱上的 Firepower 机箱管理器 ,然后单击 。 |

||

| 步骤 5 |

对于设备名称 (Device Name),请为逻辑设备提供一个名称。 |

||

| 步骤 6 |

单击确定。 |

||

| 步骤 7 |

在复制集群详细信息对话框中,粘贴第一个机箱的集群配置,然后点击确定。 |

||

| 步骤 8 |

单击屏幕中心的设备图标。集群信息通常已预填充,但您必须更改以下设置:

点击确定。 |

||

| 步骤 9 |

点击保存。 机箱通过下载指定软件版本,并将引导程序配置和管理接口设置推送至应用实例来部署逻辑设备。在每个集群成员的逻辑设备页面中,查看新逻辑设备的状态。当每个集群成员的逻辑设备将其状态显示为在线时,可以开始在应用中配置集群。您可能会在此过程中看到“安全模块未响应”状态;此状态为正常状态,并且是临时的。  |

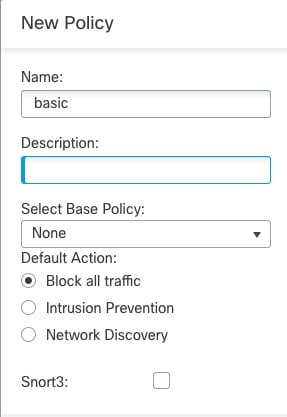

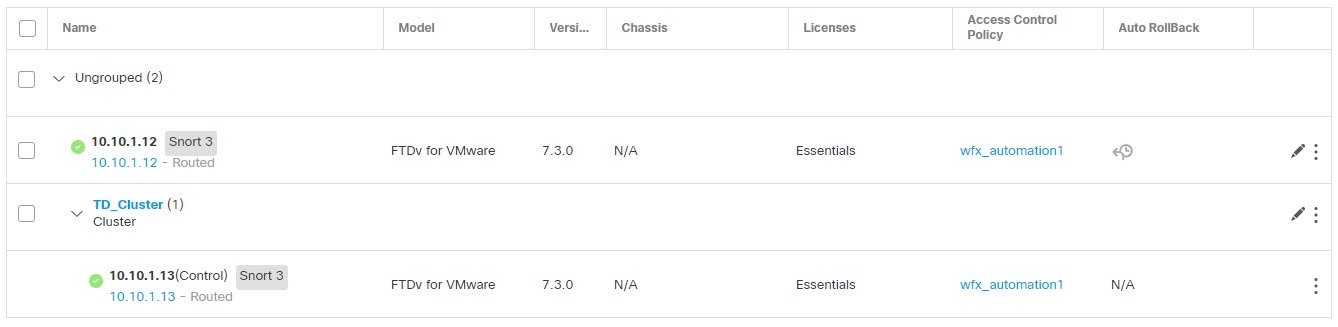

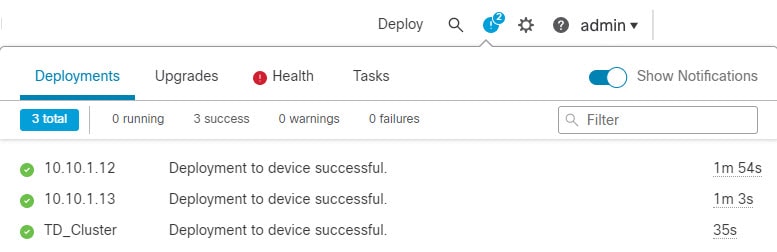

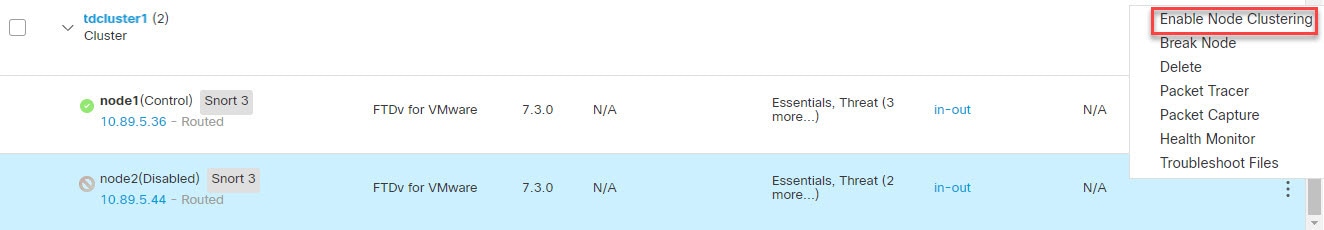

FMC:添加群集

将集群设备之一作为新设备添加到 Firepower 管理中心;FMC 会自动检测所有其他集群成员。

开始之前

-

此添加集群的方法需要 6.2 或更高版本的 Firepower 威胁防御。如果需要管理较早版本的设备,请参阅该版本对应的 Firepower 管理中心配置指南。

-

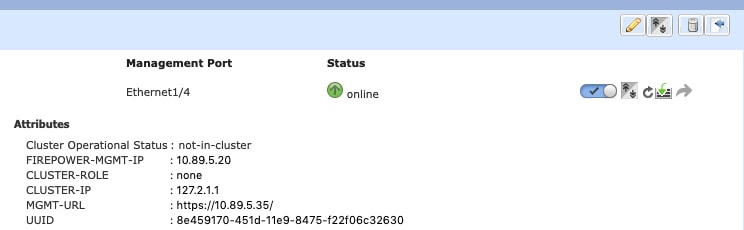

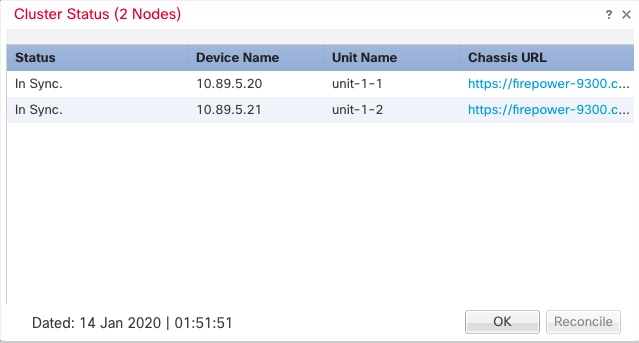

所有集群单元必须位于 FXOS 上成功建立的集群中,才能将它们添加到管理中心。还应检查哪个是控制单元。请查看 Firepower 机箱管理器逻辑设备屏幕或使用 Firepower 威胁防御 show cluster info 命令。

过程

| 步骤 1 |

在 FMC中,选择 ,然后选择 以使用部署该集群时分配的管理 IP 添加其中一个集群单元。  |

| 步骤 2 |

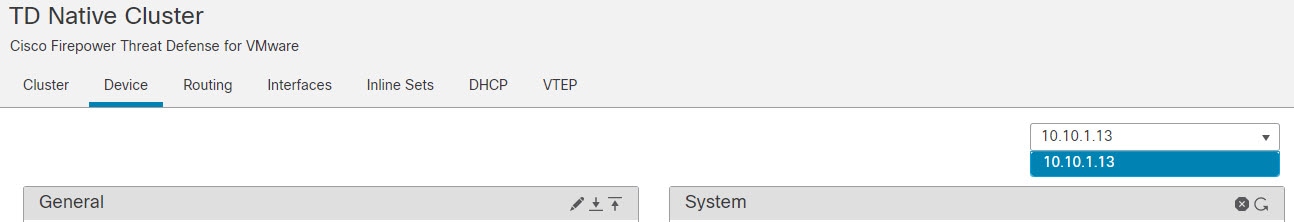

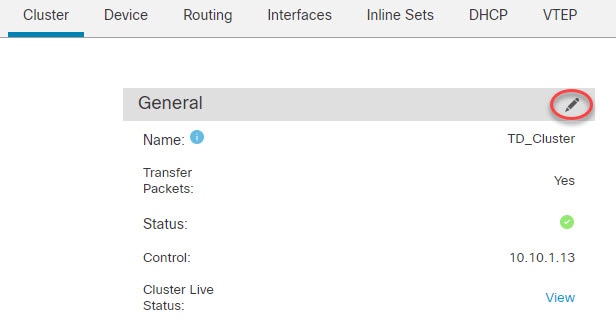

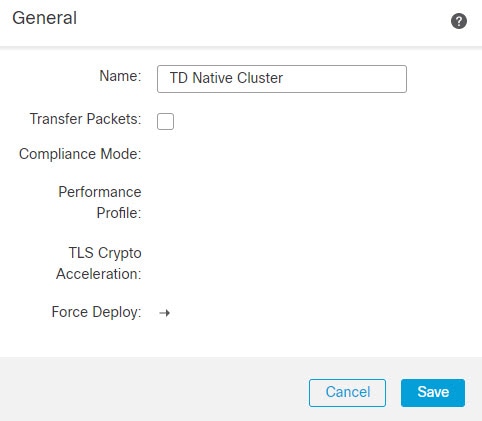

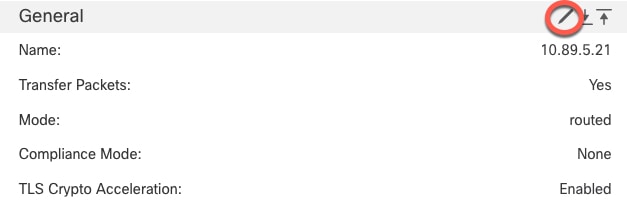

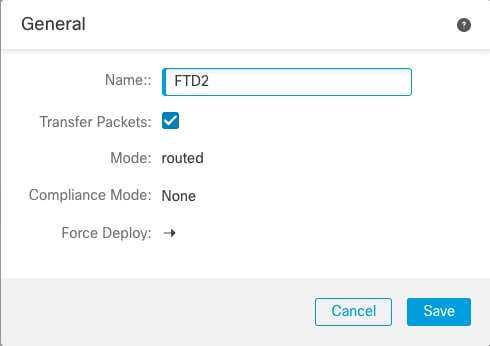

通过点击集群的 编辑( 大多数配置可以应用于整个集群,而不适用于集群中的成员设备。例如,可以更改每台设备的显示名称,但只能配置整个集群的接口。 |

| 步骤 3 |

在 屏幕上,可以查看 常规、许可证、系统和 运行状况 设置。

请参阅以下集群特定项:

|

| 步骤 4 |

在 上,可从右上方的下拉菜单中选择集群中的每个成员并配置以下设置。

|

FMC:配置集群、数据 和诊断接口

此程序配置您在 FXOS 中部署群集时为其分配的每个数据接口的基本参数。对于机箱间群集,数据接口始终是跨网络的 EtherChannel 接口。对于用于机箱间集群的集群控制链路接口,必须将 MTU 从默认值增加。 您还可以配置诊断接口,它是唯一可在单个接口模式下运行的接口。

注 |

将跨网络 EtherChannel 用于机箱间群集时,端口通道接口在群集完全启用之前不会进入工作状态。此要求可防止将流量转发到群集中并非处于活动状态的设备。 |

过程

| 步骤 1 |

选择 ,然后点击集群旁边的 编辑( |

| 步骤 2 |

单击 Interfaces。 |

| 步骤 3 |

配置群集控制链路。 对于机箱间的集群,将集群控制链路 MTU 设置为比数据接口的最高 MTU 至少高 100 字节。由于集群控制链路流量包括数据包转发,因此集群控制链路需要能够容纳完整大小的数据包以及集群流量开销。我们建议将 MTU 设置为最大 9184;最小值为 1400 个字节。例如,由于最大 MTU 为 9184,因此最高的数据接口 MTU 可以是 9084,而群集控制链路则可以设置为 9184。 对于本地集群: 默认情况下,集群控制链路接口为端口通道48。

|

| 步骤 4 |

配置数据接口。 |

| 步骤 5 |

(可选) 配置诊断接口。 诊断接口是唯一可在单个接口模式下运行的接口。例如,对于系统日志消息或 SNMP 可以使用此接口。 |

| 步骤 6 |

点击保存。 此时,您可以转至并将策略部署到所分配的设备。在部署更改之后,更改才生效。 |

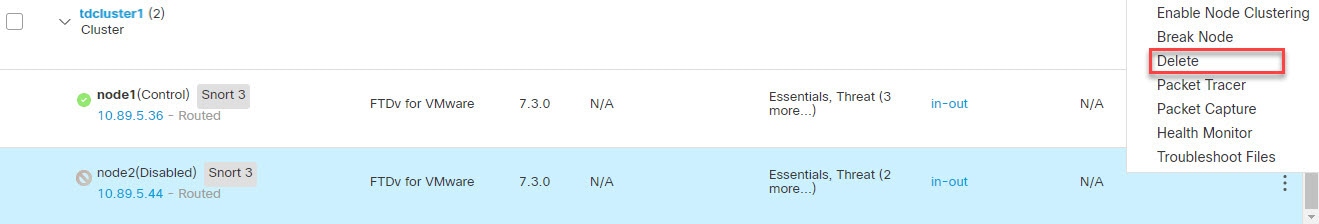

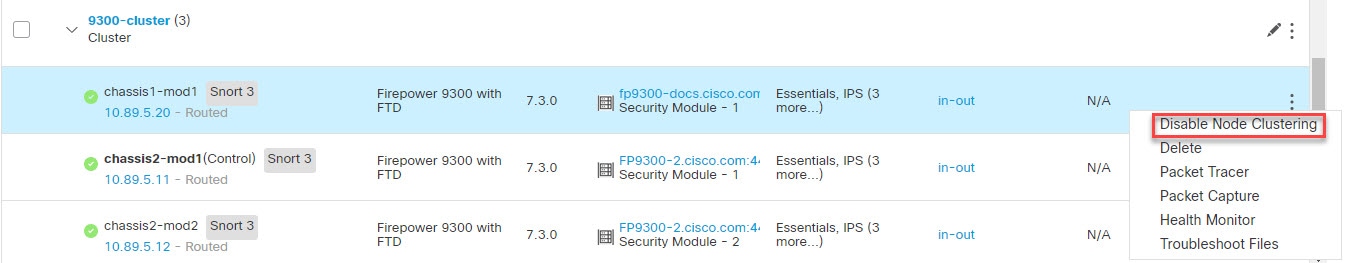

FXOS:删除集群设备

以下部分介绍如何临时或永久删除群集中的设备。

临时删除

例如,出现硬件或网络故障时,集群设备会自动从集群中删除。此删除是临时的,故障消除后,它们可以重新加入群集。您也可以手动禁用群集。

要检查设备当前是否在群集中,登录 Firepower 机箱管理器逻辑设备页面查看群集状态:

对于使用 FMC 的 FTD,应该将设备留在 FMC 设备列表中,以便在重新启用群集后,它可以恢复全部功能。

-

在应用程序中禁用群集 - 您可以使用应用程序 CLI 禁用群集。输入 cluster remove unit name 命令删除除您登录的设备以外的所有设备。引导程序配置保持不变,从控制设备同步的最新配置也保持不变,因此您可于稍后重新添加该设备而不会丢失配置。如果在数据设备上输入此命令来删除控制设备,将会选举新的控制设备。

当设备处于非主用状态时,所有数据接口关闭;只有管理接口可以发送和接收流量。要恢复流量流,请重新启用群集。管理接口将保持打开,使用设备从引导程序配置接收的 IP 地址。但如果您重新加载,而设备仍在群集中处于非主用状态,则管理接口将被禁用。

要重新启用群集,请在 FTD 上输入 cluster enable 。

-

禁用应用程序实例 -在 Firepower 机箱管理器 的 逻辑设备 页面,单击 滑块已启用(

)。您可以稍后使用 滑块已禁用(

)。您可以稍后使用 滑块已禁用(  ) 重新启用它。

) 重新启用它。 -

关闭 安全模块/引擎 - 在 Firepower 机箱管理器的安全模块/引擎页面,单击关闭电源图标。

-

关闭机箱 -在 Firepower 机箱管理器 的 “概览” 页面,单击 关机图标。

永久删除

您可以使用以下方法永久删除群集成员。

对于使用 FMC 的 FTD,确保在机箱上禁用群集后,从 FMC 设备列表删除设备。

-

删除逻辑设备 -在 Firepower 机箱管理器 的 “逻辑设备” 页面,单击 删除(

)。然后,您可以部署独立的逻辑设备、新的群集,还可以在同一群集中添加新的逻辑设备。

)。然后,您可以部署独立的逻辑设备、新的群集,还可以在同一群集中添加新的逻辑设备。 -

从服务中删除机箱或安全模块 - 如果从服务中删除设备,则可以将替换硬件添加为群集的新成员。

FMC:管理群集成员

部署群集后,您可以更改配置和管理群集成员。

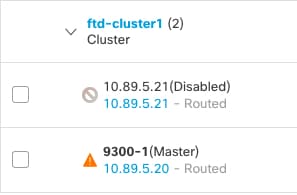

添加新的集群成员

在 FXOS 中添加新的集群成员时,Firepower 管理中心会自动添加该成员。

开始之前

-

请确保其他机箱的替换设备上的接口配置相同。

过程

| 步骤 1 |

在 FXOS 中将新设备添加到集群。请参阅《FXOS 配置指南》。 等待新设备添加到集群。请查看 Firepower 机箱管理器逻辑设备菜单项或使用 Firepower 威胁防御 show cluster info 命令来查看集群状态。 |

| 步骤 2 |

新集群成员将自动添加。要监控替换设备的注册情况,请查看以下信息:

|

替换集群成员

您可以替换现有集群中的集群成员。FMC会自动检测替换设备。但是,您必须在 FMC中手动删除旧集群成员。此程序也适用于已重新初始化的设备;此时,虽然硬件未发生变动,但会显示为新成员。

开始之前

-

请确保其他机箱的替换设备上的接口配置相同。

过程

| 步骤 1 |

如果可能的话,对于新机箱,请在 FXOS 中从旧机箱备份配置并予以恢复。 如要更换 Firepower 9300 中的模块,则无需执行这些步骤。 如果没有旧机箱的 FXOS 备份配置,请首先执行添加新的集群成员中的步骤。 有关以下所有步骤的信息,请参阅《FXOS 配置指南》。

|

| 步骤 2 |

在旧设备的 FMC ,选择 > 更多(

|

| 步骤 3 |

确认要删除该设备。 集群和FMC设备列表中将删除该设备。 |

| 步骤 4 |

新的或已重新初始化的集群成员将自动添加。要监控替换设备的注册情况,请查看以下信息:

|

停用成员

您可能需要停用成员,以准备删除设备,或临时进行维护。此程序旨在暂时停用成员;设备仍将显示在 FMC 设备列表中。

注 |

当单元处于非主用状态时,所有数据接口关闭;只有管理接口可以发送和接收流量。要恢复流量流,请重新启用集群。管理接口将保持打开,使用设备从引导程序配置接收的 IP 地址。但是,如果您重新加载而设备在集群中仍然处于非活动状态,管理接口将被禁用。您必须使用控制台来进行任何进一步配置。 |

过程

| 步骤 1 |

对于要停用的设备,依次选择 更多(

您还可以从 集群状态 对话框 ( 更多( |

| 步骤 2 |

确认要在设备上禁用集群。 设备将在列表中的设备名称旁边显示 (已禁用) 。

|

| 步骤 3 |

重新启用群集,请参阅 重新加入群集。 |

重新加入群集

如果从集群中删除了某个设备(例如对于出现故障的接口),或者如果您手动禁用集群,必须通过访问设备 CLI 。确保故障已解决,再尝试重新加入集群。有关可从集群中删除设备的原因的更多信息,请参阅重新加入群集。

过程

| 步骤 1 |

对于要重新激活的设备,请选择 更多(

您还可以从 集群状态 对话框 ( 更多( |

| 步骤 2 |

确认要在设备上启用集群。 |

删除数据单元

如果需要永久删除集群成员(例如,如果您删除 Firepower 9300 上的模块,或删除机箱),应从 FMC将其删除。

如果该成员仍然是集群的正常运行部分,或者如果您只想临时禁用该成员,请不要删除该成员。要从 FXOS 中的集群中永久删除,请参阅 FXOS:删除集群设备。如果将其从 FMC中删除,并且它仍然是集群的一部分,它将继续传递流量,甚至可能成为控制单元- FMC 不再能够管理的控制单元。

开始之前

要手动停用设备,请参阅 停用成员。在删除设备之前,设备必须处于手动或由于运行状况故障而处于非活动状态。

过程

| 步骤 1 |

确保准备好从 FMC 删除设备。 在 ,确保设备显示 (已禁用)。

您还可从 更多( |

| 步骤 2 |

在您想要删除的数据单元的 FMC ,选择 > 更多(

|

| 步骤 3 |

确认要删除该设备。 集群和FMC设备列表中将删除该设备。 |

变更控制单元

小心 |

要更改控制单元,最好的方法是在控制单元上禁用群集,等到新的控制选举后再重新启用群集。如果必须指定要成为控制单元的 具体 单元,请使用本节中的程序。请注意,对集中功能而言,如果强制更改控制设备,则所有连接都将断开,而您必须在新的控制设备上重新建立连接。 |

要更改控制单元,请执行以下步骤:

过程

| 步骤 1 |

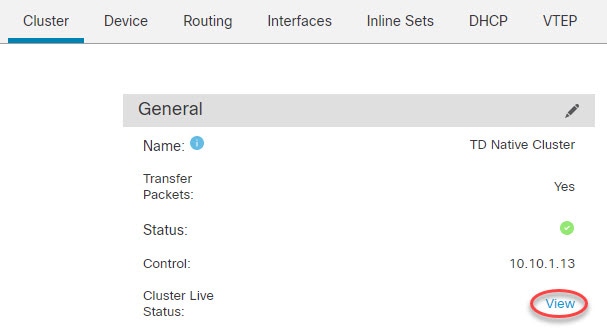

通过依次选择 更多( 您还可以从 页面 > 常规 区域 > 集群实时状态 链接访问 集群状态 对话框。 |

| 步骤 2 |

对于要成为控制设备的设备,请选择 更多( |

| 步骤 3 |

系统将提示您确认角色更改。选中该复选框,然后点击 确定。 |

调整集群成员

如果集群成员注册失败,则可将集群成员身份从机箱协调至 Firepower 管理中心。例如,数据单元在 FMC 被占用或存在网络问题时注册失败的情况下。

过程

| 步骤 1 |

选择集群的 更多( 您还可以从 页面 > 常规 区域 > 集群实时状态 链接打开 集群状态 对话框。 |

| 步骤 2 |

点击 协调 所有。 有关集群状态的详细信息,请参阅FMC:监控群集。 |

FMC:监控群集

您可以监控 Firepower 管理中心 中和 FTD CLI 上的集群。

-

集群状态 对话框 ( 更多(

) 图标或 页面 > 常规 区域 > 集群实时状态 链接。

) 图标或 页面 > 常规 区域 > 集群实时状态 链接。

控制单元有一个标识其角色的图形指示器。

集群成员 状态 包括以下状态:

-

正在同步 - 设备已向 FMC 注册。

-

待定注册-设备属于集群,但尚未向 FMC注册。如果设备注册失败,则可点击 协调 所有以重试注册。

-

集群已禁用可供删除-设备已向注册,但是集群的非活动成员。FMC如果您打算稍后重新启用集群配置,集群配置将保持不变,或者您可以从集群中删除设备。

-

正在加入集群... - 设备正在加入机箱上的集群,但尚未完成加入。设备将在加入集群后向 FMC 注册。

对于每台设备,您可以查看 摘要 或 历史记录。

对于 更多(

) 菜单中的每台设备,您可以执行以下状态更改:

) 菜单中的每台设备,您可以执行以下状态更改:

-

禁用集群

-

启用集群

-

将角色更改为控制角色

-

-

系统(

) > 任务 页面。

) > 任务 页面。

任务 页面会在每个设备注册时更新“集群注册”任务。

-

> cluster_name。

展开设备列表页面上的集群时,可看到所有成员设备,包括 IP 地址旁显示的设备。对于仍在注册的设备,则可看到加载图标。

-

show cluster {access-list [acl_name] | conn [count] | cpu [usage] | history | interface-mode | memory | resource usage | service-policy | traffic | xlate count}

要查看整个集群的聚合数据或其他信息,请使用 show cluster 命令。

-

show cluster info [auto-join | clients | conn-distribution | flow-mobility counters | goid [options] | health | incompatible-config | loadbalance | old-members | packet-distribution | trace [options] | transport { asp | cp}]

要查看集群信息,请使用 show cluster info 命令。

群集示例

这些示例包含典型部署。

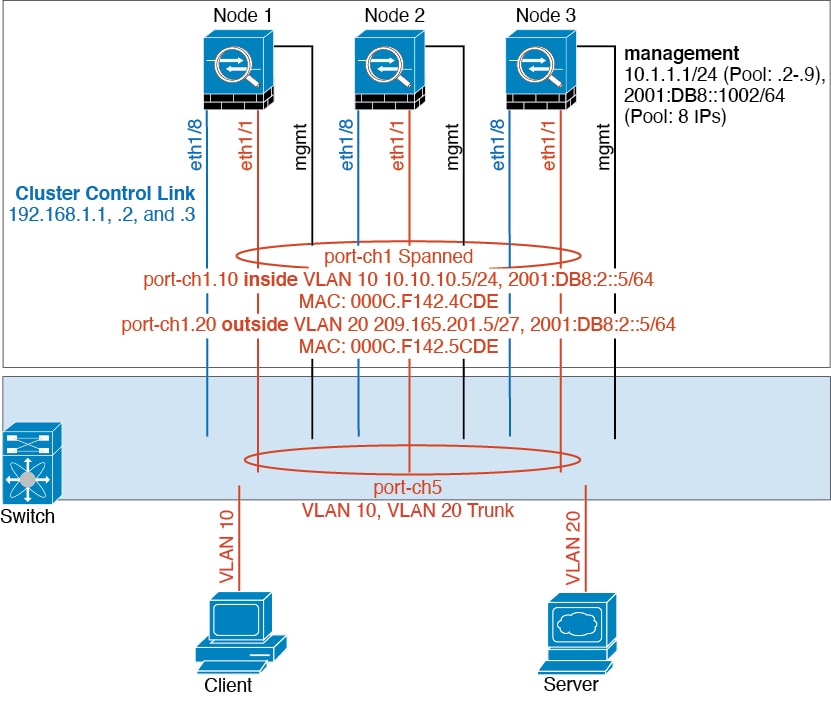

单臂防火墙

来自不同安全域的数据流量与不同的 VLAN 关联,例如,VLAN 10 用于内部网络,而 VLAN 20 用于外部网络。每台 都有一个连接到外部交换机或路由器的物理端口。启用中继使物理链路上的所有数据包都采用 802.1q 封装。 是 VLAN 10 与 VLAN 20 之间的防火墙。

使用跨网络 EtherChannel 时,所有数据链路在交换机侧分组为一个 EtherChannel。如果一台 变得不可用,交换机将在其余设备之间再均衡流量。

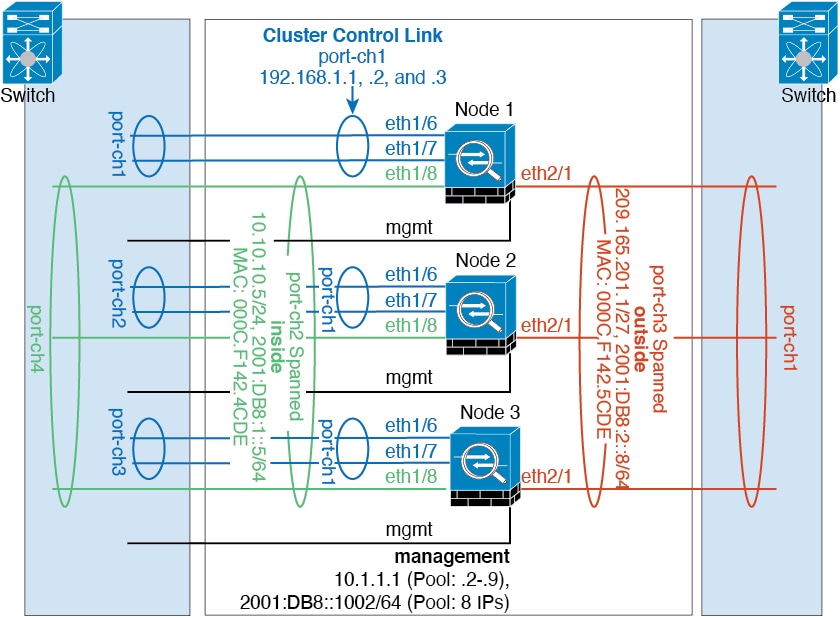

流量分离

您可能更愿意在内部和外部网络之间采用物理方式分离流量。

如上图所示,左侧有一个跨网络 EtherChannel 连接到内部交换机,而右侧的另一个跨网络 EtherChannel 连接到外部交换机。如果需要,您还可以在每个 EtherChannel 上创建 VLAN 子接口。

包含备用链路(传统的 8 主用/8 备用)的跨网络 EtherChannel

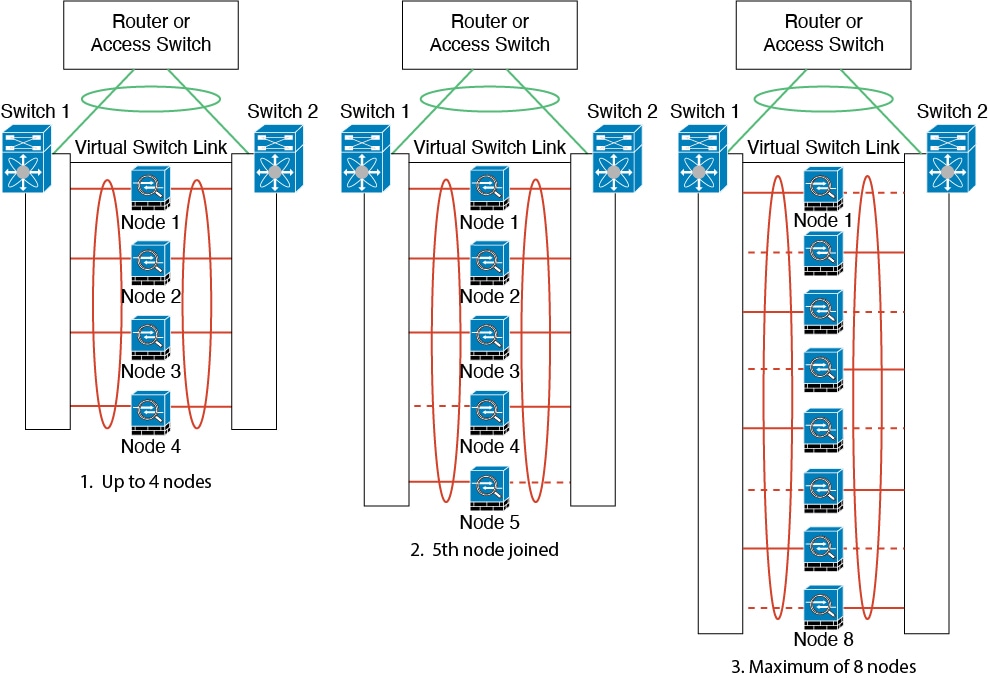

在传统的 EtherChannel 中,最大活动端口数限制为 8 个来自交换机侧的端口。如果您在 8-单元集群中将每台设备的 2 个端口分配到 EtherChannel,总计 16 个端口,则其中 8 个端口必须处于备用模式。FTD 使用 LACP 来协商哪些链路应为活动链路,哪些应为备用链路。如果您使用 VSS 或 vPC 启用多交换机 EtherChannel,则可实现交换机间冗余。在 FTD 上,所有物理端口将先按插槽号、后按端口号排序。在下图中,低序端口是“控制”端口(例如,以太网 1/1),另一个端口是“数据”端口(例如,以太网 1/2)。您必须保证硬件连接对称:如果使用 VSS/vPC,所有控制链路必须在一台交换机上终止,所有数据链路必须在另一台交换机上终止。下图显示了当更多设备加入群集导致链路总数增加时会发生的情况:

此时的处理原则是,首先将通道中的活动端口数增加到最大值,其次是保持活动的控制端口数与活动的数据端口数之间的均衡。请注意,当第 5 台设备加入集群时,流量并未在所有设备之间达到均衡。

处理链路或设备故障时也遵循相同的原则。最终的负载均衡状况可能并不尽如人意。下图所示为 4 台设备组成的集群,其中一台设备上有一个链路发生故障。

该网络中可能配置了多个 EtherChannel。下图所示为一个内部 EtherChannel 和一个外部 EtherChannel。如果 EtherChannel 中的控制链路和数据链路都发生故障,则会从集群中删除 FTD。这可以防止 FTD 在已经与内部网络断开连接的情况下收到来自外部网络的流量。

群集参考

本部分包括有关群集工作原理的详细信息。

FTD 功能和集群

部分 FTD 功能不受集群支持,还有部分功能仅在控制设备上受支持。其他功能可能对如何正确使用规定了注意事项。

群集不支持的功能

以下功能在启用群集的情况下无法配置,相关命令会被拒绝。

注 |

-

远程接入 VPN(SSL VPN 和 IPsec VPN)

-

DHCP 客户端、服务器和代理。支持 DHCP 中继。

-

虚拟隧道接口 (VTI)

-

高可用性

-

集成路由和桥接

-

FMC UCAPL/CC 模式

群集集中化功能

以下功能只有在控制节点上才受支持,且无法为群集扩展。

注 |

集中功能的流量从成员节点通过群集控制链路转发到控制节点。 如果使用再均衡功能,则会先将集中功能的流量再均衡到非控制节点的设备,然后再将该流量归类为集中功能;如果发生此情况,该流量随后将被发送回控制节点。 对集中功能而言,如果控制节点发生故障,则所有连接都将断开,而您必须在新的控制节点上重新建立连接。 |

注 |

要查看也通过集群进行集中化的 FlexConfig 功能(例如 RADIUS 检测),请参阅 《ASA 常规操作配置指南》。FlexConfig 允许您配置 FMC GUI 中不存在的许多 ASA 功能。 |

-

以下应用检查:

-

DCERPC

-

ESMTP

-

NetBIOS

-

PPTP

-

RSH

-

SQLNET

-

SUNRPC

-

TFTP

-

XDMCP

-

-

静态路由监控

-

站点到站点 VPN

-

IGMP 组播控制平面协议的处理(数据平面转发分布于整个群集中)

-

PIM 组播控制平面协议的处理(数据平面转发分布于整个群集中)

-

动态路由

连接设置

连接限制在集群范围强制实施。每个节点都有根据广播消息估计的集群范围的计数器值。出于效率考虑,在集群中配置的连接限制可能不会严格按限制数量实施。每个节点在任何指定时间都可能高估或低估集群范围内的计数器值。不过,在负载均衡的集群中,该信息将随时间而更新。

动态路由和集群

路由进程仅在控制单元上运行,而路由通过控制单元获知并复制到从属设备。如果路由数据包到达数据设备,它将重定向到控制设备。

在数据设备向控制设备学习路线后,每个设备将单独做出转发决策。

OSPF LSA 数据库不会从控制设备同步到数据设备。如果切换了控制设备,邻近路由器将检测到重新启动;切换是不透明的。OSPF 进程将挑选一个 IP 地址作为其路由器 ID。您可以分配一个静态路由器 ID,尽管不要求这样做,但这可以确保整个集群中使用的路由器 ID 一致。请参阅 OSPF 无中断转发功能,解决中断问题。

FTP 和群集

-

如果 FTP 数据通道和控制通道流量由不同的集群成员所有,则数据通道所有者会将空闲超时更新定期发送到控制通道所有者并更新空闲超时值。但是,如果重新加载控制流量所有者并重新托管控制流量,则不会再保持父/子流量关系;控制流量空闲超时不会更新。

组播路由和群集

在建立快速路径转发之前,控制单元会处理所有的组播路由数据包和数据数据包。在连接建立之后,每台数据设备都可以转发组播数据包。

NAT 和群集

NAT 可能会影响集群的总吞吐量。入站和出站 NAT 数据包可被发送到集群中不同的 FTD,因为负载均衡算法取决于 IP 地址和端口,NAT 会导致入站和出站数据包具有不同的 IP 地址和/或端口。当数据包到达并非 NAT 所有者的 FTD时,会通过集群控制链路转发到所有者,导致集群控制链路上存在大量流量。请注意,接收节点不会创建流向所有者的转发流量,因为 NAT 所有者最终可能不会根据安全和策略检查结果为数据包创建连接。

如果您仍想在集群中使用 NAT,请考虑以下准则:

-

PAT 采用端口块分配 - 请参阅该功能的以下准则:

-

每主机最大流量限制并不针对整个集群,而是单独应用于每个节点。因此,在每主机最大流量限制配置为 1 的包含 3 个节点的集群中,如果在全部 3 个节点上对来自主机的流量实行负载均衡,则可以分配 3 个端口块,每个节点 1 个。

-

在执行每主机最大流量限制时,在备份池中的备份节点上创建的端口块不计算在内。

-

如果进行即时 PAT 规则修改(对 PAT 池改用全新的 IP 地址范围),会导致在新的池生效时仍在传输的转换项备份请求的转换项备份创建失败。此行为并非端口块分配功能所特有,它是一个暂时性 PAT 池问题,只发现于在集群节点之间分配池并执行流量负载均衡的集群部署。

-

在集群中操作时,不能直接更改块分配大小。只有在集群中重新加载每个设备后,新的大小才会生效。为避免重新加载每个设备,我们建议您删除所有块分配规则并清除与这些规则相关的所有转换。然后,您可以更改块大小并重新创建块分配规则。

-

-

对动态 PAT 使用 NAT 池地址分配 - 配置 PAT 池时,集群将池中的每个 IP 地址划分为端口块。默认情况下,每个块都是 512 个端口,但如果配置端口块分配规则,则使用块设置。这些块在集群中的各个节点之间均匀分配,因此每个节点都有一个或多个块对应 PAT 池中的每个 IP 地址。因此,在一个集群的 PAT 池中可以最少拥有一个 IP 地址,只要这足以支持您预期的 PAT 连接数即可。端口块覆盖的端口范围为 1024-65535,除非您在 PAT 池 NAT 规则中配置该选项以包含保留的端口 1-1023。

-

在多个规则中重复使用 PAT 池 - 要在多条规则中使用同一 PAT 池,必须注意规则中的接口选择。必须在所有规则中使用特定接口,或者在所有规则中使用“任意”接口。不能在规则中混合使用特定接口和“任意”接口,否则系统可能无法将返回流量与集群中的正确节点进行匹配。每条规则使用唯一的 PAT 池是最可靠的方案。

-

不使用轮询 - 集群不支持 PAT 池轮询。

-

无扩展 PAT - 集群不支持扩展 PAT。

-

控制节点管理的动态 NAT 转换 - 控制节点保留转换表并复制到数据节点。当数据节点收到需要动态 NAT 的连接并且转换不在表中时,它将请求从控制节点转换。数据节点拥有该连接。

-

过时 xlate - 连接所有者上的 xlate 空闲时间不会更新。因此,空闲时间值可能会超过空闲超时值。如果空闲计时器值高于配置的超时值(refcnt 为 0),则表示 xlate 过时。

-

对以下检查不使用静态 PAT:

-

FTP

-

RSH

-

SQLNET

-

TFTP

-

XDMCP

-

SIP

-

-

如果您有大量 NAT 规则(超过一万条),则应使用设备 CLI 中的 asp rule-engine transactional-commit nat 命令启用事务提交模型。否则,节点可能无法加入集群。

SIP 检测和群集

控制流可以在任何节点上创建(由于负载均衡),但其子数据流必须位于同一节点上。

SNMP 和群集

当使用 SNMPv3 进行集群时,如果您在初始集群形成后添加新的集群节点,则 SNMPv3 用户不会复制到新节点。您必须删除用户并重新添加,然后重新部署配置,以强制用户复制到新节点。

系统日志和群集

-

集群中的每个节点都会生成自己的系统日志消息。您可以配置日志记录,使每个节点在系统日志消息的报头字段中使用相同或不同的设备 ID。例如,集群中的所有节点都会复制和共享主机名配置。如果将日志记录配置为使用主机名作为设备 ID,则所有节点生成的系统日志消息都会看似来自一个节点。如果将日志记录配置为使用集群引导程序配置中指定的本地节点名称作为设备 ID,系统日志消息就会看似来自不同节点。

TLS / SSL 连接和群集

TLS/SSL 连接的解密状态不同步,如果连接所有者失败,则解密的连接将重置。需要建立新连接以连通新设备。未解密的连接(它们匹配“不解密”规则)不受影响,并且可以正确复制。

思科 TrustSec 和群集

只有控制节点学习安全组标记 (SGT) 信息。然后,控制节点将 SGT 填充到数据节点,数据节点可以根据安全策略对 SGT 做出匹配决策。

VPN 和集群

站点到站点 VPN 是集中功能;只有控制单元支持 VPN 连接。

注 |

群集不支持远程接入 VPN。 |

VPN 功能仅限控制设备使用,且不能利用群集的高可用性功能。如果控制单元发生故障,所有现有的 VPN 连接都将断开,VPN 用户将遇到服务中断。选择新的控制设备后,必须重新建立 VPN 连接。

将 VPN 隧道连接到跨接口地址时,连接会自动转移到控制设备。

与 VPN 相关的密钥和证书将被复制到所有设备。

性能换算系数

将多台设备组成一个群集时,预计可以达到近似如下的群集总体性能:

-

80% 的 TCP 或 CPS 合并吞吐量

-

90% 的合并 UDP 吞吐量

-

60% 的合并以太网混合 (EMIX) 吞吐量,取决于流量组合。

以 TCP 吞吐量为例,含 3 个SM-44 模块的 Firepower 9300 在单独运行时大约可处理 135 Gbps 的实际防火墙流量。2 个机箱的最大合并吞吐量约为 270 Gbps(2 个机箱 x 135 Gbps)的 80%:216 Gbps。

控制设备选择

群集成员通过群集控制链路通信,如下选举控制设备:

-

当您部署群集时,每台设备会每隔 3 秒广播一次选举请求。

-

具有较高优先级的任何其他设备都会响应选举请求;优先级在您部署群集时设置且不可配置。

-

如果某设备在 45 秒后未收到另一个具有较高优先级的设备的响应,则该设备会成为控制设备。

注

如果多台设备并列获得最高优先级,则使用集群设备名称和序列号确定控制设备。

-

如果节点稍后加入具有更高优先级的群集,它不会自动成为控制设备;现有控制设备始终保持为控制设备,除非它停止响应,此时会选择新的控制设备。

-

在“裂脑”场景中,当临时存在多个控制单元时,具有最高优先级的单元将会保留角色,其他单元则恢复为数据单元角色。

注 |

您可以手动强制一台设备成为控制设备。对集中功能而言,如果强制更改控制设备,则所有连接都将断开,而您必须在新的控制设备上重新建立连接。 |

群集中的高可用性

群集通过监控机箱、设备和接口的运行状态并在设备之间复制连接状态来提供高可用性。

机箱应用程序监控

机箱应用程序运行状况监控始终处于启用状态。Firepower 4100/9300 机箱 管理引擎会定期检查 Firepower 威胁防御应用程序(每秒)。如果 Firepower 威胁防御已启动且无法与 Firepower 4100/9300 机箱管理引擎通信达到 3 秒,则 Firepower 威胁防御会生成系统日志消息并离开群集。

如果 Firepower 4100/9300 机箱管理引擎在 45 秒后仍无法与应用程序通信,则会重新加载 Firepower 威胁防御。如果 Firepower 威胁防御无法与管理引擎通信,则会将自身从群集中删除。

设备运行状况监控

每台设备通过群集控制链路定期发送广播keepalive keepalive心跳数据包。如果控制单元在可配置的超时时间内未从数据单元接收任何keepalive keepalive心跳数据包或其他数据包,则控制单元会从群集中删除该数据单元。如果数据单元未从控制单元接收数据包,则从其余成员中选择新的控制单元。

如果设备由于网络故障而不是因为设备实际发生故障而无法通过群集控制链路相互访问,则群集可能会进入“裂脑”场景,其中隔离的数据设备将选择自己的控制设备。例如,如果路由器在两个群集位置之间发生故障,则位于位置1的原始控制单元将从群集中删除位置2数据单元。同时,位置2的设备将选择自己的控制设备并形成自己的群集。请注意,在这种情况下,非对称流量可能会失败。恢复群集控制链路后,具有较高优先级的控制单元将保留控制单元的角色。有关详细信息,请参阅控制设备选择。

接口监控

每个节点都会监控使用中的所有硬件接口的链路状态,并向控制节点报告状态更改。对于机箱间群集,跨网络 EtherChannel 使用群集链路汇聚控制协议 (cLACP)。每个机箱都会监控链路状态和 cLACP 协议消息,以确定端口在 EtherChannel 中是否仍处于活动状态,并在接口关闭时通知 Firepower 威胁防御应用。所有物理接口(包括 EtherChannel 接口的主 EtherChannel)。仅可监控处于开启状态的命名接口。例如,只有 EtherChannel 的所有成员端口都出现故障时,才会从群集中删除指定的 EtherChannel。

如果受监控接口在特定节点上发生故障,但在其他节点上处于活动状态,则该节点将从集群中删除。Firepower 威胁防御在多长时间后从群集中删除成员取决于该节点是既定成员还是正在加入群集的设备。Firepower 威胁防御 在节点加入集群后的最初 90 秒不监控接口。在此期间的接口状态更改不会导致 Firepower 威胁防御从群集中删除。对于既定成员,节点将在 500 毫秒后删除。

对于机箱间群集,如果从群集添加或删除一个 EtherChannel,则接口运行状况监控将暂停 95 秒,以确保您有时间在每个机箱上进行更改。

修饰符应用监控

在接口上安装某种修饰符应用时,例如 Radware DefensePro 应用,Firepower 威胁防御和该修饰符应用必须处于运行状态,以保留在群集中。只有两个应用都处于运行状态,设备才会加入群集。加入群集后,设备每 3 秒钟监控一次修饰符应用的运行状况。如果修饰符应用关闭,设备将从群集中移除。

发生故障后的状态

当集群中的节点发生故障时,该节点承载的连接将无缝转移到其他节点;流量的状态信息将通过控制节点的集群控制链路共享。

如果控制节点发生故障,则优先级最高(数字最小)的另一个集群成员将成为控制节点。

FTD将自动尝试重新加入集群,具体取决于故障事件。

注 |

当 FTD 变成不活动状态且无法自动重新加入集群时,所有数据接口都会关闭,仅管理/诊断接口可以发送和接收流量。 |

重新加入群集

当群集成员从群集中删除之后,如何才能重新加入群集取决于其被删除的原因:

-

集群控制链路在最初加入时出现故障 - 在解决集群控制链路存在的问题后,您必须通过重新启用集群来手动重新加入集群。

-

加入群集后出现故障的群集控制链路 - FTD 无限期地每 5 分钟自动尝试重新加入。

-

数据接口发生故障 - FTD 会依次在第 5 分钟、第 10 分钟和第 20 分钟时自动尝试重新加入。如果在 20 分钟后未成功加入,则 FTD应用会禁用集群。在解决数据接口的问题之后,必须手动启用集群。

-

节点存在故障 - 如果节点因节点运行状况检查失败而从群集中删除,则如何重新加入群集取决于失败的原因。例如,临时电源故障意味着节点会在重新启动后重新加入群集,只要群集控制链路开启即可。FTD应用会每隔 5 秒尝试一次重新加入集群。

-

内部错误 - 内部故障包括:应用同步超时;应用状态不一致等。

-

失败的配置部署-如果从 FMC 部署新配置,并且在某些集群成员上部署失败,但在其他集群成员上成功部署,则从集群中删除失败的节点。您必须通过重新启用集群来手动重新加入集群。如果控制节点上的部署失败,则会回滚部署,并且不会删除任何成员。如果在所有数据节点上部署失败,则会回滚部署,并且不会删除成员。

-

机箱-应用通信故障 - 当 FTD应用检测到机箱-应用运行状况恢复时,会自动尝试重新加入集群。

数据路径连接状态复制

每个连接在集群中都有一个所有者和至少一个备用所有者。备用所有者在发生故障时不会接管连接;而是存储 TCP/UDP 状态信息,使连接在发生故障时可以无缝转移到新的所有者。备用所有者通常也是导向器。

有些流量需要 TCP 或 UDP 层以上的状态信息。请参阅下表了解支持或不支持此类流量的集群。

|

流量 |

状态支持 |

备注 |

|---|---|---|

|

运行时间 |

是 |

跟踪系统运行时间。 |

|

ARP 表 |

是 |

- |

|

MAC 地址表 |

是 |

- |

|

用户标识 |

是 |

- |

|

IPv6 邻居数据库 |

是 |

- |

|

动态路由 |

是 |

- |

|

SNMP 引擎 ID |

不会利用 |

- |

群集管理连接的方式

可以将连接负载均衡到多个集群成员。连接角色决定了在正常操作中和高可用性情况下处理连接的方式。

连接角色

请参阅为每个连接定义的下列角色:

-

所有者 - 通常为最初接收连接的节点。所有者负责维护 TCP 状态并处理数据包。一个连接只有一个所有者。如果原始所有者发生故障,则当新节点从连接接收到数据包时,导向器会从这些节点中选择新的所有者。

-

备用所有者 - 存储从所有者接收的 TCP/UDP 状态信息的节点,以便在出现故障时可以无缝地将连接转移到新的所有者。在发生故障时,备用所有者不会接管连接。如果所有者处于不可用状态,从该连接接收数据包的第一个节点(根据负载均衡而定)联系备用所有者获取相关的状态信息,以便成为新的所有者。

只要导向器(见下文)与所有者不是同一节点,导向器也可以是备用所有者。如果所有者选择自己作为导向器,则选择一个单独的备用所有者。

对于 Firepower 9300 上的在一个机箱中包括多达 3 个集群节点的群集,如果备用所有者与所有者在同一机箱上,则将从另一个机箱中选择一个额外的备用所有者来保护流量免受机箱故障的影响。

-

导向器 - 处理来自转发器的所有者查找请求的节点。当所有者收到新连接时,会根据源/目的 IP 地址和端口的散列值(有关 ICMP 散列详细信息,请参见下文)选择导向器,然后向导向器发送消息来注册该新连接。如果数据包到达除所有者以外的任何其他节点,该节点会向导向器查询哪一个节点是所有者,以便转发数据包。一个连接只有一个导向器。如果导向器发生故障,所有者会选择一个新的导向器。

只要导向器与所有者不是同一节点,导向器也可以是备用所有者(见上文)。如果所有者选择自己作为导向器,则选择一个单独的备用所有者。

ICMP/ICMPv6 散列详细信息:

-

对于 Echo 数据包,源端口为 ICMP 标识符,目的端口为 0。

-

对于 Reply 数据包,源端口为 0,目的端口为 ICMP 标识符。

-

对于其他数据包,源端口和目的端口均为 0。

-

-

转发器 - 向所有者转发数据包的节点。如果转发者收到并非其所有的连接的数据包,则会向导向器查询所有者,然后为其收到的此连接的任何其他数据包建立发往所有者的流量。导向器也可以是转发者。请注意,如果转发者收到 SYN-ACK 数据包,它可以从数据包的 SYN Cookie 直接获知所有者,因此无需向导向器查询。(如果禁用 TCP 序列随机化,则不会使用 SYN Cookie;必须向导向器查询。)对于 DNS 和 ICMP 等持续时间极短的流量,转发者不会查询,而是立即将数据包发送到导向器,然后由其发送到所有者。一个连接了可以有多个转发器;采用良好的负载均衡方法可以做到没有转发器,让一个连接的所有数据包都由所有者接收,从而实现最高效率的吞吐量。

注

不建议您在使用集群时禁用 TCP 序列随机化。由于 SYN/ACK 数据包可能会被丢弃,因此少数情况下可能无法建立某些 TCP 会话。

-

分段所有者 - 对于分段的数据包,接收分段的集群节点使用分段源 IP 地址、目的 IP 地址和数据包 ID 的散列确定分段所有者。然后,所有片段都通过集群控制链路转发给片段所有者。片段可能均衡分发给不同的集群节点,因为只有第一个分段包含交换机负载均衡散列中使用的 5 元组。其他片段不包含源端口和目的端口,可能会均衡分发给其他集群节点。片段所有者临时重组数据包,以便根据源/目标 IP 地址和端口的散列来确定导向器。如果是新连接,则片段所有者将注册为连接所有者。如果是现有连接,则片段所有者将所有片段转发给集群控制链路上提供的连接所有者。然后,连接所有者将重组所有片段。

新连接所有权

通过负载均衡将新连接定向到群集节点时,该连接的两个方向都由此节点所有。如果该连接有任何数据包到达其他节点,这些数据包都会通过群集控制链路被转发到所有者节点。如果反向流量到达其他节点,会被重定向回原始节点。

TCP 的数据流示例

以下图例显示了新连接的建立。

-

SYN 数据包从客户端发出,被传送到一台 FTD(基于负载均衡方法),该设备将成为所有者。所有者创建一个流量,将所有者信息编码为 SYN Cookie,然后将数据包转发到服务器。

-

SYN-ACK 数据包从服务器发出,被传送到一台不同的 FTD(基于负载均衡方法)。此 FTD是转发者。

-

由于转发器不是该连接的所有者,因此它将解码 SYN Cookie 中的所有者信息,然后创建发往所有者的转发流量,并将 SYN-ACK 数据包转发到所有者。

-

所有者将状态更新发送到导向器,然后将 SYN-ACK 数据包转发到客户端。

-

导向器接收来自所有者的状态更新,创建发往所有者的流量,并记录 TCP 状态信息以及所有者。导向器将充当该连接的备用所有者。

-

传送到转发器的任何后续数据包都会被转发到所有者。

-

如果数据包被传送到任何其他节点,它将向导向器查询所有者并建立一个流量。

-

该流量的任何状态更改都会导致所有者向导向器发送状态更新。

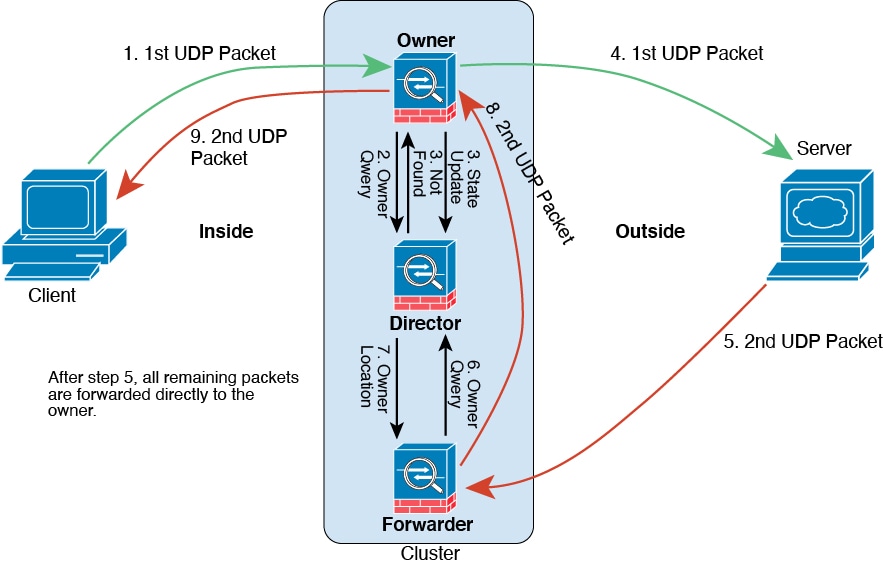

ICMP 和 UDP 的数据流示例

以下图例显示了新连接的建立。

-

图 6. ICMP 和 UDP 数据流

-

收到第一个数据包的节点查询基于源/目的 IP 地址和端口的散列值选择的导向器节点。

-

导向器找不到现有流,创建导向器流并将数据包转发回前一个节点。换句话说,导向器已为此流选择了所有者。

-

所有者创建流,向导向器发送状态更新,然后将数据包转发到服务器。

-

第二个 UDP 数据包从服务器发出,并被传送到转发器。

-

转发器向导向器查询所有权信息。对于 DNS 等持续时间极短的流量,转发者不会查询,而是立即将数据包发送到导向器,然后由其发送到所有者。

-

导向器向转发器回复所有权信息。

-

转发器创建转发流以记录所有者信息,并将数据包转发给所有者。

-

所有者将数据包转发到客户端。

集群历史记录

|

特性 |

版本 |

详细信息 |

||

|---|---|---|---|---|

|

用于防火墙更改的集群部署更快完成 |

7.1 |

集群集群部署防火墙更改现在完成更快。 新增/修改的屏幕:无。 |

||

|

Snort 的集群部署更改完成得更快,并且在发生事件时失败更快 |

6.7 |

Snort 更改的集群部署现在可以更快完成。此外,当集群发生导致 FMC 部署失败的事件时,故障现在会更快发生。 新增/修改的屏幕:无。 |

||

|

改进了 FMC 中的集群管理 |

6.7 |

FMC 改进了以前只能使用 CLI 完成的集群管理功能,包括:

新建/修改的菜单项:

支持的平台:Firepower 4100/9300 |

||

|

多实例群集 |

6.6 |

您现在可以使用容器实例来创建集群。在 Firepower 9300 上,必须在集群中的每个模块上包含一个容器实例。不能为每个安全引擎/模块向集群添加多个容器实例。我们建议您为每个集群实例使用相同的安全模块或机箱模型。但是,如果需要,您可以在同一集群中的不同 Firepower 9300 安全模块类型或 Firepower 4100 型号上混合和匹配容器实例。不能在同一个集群中混合使用 Firepower 9300 和 Firepower 4100。 新增/修改的 FXOS 命令:set port-type cluster 新增/修改的 Firepower 机箱管理器菜单项:

支持的平台:Firepower 4100/9300 上的 Firepower 威胁防御 |

||

|

并行配置同步到数据设备 |

6.6 |

控制设备现在默认将配置更改并行同步到数据设备。以前,同步是按顺序发生的。 新增/修改的屏幕:无。 |

||

|

集群加入失败或逐出的消息已添加到 show cluster history |

6.6 |

关于集群设备无法加入集群或离开集群的新消息添加到了 show cluster history 命令。 新增/修改的命令:show cluster history 新增/修改的屏幕:无。 |

||

|

群集中的“死连接检测”(DCD) 支持的发起方和响应方信息。 |

6.5 |

如果启用死连接检测(DCD),则可以使用该 show conn detail 命令获取有关发起人和响应方的信息。通过死连接检测,您可以保持非活动连接,并且 show conn 输出会告诉您终端的探测频率。此外,在集群中现在还支持 DCD。 新增/修改的命令:show conn (仅输出) 支持的平台:Firepower 4100/9300 上的 Firepower 威胁防御 |

||

|

改进向 Firepower 管理中心添加 Firepower 威胁防御集群的操作 |

6.3 |

现在可将集群中的任何设备添加到 Firepower 管理中心,并会自动检测其他集群设备。以前,必须将每个集群设备作为独立设备予以添加,然后在管理中心中将其组合到集群中。现在也可以自动添加集群设备了。请注意,必须手动删除设备。 新增/修改的屏幕: > 添加下拉菜单 > 设备 > 添加设备对话框 > 集群选项卡> 常规区域 > 集群注册状态 > 当前集群摘要链接 > 集群状态对话框 支持的平台:Firepower 4100/9300 上的 Firepower 威胁防御 |

||

|

支持将集群作为集中功能的站点到站点 VPN |

6.2.3.3 |

现在可以配置使用群集的站点到站点 VPN。站点到站点 VPN 是集中功能;只有控制单元支持 VPN 连接。 支持的平台:Firepower 4100/9300 上的 Firepower 威胁防御 |

||

|

内部故障后自动重新加入集群 |

6.2.3 |

过去,许多内部错误条件导致集群设备从集群中移除,并且在解决问题后需要手动重新加入集群。现在,设备将尝试以下列时间间隔自动重新加入群集:5 分钟、10 分钟以及 20 分钟。内部故障包括:应用程序同步超时、不一致的应用程序状态等。 新增/修改的命令:show cluster info auto-join 未修改任何屏幕。 支持的平台:Firepower 4100/9300 上的 Firepower 威胁防御 |

||

|

6 个模块的机箱间集群;Firepower 4100 支持 |

6.2 |

使用 FXOS 2.1.1,您现在可以在 Firepower 9300 和 4100 上启用机箱间集群。对于 Firepower 9300,最多可以包含 6 个模块。例如,您可以在 6 个机箱中使用 1 个模块,或者在 3 个机箱中使用 2 个模块,也可以使用最多提供 6 个模块的任意组合。对于 Firepower 4100,最多可以包含 6 个机箱。

未修改任何屏幕。 支持的平台:Firepower 4100/9300 上的 Firepower 威胁防御 |

||

|

Firepower 9300 的机箱内集群 |

6.0.1 |

最多可对 Firepower 9300 机箱内的 3 个安全模块建立集群。机箱中的所有模块都必须属于该集群。 新增/修改的屏幕:

支持的平台:Firepower 9300 上的 Firepower 威胁防御 |

)

)

)

)

反馈

反馈