集成 Cisco Secure Firewall Management Center 和 Cisco Security Analytics and Logging (SaaS)

如果需要更多空间来存储 Cisco Secure Firewall Threat Defense 事件,则可以使用 Cisco Security Analytics and Logging (SaaS) 将其发送到 Cisco Secure Cloud Analytics 进行存储,并可以选择使用 Cisco Secure Cloud Analytics 使 威胁防御 事件数据可用于安全分析。根据许可证的不同,您可以在 思科防御协调器 (CDO) 或 Cisco Secure Cloud Analytics中查看事件。

此集成专门用于 管理中心 管理的 威胁防御 设备。本文档不适用于未运行 威胁防御 软件的设备、由 设备管理器管理的设备或由 管理中心 管理的非 威胁防御 设备。

有关 Cisco Security Analytics and Logging (SaaS) 的详细信息,请参阅思科安全分析和日志记录产品页面。

Cisco Security Analytics and Logging 远程事件存储选项的比较

将事件数据存储到 管理中心外部的类似但不同的选项:

|

本地 |

SaaS |

|---|---|

|

您购买、获得许可并在防火墙后设置存储系统。 |

您可以购买许可证和数据存储计划,并将数据发送到思科安全云。 |

|

支持的事件类型:

|

支持的事件类型:

|

|

支持系统日志和直接集成。 |

支持系统日志和直接集成。请参阅将事件发送到云的方法的比较。 |

|

在 CDO 中查看事件,或者 Cisco Secure Network Analytics,具体取决于您的许可证。从 管理中心 事件查看器交叉启动。 |

|

有关详细信息,请参阅《Cisco Secure Firewall Management Center 管理指南》或联机帮助中“数据存储”一章中的链接。 |

|

将事件发送到云的方法的比较

|

通过系统日志发送 |

直接发送 |

|---|---|

|

|

SAL (SaaS) 集成的要求和前提条件

以下要求适用于将事件发送到 SAL (SaaS) 的两种方法。

|

要求或前提条件类型 |

要求 |

|---|---|

|

设备和管理器 |

管理中心 管理 威胁防御 设备 通过系统日志发送: 6.4 或更高版本 直接发送:版本 7.0 所需版本适用于 管理中心 和所有托管 威胁防御 设备。 必须部署系统并成功生成事件。 |

|

区域云 |

|

|

数据计划 |

确定系统所需的云存储量。有关详细信息,请参阅计算存储要求并购买流量计划。 |

|

许可 |

|

|

帐户 |

当您购买该集成的许可证时,您将获得一个 CDO 租户帐户以支持该功能。 |

|

支持的事件类型 |

入侵、连接、安全相关的连接、文件和恶意软件事件。 |

|

用户角色 |

在 管理中心 中:

|

|

直接发送事件时的其他要求 |

请参阅直接集成的前提条件。 |

|

其他前提条件 |

请参阅每个程序的开始之前或前提条件部分。 |

SAL (SaaS)许可证

|

许可证 |

详细信息 |

|---|---|

|

免费试用 |

要获取 30 天免费试用许可证,请访问https://www.defenseorchestrator.com/provision。 |

|

日志记录故障排除 |

将事件存储在思科云中,然后使用 CDO Web 界面查看和过滤存储的事件。 |

|

(可选)日志记录分析和检测 |

系统可以将 Cisco Secure Cloud Analytics 动态实体建模应用于 威胁防御 事件,并使用行为建模分析生成 Cisco Secure Cloud Analytics 观察结果和警报。您可以使用思科单点登录从 CDO 交叉启动为您调配的 Cisco Secure Cloud Analytics 门户。 购买 SAL 许可证时,您将获得 CDO 租户的访问权限(用于日志查看)和 Cisco Secure Cloud Analytics 实例的访问权限(用于威胁检测)。SAL 用户无需单独的 CDO 或 Cisco Secure Cloud Analytics 许可证即可访问这两个门户以获取 SAL 提供的结果。 |

|

(可选)全面网络分析和检测 |

该系统对 威胁防御 事件和网络流量进行动态实体建模,并生成观察结果和警报。您可以使用思科单点登录从 CDO 交叉启动为您调配的 Cisco Secure Cloud Analytics 门户。 购买 SAL 许可证时,您将获得 CDO 租户的访问权限(用于日志查看)和 Cisco Secure Cloud Analytics 实例的访问权限(用于威胁检测)。SAL 用户无需单独的 CDO 或 Cisco Secure Cloud Analytics 许可证即可访问这两个门户以获取 SAL 提供的结果。 |

SAL (SaaS) 许可证提供使用 CDO 租户的权限来查看防火墙日志和 Cisco Secure Cloud Analytics 分析实例,而无需为这些产品单独持有许可证。

要购买 SAL (SaaS) 许可证,请联系您的授权思科销售代表,或参阅订购指南(上面的链接)并查找以 SAL-SUB 开头的 PID。

计算存储要求并购买流量计划

您需要购买一个数据计划,以反映思科云每天从注册的 威胁防御 接收的事件数量。这称为“每日注入速率”。

要估计您的数据存储要求,请执行以下操作:

-

(推荐)在购买前参与 Cisco Security Analytics and Logging (SaaS) 的免费试用。请参阅SAL (SaaS)许可证。

-

使用位于 https://ngfwpe.cisco.com/ftd-logging-estimator 的日志记录卷估计器工具。

数据计划有不同的日数据量和不同的年数据量。有关数据计划的信息,请参阅《Cisco Security Analytics and Logging 订购指南》,网址为:https://www.cisco.com/c/en/us/products/collateral/security/security-analytics-logging/guide-c07-742707.html。

注 |

如果您有 SAL (SaaS) 许可证和数据计划,则在以后获取不同的许可证,这不需要您获取不同的数据计划。如果您的网络流量吞吐量发生变化,并且您获得了不同的数据计划,则不需要您获得不同的 SAL (SaaS) 许可证。 |

如何将事件从 管理中心 发送到 SAL SaaS

要成功部署此集成,请执行以下任一主题中的所有步骤:

如何使用系统日志在 SAL (SaaS) 中设置事件数据存储

|

相应操作 |

更多信息 |

|

|---|---|---|

|

步骤 |

查看要求和前提条件 |

|

|

步骤 |

获取所需的许可证、帐户和数据存储计划 |

联系您的授权思科销售代表。 |

|

步骤 |

使用多重身份验证来设置 CDO 访问权限 |

有关登录 CDO,请参阅 CDO 在线帮助中的说明。 |

|

步骤 |

在 VMWare 虚拟机上设置本地安全设备连接器 (SDC) |

此组件仅用于启用 SEC 的安装,这是 设备将向其发送事件的组件。 如 CDO 在线帮助中所述,使用以下方法之一: 重要提示!不要跳过程序前提条件。但是,请忽略有关载入的任何信息,这些信息不适用于此集成。 |

|

步骤 |

在您刚刚创建的 SDC 虚拟机上安装安全事件连接器 (SEC)。 |

这是 设备将向其发送事件的组件。 有关安装安全事件连接器的说明,请参阅 CDO 在线帮助。 重要提示!不要跳过程序前提条件。但是,请忽略有关载入的任何信息,这些信息不适用于此集成。 |

|

步骤 |

配置 管理中心,以便让托管设备向 SEC 发送系统日志事件。 |

|

|

步骤 |

验证您的事件是否已成功发送 |

请参阅查看和处理事件。 |

|

步骤 |

(可选)如果要将连接事件发送到云,并且不想将其存储在 管理中心 上,请在 管理中心 上禁用该存储。 |

在 管理中心 联机帮助中,请参阅“数据库事件限制”主题中有关连接事件的信息。 |

|

步骤 |

(可选)配置从 管理中心 到 CDO 的交叉启动,以便您可以轻松地从 管理中心 中显示的事件切换到云中的相关事件。 |

请参阅管理中心中的联机帮助。 |

|

步骤 |

(可选)在 CDO 中配置常规设置 |

例如,您可以使思科支持人员无法使用您的数据。 在 CDO 联机帮助中,请参阅常规设置。 |

|

步骤 |

(可选)创建 CDO 用户帐户,供同事查看和处理您的事件。 |

在 CDO 联机帮助中,请参阅创建新的 CDO 用户。 |

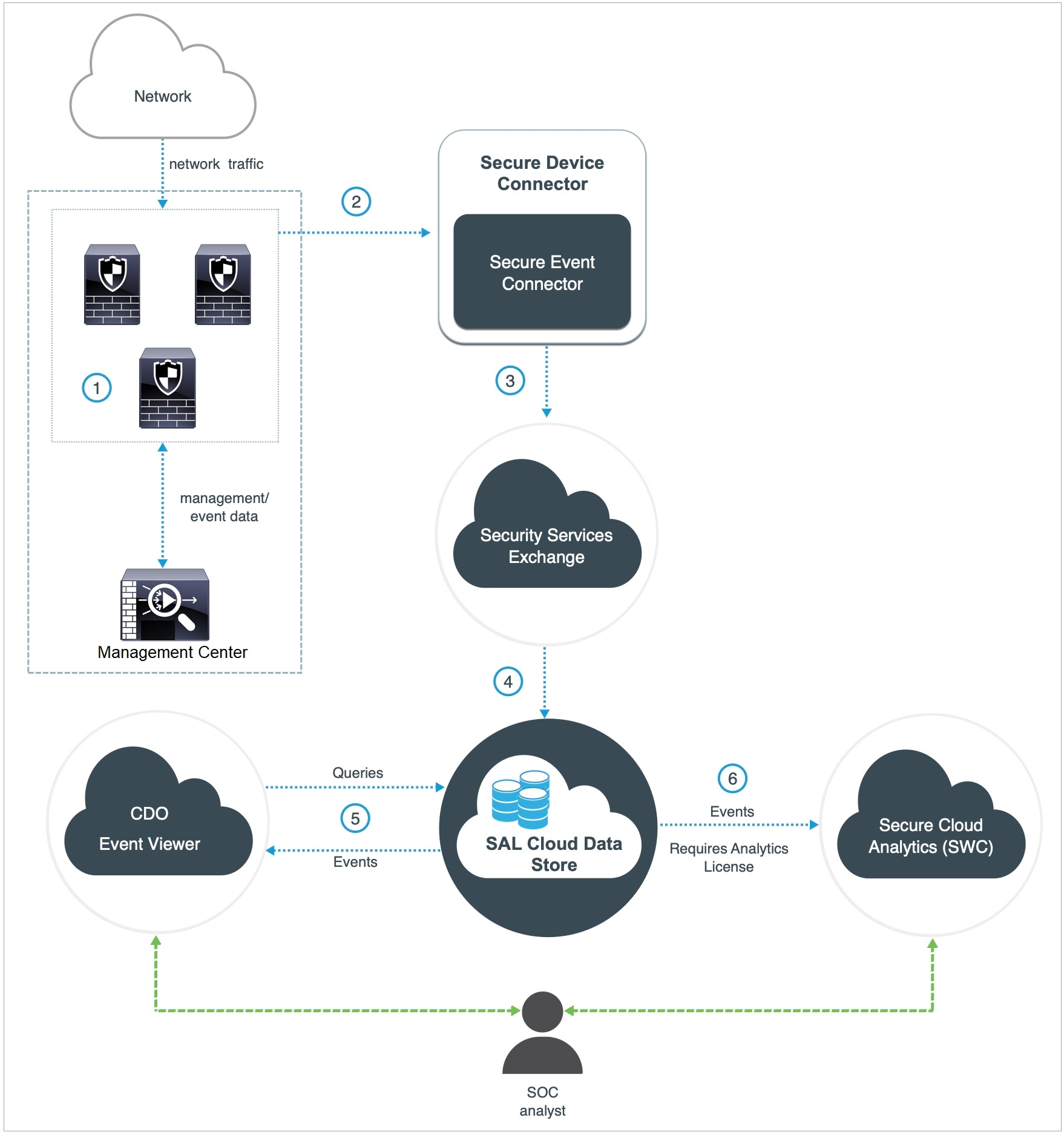

使用系统日志将事件发送到 SAL (SaaS) 概述

|

管理中心 托管设备会生成事件。 |

|

|

威胁防御 设备将支持的事件作为系统日志消息发送到安装在网络中虚拟机上的 安全事件连接器 (SEC)。 |

|

|

SEC 将事件转发到 安全服务交换 (SSE),这是一种安全的中间云服务,用于处理思科云安全产品中使用的云到云和场所到云的标识、身份验证和数据存储。 |

|

|

SSE 将事件转发到 Cisco Security Analytics and Logging (SAL) 云数据存储。 |

|

|

CDO 事件查看器查询 SAL 云数据存储中的事件,并为 SOC 分析师提供其他背景信息。 |

|

|

(仅具有分析许可证)Cisco Secure Cloud Analytics(以前称为 SWC)从 SAL 云数据存储库接收事件,并为 SOC 分析师提供对产品分析功能的访问权限。 |

注 |

CDO 门户中的大多数功能不适用于此集成。例如,CDO 不会管理您的设备,因此您的设备不会载入到 CDO。 |

从 威胁防御 设备发送安全事件系统日志消息

此程序记录从 管理中心 管理的 威胁防御 设备发送安全事件(连接、安全相关的连接、入侵、文件和恶意软件事件)的系统日志消息的最佳实践配置 devices.

注 |

许多 威胁防御 系统日志设置不适用于安全事件。仅配置此程序中所述的选项。 |

开始之前

-

在 管理中心中,配置策略以生成安全事件,并验证您希望看到的事件显示在“分析”菜单下的适用表中。

-

收集系统日志服务器 IP 地址,端口和协议(UDP 或 TCP):

登录到 CDO。然后,从 CDO 浏览器窗口右上角的用户菜单中选择安全连接器 (Secure Connectors)。点击 安全事件连接器 ,您将在右侧看到所需信息。

-

确保您的设备可以访问系统日志服务器。

-

请参阅 管理中心 联机帮助中“连接日志记录”一章中的其他信息。

过程

|

步骤 1 |

登录到您的 管理中心 Web 接口。 |

|

步骤 2 |

为 威胁防御 设备配置系统日志设置: |

|

步骤 3 |

配置访问控制策略的常规日志记录设置(包括文件和恶意软件日志记录):

|

|

步骤 4 |

为访问控制策略启用安全相关的连接事件日志记录: |

|

步骤 5 |

为访问控制策略中的每个规则启用系统日志记录: |

|

步骤 6 |

如果您将发送入侵事件: |

下一步做什么

-

如果完成更改,请将更改部署到受管设备。

如何使用直接连接在 SAL (SaaS) 中设置事件数据存储

本部分介绍如何使用直接连接在 SAL (SaaS) 中设置事件数据存储。

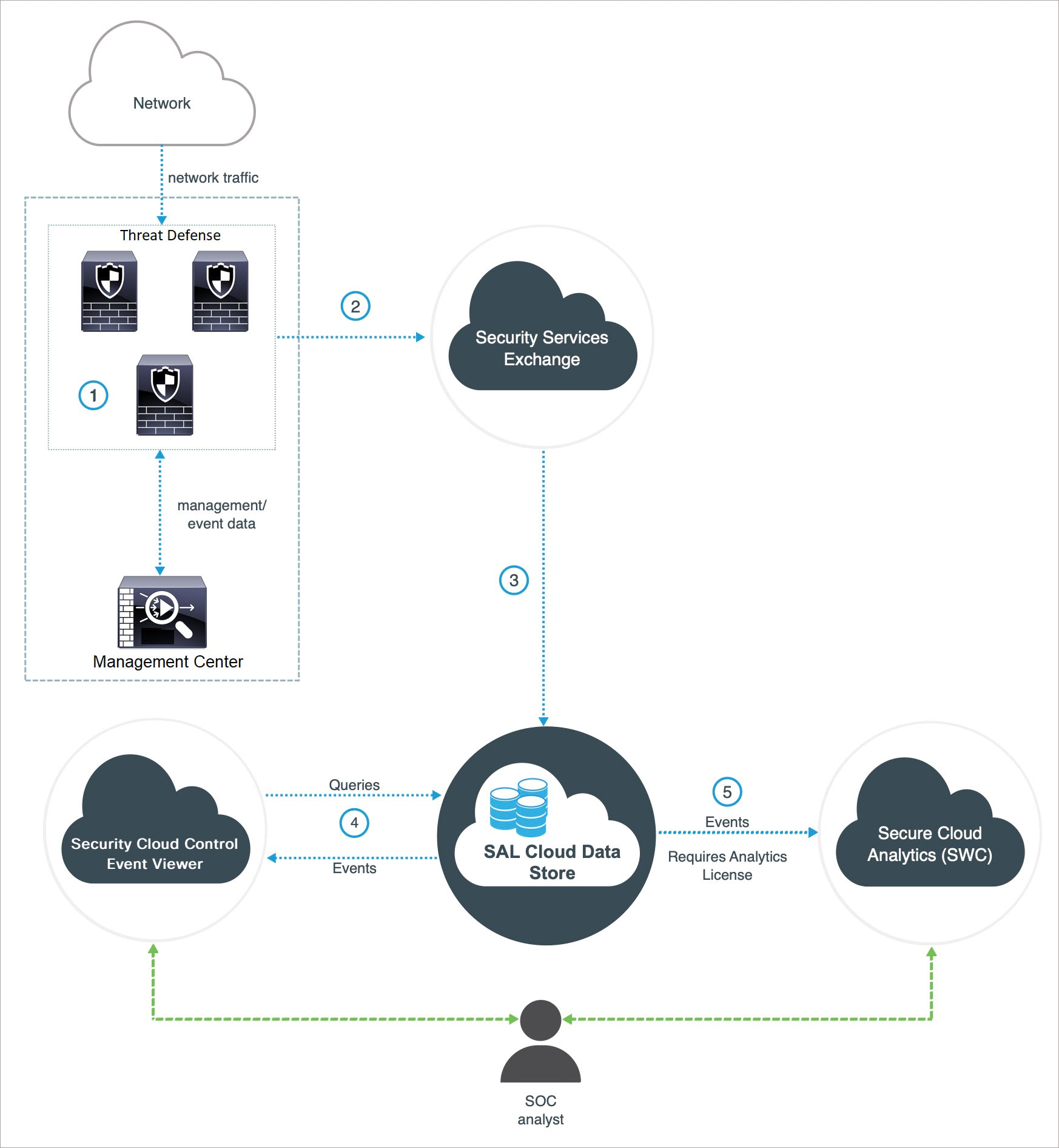

工作原理

下图显示了直接集成的工作方式。

|

管理中心 托管设备会生成事件。 |

|

|

威胁防御 设备将支持的事件发送到 安全服务交换 (SSE),这是一种安全的中间云服务,用于处理思科云安全产品中使用的云到云和场所到云的标识、身份验证和数据存储。 |

|

|

SSE 将事件转发到 Cisco Security Analytics and Logging (SAL) 云数据存储。 |

|

|

CDO 事件查看器查询 SAL 云数据存储中的事件,并为 SOC 分析师提供其他背景信息。 |

|

|

(仅具有分析许可证)Cisco Secure Cloud Analytics(以前称为 SWC)从 SAL 云数据存储库接收事件,并为 SOC 分析师提供对产品分析功能的访问权限。 |

此集成的关键组件

|

组件 |

说明 |

|---|---|

|

威胁防御 |

下一代防火墙,具有防止恶意软件和应用层攻击、集成入侵防御和云提供的威胁情报等功能。 |

|

管理中心 |

在多个平台上运行的精选思科安全产品的管理神经中枢。它为端口和协议控制、应用程序控制、IPS、URL 过滤和恶意软件保护功能提供统一的 威胁防御 软件管理。 |

|

安全服务交换 |

一种安全的中间云服务,用于处理思科云安全产品中使用的云到云和场所到云的标识、身份验证和数据存储。 |

|

CDO |

基于云的多设备管理器,可用于管理各种安全产品的安全策略变更。此平台可在分支机构和其他高度分散的环境中高效管理策略,以实现一致的安全实施。 在直接集成中,管理中心 及其托管设备都会载入到 CDO 租户。此集成将管理中心连接到一套思科云服务。当 管理中心 载入 CDO 时,您可以查看其托管设备,查看管理网络对象,并交叉启动到 管理中心 UI 以管理关联的设备和对象。 |

|

Cisco Secure Cloud Analytics(以前称为 Cisco Secure Network Analytics Cloud) |

一个云平台,可对 威胁防御 事件进行动态实体建模,并根据这些信息生成检测结果。这提供了对从网络收集的遥测数据的更深入分析,使您能够识别趋势并检查网络流量中的异常行为。 |

直接集成的前提条件

|

前提条件类型 |

要求 |

|---|---|

|

向 SAL (SaaS) 发送事件的一般要求 |

除了此表中的要求,您还必须满足 SAL (SaaS) 集成的要求和前提条件 和子主题中的项目。 |

|

许可 |

将 管理中心 注册到 思科智能软件管理器。 在 管理中心 Web 界面中,点击系统 (System) (

请记住:

|

|

账户 |

|

|

连接 |

管理中心 和托管设备必须能够通过 443 端口向外连接以下地址的思科云:

|

使用直接连接设置 SAL (SaaS) 中的事件数据存储

执行以下任务,以使用直接集成在 SAL (SaaS) 中设置事件数据存储。

|

工作空间 |

||

|---|---|---|

| 管理中心 | ||

| 安全服务交换 | 启动安全服务交换 | |

| 安全服务交换 | 在 安全服务交换 上关联智能帐户或虚拟帐户 | |

| 安全服务交换 | 在 安全服务交换 上链接 CDO 帐户 | |

| 安全服务交换 | 在 安全服务交换 上配置云服务 | |

| CDO | 查看和处理事件 | |

| CDO | 查看和处理思科安全云分析中的事件:交叉启动到 Cisco Secure Cloud Analytics | |

| Cisco Secure Cloud Analytics | 查看和处理思科安全云分析中的事件 |

将 管理中心(版本 7.1 及更低版本)配置为将事件发送到 安全服务交换

如果您的 管理中心 版本为 7.1 或更早版本(版本 7.0.2 至 7.0.X 除外),请按照此程序将 管理中心 配置为让托管 威胁防御 设备直接向 SSE 发送事件。如果您的 管理中心 版本是 7.0.2 到 7.0.X,请按照配置管理中心(版本 7.2 及更高版本)以将事件发送到安全服务交换中的步骤操作。

开始之前

在 管理中心 Web 界面中,执行以下操作:

-

转至 系统 > 配置 页面并为 管理中心 提供唯一名称,以便其可在云中的“设备”列表中明确识别。

-

将您的 威胁防御 设备添加到 管理中心,向其分配许可证,并确保系统正常运行。创建必要的策略,并确保生成的事件如在 管理中心 web 接口中的分析 (Analysis) 选项卡下如预期那样显示。

过程

|

步骤 1 |

在 管理中心 Web 界面中,点击。 |

|||||||||||||

|

步骤 2 |

在思科云区域 (Cisco Cloud Region) 构件中,从区域 (Region) 下拉列表中选择区域云,然后点击保存 (Save)。

在选择区域云时,请考虑以下几点:

|

|||||||||||||

|

步骤 3 |

在思科云事件配置 (Cisco Cloud Event Configuration) 构件中,将 管理中心 配置为将事件发送到 SSE。

|

|||||||||||||

|

步骤 4 |

点击保存 (Save)。 |

下一步做什么

配置,管理中心(7.2 和更高版本)以将事件发送至 安全服务交换

如果您的 管理中心 版本为 7.0.2 至 7.0.X 或 7.2 及更高版本,请按照此程序将 管理中心 配置为让受管设备将事件直接发送到 SSE。

开始之前

在 管理中心 Web 界面中,执行以下操作:

-

转至 系统 > 配置 页面并为 管理中心 提供唯一名称,以便其可在云中的“设备”列表中明确识别。

-

将您的 威胁防御 设备添加到 管理中心,向其分配许可证,并确保系统正常运行。创建必要的策略,并确保生成的事件如在 管理中心 web 接口中的分析 (Analysis) 选项卡下如预期那样显示。

-

启用 SecureX 或 思科安全云 集成,以便允许您的设备将防火墙事件发送到云。

过程

|

步骤 1 |

在 管理中心 中,导航至(适用于管理中心版本 7.2.0 至 7.4.X),或导航至 (适用于管理中心版本 7.6.0 及更高版本)。 |

|||||||||||||||

|

步骤 2 |

(可选)从当前区域 (Current Region) 下拉列表中选择区域云。 在选择区域云时,请考虑以下几点:

|

|||||||||||||||

|

步骤 3 |

选中将事件发送到云 (Send events to the cloud) 复选框。 |

|||||||||||||||

|

步骤 4 |

选择要发送至云的事件类型。

|

|||||||||||||||

|

步骤 5 |

点击保存 (Save)。 |

下一步做什么

启动安全服务交换

过程

|

步骤 1 |

导航至 https://admin.sse.itd.cisco.com/login ,然后点击登录 (Login)。 |

|

步骤 2 |

点击通过安全云登录 (Login via Security Cloud Sign On),然后使用您的安全云登录帐户登录。 |

|

步骤 3 |

在出现提示时使用 Duo Security 完成身份验证,以获取对 安全服务交换 门户的访问权限。 |

下一步做什么

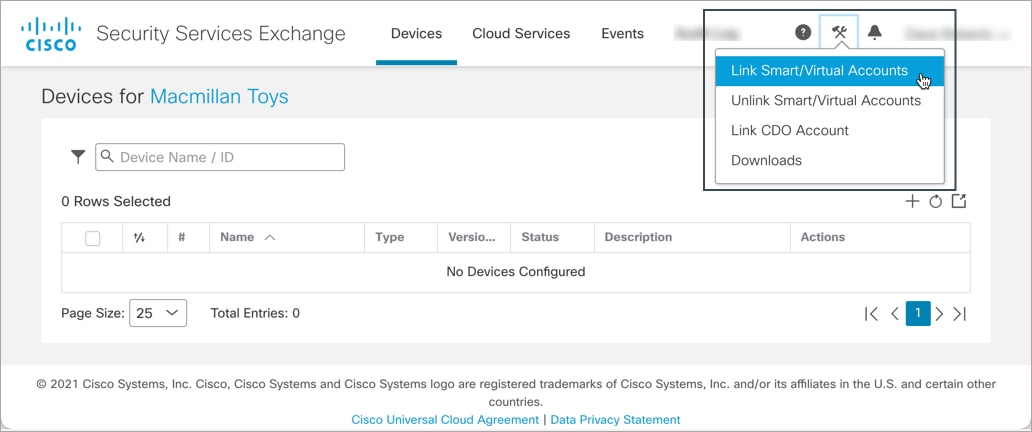

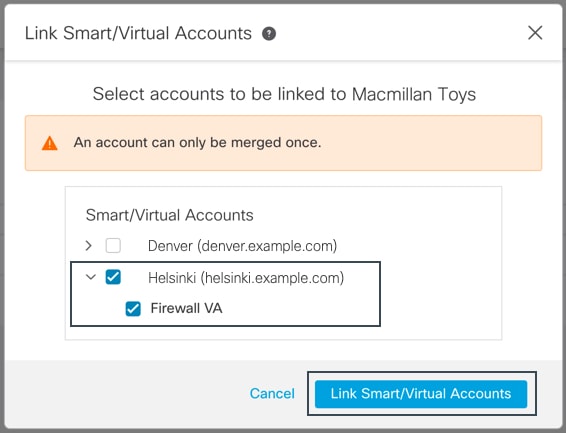

在 安全服务交换 上关联智能帐户或虚拟帐户

要将不同许可智能帐户(或虚拟帐户)下注册的产品整合到云中的单一视图中,必须将这些许可帐户链接到用于访问 SSE 的帐户。

开始之前

-

要链接许可帐户,您必须为所有许可帐户(您的产品通过这些帐户获得许可)和您用来访问 SSE 的帐户拥有管理员级别的智能帐户或虚拟帐户权限。

-

如果您已关联用于 思科 XDR 的帐户,则无需再次为 SAL (SaaS) 关联这些帐户。

过程

|

步骤 1 |

|

|

步骤 2 |

点击右上角的工具 (  |

|

步骤 3 |

点击链接GE更多帐户 (Link more accounts)。 |

|

步骤 4 |

如果出现提示,请使用 Cisco.com 凭证登录。 |

|

步骤 5 |

选择要与此云帐户集成的帐户。

|

|

步骤 6 |

点击链接智能/虚拟帐户 (Link Smart/Virtual Accounts)。 |

|

步骤 7 |

点击 OK 继续操作。 |

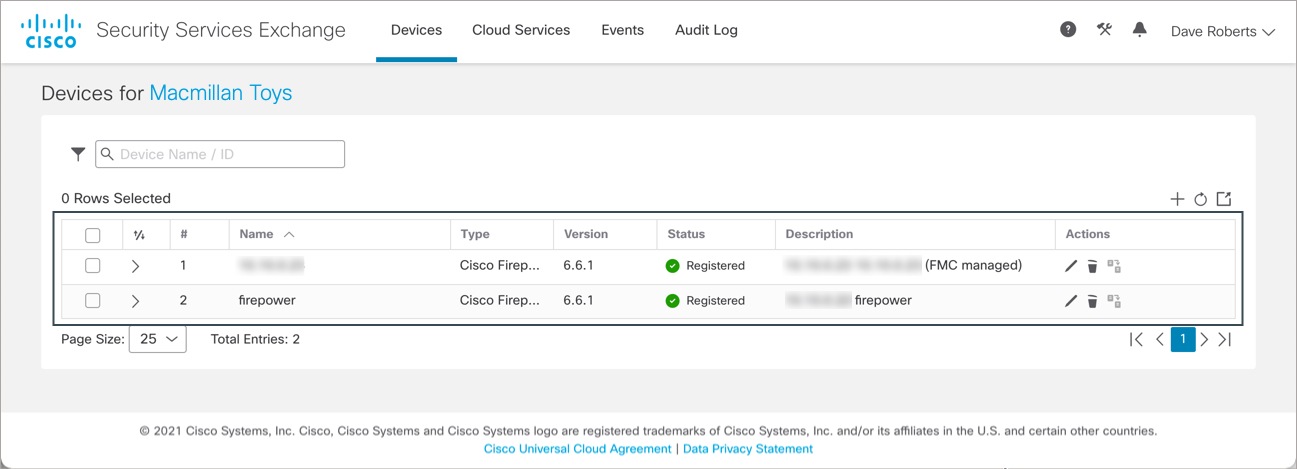

|

步骤 8 |

验证 管理中心 及其托管设备是否显示在设备 (Devices) 选项卡下。

|

下一步做什么

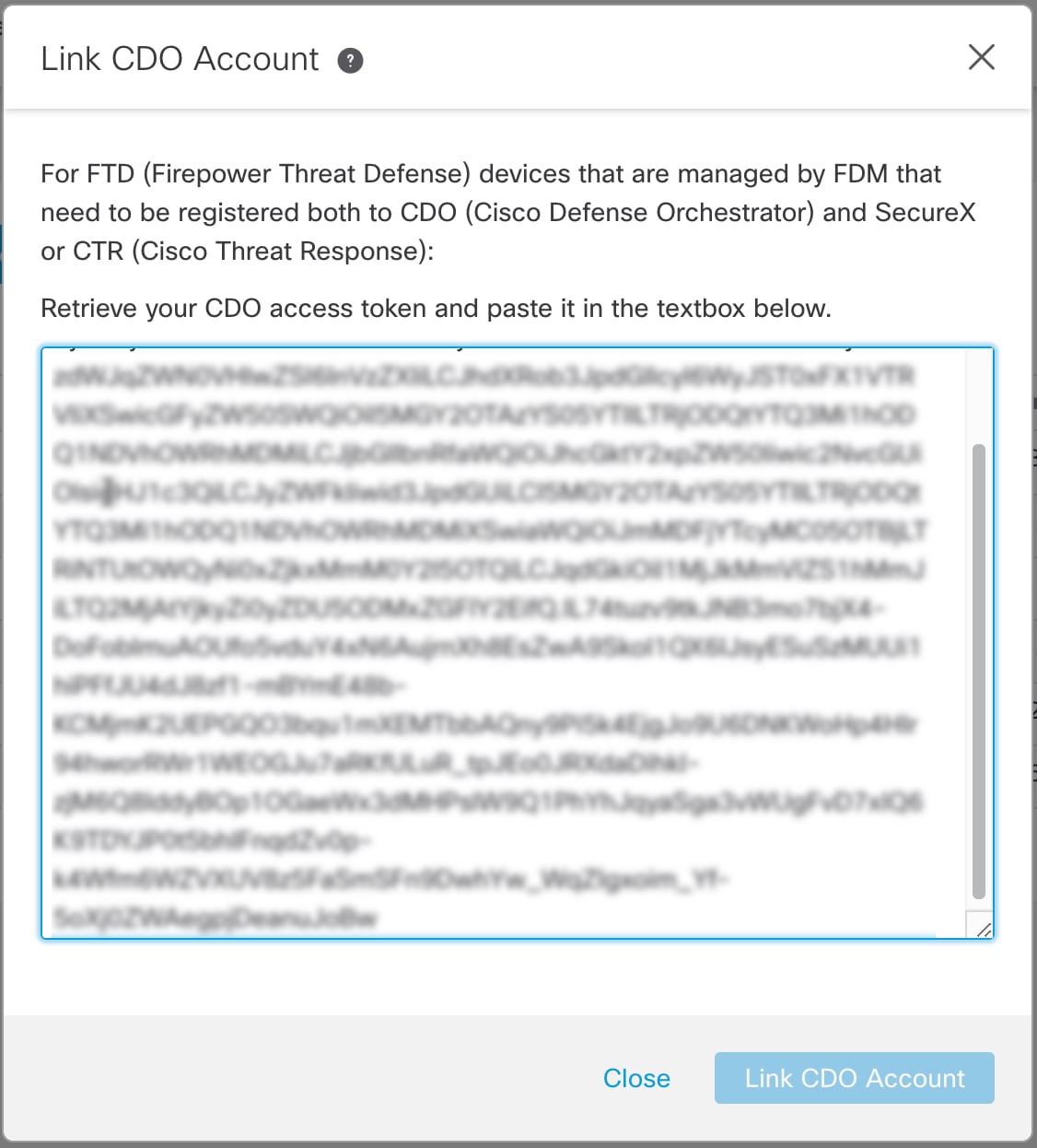

在 安全服务交换 上链接 CDO 帐户

您必须将 CDO 帐户与 [ SSE中与设备关联的帐户合并。请记住,如果您在多个区域云上有帐户,则必须为每个区域云单独合并帐户。

开始之前

-

确保您的 CDO 帐户具有管理员或超级管理员权限。

-

在 CDO 中,执行以下操作为您的帐户生成新的 API 令牌:

-

登录到要合并的 CDO 帐户。

-

选择要合并的租户帐户。

-

从窗口右上角的用户菜单中选择设置 (Settings)。

-

在我的令牌 (My Tokens) 部分中,点击生成 API 令牌 (Generate API Token) 或刷新 (Refresh)。

-

复制该令牌。

有关 API 令牌的详细信息,请参阅CDO联机帮助中的 API 令牌部分。

-

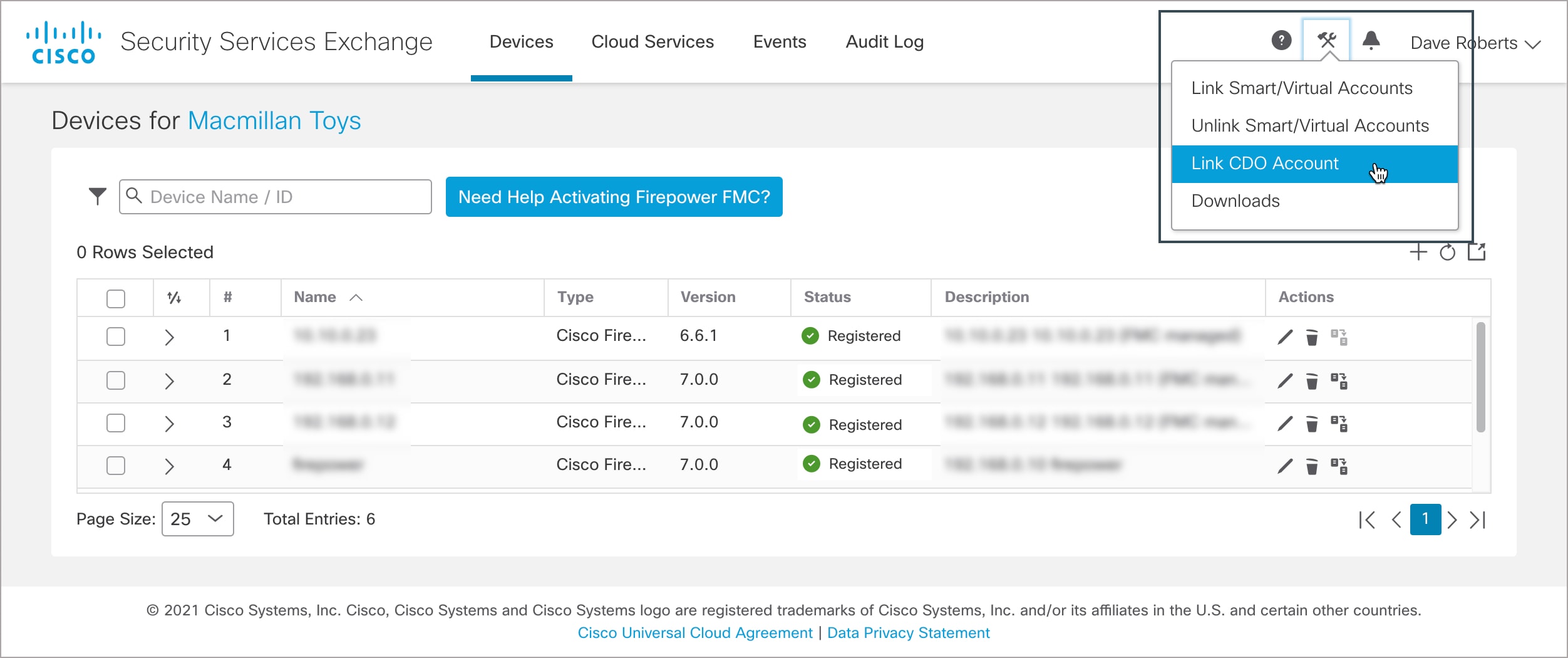

过程

|

步骤 1 |

转至 安全服务交换 管理员门户。有关详细信息,请参阅启动安全服务交换。 |

|

步骤 2 |

点击右上角的工具 (

|

|

步骤 3 |

粘贴您从 CDO复制的令牌。  |

|

步骤 4 |

确认您关联的是要关联的帐户,然后点击关联 CDO 帐户 (Link CDO Account)。 |

下一步做什么

在 安全服务交换 上配置云服务

过程

|

步骤 1 |

|

|

步骤 2 |

点击云服务 (Cloud Services) 选项卡。 |

|

步骤 3 |

验证是否已启用“事件处理服务”(Eventing services) 选项。 |

|

步骤 4 |

验证事件 (Events) 选项卡下是否按预期显示了事件。 |

下一步做什么

查看和处理事件

要查看和搜索云中的事件,请执行以下操作:

过程

|

步骤 1 |

使用浏览器转至您将事件发送到的区域 CDO 云: |

|

步骤 2 |

登录 CDO。 |

|

步骤 3 |

从导航栏中,选择监控 (Monitoring) > 事件日志记录 (Event Logging)。 |

|

步骤 4 |

使用历史 (Historical) 选项卡查看历史事件数据。默认情况下,查看器会显示此选项卡。 |

|

步骤 5 |

要查看实时事件,请点击实时 (Live) 选项卡。 有关在此页面上可以做什么的更多信息,请参阅 CDO 在线帮助中有关查看事件的说明。 |

下一步做什么

如果您有日志记录分析和检测 (Logging Analytics and Detection) 或全部网络分析和检测 (Total Network Analytics and Detection) 许可证,请参阅 CDO 在线帮助中的说明,以交叉启动到 Stealthwatch 云门户。

查看和处理思科安全云分析中的事件

要在 Cisco Secure Cloud Analytics 中查看和搜索您的事件:

过程

|

步骤 1 |

使用要合并的帐户的凭证登录到相应的区域 CDO 站点。例如,美国云为 https://defenseorchestrator.com,欧盟云为 https://defenseorchestrator.eu。 |

|

步骤 2 |

从导航栏中点击监控 (Monitoring) > 安全分析 (Security Analytics)。 Stealthwatch 云门户会在新浏览器标签中打开。 |

|

步骤 3 |

(一次性活动)为确保事件无缝传输,在使用事件查看器之前,请在 Stealthwatch 云门户中执行以下操作:

有关详细信息,请参阅 Cisco Secure Cloud Analytics 联机帮助。 |

|

步骤 4 |

要查看事件,请点击调查 (Investigate) > 事件查看器 (Event Viewer)。 有关详细信息,请参阅 Cisco Secure Cloud Analytics 联机帮助。 |

常见问题解答

在哪里可以找到有关 SAL 的更多信息?

另请参阅 SAL 入门和常见问题解答。

是否需要将我的设备载入 CDO?

如果您使用直接连接发送事件,管理中心 及其托管设备都会被载入到 CDO 租户。当 管理中心 载入 CDO 时,您可以查看其托管设备,查看管理网络对象,并交叉启动到 管理中心 UI 以管理关联的设备和对象。

如果我使用 思科 XDR,是否需要合并我的 CDO 帐户?

仅当您使用如何使用直接连接在 SAL (SaaS) 中设置事件数据存储中所述的过程将事件直接发送到云时。

)

) ) > 智能许可证 (Smart Licenses)

) > 智能许可证 (Smart Licenses)

反馈

反馈