使用SDM的基本路由器配置

目錄

簡介

本文檔介紹如何使用Cisco Security Device Manager (SDM)設定路由器的基本配置。這包括 IP 位址、預設路由、靜態和動態路由、靜態和動態 NAT、主機名稱、橫幅標語、secret 密碼、使用者帳戶等的組態。Cisco SDM允許您使用易於使用的基於Web的管理介面,在小型辦公室、家庭辦公室(SOHO)、分支機構(BO)、區域辦事處、中心站點或企業總部等各種網路環境中配置路由器。

必要條件

需求

本文檔假設Cisco路由器已完全運行並配置為允許Cisco SDM更改配置。

注意:為了允許使用SDM配置路由器,請參閱允許SDM進行HTTPS訪問。

採用元件

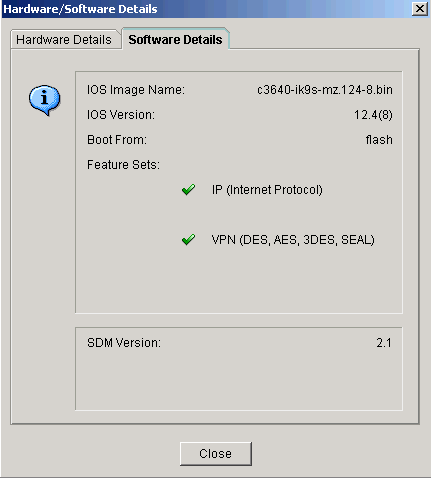

本文中的資訊係根據以下軟體和硬體版本:

-

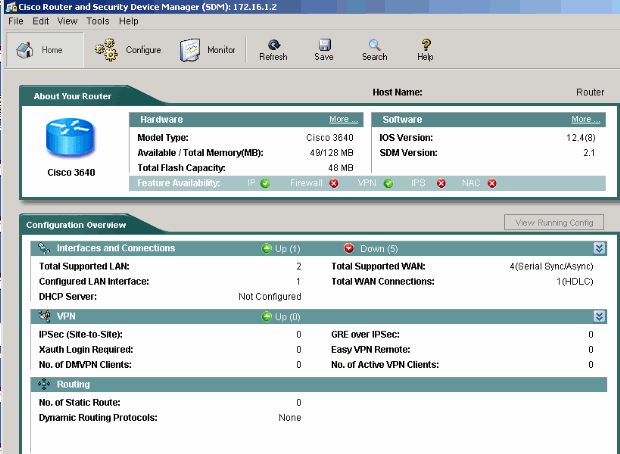

使用Cisco IOS?的Cisco 3640路由器軟體版本12.4(8)

-

Cisco安全裝置管理員(SDM)版本2.3.1

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

註:如果使用思科整合服務路由器(ISR),請參閱使用思科Configuration Professional的基本路由器配置,瞭解具有更強大功能的類似配置詳細資訊。有關Cisco CP支援哪些路由器的資訊,請參閱Cisco Configuration Professional 2.5發行版本註釋的支援的路由器部分。

慣例

設定

本部分為您提供了為網路中的路由器配置基本設定的資訊。

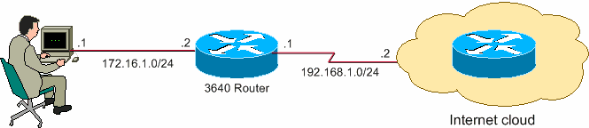

網路圖表

此文件使用以下網路設定:

注意:此配置中使用的IP編址方案在Internet上無法合法路由。這些地址是在實驗室環境中使用的RFC 1918地址![]() 。

。

介面配置

要配置Cisco路由器的介面,請完成以下步驟。

-

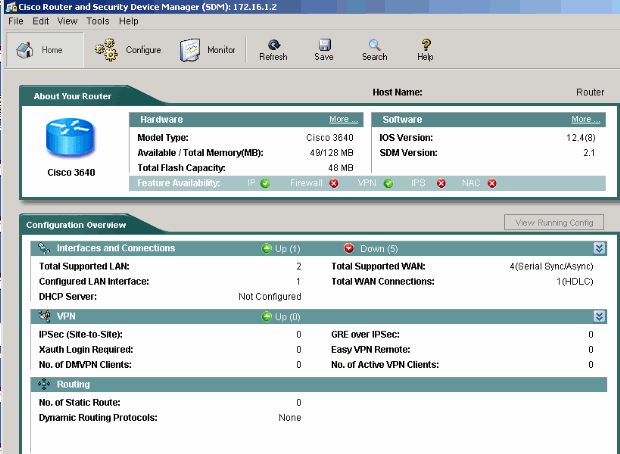

按一下Home轉至SDM首頁。

SDM首頁提供路由器的硬體和軟體、功能可用性和配置摘要等資訊。綠色圓圈顯示此路由器支援的功能,紅色圓圈則顯示不支援的功能。

-

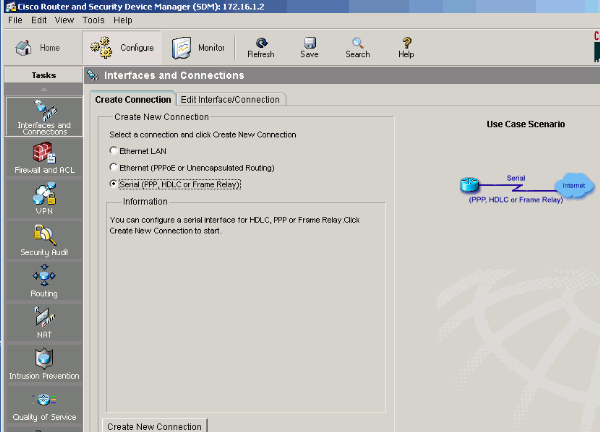

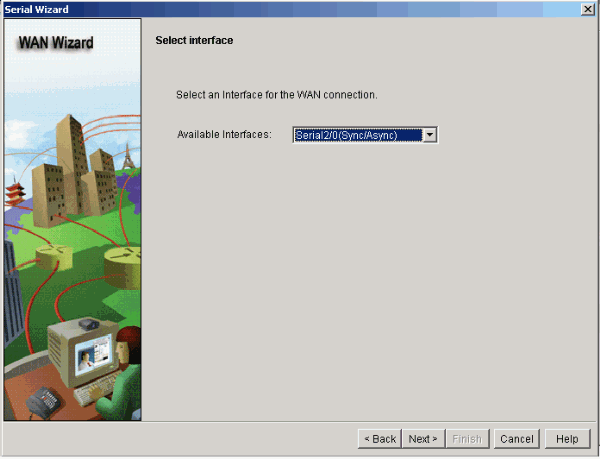

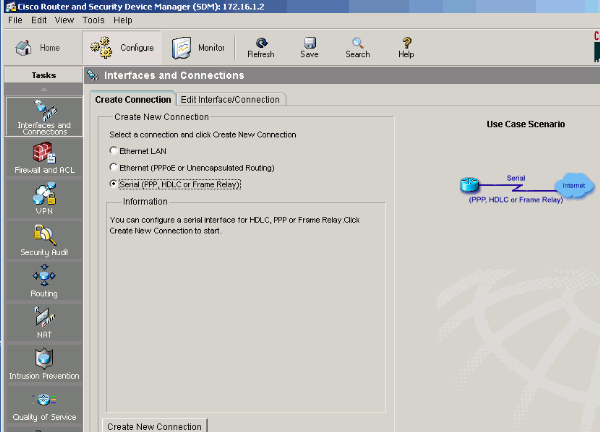

要為介面配置WAN連線,請選擇Configure > Interfaces and Connections > Create Connection。

例如,對於串列介面2/0,請選擇Serial選項,然後按一下Create New Connection。

注意:對於其他型別的介面,如乙太網,請選擇各自的介面型別,然後按一下Create New Connection按鈕繼續。

-

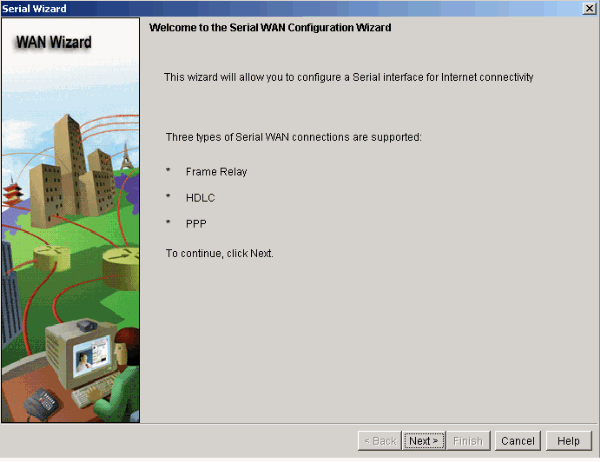

按一下Next以在顯示此介面後繼續。

-

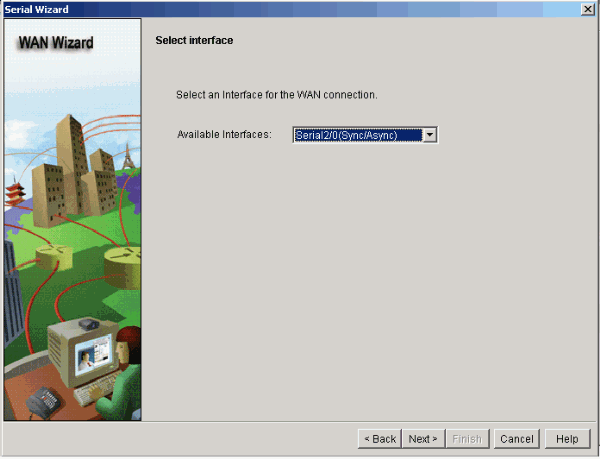

從Available Interfaces選項中選擇Serial interface 2/0(所需),然後按一下Next。

-

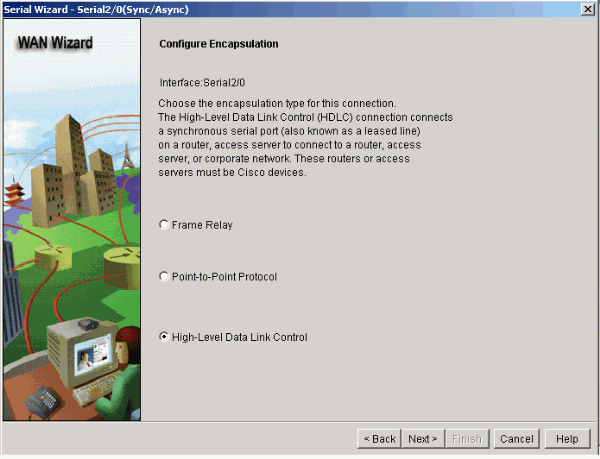

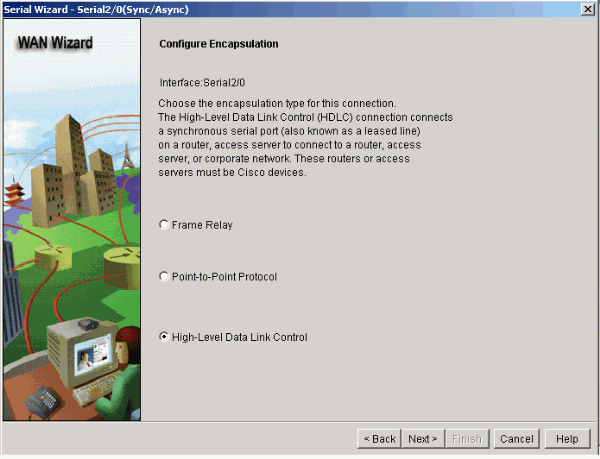

選擇該串列介面的封裝型別,然後按一下Next。

-

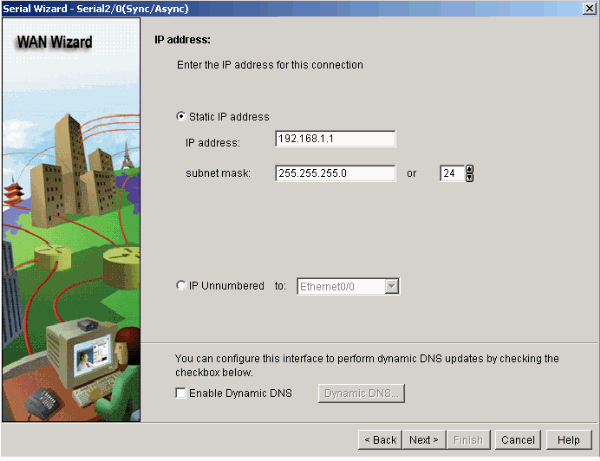

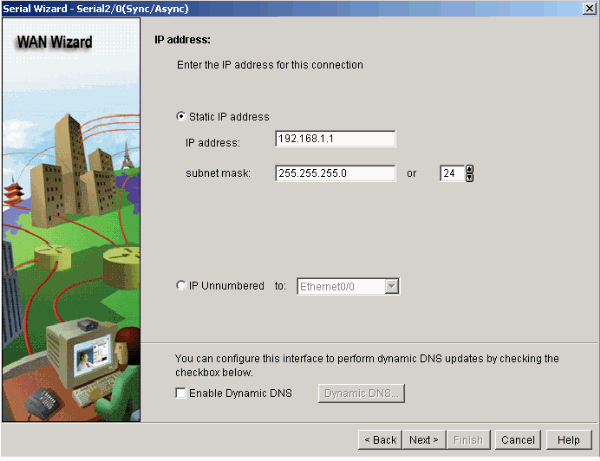

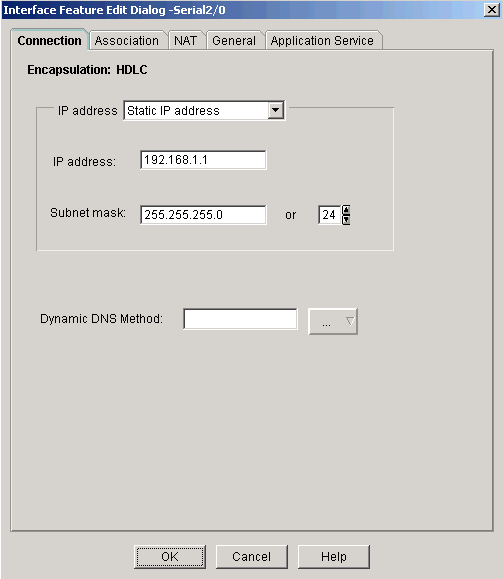

為該介面指定靜態IP地址及相應的子網掩碼,然後按一下Next。

-

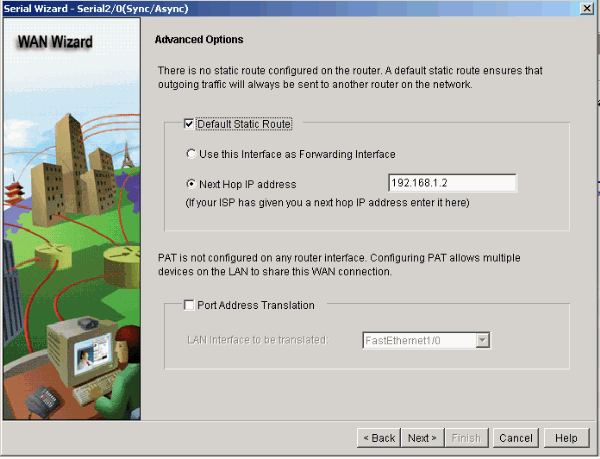

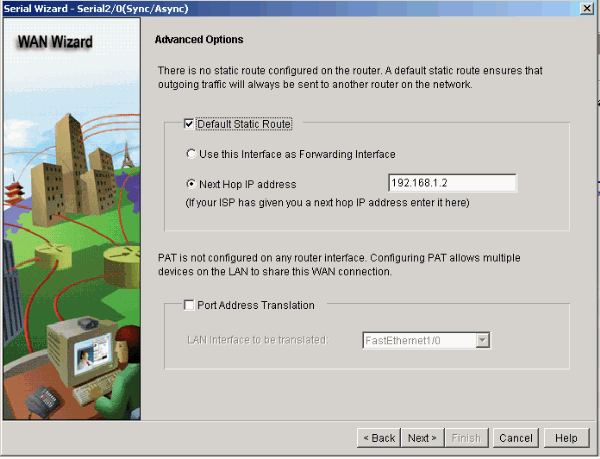

使用ISP提供的可選引數配置預設路由,例如下一跳IP地址(每個網路圖為192.168.1.2),然後按一下Next。

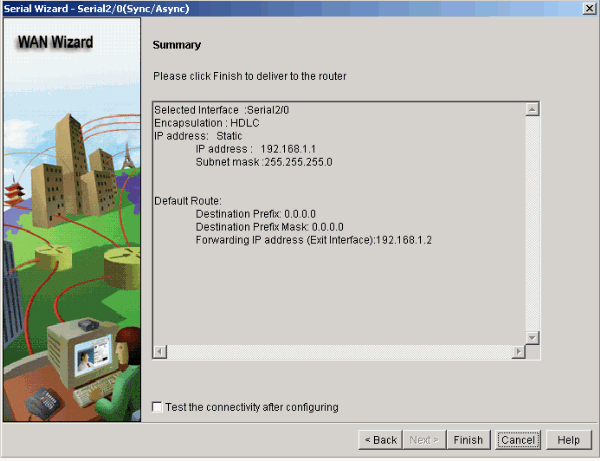

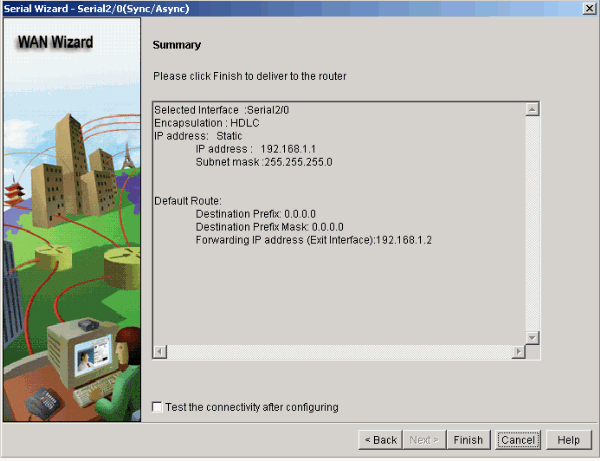

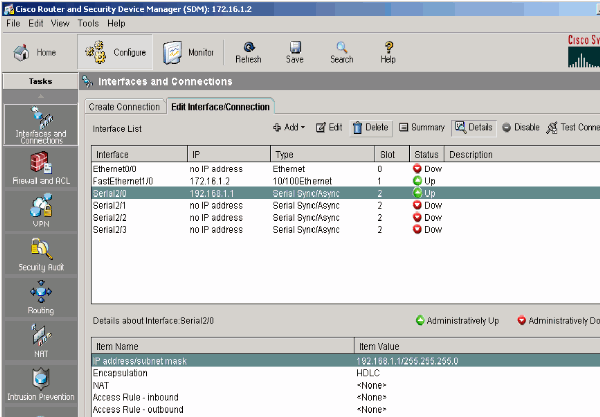

此窗口出現,並顯示使用者配置的配置摘要。按一下「Finish」(結束)。

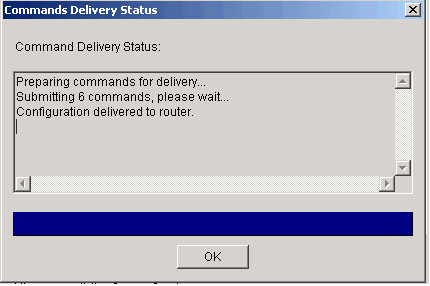

此窗口出現,並顯示路由器的命令傳送狀態。否則,如果命令傳遞因不相容的命令或不支援的功能而失敗,將顯示錯誤。

-

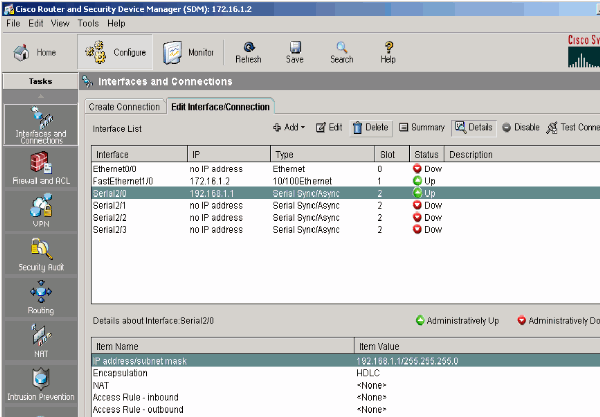

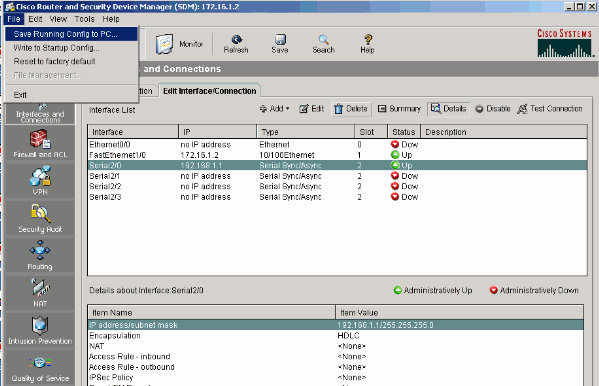

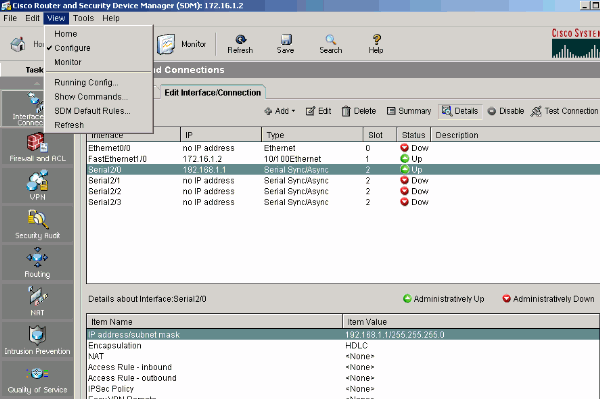

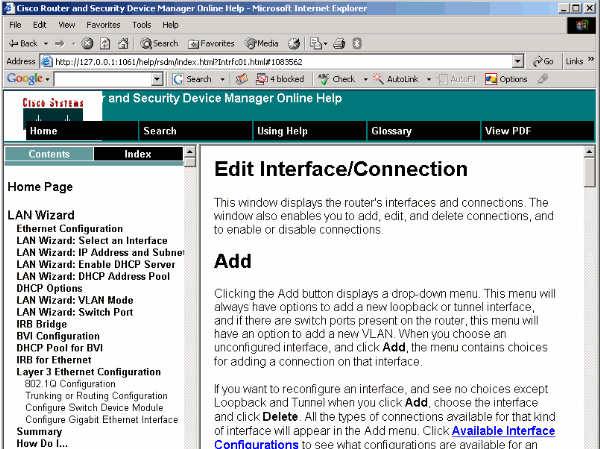

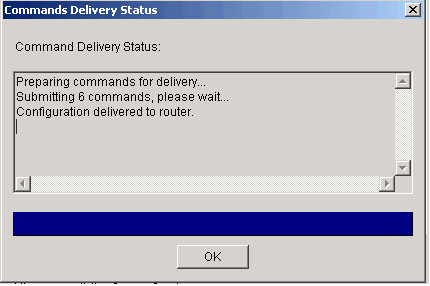

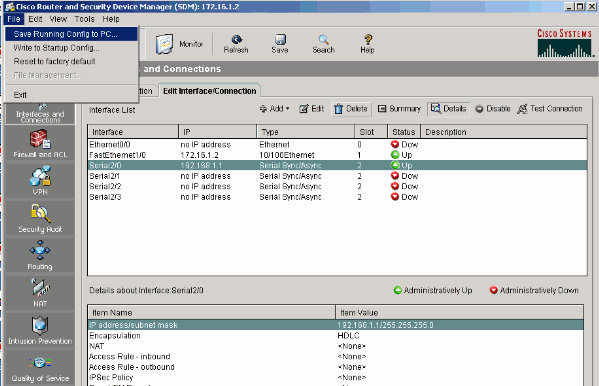

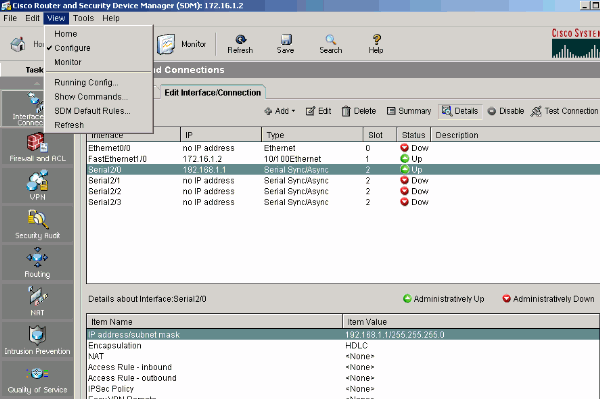

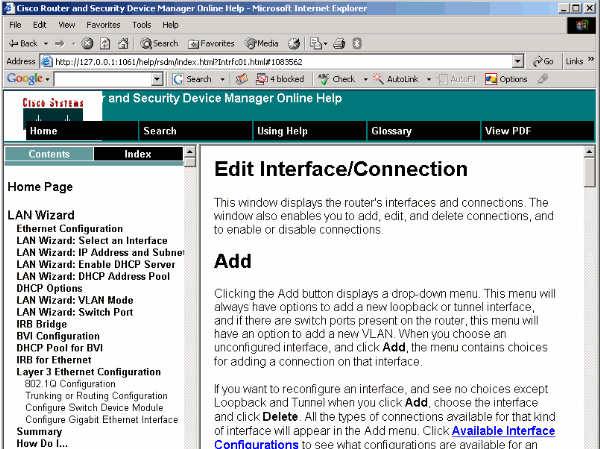

要增加/編輯/刪除各種介面,請選擇Configure > Interfaces and Connections > Edit Interfaces/Connections。

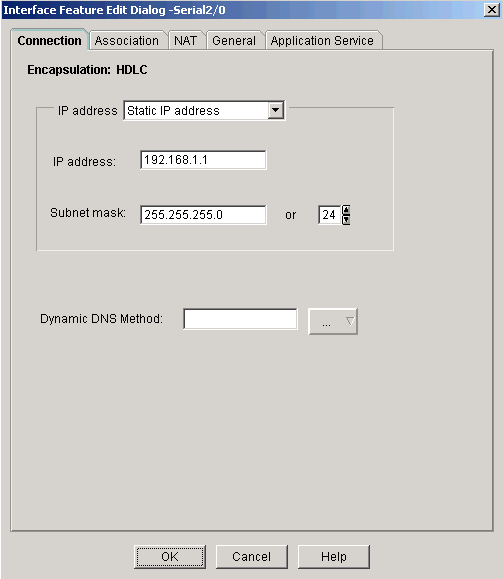

如果要編輯或更改介面配置,請突出顯示要對其進行更改的介面,然後按一下Edit。您可以在此處更改現有的靜態IP地址。

NAT配置

動態NAT配置

要在Cisco路由器中配置動態NAT,請完成以下步驟。

-

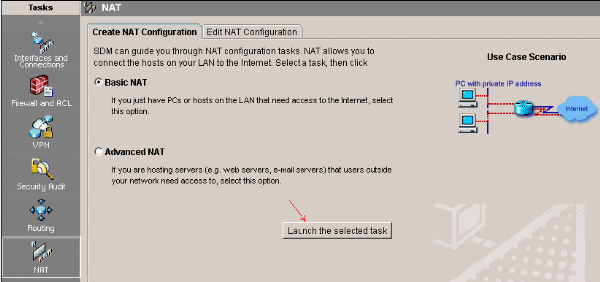

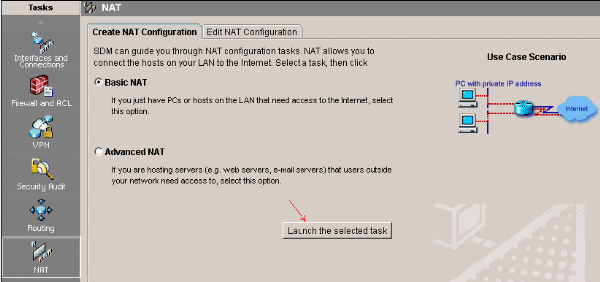

要配置基本NATing,請選擇Configure > NAT > Basic NAT,然後按一下Launch the selected task。

-

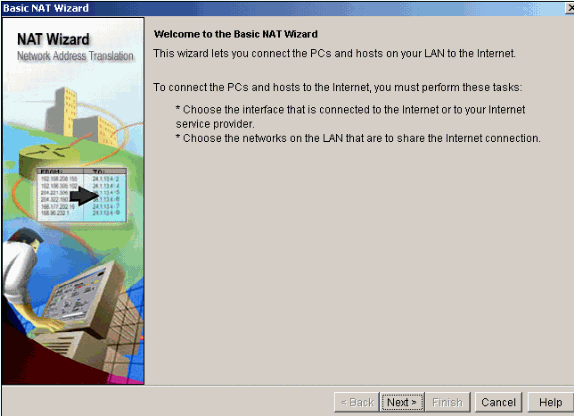

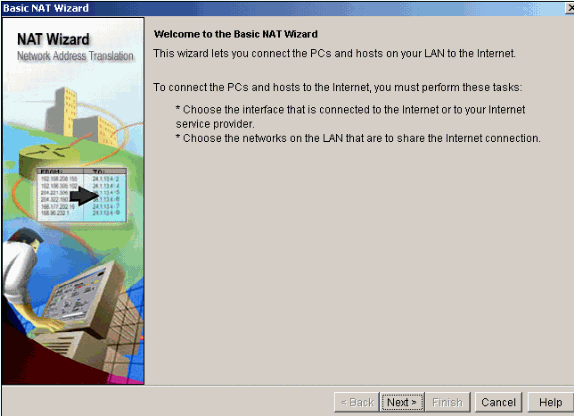

按「Next」(下一步)。

-

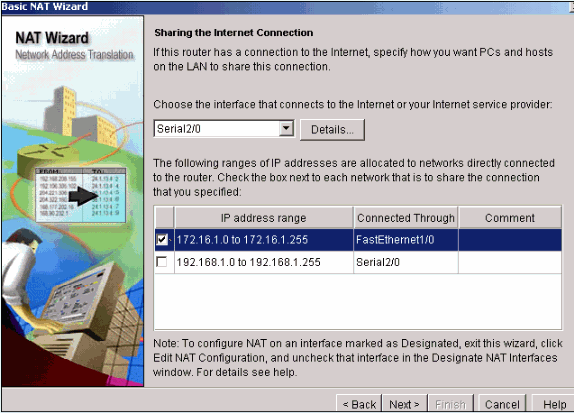

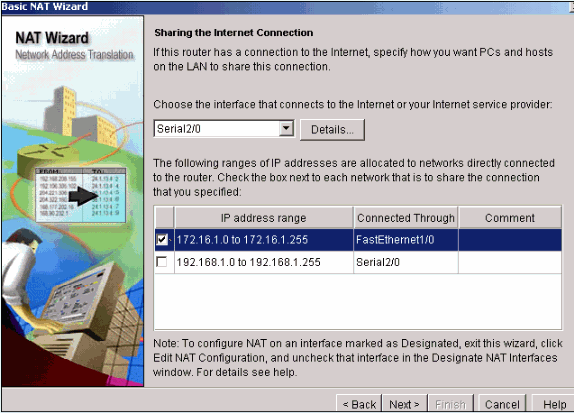

選擇連線到Internet或您的ISP的介面,並選擇共用Internet訪問的IP地址範圍。

-

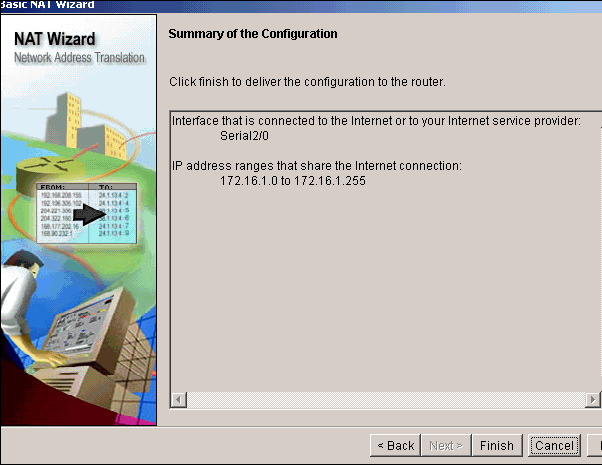

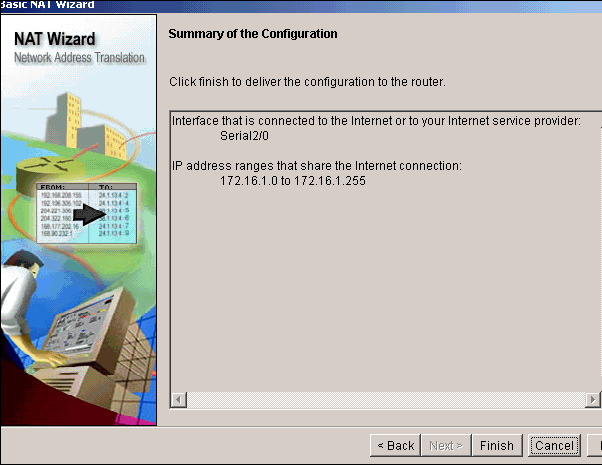

此窗口出現,並顯示使用者配置的配置摘要。按一下「Finish」(結束)。

-

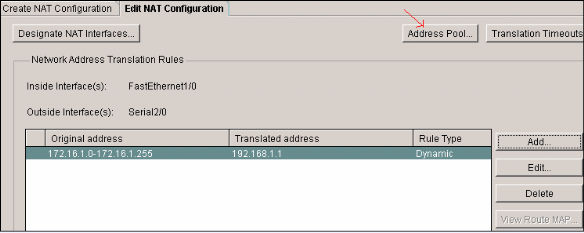

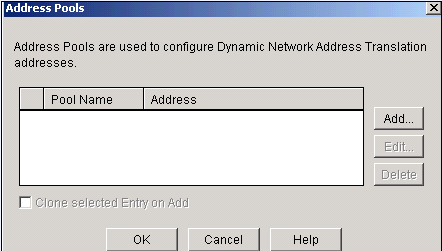

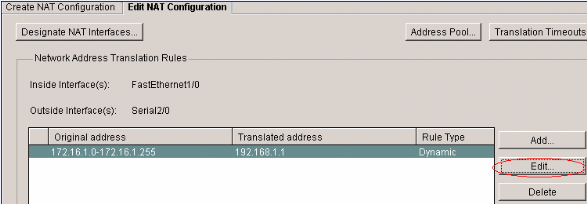

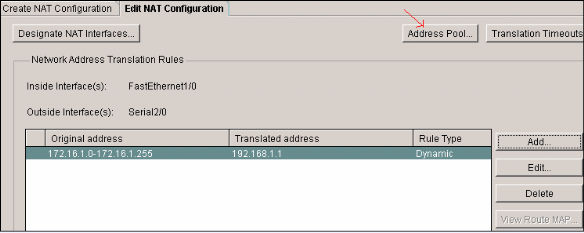

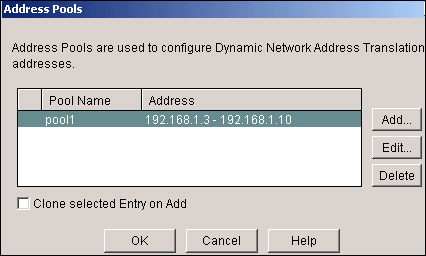

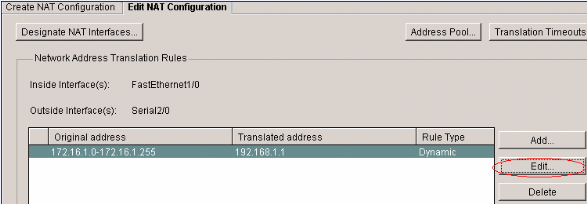

Edit NAT Configuration窗口顯示已配置的動態NAT配置,其中轉換後的IP地址過載(PATing)。如果要使用地址池配置動態NATing,請按一下Address Pool。

-

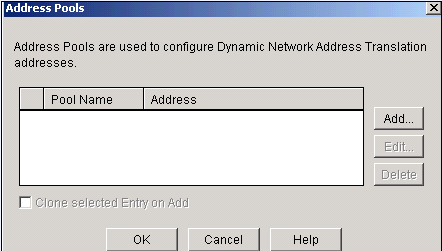

按一下Add。

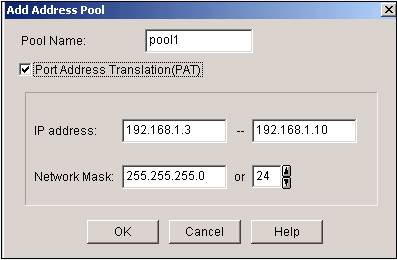

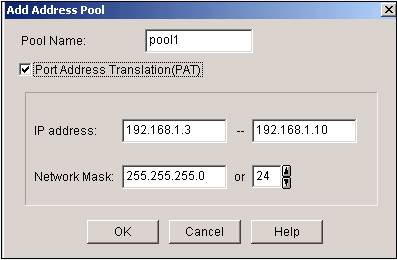

此處提供了池名稱和IP地址範圍以及網路掩碼等資訊。有時,池中的大多數地址都已分配,並且IP地址池已幾乎耗盡。發生這種情況時,PAT可以與單個IP地址一起使用,以滿足對IP地址的其他請求。如果希望路由器在地址池快要耗盡時使用PAT,請選中Port Address Translation (PAT)。

-

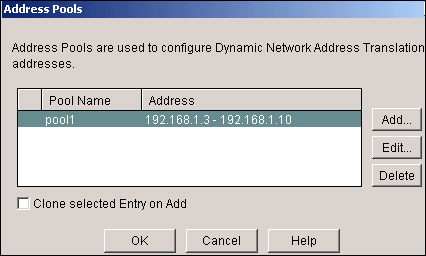

按一下Add。

-

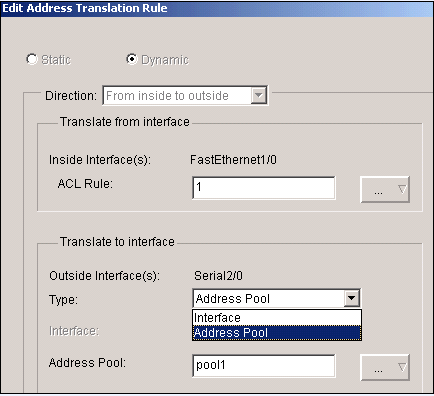

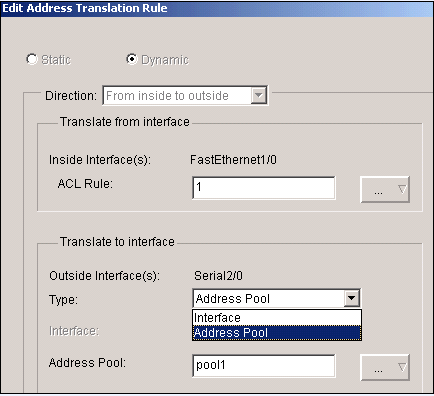

按一下Edit。

-

在「Type」欄位中選擇Address Pool,將「Address Pool」的名稱指定為pool1,然後按一下OK。

-

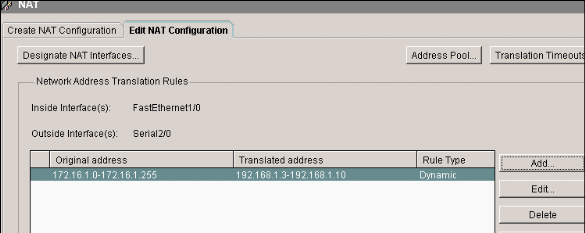

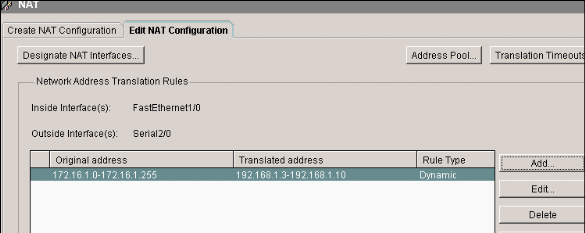

此窗口顯示了使用地址池的動態NATing的配置。按一下Designate NAT Interfaces。

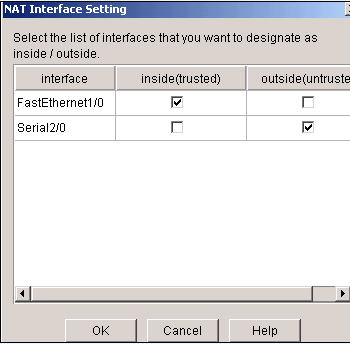

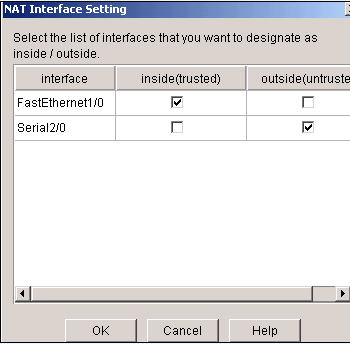

使用此窗口可指定要用於NAT轉換的內部和外部介面。NAT在解釋轉換規則時使用內部和外部標識,因為轉換是從內部到外部或從外部到內部執行的。

指定後,這些介面可用於所有NAT轉換規則。指定的介面顯示在主NAT窗口的Translation Rules清單上方。

靜態NAT配置

要在Cisco路由器中配置靜態NAT,請完成以下步驟。

-

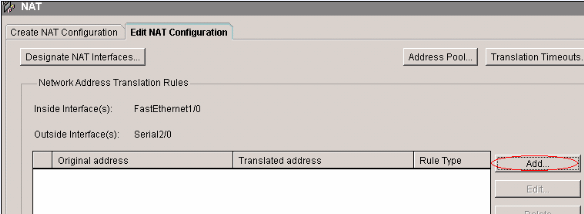

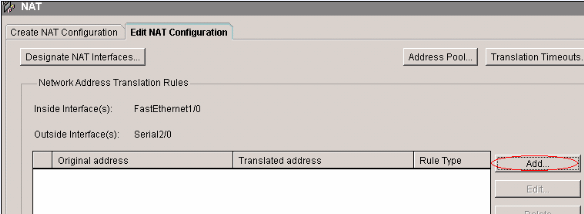

選擇Configure > NAT > Edit NAT Configuration,然後按一下Add以配置靜態NATing。

-

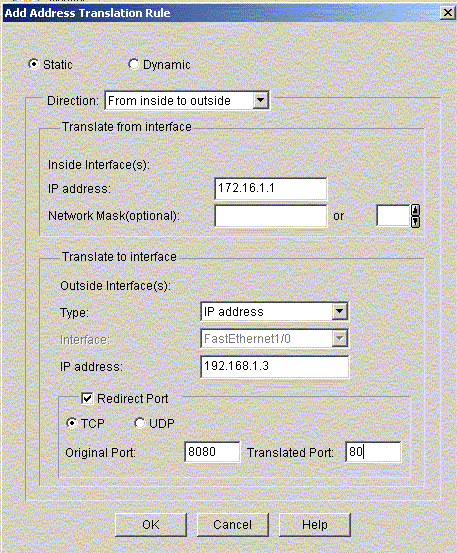

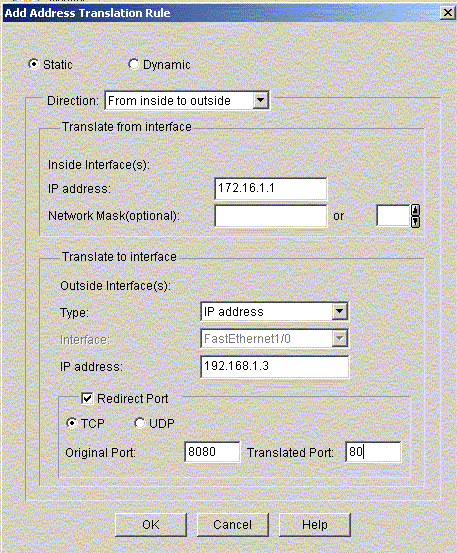

在Direction中選擇從內部到外部或從外部到內部,在Translate from Interface下指定要進行轉換的內部IP地址。在Translate to Interface區域中選擇「Type」。

-

如果希望將「Translate from Address」轉換為「IP Address」欄位中定義的IP地址,請選擇IP Address。

-

如果希望「-Translate from Address」使用路由器介面的地址,請選擇Interface。Translate from Address將轉換為分配給「Interface」欄位中指定的介面的IP地址。

如果希望在轉換中包含內部裝置的埠資訊,請選中Redirect Port。這樣,只要為每個裝置指定的埠不同,您就可以對多個裝置使用相同的公共IP地址。您必須為此轉換目標地址的每個埠對映建立一個條目。如果這是TCP埠號,請按一下TCP;如果這是UDP埠號,請按一下UDP。在Original Port欄位中,輸入內部裝置上的埠號。在Translated Port欄位中,輸入路由器用於此轉換的埠號。請參閱配置網路地址轉換:入門的允許Internet訪問內部裝置部分。

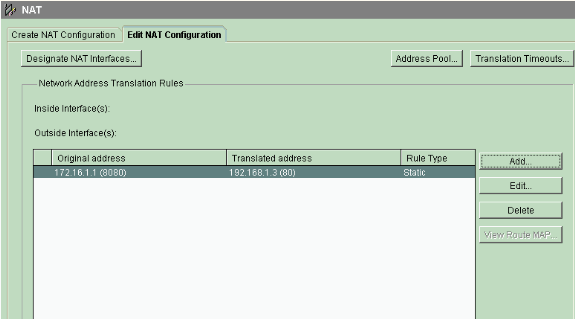

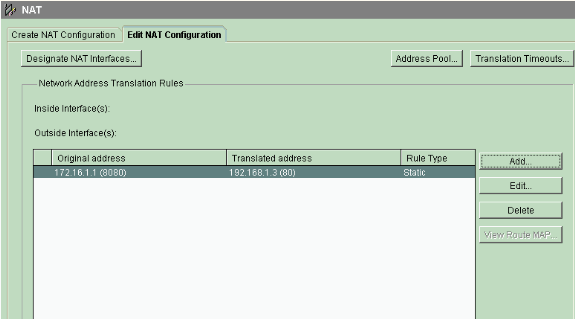

此窗口顯示了啟用了埠重定向(轉發)的靜態NATing配置。

-

路由配置

靜態路由配置

要在Cisco路由器中配置靜態路由,請完成以下步驟。

-

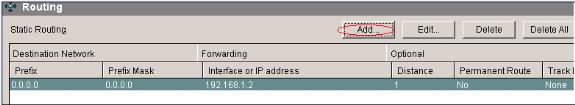

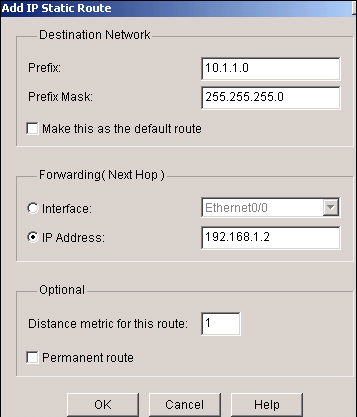

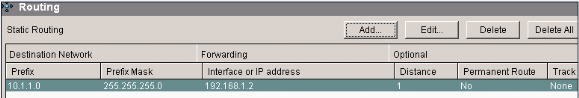

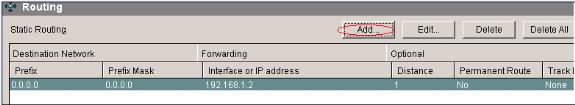

要配置靜態路由,請選擇Configure > Routing > Static Routing,然後按一下Add。

-

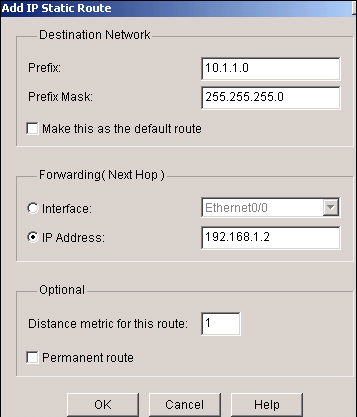

輸入帶掩碼的目標網路地址,然後選擇傳出介面或下一跳IP地址。

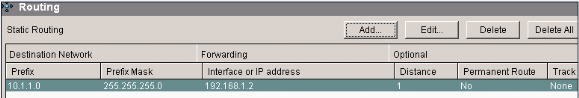

此窗口顯示為10.1.1.0網路配置的靜態路由,其中192.168.1.2作為下一跳IP地址。

動態路由配置

要在Cisco路由器中配置動態路由,請完成以下步驟。

-

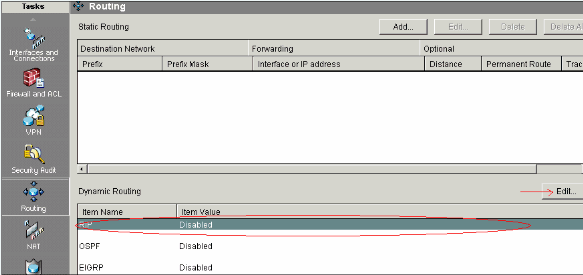

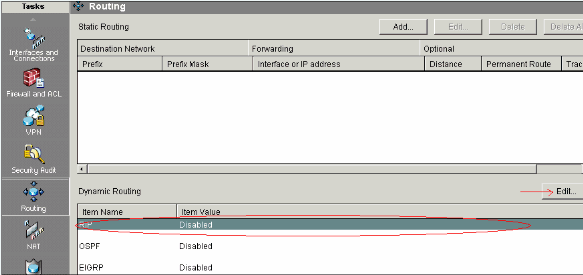

選擇Configure > Routing > Dynamic Routing。

-

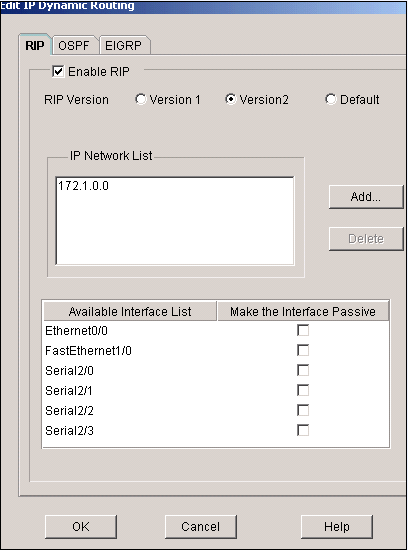

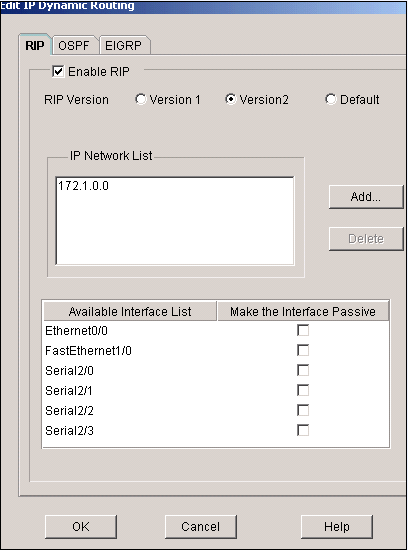

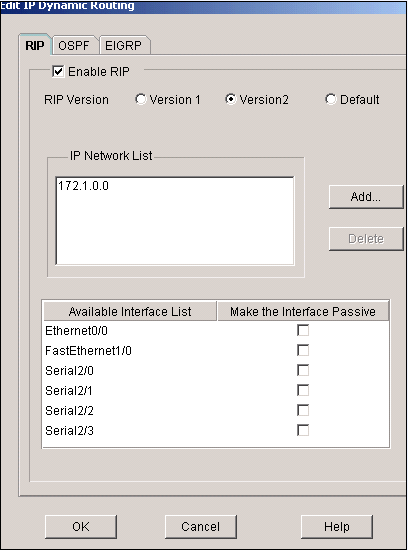

選擇RIP,然後按一下Edit。

-

選中Enable RIP,選擇RIP版本,然後按一下Add。

-

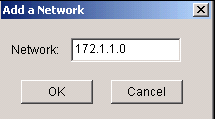

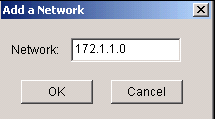

指定要通告的網路地址。

-

按一下「OK」(確定)。

-

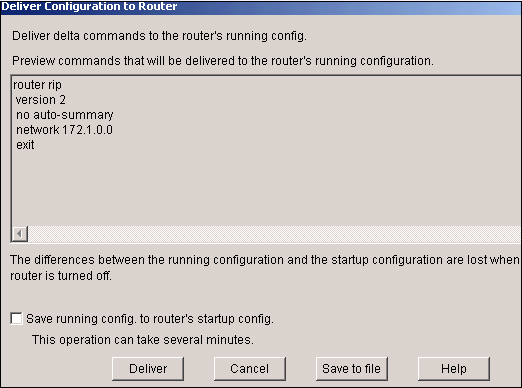

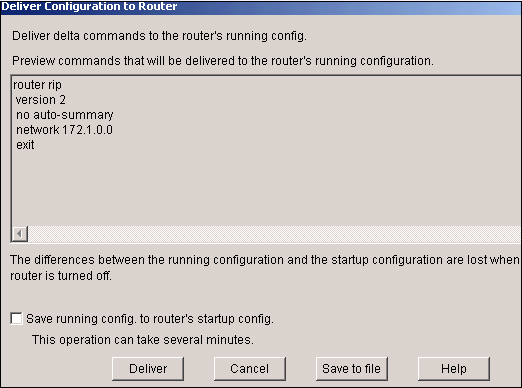

要將命令傳輸到路由器,請按一下Deliver。

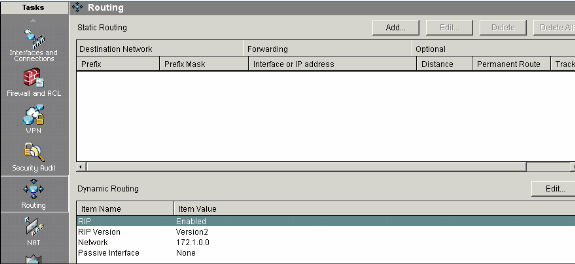

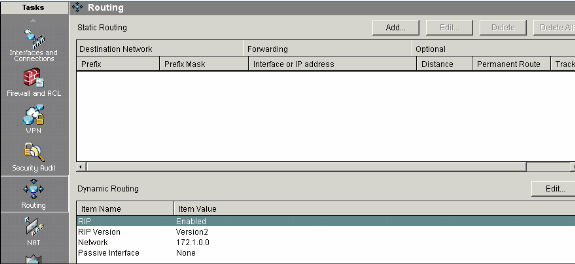

此窗口顯示動態RIP路由配置。

其他組態

要在Cisco路由器中配置其他基本設定,請完成以下步驟。

-

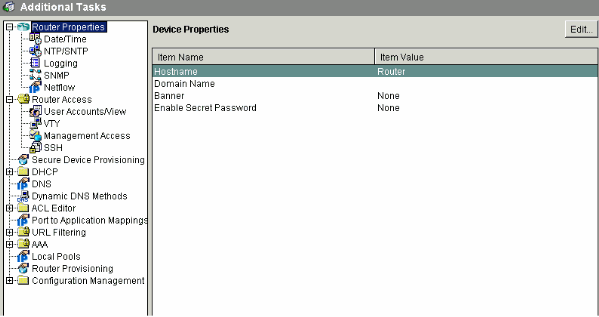

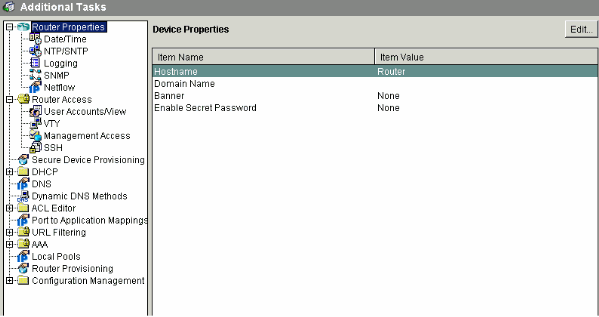

如果要更改路由器的「主機名」、「域名」、「標語」和「啟用加密口令」屬性,請選擇Configure > Additional Tasks > Router Properties,然後按一下Edit。

-

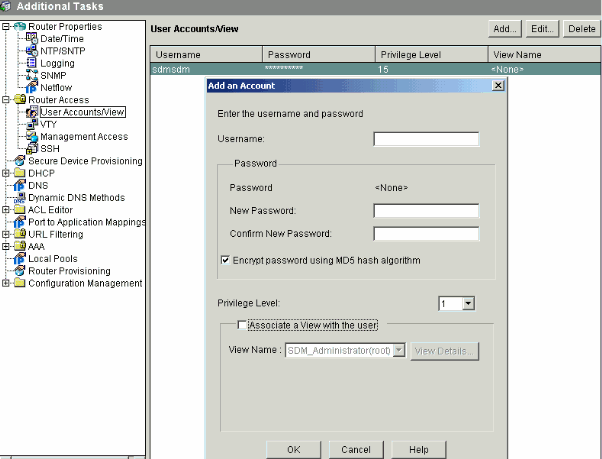

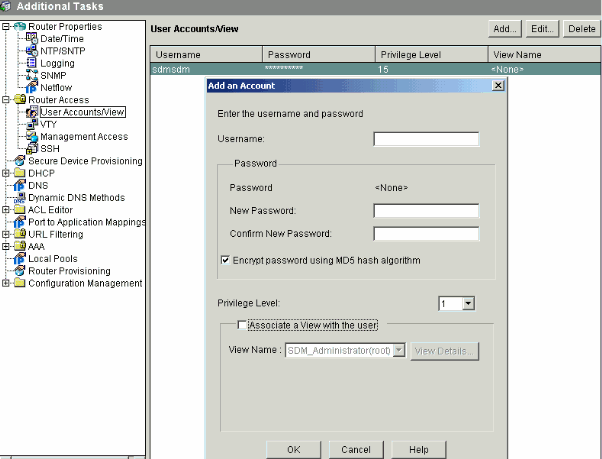

要在路由器中增加/編輯/刪除使用者帳戶,請選擇Configure > Additional Tasks > Router Access > User Accounts/View。

-

要將當前配置儲存到路由器及PC的NVRAM,然後將該配置重置為預設(工廠)設定,請選擇File > Save Running Config to PC...。

-

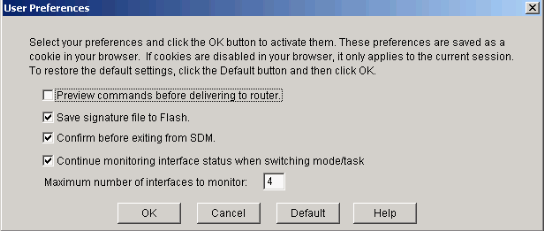

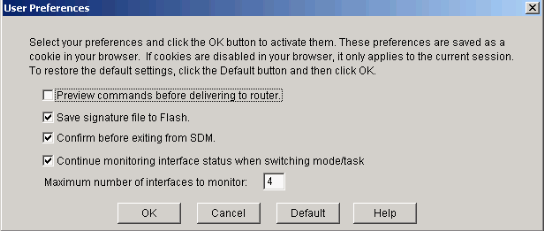

要啟用以下「使用者首選項」選項,請轉至工作列,然後選擇Edit > Preferences:

-

在將命令傳送到路由器之前進行預覽。

-

將簽名檔案儲存到快閃記憶體。

-

在退出SDM之前確認。

-

切換模式/任務時繼續監控介面狀態。

-

-

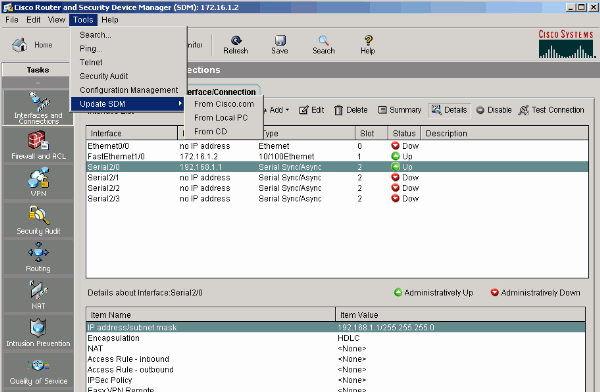

如果要執行以下任務,請從工作列中選擇View:

-

檢視「首頁」、「設定」或「監督」頁面。

-

檢視路由器的運行配置。

-

檢視各種show命令。

-

檢視SDM預設規則。

-

如果要將路由器配置(如果有任何透過CLI進行的配置)與SDM同步,請選擇Refresh。

-

CLI配置

| 路由器配置 |

|---|

Router#show run Building configuration... Current configuration : 2525 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname Router ! boot-start-marker boot-end-marker ! no logging buffered enable password cisco ! no aaa new-model ! resource policy ! ! ! ip cef ! ! ! !--- RSA certificate generated after you enable the !--- ip http secure-server command. crypto pki trustpoint TP-self-signed-392370502 enrollment selfsigned subject-name cn=IOS-Self-Signed-Certificate-392370502 revocation-check none rsakeypair TP-self-signed-392370502 ! ! crypto pki certificate chain TP-self-signed-392370502 certificate self-signed 01 3082023C 308201A5 A0030201 02020101 300D0609 2A864886 F70D0101 04050 30312E30 2C060355 04031325 494F532D 53656C66 2D536967 6E65642D 43657 69666963 6174652D 33393233 37303530 32301E17 0D303530 39323330 34333 375A170D 32303031 30313030 30303030 5A303031 2E302C06 03550403 13254 532D5365 6C662D53 69676E65 642D4365 72746966 69636174 652D3339 32333 35303230 819F300D 06092A86 4886F70D 01010105 0003818D 00308189 02818 C86C0F42 84656325 70922027 EF314C2F 17C8BBE1 B478AFA3 FE2BC2F2 3C272 A3B5E13A 1392A158 73D8FE0D 20BFD952 6B22890C 38776830 241BE259 EE2AA CF4124EA 37E41B46 A2076586 2F0F9A74 FDB72B3B 6159EEF7 0DEC7D44 BE489 9E351BF7 F5C808D9 2706C8B7 F5CE4B73 39ED8A61 508F455A 68245A6B D072F 02030100 01A36630 64300F06 03551D13 0101FF04 05300301 01FF3011 06035 11040A30 08820652 6F757465 72301F06 03551D23 04183016 80148943 F2369 ACD8CCA6 CA04EC47 C68B8179 E205301D 0603551D 0E041604 148943F2 36910 D8CCA6CA 04EC47C6 8B8179E2 05300D06 092A8648 86F70D01 01040500 03818 3B93B9DC 7DA78DF5 6D1D0D68 6CE075F3 FFDAD0FB 9C58E269 FE360329 2CEE3 D8661EB4 041DEFEF E14AA79D F33661FC 2E667519 E185D586 13FBD678 F52E1 E3C92ACD 52741FA4 4429D0B7 EB3DF979 0EB9D563 51C950E0 11504B41 4AE79 0DD0BE16 856B688C B727B3DB 30A9A91E 10236FA7 63BAEACB 5F7E8602 0C33D quit ! ! ! ! ! ! ! ! ! ! !--- Create a user account named sdmsdm with all privileges. username sdmsdm privilege 15 password 0 sdmsdm ! ! ! ! ! ! interface Ethernet0/0 no ip address shutdown half-duplex ! !--- The LAN interface configured with a private IP address. interface FastEthernet1/0 ip address 172.16.1.2 255.255.255.0 !--- Designate that traffic that originates from behind !--- the interface is subject to Network Address Translation (NAT). ip nat inside ip virtual-reassembly duplex auto speed auto ! !--- This is the WAN interface configured with a routable (public) IP address. interface Serial2/0 ip address 192.168.1.1 255.255.255.0 !--- Designate that this interface is the !--- destination for traffic that has undergone NAT. ip nat outside ip virtual-reassembly ! interface Serial2/1 no ip address shutdown ! interface Serial2/2 no ip address shutdown ! interface Serial2/3 no ip address shutdown ! !--- RIP version 2 routing is enabled. router rip version 2 network 172.1.0.0 no auto-summary !--- This is where the commands to enable HTTP and HTTPS are configured. ip http server ip http secure-server ! !--- This configuration is for dynamic NAT. ! !--- Define a pool of outside IP addresses for NAT. ip nat pool pool1 192.168.1.3 192.168.1.10 netmask 255.255.255.0 !--- In order to enable NAT of the inside source address, !--- specify that traffic from hosts that match access list 1 !--- are NATed to the address pool named pool1. ip nat inside source list 1 pool pool1 ! !--- Access list 1 permits only 172.16.1.0 network to be NATed. access-list 1 remark SDM_ACL Category=2 access-list 1 permit 172.16.1.0 0.0.0.255 ! !--- This configuration is for static NAT !--- In order to translate the packets between the real IP address 172.16.1.1 with TCP !--- port 80 and the mapped IP address 192.168.1.1 with TCP port 500. ip nat inside source static tcp 172.16.1.1 80 192.168.1.3 500 extendable ! ! ! ! !--- The default route is configured and points to 192.168.1.2. ip route 0.0.0.0 0.0.0.0 192.168.1.2 ! ! !--- The static route is configured and points to 192.168.1.2. ip route 10.1.1.0 255.255.255.0 192.168.1.2 ! ! control-plane ! ! ! ! ! ! ! ! ! ! line con 0 line aux 0 !--- Telnet enabled with password as sdmsdm. line vty 0 4 password sdmsdm login ! ! end |

驗證

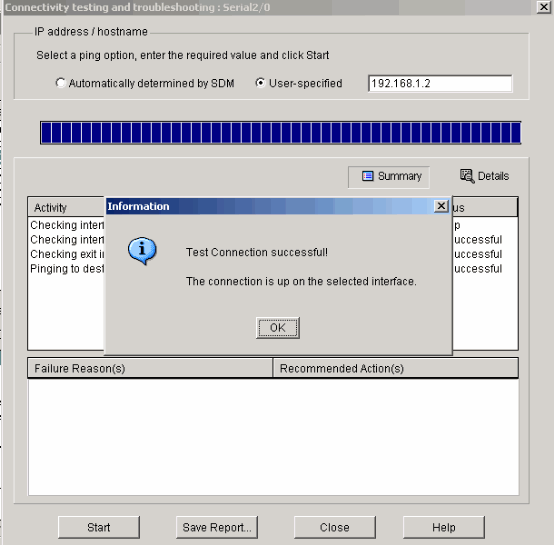

要測試端到端連線,請選擇Configure > Interface & Connections > Edit Interface Connections > Test Connection。如果按一下User-specified單選按鈕,可以指定遠端端IP地址。

疑難排解

輸出直譯器工具(僅供註冊客戶使用) (OIT)支援某些show指令。使用OIT檢視對show命令輸出的分析。

注意:發出debug命令之前,請參閱有關debug命令的重要資訊。

您可以使用這些選項來進行疑難排解:

-

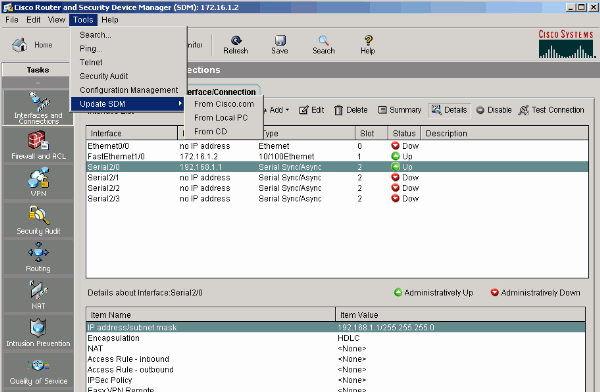

要對SDM執行ping、Telnet操作以及將SDM升級到最新版本,請從工作列中選擇Tools > Update SDM。您可以從Cisco.com、本機PC或CD進行此操作。

-

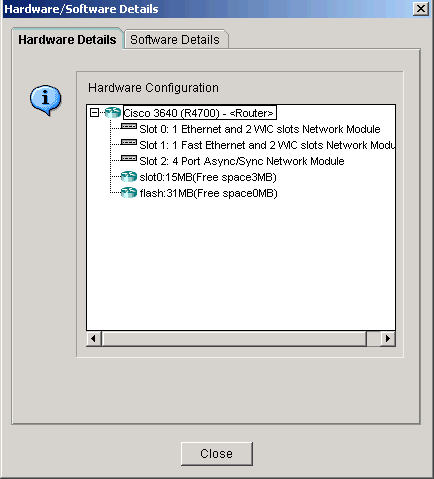

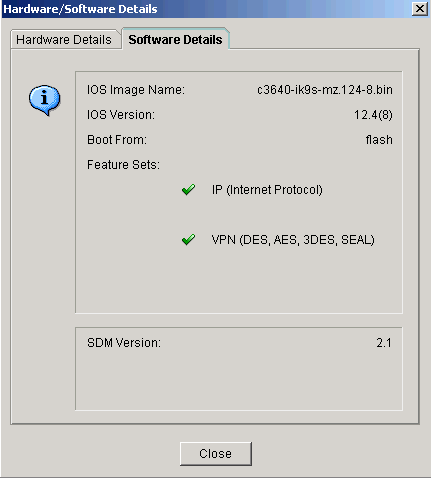

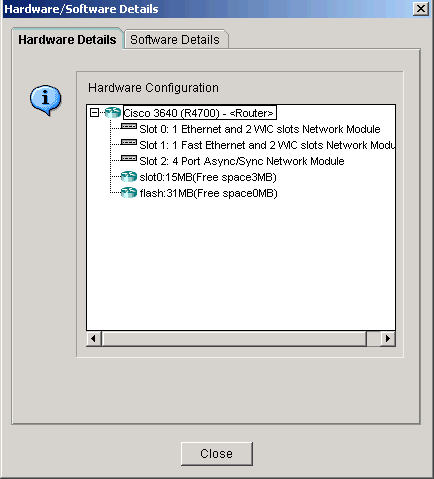

要檢視有關路由器硬體配置的資訊,請選擇Help > About this Router。

此窗口顯示有關路由器中儲存的IOS映像的資訊。

-

Help選項提供了SDM中各種適用於路由器配置的選項的相關資訊。

SDM與64位作業系統的相容性

具有64位作業系統的電腦上不支援SDM。您應在路由器上安裝SDM並透過Web瀏覽器訪問它。

有關在路由器上安裝SDM檔案的詳細資訊,請參閱任務4:安裝SDM檔案。

無法通過Web瀏覽器啟動SDM

問題

透過Web瀏覽器使用SDM時,會出現SDM start up錯誤消息。

解決方案1

問題可能是Java的版本。Java更新可能與SDM版本不相容。如果Java版本是Java 6更新12,則解除安裝該版本並安裝Java 6更新3。這樣可以修復問題。有關相容性的詳細資訊,請參閱SDM 2.5發行版本註釋的Web瀏覽器版本和Java Runtime環境版本部分。SDM 2.5版在Java版本6的更新2和3下運行。

解決方案2

啟用Internet Explorer選項中的允許活動內容在我的電腦上的檔案中運行以解決此問題。

-

開啟Internet Explorer並選擇工具> Internet選項>進階。

-

在「安全性」部分下,確保選中了允許活動內容在我的電腦上的檔案中運行和允許活動內容安裝軟體(即使簽名無效)選項旁邊的覈取方塊。

-

現在請按一下OK並重新啟動瀏覽器以使更改生效。

錯誤: java.bling堆疊溢位

問題

我無法連線到SDM,我收到以下錯誤消息:

java.bling stack over flow

解決方案

使用Java程式碼1.5.0_06版時,通常會發生此問題。有關如何解決此問題的資訊,請參閱使用者無法連線到安全裝置管理器(SDM)並且收到java.bling stack over flow錯誤消息。

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

27-Jul-2011 |

初始版本 |

意見

意見