簡介

本檔案說明SNMPv3組態,並解釋安全性(驗證)、加密(隱私)和限制(檢視)。

背景

通常,在我們瞭解需要做什麼之前,SNMPv3配置會被視為複雜且難以配置。SNMPv3存在的原因與HTTPS類似:出於安全、加密和限制。

必要條件

瞭解SD-WAN功能模板和裝置模板。

對SNMP MIB、SNMP輪詢和SNMP Walk的一般瞭解

需求

SD-WAN控制器

思科邊緣路由器

採用元件

20.9上的SD-WAN控制器

17.9上的思科邊緣路由器

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

設定

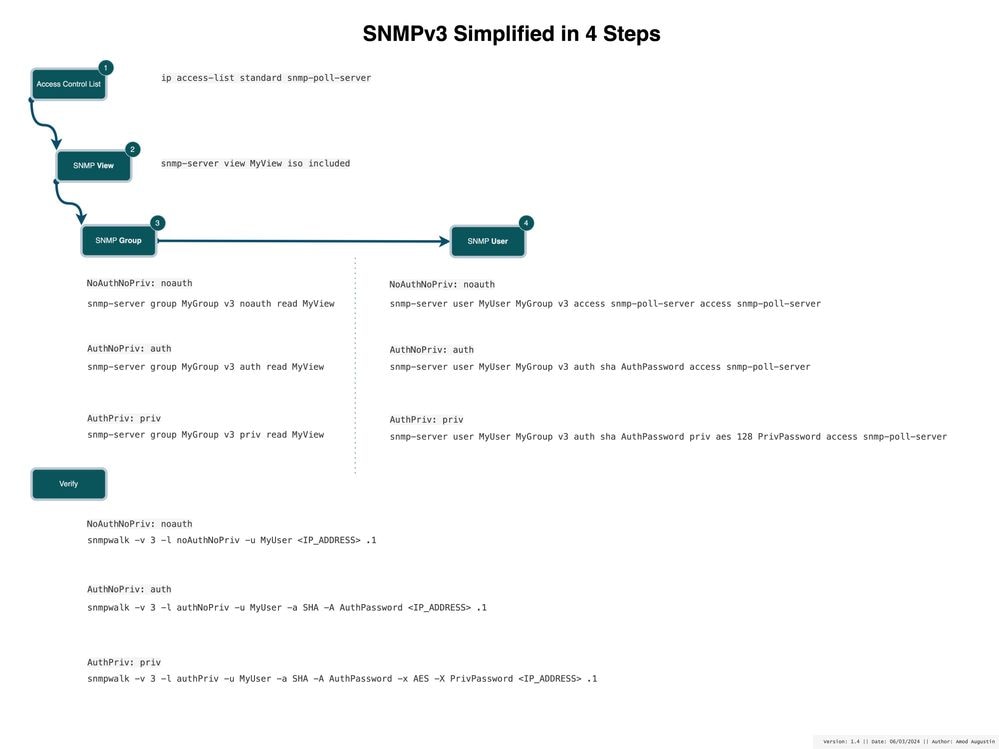

此圖可幫助您瞭解從CLI支援點配置SNMPv3的所有要求。

SNMPv3簡化為4個步驟

SNMPv3簡化為4個步驟

一旦您瞭解了將概念輕鬆放到CLI或功能模板後。讓我們潛入其中。

步驟 1:

配置ACL以允許可以輪詢系統(在我們的情況下為路由器)的人員。

ip access-list standard snmp-poll-server

步驟 2:

定義snmp檢視,因為該術語意味著輪詢者可以訪問哪些mib,這是我們的限制。

snmp-server view MyView iso included

步驟 3:

定義snmp組,snmp組主要包括兩部分:a.安全級別b.限制(檢視)。

安全性層級:

- noAuthNoPriv:無身份驗證和隱私(無加密)。

- authNoPriv:身份驗證是必需的,但是沒有隱私。

- authPriv:身份驗證和隱私均是必需的。

限制是我們在步驟2中定義的限制,讓我們將它們全部放在一起。

!NoAuthNoPriv: noauth

snmp-server group MyGroup v3 noauth read MyView

!AuthNoPriv: auth

snmp-server group MyGroup v3 auth read MyView

!AuthPriv: priv

snmp-server group MyGroup v3 priv read MyView

步驟 4:

在此步驟中,我們將組與使用者相關聯,將每個組與定義各自身份驗證和隱私(加密)的使用者相關聯,並且可以使用訪問控制清單進一步保護這些使用者。

!NoAuthNoPriv: noauth

snmp-server user MyUser MyGroup v3 access snmp-poll-server

!AuthNoPriv: auth

snmp-server user MyUser MyGroup v3 auth sha AuthPassword access snmp-poll-server

!AuthPriv: priv

snmp-server user MyUser MyGroup v3 auth sha AuthPassword priv aes 128 PrivPassword access snmp-poll-server

注意:在嘗試配置snmp-server user時,您會發現上下文幫助不可用,並且未顯示在運行配置中,這是為了符合RFC 3414。輸入完整指令,剖析器就會接受組態

cEdge-RT01(config)# snmp-server user ? ^ % Invalid input detected at '^' marker.

思科漏洞ID CSCvn71472

恭喜,這才是最需要的。現在您已瞭解CLI及其概念,接下來將介紹如何使用Catalyst SD-WAN Manager上的SNMP功能模板進行配置

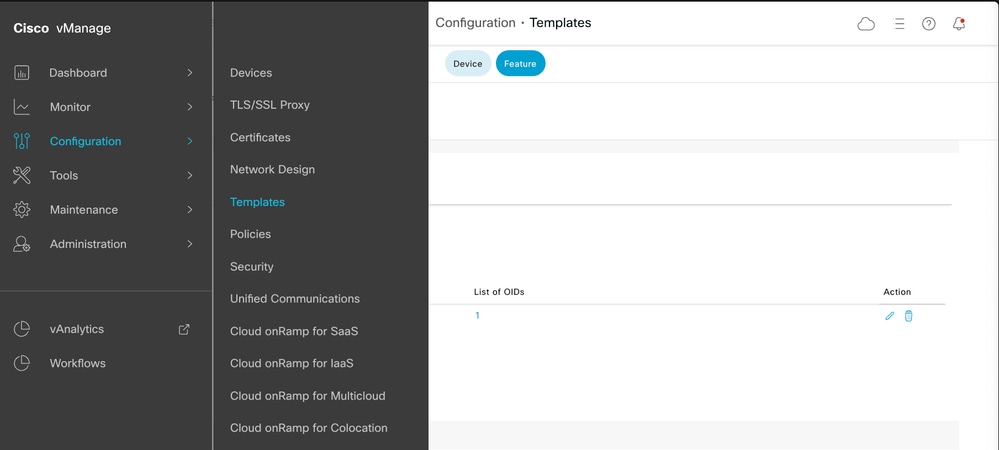

導航到Cisco vManage > Configuration > Templates > Feature

功能模板

功能模板

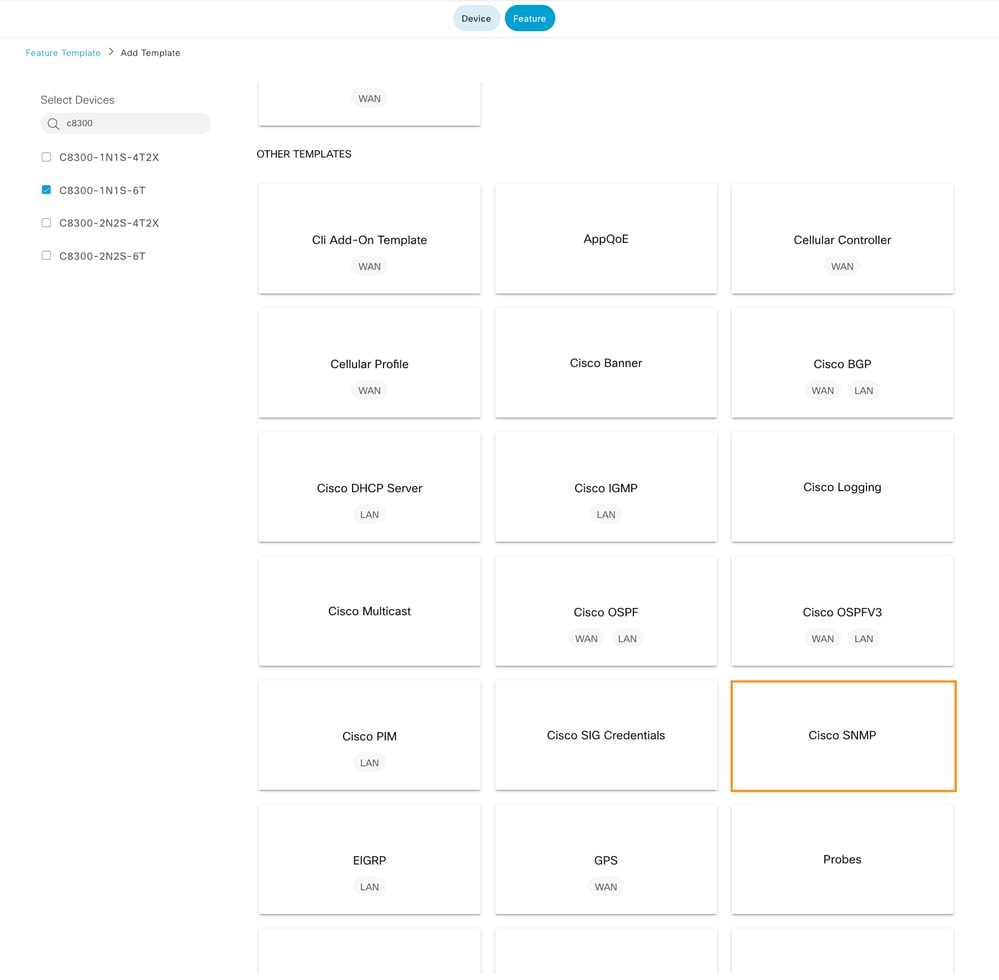

導航到可在其他模板部分找到的Cisco SNMP

SNMP功能

SNMP功能

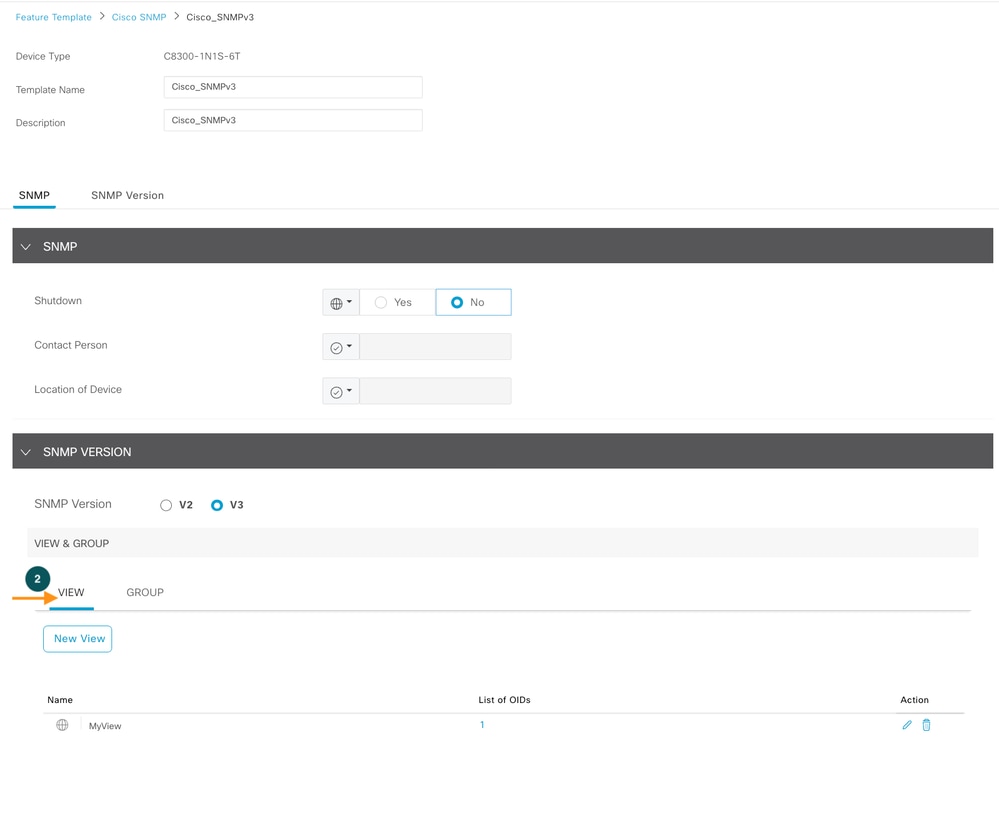

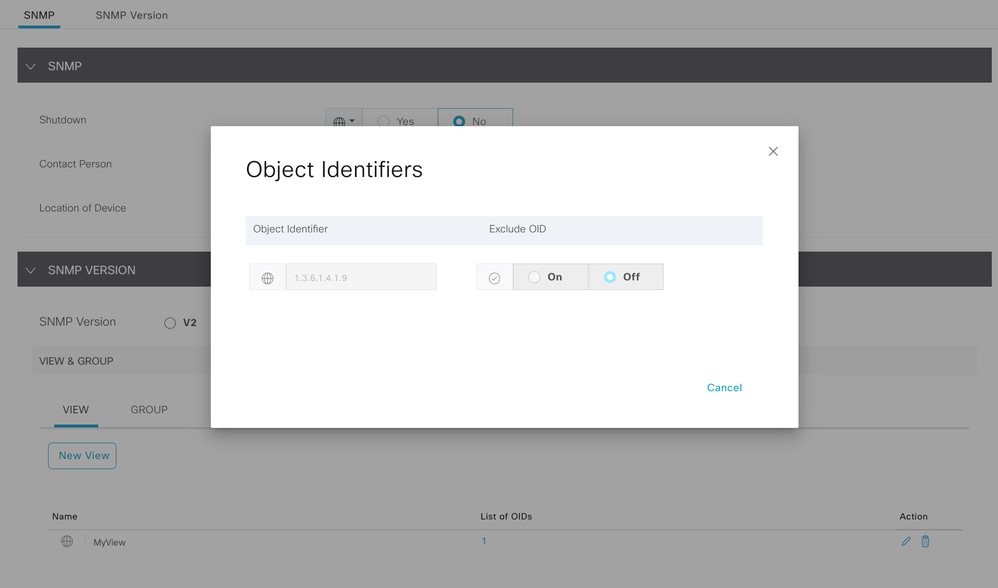

定義SNMP檢視(限制),這是我們的步驟2

SNMP檢視

SNMP檢視

SNMP OID

SNMP OID

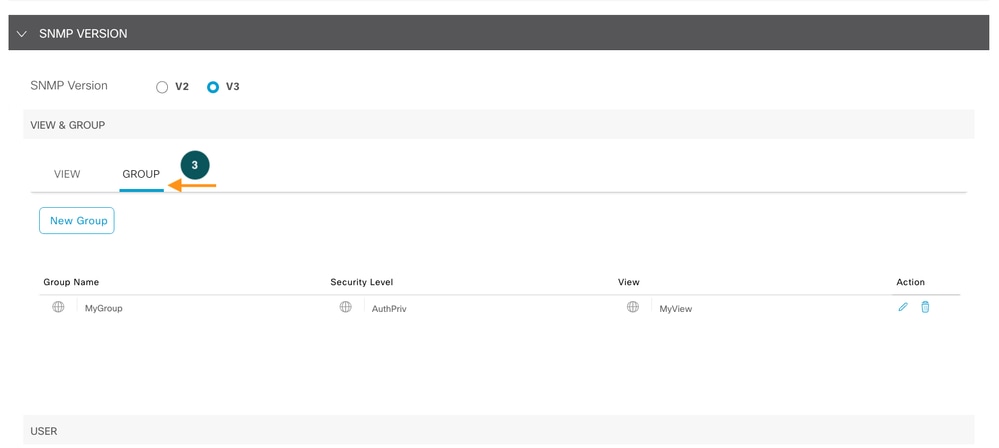

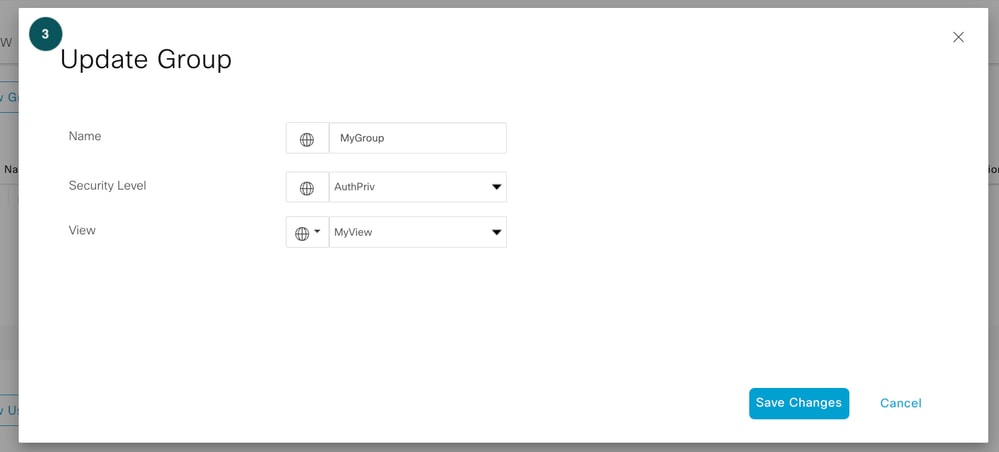

定義SNMP組這是我們的第3步

SNMP組

SNMP組

SNMP組

SNMP組

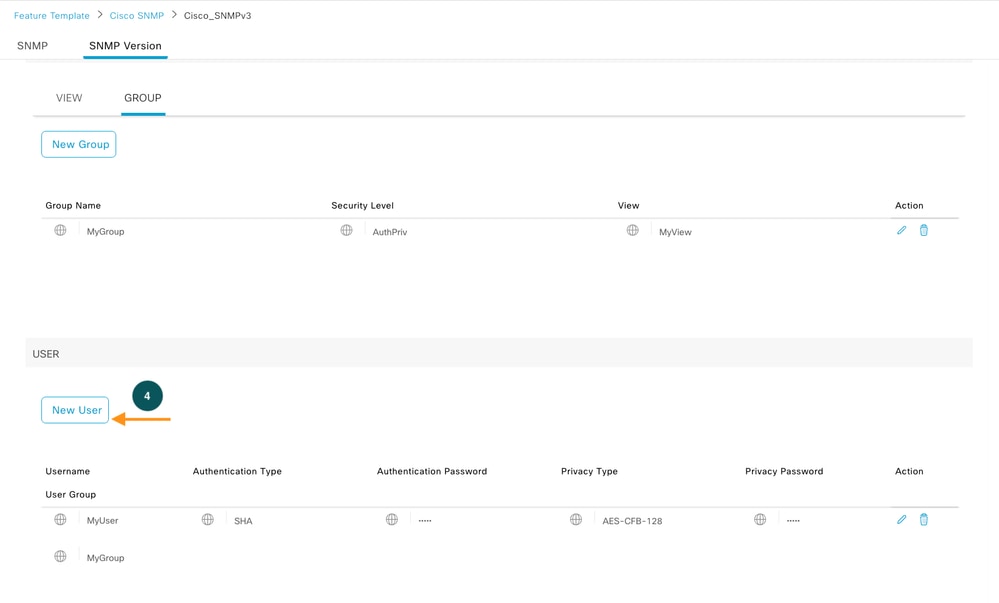

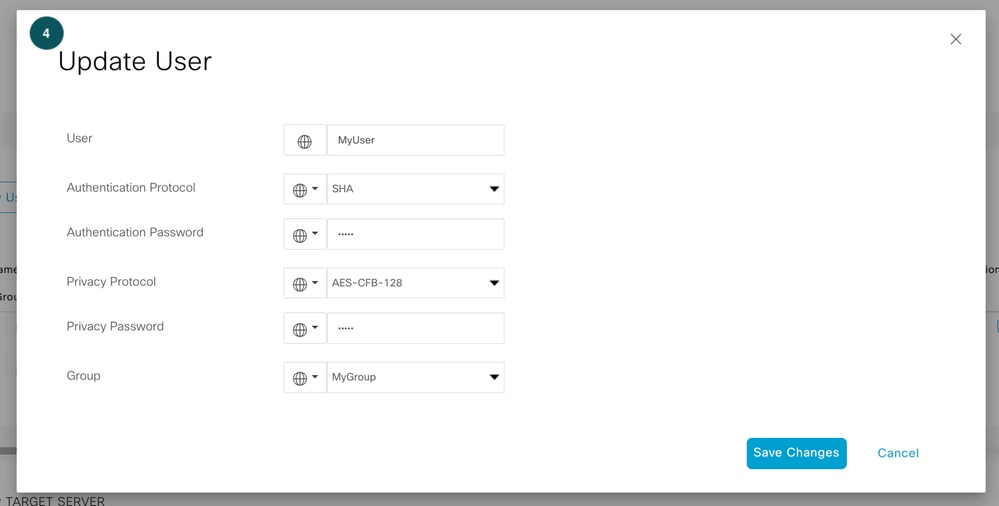

定義使用者群組,這是我們在其中定義驗證和加密密碼的步驟4。

SNMP使用者

SNMP使用者

SNMP使用者加密

SNMP使用者加密

注意:根據SNMP組安全級別,與使用者相關聯的各個欄位將被啟用。

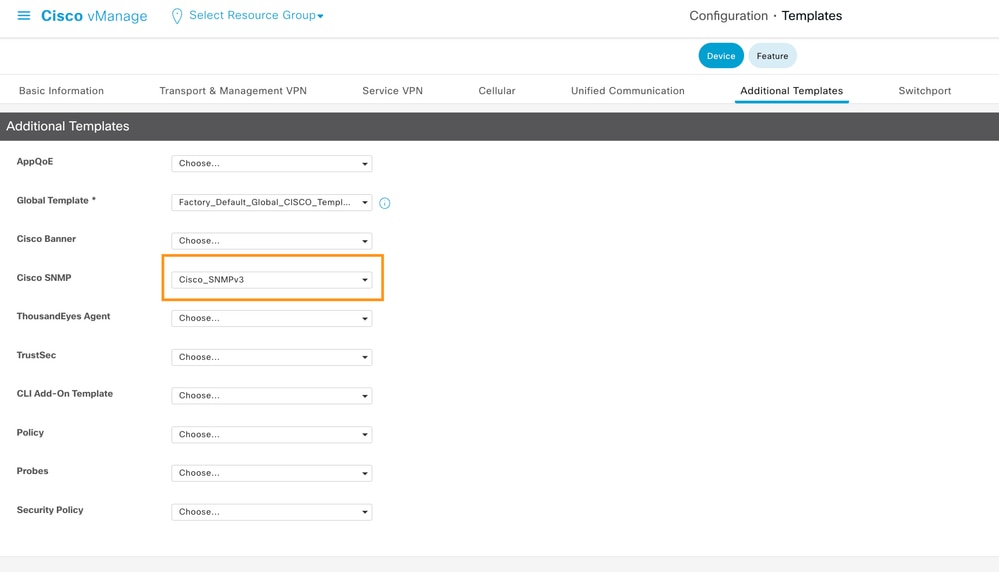

現在將功能模板附加到裝置模板。

SNMP功能模板

SNMP功能模板

驗證

Router#show snmp user User name: MyUser Engine ID: 800000090300B8A3772FF870 storage-type: nonvolatile active access-list: snmp-poll-server Authentication Protocol: SHA Privacy Protocol: AES128 Group-name: MyGroup

從安裝了snmpwalk的電腦,您可以運行命令來驗證各個安全級別的SNMP響應

!NoAuthNoPriv: noauth snmpwalk -v 3 -l noAuthNoPriv -u MyUser <IP_ADDRESS> .1 !AuthNoPriv: auth snmpwalk -v 3 -l authNoPriv -u MyUser -a SHA -A AuthPassword <IP_ADDRESS> .1 !AuthPriv: priv snmpwalk -v 3 -l authPriv -u MyUser -a SHA -A AuthPassword -x AES -X PrivPassword <IP_ADDRESS> .1

-v:版本(3)

-l:安全級別

-A:驗證通訊協定密語

-X:隱私協定密語

參考資料