配置和驗證URL過濾

下載選項

無偏見用語

本產品的文件集力求使用無偏見用語。針對本文件集的目的,無偏見係定義為未根據年齡、身心障礙、性別、種族身分、民族身分、性別傾向、社會經濟地位及交織性表示歧視的用語。由於本產品軟體使用者介面中硬式編碼的語言、根據 RFP 文件使用的語言,或引用第三方產品的語言,因此本文件中可能會出現例外狀況。深入瞭解思科如何使用包容性用語。

關於此翻譯

思科已使用電腦和人工技術翻譯本文件,讓全世界的使用者能夠以自己的語言理解支援內容。請注意,即使是最佳機器翻譯,也不如專業譯者翻譯的內容準確。Cisco Systems, Inc. 對這些翻譯的準確度概不負責,並建議一律查看原始英文文件(提供連結)。

簡介

本文檔介紹如何使用Cisco Catalyst Manager GUI在CIsco IOS-XE®路由器上配置和驗證URL過濾。

必要條件

在vManage中上傳具有當前Cisco IOS-XE代碼的相容UTD軟體虛擬映像。有關在cEdge路由器上安裝UTD安全虛擬映像的說明,請檢視相關資訊部分。

Cisco Edge路由器必須處於vManaged模式,並且必須預先連線模板。

需求

思科建議您瞭解以下主題:

- Cisco SD-WAN Overlay會啟動初始配置。

- URL過濾配置Cisco Catalyst Manager GUI。

採用元件

本檔案根據這些軟體和硬體版本:

- Cisco Catalyst SD-WAN Manager 20.14.1版。

- Cisco Catalyst SD-WAN控制器版本20.14.1。

- 思科邊緣路由器版本17.14.1。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

設定

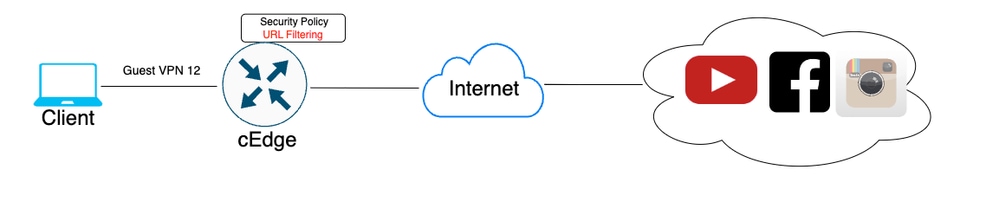

網路圖表

配置URL過濾策略的元件

本文根據以下示例要求,說明了如何根據類別、信譽或按域阻止/允許清單配置URL過濾以阻止/允許特定客戶端HTTPS流量:

- 阻止來自訪客VPN Web類別上的客戶端的此HTTPS請求:

- 遊戲

- 賭博

- 駭客

- 非法毒品

- 必須阻止來自訪客VPN上具有Web信譽小於或等於60的客戶端到網站的任何HTTPS URL請求。

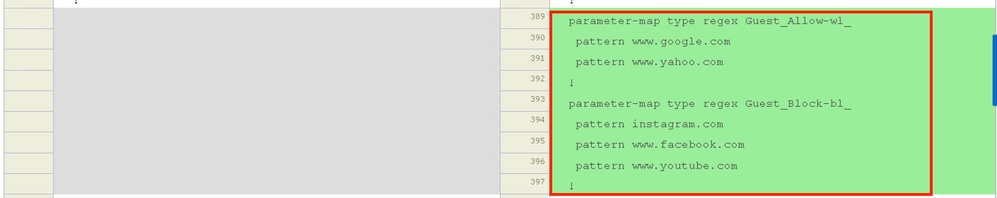

- 訪客VPN上的客戶端對網站的HTTP(s)請求阻止了Facebook、Instagram和YouTube,同時允許訪問google.com和yahoo.com。

要配置URL過濾:

建立感興趣的URL清單

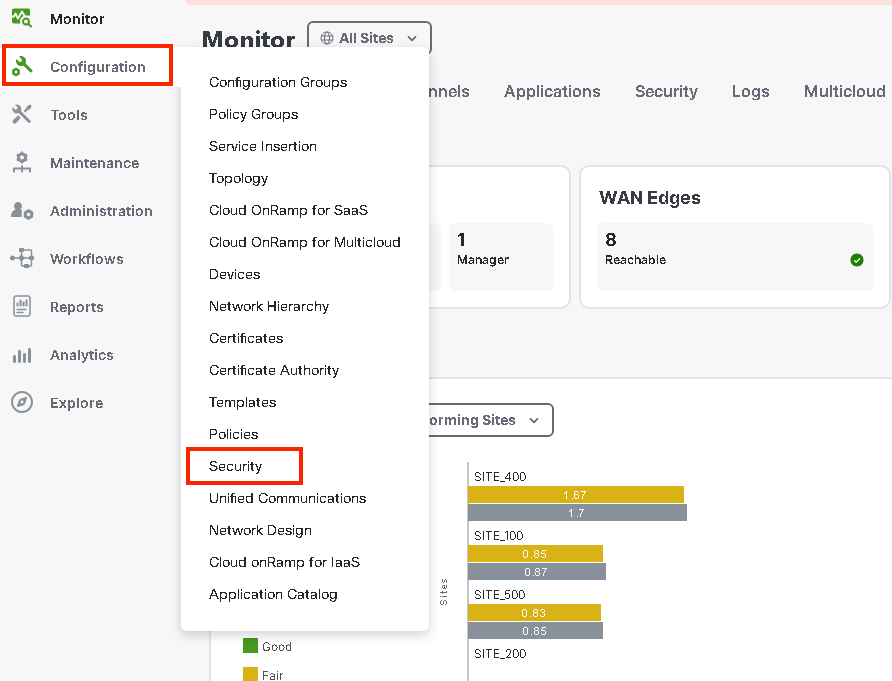

- 在Cisco SD-WAN Manager選單上,導航到左側面板中的Configuration > Security頁籤。

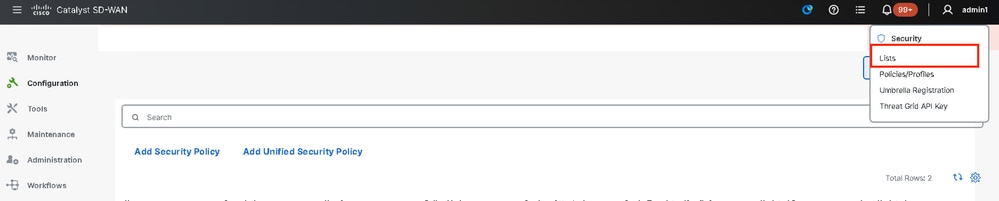

要建立或管理Allowlist URL List或Blocklist URL List,請從頁面右上角的Custom Options下拉選單中選擇Lists。

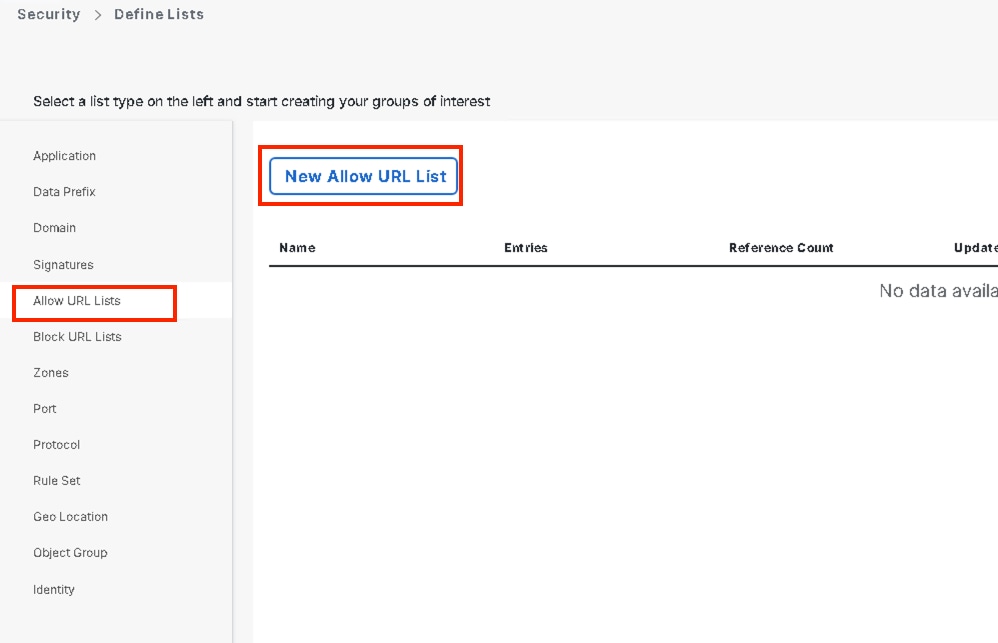

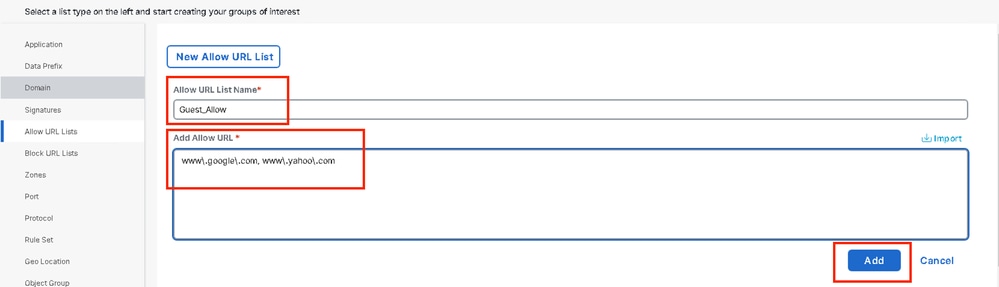

按一下左側窗格中的Allow URLs Lists,並建立New Allow URL List。

- 在URL List Name欄位中,輸入最多包含32個字元(僅限字母、數字、連字型大小和底線)的清單名稱。

- 在URL欄位中,輸入要包含在清單中的URL,並以逗號分隔。還可以使用導入按鈕從可訪問的儲存位置增加清單。

- 完成後,按一下Add。

注意:可以考慮在允許清單和阻止清單中為域名使用regex模式

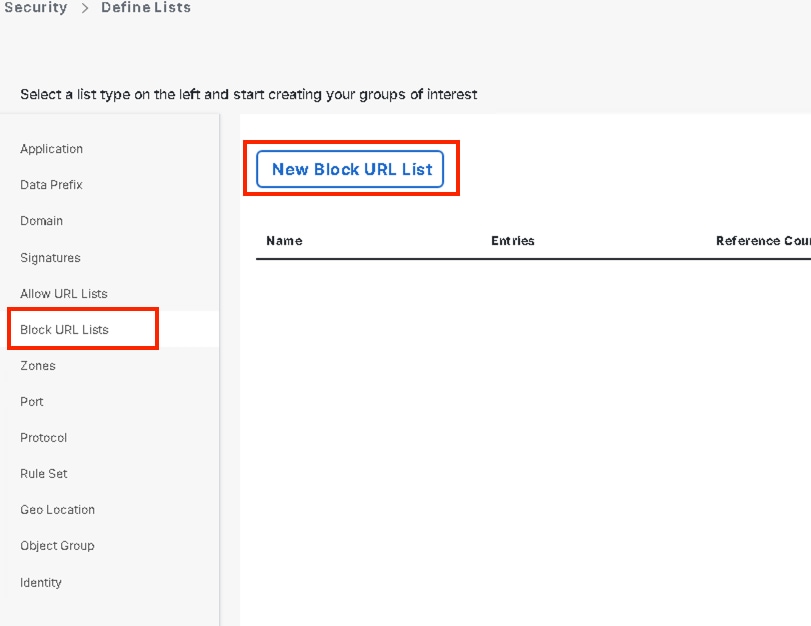

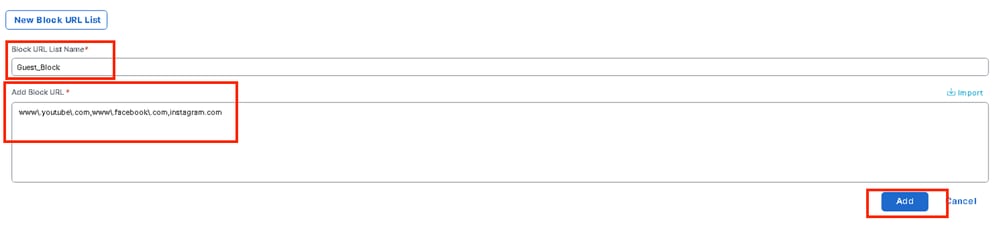

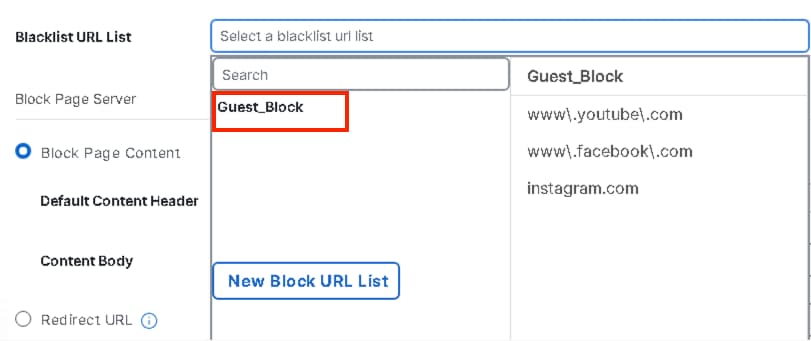

按一下左側窗格中的Block URLs Lists,然後建立New Block URL List。

- 在「URL清單名稱」欄位中,輸入最多包含32個字元(僅限字母、數字、連字型大小和底線)的清單名稱

- 在URL欄位中,輸入要包含在清單中的URL,並以逗號分隔。還可以使用導入按鈕從可訪問的儲存位置增加清單。

- 完成後,按一下Add。

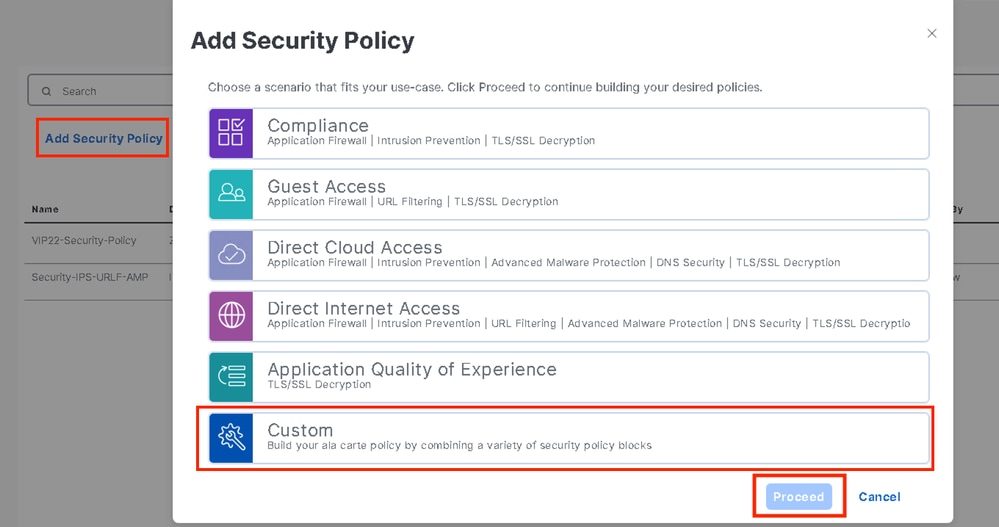

建立安全策略

2. 在Cisco SD-WAN Manager選單上,導航到Configuration > Security,然後按一下Add new security policy。將打開「增加安全策略」嚮導,並顯示各種使用案例場景或使用清單中的現有策略。選擇custom,然後按一下Proceed在嚮導中增加URL過濾策略。

注意:在增加安全策略中,選擇支援URL過濾的方案(訪客訪問、直接網際網路訪問或自定義)。

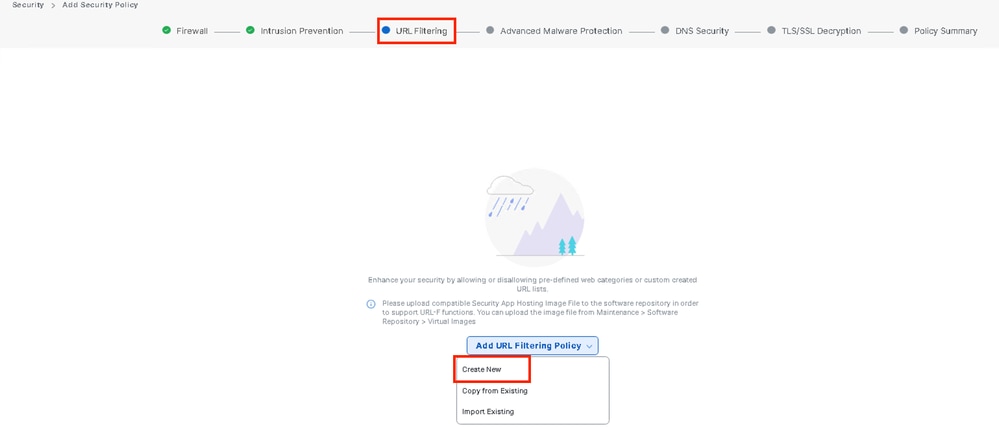

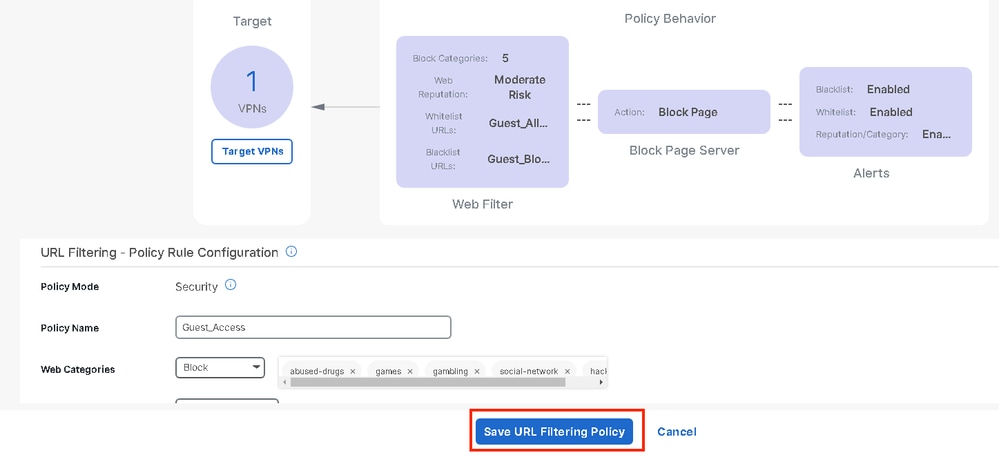

在增加安全策略嚮導,按一下下一步,直到顯示URL過濾窗口。 現在轉到URL Filtering > Add URL Filtering Policy > Create New以建立URL過濾策略。按一下下一步

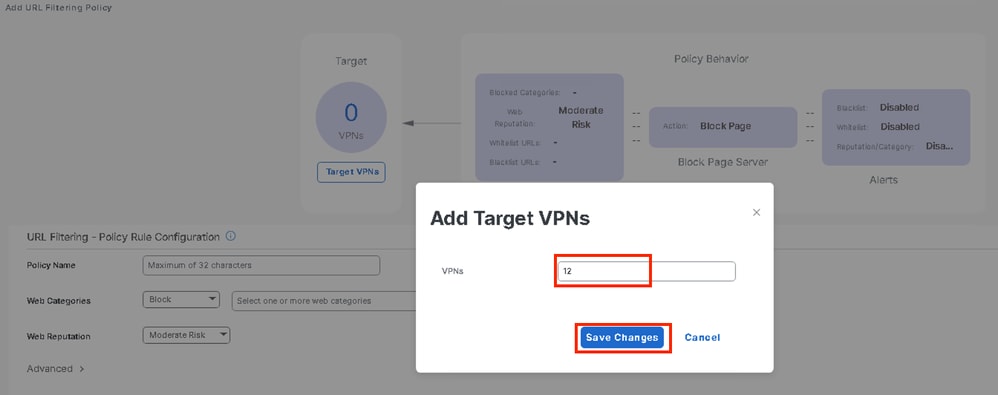

按一下Target VPNs以便在Add Target VPNs嚮導中增加所需的VPN數量。

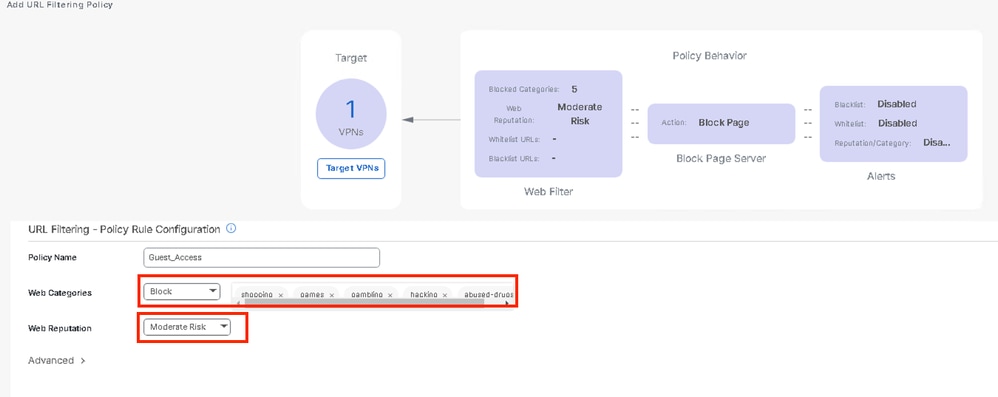

- 在Policy Name欄位中輸入策略名稱。

- 從Web Categories(Web類別)下拉選單中選擇其中一個選項,選擇Block(阻止),則會阻止與您選擇的類別匹配的網站。

Block -阻止與您選擇的類別匹配的網站。

Allow -允許與您選擇的類別匹配的網站。

從下拉選單中選擇一個Web信譽(Web Reputation),並將其設定為中度風險(Moderate Risk)。 信譽得分等於或低於60分的所有URL都會被阻止。

高風險:信譽得分0到20。

可疑:信譽分數為0到40。

中等風險:信譽得分為0到60。

低風險:信譽得分為0到80。

值得信任:信譽得分為0到100。

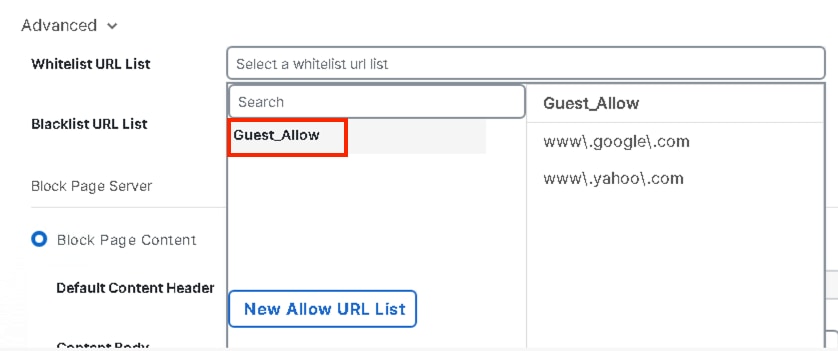

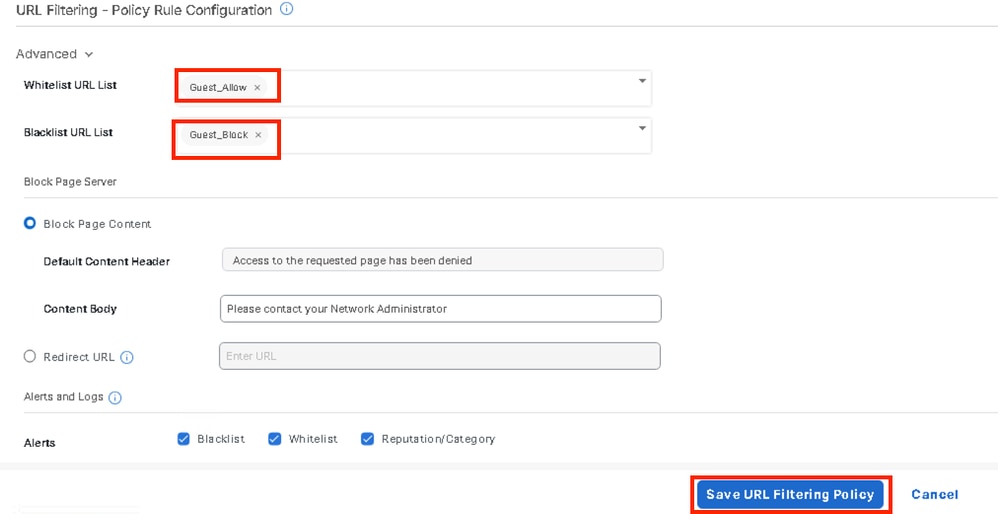

在高級中,根據需要從Allowlist URL List或blocklist URL List下拉選單中選擇現有清單或建立新清單。

如果需要,請更改「阻止頁面內容」下的內容正文,並確保已選擇所有警報。

按一下Save URL filtering策略以增加URL過濾策略。

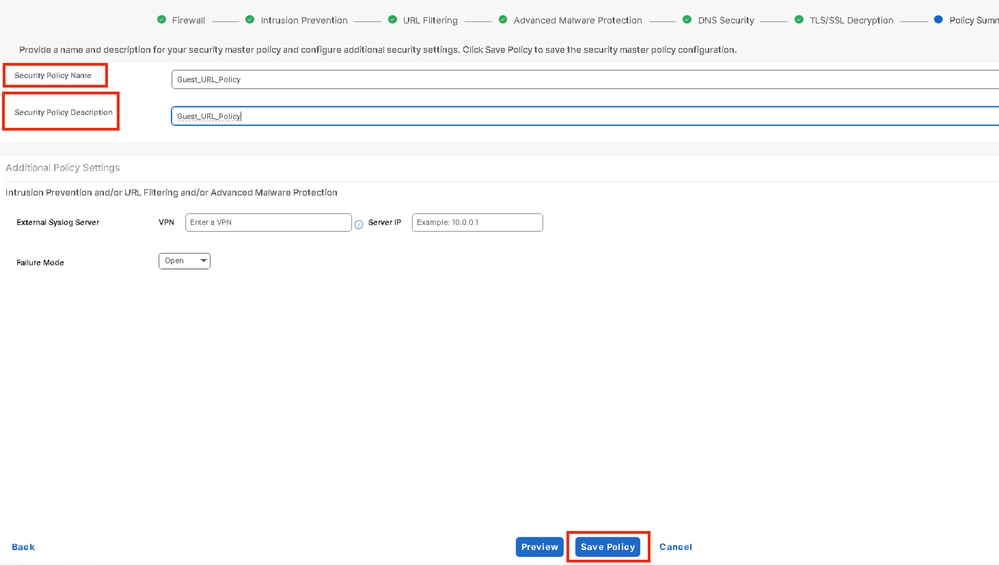

按一下Next,直到顯示「Policy Summary」頁。

在各自的欄位中輸入安全策略名稱和安全策略說明。

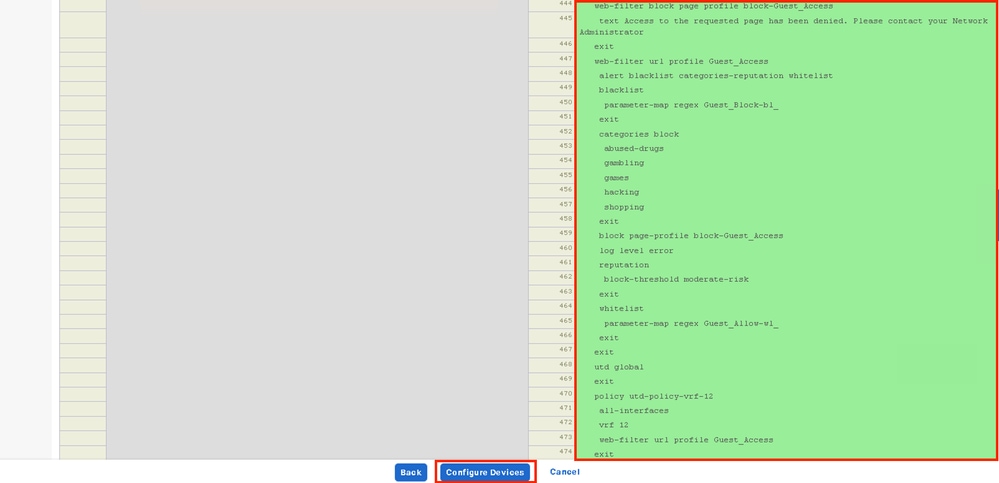

將安全策略應用於裝置

要將安全策略應用到裝置,請執行以下操作:

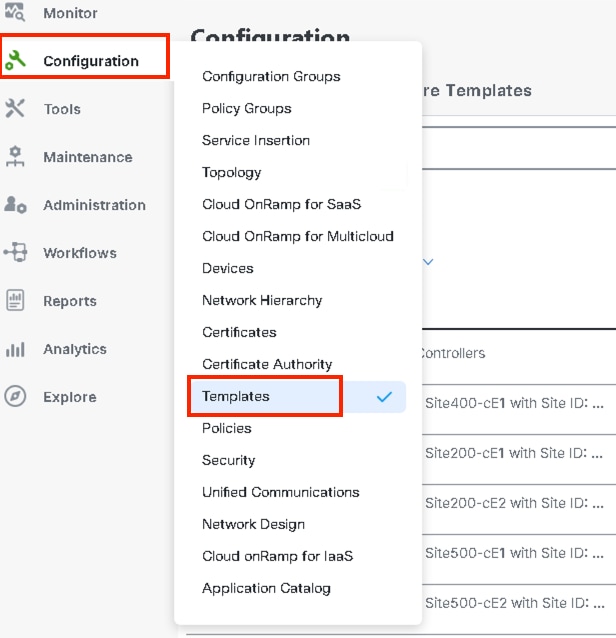

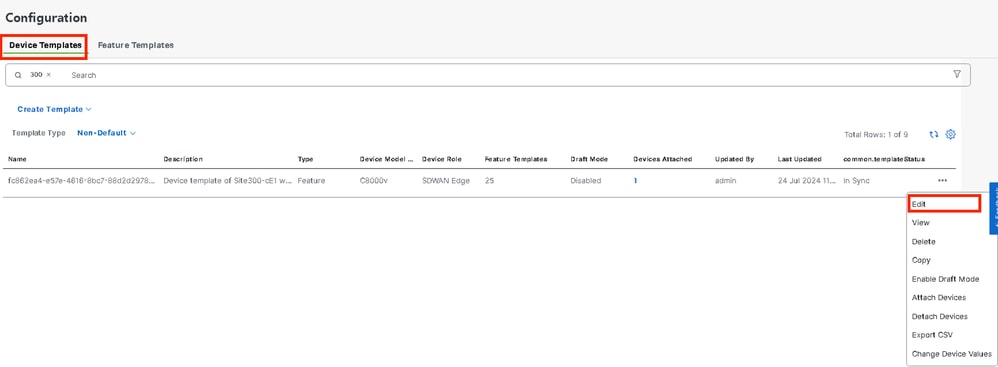

從Cisco SD-WAN Manager選單中,選擇Configuration > Templates。

按一下Device Templates,然後按一下Edit on Device Template。

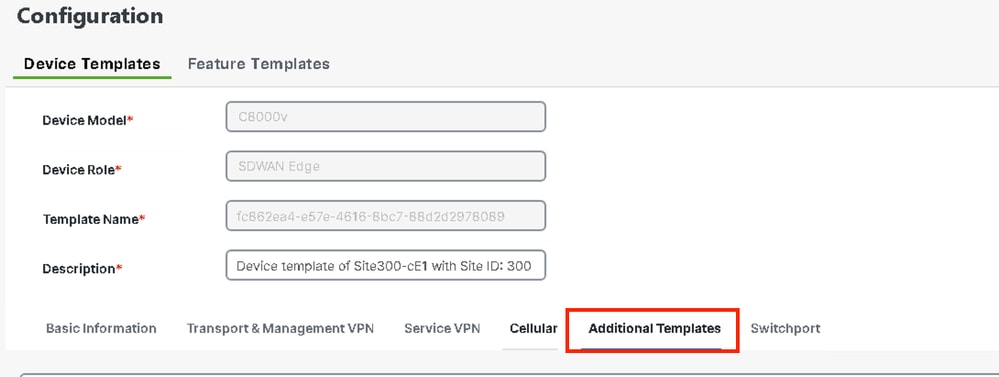

按一下Additional Templates。

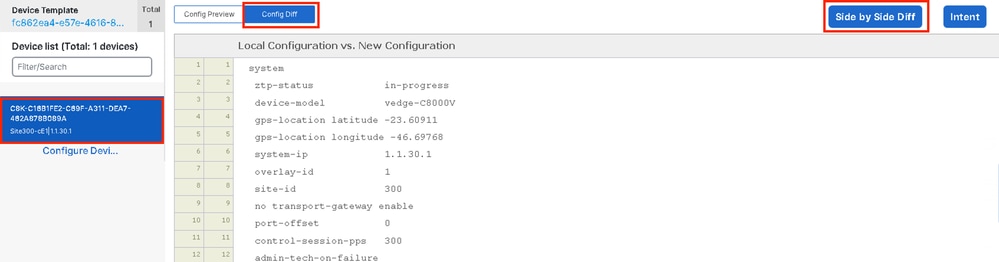

- 從Security Policy下拉選單中,選擇之前在Guest_URL_Policy下配置的策略名稱,然後按一下Update。

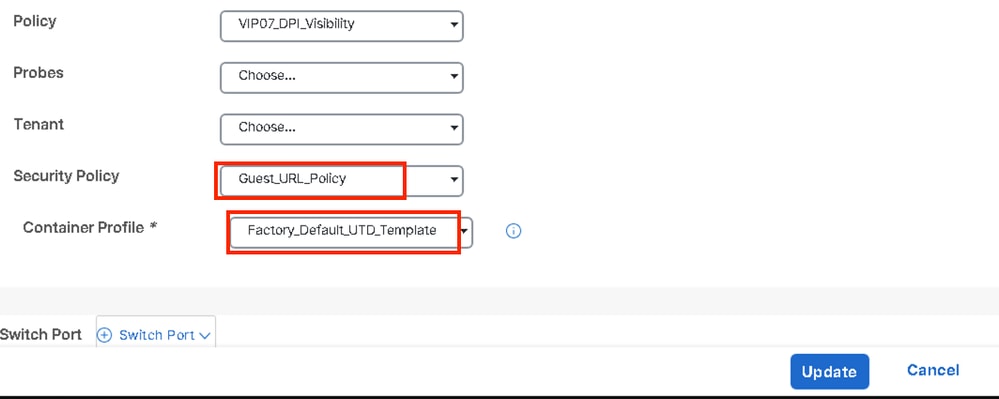

按一下裝置,確保配置正確,然後按一下Config Diff和Side Diff。按一下Configure Devices。

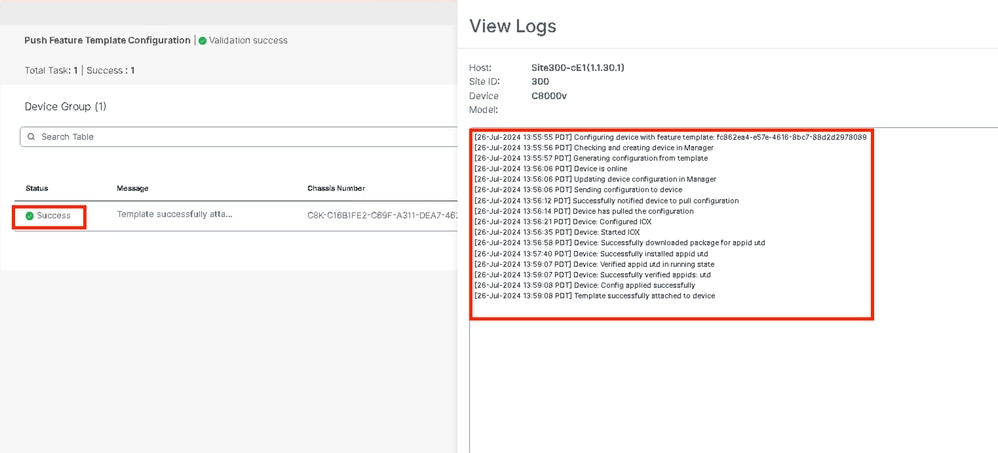

vManage已成功使用安全策略配置裝置模板,並在邊緣裝置上安裝UTD軟體套件。

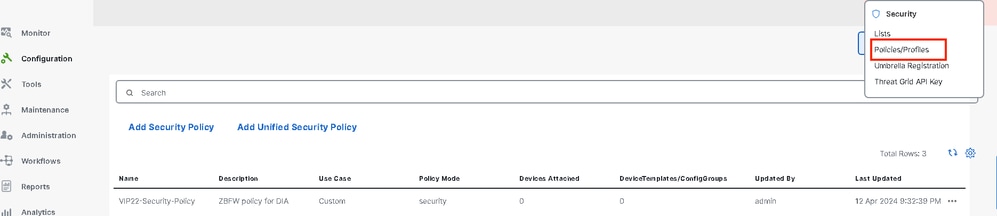

修改URL篩選

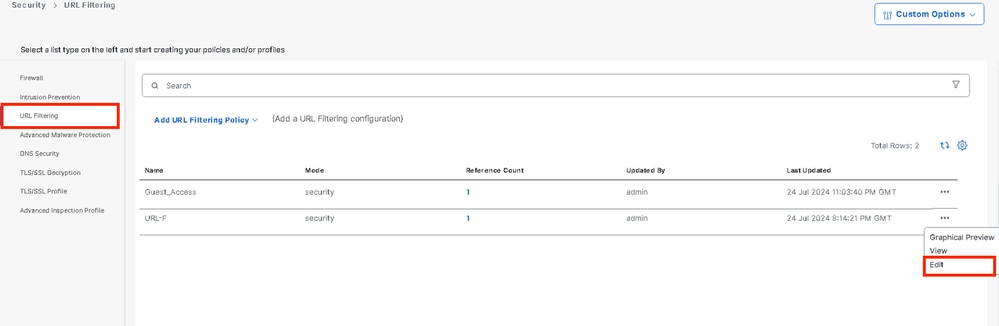

要修改URL過濾策略,請執行以下步驟:

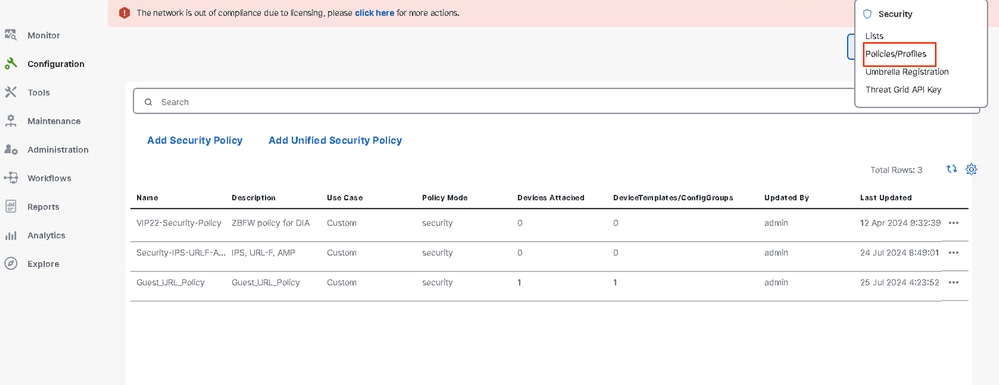

- 從Cisco SD-WAN Manager選單中選擇Configuration > Security。

- 在「Security」螢幕中,按一下Custom Options下拉選單,然後選擇Policies/Profiles。

按一下左側頁籤上的URL Filtering,針對要修改的所需策略,按一下3點(...),然後選擇Edit。

根據需要修改策略,然後按一下Save URL Filtering Policy。

刪除URL篩選

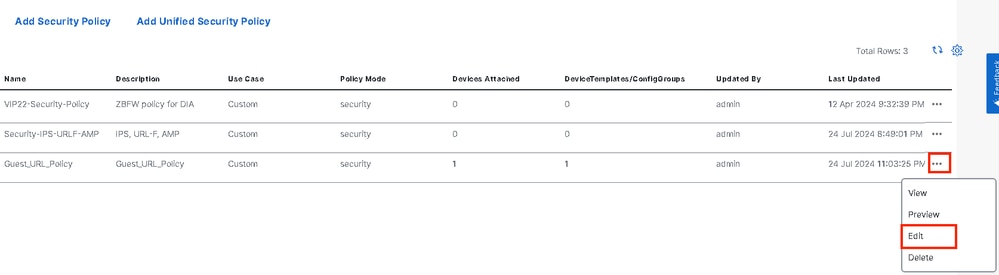

要刪除URL過濾策略,必須首先從安全策略分離策略:

從Cisco SD-WAN Manager選單中,選擇Configuration > Security。

將URL過濾策略與安全策略分離:

- 對於包含URL過濾策略的安全策略,請點選3點(...),然後點選編輯。

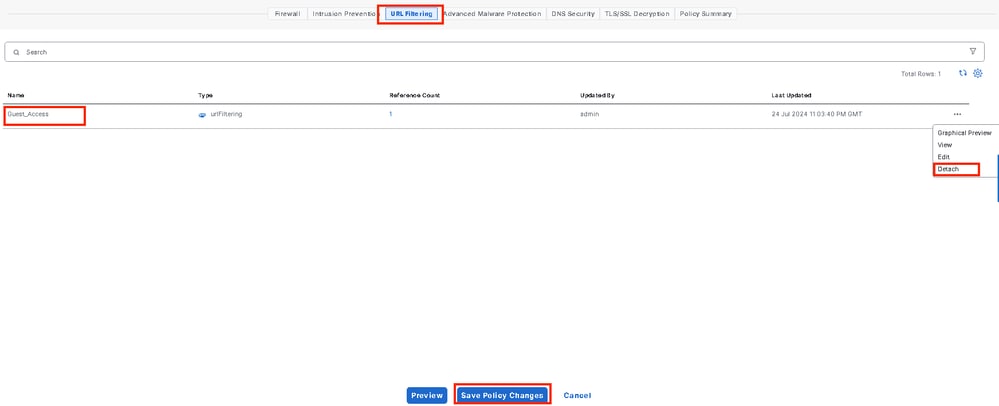

接著顯示[原則摘要]頁面。按一下URL Filtering(URL過濾)頁籤。

對於要刪除的策略,請點選3點(...),然後選擇分離。

按一下Save Policy Changes。

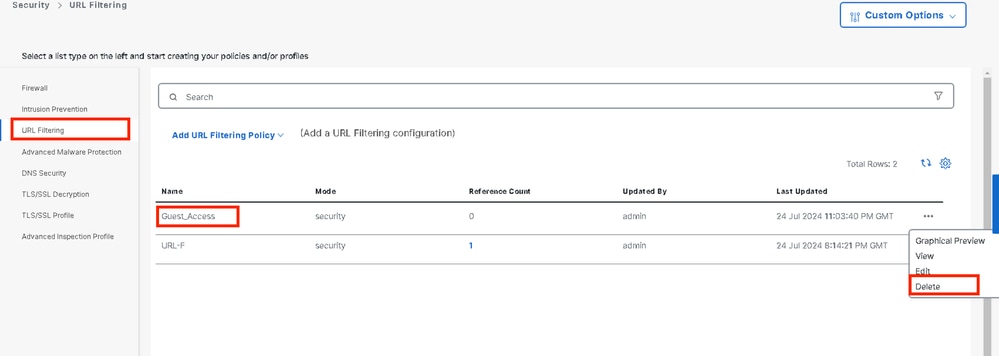

要刪除URL過濾策略:

在Security螢幕中,點選Custom Options下拉選單(在Windows 2000中為Linux系統),選擇Policies/Profiles,然後選擇URL Filtering。

對於要刪除的策略,請點選3點(...),然後點選刪除。

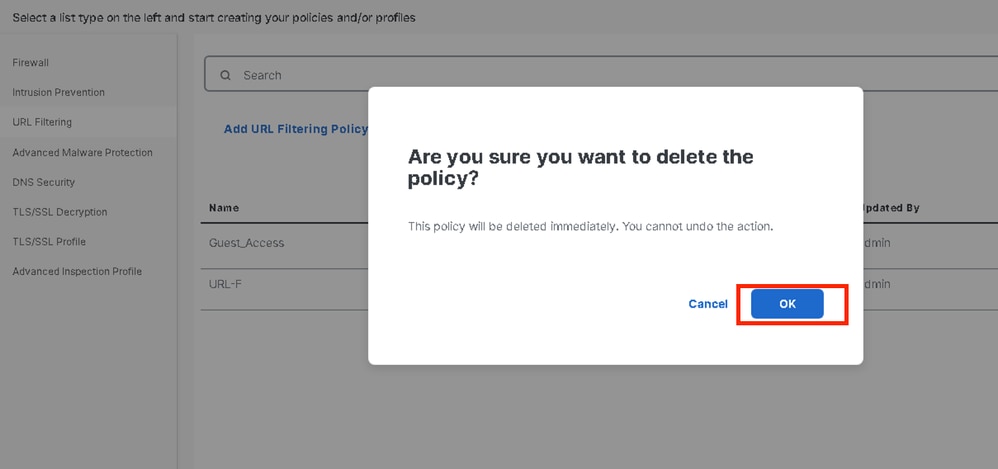

按一下OK。

驗證

驗證是否已安裝Cisco UTD版本。

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14

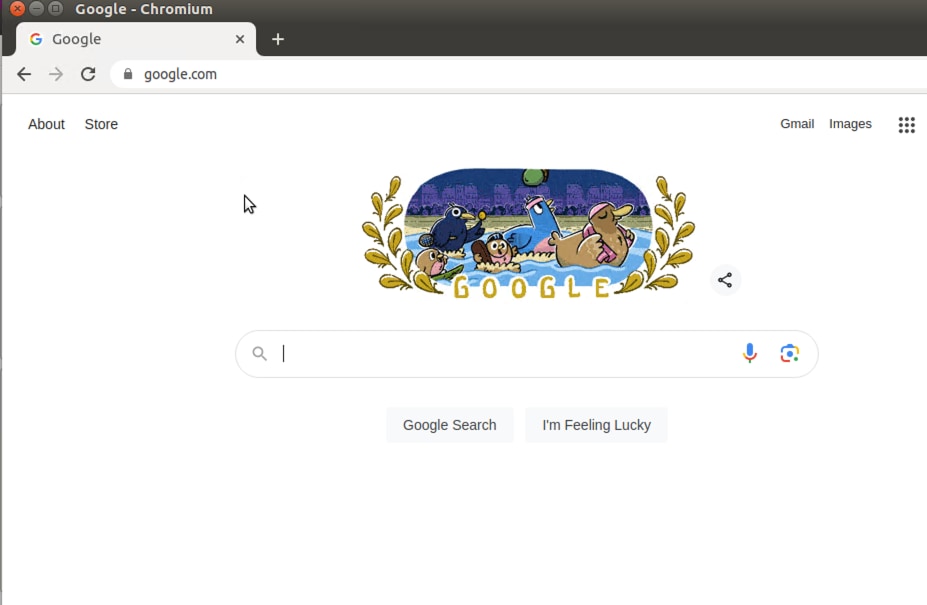

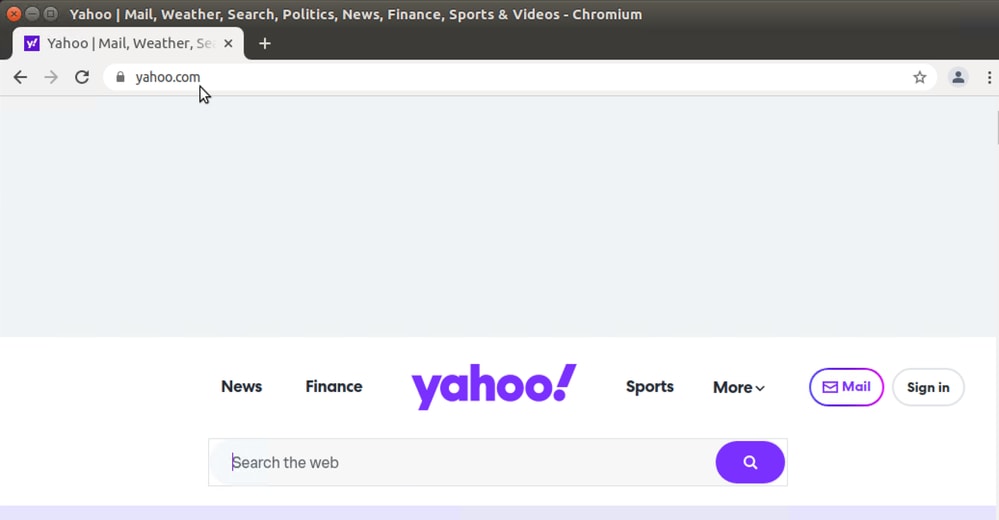

在位於訪客VPN上的客戶端PC上,如果您嘗試打開google.com和yahoo.com,則允許這些訪問。

Site300-cE1#show utd engine standard logging events | in google

2024/07/24-13:22:38.900508 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55310 -> 142.250.189.196:443

2024/07/24-13:24:03.429964 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.google.com] [VRF: 12] {TCP} 10.32.1.10:55350 -> 142.250.189.196:443

Site300-cE1#show utd engine standard logging events | in yahoo

2024/07/24-13:20:45.238251 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48714 -> 69.147.88.8:443

2024/07/24-13:20:45.245446 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Pass [**] UTD WebFilter Allowlist [**] [URL: www.yahoo.com] [VRF: 12] {TCP} 10.32.1.10:48716 -> 69.147.88.8:443

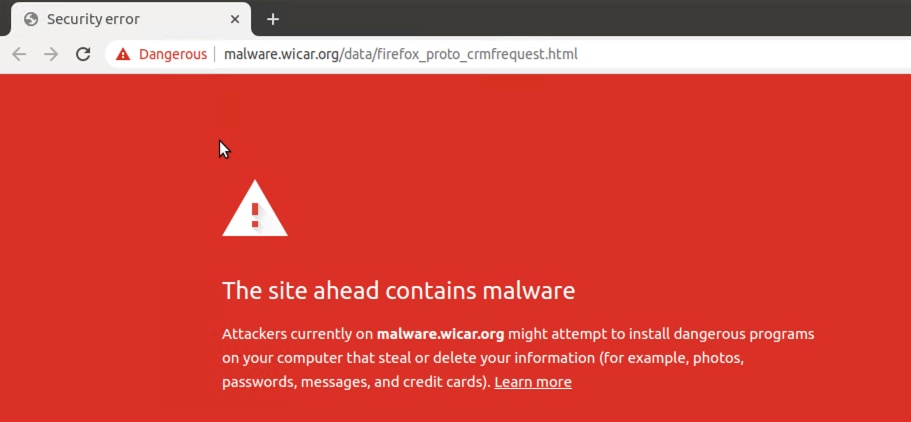

從位於訪客VPN上的客戶端PC上,如果您嘗試打開信譽得分較低的網頁,或者從其中一個被阻止的Web類別打開,URL過濾引擎將拒絕HTTPs請求。

Site300-cE1#show utd engine standard logging events | in mal

2024/07/24-13:32:18.475318 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: malware.wicar.org/data/firefox_proto_crmfrequest.html] ** [Category: Malware Sites] ** [Reputation: 10] [VRF: 12] {TCP} 10.32.1.10:40154 -> 208.94.116.246:80

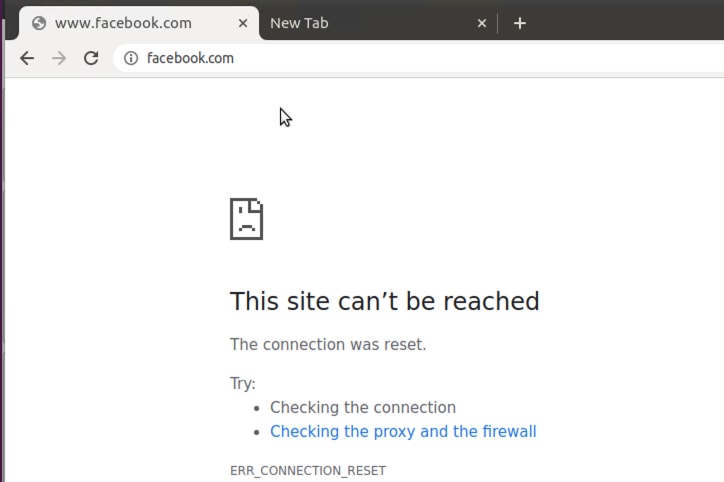

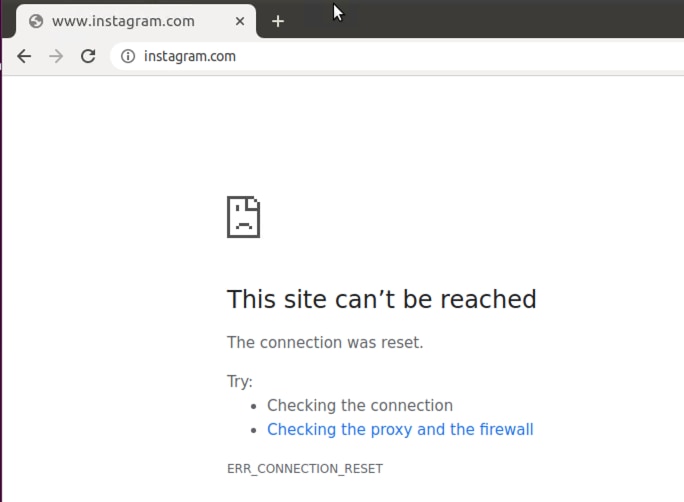

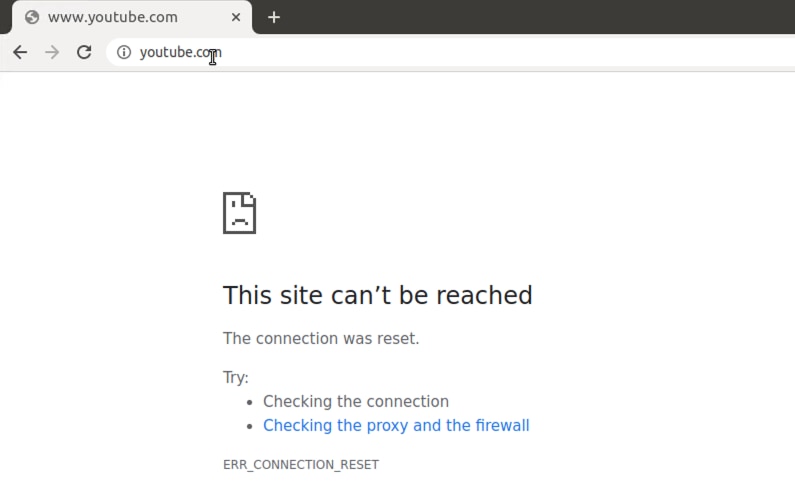

在位於訪客VPN上的客戶端PC上,如果您嘗試打開facebook,instagram和youtube將被阻止。

Site300-cE1#show utd engine standard logging events | in face

2024/07/24-13:05:25.622746 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55872 -> 157.240.22.35:443

2024/07/24-13:05:25.638612 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.facebook.com] [VRF: 12] {TCP} 10.32.1.10:55876 -> 157.240.22.35:443

Site300-cE1#show utd engine standard logging events | in insta

2024/07/24-13:09:07.027559 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58496 -> 157.240.22.174:443

2024/07/24-13:09:07.030067 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58498 -> 157.240.22.174:443

2024/07/24-13:09:07.037384 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.instagram.com] [VRF: 12] {TCP} 10.32.1.10:58500 -> 157.240.22.174:443

Site300-cE1#show utd engine standard logging events | in youtube

2024/07/24-13:10:01.712501 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54292 -> 142.250.72.206:443

2024/07/24-13:10:01.790521 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 10] {TCP} 10.30.1.10:37988 -> 142.250.72.206:443

2024/07/24-13:11:11.400417 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} 10.32.1.10:54352 -> 142.250.72.206:443

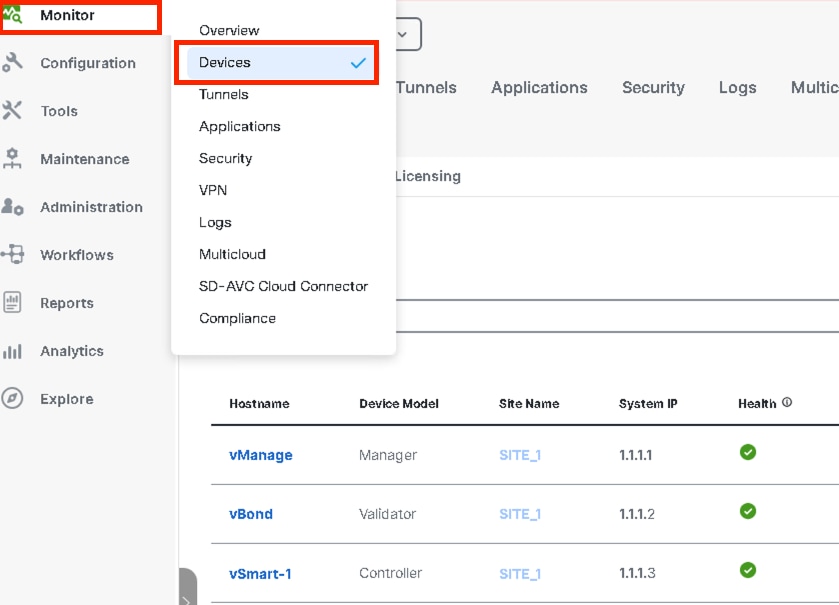

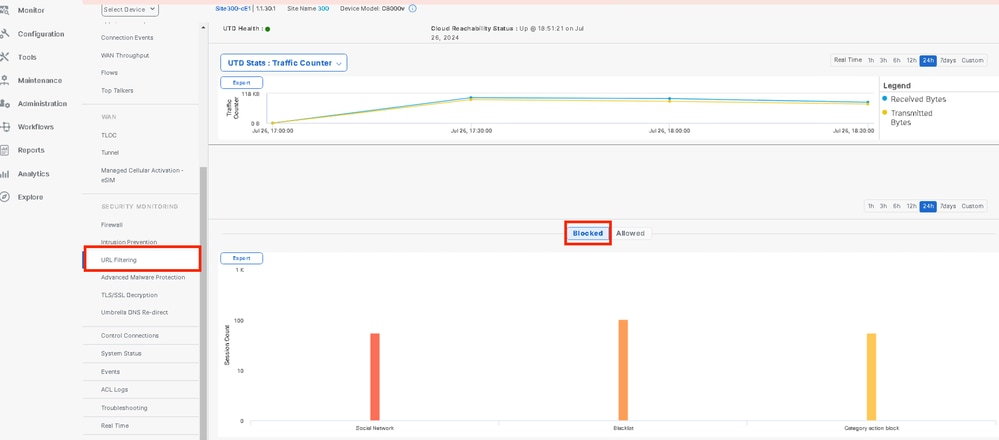

從vManage GUI監控URL過濾

您可以使用這些步驟,按網路類別即時或歷史地監控每台裝置的URL過濾。

監控Cisco IOS XE Catalyst SD-WAN裝置上被阻止或允許的URL:

-

在Cisco SD-WAN Manager選單中,選擇Monitor > Devices > Select Device

2. 在左窗格的「安全監控」下,按一下「URL過濾」。URL過濾資訊顯示在右窗格中。

- 按一下Blocked。系統將顯示阻止URL上的會話計數。

- 按一下允許。系統將顯示允許URL上的會話計數。

疑難排解

驗證是否已安裝支援的UTD版本:

Site300-cE1#show utd engine standard version

UTD Virtual-service Name: utd

IOS-XE Recommended UTD Version: 1.0.2_SV3.1.67.0_XE17.14

IOS-XE Supported UTD Regex: ^1\.0\.([0-9]+)_SV(.*)_XE17.14$

UTD Installed Version: 1.0.2_SV3.1.67.0_XE17.14 <<<<<<<<<<<<<<<<

注意: UTD安裝的版本不能處於「不受支援」狀態。

檢查UTD是否處於onrunning狀態。

Site300-cE1#show app-hosting list

App id State

---------------------------------------------------------

utd RUNNING

驗證UTD健康狀況為綠色。

Site300-cE1#show utd engine standard status

Engine version : 1.0.2_SV3.1.67.0_XE17.14

Profile : Cloud-Low

System memory :

Usage : 11.70 %

Status : Green

Number of engines : 1

Engine Running Health Reason

=======================================================

Engine(#1): Yes Green None

=======================================================

Overall system status: Green

Signature update status:

=========================

Current signature package version: 29.0.c

Last update status: None

Last successful update time: None

Last failed update time: None

Last failed update reason: None

Next update scheduled at: None

Current status: Idle

驗證是否已啟用URL過濾功能。

Site300-cE1#show platform hardware qfp active feature utd config

Global configuration

NAT64: disabled

Drop pkts: disabled

Multi-tenancy: enabled

Data plane initialized: yes

TLS Decryption Policy: disabled

Divert controller mode: enabled

Unified Policy mode: disabled

SN threads: 12

CFT inst_id 0 feat id 4 fo id 4 chunk id 19

Max flows: 165000

SN Health: channel: Threat Defense : Green

SN Health: channel: Service : Down

Flow-logging Information:

------------------------

State : disabled

Context Id: 3, Name: 3 : 12

Ctx Flags: (0xc50001)

Engine: Standard

State : Enabled

SN Redirect Mode : Fail-open, Divert

Threat-inspection: Not Enabled

Domain Filtering : Not Enabled

URL Filtering : Enabled

File Inspection : Not Enabled

All Interfaces : Enabled

要顯示URL過濾日誌,請運行show utd engine standard logging events url-filtering命令。

Site300-cE1#show utd engine standard logging events url-filtering

2024/07/24-20:36:58.833237 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter blocklist [**] [URL: www.youtube.com] [VRF: 12] {TCP} x.x.x.x:57214 -> x.x.x.x:443

2024/07/24-20:37:59.000400 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38058 -> x.x.x.x:443

2024/07/24-20:37:59.030787 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41642 -> x.x.x.x:80

2024/07/24-20:38:59.311304 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.linkedin.com] ** [Category: Social Network] ** [Reputation: 81] [VRF: 12] {TCP} x.x.x.x:38068 -> x.x.x.x:443

2024/07/24-20:38:59.343273 PDT [**] [Hostname: site300-ce1] [**] [System_IP: x.x.x.x] [**] [Instance_ID: 1] [**] Drop [**] UTD WebFilter Category/Reputation [**] [URL: www.twitter.com/] ** [Category: Social Network] ** [Reputation: 92] [VRF: 12] {TCP} x.x.x.x:41652 -> x.x.x.x:80

注意:運行clear utd engine standard logging events命令清除舊事件。

將輸入/輸出資料包檢查到UTD容器,查詢延遲。

Site300-cE1#show utd engine standard statistics url-filtering vrf name 12 internal

UTM Preprocessor URLF Statistics

--------------------------------

URL Filter Requests Sent: 50

URL Filter Response Received: 50

blocklist Hit Count: 27

Allowlist Hit Count: 0

Reputation Lookup Count: 50

Reputation Action Block: 0

Reputation Action Pass: 50

Reputation Action Default Pass: 0

Reputation Action Default Block: 0

Reputation Score None: 0

Reputation Score Out of Range: 0

Category Lookup Count: 50

Category Action Block: 15

Category Action Pass: 35

Category Action Default Pass: 0

Category Action Default Block: 0

Category None: 0

Category Out of Range: 0

UTM Preprocessor URLF Internal Statistics

-----------------------------------------

Total Packets Received: 1335

SSL Packet Count: 56

HTTP Header Count: 22

Action Drop Flow: 69

Action Reset Session: 0

Action Block: 42

Action Pass: 503

Action Offload Session: 0

Invalid Action: 0

No UTM Tenant Persona: 0

No UTM Tenant Config: 0

URL Lookup Response Late: 150

URL Lookup Response Very Late: 21

URL Lookup Response Extremely Late: 0

URL Lookup Response Status Invalid: 0

Response Does Not Match Session: 0

No Response When Freeing Session: 0

First Packet Not From Initiator: 0

No HTTP Header: 0

Invalid Action: 0

Send Error Fail Open Count: 0

Send Error Fail Close Count: 0

Lookup Error Fail Open Count: 0

Lookup Error Fail Close Count: 0

Lookup Timeout Fail Open Count: 0

Lookup Timeout Fail Close Count: 0

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

07-Aug-2024 |

初始版本 |

由思科工程師貢獻

- 安迪·魯克客戶交付工程技術主管

- 卡蒂克·雷迪·亞薩技術諮詢工程師

意見

意見