簡介

本文檔介紹如何比較由Firepower管理中心(FMC)管理的Firepower裝置的不同網路分析策略(NAP)。

必要條件

需求

思科建議您瞭解以下主題:

- 開源Snort知識

- Firepower Management Center (FMC)

- Firepower Threat Defense (FTD)

採用元件

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。本文中的資訊係根據以下軟體和硬體版本:

背景資訊

Snort使用模式匹配技術來查詢和防止網路資料包中的漏洞。為此,Snort引擎需要以這種比較方式準備網路資料包。這一過程在NAP的幫助下完成,可以經歷以下三個階段:

網路分析策略分階段處理資料包:首先,系統透過前三個TCP/IP層對資料包進行解碼,然後繼續規範化、預處理以及檢測協定異常。

前處理器提供兩個主要功能:

注意:某些入侵策略規則需要某些預處理程式選項才能執行檢測

有關開源Snort的資訊,請訪問https://www.snort.org/

驗證NAP配置

要建立或編輯firepower NAP策略,請導航到FMC策略>訪問控制>入侵,然後點選右上角的網路分析策略選項,如圖所示:

驗證預設網路分析策略

檢查在存取控制原則(ACP)上套用的預設網路分析(NAP)原則

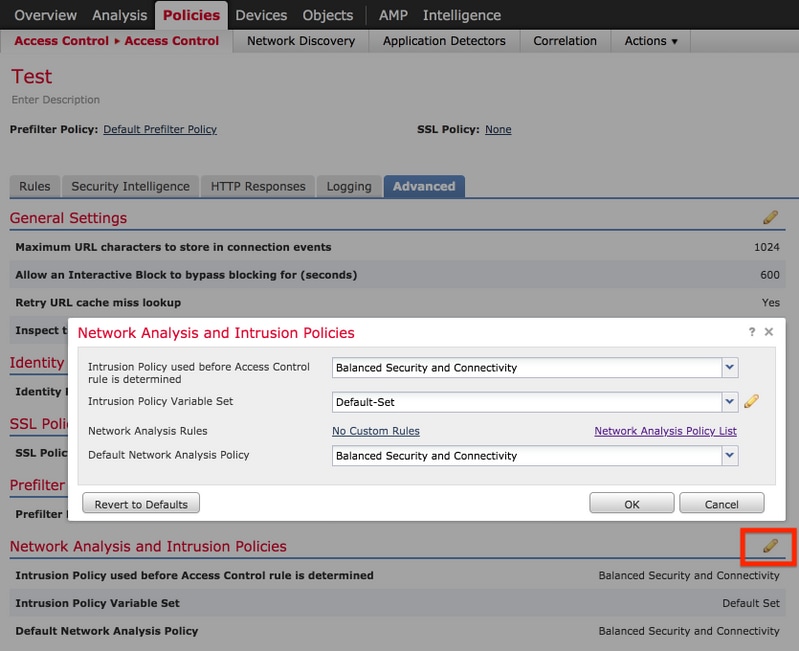

導航到策略>訪問控制,然後編輯要驗證的ACP。按一下Advanced 頁籤,然後向下滾動到Network Analysis and Intrusion Policies 部分。

與ACP關聯的預設網路分析策略為平衡安全性和連線,如圖所示:

注意:請勿混淆入侵策略的平衡安全性和連線以及網路分析的平衡安全性和連線。前者用於Snort規則,後者用於預處理和解碼。

比較網路分析原則(NAP)

可以比較NAP策略所做的更改,此功能可以幫助確定和排除問題。此外,還可同時生成和導出國家適應計畫比較報告。

導航到策略>訪問控制>入侵。然後,按一下右上方的Network Analysis Policy選項。在「NAP policy」頁下,您可以看到右上方的Compare Policies頁籤,如圖所示:

網路分析策略比較有兩種版本:

- 在兩個不同的NAP策略之間

- 同一NAP策略的兩個不同修訂之間

比較窗口提供了兩個選定NAP策略之間的逐行比較,並且可以從右上角的比較報告頁籤將比較策略作為報告導出,如圖所示:

對於同一NAP策略的兩個版本之間的比較,可以選擇修訂版選項來選擇所需的修訂版ID,如圖所示: