簡介

本文檔介紹將Cisco FireSIGHT管理中心(FMC)或Firepower受管裝置與Cisco Secure Access Control System 5.x (ACS)整合以進行遠端身份驗證撥入使用者服務(RADIUS)使用者身份驗證所需的配置步驟。

必要條件

需求

思科建議您瞭解以下主題:

- 透過GUI和/或外殼進行FireSIGHT系統和受管裝置的初始配置

- 在ACS 5.x上配置身份驗證和授權策略

- 基本RADIUS知識

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- 思科安全存取控制系統5.7 (ACS 5.7)

- Cisco FireSight管理員中心5.4.1

以上版本是目前可用的最新版本。所有ACS 5.x版本和FMC 5.x版本都支援此功能。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

組態

ACS 5.x配置

配置網路裝置和網路裝置組

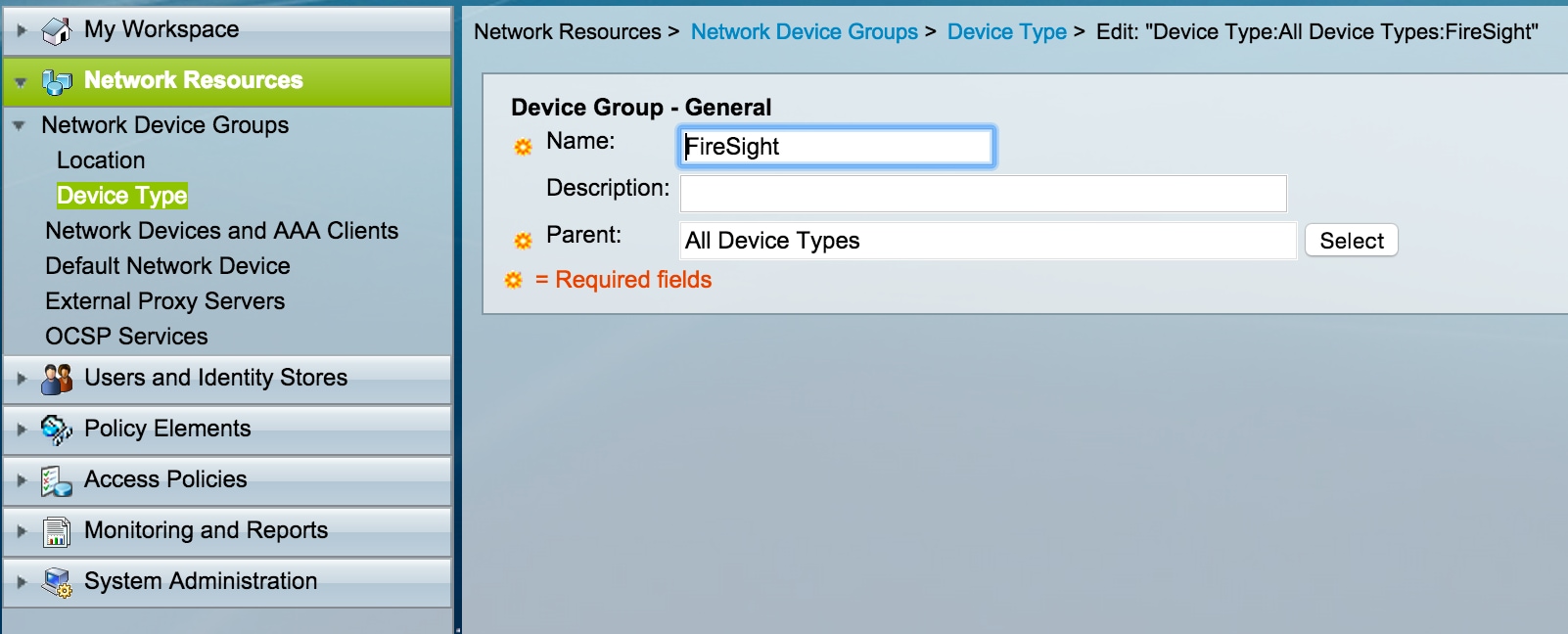

- 從ACS GUI中,導航到網路裝置組,按一下裝置型別並建立裝置組。在下面的示例螢幕截圖中,已配置裝置型別FireSight。 在後面的步驟中,將在授權策略規則定義中引用此裝置型別。 按一下Save。

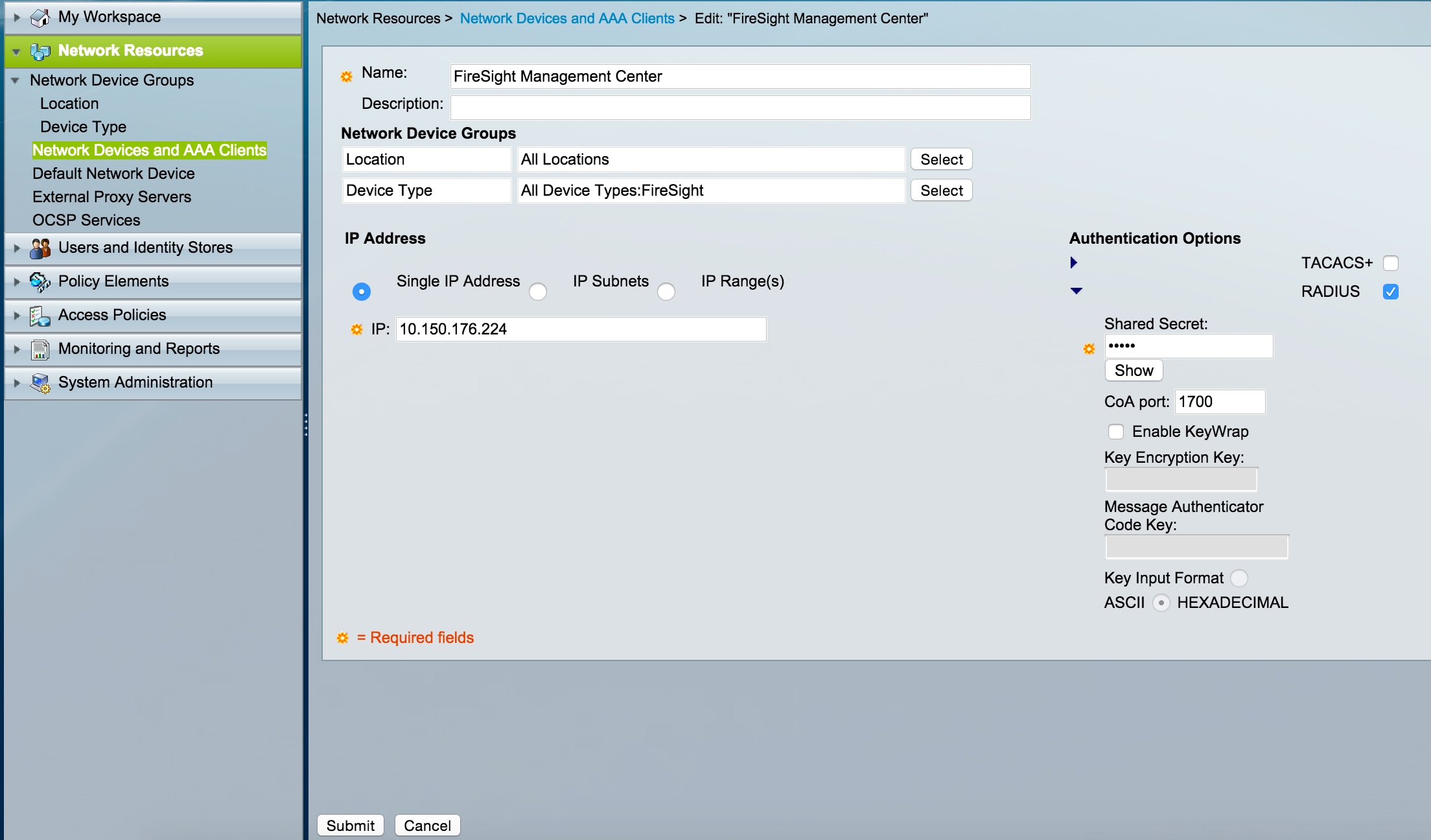

- 在ACS GUI中,導航到Network Device Group,按一下NetwokDevices and AAA clients並增加裝置。 提供描述性名稱和裝置IP地址。 FireSIGHT管理中心在以下示例中定義。

- 在網路裝置組中,配置與上述步驟中建立的裝置組相同的裝置型別。

- 選中Authentication Options 旁邊的框,選中RADIUS覈取方塊,並輸入將用於此NAD的Shared secret金鑰。請注意,稍後在FireSIGHT管理中心上配置RADIUS伺服器時,將再次使用同一共用金鑰。 要檢視純文字檔案金鑰值,請按一下Show按鈕。 按一下Submit。

- 對於需要RADIUS使用者身份驗證/授權才能進行GUI和/或外殼訪問的所有FireSIGHT管理中心和受管裝置,請重複以上步驟。

在ACS中增加身份組

- 導航到使用者和身份庫,配置身份組。 在本示例中,建立的身份組是「FireSight管理員」。 此組將連結到以下步驟中定義的授權配置檔案。

向ACS增加本地使用者

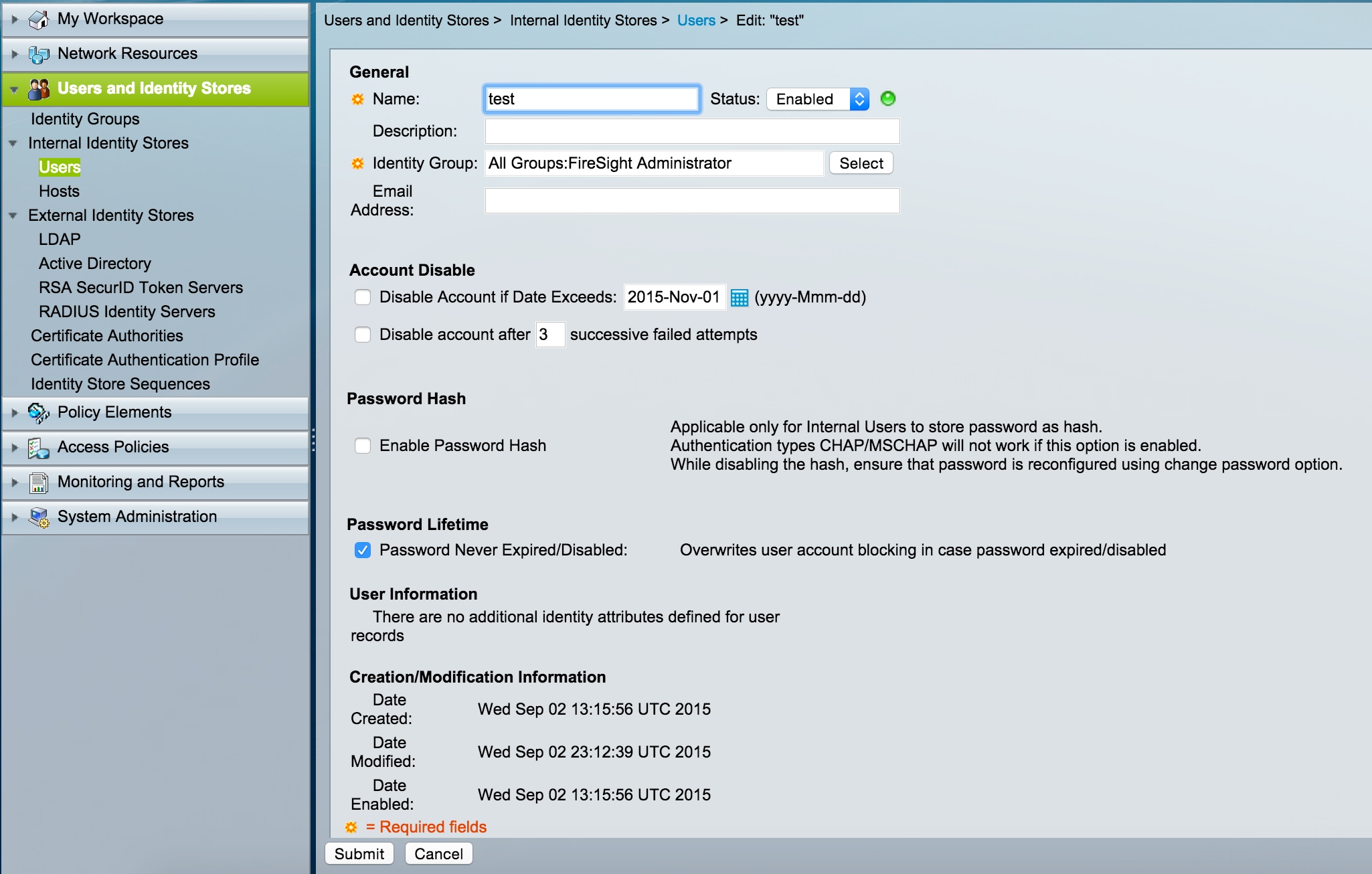

- 導航到使用者和身份庫,在內部身份庫部分配置使用者。輸入建立本地使用者所需的資訊,選擇在上一步中建立的身份組,然後點選提交。

配置ACS策略

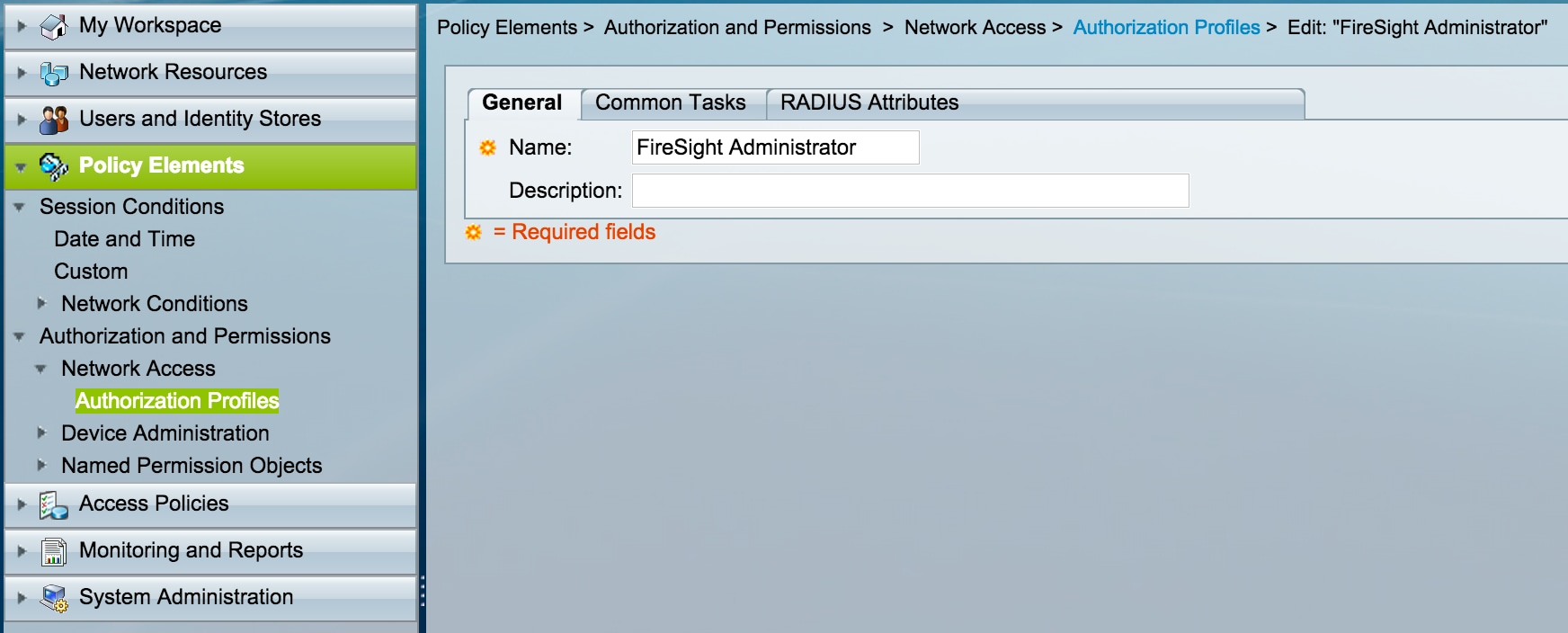

- 在ACS GUI中,導航到Policy Elements > Authorization and Permissions > Network Access > Authorization Profiles。 使用描述性名稱建立新的授權配置檔案。在下面的示例中,建立的策略是FireSight管理員。

- 在RADIUS attributes 頁籤中,增加用於授權上面建立的身份組的手動屬性,然後按一下Submit

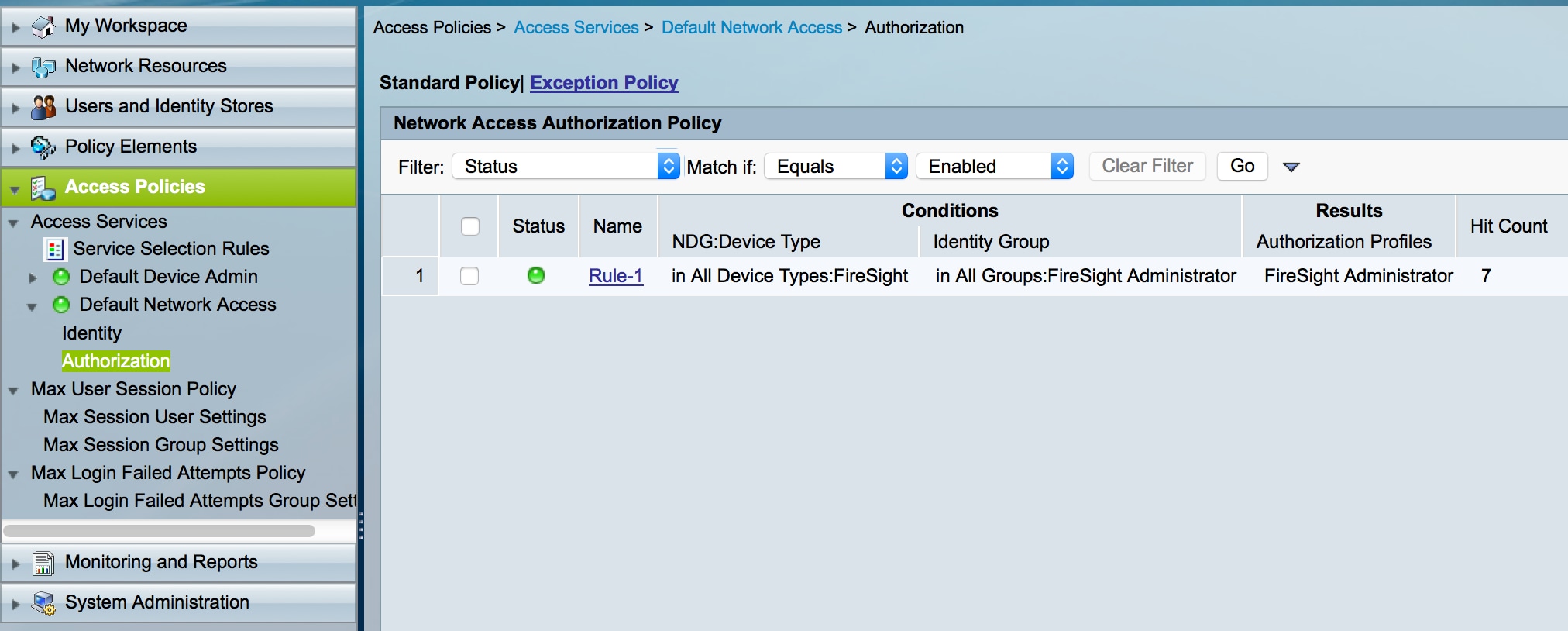

- 導航到訪問策略>訪問服務>預設網路訪問>授權,然後為FireSight管理中心管理會話配置新的授權策略。 以下示例使用NDG:Device Type & Identity Group 條件匹配上一步中配置的裝置型別和身份組。

- 然後,此策略將作為結果與上面配置的FireSight管理員授權配置檔案關聯。 按一下Submit。

FireSight管理中心配置

FireSight管理器系統策略配置

- 登入到FireSIGHT MC,然後導航到System > Local > User Management。 點選外部身份驗證頁籤。 按一下+ Create Authentication Object按鈕增加一個新的RADIUS伺服器進行使用者身份驗證/授權。

- 選擇RADIUS 作為身份驗證方法。 輸入RADIUS伺服器的描述性名稱。 輸入主機名/IP地址和RADIUS金鑰。 金鑰應與以前在ACS上配置的金鑰相匹配。或者,也可以輸入備份ACS伺服器主機名/IP地址(如果存在)。

- 在本示例中,在RADIUS特定引數部分下,Class=Groups:FireSight管理員值將對映到FireSight管理員組。 這是ACS作為ACCESS-ACCEPT的一部分返回的值。按一下Save儲存配置,或前進到下面的「Verify」部分以測試透過ACS的身份驗證。

- 在Shell Access Filter下,輸入逗號分隔的使用者清單以限制Shell/SSH會話。

啟用外部身份驗證

最後,完成以下步驟以便在FMC上啟用外部身份驗證:

- 導航到系統 > 本地 > 系統策略。

- 在左窗格中選擇External Authentication。

- 將Status更改為Enabled(預設為停用)。

- 啟用增加的ACS RADIUS伺服器。

- 儲存策略並在裝置上重新應用策略。

驗證

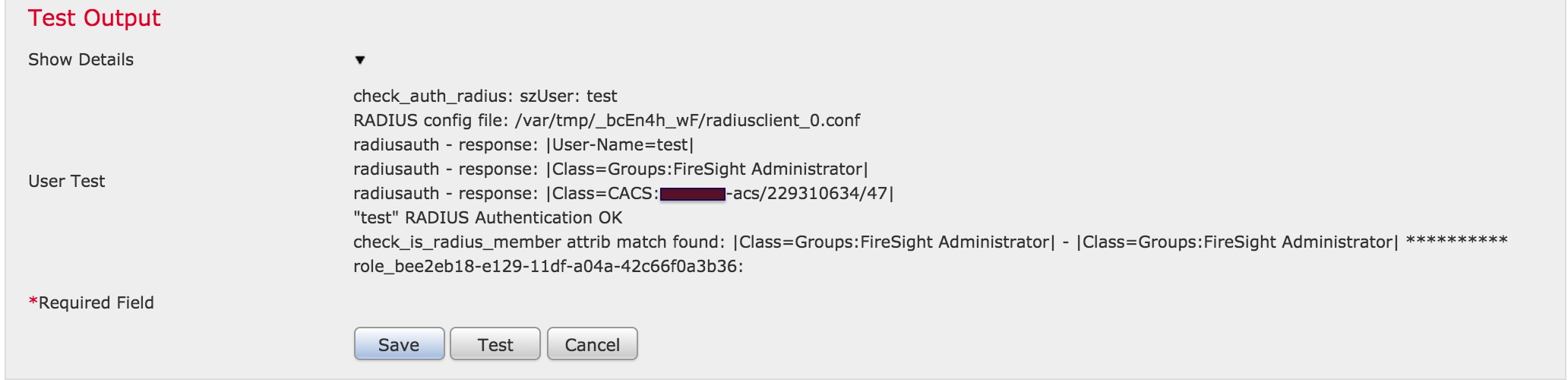

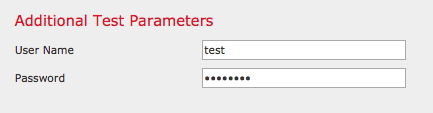

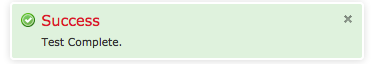

- 要根據ACS測試使用者身份驗證,請向下滾動到Additional Test Parameters 部分並輸入ACS使用者的使用者名稱和密碼。 按一下測試。 成功測試將在瀏覽器窗口頂部顯示綠色 Success: Test Complete消息。

- 要檢視測試身份驗證的結果,請轉到測試輸出部分,然後按一下顯示詳細資訊旁邊的黑色箭頭。 在下面的示例螢幕截圖中,請注意「radiusauth - response: 從ACS接收的「|Class=Groups:FireSight Administrator|」值。該值應與上面在FireSIGHT MC上配置的本地FireSight組關聯的Class值匹配。 按一下Save。