區分ASA平台上的身份驗證型別,以便在ISE上做出策略決策

簡介

本文檔介紹如何配置思科身份服務引擎(ISE)以利用客戶端型別RADIUS供應商特定屬性(VSA)來區分思科自適應安全裝置(ASA)上使用的多種身份驗證型別。 組織通常需要根據使用者向ASA進行身份驗證的方式做出策略決策。此功能也允許您對ASA上的已接收管理連線應用策略,這樣我們可以謹慎使用RADIUS代替TACACS+。

必要條件

需求

思科建議您瞭解以下主題:

-

ISE身份驗證和授權。

-

ASA身份驗證方法和RADIUS配置。

採用元件

本文中的資訊係根據以下軟體和硬體版本:

-

思科調適型安全裝置版本8.4.3。

-

思科身分識別服務引擎版本1.1。

慣例

如需文件慣例的詳細資訊,請參閱思科技術提示慣例。

RADIUS VSA 3076/150使用者端型別屬性

Client-Type屬性新增在ASA 8.4.3版中,允許ASA向ISE傳送在Access-Request(和Accounting-Request)資料包中進行身份驗證的客戶端型別,並允許ISE根據該屬性做出策略決策。此屬性不需要在ASA上進行配置,並且會自動傳送。

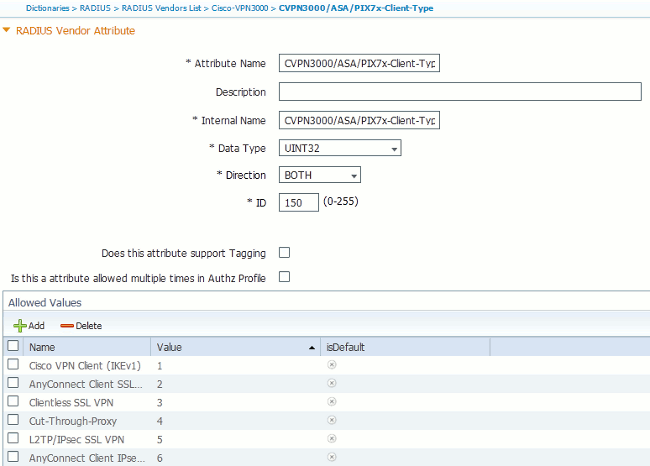

Client-Type屬性當前使用以下整數值定義:

-

Cisco VPN使用者端(Internet金鑰交換版本(IKEv1))

-

AnyConnect客戶端SSL VPN

-

無客戶端SSL VPN

-

直通代理

-

L2TP/IPsec SSL VPN

-

AnyConnect客戶端IPsec VPN(IKEv2)

設定

本節提供配置ISE以使用本文檔所述客戶端型別屬性所需的資訊。

步驟1

建立自定義屬性

要將客戶端型別屬性值新增到ISE,請建立屬性並將其值填充為自定義詞典。

-

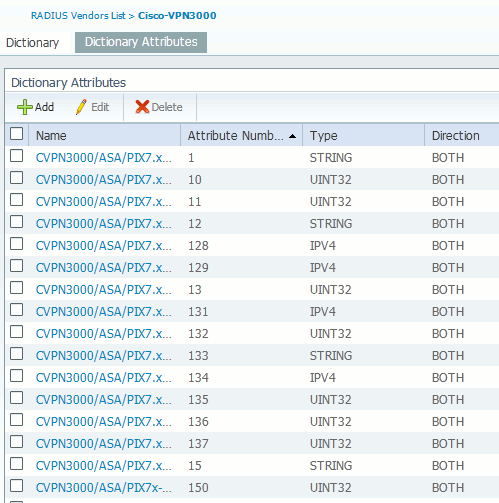

在ISE上,導航到Policy > Policy Elements > Dictionaries > System。

-

在System詞典中,導覽至RADIUS > RADIUS Vendors > Cisco-VPN3000。

-

螢幕上的供應商ID應為3076。按一下Dictionary Attributes選項卡。

-

按一下「Add」(請參見圖1)。

圖1:字典屬性

-

填充自定義RADIUS供應商屬性表單中的欄位,如圖2所示。

圖2:RADIUS供應商屬性

-

按一下螢幕底部的Save按鈕。

-

步驟2

新增客戶端型別屬性

為了將新屬性用於策略決策,請在條件部分將該屬性新增到授權規則。

-

在ISE中,導航到Policy > Authorization。

-

建立新規則或修改現有策略。

-

在規則的條件部分,展開條件窗格,然後選擇建立新條件(對於新規則)或新增屬性/值(對於預先存在的規則)。

-

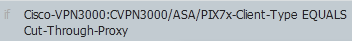

在Select Attribute欄位中,導航至Cisco-VPN3000 > Cisco-VPN3000:CVPN3000/ASA/PIX7x-Client-Type。

-

為您的環境選擇適當的運算子(等於或不等於)。

-

選擇要匹配的Authentication型別。

-

分配適合您的策略的授權結果。

-

按一下「完成」。

-

按一下「Save」。

建立規則後,授權條件應類似於圖3中的示例。

圖3:授權條件示例

驗證

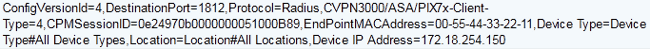

要驗證客戶端型別屬性是否正在使用,請檢查ISE中來自ASA的身份驗證。

-

導航到操作 > 身份驗證

-

按一下Details按鈕從ASA進行身份驗證。

-

向下滾動到Other Attributes,並查詢CVPN3000/ASA/PIX7x-Client-Type=(請參見圖4)

圖4:其他屬性詳細資訊

-

Other Attributes欄位應指明收到的身份驗證值。規則應與配置部分步驟2中定義的策略相匹配。

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

03-Mar-2013 |

初始版本 |

意見

意見