簡介

本文檔介紹在ISE 3.1、3.2和3.3中配置IP訪問限制的可用選項。

必要條件

需求

思科建議您瞭解思科身份服務引擎(ISE)。

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- Cisco ISE版本3.1

- Cisco ISE版本3.2

- Cisco ISE版本3.3

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

IP訪問限制功能允許管理員控制哪些IP地址或範圍可以訪問ISE管理員門戶和服務。

此功能適用於各種ISE介面和服務,包括:

- 管理員門戶訪問和CLI

- ERS API訪問

- 訪客和發起人門戶訪問

- 我的裝置門戶訪問

啟用時,ISE僅允許來自指定IP地址或範圍的連線。從非指定IP訪問ISE管理介面的任何嘗試都會被阻止。

在意外鎖定情況下,ISE提供可以繞過IP訪問限制的「安全模式」啟動選項。這允許管理員重新獲得訪問許可權並糾正任何錯誤配置。

ISE 3.1及更低版本中的行為

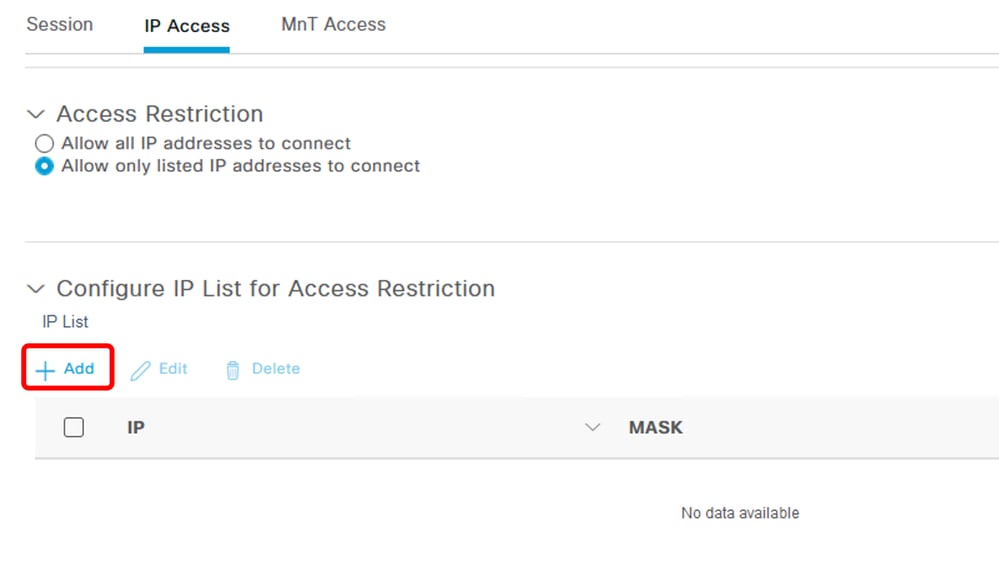

導航到Administration > Admin Access > Settings > Access。您有以下選項:

設定

- 選擇

Allow only listed IP addresses to connect 。 - 按一下

Add。

IP訪問配置

IP訪問配置

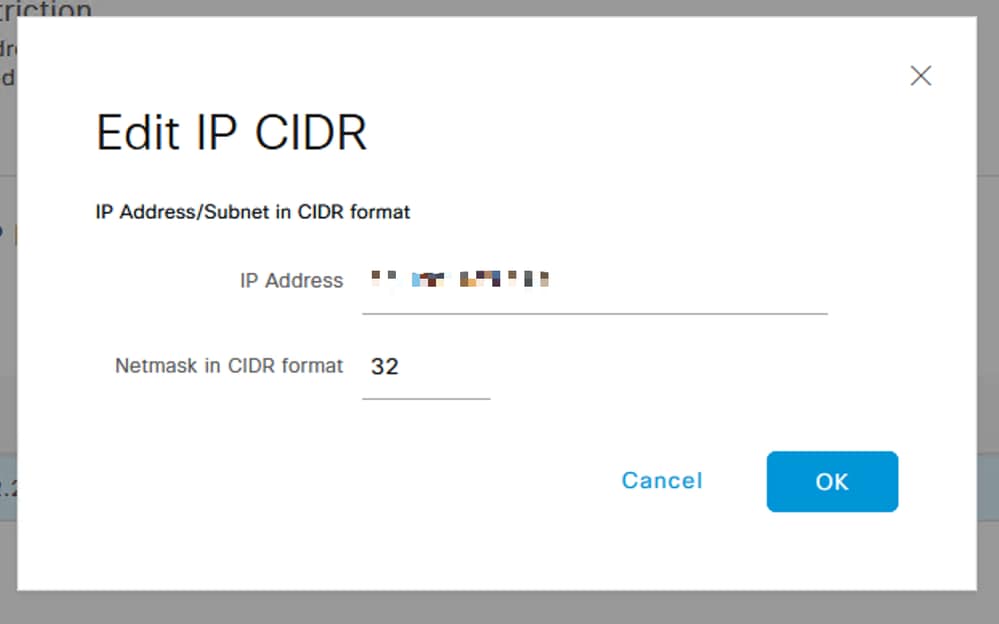

- 在ISE 3.1中,您沒有在

Admin和User 服務之間選擇的選項,啟用IP訪問限制阻止連線到:

- 將打開一個對話方塊,您可以在其中輸入CIDR格式的IP地址IPv4或IPv6。

- 配置IP後,請以CIDR格式設定掩碼。

編輯IP CIDR

編輯IP CIDR

注意:IP無類域間路由(CIDR)格式是一種表示IP地址及其相關路由字首的方法。

範例:

IP:10.8.16.32

遮罩: /32

注意:配置IP限制時必須小心,以免意外鎖定合法管理員訪問。Cisco建議在完全實施任何IP限制配置之前對其進行全面測試。

提示:對於IPv4地址:

- 對特定IP地址使用/32。

- 對於子網,請使用任何其他選項。範例: 10.26.192.0/18

ISE 3.2中的行為

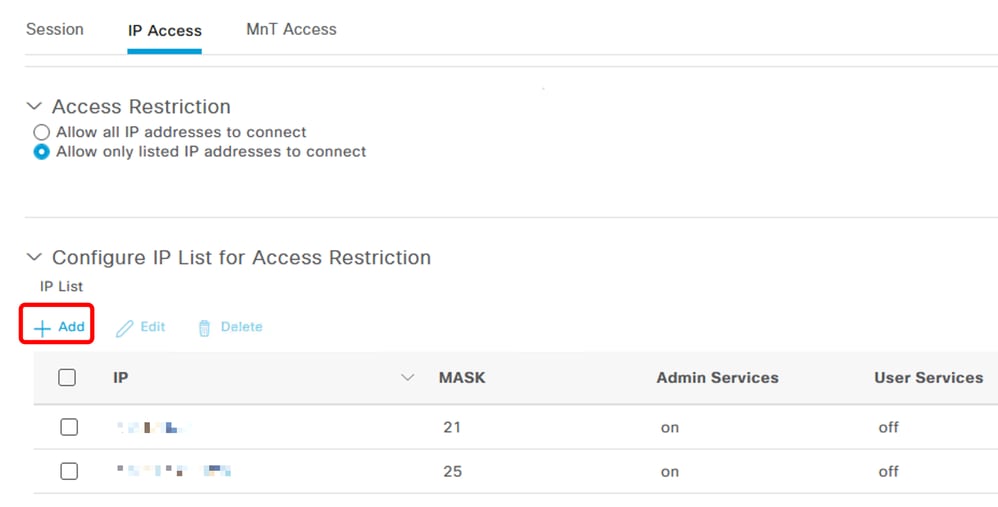

切換作業選項至Administration > Admin Access > Settings > Access. 您可使用下列選項:

設定

- 選取

Allow only listed IP addresses to connect. - 按一下

Add。

IP訪問配置

IP訪問配置

- 將打開一個對話方塊,您可以在其中輸入CIDR格式的IP地址IPv4或IPv6。

- 配置IP後,請以CIDR格式設定掩碼。

- 以下選項可用於IP訪問限制:

- 管理服務:GUI、CLI (SSH)、SNMP、ERS、OpenAPI、UDN、API網關、PxGrid (在修補2中停用)、MnT分析

- 使用者服務:訪客、BYOD、狀態、分析

- 管理員和使用者服務

編輯IP CIDR

編輯IP CIDR

- 按一下

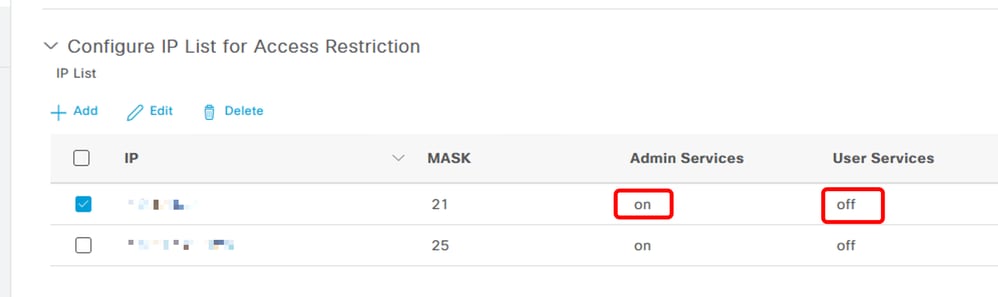

Save按鈕。 ON 表示啟用管理服務,OFF表示停用使用者服務。

3.2中的IP訪問配置

3.2中的IP訪問配置

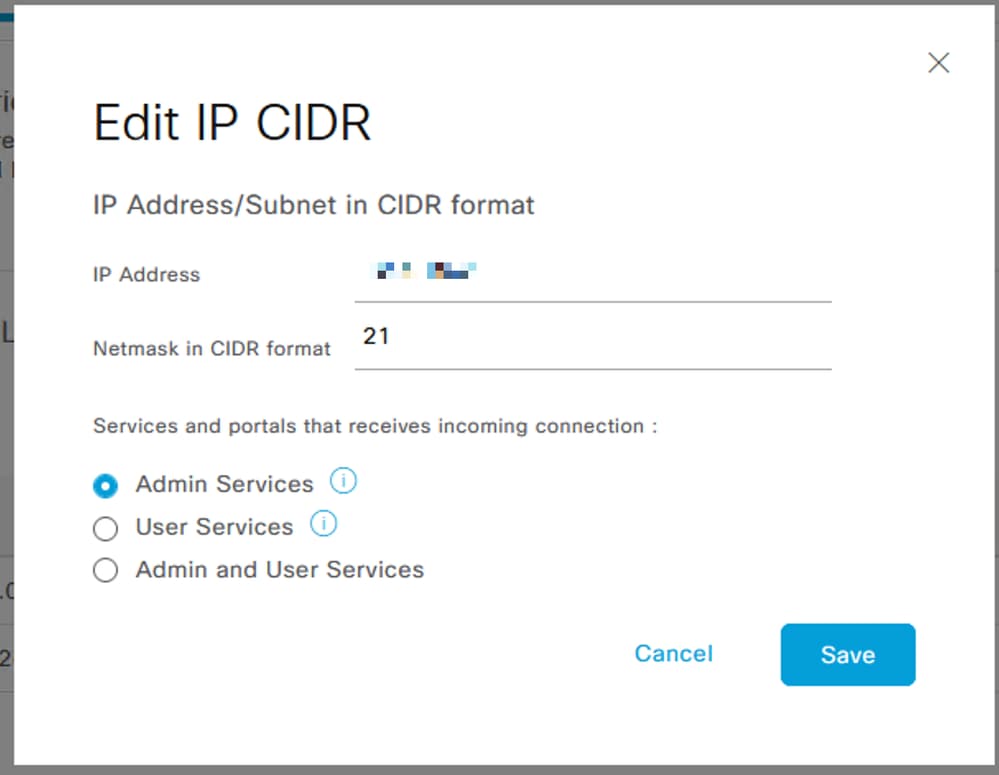

ISE 3.2 P4及更高版本中的行為

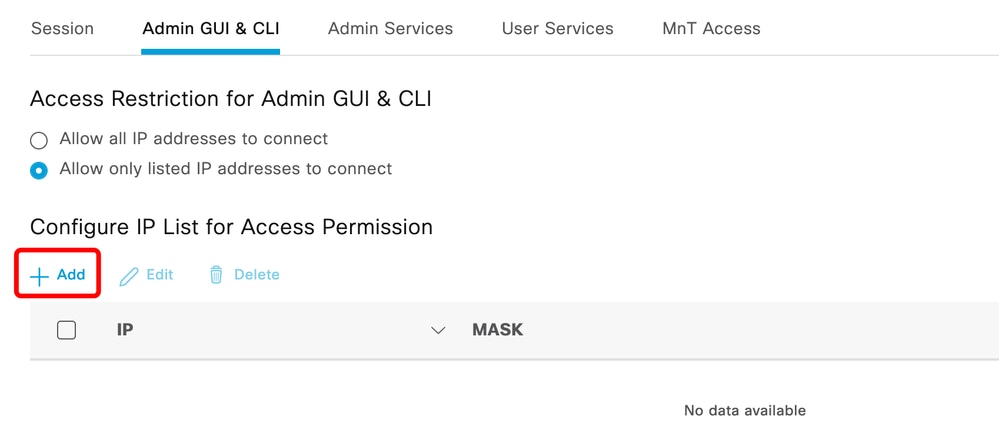

導航到Administration > Admin Access > Settings > Access。您可使用以下選項:

- 工作階段

- 管理GUI和CLI:ISE GUI (TCP 443)、ISE CLI (SSH TCP22)和SNMP。

- 管理服務:ERS API、Open API、pxGrid、DataConnect。

- 使用者服務:訪客、BYOD、安全評估。

- MNT訪問:使用此選項,ISE不使用從外部源傳送的系統日誌消息。

注意:pxGrid和Data Connect訪問限制適用於ISE 3.3+,但不適用於ISE 3.2 P4+。

設定

- 選取

Allow only listed IP addresses to connect. - 按一下

Add.

3.3中的IP訪問配置

3.3中的IP訪問配置

- 將打開一個對話方塊,您可以在其中輸入CIDR格式的IP地址IPv4或IPv6。

- 配置IP後,請以CIDR格式設定掩碼。

- 按一下

Add。

恢復ISE GUI/CLI

- 使用控制檯登入。

- 停止ISE服務使用

application stop ise

- 啟動ISE服務

application start ise safe

- 從GUI中刪除IP訪問限制。

疑難排解

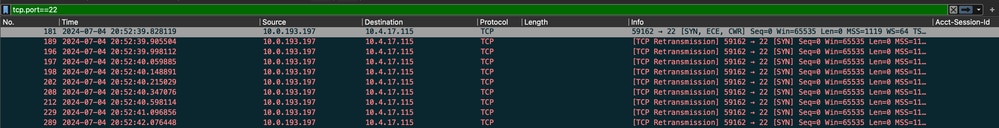

進行資料包捕獲,驗證ISE是否無響應或丟棄流量。

檢查ISE防火牆規則

- 對於3.1及更低版本,您只能在show tech中檢查此配置。

- 您可以使用show tech

show tech-support file <filename>

- 然後,您可以使用

copy disk:/<filename> ftp://<ip_address>/path. 將檔案傳輸至存放庫。存放庫URL會根據您使用的存放庫型別而變更。 - 您可以將檔案下載到您的電腦,以便讀取檔案並尋找

Running iptables -nvL. - show tech的初始規則不包含在這裡。換句話說,您可以在此處找到附加到show tech by IP Access限制功能的最後規則。

*****************************************

Running iptables -nvL...

*****************************************

.

.

Chain ACCEPT_22_tcp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT tcp -- eth0 * x.x.x.x/x 0.0.0.0/0 tcp dpt:22 Firewall rule permitting the SSH traffic from segment x.x.x.x/x

461 32052 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

65 4048 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

Chain ACCEPT_161_udp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT udp -- * * x.x.x.x/x 0.0.0.0/0 udp dpt:161 Firewall rule permitting the SNMP traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

- 對於3.2及更高版本,您可以使用命令

show firewall檢查防火牆規則。 - 3.2及更高版本可以更好地控制IP訪問限制所阻止的服務。

gjuarezo-311/admin#show firewall

.

.

Chain ACCEPT_22_tcp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

170 13492 ACCEPT tcp -- eth0 * x.x.x.x/x 0.0.0.0/0 tcp dpt:22 Firewall rule permitting the SSH traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

13 784 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

Chain ACCEPT_161_udp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT udp -- * * x.x.x.x/x 0.0.0.0/0 udp dpt:161 Firewall rule permitting the SNMP traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

Chain ACCEPT_8910_tcp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT tcp -- * * x.x.x.x/x 0.0.0.0/0 tcp dpt:8910 Firewall rule permitting the PxGrid traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

90 5400 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

Chain ACCEPT_8443_tcp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT tcp -- * * x.x.x.x/x 0.0.0.0/0 tcp dpt:8443 Firewall rule permitting the HTTPS traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

Chain ACCEPT_8444_tcp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT tcp -- * * x.x.x.x/x 0.0.0.0/0 tcp dpt:8444 Firewall rule permitting the Block List Portal traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

Chain ACCEPT_8445_tcp_ipv4 (1 references)

pkts bytes target prot opt in out source destination

0 0 ACCEPT tcp -- * * x.x.x.x/x 0.0.0.0/0 tcp dpt:8445 Firewall rule permitting the Sponsor Portal traffic from segment x.x.x.x/x

0 0 ACCEPT all -- * * 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

0 0 DROP all -- * * 0.0.0.0/0 0.0.0.0/0

檢查調試日誌

警告:並非所有流量都會生成日誌。IP訪問限制可以在應用級別和使用Linux內部防火牆阻止流量。SNMP、CLI和SSH在防火牆級別被阻止,因此不會生成任何日誌。

- 啟用

Infrastructure 元件以從GUI進行調試。 - 啟用

Admin-infra 元件以從GUI進行調試。 - 啟用

NSF 元件以從GUI進行調試。 - 使用show logging application ise-psc.log tail。

當ISE管理員webUI訪問受限時,可以看到日誌條目示例,其中允許的子網為198.18.133.0/24,而ISE管理員來自198.18.134.28。

2024-07-18 02:27:55,508 DEBUG [admin-http-pool4][[]] cisco.cpm.infrastructure.systemconfig.CpmIpFilterCache -:::::- IpList -> 198.18.133.0/24/basicServices

2024-07-18 02:27:55,508 DEBUG [admin-http-pool4][[]] cisco.cpm.infrastructure.systemconfig.CpmIpFilterCache -:::::- Low ip address198.18.133.0

2024-07-18 02:27:55,508 DEBUG [admin-http-pool4][[]] cisco.cpm.infrastructure.systemconfig.CpmIpFilterCache -:::::- High ip address198.18.133.255

2024-07-18 02:27:55,508 DEBUG [admin-http-pool4][[]] cisco.cpm.nsf.impl.NetworkElement -:::::- The ip address to check is v4 198.18.134.28

2024-07-18 02:27:55,508 DEBUG [admin-http-pool4][[]] cisco.cpm.infrastructure.systemconfig.CpmIpFilterCache -:::::- Checkin Ip In ipList returned Finally ->false

相關資訊