簡介

本文檔介紹如何透過身份服務引擎(ISE)部署Cisco Secure Client Network Access Manager (NAM)配置檔案。

背景資訊

EAP-FAST驗證分兩個階段進行。在第一階段,EAP-FAST使用TLS握手來提供並使用型別長度值(TLV)對象驗證金鑰交換以建立受保護的隧道。這些TLV對象用於在客戶端和伺服器之間傳遞與身份驗證相關的資料。隧道建立後,第二階段從客戶端和ISE節點進行進一步通話以建立所需的身份驗證和授權策略開始。

NAM配置配置檔案設定為使用EAP-FAST作為身份驗證方法,並且可用於管理定義的網路。

此外,可以在NAM配置配置檔案中配置電腦和使用者連線型別。

企業Windows裝置使用具有狀態檢查的NAM獲得完整的企業訪問許可權。

個人Windows裝置使用相同的NAM配置訪問受限制的網路。

本文檔提供有關使用網路部署透過身份服務引擎(ISE)終端安全評估門戶部署思科安全客戶端網路訪問管理器(NAM)配置檔案的說明,以及終端安全評估合規性檢查。

必要條件

需求

思科建議您瞭解以下主題:

- 身分識別服務引擎 (ISE)

- AnyConnect NAM和配置檔案編輯器

- 狀態策略

- 適用於802.1x服務的Cisco Catalyst配置

採用元件

本文中的資訊係根據以下軟體和硬體版本:

- Cisco ISE版本3.3及更高版本

- Windows 10與Cisco Secure Mobility Client 5.1.4.74及更高版本

- Cisco Catalyst 9200交換機,帶軟體Cisco IOS® XE 17.6.5及更高版本

- Active Directory 2016

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

組態

網路圖表

資料流程

當PC連線到網路時,ISE提供重定向到終端安全評估門戶的授權策略。

PC上的http流量重定向到ISE客戶端調配頁面,其中從ISE下載NSA應用。

然後,NSA會在PC上安裝安全客戶端代理模組。

代理安裝完成後,代理下載在ISE上配置的狀態配置檔案和NAM配置檔案。

安裝NAM模組會觸發PC上的重新啟動。

重新啟動後,NAM模組根據NAM配置檔案執行EAP-FAST身份驗證。

然後觸發安全評估掃描,並根據ISE安全評估策略檢查合規性。

設定交換器

為dot1x身份驗證和重定向配置接入交換機。

| aaa new-model aaa authentication dot1x default group radius

aaa authorization network default group radius

aaa accounting dot1x default start-stop group radius

aaa server radius dynamic-author

客戶端10.127.197.53伺服器金鑰Qwerty123

auth-type any aaa session-id common

ip radius source-interface Vlan1000

radius-server attribute 6 on-for-login-auth

radius-server attribute 8 include-in-access-req

radius-server attribute 25 access-request include

radius-server attribute 31 mac format ietf upper-case

radius伺服器RAD1

address ipv4 <ISE server IP> auth-port 1812 acct-port 1813

key <secret-key> dot1x system-auth-control |

為要重定向到ISE客戶端調配門戶的使用者配置重定向ACL。

| ip access-list extended redirect-acl

10 deny udp any any eq域

20 deny tcp any any eq域

30 deny udp any eq bootpc any eq bootps

40 deny ip any host <ISE伺服器IP>

50 permit tcp any any eq www

60 permit tcp any any eq 443 |

在交換機上啟用裝置跟蹤和http重定向。

| 裝置跟蹤策略<裝置跟蹤策略名稱>

追蹤啟用

interface <interface name>

device-tracking attach-policy <裝置跟蹤策略名稱> ip http server

ip http secure-server |

下載安全客戶端軟體套件

從software.cisco.com手動下載配置檔案編輯器、安全客戶端Windows和合規性模組Web部署檔案

在產品名稱搜尋欄中,鍵入Secure Client 5。

「下載首頁」(Downloads Home) >「安全」(Security) >「端點安全」(Endpoint Security) >「安全客戶端」(Secure Client) (包括AnyConnect) >「安全客戶端5」(Secure Client 5) >「AnyConnect VPN客戶端軟體」(AnyConnect VPN Client Software)

- cisco-secure-client-win-5.1.4.74-webdeploy-k9.pkg

- cisco-secure-client-win-4.3.4164.8192-isecompliance-webdeploy-k9.pkg

- tools-cisco-secure-client-win-5.1.4.74-profileeditor-k9.msi

ISE 組態

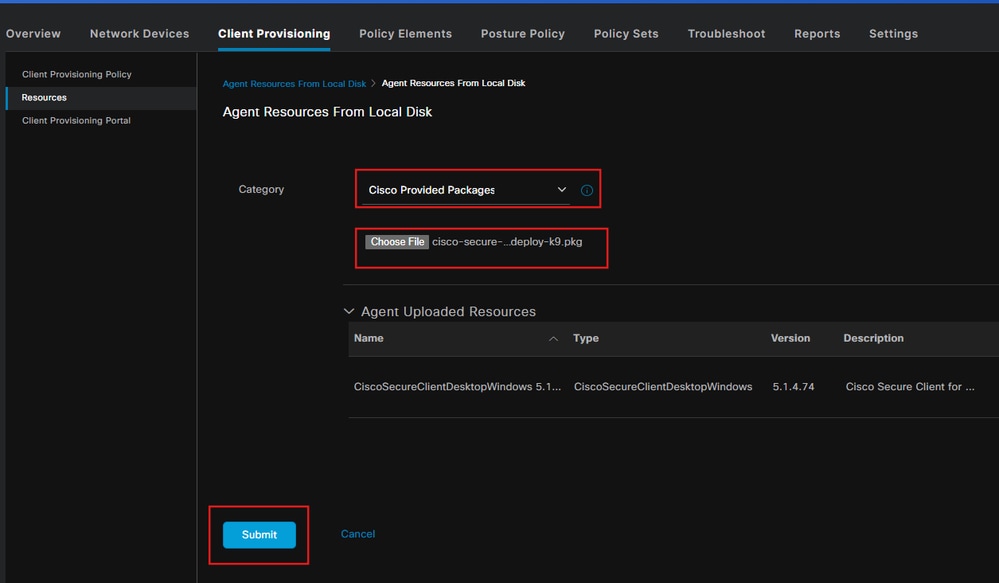

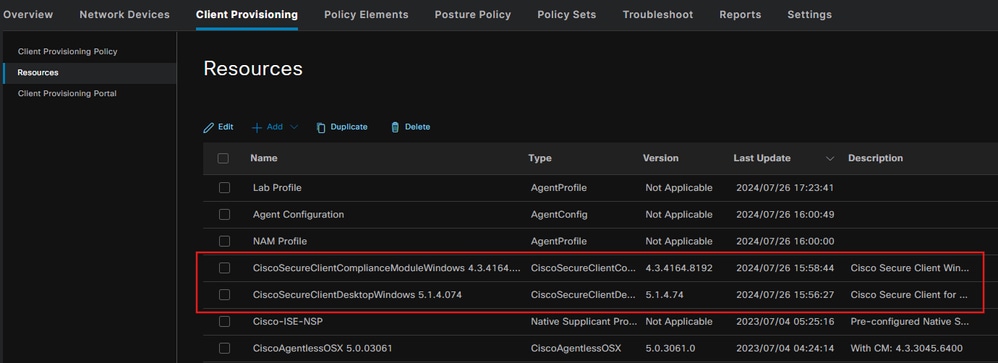

步驟 1.在ISE上傳包

要在ISE上上傳安全客戶端和合規性模組Web部署包,請導航到Workcenter > Posture > Client Provisioning > Resources > Add > Agent Resources from Local Disk。

步驟 2.從設定檔編輯器工具建立NAM設定檔

有關如何配置NAM配置檔案的資訊,請參閱本指南配置安全客戶端NAM配置檔案。

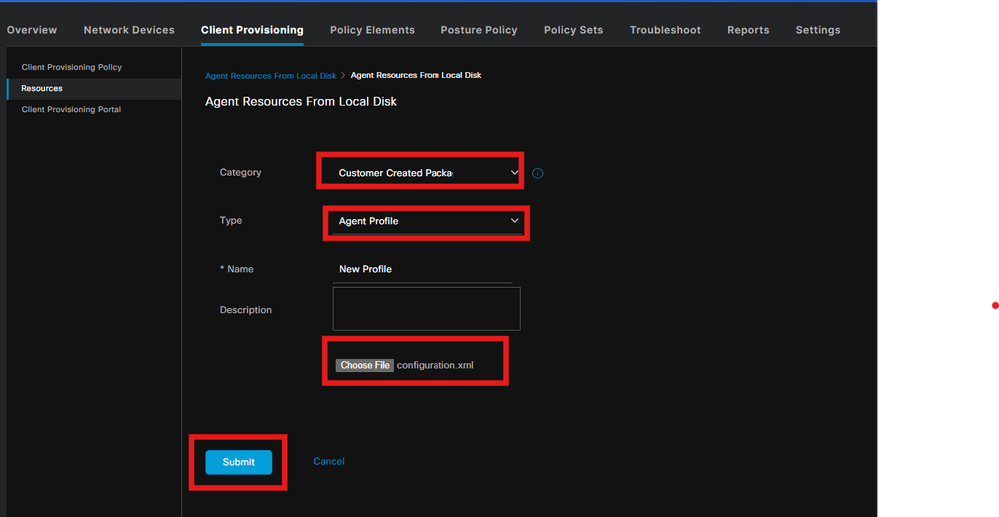

步驟 3.在ISE上上傳NAM配置檔案

要將NAM配置檔案「Configuration.xml」作為代理配置檔案上傳到ISE上,請導航到Client Provisioning > Resources > Agent Resources From Local Disk。

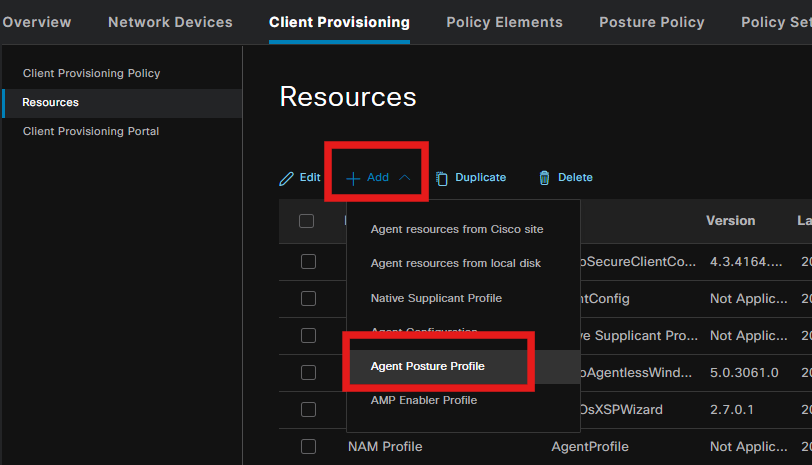

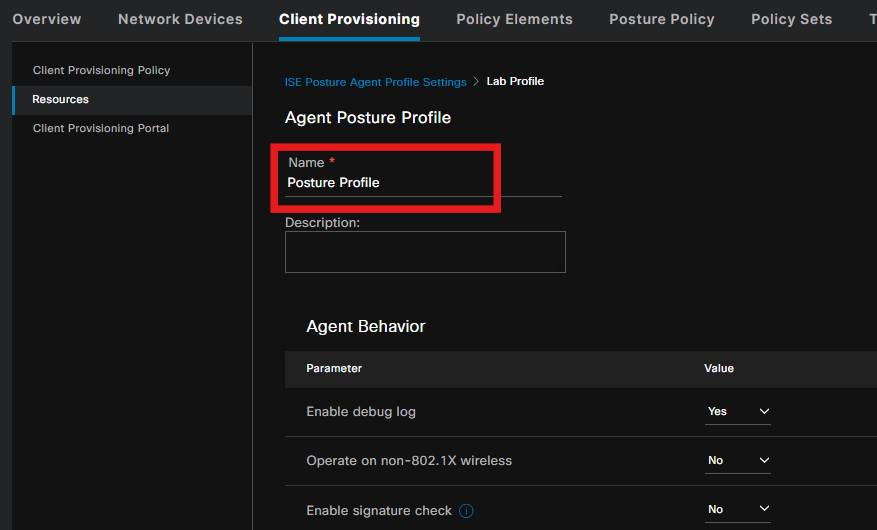

步驟 4.建立狀態配置檔案

在Posture Protocol部分,不要忘記增加*以允許代理連線到所有伺服器。

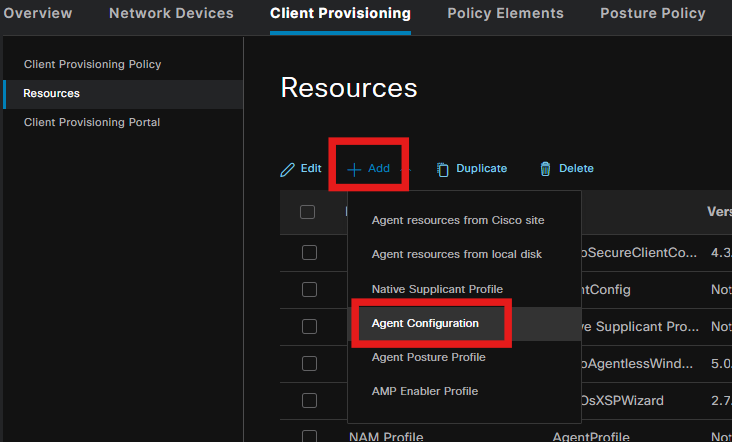

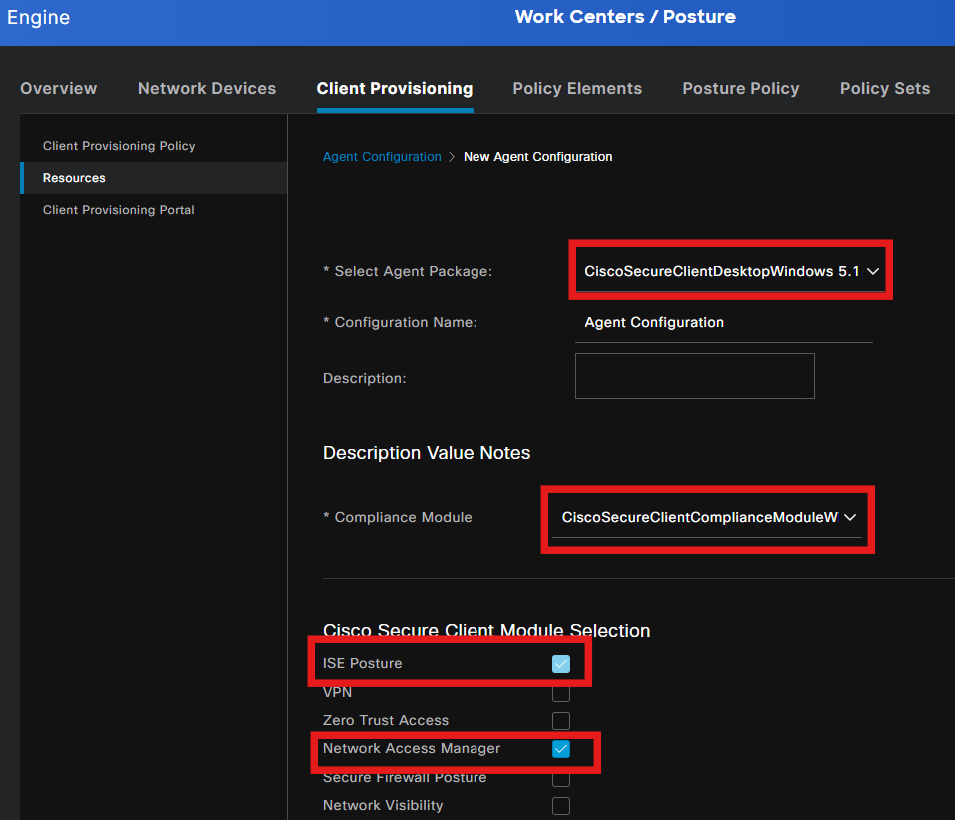

步驟 5.建立代理配置

選擇上傳的安全客戶端和合規性模組包,在模組選擇下,選擇ISE終端安全評估、NAM和DART模組

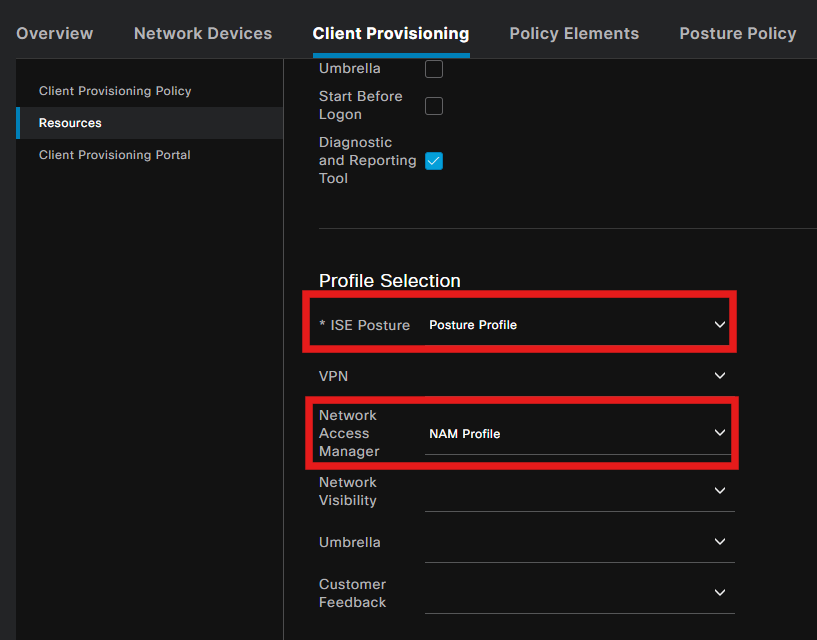

在Profile下,選擇Posture和NAM配置檔案,並按一下Submit。

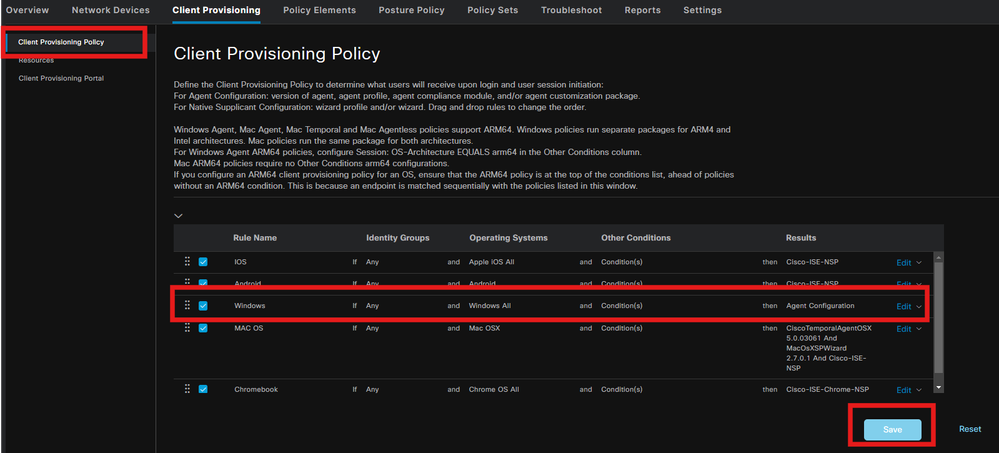

步驟 6.客戶端調配策略

為Windows作業系統建立客戶端調配策略,並選擇上一步中建立的代理配置。

步驟 7.狀態策略

有關如何建立終端安全評估策略和條件的資訊,請參閱本指南ISE終端安全評估規範部署指南。

步驟 8.增加網路裝置

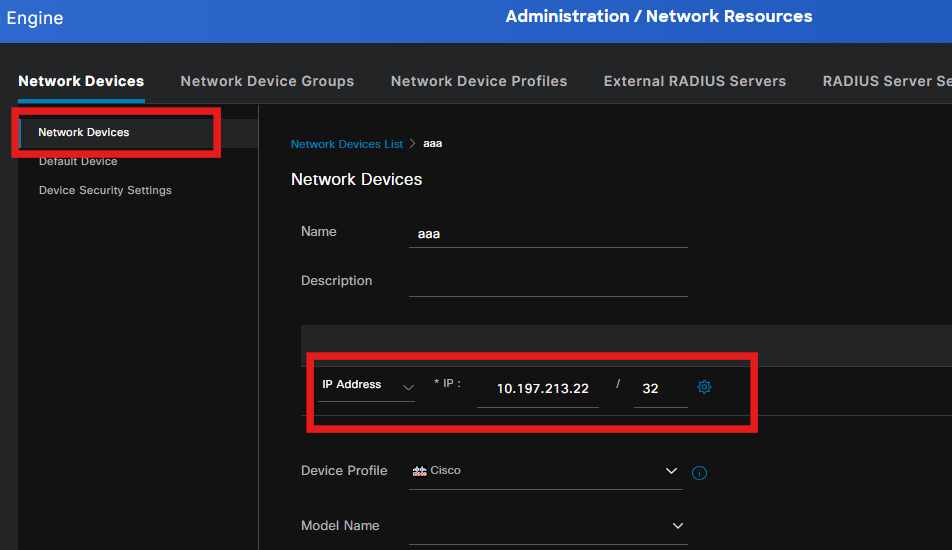

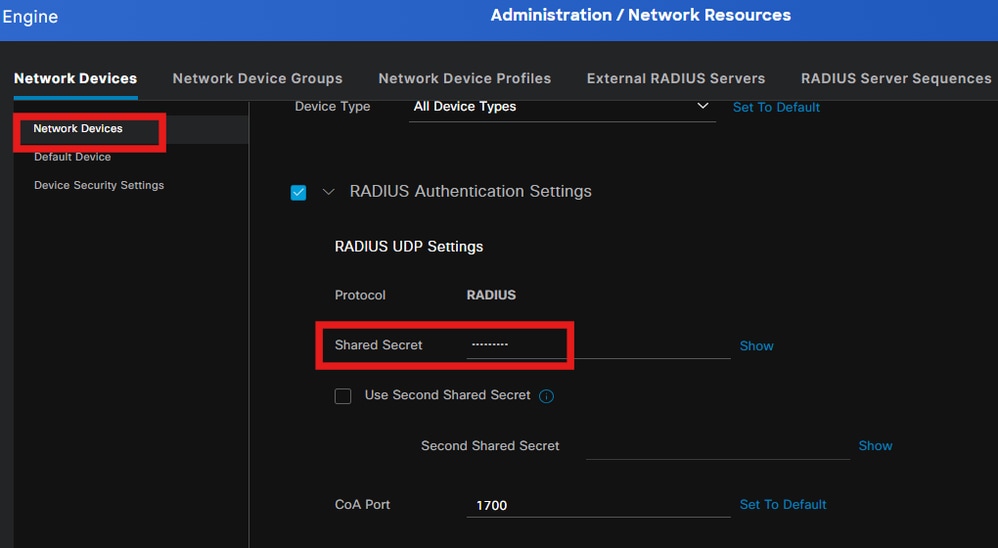

要增加交換機IP地址和RADIUS共用金鑰,請導航到Administration > Network Resources。

步驟 9.授權配置檔案

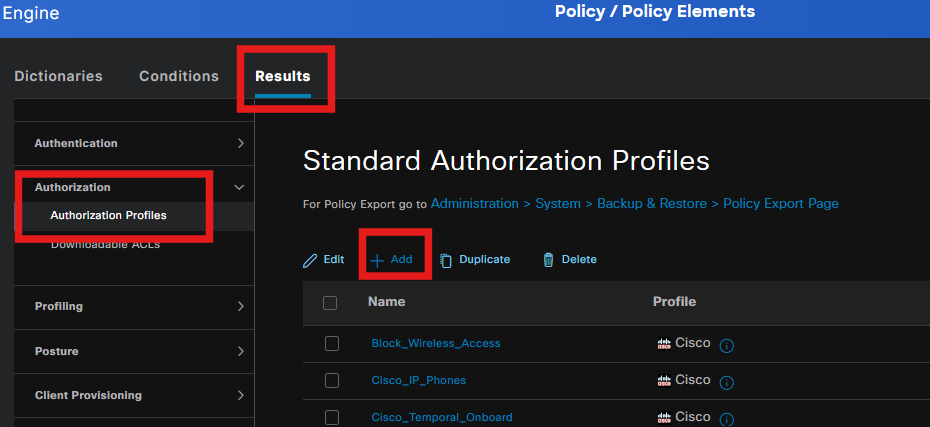

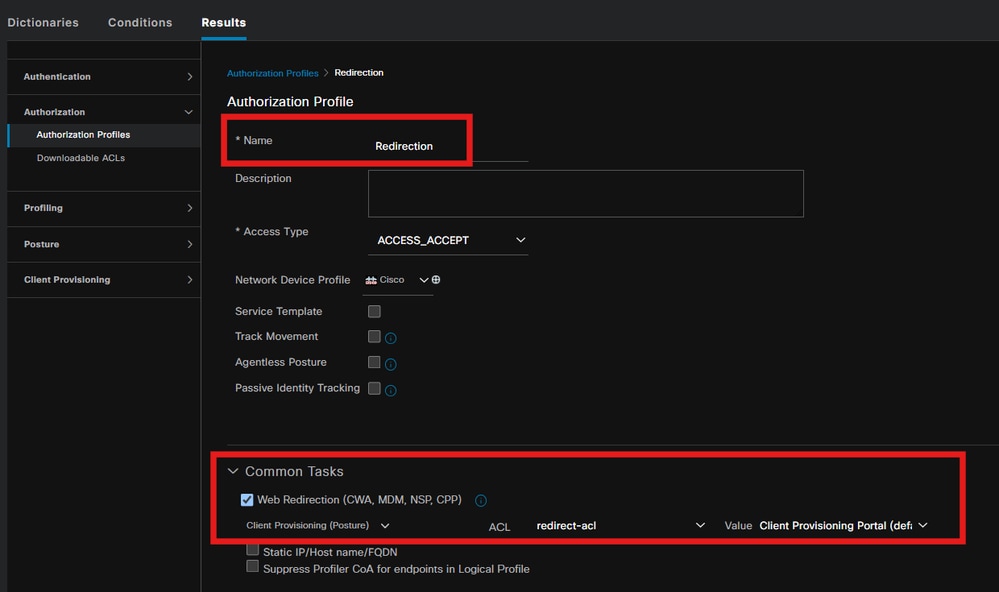

要建立狀態重定向配置檔案,請導航到Policy > Policy Elements > Results。

在command task下,選擇具有重定向ACL的客戶端調配門戶。

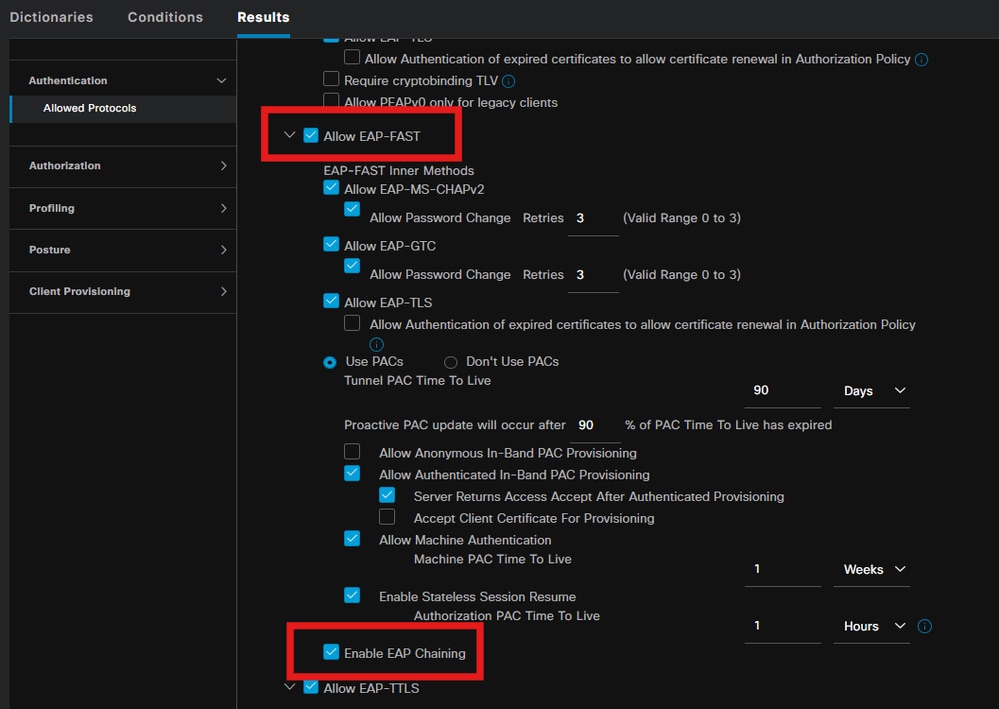

步驟 10.允許的協定

導航到策略>策略元素>結果>身份驗證>允許的協定,選擇EAP連結設定,

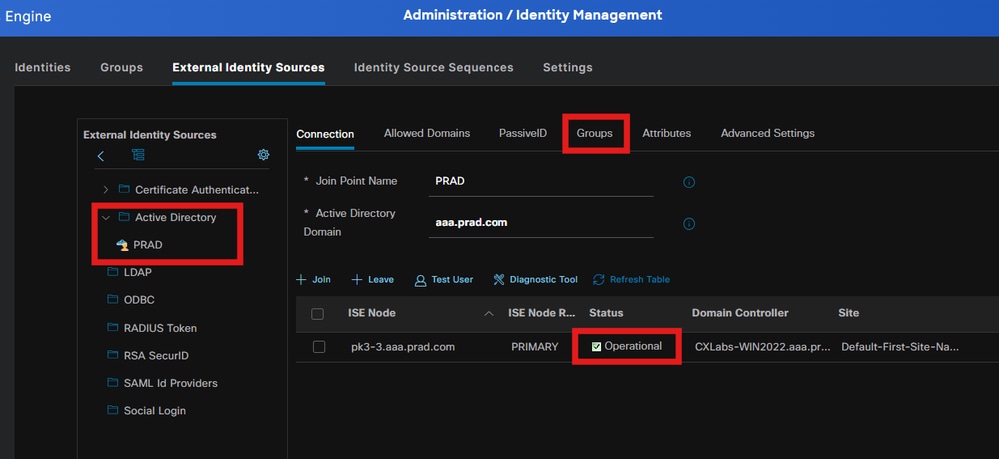

步驟 11.Active Directory

驗證ISE已加入Active Directory域,並且如果授權條件需要,會選擇域組。

管理>身份管理>外部身份源> Active Directory

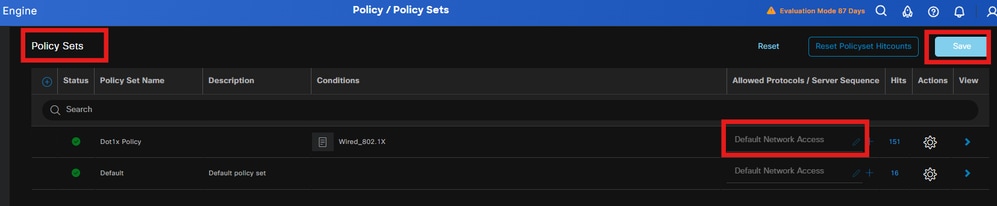

步驟 12.策略集

在ISE上建立策略集以驗證dot1x請求。導航到策略>策略集。

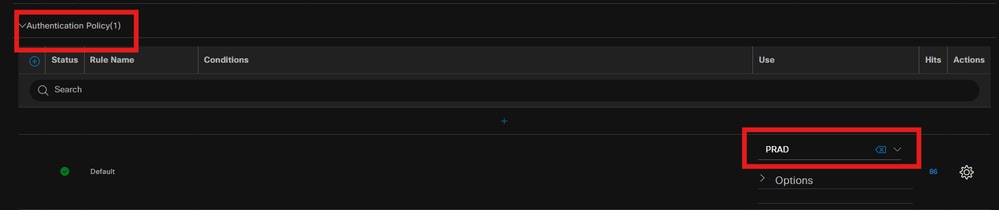

選擇Active directory作為身份驗證策略的身份源。

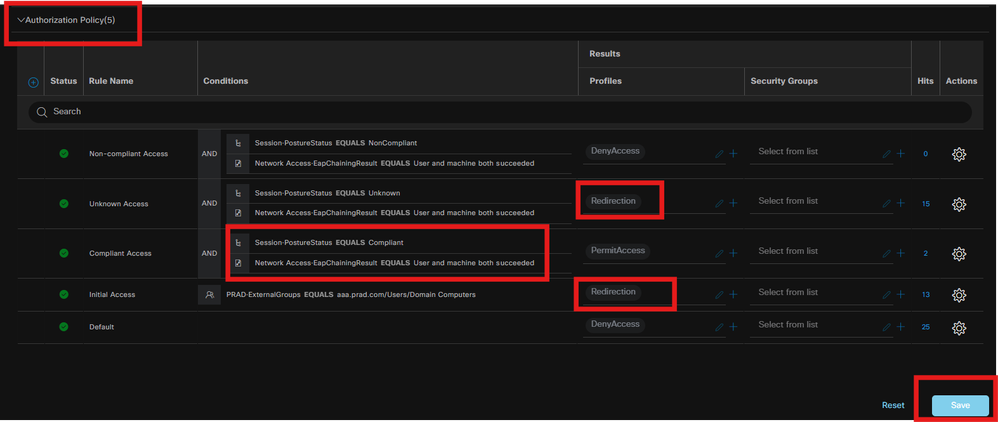

根據狀態未知、不相容和相容配置不同的授權規則。

在此使用案例中。

- 初始訪問:重定向至ISE客戶端調配門戶以安裝安全客戶端代理和NAM配置檔案

- 未知訪問:訪問客戶端調配門戶以進行基於重定向的狀態發現

- 合規訪問:完全網路訪問

- 不相容:拒絕存取

驗證

步驟 1.從ISE下載並安裝安全客戶端狀態/NAM模組

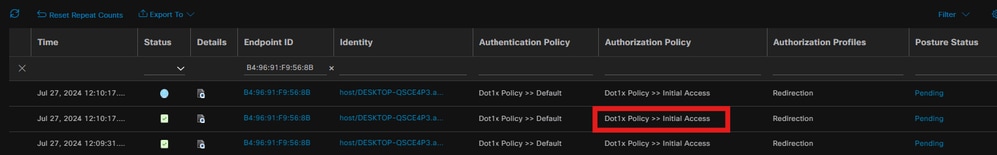

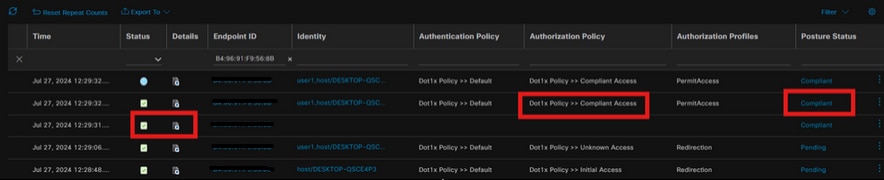

選擇透過dot1x驗證的終端,點選「初始訪問」授權規則。導航到操作> Radius >即時日誌

在交換機上,指定應用於終端的重定向URL和ACL。

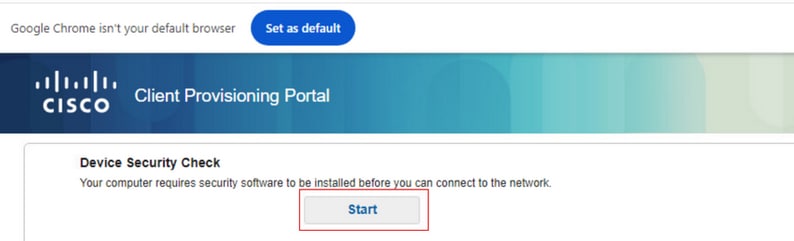

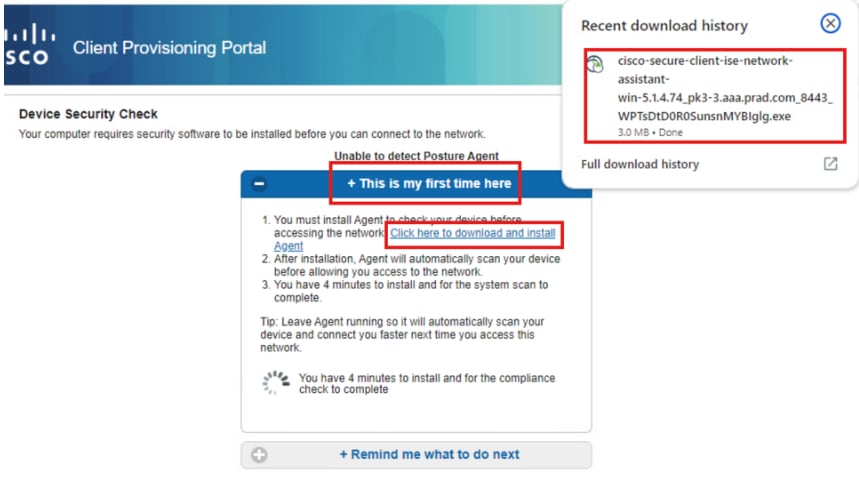

在終端上,驗證重定向到ISE終端安全評估的資料流,並按一下Start在終端上下載網路設定助手。

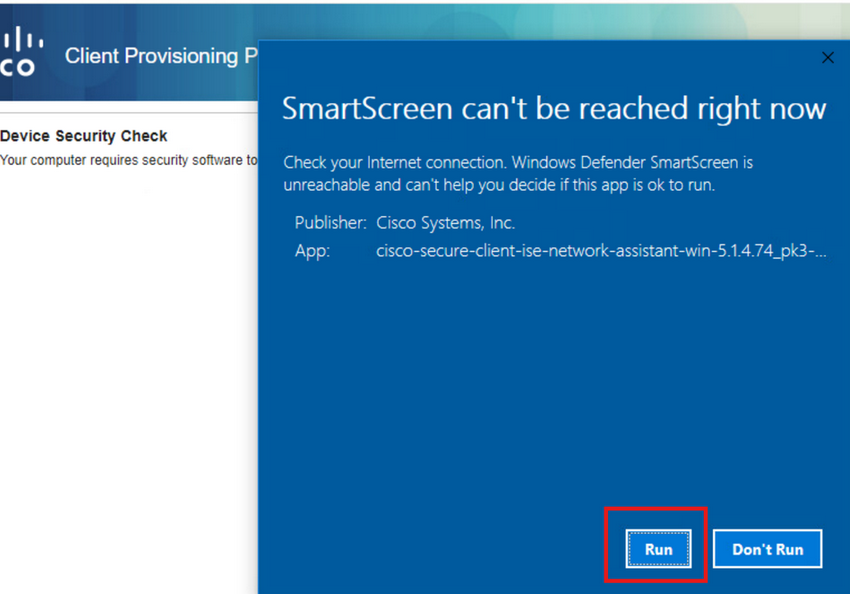

按一下運行安裝NSA應用程式。

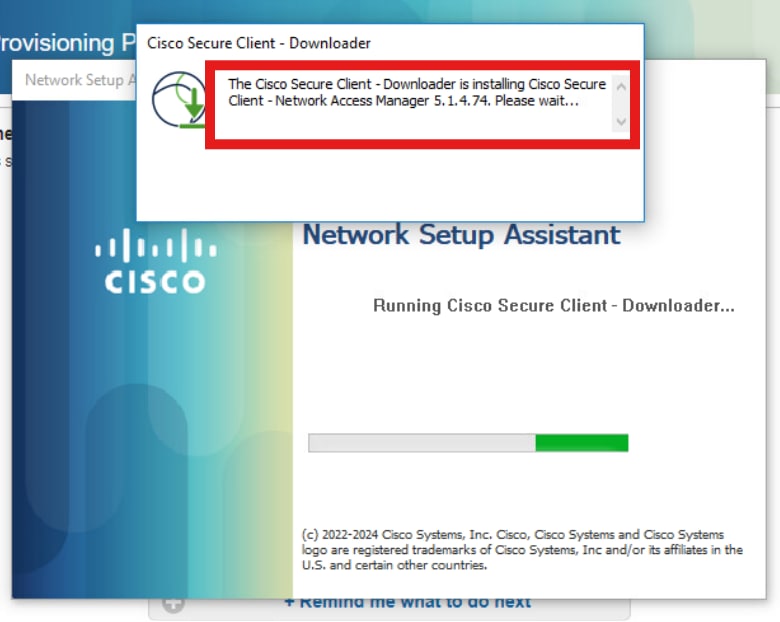

現在,NSA會從ISE呼叫安全客戶端代理下載並安裝終端安全評估、NAM模組和NAM配置檔案configuration.xml。

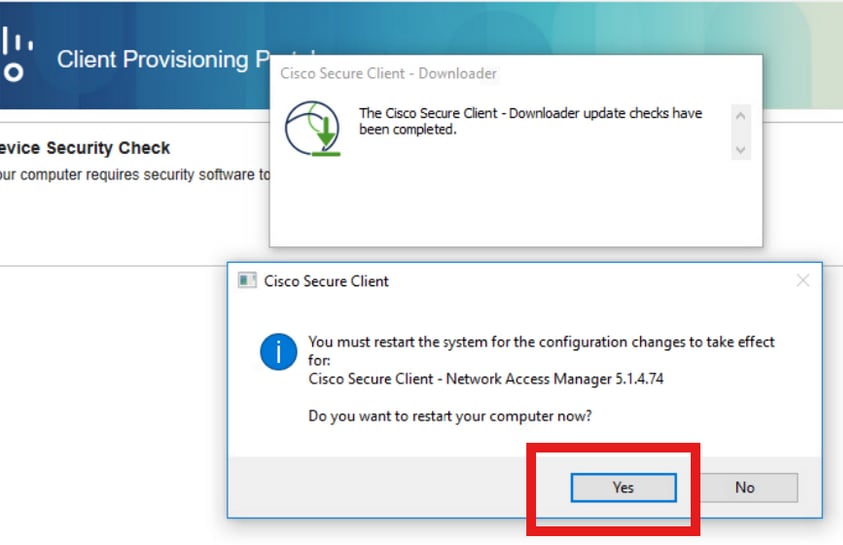

安裝NAM後觸發重新啟動提示。按一下Yes。

步驟 2.EAP-FAST

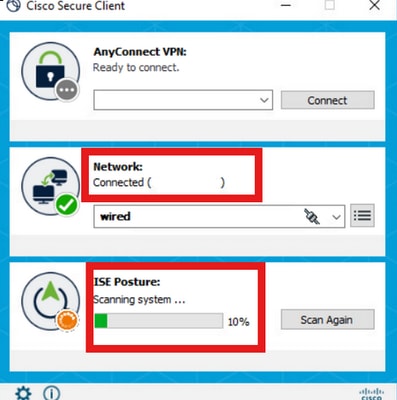

PC重新啟動且使用者登入後,NAM將透過EAP-FAST對使用者和電腦進行身份驗證。

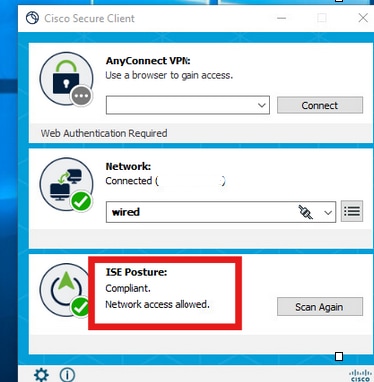

如果終端身份驗證正確,NAM顯示其已連線,並且終端安全評估模組觸發終端安全評估掃描。

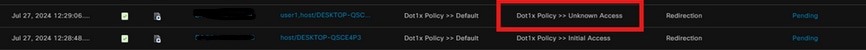

在ISE即時日誌上,終端現在觸及未知訪問規則。

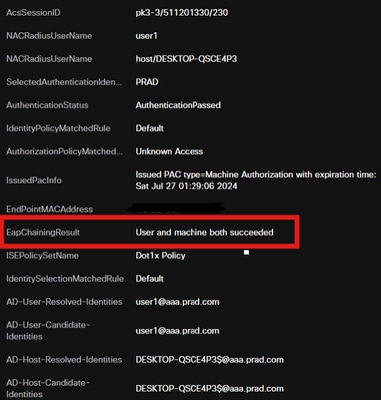

現在,根據NAM配置檔案配置,身份驗證協定為EAP-FAST,EAP-Chaining結果為「Success」。

步驟 3.狀態掃描

安全客戶端安全評估模組觸發安全評估掃描並根據ISE安全評估策略標籤為投訴。

CoA在狀態掃描後觸發,現在終端觸及投訴訪問策略。

疑難排解

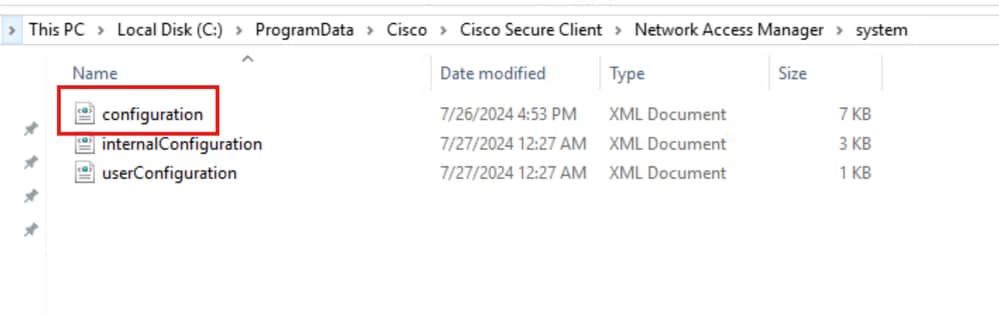

步驟 1.NAM配置檔案

安裝NAM模組後,驗證PC上的此路徑中是否存在NAM配置檔案configuration.xml。

C:\ProgramData\Cisco\Cisco Secure Client\Network Access Manager\system

步驟 2.NAM擴展日誌記錄

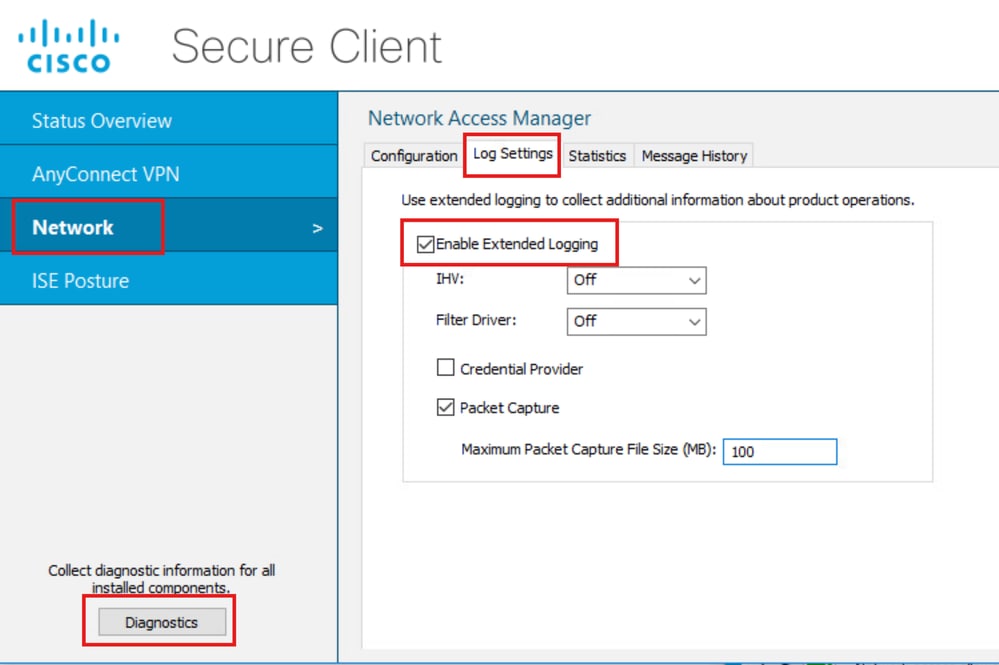

按一下工作列中的「安全客戶端圖示」,然後選擇「設定」圖示。

導航到網路>日誌設定頁籤。選中Enable Extended Logging覈取方塊。

將資料包捕獲檔案大小設定為100 MB。

重現問題後,按一下Diagnostics在終端上建立DART捆綁包。

Message History部分顯示了NAM執行的每個步驟的詳細資訊。

步驟 3. 交換機上的調試

在交換機上啟用這些調試,以排除dot1x和重定向流故障。

debug ip http all

debug ip http transactions

debug ip http url

set platform software trace smd switch active R0 aaa debug

set platform software trace smd switch active R0 dot1x-all debug

set platform software trace smd switch active R0 radius debug

set platform software trace smd switch active R0 auth-mgr-all debug

set platform software trace smd switch active R0 eap-all debug

set platform software trace smd switch active R0 epm-all debug

set platform software trace smd switch active R0 epm-redirect debug

set platform software trace smd switch active R0 webauth-aaa debug

set platform software trace smd switch active R0 webauth-httpd debug

若要檢視記錄

show logging

show logging process smd internal

步驟 4.ISE上的調試

收集具有以下屬性的ISE支援捆綁包,以在調試級別進行設定:

- 姿勢

- 入口網站

- 布建

- runtime-AAA

- nsf

- nsf-session

- 瑞士

- 客戶端Web應用

相關資訊

配置安全客戶端NAM

ISE終端安全評估規範部署指南

Catalyst 9000系列交換機上的Dot1x故障排除