簡介

本文檔介紹如何使用Azure虛擬機器安裝Cisco ISE IOS®例項。Cisco ISE IOS在Azure雲服務上可用。

必要條件

需求

思科建議您瞭解訂閱和資源組。

採用元件

本文檔的內容基於這些軟體和雲服務。

- Cisco ISE版本3.2。

- Microsoft Azure雲服務

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

程式

導航到所有服務>訂閱。確儲存在具有活動訂閱的Azure帳戶以及與Microsoft的企業協議。使用Microsoft PowerShell Azure模組CLI執行命令以保留空間:(請參閱如何安裝Azure PowerShell以安裝電源外殼和相關包)。

請在以下位置完成前提條件:請求Azure VMware解決方案的主機配額 瞭解更多詳情。

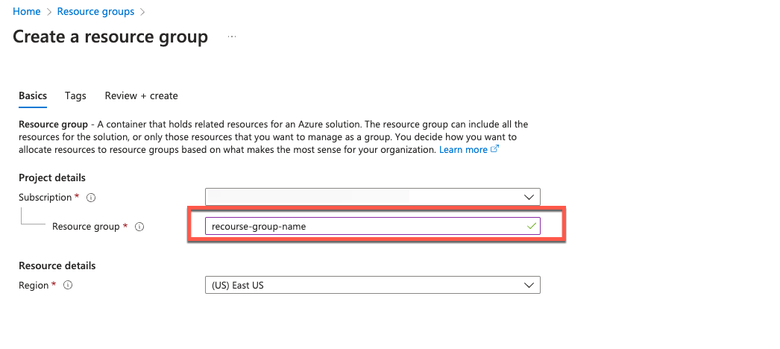

在正確訂閱後建立資源組,導航到所有服務>資源組。按一下「新增」。輸入資源組名稱。

虛擬網路和安全組

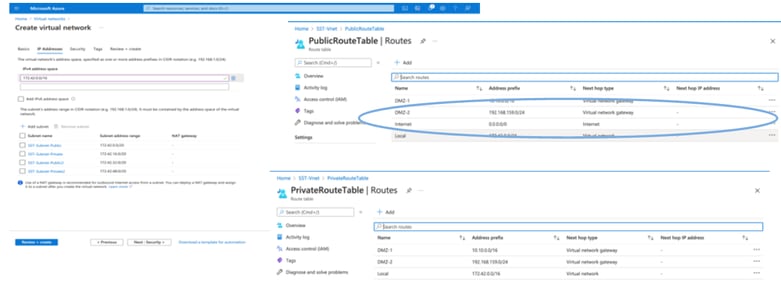

要求Internet可達性的子網必須將路由表配置為下一跳作為Internet。請參閱公共子網和專用子網示例。具有公共IP的PAN同時具有離線和聯機源更新功能,而具有專用IP的PAN必須依賴於離線源更新。

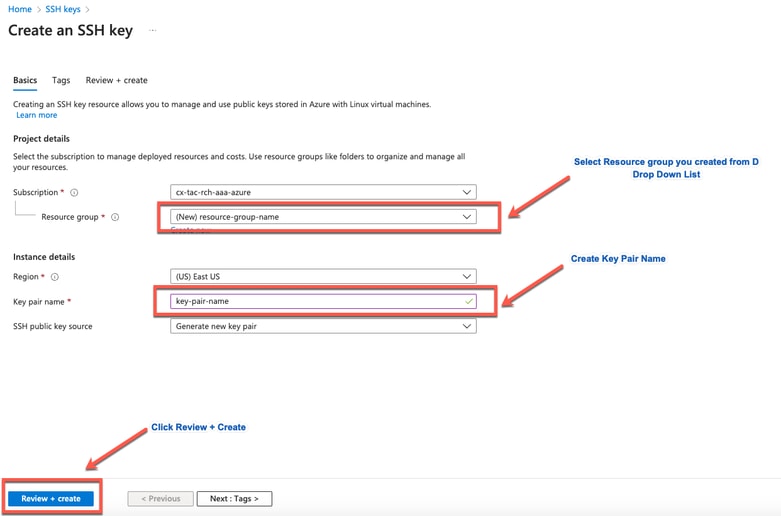

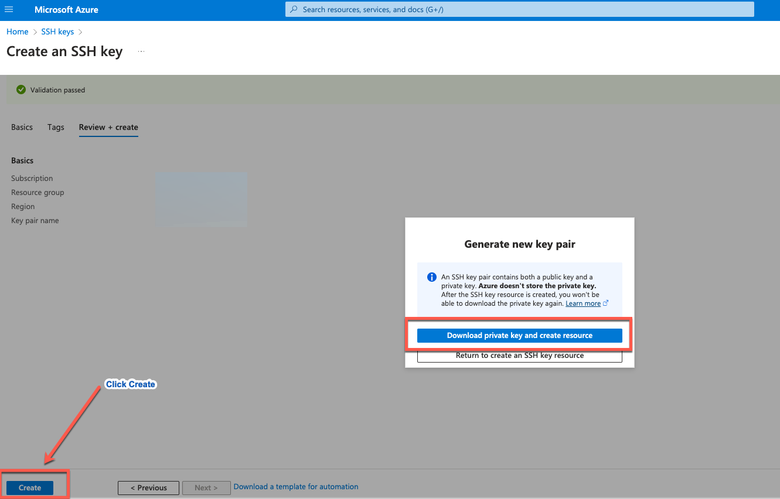

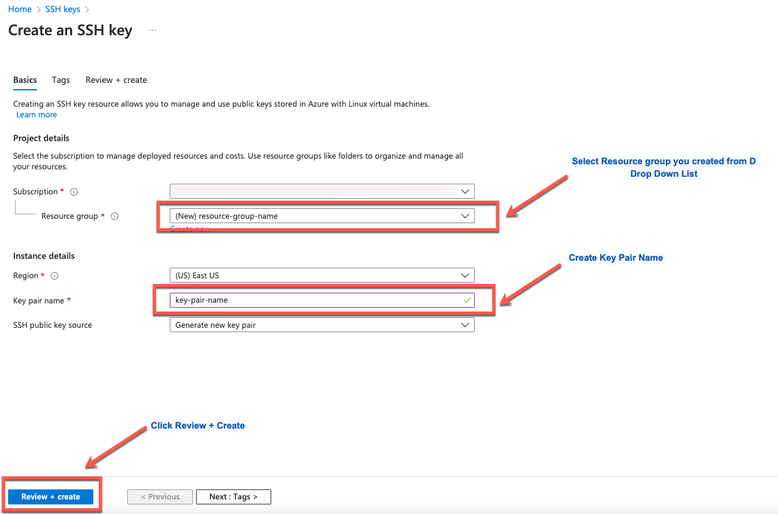

建立SSH金鑰對

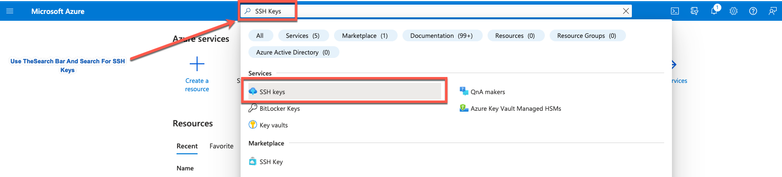

a.使用Azure Web Portal首頁中的搜尋欄搜尋SSH金鑰。

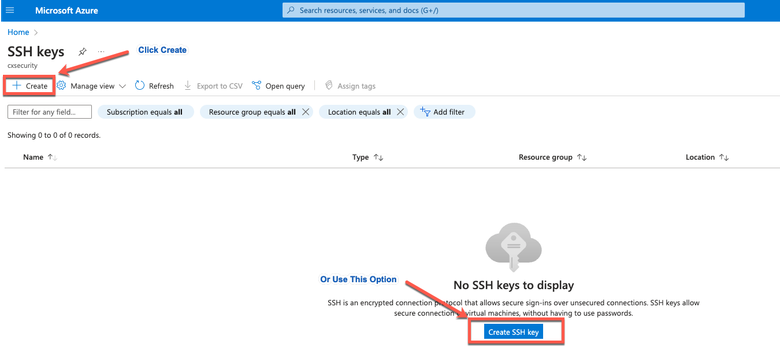

b.在下一個視窗中,按一下Create。

c.在下一個視窗中,選擇Resource Group和Key Name。然後按一下Review + Create。

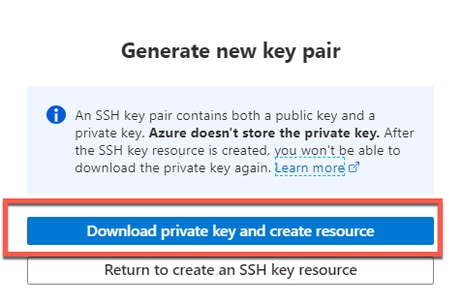

d.然後按一下「Create」和「Download Private Key」。

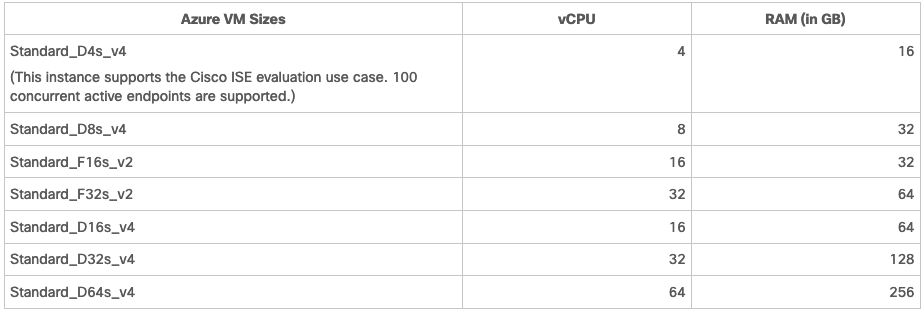

思科ISE支援的Azure VM大小

- Fsv2系列Azure VM大小經過計算最佳化,最適合用作計算密集型任務和應用程式的PSN。

- Dsv4系列是通用的Azure VM大小,最適合用作PAN或MnT節點或同時用作兩個節點,用於資料處理任務和資料庫操作。

如果將通用例項用作PSN,則效能數值將低於作為PSN的計算最佳化例項的效能。Standard_D8s_v4 VM大小必須僅用作額外的小型PSN。

附註:不要克隆現有Azure雲映像以建立Cisco ISE例項。執行此操作可能導致所建立的ISE電腦中出現隨機和意外故障。

Microsoft Azure雲服務中Cisco ISE的限制

-

如果使用Azure虛擬機器建立Cisco ISE,預設情況下,Microsoft Azure通過DHCP伺服器將私有IP地址分配給VM。在Microsoft Azure上建立思科ISE部署之前,必須使用Microsoft Azure分配的IP地址更新正向和反向DNS條目。

或者,在安裝Cisco ISE後,通過更新Microsoft Azure中的網路介面對象為虛擬機器分配靜態IP地址:

-

停止VM。

-

在VM的Private IP address settings區域的Assignment區域中,按一下Static。

-

重新啟動虛擬機器。

-

在Cisco ISE串列控制檯中,將IP地址分配為Gi0。

-

重新啟動Cisco ISE應用伺服器。

-

只有兩個NIC支援雙NIC - Gigabit Ethernet 0和Gigabit Ethernet 1。若要在思科ISE例項中配置輔助NIC,您必須首先在Azure中建立網路介面對象,關閉思科ISE例項的電源,然後將此網路介面對象附加到思科ISE。在Azure上安裝並啟動Cisco ISE後,使用Cisco ISE CLI手動將網路介面對象的IP地址配置為輔助NIC。

- 思科ISE升級工作流在Microsoft Azure上的思科ISE中不可用。僅支援全新安裝。但是,您可以對配置資料進行備份和恢復。

- 公共雲僅支援第3層功能。Microsoft Azure上的Cisco ISE節點不支援依賴第2層功能的Cisco ISE功能。例如,通過Cisco ISE CLI使用DHCP SPAN分析器探測功能和CDP協定功能是當前不支援的功能。

- 當您執行配置資料的還原和備份功能時,備份操作完成後,首先通過CLI重新啟動Cisco ISE。然後,從Cisco ISE GUI啟動恢復操作。

- Azure不支援使用基於密碼的身份驗證的SSH訪問Cisco ISE CLI。您只能通過金鑰對訪問Cisco ISE CLI,並且必須安全地儲存此金鑰對。如果您正在使用私鑰(或PEM)檔案並且丟失了檔案,則無法訪問思科ISE CLI。不支援使用基於密碼的身份驗證方法訪問Cisco ISE CLI的任何整合,例如Cisco DNA Center 2.1.2版及更低版本。

-

Azure上的Cisco ISE IOS部署通常利用VPN解決方案,如動態多點虛擬專用網路(DMVPN)和軟體定義的廣域網(SD-WAN),其中IPSec隧道開銷可能導致MTU和分段問題。在這種情況下,思科ISE IOS不會收到完整的RADIUS資料包,並且身份驗證失敗不會觸發故障錯誤日誌。

一種可能的解決方法是尋找Microsoft技術支援,以便在Azure中探索允許無序片段傳遞到目標而不被丟棄的任何解決方案。

- CLI Admin使用者必須為「iseadmin」。

設定

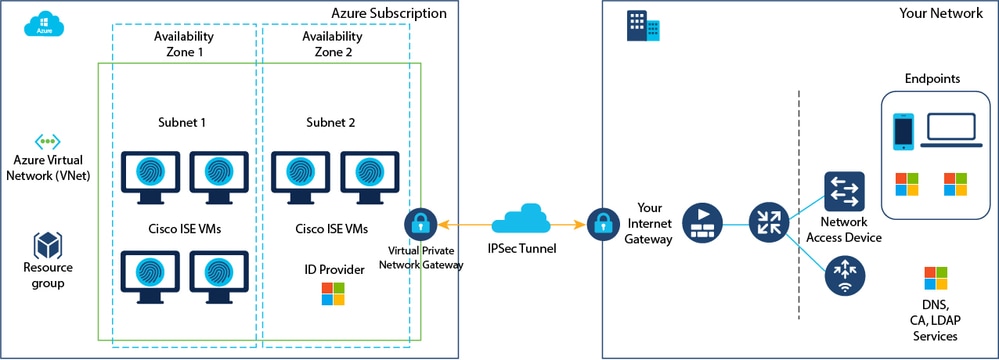

連線到Azure雲的ISE部署示例

組態

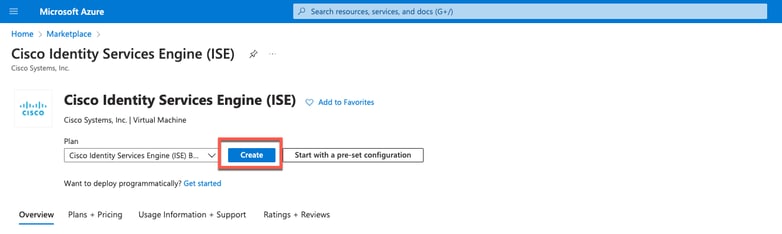

- 步驟1.導航到Azure門戶並登入到你的Microsoft Azure帳戶。

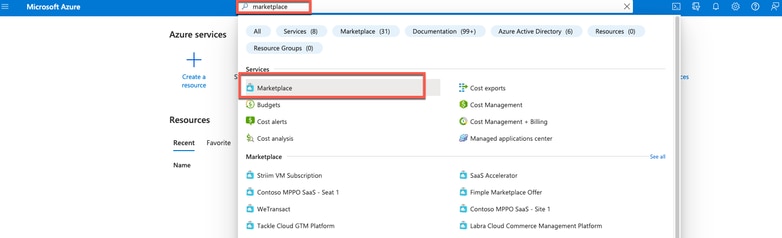

- 步驟2.使用視窗頂部的搜尋欄位搜尋Marketplace。

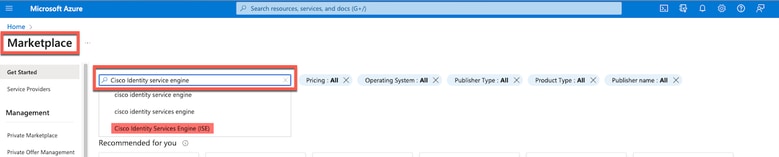

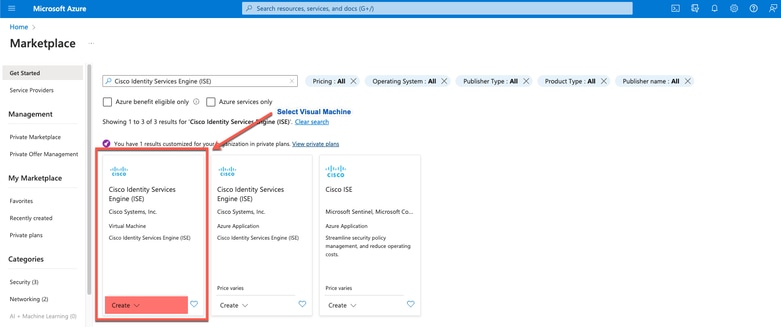

- 步驟3.使用Search the Marketplace search欄位搜尋Cisco Identity Services Engine(ISE)。

a.在Project details區域中,從Subscription和Resourcegroup下拉選單中選擇所需的值

b.在Instance details區域中,在Virtual Machine name欄位中輸入值。

c.從Image下拉選單中選擇Cisco ISE映像。

d.從Size下拉選單中,選擇要安裝思科ISE的例項大小。選擇思科ISE支援的例項,如標題為Azure Cloud的表中所列。

思科ISE支援的實例位於Azure Cloud上的思科ISE部分。

e.在Administrator account > Authentication type區域中,按一下SSH Public Key單選按鈕。

f. 在「Username」欄位中,輸入iseadmin。

g.在SSH public key source下拉選單中,選擇使用儲存在Azure中的現有金鑰。

h.在「Stored keys」下拉選單中,選擇您建立作為此任務先決條件的金鑰對。

j. 在Inbound port rules區域,按一下Allow selected ports單選按鈕。

k。在「Licensing」區域的「Licensing type」下拉式清單中選擇Other。

建立虛擬機器

建立虛擬機器

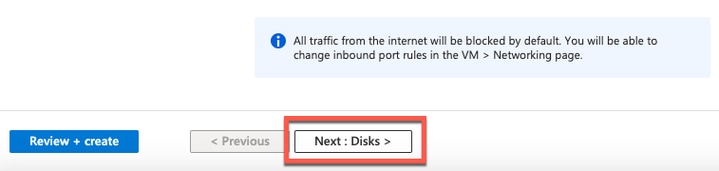

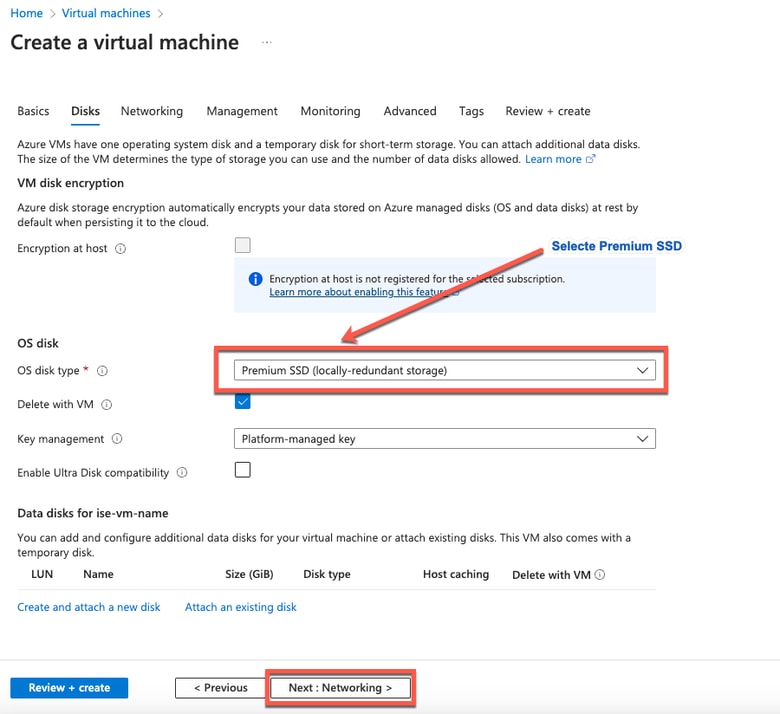

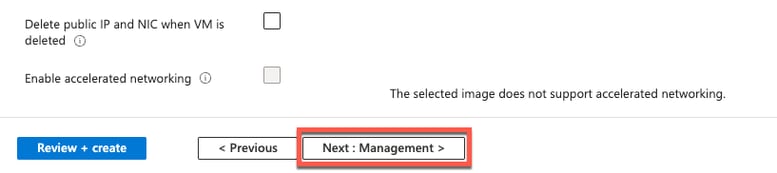

- 步驟8.在磁碟頁籤中,保留必填欄位的預設值,然後按一下下一步:網路.

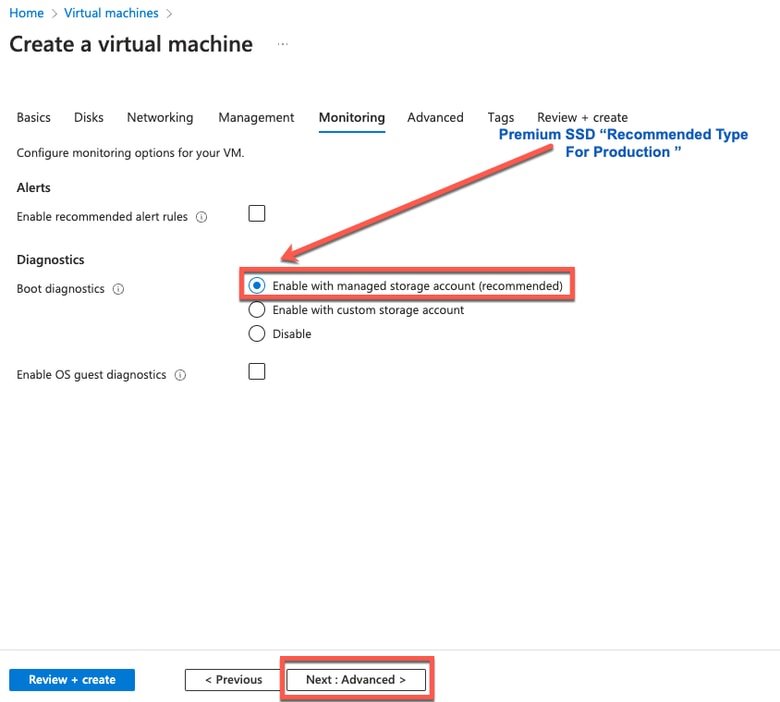

附註:對於「磁碟型別」(Disk Type),可從下拉選單中選擇更多選項。您可以選擇符合您需求的產品。對於對生產和效能敏感的工作負載,推薦使用高級SSD型別。

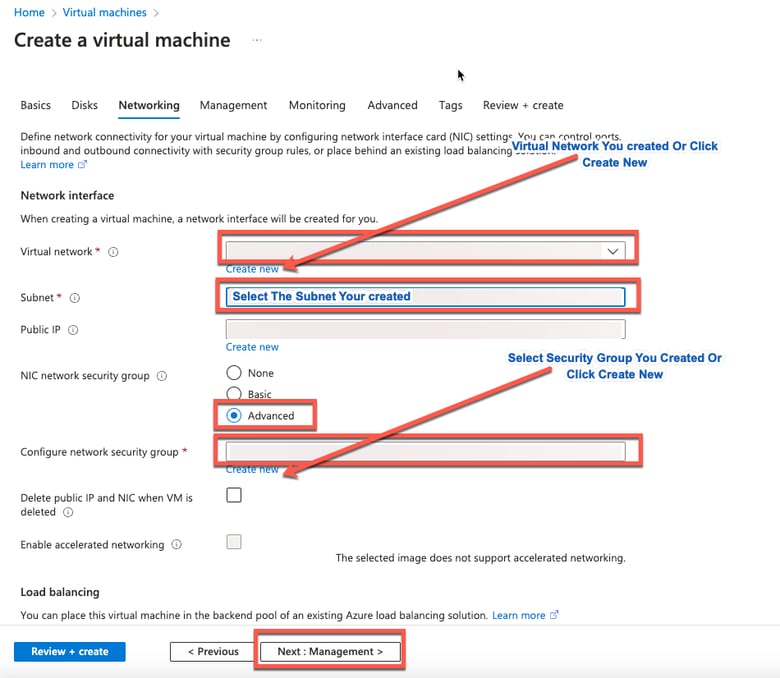

- 步驟9.在Network Interface區域中,從Virtual network、Subnet和Configure network security group下拉選單中,選擇您建立的虛擬網路和子網。

附註:具有公有IP地址的子網接收線上和離線狀態饋送更新,而具有私有IP地址的子網僅接收離線狀態饋送更新。

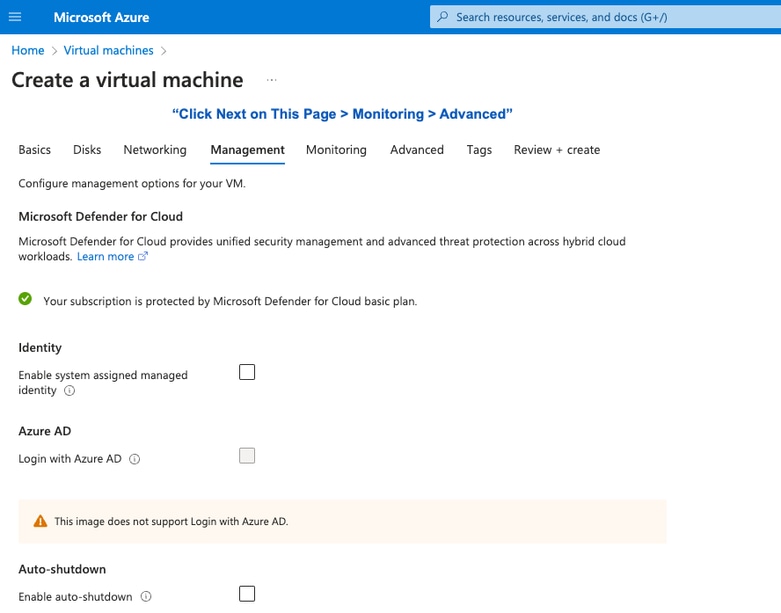

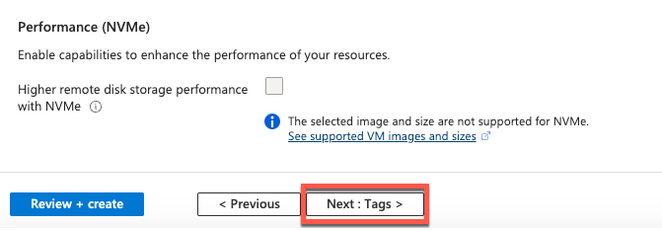

- 步驟11.在Management頁籤中,保留必填欄位的預設值,然後按一下Next:高級。

- 步驟12.在User data區域中,選中Enable user data覈取方塊。

在「User data」欄位中,填寫以下資訊:

hostname=<Cisco ISE的主機名>

primarynameserver=<IPv4地址>

dnsdomain=<域名>

ntpserver=<IPv4地址或NTP伺服器的FQDN>

timezone=<timezone>

password=<password>

ersapi=<yes/no>

openapi=<yes/no>

pxGrid=<yes/no>

pxgrid_cloud=<yes/no>

附註:對於通過使用者資料條目配置的每個欄位,必須使用正確的語法。輸入使用者資料欄位時,不會驗證您輸入的資訊。如果您使用錯誤的語法,在您啟動映像時思科ISE服務不會啟動。

有關必須通過使用者資料欄位提交的配置,請參閱准則:

a.主機名:輸入僅包含字母數字字元和連字元(-)的主機名。 主機名的長度不能超過19個字元,並且不能包含下劃線(_)。

b.主名稱伺服器:輸入主名稱伺服器的IP地址。僅支援IPv4地址。

在此步驟中只能新增一個DNS伺服器。您可以在安裝後通過Cisco ISE CLI新增其他DNS伺服器。

c.dnsdomain:輸入DNS域的FQDN。該條目可以包含ASCII字元、數字、連字元(-)和句點(.)。

d.ntpserver:輸入用於同步的NTP伺服器的IPv4地址或FQDN。

在此步驟中只能新增一個NTP伺服器。您可以在安裝後通過Cisco ISE CLI新增其他NTP伺服器。使用有效且可訪問的NTP伺服器,因為ISE操作需要該伺服器。

e.時區:輸入時區,例如Etc/UTC。建議您將所有思科ISE節點設定為協調世界時(UTC)時區,特別是如果您的思科ISE節點安裝在分散式部署中。此過程可確保始終同步來自部署中各個節點的報告和日誌的時間戳。

f.密碼:為基於GUI的思科ISE登入配置密碼。您輸入的密碼必須符合思科ISE密碼策略。密碼必須包含6到25個字元,並至少包含一個數字、一個大寫字母和一個小寫字母。密碼不能與使用者名稱相同,也不能與使用者名稱相反(iseadmin或nimdaesi)、cisco或ocsic相同。允許的特殊字元為@~*!,+=_-。請參閱Cisco ISE管理員指南的「基本設定」一章中的「使用者密碼策略」部分。

g.ersapi:輸入yes以啟用ERS,或輸入no以禁用ERS。

h.openapi:輸入yes以啟用OpenAPI,或輸入no以禁止OpenAPI。

i.pxGrid:輸入yes以啟用pxGrid,或輸入no以禁用pxGrid。

j.pxgrid_cloud:輸入yes以啟用pxGrid Cloud,或輸入no以禁用pxGrid Cloud。要啟用pxGrid Cloud,必須啟用pxGrid。如果禁用pxGrid,但啟用pxGrid雲,則在啟動時不會啟用pxGrid雲服務。

使用者資料部分

使用者資料部分

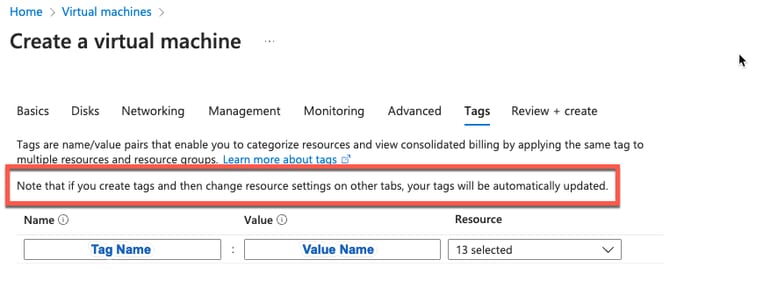

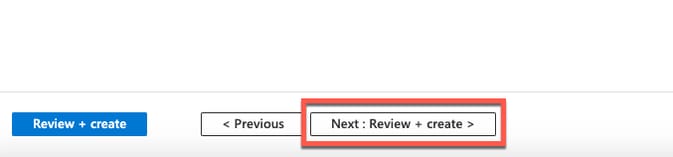

- 步驟14.要建立允許您對資源進行分類以及合併多個資源和資源組的名稱 — 值對,請在名稱和值欄位中輸入值。

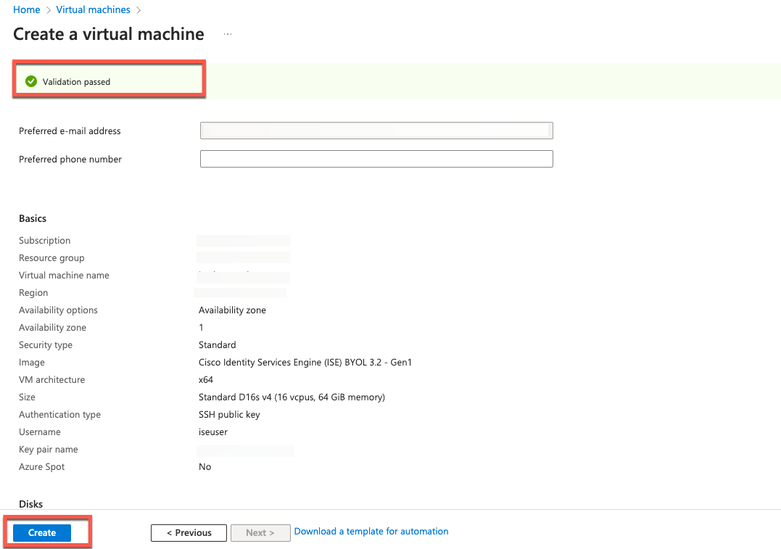

- 步驟16.檢視您目前提供的資訊,然後按一下Create。

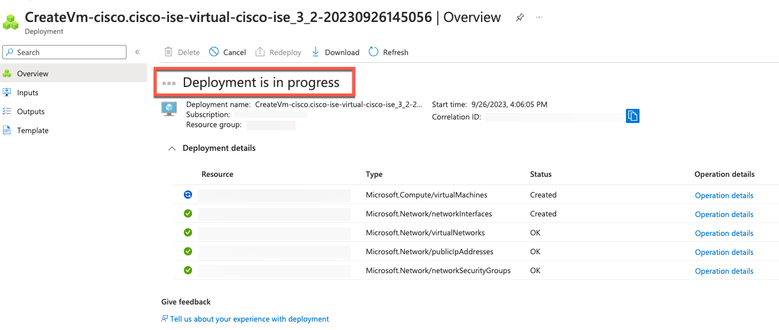

顯示Deployment is in progress視窗。建立思科ISE例項並可供使用大約需要30分鐘。思科ISE VM例項顯示在 虛擬 Machines視窗(使用主搜尋欄位查詢該視窗)。

下一步要做什麼

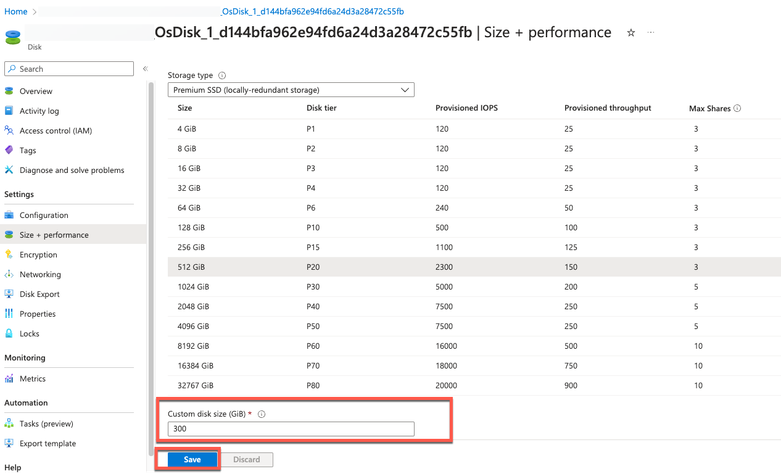

由於Microsoft Azure預設設定,您建立的思科ISE VM僅配置為300 GB磁碟大小。Cisco ISE節點通常需要超過300 GB的磁碟大小。當您首次從Microsoft Azure啟動Cisco ISE時,可以看到Insufficient Virtual Memory警報。

完成思科ISE VM建立後,登入思科ISE管理門戶以驗證思科ISE已設定。然後,在Microsoft Azure門戶中,執行並完成虛擬機器視窗中的步驟,以便編輯磁碟大小:

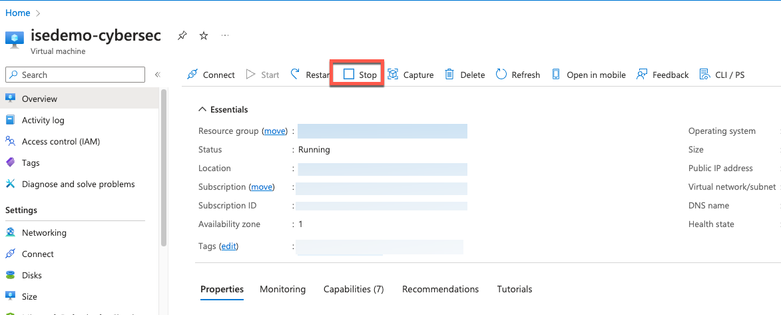

1.停止思科ISE例項。

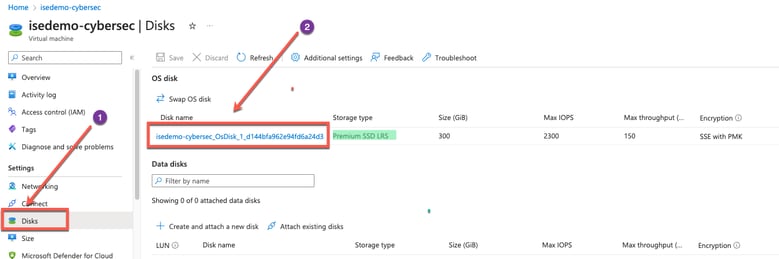

2.點選左窗格中的Disk,然後點選與Cisco ISE一起使用的磁碟。

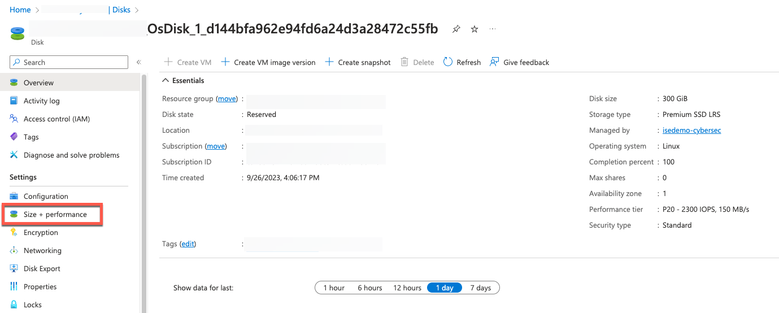

3.按一下左窗格中的大小+效能。

4.在Custom disk size欄位中,在GiB中輸入所需的磁碟大小。

安裝後任務

有關成功建立Cisco ISE例項後必須執行的安裝後任務的資訊,請參閱Cisco ISE安裝指南中「Installation Verification and Post Installation Tasks」一章。

Azure雲上的密碼恢復和重置

完成幫助您重置或恢復思科ISE虛擬機器密碼的任務。選擇所需的任務並執行詳細步驟。

1.通過串列控制檯重置Cisco ISE GUI密碼

- 步驟1.登入到Azure雲並選擇包含您的Cisco ISE虛擬機器的資源組。

- 步驟2.從資源清單中,點選要重置密碼的思科ISE例項。

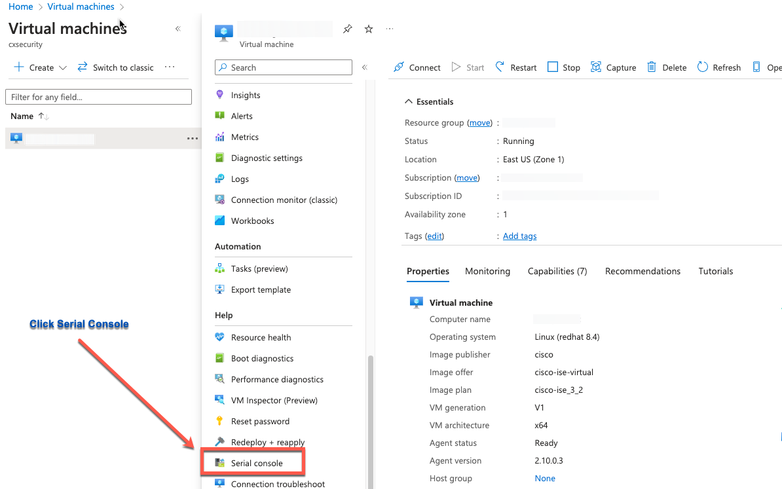

- 步驟3.從左側選單,在Support + Troubleshooting部分按一下Serial Console。

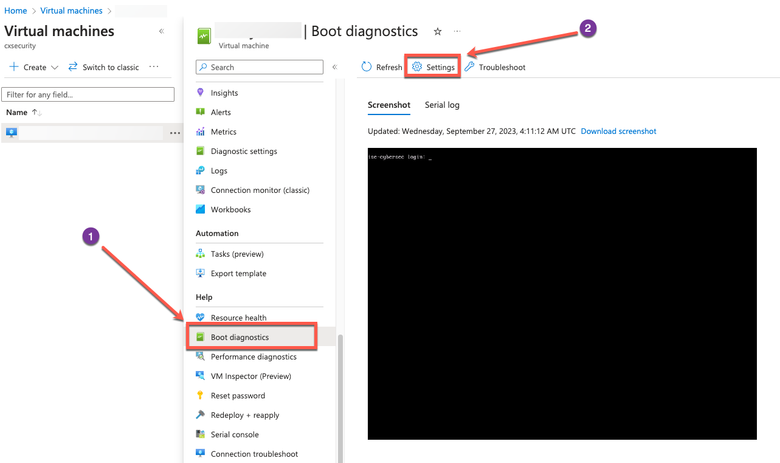

- 步驟4.如果在此處檢視錯誤消息,則必須通過執行完整的步驟啟用引導診斷:

a.在左側選單中,按一下Boot Diagnostics。

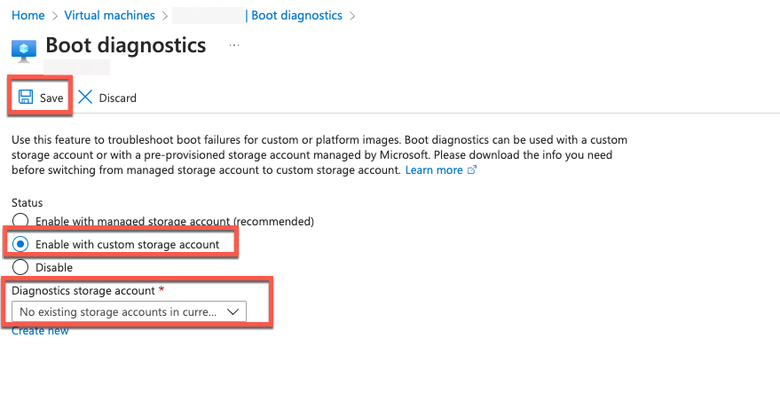

b.按一下Enable with a custom storage account。然後按一下Save(儲存)。

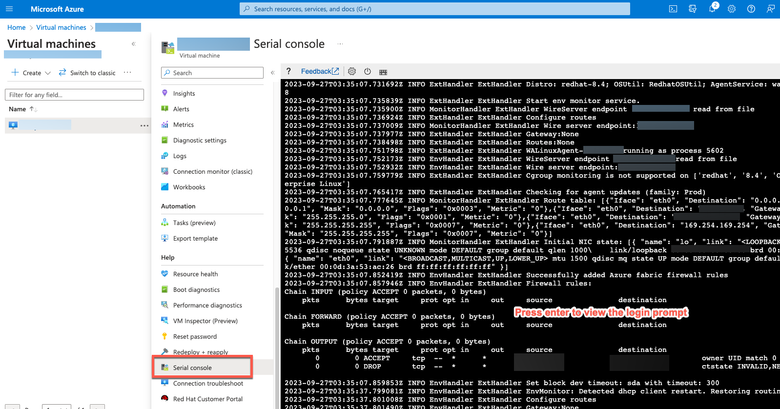

- 步驟5.從左側選單中,從支援+故障排除部分按一下串列控制檯。Azure Cloud Shell在新視窗中顯示。如果螢幕為黑色,請按Enter檢視登入提示。

- 步驟8.登入到串列控制檯。要登入到串列控制檯,必須使用安裝例項時配置的原始密碼。

- 步驟9.使用application reset-passwd ise iseadmin命令為iseadmin帳戶配置新的GUI密碼。

2.為SSH訪問建立新的公鑰對

通過此任務,可以向儲存庫新增其他金鑰對。在Cisco ISE例項配置時建立的現有金鑰對不會由您建立的新公鑰替換。

您將獲得一個彈出視窗,以選擇Download private key(下載私鑰)並建立一個資源,該資源將SSH金鑰作為。pem檔案下載。

- 步驟2.若要建立新的儲存庫以將公鑰儲存到,請參閱Azure Repos文檔。如果您已經擁有可通過CLI訪問的儲存庫,請跳至步驟3。

- 步驟3.要匯入新的公鑰,請使用命令crypto key import <public key filename> repository <repository name>。

- 步驟4.匯入完成後,您可以使用新公鑰通過SSH登入思科ISE。