簡介

本文說明如何使用Flex-Config在運行7.2及更低版本的安全防火牆管理中心中配置BFD協定。

必要條件

在思科安全防火牆威脅防禦(FTD)中設定與思科安全防火牆管理中心(FMC)的邊界閘道通訊協定(BGP)。

需求

思科建議您瞭解以下主題:

-BGP協定

-BFD概念

採用元件

— 運行7.2或更低版本的思科安全防火牆管理中心。

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

雙向轉發檢測(BFD)是一種檢測協議,旨在為所有媒體型別、封裝、拓撲和路由協定提供快速轉發路徑故障檢測時間。

設定

運行7.2及更低版本的FMC中的BFD配置必須使用Flex-Config策略和對象進行配置。

步驟 1.

通過Flexconfig對象建立BFD模板。

BFD模板指定一組BFD間隔值。在BFD模板中配置的BFD間隔值並非特定於單個介面。您還可以為單跳和多跳會話配置身份驗證。

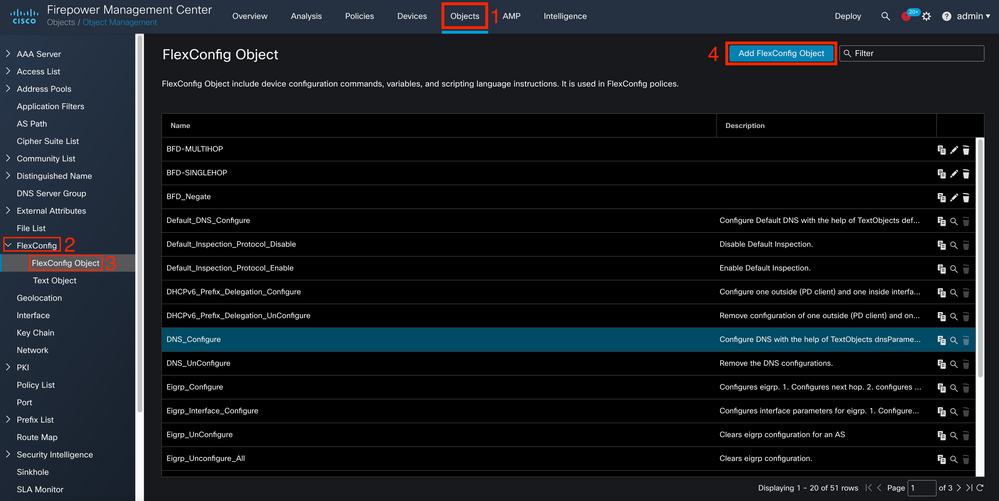

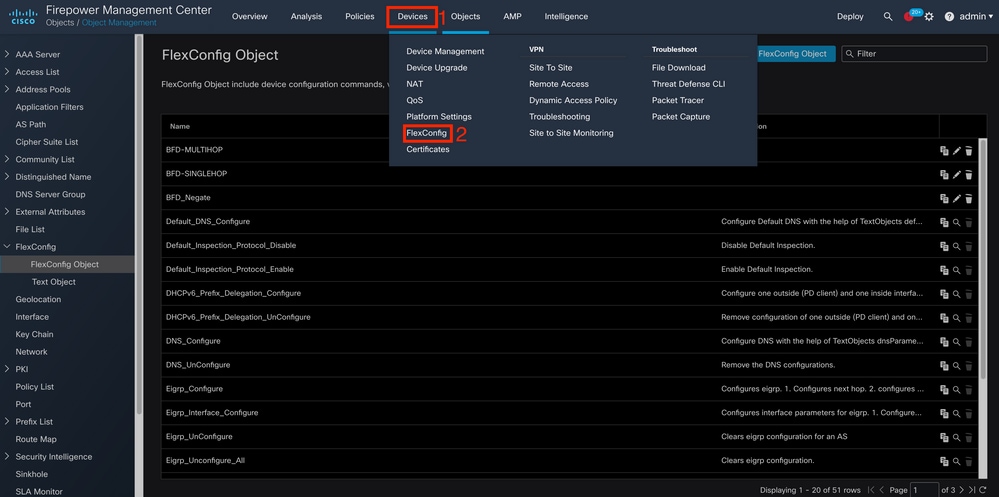

要建立Flex-Config對象,請選擇 Objects Tab 在頂部,按一下 FlexConfig 選項,然後按一下 FlexConfig Object 選項,然後按一下 Add FlexConfig Object.

步驟 2.

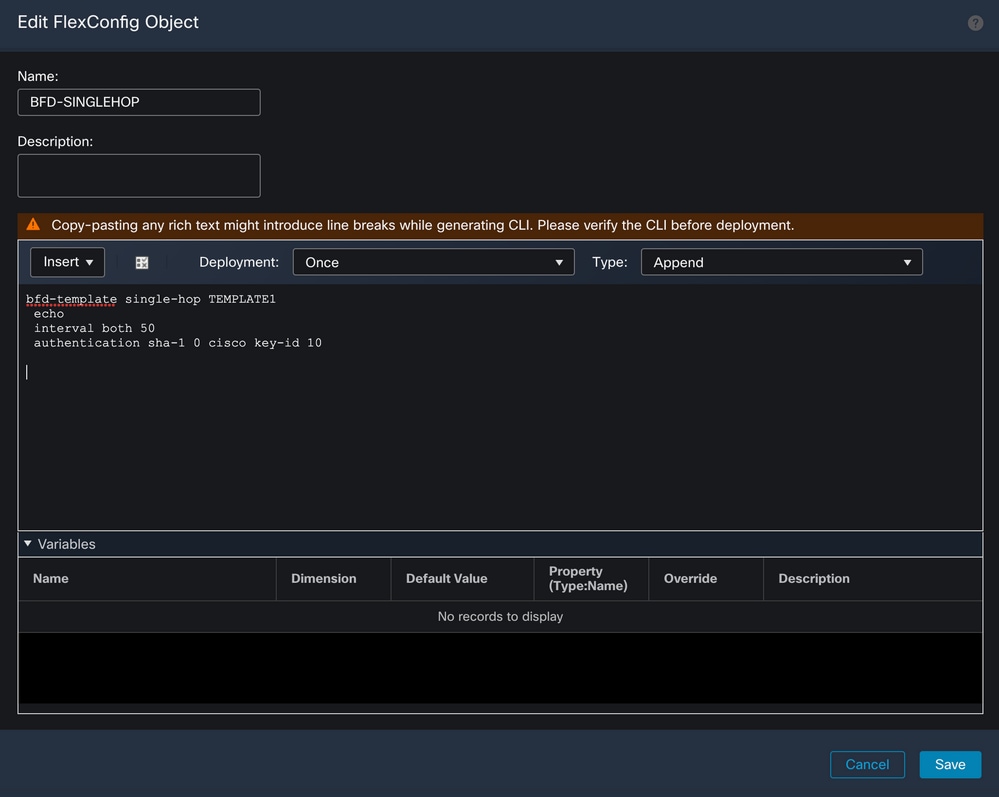

新增BFD協定所需的引數:

BFD模板指定一組BFD間隔值。在BFD模板中配置的BFD間隔值並非特定於單個介面。您還可以為單跳和多跳會話配置身份驗證。

bfd-template [single-hop | multi-hop] template_name

注意:您只能在單跳模板上啟用回聲模式。

配置BFD模板中的時間間隔:

interval both milliseconds | microseconds {both | min-tx} microseconds | min-tx milliseconds echo

在BFD模板中配置身份驗證:

authentication {md5 | meticulous-mds | meticulous-sha-1 | sha-1}[0|8] wordkey-id id

-

authentication — 指定身份驗證型別。

-

md5 — 消息摘要5(MD5)身份驗證。

-

小心翼翼 — md5 — 小心翼翼的MD5身份驗證。

-

小心謹慎的sha-1 — 小心謹慎的SHA-1身份驗證。

-

sha-1 — 加密SHA-1身份驗證。

-

0|8 - 0指定後跟未加密密碼。8指定ENCRYPTED密碼後跟隨。

-

word - BFD密碼(金鑰),最多包含29個字元的單位密碼/金鑰。不支援以數字開頭、後跟空白的密碼,例如0pass和1無效。

- key-id — 身份驗證金鑰ID。

-

id — 與金鑰字串匹配的共用金鑰ID。範圍為0到255個字元。

步驟 3.

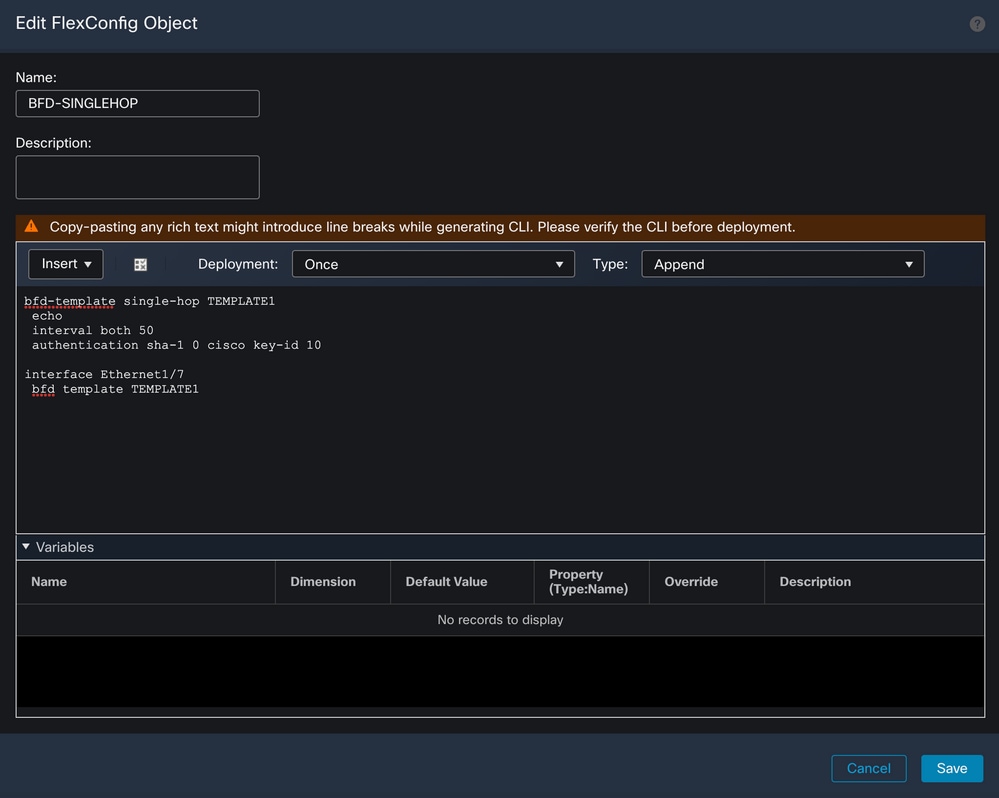

將BFD模板與介面關聯。

注意:將BFD多跳模板與目標對映關聯。

第4步(可選)。

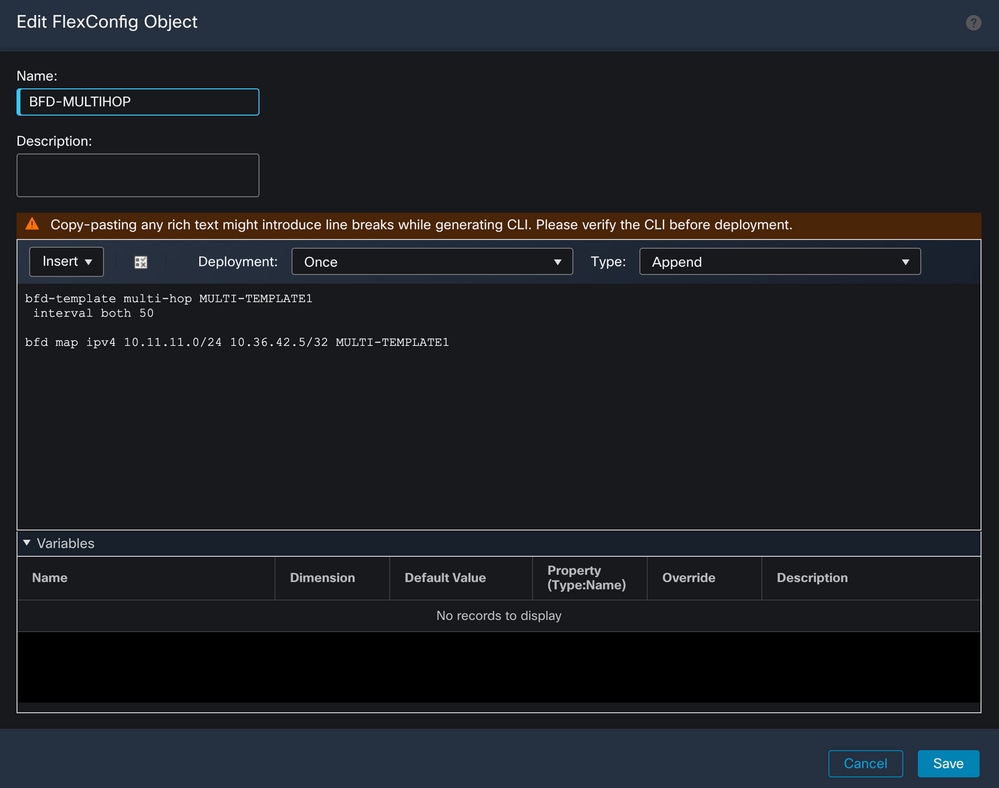

建立一個BFD對映,該對映包含您可以與多跳模板關聯的目標。您必須已配置多跳BFD模板。

將BFD多跳模板與目標對映關聯:

bfd map {ipv4 | ipv6} destination/cdir source/cdire template-name

-

ipv4 — 配置IPv4地址。

-

ipv6 — 配置IPv6地址。

-

destination/cdir — 指定目標字首/長度。格式為A.B.C.D/<0-32>。

-

source/cdir — 指定目標字首/長度。格式為X:X:X;X::X/<0-128>。

-

template-name — 指定與此BFD對映關聯的多跳模板的名稱。

按一下 Save 按鈕儲存對象。

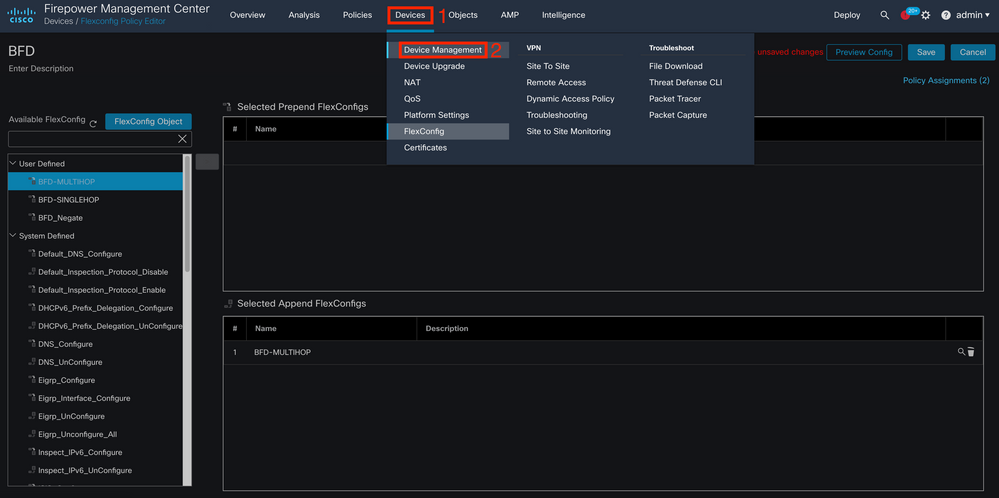

步驟 5.

按一下 Devices 頁籤,然後選擇 FlexConfig 選項。

步驟 6.

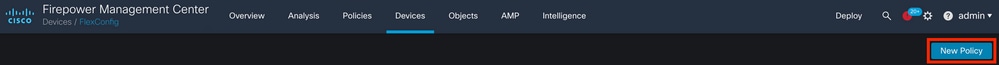

要建立新的FlexConfig策略,請按一下 New Policy 按鈕。

步驟 7.

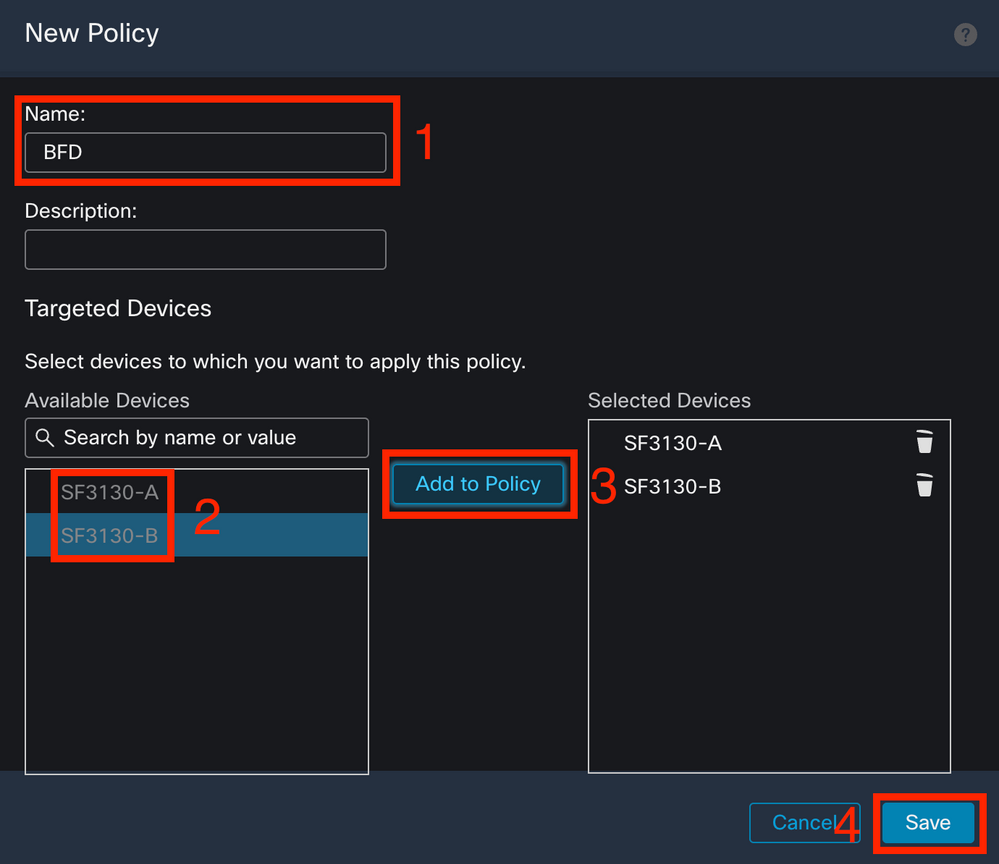

Name 並選擇分配給策略的裝置。按一下 Add to Policy 然後按一下 Save按鈕。

步驟 8.

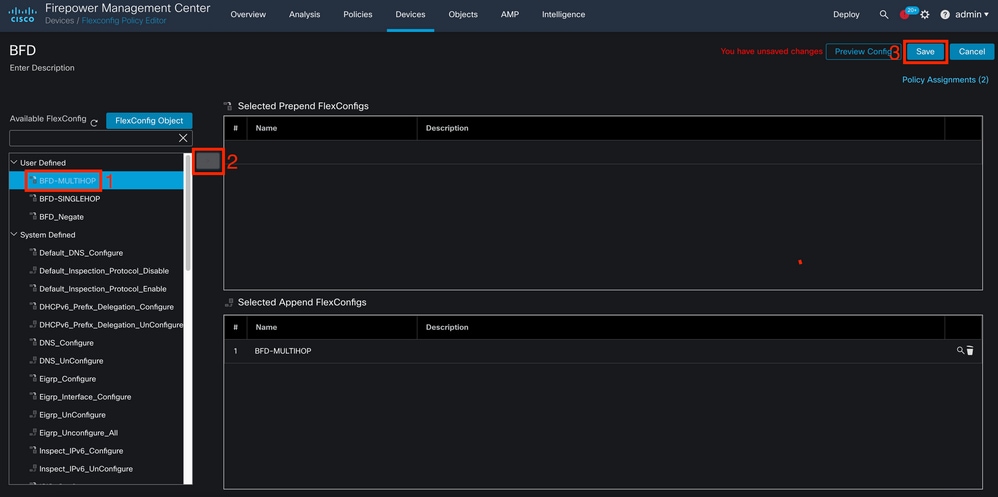

選擇左列上的FlexConfig對象,然後按一下 > 按鈕將該對象新增到FlexConfig策略,然後按一下 Save 按鈕。

步驟 9.

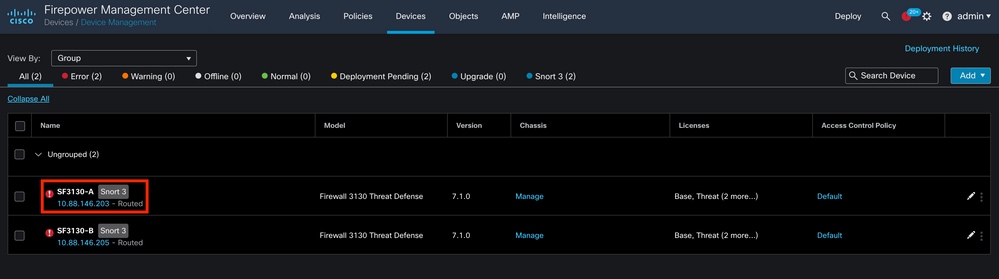

按一下 Devices 頁籤,然後按一下 Device Management 選項。

步驟 10.

選擇要分配BFD配置的裝置。

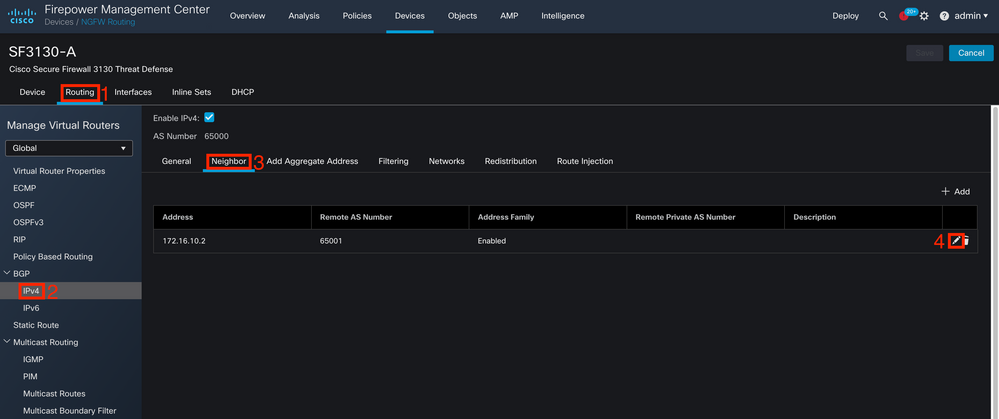

步驟 11.

按一下 Routing 頁籤,然後按一下IPv4 或 IPv6, 根據您在左列的BGP部分中的配置,然後按一下 Neighbor 頁籤,然後按一下「編輯鉛筆」按鈕進行編輯。

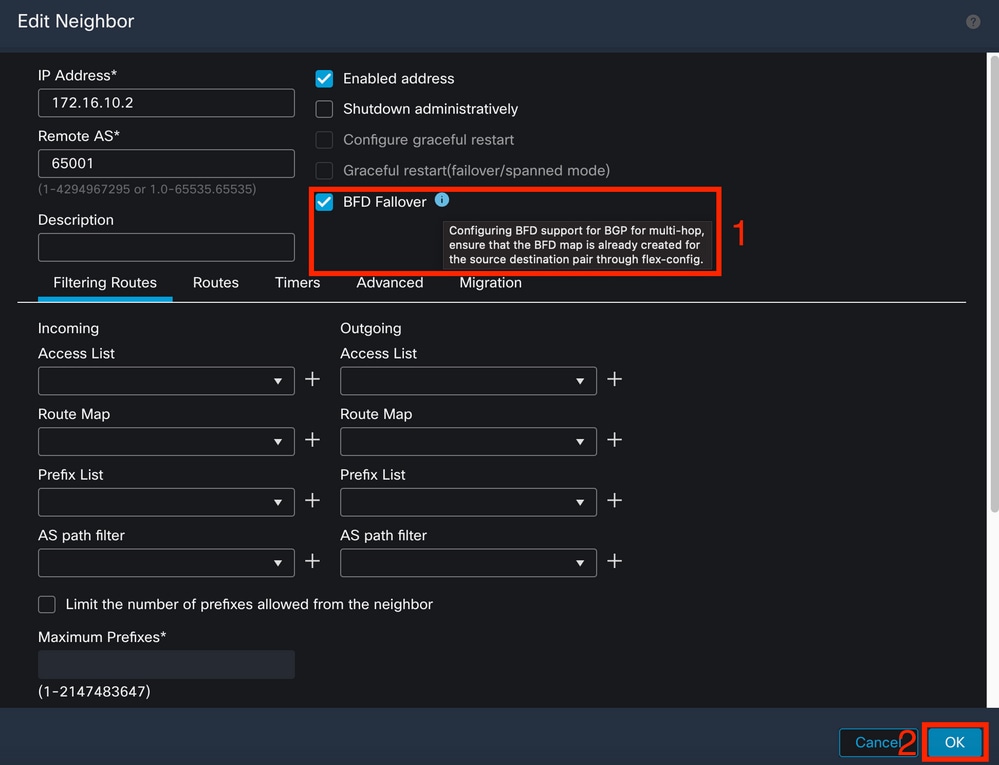

步驟 12.

選擇 checkbox 對於BFD故障,按一下 OK 按鈕。

步驟 13.

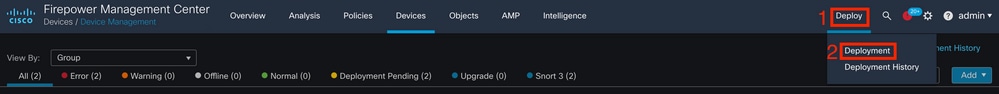

按一下 Deploy 按鈕,然後按一下 Deployment 按鈕。

步驟 14.

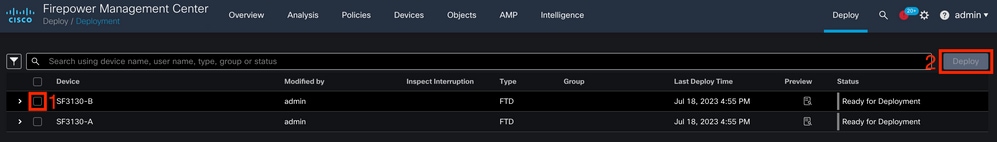

通過按一下 checkbox,然後按一下Deploy 按鈕。

步驟 15.

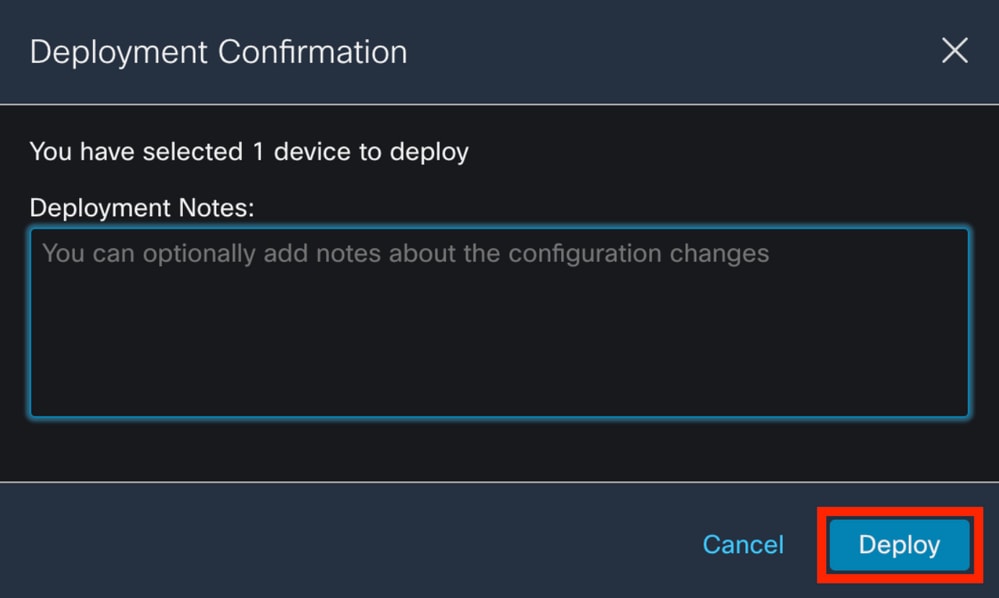

按一下 Deploy 按鈕。

步驟 16.

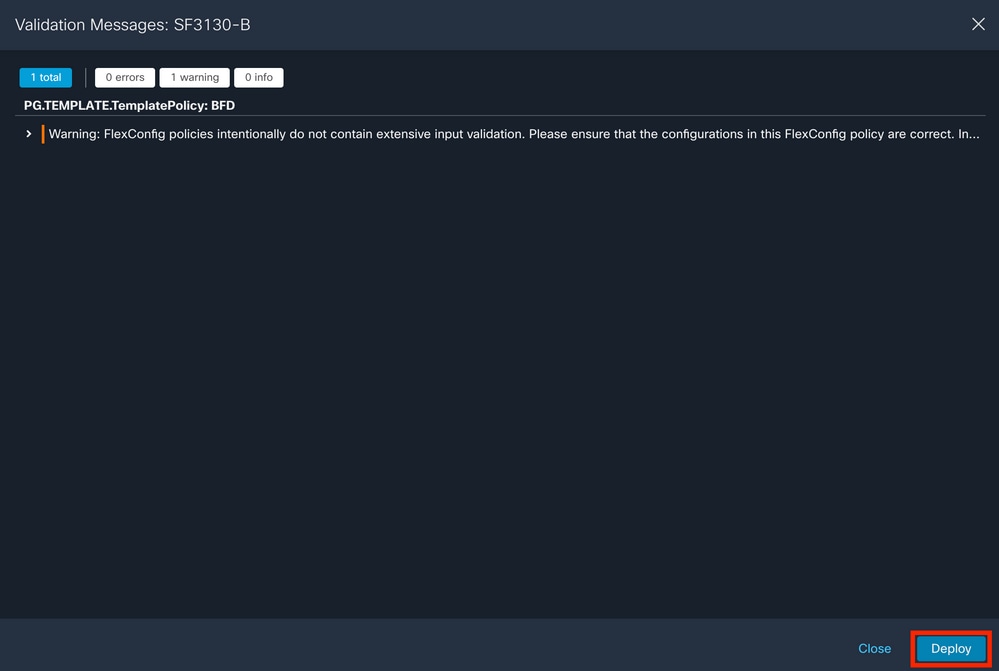

按一下 Deploy 按鈕。

注意:警告是預期的,只是提供資訊。

驗證

使用下一命令直接在CLI會話中驗證BFD配置和狀態。

> system support diagnostic-cli

Attaching to Diagnostic CLI ... Press 'Ctrl+a then d' to detach.

Type help or '?' for a list of available commands.

SF3130-A> enable

Password:

SF3130-A# show running-config | inc bfd

bfd-template single-hop Template

bfd template Template

neighbor 172.16.10.2 fall-over bfd single-hop

SF3130-A# show bfd summary

Session Up Down

Total 1 1 0

SF3130-A# show bfd neighbors

IPv4 Sessions

NeighAddr LD/RD RH/RS State Int

172.16.10.2 1/1 Up

疑難排解

目前尚無適用於此組態的具體疑難排解資訊。