簡介

本文檔介紹將Microsoft Graph API與Cisco XDR整合的過程,以及可查詢的資料型別。

必要條件

- Cisco XDR管理員帳戶

- Microsoft Azure系統管理員帳戶

- 訪問Cisco XDR

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

整合步驟

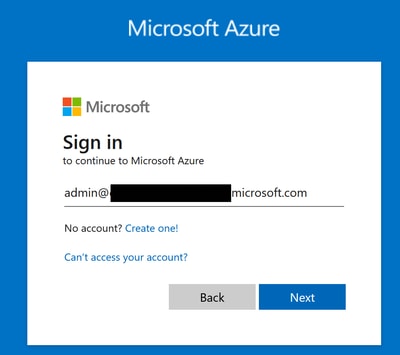

步驟 1.

以系統管理員身份登入Microsoft Azure。

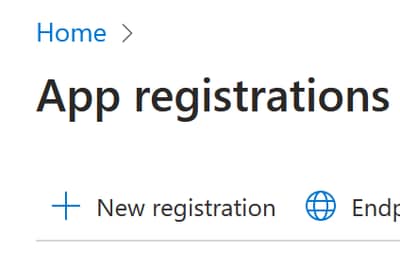

步驟 2.

點選App Registrations Azure服務門戶。

步驟 3.

按一下New registration。

步驟 4.

鍵入名稱以標識您的新應用。

在支援的帳戶型別上,選擇 Accounts in this organizational directory only選項。

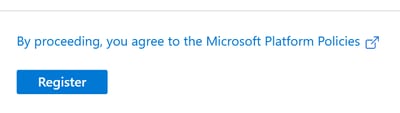

步驟 5.

滾動到螢幕底部並按一下 Register。

步驟 6.

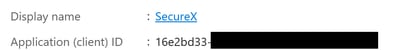

導航回Azure服務頁面,點選App Registrations > Owned Applications。

辨識您的應用程式並按一下名稱。在本例中為SecureX。

步驟 7.

系統將顯示應用摘要。請確定以下相關詳細資訊:

應用程式(使用者端)辨識碼:

目錄(租戶) ID:

步驟 8.

導航到Manage Menu > API Permissions。

步驟 9.

在「配置的許可權」下,按一下Add a Permission。

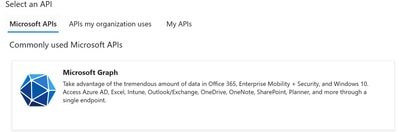

步驟 10.

在「請求API許可權」部分中,按一下 Microsoft Graph。

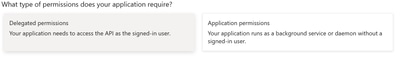

步驟 11.

選擇Application permissions。

在搜尋欄中查詢Security。展開 Security Actions 並選取

- 安全事件並選擇

- 威脅指示器並選擇

- ThreatIndicators.ReadWrite.OwnedBy

按一下Add permissions。

步驟 12.

檢閱您選取的許可權。

按一下 Grant Admin consent 以取得您的組織。

出現一個提示,提示您選擇是否要同意所有許可權。按一下Yes。

將會顯示類似快顯視窗,如下圖所示:

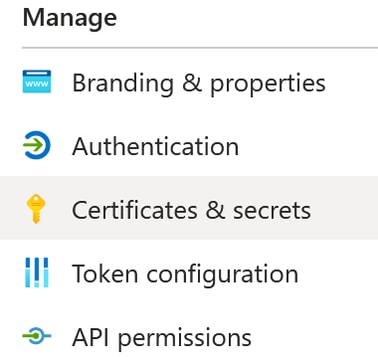

步驟 13.

導航到Manage > Certificates & Secrets。

按一下Add New Client Secret。

撰寫簡短描述並選取有效的日期Expires。建議選擇6個月以上的有效日期,以防止API金鑰過期。

建立後,將說明 Value的部分複製並儲存在安全位置,因為它可用於整合。

獲取所有資訊後,導航回 Overview 並複製應用的值。然後導航到SecureX。

步驟 14.

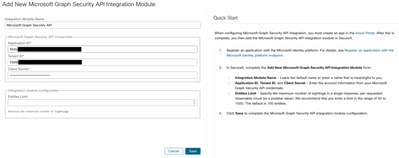

導航到Integration Modules > Available Integration Modules > 選擇Microsoft Security Graph API,點選Add。

分配名稱並貼上您從Azure門戶獲得的值。

按一下Save,然後等待運行狀況檢查成功。

執行調查

目前,Microsoft Security Graph API未在Cisco XDR Dashboard中填充磁貼。相反,可以使用調查來查詢Azure門戶中的資訊。

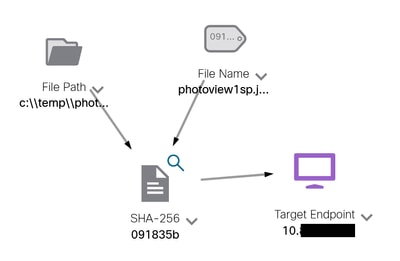

請記住,Graph API只能查詢:

- ip

- 網域

- 主機名

- url

- 檔案名稱

- file_path

- sha256

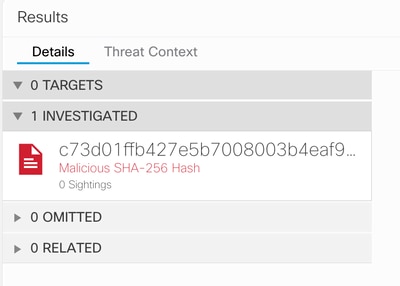

在本示例中,調查使用了此SHAc73d01ffb427e5b7008003b4eaf9303c1febd883100bf81752ba71f41c701148。

如您所見,它在實驗室環境中有0次發現,那麼如何測試Graph API是否有效?

打開WebDeveloper工具,運行調查,然後找到名為Observables的檔案並發佈到visibility.amp.cisco.com的事件。

驗證

您可以使用此連結:Microsoft graph security Snapshots獲取快照清單,可幫助您瞭解可以從每種型別的可觀察得到的響應。

您可以看到如下圖所示的範例:

展開視窗,您可以看到整合所提供的資訊:

請記住,資料必須存在於Azure門戶中,當與其他Microsoft解決方案一起使用時,Graph API的運行效果更好。但是,這必須由Microsoft支援部門進行驗證。

疑難排解

- 授權失敗的訊息:

- 確保

Tenant ID 和Client ID的值正確並且仍然有效。

- 調查中未顯示任何資料:

- 確保複製並貼上了

Tenant ID 和 Client ID的適當值。

- 確保使用了

Certificates & Secrets部分 Value 的欄位資訊。 - 使用WebDeveloper工具確定調查發生時是否查詢圖形API。

- 當Graph API合併來自各種Microsoft警報提供者的資料時,請確保查詢過濾器支援OData。(例如,Office 365安全與合規性和Microsoft Defender ATP)。