使用Amazon Web Services的站點到站點VPN

目標

本文的目的是指導您在Cisco RV系列路由器和Amazon Web Services之間設定站點到站點VPN。

適用裝置 |軟體版本

簡介

站點到站點VPN允許連線到兩個或多個網路,這使企業和一般使用者能夠連線到不同的網路。Amazon Web Services(AWS)提供許多按需雲端計算平台,包括站點到站點VPN,使您能夠訪問您的AWS平台。本指南將幫助您將RV16X、RV26X、RV34X路由器上的站點到站點VPN配置到Amazon Web Services。

這兩個部分如下:

在Amazon Web Services上設定站點到站點VPN

在RV16X/RV26X、RV34X路由器上設定站點到站點VPN

在Amazon Web Services上設定站點到站點VPN

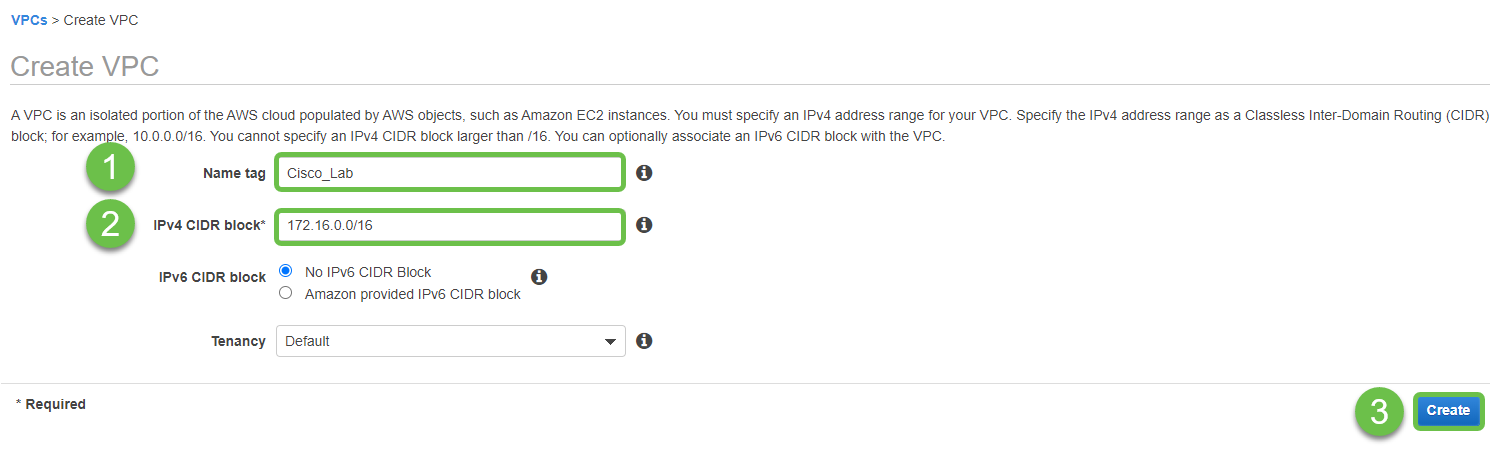

步驟1

建立一個新的VPC,定義一個IPv4 CIDR塊,之後我們將在該塊中定義用作我們的AWS LAN的LAN。選擇建立。

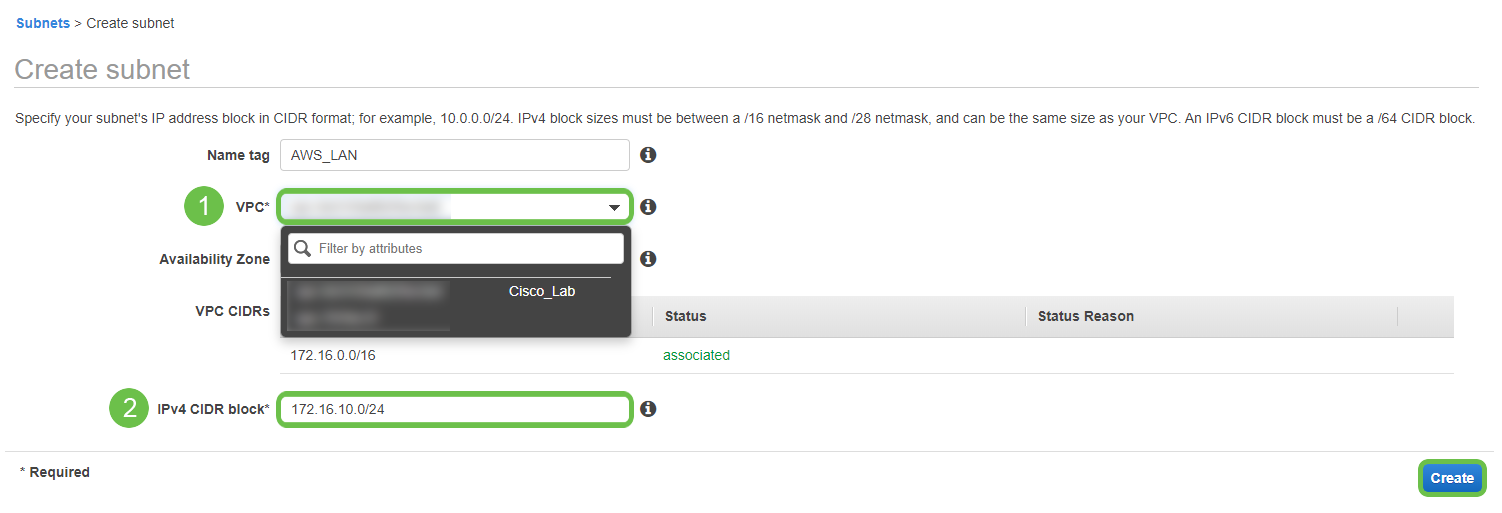

步驟2

建立子網時,請確保您已選擇先前創建的VPC。在先前建立的現有/16網路中定義子網。本示例使用172.16.10.0/24。

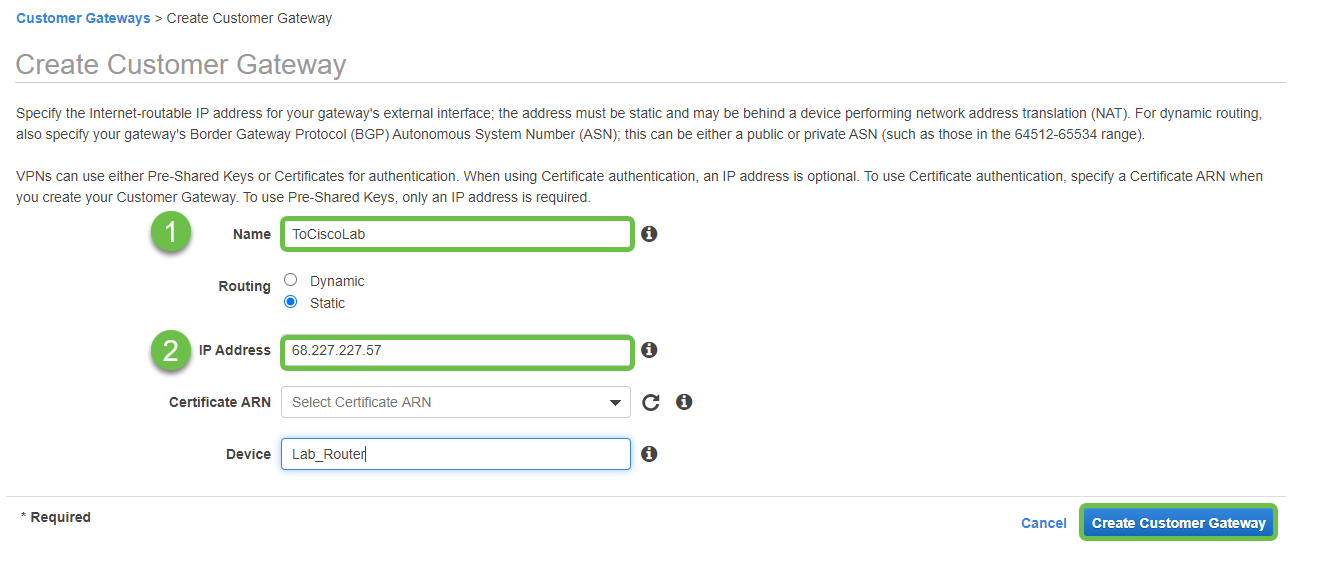

步驟3

建立客戶網關,將IP地址定義為Cisco RV路由器的公共IP地址。

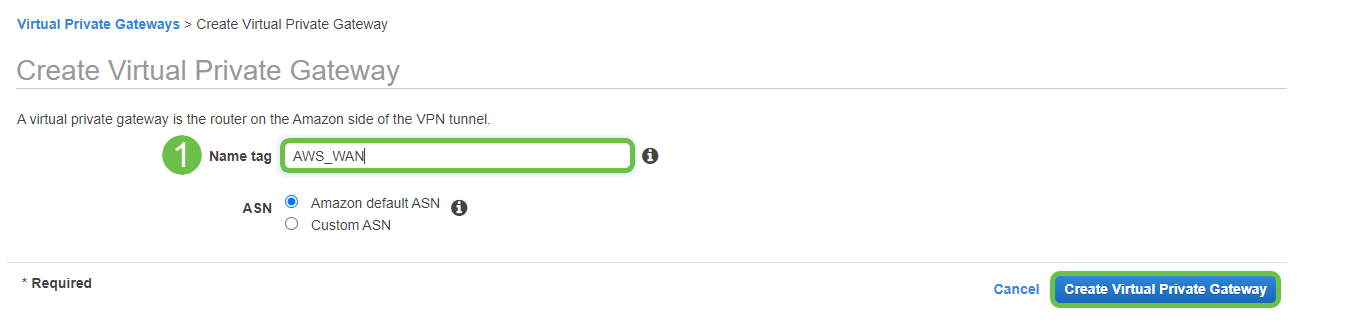

步驟4

建立虛擬專用網關 — 建立Name標籤以幫助稍後識別。

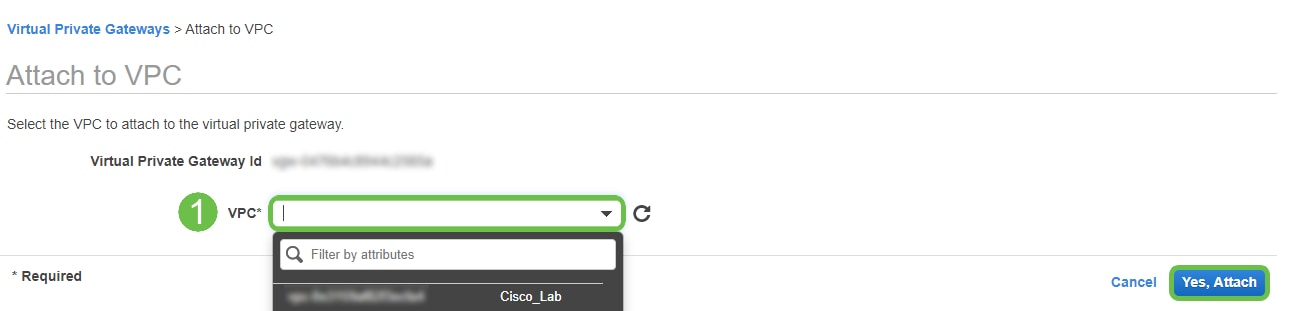

步驟5

將虛擬專用網關連線到先前建立的VPC。

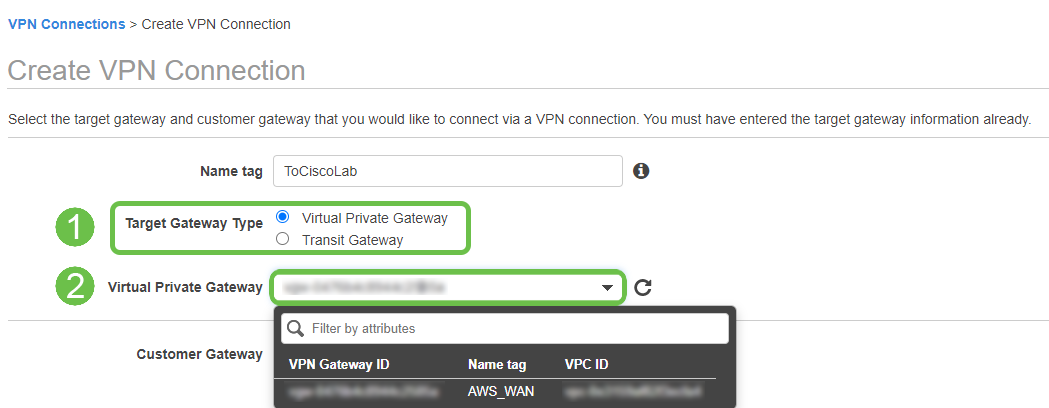

步驟6

建立新的VPN連線,選擇目標網關型別虛擬專用網關。將VPN連線與先前建立的虛擬專用網關相關聯。

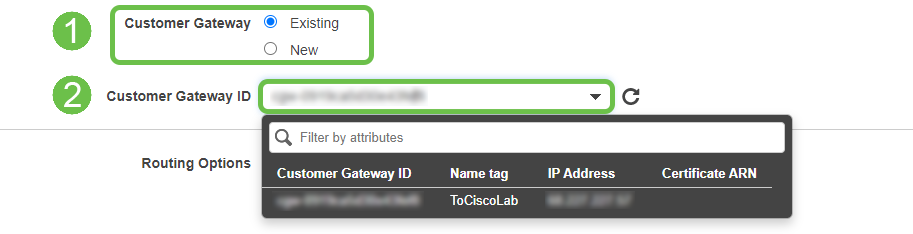

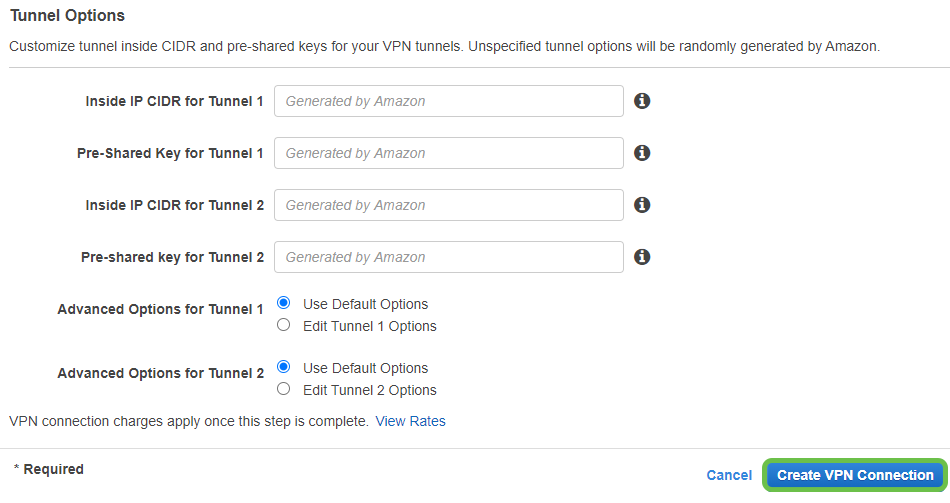

第7步

選擇Existing Customer Gateway。選擇之前建立的客戶網關。

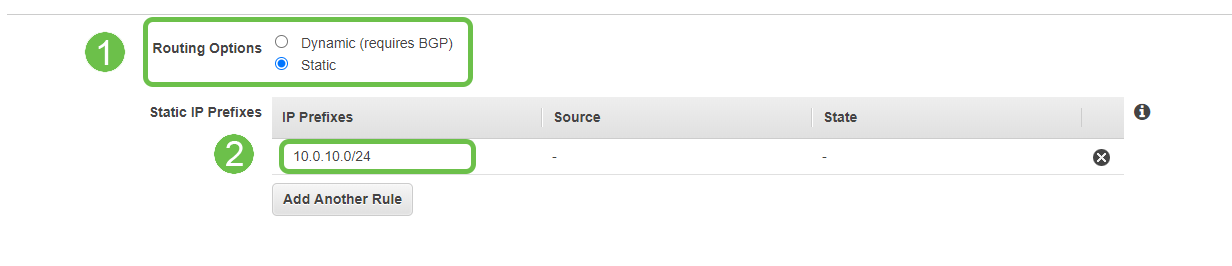

步驟8

對於路由選項,請確保選擇Static。輸入任何IP字首,包括您預計通過VPN的任何遠端網路的CIDR表示法。[這些網路存在於您的Cisco路由器上。]

步驟9

我們不會在本指南中介紹任何Tunnel Options — 選擇Create VPN Connection。

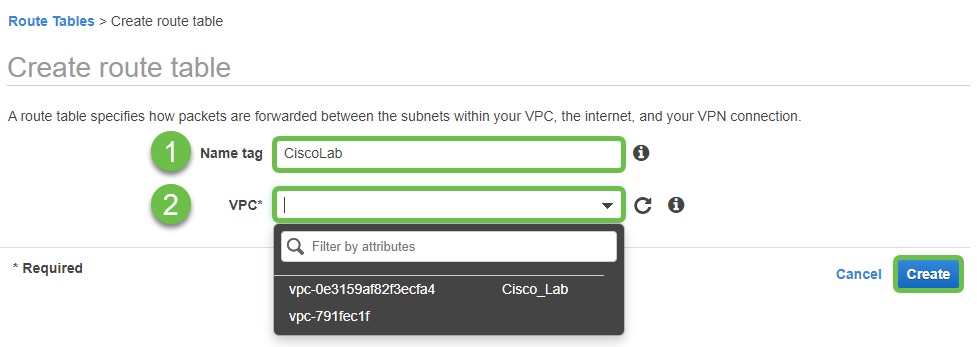

步驟10

建立路由表並關聯先前建立的VPC。按Create。

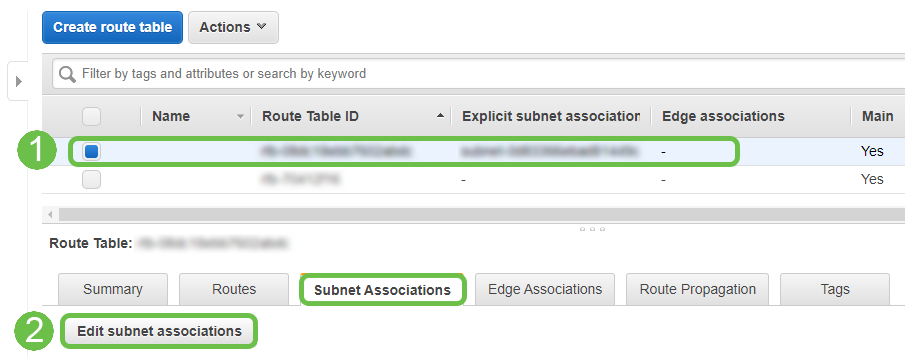

步驟11

選擇先前建立的路由表。在Subnet Associations頁籤中選擇Edit subnet associations。

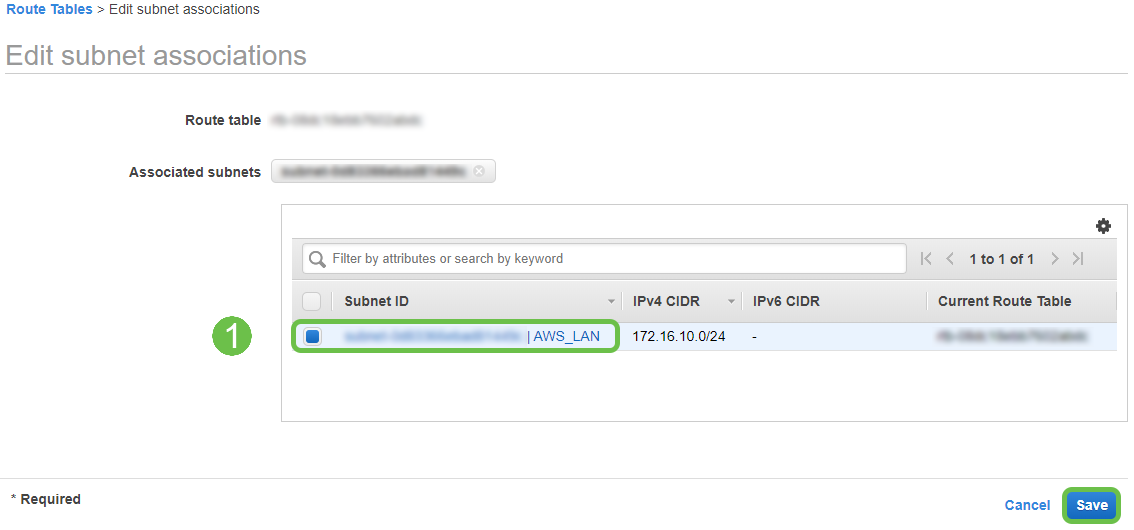

步驟12

在編輯子網關聯頁中,選擇以前建立的子網。選擇先前建立的路由表。然後選擇save。

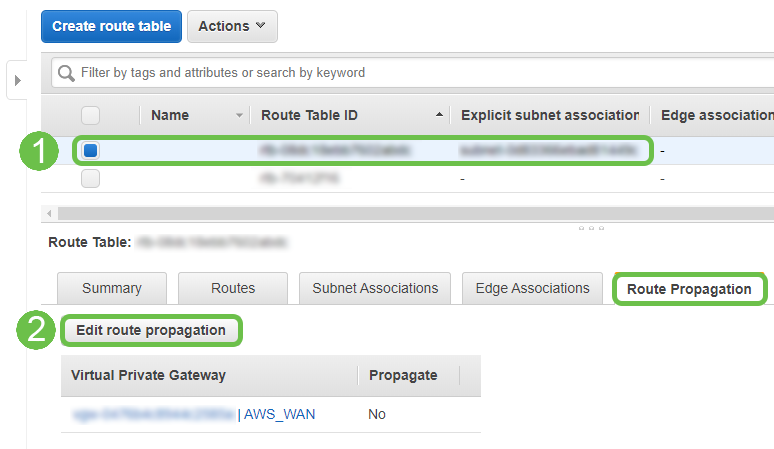

步驟13

在Route Propagation頁籤中,選擇Edit route propagation。

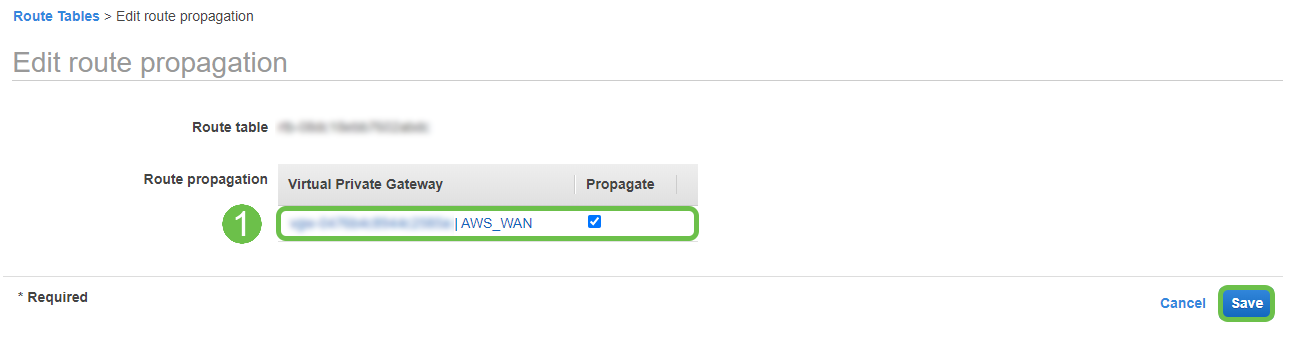

步驟14

選擇之前建立的虛擬專用網關。

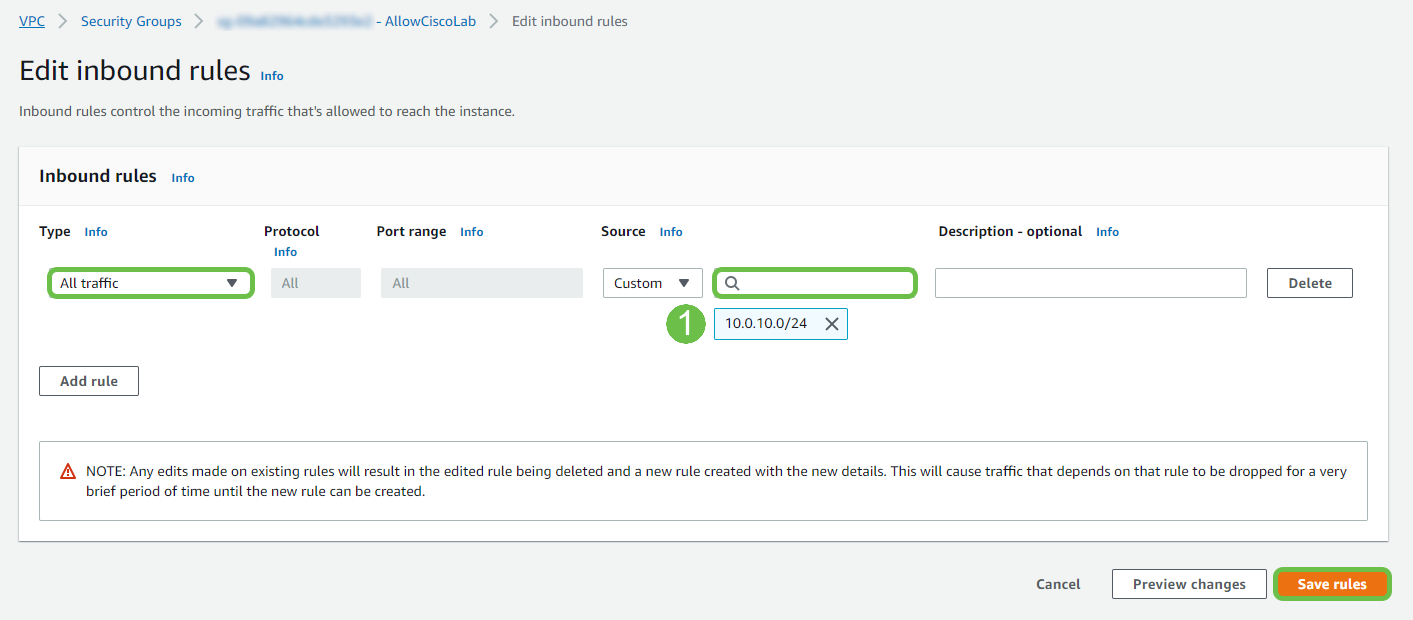

步驟15

在VPC > Security Groups中,確保已建立策略以允許所需的流量。

附註:在本例中,我們使用源10.0.10.0/24,該源與示例RV路由器上使用的子網相對應。

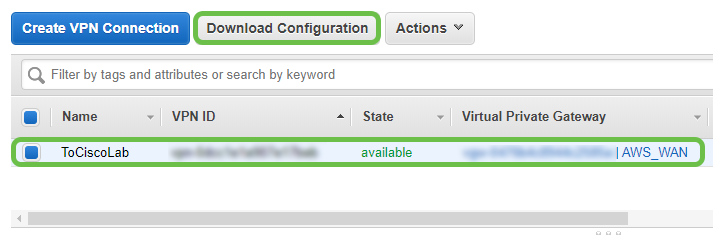

步驟16

選擇您之前建立的VPN連線,然後選擇Download Configuration。

在RV16X/RV26X、RV34X路由器上設定站點到站點

步驟1

使用有效憑證登入到路由器。

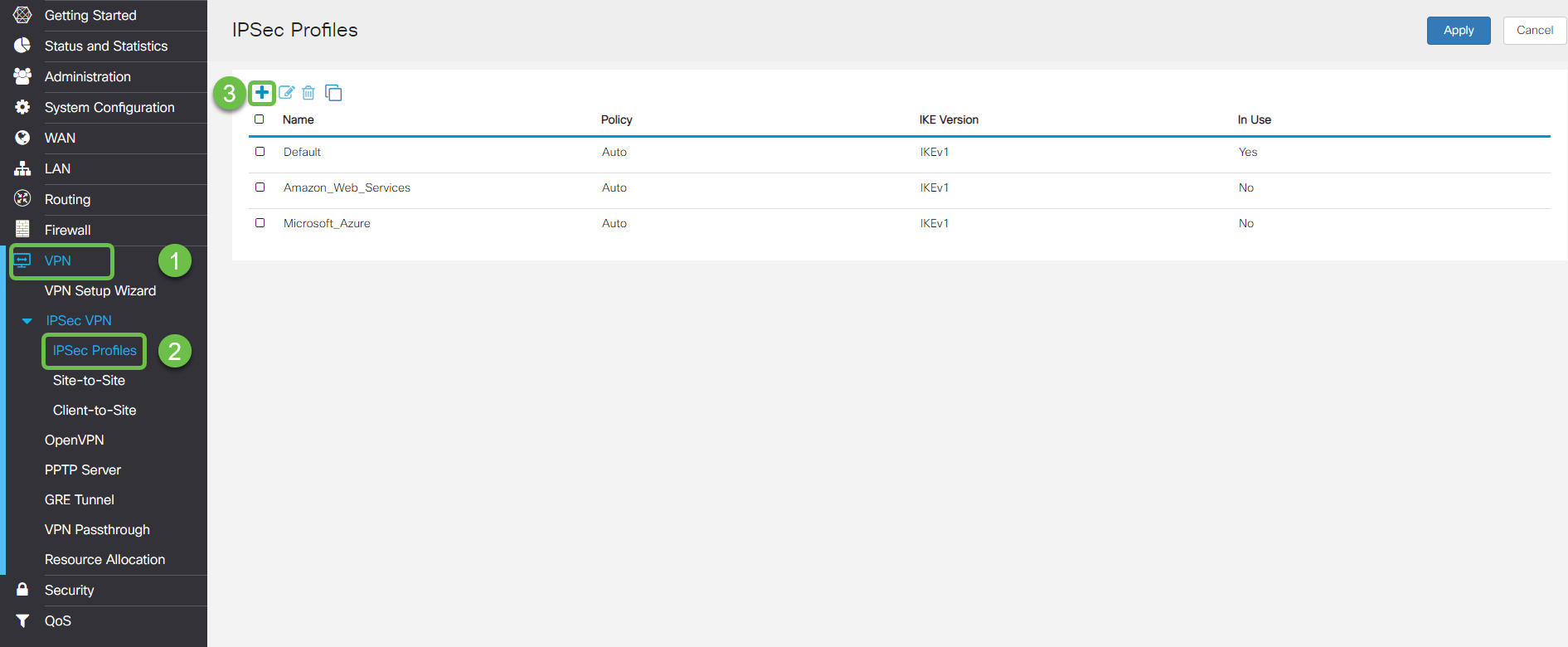

步驟2

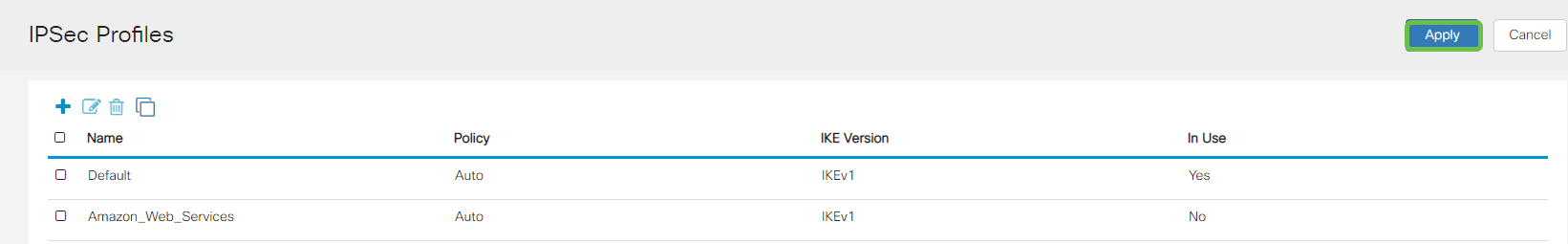

導航到VPN > Ipsec Profiles。這會將您帶到Ipsec配置檔案頁面,按新增圖示(+)。

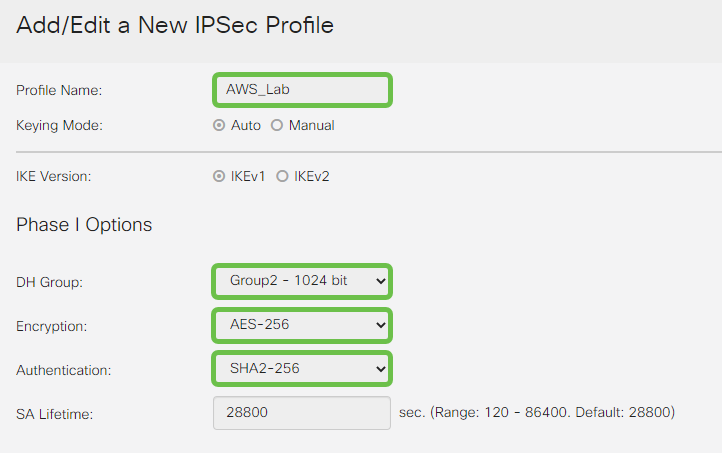

步驟3

我們現在建立我們的IPSEC配置檔案。在小型企業路由器上建立IPsec Profile時,請確保為階段1選擇DH Group 2。

附註:AWS將支援較低級別的加密和身份驗證 — 在本示例中,使用了AES-256和SHA2-256。

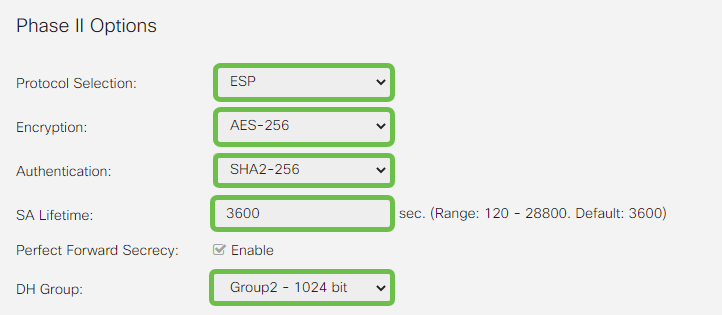

步驟4

確保您的第二階段選項與第一階段中提供的選項匹配。對於AWS DH組2,必須使用。

步驟5

按Apply後,您將導航到IPSEC頁面,一定要再次按Apply。

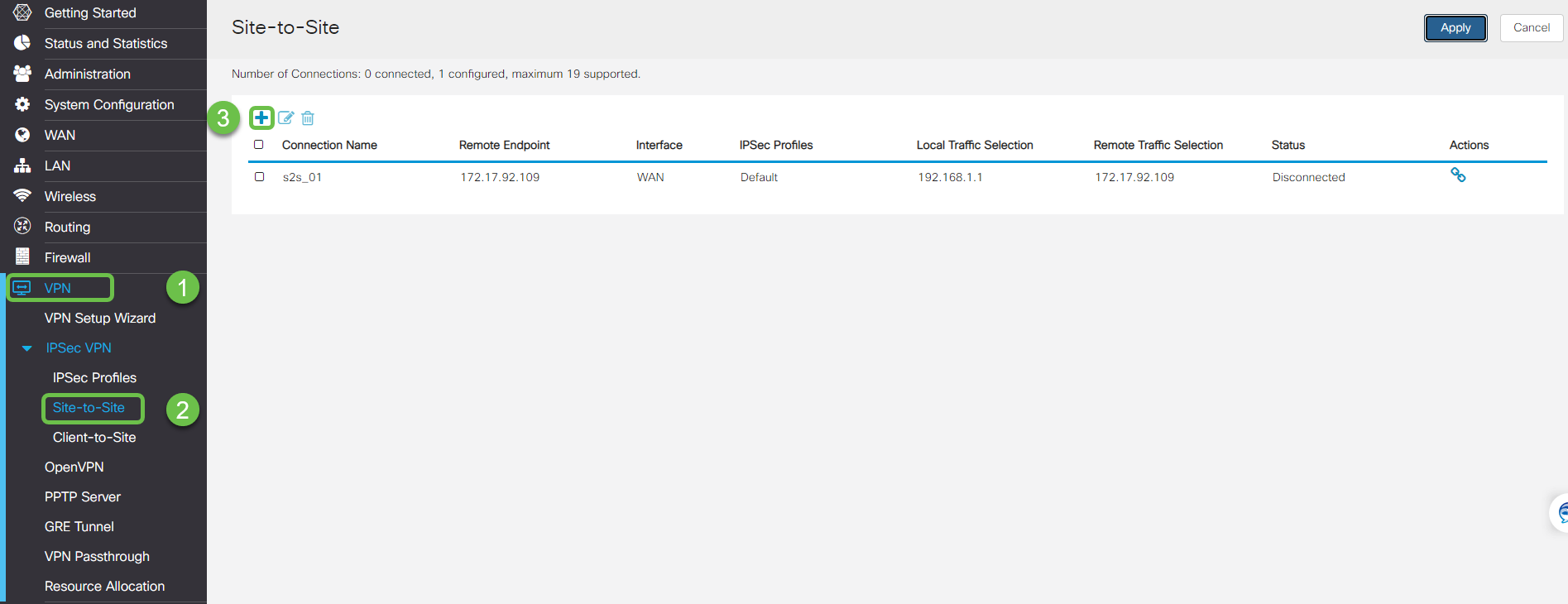

步驟6

導航到VPN< Client to site,然後在客戶端到站點頁面上按加號圖示(+)。

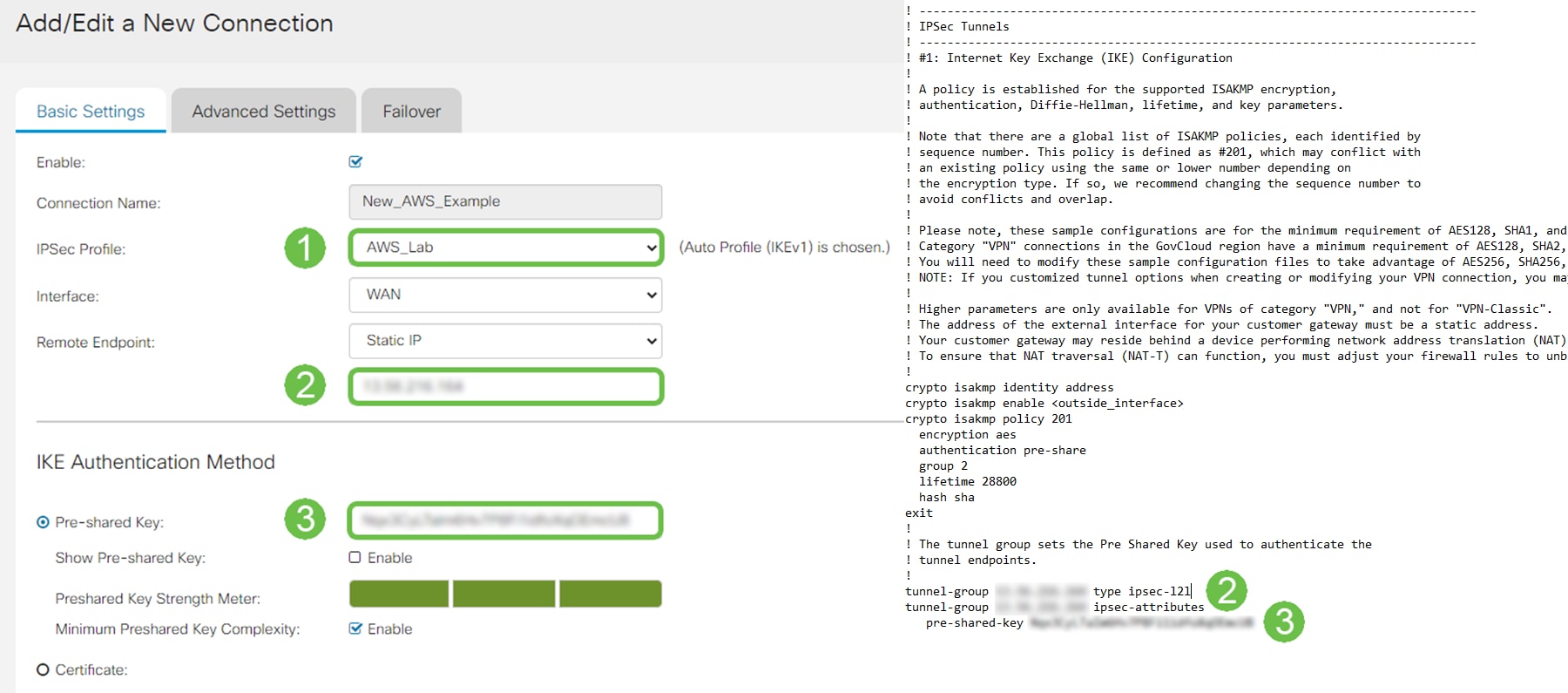

第7步

建立IPsec站點到站點連線時,請確保選擇在上面的步驟中建立的IPsec配置檔案。使用Static IP的Remote Endpoint型別,並輸入匯出的AWS配置中提供的地址。輸入從AWS匯出的配置中提供的預共用金鑰。

步驟8

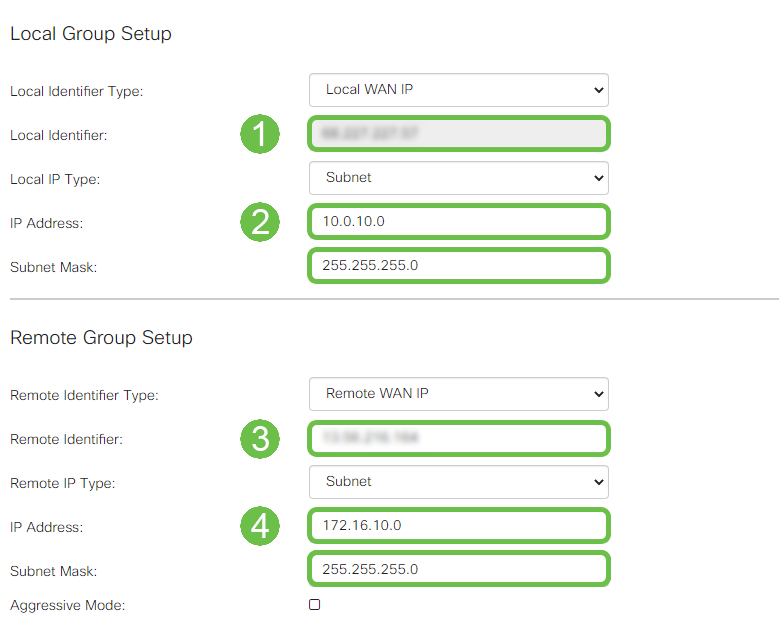

輸入Local Identifier for your Small Business router — 此條目應與AWS中建立的Customer Gateway匹配。輸入您的小型企業路由器的IP地址和子網掩碼 — 此條目應與AWS中新增到VPN連線的靜態IP字首匹配。輸入您的小型企業路由器的IP地址和子網掩碼 — 此條目應與AWS中新增到VPN連線的靜態IP字首匹配。

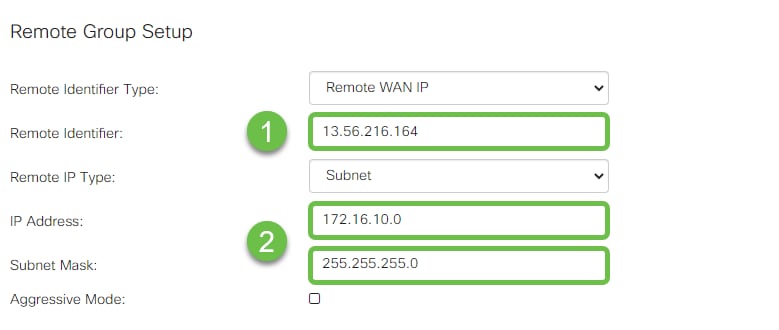

步驟9

輸入AWS連線的遠端識別符號 — 這將列在AWS站點到站點VPN連線的隧道詳細資訊下。輸入您的AWS連線的IP地址和子網掩碼(在AWS配置過程中定義)。然後按應用鍵。

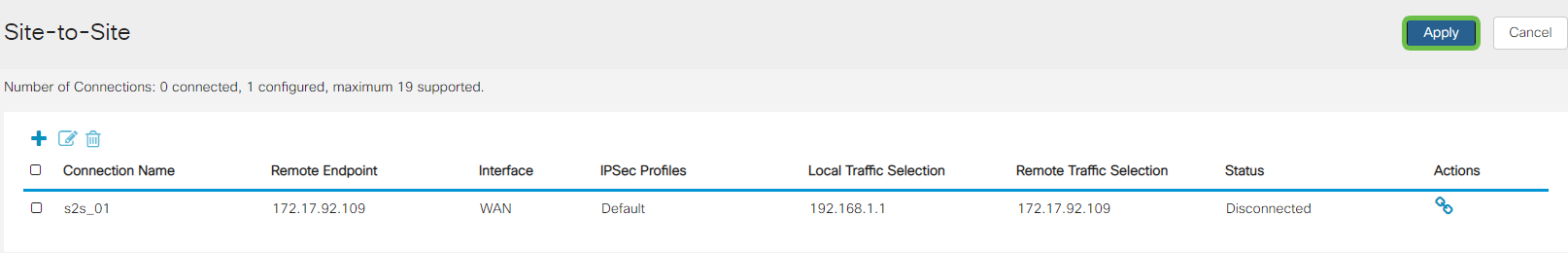

步驟10

進入Ip Site to Site(Ip站點到站點)頁面後,按Apply。

結論

現在,您已成功在RV系列路由器和AWS之間建立站點到站點VPN。有關站點到站點VPN的社群討論,請轉至思科小型企業支援社群頁面,然後搜尋站點到站點VPN。

意見

意見