在WAP571或WAP571E上配置Active Directory訪客身份驗證

目標

本文檔的目的是向您展示如何在WAP571或WAP571E上配置Active Directory訪客身份驗證。

簡介

Microsoft提供Windows Active Directory服務,即內部Active Directory(AD)。 它儲存網路的所有基本資訊,包括使用者、裝置和策略。管理員將AD用作建立和管理網路的單一位置。AD訪客身份驗證允許客戶端使用AD配置強制網路門戶基礎設施以進行身份驗證。強制網路門戶(CP)是一項功能,允許管理員向連線到無線接入點(WAP)的預定義使用者授予訪問許可權。 在客戶端能夠連線到網路之前,會將其定向到用於身份驗證和訪問條件的網頁。CP驗證適用於網路的訪客和已驗證使用者。此功能使用Web瀏覽器並將其轉換為身份驗證裝置。

CP例項是用於對WAP網路上的客戶端進行身份驗證的一組已定義的配置。例項可以配置為在使用者嘗試訪問相關虛擬接入點(VAP)時以不同方式響應,這些虛擬接入點模擬一個物理WAP裝置中的多個接入點。要瞭解有關VAP和配置過程中涉及的步驟的詳細資訊,請按一下此處。

強制網路門戶通常用於Wi-Fi熱點位置,以確保使用者同意條款和條件,並在訪問網際網路之前提供安全認證。對於某些組織,它們為加入的使用者提供了將來就品牌聯絡的機會。像這樣的功能有許多行銷使用案例。為了支援AD身份驗證,WAP需要與一個到三個Windows域控制器(也稱為伺服器)通訊以提供身份驗證。它可以通過從不同的AD域中選擇域控制器來支援多個域進行身份驗證。

適用裝置

-

WAP571

-

WAP571E

軟體版本

-

1.1.0.3

配置Active Directory訪客身份驗證

步驟1.通過輸入使用者名稱和密碼登入到WAP的Web配置實用程式。預設使用者名稱和密碼為cisco/cisco。如果已配置新的使用者名稱或密碼,請輸入這些憑據。按一下「Login」。

附註:在本文中,WAP571E用於演示AD訪客身份驗證的配置。選單選項可能會略有不同,具體取決於裝置的型號。

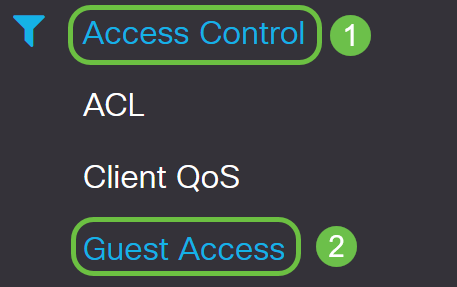

步驟2.選擇Access Control > Guest Access。

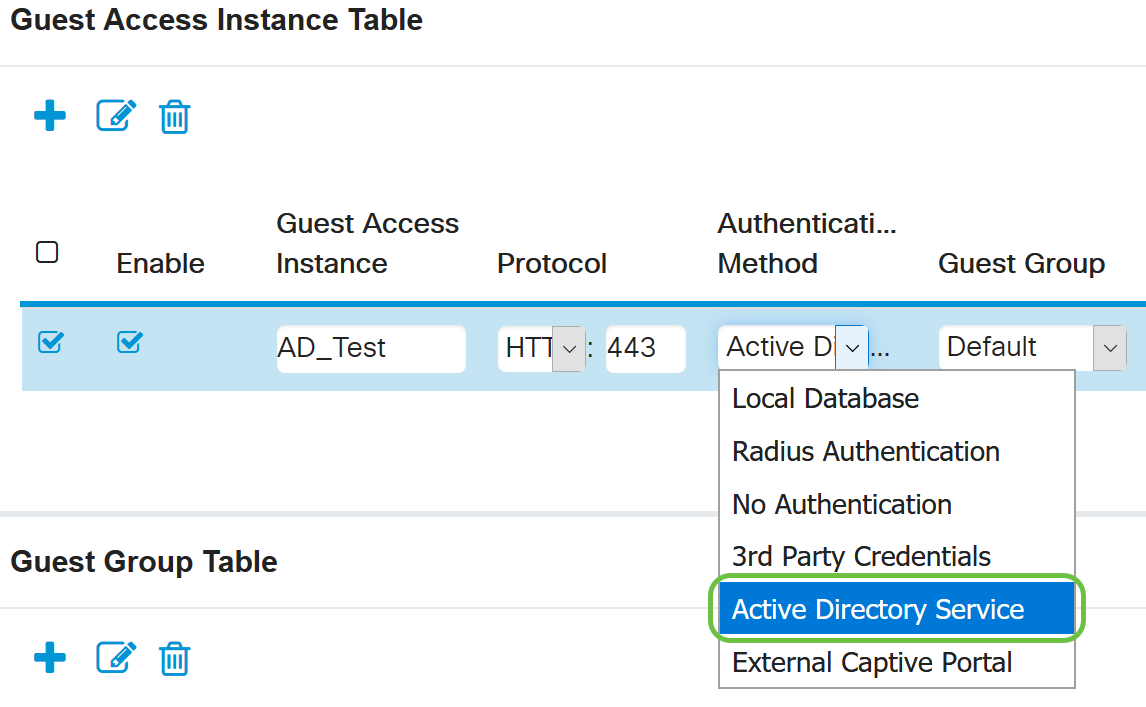

步驟3.在Guest Access Instance表中,您可以選擇plus圖示來新增新的Guest Access Instance,或者選擇鉛筆和紙張圖示來編輯現有圖示。WAP571或WAP571E接入點的訪客接入功能為裝置範圍內的臨時無線客戶端提供無線連線。接入點將廣播特定於訪客網路的服務集識別符號(SSID)。訪客會被重新導向至需要其輸入憑證的CP。實際上,這可以保護主網路的安全,同時仍然允許訪客訪問Internet。

CP的設定在WAP基於Web的實用程式的訪客訪問例項表中配置。Guest Access功能在酒店和辦公大堂、餐館和商場中特別有用。

在本示例中,通過按一下加號圖標,新增了一個新的Guest Access例項。

步驟4.命名訪客接入例項。在本示例中,它名為AD_Test。

步驟5.從下拉選單中選擇Protocol,供CP例項在驗證過程中使用。

-

HTTP — 在驗證期間不使用加密。

-

HTTPS — 使用安全套接字層(SSL),該層需要證書來提供加密。連線時向使用者顯示證書。

附註:客戶端配置強制網路門戶頁面以使用HTTPS而不是HTTP非常重要,因為前者更安全。如果客戶端選擇HTTP,則可以通過以未加密的明文傳輸使用者名稱和密碼,無意中暴露使用者名稱和密碼。最佳做法是使用HTTPS強制網路門戶頁面。

步驟6.選擇Authentication Method作為Active Directory服務。

步驟7.在Authentication Method列中按一下Active Directory服務旁邊的藍眼圖示,配置AD服務器的IP地址。

步驟8.開啟一個新的瀏覽器視窗。輸入AD伺服器的IP地址。在本示例中,使用的主機IP地址為172.16.1.35。按一下確定。

附註:作為可選步驟,可以按一下測試以驗證AD伺服器的IP地址是否有效。有關驗證步驟的詳細資訊,請按一下此處。最多可新增3個AD伺服器。

步驟9.按一下Apply以儲存變更。

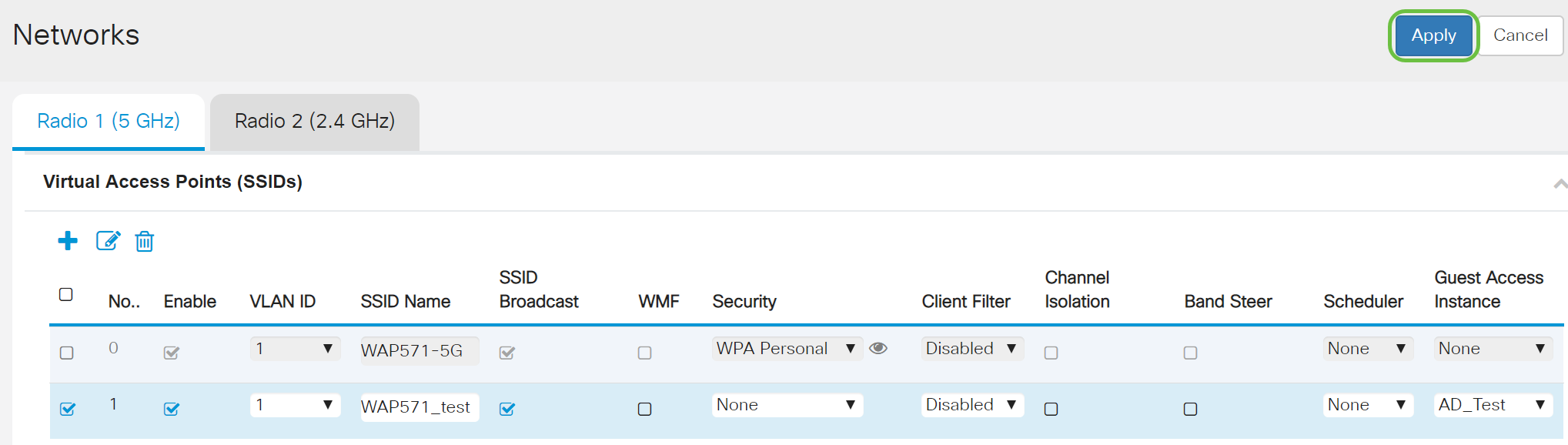

步驟10.前往功能表並選擇無線>網路。

步驟11.選擇網路,並指定其會選擇AD作為Guest Access Instance以進行驗證。在本示例中,網路是WAP571_test。

步驟12.按一下Apply。

結論

您現在已成功在WAP571或WAP571E上配置Active Directory訪客身份驗證。

有關使用AD身份驗證連線到訪客無線網路並驗證其功能的步驟,請參閱在WAP125或WAP581上配置Active Directory訪客身份驗證中的文章。

意見

意見