簡介

本檔案介紹從思科整合通訊管理員(CUCM)PCAP匯出憑證的程式。

作者:思科TAC工程師Adrian Esquillo。

必要條件

需求

思科建議您瞭解以下主題:

·傳輸層安全(TLS)握手

· CUCM證書管理

·安全檔案傳輸通訊協定(SFTP)伺服器

·即時監控工具(RTMT)

· Wireshark應用程式

採用元件

· CUCM 9.X及更高版本

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

可以匯出伺服器證書/證書鏈,以確認伺服器提供的伺服器證書/證書鏈與要上傳的證書或上傳到CUCM證書管理的證書相匹配。

作為TLS握手的一部分,伺服器將其伺服器證書/證書鏈提供給CUCM。

從CUCM PCAP匯出TLS證書

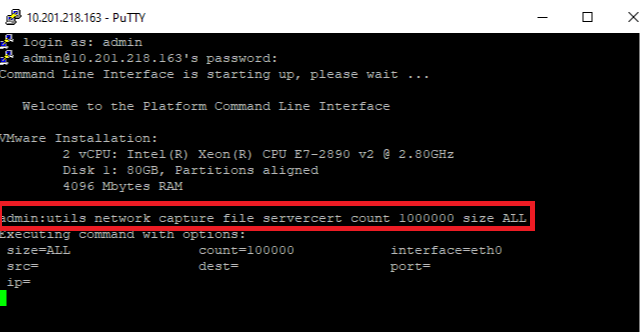

步驟1.在CUCM上啟動packet capture命令

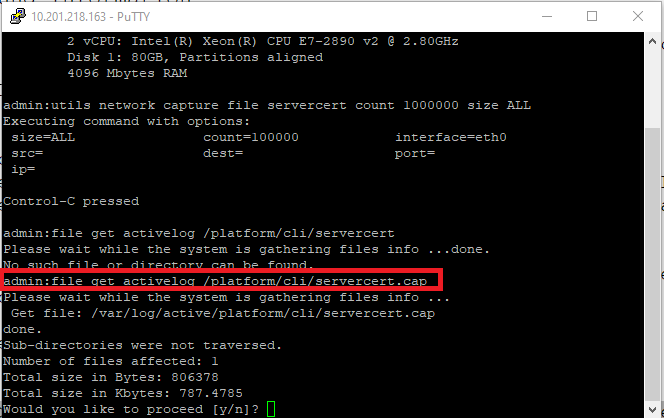

建立與CUCM節點的安全外殼(SSH)連線,並運行utils network capture(or capture-rotate)file <filename> count 1000000 size ALL命令,如下圖所示:

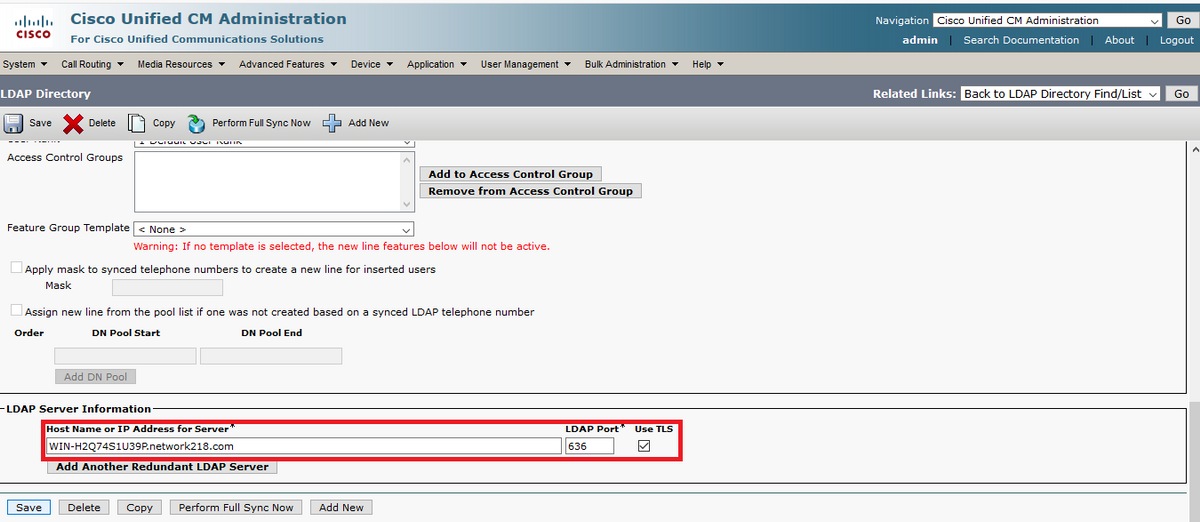

步驟2.啟動伺服器和CUCM之間的TLS連線

在本示例中,通過在TLS埠636上建立連線,可以在安全輕量級目錄訪問協定(LDAPS)伺服器和CUCM之間啟動TLS連線,如下圖所示:

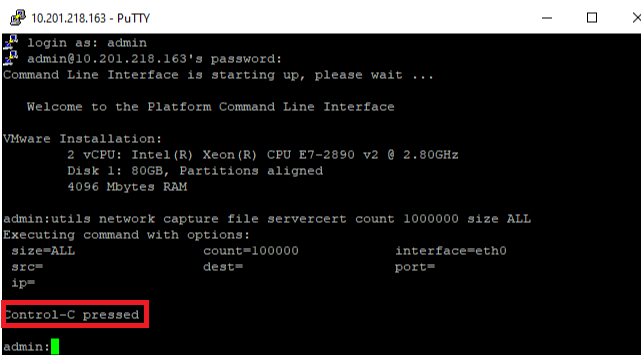

步驟3.完成TLS握手後停止CUCM PCAP

按Control-C以停止資料包捕獲,如下圖所示

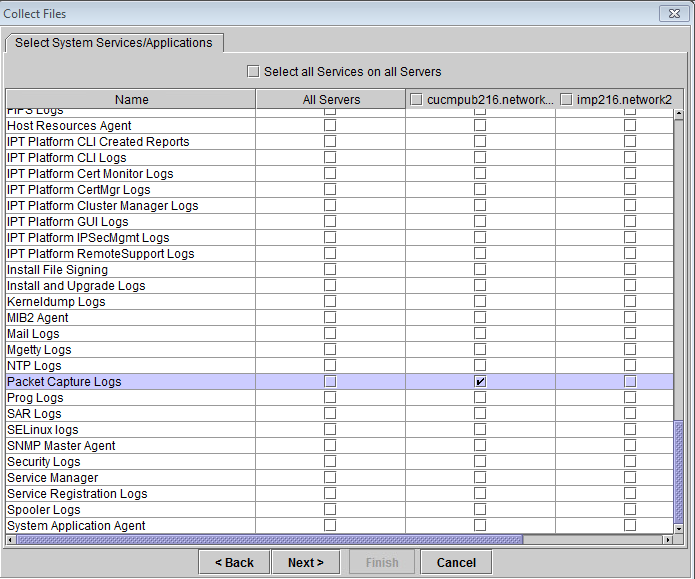

步驟4.使用列出的兩種方法中的任一種下載打包程式捕獲檔案

1.啟動CUCM節點的RTMT,然後導航到System > Tools > Trace > Trace & Log Central > Collect Files,並選中Packet Capture Logs框(繼續通過RTMT過程下載pcap),如下圖所示:

2.啟動安全檔案傳輸通訊協定(SFTP)伺服器,然後在CUCM SSH作業階段中執行命令file get activelog /patform/cli/<pcap filename>.cap(繼續按照提示在SFTP伺服器上下載PCAP),如下圖所示:

步驟5.確定伺服器向CUCM提供的證書數量

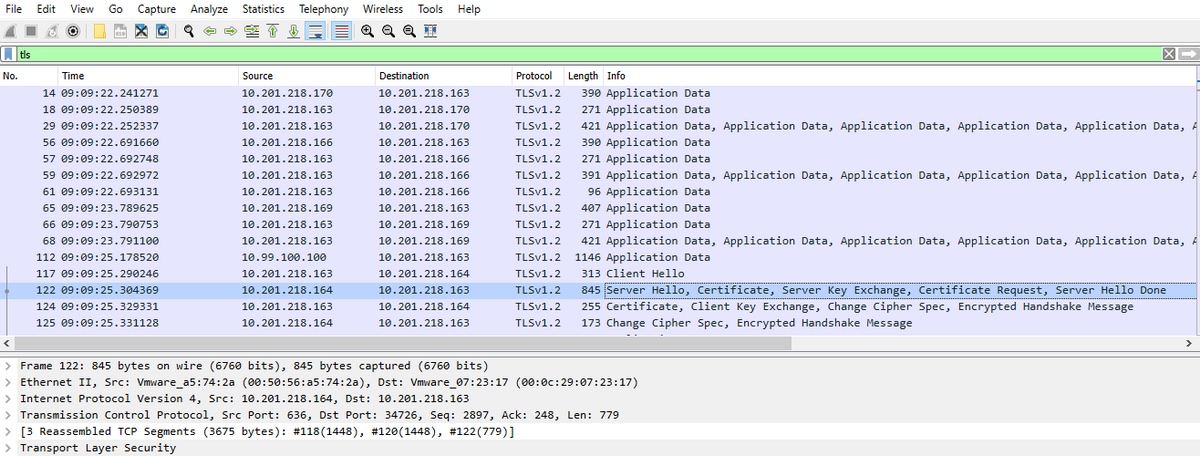

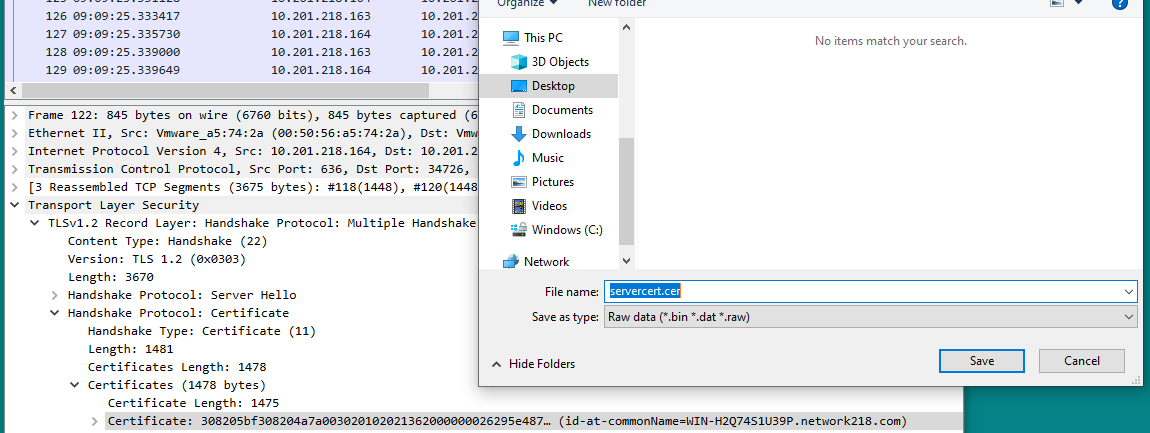

使用Wireshark應用程式開啟pcap並過濾tls,以確定包含向CUCM提供的伺服器證書/證書鏈的Server Hello的資料包。這是第122幀,如下圖所示:

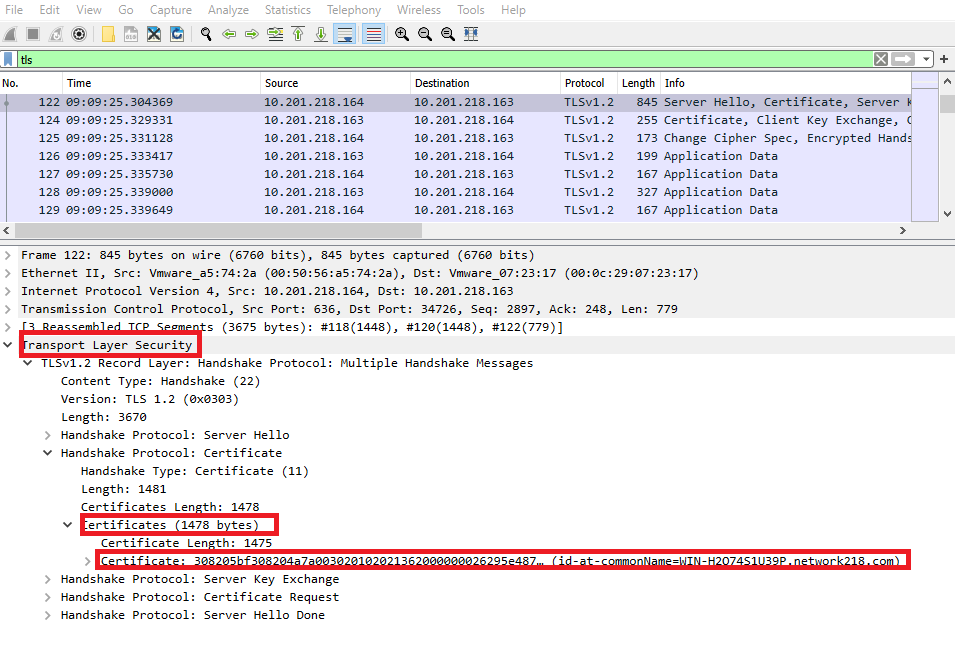

·從包含證書的Server Hello資料包中展開Transport Layer Security > Certificate資訊,以確定提供給CUCM的證書數量。首要憑證是伺服器憑證。在此案例中,只會顯示1個憑證(伺服器憑證),如下圖所示:

步驟6.從CUCM PCAP匯出伺服器證書/證書鏈

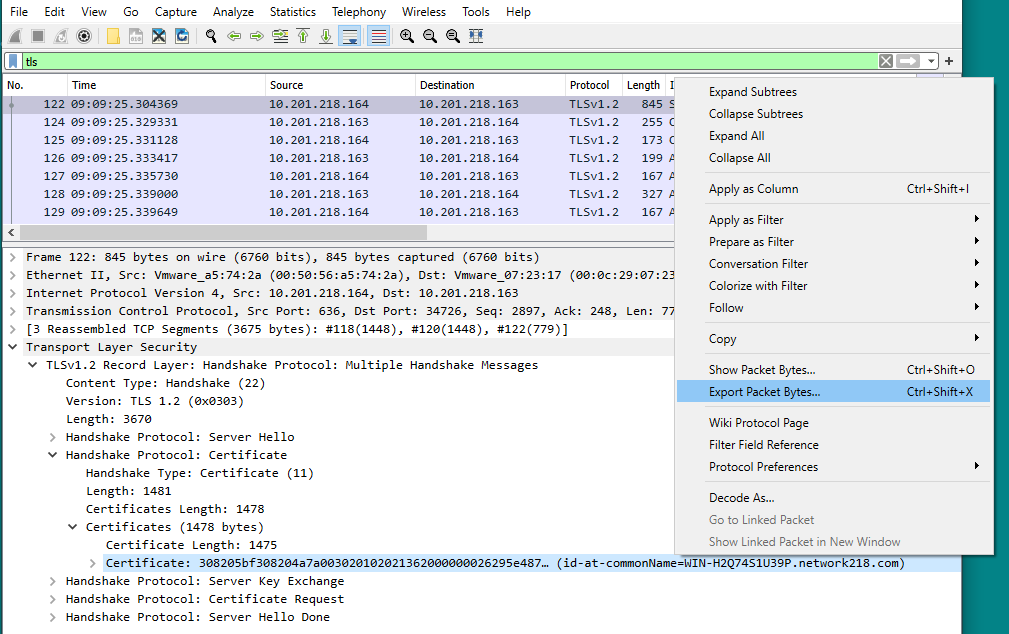

在此示例中,只顯示伺服器證書,因此您需要檢查伺服器證書。按一下右鍵伺服器證書,然後選擇Export Packet Bytes以另存為.cer證書,如下圖所示:

·在後續視窗中,提供.cer檔名,然後按一下「儲存」。儲存的檔案(在本案例中是儲存到案頭)命名為servercert.cer,如下圖所示:

步驟7.開啟儲存的.CER檔案以檢查內容

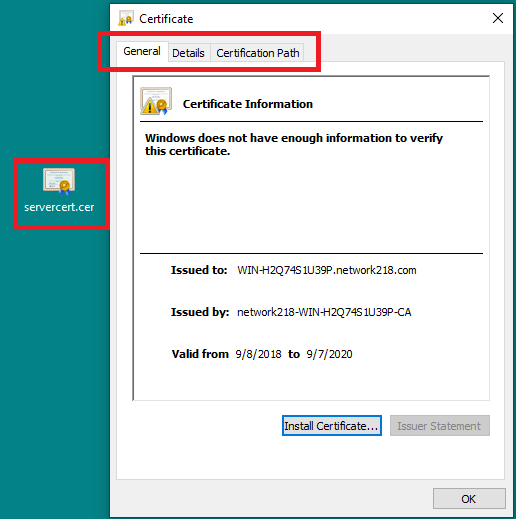

按兩下.cer檔案以檢查General、Details和Certificate Path頁籤中的資訊,如下圖所示:

驗證

目前沒有適用於此組態的驗證程序。

疑難排解

目前尚無適用於此組態的具體疑難排解資訊。