含輕量AP和無線LAN控制器(WLC)的遠端邊緣AP(REAP)組態範例

目錄

簡介

思科統一無線網路中引入的遠端邊緣接入點(REAP)功能允許從無線LAN(WLAN)控制器(WLC)遠端部署思科輕量接入點(LAP)。 這使它們成為分支機構和小型零售場所的理想選擇。本文說明如何使用Cisco 1030系列LAP和4400 WLC部署基於REAP的WLAN網路。

必要條件

需求

嘗試此組態之前,請確保符合以下要求:

-

瞭解WLC以及如何設定WLC基本引數

-

瞭解Cisco 1030 LAP中的REAP運行模式

-

瞭解外部DHCP伺服器和/或域名系統(DNS)伺服器的配置

-

Wi-Fi保護訪問(WPA)概念知識

採用元件

本文中的資訊係根據以下軟體和硬體版本:

-

Cisco 4400系列WLC(執行韌體版本4.2)

-

Cisco 1030 LAP

-

運行Cisco IOS®軟體版本12.2(13)T13的兩台Cisco 2800系列路由器

-

運行韌體版本3.0的Cisco Aironet 802.11a/b/g客戶端介面卡

-

Cisco Aironet案頭實用程式版本3.0

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路正在作用,請確保您已瞭解任何指令可能造成的影響。

慣例

如需文件慣例的詳細資訊,請參閱思科技術提示慣例。

背景資訊

REAP模式使LAP可以駐留在WAN鏈路上,同時仍然能夠與WLC通訊並提供常規LAP的功能。此時只有1030 LAP支援REAP模式。

為了提供此功能,1030 REAP將輕量型存取點通訊協定(LWAPP)控制平面與無線資料平面分隔開來。Cisco WLC仍用於集中控制和管理,其方式與使用常規基於LWAPP的接入點(AP)相同,同時所有使用者資料在AP進行本地橋接。在WAN中斷期間可以保持對本地網路資源的訪問。

REAP AP支援兩種操作模式:

-

正常REAP模式

-

獨立模式

當REAP AP和WLC之間的WAN鏈路接通時,LAP設定為正常REAP模式。當LAP在正常REAP模式下運行時,它們最多可以支援16個WLAN。

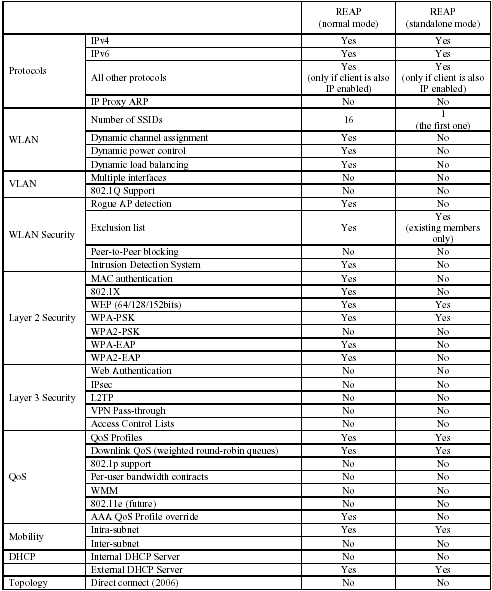

當WLC和LAP之間的WAN鏈路斷開時,啟用REAP的LAP會切換到獨立模式。在獨立模式下,如果WLAN配置了有線等效保密(WEP)或任何本地身份驗證方法,則REAP LAP只能單獨支援一個WLAN而不支援WLC。在這種情況下,REAP AP支援的WLAN是AP上配置的第一個WLAN,即WLAN 1。這是因為大多數其他身份驗證方法都需要將資訊傳遞到控制器或從控制器傳遞出去,當WAN鏈路關閉時,此操作無法進行。在獨立模式下,LAP支援最少的功能集。下表顯示REAP LAP在獨立模式下支援的功能集,與正常模式下(WAN鏈路開啟且與WLC的通訊開啟時)REAP LAP支援的功能相比:

REAP LAP在正常REAP模式和獨立模式下支援的功能

下表顯示,兩種模式下的REAP LAP都不支援多個VLAN。不支援多個VLAN,因為REAP LAP只能駐留在單個子網上,因為它們無法執行IEEE 802.1Q VLAN標籤。因此,每個服務集識別符號(SSID)上的流量在與有線網路相同的子網中終止。因此,即使無線流量可能在SSID之間的空中分段,資料流量也不會在有線端分開。

有關REAP部署以及如何管理REAP及其限制的詳細資訊,請參閱分支機構的REAP部署指南。

設定

本節提供用於設定本文件中所述功能的資訊。

為了配置裝置以執行網路設定,請完成以下步驟:

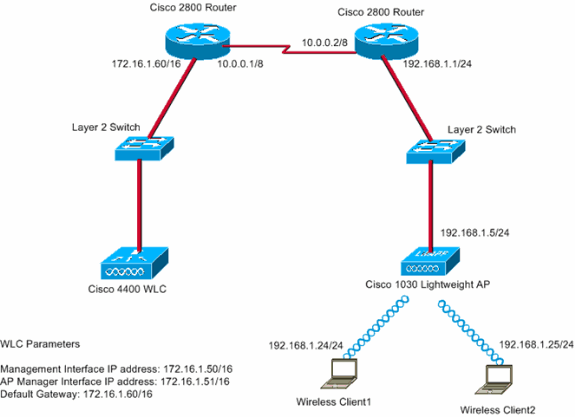

網路圖表

本檔案會使用以下網路設定:

主辦公室使用租用線路連線到分支辦公室。租用線路在兩端的2800系列路由器上終止。此示例使用開放最短路徑優先(OSPF)協定通過PPP封裝在WAN鏈路上路由資料。4400 WLC位於總部,而1030 LAP必須部署在遠端辦公室。1030 LAP必須支援兩個WLAN。以下是WLAN的引數:

-

WLAN 1

-

SSID - SSID1

-

Authentication — 打開

-

加密 — 臨時金鑰完整性協定(TKIP)(WPA預共用金鑰[WPA-PSK])

-

-

WLAN 2

-

SSID - SSID2

-

身份驗證 — 可擴展身份驗證協定(EAP)

-

加密 — TKIP

註:對於WLAN 2,本文檔中的配置使用WPA(802.1x驗證和TKIP加密)。

-

您必須為此設定配置裝置。

設定WLC的基本運作和設定WLAN

您可以在命令列介面(CLI)上使用啟動配置嚮導來配置WLC的基本操作。或者,您也可使用GUI設定WLC。本檔案介紹使用CLI上的啟動組態嚮導在WLC上進行組態。

WLC首次啟動後,直接進入啟動配置嚮導。使用配置嚮導配置基本設定。您可以在CLI或GUI上運行該嚮導。以下是啟動配置嚮導的示例:

Welcome to the Cisco Wizard Configuration Tool Use the '-' character to backup System Name [Cisco_33:84:a0]: WLC_MainOffice Enter Administrative User Name (24 characters max): admin Enter Administrative Password (24 characters max): ***** Management Interface IP Address: 172.16.1.50 Management Interface Netmask: 255.255.0.0 Management Interface Default Router: 172.16.1.60 Management Interface VLAN Identifier (0 = untagged): Management Interface Port Num [1 to 4]: 1 Management Interface DHCP Server IP Address: 172.16.1.1 AP Manager Interface IP Address: 172.16.1.51 AP-Manager is on Management subnet, using same values AP Manager Interface DHCP Server (172.16.1.1): Virtual Gateway IP Address: 1.1.1.1 Mobility/RF Group Name: Main Network Name (SSID): SSID1 Allow Static IP Addresses [YES][no]: Yes Configure a RADIUS Server now? [YES][no]: no Warning! The default WLAN security policy requires a RADIUS server. Please see documentation for more details. Enter Country Code (enter 'help' for a list of countries) [US]: Enable 802.11b Network [YES][no]: Yes Enable 802.11a Network [YES][no]: Yes Enable 802.11g Network [YES][no]: Yes Enable Auto-RF [YES][no]: Yes Configuration saved! Resetting system with new configuration...

此範例在WLC上設定以下引數:

-

系統名稱

-

管理介面IP地址

-

AP管理器介面IP地址

-

管理介面埠號

-

管理介面VLAN識別符號

-

移動組名稱

-

SSID

-

許多其他引數

這些引數用於設定WLC進行基本操作。如本節中的WLC輸出所示,WLC使用172.16.1.50作為管理介面IP地址,使用172.16.1.51作為AP管理器介面IP地址。若要設定網路的兩個WLAN,請在WLC上完成以下步驟:

-

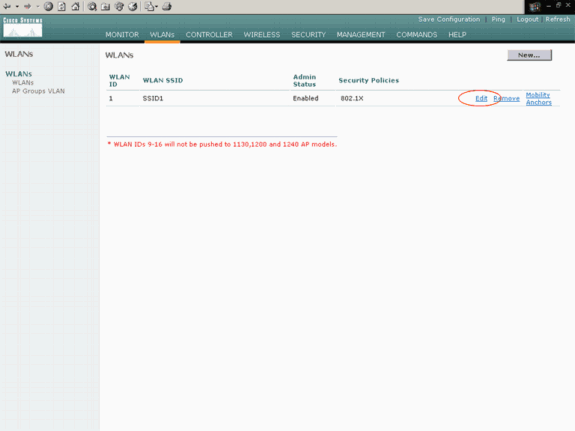

在WLC GUI中,按一下視窗頂部選單中的WLANs。

出現WLANs視窗。此視窗列出WLC上設定的WLAN。由於您使用啟動配置嚮導配置了一個WLAN,因此您必須為此WLAN配置其他引數。

-

按一下Edit以編輯WLAN SSID1。

以下是範例:

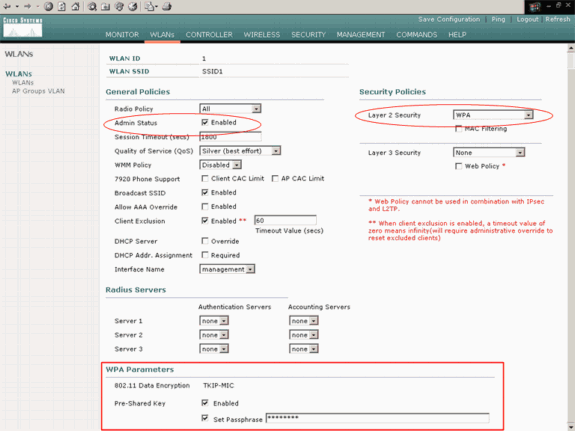

出現WLANs > Edit視窗。在此視窗中,您可以配置特定於WLAN的引數,其中包括General Policies、Security Policies、RADIUS server等。

-

在WLANs > Edit視窗進行以下選擇:

-

在General Policies區域中,選中Admin Status旁邊的Enabled覈取方塊以啟用此WLAN。

-

從Layer 2 Security下拉選單中選擇WPA,以便對WLAN 1使用WPA。

-

在視窗底部定義WPA引數。

要在WLAN 1上使用WPA-PSK,請在WPA引數區域選中Pre-Shared Key旁邊的Enabled覈取方塊,然後輸入WPA-PSK的密碼。WPA-PSK將使用TKIP進行加密。

註:WPA-PSK密碼必須與客戶端介面卡上配置的密碼匹配,WPA-PSK才能正常工作。

-

按一下「Apply」。

以下是範例:

您已為WPA-PSK加密配置WLAN 1。

-

-

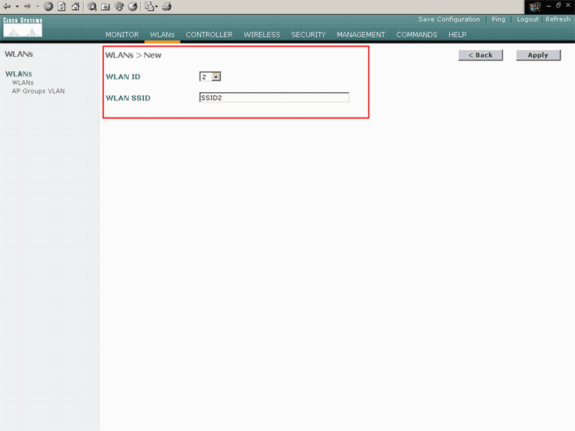

若要定義WLAN 2,請在WLANs視窗中按一下New。

出現WLAN > New視窗。

-

在WLAN > New視窗中,定義WLAN ID和WLAN SSID,然後按一下Apply。

以下是範例:

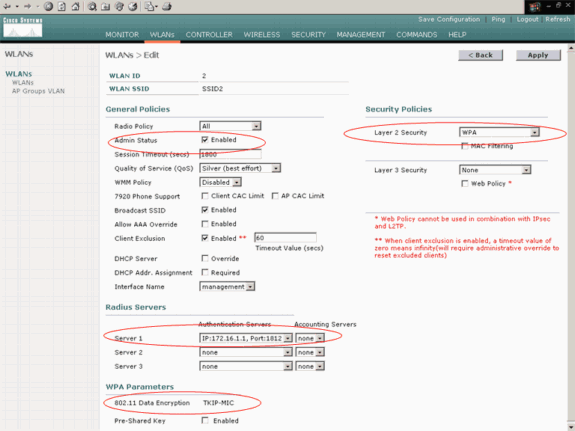

此時會顯示第二個WLAN的WLAN > Edit視窗。

-

在WLANs > Edit視窗進行以下選擇:

-

在General Policies區域中,選中Admin Status旁邊的Enabled覈取方塊以啟用此WLAN。

-

從Layer 2 Security下拉選單中選擇WPA,以便為此WLAN配置WPA。

-

在Radius Servers區域中,選擇用於客戶端身份驗證的適當RADIUS伺服器。

-

按一下「Apply」。

以下是範例:

-

注意:本文檔不解釋如何配置RADIUS伺服器和EAP身份驗證。有關如何使用WLC配置EAP身份驗證的資訊,請參閱使用WLAN控制器(WLC)的EAP身份驗證配置示例。

在遠端站點上為安裝準備AP

啟動是一個過程,LAP通過此過程獲得可以連線的控制器的清單。LAP連線到單個控制器後,會立即獲知移動組中的所有控制器。透過這種方式,LAP會瞭解加入群組中的所有控制器所需的資訊。

為了啟動支援REAP的AP,請將AP連線到總部有線網路。此連線允許AP發現單個控制器。LAP在主辦公室加入控制器後,AP下載與WLAN基礎設施和配置對應的AP作業系統(OS)版本。移動組中的所有控制器的IP地址都將傳輸到AP。當AP擁有它所需的所有資訊時,AP可以在遠端位置連線。如果IP連線可用,則AP可以發現並加入清單中利用率最低的控制器。

注意:在關閉AP之前確保將其設定為「REAP」模式,以便將其傳送到遠端站點。您可以通過控制器CLI或GUI或使用Wireless Control System(WCS)模板在AP級別設定模式。預設情況下,AP設定為執行常規「本地」功能。

LAP可以使用以下任何一種方法來探索控制器:

-

第2層發現

-

第3層發現

-

使用本地子網廣播

-

使用DHCP選項43

-

使用DNS伺服器

-

使用無線調配(OTAP)

-

使用內部DHCP伺服器

註:要使用內部DHCP伺服器,LAP必須直接連線到WLC。

-

本檔案假設LAP使用DHCP選項43探索機制註冊到WLC。有關使用DHCP選項43將LAP註冊到控制器以及其他發現機制的更多資訊,請參閱輕量AP(LAP)註冊到無線LAN控制器(WLC)。

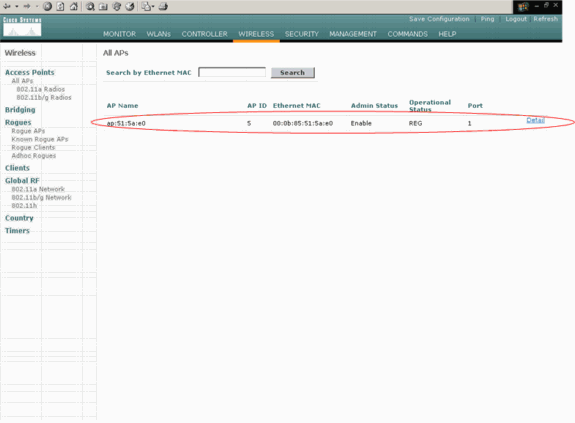

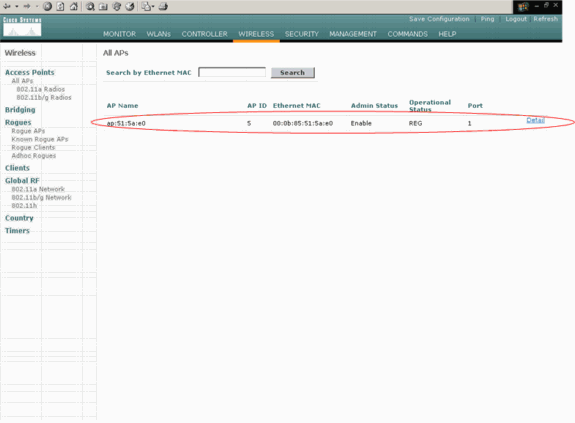

LAP發現控制器後,您可以在WLC的「Wireless(無線)」視窗中看到AP已註冊到控制器。以下是範例:

完成以下步驟,為正常REAP模式配置LAP:

-

在WLC GUI上,按一下「Wireless」。

出現「All APs(所有AP)」視窗。此視窗列出註冊到WLC的AP。

-

選擇必須為REAP模式配置的AP,然後按一下Detail。

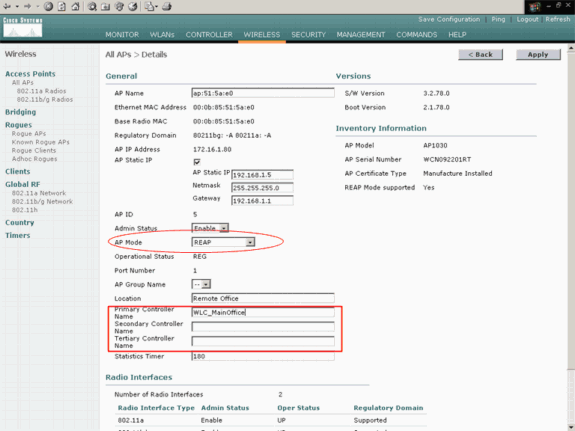

此時將顯示特定AP的「所有AP」>「詳細資訊」視窗。在此視窗中,您可以配置AP的各種引數,其中包括:

-

AP名稱

-

IP地址(可更改為靜態)

-

管理員狀態

-

安全引數

-

AP模式

-

AP可連線的WLC清單

-

其他引數

-

-

從AP Mode下拉選單中選擇REAP。

此模式僅適用於支援REAP的AP。

-

定義AP將用於註冊的控制器名稱,然後按一下Apply。

最多可以定義三個控制器名稱(主、次和第三控制器)。 AP按您在此視窗中提供的順序搜尋控制器。由於此範例僅使用一個控制器,因此範例將控制器定義為主要控制器。

以下是範例:

您已為REAP模式設定AP,並且可以在遠端站點部署它。

注意:在此示例視窗中,可以看到AP的IP地址已更改為靜態,並且已分配靜態IP地址192.168.1.5。進行此分配是因為這是遠端辦公室要使用的子網。因此,僅在啟動階段使用來自DHCP伺服器172.16.1.80的IP地址。將AP註冊到控制器後,您將地址更改為靜態IP地址。

配置2800路由器以建立WAN鏈路

為了建立WAN鏈路,此示例使用兩台具有OSPF的2800系列路由器在網路之間路由資訊。以下是本文範例情景的兩台路由器的組態:

| 總部 |

|---|

MainOffice#show run Building configuration... Current configuration : 728 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname MainOffice ! ! ip subnet-zero ! ! ! ! interface Ethernet0 ip address 172.16.1.60 255.255.0.0 !--- This is the interface which acts as the default gateway to the WLC. ! interface Virtual-Template1 no ip address ! interface Serial0 no ip address ! interface Serial1 !--- This is the interface for the WAN link. ip address 10.0.0.1 255.0.0.0 encapsulation ppp !--- This example uses PPP. Use the appropriate !--- encapsulation for the WAN connection. ! router ospf 50 !--- Use OSPF to route data between the different networks. log-adjacency-changes network 10.0.0.0 0.255.255.255 area 0 network 172.16.0.0 0.0.255.255 area 0 ! ! ip classless ip http server ! ! ! line con 0 line aux 0 line vty 0 4 ! end |

| 分支機構 |

|---|

BranchOffice#show run Building configuration... Current configuration : 596 bytes ! version 12.2 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname BranchOffice ! ! ip subnet-zero ! ! ! ! interface Ethernet0 ip address 192.168.1.1 255.255.255.0 !--- This is the interface which acts as the default gateway to the LAP. ! interface Serial0 no ip address ! interface Serial1 !--- This is the interface for the WAN link. ip address 10.0.0.2 255.0.0.0 encapsulation ppp clockrate 56000 ! router ospf 50 !--- Use OSPF to route data between the different networks. log-adjacency-changes network 10.0.0.0 0.255.255.255 area 0 network 192.168.1.0 0.0.0.255 area 0 ! ip classless ip http server ! ! ! ! line con 0 line aux 0 line vty 0 4 login autocommand access enable-timeout 2 ! end |

在遠端站點部署REAP AP

現在,您已在WLC上配置WLAN、準備LAP並在總部與遠端辦公室之間建立WAN鏈路,現在便準備在遠端站點部署AP。

在遠端站點為AP通電後,AP會按照您在啟動階段配置的順序查詢控制器。AP找到控制器後,AP向控制器註冊。以下提供範例。在WLC中,您可以看到AP已加入連線埠1上的控制器:

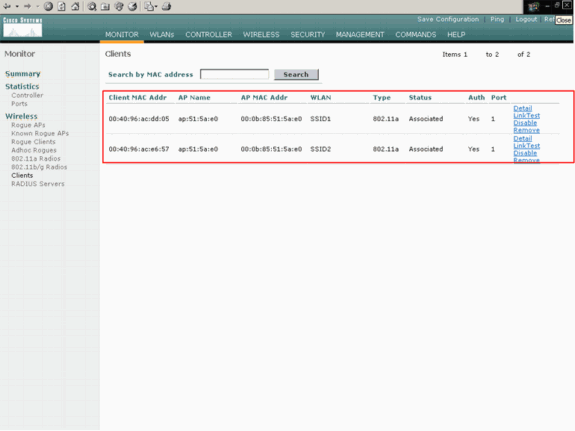

具有SSID SSID1且已啟用WPA-PSK的客戶端與WLAN 1上的AP關聯。具有SSID SSID2且已啟用802.1x身份驗證的客戶端與WLAN 2上的AP關聯。以下示例顯示兩個客戶端。一個客戶端連線到WLAN 1,另一個客戶端連線到WLAN 2:

驗證

使用本節內容,確認您的REAP配置是否正常工作。

附註:使用 debug 指令之前,請先參閱有關 Debug 指令的重要資訊。

關閉WAN鏈路。當WAN鏈路斷開時,AP會失去與WLC的連線。然後WLC從其清單中註銷AP。以下是範例:

(Cisco Controller) >debug lwapp events enable Wed May 17 15:04:22 2006: Did not receive heartbeat reply from AP 00:0B:85:51:5A:E0 Wed May 17 15:04:22 2006: Max retransmissions reached on AP 00:0B:85:51:5A:E0 (CONFIGURE_COMMAND, 1) Wed May 17 15:04:22 2006: apfSpamProcessStateChangeInSpamContext: Down LWAPP event for AP 00:0b:85:51:5a:e0 slot 0 Wed May 17 15:04:22 2006: apfSpamProcessStateChangeInSpamContext: Deregister LWAPP event for AP 00:0b:85:51:5a:e0 slot 0 Wed May 17 15:04:22 2006: apfSpamProcessStateChangeInSpamContext: Down LWAPP event for AP 00:0b:85:51:5a:e0 slot 1 Wed May 17 15:04:22 2006: apfSpamProcessStateChangeInSpamContext: Deregister LWAPP event for AP 00:0b:85:51:5a:e0 slot 1 Wed May 17 15:04:22 2006: spamDeleteLCB: stats timer not initialized for AP 00:0b:85:51:5a:e0 Wed May 17 15:04:22 2006: Received LWAPP Down event for AP 00:0b:85:51:5a:e0 slot 0! Wed May 17 15:04:22 2006: Deregister LWAPP event for AP 00:0b:85:51:5a:e0 slot 0 Wed May 17 15:04:22 2006: Received LWAPP Down event for AP 00:0b:85:51:5a:e0 slot 1! Wed May 17 15:04:22 2006: Deregister LWAPP event for AP 00:0b:85:51:5a:e0 slot 1

從debug lwapp events enable命令輸出中,您可以看到WLC註銷了AP,因為WLC沒有收到來自AP的心跳應答。心跳應答類似於keepalive消息。控制器嘗試連續五個心跳,間隔為1秒。如果WLC沒有收到回覆,則WLC會註銷AP。

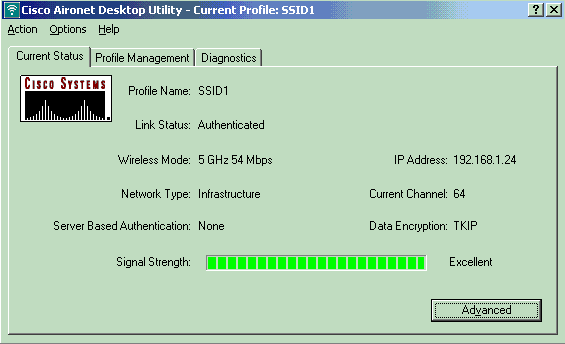

當AP處於獨立模式時,AP電源指示燈閃爍。與第一個WLAN(WLAN 1)相關聯的使用者端仍會與存取點相關聯,因為第一個WLAN中的使用者端僅設定為WPA-PSK加密。LAP在獨立模式下處理加密本身。以下範例顯示使用SSID1和WPA-PSK連線到WLAN 1的客戶端的狀態(當WAN連結關閉時):

註:TKIP是與WPA-PSK一起使用的加密。

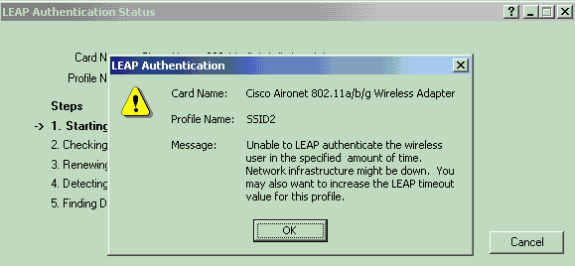

連線到WLAN 2的客戶端會斷開連線,因為WLAN 2使用EAP身份驗證。發生此斷開是因為使用EAP身份驗證的客戶端需要與WLC通訊。以下是一個示例視窗,顯示WAN鏈路關閉時EAP身份驗證失敗:

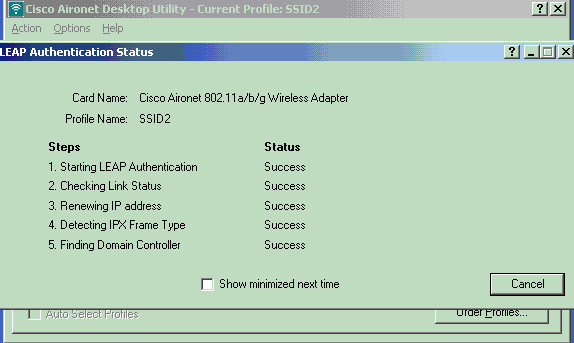

WAN鏈路啟動後,AP切換回常規REAP模式並向控制器註冊。使用EAP身份驗證的客戶端也會啟動。以下是範例:

控制器上debug lwapp events enable命令的輸出示例顯示以下結果:

(Cisco Controller) >debug lwapp events enable Wed May 17 15:06:40 2006: Successful transmission of LWAPP Discovery-Response to AP 00:0b:85:51:5a:e0 on Port 1 Wed May 17 15:06:52 2006: Received LWAPP JOIN REQUEST from AP 00:0b:85:51:5a:e0to 00:0b:85:33:84:a0 on port '1' Wed May 17 15:06:52 2006: LWAPP Join-Request MTU path from AP 00:0b:85:51:5a:e0is 1500, remote debug mode is 0 Wed May 17 15:06:52 2006: Successfully added NPU Entry for AP 00:0b:85:51:5a:e0(index 51) Switch IP: 172.16.1.51, Switch Port: 12223, intIfNum 1, vlanId 0AP IP: 192.168.1.5, AP Port: 5550, next hop MAC: 00:d0:58:ad:ae:cb Wed May 17 15:06:52 2006: Successfully transmission of LWAPP Join-Reply to AP 00:0b:85:51:5a:e0 Wed May 17 15:06:52 2006: Register LWAPP event for AP 00:0b:85:51:5a:e0 slot 0 Wed May 17 15:06:52 2006: Register LWAPP event for AP 00:0b:85:51:5a:e0 slot 1 Wed May 17 15:06:54 2006: Received LWAPP CONFIGURE REQUEST from AP 00:0b:85:51:5a:e0 to 00:0b:85:33:84:a0 Wed May 17 15:06:54 2006: Updating IP info for AP 00:0b:85:51:5a:e0 -- static 1, 192.168.1.5/255.255.255.0, gtw 192.168.1.1

疑難排解

使用本節內容,對組態進行疑難排解。

疑難排解指令

您可以使用這些debug指令對組態進行疑難排解。

附註:使用 debug 指令之前,請先參閱有關 Debug 指令的重要資訊。

-

debug lwapp events enable — 顯示LAP和WLC之間發生的事件序列。

-

debug lwapp errors enable — 顯示LWAPP通訊中發生的錯誤。

-

debug lwapp packet enable — 顯示LWAPP資料包跟蹤的調試。

-

debug mac addr — 為指定的客戶端啟用MAC調試。

相關資訊

修訂記錄

| 修訂 | 發佈日期 | 意見 |

|---|---|---|

1.0 |

01-Dec-2013 |

初始版本 |

意見

意見