ユーザの役割

Firepower システムでは、ユーザのロールに基づいてユーザ特権を割り当てることができます。たとえば、アナリストに対して Security Analyst や Discovery Admin などの事前定義ロールを付与し、Firepower システムを管理するセキュリティ管理者に対して Administrator ロールを予約することができます。また、組織のニーズに合わせて調整されたアクセス権限を含むカスタム ユーザ ロールを作成することもできます。

管理対象デバイスのプラットフォーム設定ポリシーでは、そのデバイスからの外部で認証されたすべてのユーザのデフォルト アクセス ロールを設定します。外部認証ユーザの初回ログイン後に、[ユーザ管理(User Management)] ページでそのユーザのアクセス権を追加または削除できます。ユーザの権限を変更しない場合、そのユーザにはデフォルトで付与される権限のみが設定されます。内部認証ユーザは手動で作成されるため、内部認証ユーザの作成時にアクセス権を設定します。

LDAP グループを使用したアクセス権の管理を設定した場合、ユーザのアクセス権は LDAP グループ メンバーシップに基づいています。属しているグループの中で最も高いレベルのアクセスを持つグループのデフォルト アクセス権が付与されます。ユーザがどのグループにも属していない場合にグループ アクセスを設定していた場合、ユーザには、LDAP サーバの認証オブジェクトで設定されているデフォルト ユーザ アクセス権が付与されます。グループ アクセスを設定すると、それらの設定によってプラットフォーム設定ポリシーのデフォルト アクセス設定がオーバーライドされます。

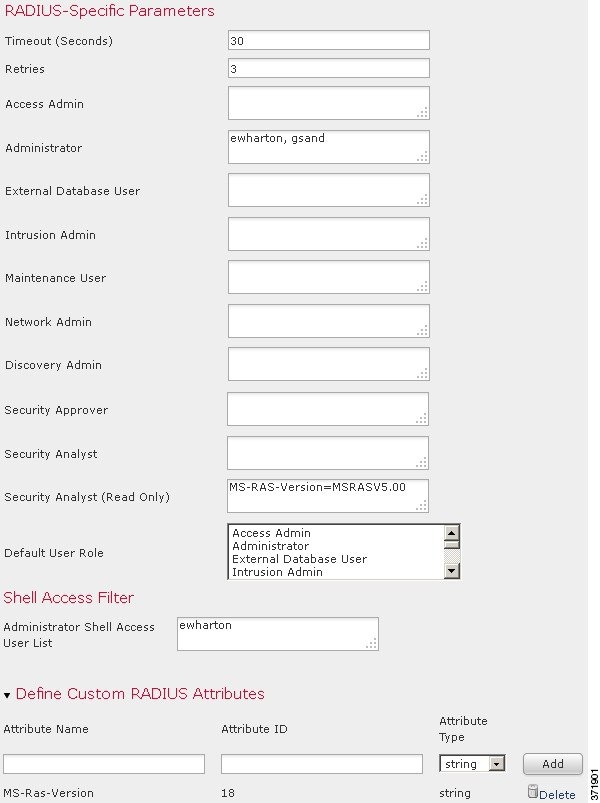

同様に、RADIUS 認証オブジェクトの特定のユーザ ロール リストにユーザを割り当てると、1 つ以上のロールが相互に矛盾しない限り、割り当てられたすべてのロールがそのユーザに付与されます。2 つの相互に矛盾するロールのリストにユーザが含まれている場合、最も高いレベルのアクセスを持つロールが付与されます。ユーザがどのリストにも属しておらず、認証オブジェクトでデフォルト アクセス ロールを設定している場合、そのユーザにはそのデフォルト アクセス ロールが付与されます。認証オブジェクトでデフォルト アクセスを設定すると、それらの設定によってプラットフォーム設定ポリシーのデフォルト アクセス設定がオーバーライドされます。

マルチドメイン展開では、複数のドメインでユーザ ロールを割り当てることができます。たとえば、ユーザにグローバル ドメインでは読み取り専用権限を割り当て、サブドメインでは管理者権限を割り当てることができます。

定義済みのユーザ ロール

Firepower System では、組織のニーズを満たすために、アクセス権限セットの範囲を提供する 10 の定義済みのユーザ ロールを含みます。7000 および 8000 シリーズ デバイスは、10 の定義済みユーザ ロールのうちの 3 つ(管理者、メンテナンス ユーザ、セキュリティ アナリスト)のみにアクセスする点にご注意ください。

定義済みユーザ ロールは編集できませんが、カスタム ユーザ ロールの基準として、アクセス特権セットを使用できます。また、別のユーザ ロールに対して段階的に増やすように設定できません。

次の表では、利用可能な定義済みのロールを簡単に説明します。

- アクセス管理者(Access Admin)

-

[ポリシー(Policies)] メニューでアクセス制御ポリシー機能や関連する機能へのアクセスが可能です。アクセス管理者は、ポリシーを展開できません。

- 管理者(Administrator)

-

管理者はすべての機能にアクセスできるため、セッションでセキュリティが侵害されると、高いセキュリティ リスクが生じます。このため、ログイン セッション タイムアウトから管理者を除外することはできません。

セキュリティ上の理由から、管理者ロールの使用を制限する必要があります。

- 検出管理者(Discovery Admin)

-

[ポリシー(Policies)] メニューのネットワーク検出機能、アプリケーション検出機能、相関機能にアクセス可能です。検出管理者は、ポリシーを展開できません。

- 外部データベースのユーザ(External Database User)

-

JDBC SSL 接続に対応しているアプリケーションを用いて、Firepower System データベースに対して読取り専用のアクセスが可能です。Firepower システム アプライアンスの認証を行うサードパーティのアプリケーションについては、システム設定内でデータベースへのアクセスを有効にする必要があります。Web インターフェイスでは、外部データベース ユーザは、[ヘルプ(Help)] メニューのオンライン ヘルプ関連のオプションのみにアクセスできます。このロールの機能は、web インターフェイスに搭載されていないため、サポートやパスワードの変更を容易にするためにのみアクセスが可能です。

- 侵入管理者(Intrusion Admin)

-

[ポリシー(Policies)] メニューと [オブジェクト(Objects)] メニューの侵入ポリシー機能、侵入ルール機能、ネットワーク分析ポリシー機能のすべてにアクセスが可能です。侵入管理者は、ポリシーを展開できません。

- メンテナンス ユーザ(Maintenance User)

-

監視機能やメインテナンス機能へのアクセスが可能です。メンテナンス ユーザは、[ヘルス(Health)] メニューや [システム(System)] メニューのメンテナンス関連オプションにアクセスできます。

- ネットワーク管理者(Network Admin)

-

[ポリシー(Policies)] メニューのアクセス制御機能、SSL インスペクション機能、DNS ポリシー機能、アイデンティティ ポリシー機能、および [デバイス(Devices)] メニューのデバイス設定機能へのアクセスが可能です。ネットワーク管理者は、デバイスへの設定の変更を展開できます。

- セキュリティ アナリスト(Security Analyst)

-

セキュリティ イベント分析機能へのアクセスと [概要(Overview)] メニュー、[分析(Analysis)] メニュー、[ヘルス(Health)] メニュー、[システム(System)] メニューのヘルス イベントに対する読み取り専用のアクセスが可能です。

- セキュリティ アナリスト(読み取り専用)(Security Analyst (Read Only))

-

[概要(Overview)] メニュー、[分析(Analysis)] メニュー、[ヘルス(Health)] メニュー、[システム(System)] メニューのセキュリティ イベント分析機能とヘルス イベント機能への読み取り専用アクセスを提供します。

- セキュリティ承認者(Security Approver)

-

[ポリシー(Policies)] メニューのアクセス制御ポリシーや関連のあるポリシー、ネットワーク検出ポリシーへの制限付きのアクセスが可能です。セキュリティ承認者はこれらのポリシーを表示し、展開できますが、ポリシーを変更することはできません。

外部認証ユーザは、他のロールを割当てられていない場合、LDAP または RADIUS 認証オブジェクトの設定やプラットフォーム設定に基づいて、最低限のアクセス権を有します。追加の権利を外部ユーザに割り当てることはできますが、最低限のアクセス権を削除するまたは変更するには、以下のタスクを実施する必要があります。

-

ユーザを認証オブジェクトの 1 つのリストから別のリストに移動させるか、外部認証サーバのユーザの属性値またはグループ メンバーシップを変更します。

-

プラットフォームの設定を更新します。

-

ユーザ管理ページを使用して、ユーザ アカウントからのアクセスを削除します。

カスタム ユーザ ロール

事前定義ユーザ ロールの他に、特定の分野に特化したアクセス権限を含むカスタム ユーザ ロールを作成できます。カスタム ユーザ ロールには、メニューベースのアクセス許可およびシステム アクセス許可の任意のセットを割り当てることができます。また、最初から独自に作成したり、事前定義されたユーザ ロールを基に作成したりできます。事前定義ユーザ ロールと同様に、カスタム ロールは外部認証ユーザのデフォルト ロールとして使用できます。事前定義ロールとは異なり、カスタム ロールは変更、削除できます。

選択可能なアクセス許可は階層構造になっており、Firepower システムのメニュー レイアウトに基づいています。アクセス許可にサブページが含まれているか、または単純なページ アクセスよりも詳細なアクセス許可が含まれている場合、このアクセス許可は拡張可能です。その場合、親のアクセス許可によって、ページ ビュー アクセス、およびそのページの関連機能への詳細な子のアクセス権が付与されます。「管理(Manage)」という単語が含まれているアクセス許可は、他のユーザが作成する情報を編集および削除できる権限を付与します。

ヒント |

メニュー構造に含まれていないページまたは機能の権限は、上位または関連ページにより付与されます。たとえば、Modify Intrusion Policy 特権があれば、ネットワーク解析ポリシーの変更もできます。 |

カスタム ユーザ ロールに制限付き検索を適用できます。これにより、イベント ビューアでユーザに対して表示されるデータが制限されます。制限付き検索を設定するには、最初に、プライベートの保存済み検索を作成し、該当するメニュー ベースのアクセス許可の下で [制限付き検索(Restricted Search)] ドロップダウン メニューからその検索を選択します。

Firepower Management Center でカスタム ユーザ ロールを設定するときには、すべてのメニュー ベースのアクセス許可を付与できます。管理対象デバイスでカスタム ユーザ ロールを設定するときには、デバイス機能に関連する一部のアクセス許可だけを使用できます。

[システム許可(System Permissions)] で選択できるオプションでは、外部データベースに対してクエリを実行したり、対象ユーザ ロールのアクセス許可にエスカレーションしたりすることができるユーザ ロールを作成できます。

オプションで、新しいカスタム ユーザ ロールを作成する代わりに、別のアプライアンスからカスタム ユーザ ロールをエクスポートし、ご使用のアプライアンスにインポートできます。インポートしたロールは、適用する前に、ニーズに合わせて編集できます。

例:カスタム ユーザ ロールとアクセス制御

アクセス制御関連機能のカスタム ユーザ ロールを作成して、Firepower システムのユーザのアクセス制御および関連付けられたポリシーの表示、変更権限の有無を指定できます。

次の表に、作成可能なカスタム ロールと例として挙げたロールでそれぞれ与えられるユーザ権限を示します。表にはそれぞれのカスタム ロールに必要な権限が記載されています。この例では、ポリシー承認者(Policy Approver)はアクセス コントロール ポリシーと侵入ポリシーの表示が可能です(変更はできません)。また、ポリシー承認者は設定の変更をデバイスに展開することもできます。

|

カスタム ロールの権限 |

例:アクセス コントロール編集者(Access Control Editor) |

例:侵入およびネットワーク分析編集者(Intrusion & Network Analysis Editor) |

例:ポリシー承認者(Policy Approver) |

|---|---|---|---|

|

アクセス制御 |

Yes |

No |

Yes |

|

アクセス コントロール ポリシー(Access Control Policy) |

Yes |

No |

Yes |

|

アクセス制御ポリシーの変更(Modify Access Control Policy) |

Yes |

No |

No |

|

侵入ポリシー(Intrusion Policy) |

No |

Yes |

Yes |

|

侵入ポリシーの変更(Modify Intrusion Policy) |

No |

Yes |

No |

|

設定をデバイスに展開 |

No |

No |

Yes |

ユーザ アカウントの権限

ここでは、Firepower システムでの設定可能なユーザ アクセス許可と、それらのアクセス許可にアクセスできる事前定義ユーザ ロールの一覧を示します。管理対象デバイスでは使用できないアクセス許可があります。Firepower Management Center でのみ使用可能なアクセス許可には、そのようにマークが付いています。

[概要(Overview)] メニュー

次の表は、[概要(Overview)] メニューの各オプションにアクセスするために必要なユーザ ロール特権と、ユーザ ロールがオプション内のサブ権限にアクセスできるかどうかを順に示しています。Security Approver、Discovery Admin、Intrusion Admin、Access Admin、Network Admin、および External Database User の各ロールには、[概要(Overview)] メニューでのアクセス許可がありません。

|

権限 |

管理者 |

メンテナンス ユーザ |

セキュリティ アナリスト |

セキュリティ アナリスト(RO) |

|---|---|---|---|---|

|

ダッシュボード |

Yes |

Yes |

Yes |

Yes |

|

ダッシュボードの管理 |

Yes |

No |

No |

No |

|

[アプライアンス情報(Appliance Information)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[アプライアンス ステータス(Appliance Status)] ウィジェット(Management Center のみ) |

Yes |

Yes |

Yes |

Yes |

|

[コリレーション イベント(Correlation Events)] ウィジェット |

Yes |

No |

Yes |

Yes |

|

[現行インターフェイス ステータス(Current Interface Status)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[現行セッション(Current Sessions)] ウィジェット |

Yes |

No |

No |

No |

|

[カスタム分析(Custom Analysis)] ウィジェット(Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[ディスク使用率(Disk Usage)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[インターフェイス トラフィック(Interface Traffic)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[侵入イベント(Intrusion Events)] ウィジェット(Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[ネットワーク コリレーション(Network Correlation)] ウィジェット(Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[製品ライセンス(Product Licensing)] ウィジェット(Management Center のみ) |

Yes |

Yes |

No |

No |

|

[製品の更新(Product Updates)] ウィジェット |

Yes |

Yes |

No |

No |

|

[RSS フィード(RSS Feed)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[システムの負荷(System Load)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[システム時刻(System Time)] ウィジェット |

Yes |

Yes |

Yes |

Yes |

|

[ホワイトリスト イベント(White List Events)] ウィジェット(Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[レポート(Reporting)](Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[レポートの管理テンプレート(Manage Report Templates)](Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

要約 |

Yes |

No |

Yes |

Yes |

|

[侵入イベント統計(Intrusion Event Statistics)](Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

侵入イベント パフォーマンス(Intrusion Event Performance) |

Yes |

No |

No |

No |

|

[侵入イベント グラフ(Intrusion Event Graphs)](Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[検出統計情報(Discovery Statistics)](Management Center のみ) |

Yes |

No |

Yes |

Yes |

|

[ディスカバリ パフォーマンス(Discovery Performance)](Management Center のみ) |

Yes |

No |

No |

No |

|

[接続の概要(Connection Summary)](Management Center のみ) |

Yes |

No |

Yes |

Yes |

[分析(Analysis)] メニュー

次の表に、[分析(Analysis)] メニューの各オプションにアクセスするために必要なユーザ ロール特権と、そのユーザ ロールがオプション内のサブ権限にアクセスできるかどうかを順に示します。異なる見出しの下に複数回出現する権限は、最初に出現する表にのみ示されています。ただし、サブメニューの見出しを示す場合を除きます。Security Approver、Intrusion Admin、Access Admin、Network Admin、および External Database User の各ロールには、[分析(Analysis)] メニューに対する権限はありません。[分析(Analysis)] メニューは Firepower Management Center でのみ使用可能です。

|

メニュー |

管理者 |

検出管理者 |

メンテナンス ユーザ |

セキュリティ アナリスト |

セキュリティ アナリスト(RO) |

|---|---|---|---|---|---|

|

コンテキスト エクスプローラ(Context Explorer) |

Yes |

No |

No |

Yes |

Yes |

|

接続イベント |

Yes |

No |

No |

Yes |

Yes |

|

接続イベントの変更(Modify Connection Events) |

Yes |

No |

No |

Yes |

No |

|

接続サマリー イベント(Connection Summary Events) |

Yes |

No |

No |

Yes |

Yes |

|

接続サマリー イベントの変更(Modify Connection Summary Events) |

Yes |

No |

No |

Yes |

No |

|

セキュリティ インテリジェンス イベント(Security Intelligence Events) |

Yes |

No |

No |

Yes |

Yes |

|

セキュリティ インテリジェンス イベントの変更(Modify Security Intelligence Events) |

Yes |

No |

No |

Yes |

No |

|

侵入(Intrusion) |

Yes |

No |

No |

Yes |

Yes |

|

侵入イベント(Intrusion Events) |

Yes |

No |

No |

Yes |

Yes |

|

侵入イベントの変更(Modify Intrusion Events) |

Yes |

No |

No |

Yes |

No |

|

ローカル ルールの表示(View Local Rules) |

Yes |

No |

No |

Yes |

Yes |

|

確認済みイベント(Reviewed Events) |

Yes |

No |

No |

Yes |

Yes |

|

クリップボード(Clipboard) |

Yes |

No |

No |

Yes |

Yes |

|

インシデント(Incidents) |

Yes |

No |

No |

Yes |

Yes |

|

インシデントの変更(Modify Incidents) |

Yes |

No |

No |

Yes |

No |

|

ファイル(Files) |

Yes |

No |

No |

Yes |

Yes |

|

マルウェア イベント(Malware Events) |

Yes |

No |

No |

Yes |

Yes |

|

マルウェア イベントの変更(Modify Malware Events) |

Yes |

No |

No |

Yes |

No |

|

ファイル イベント(File Events) |

Yes |

No |

No |

Yes |

Yes |

|

ファイル イベントの変更(Modify File Events) |

Yes |

No |

No |

Yes |

No |

|

キャプチャ ファイル(Captured Files) |

Yes |

No |

No |

Yes |

Yes |

|

キャプチャ ファイル(Captured Files)の編集(Modify Captured Files) |

Yes |

No |

No |

Yes |

No |

|

ファイル トラジェクトリ(File Trajectory) |

Yes |

No |

No |

Yes |

Yes |

|

ファイルのダウンロード(File Download) |

Yes |

No |

No |

Yes |

Yes |

|

ダイナミック ファイル分析(Dynamic File Analysis) |

Yes |

No |

No |

Yes |

No |

|

ホスト(Hosts) |

Yes |

No |

No |

Yes |

Yes |

|

ネットワーク マップ(Network Map) |

Yes |

No |

No |

Yes |

Yes |

|

ホスト(Hosts) |

Yes |

No |

No |

Yes |

Yes |

|

ホストの変更(Modify Hosts) |

Yes |

No |

No |

Yes |

No |

|

侵害の兆候(Indications of Compromise) |

Yes |

No |

No |

Yes |

Yes |

|

侵害の兆候の変更(Modify Indications of Compromise) |

Yes |

No |

No |

Yes |

No |

|

サーバ |

Yes |

No |

No |

Yes |

Yes |

|

サーバの変更(Modify Servers) |

Yes |

No |

No |

Yes |

No |

|

脆弱性(Vulnerabilities) |

Yes |

No |

No |

Yes |

Yes |

|

脆弱性の変更(Modify Vulnerabilities) |

Yes |

No |

No |

Yes |

No |

|

ホスト属性(Host Attributes) |

Yes |

No |

No |

Yes |

Yes |

|

ホスト属性の変更(Modify Host Attributes) |

Yes |

No |

No |

Yes |

No |

|

アプリケーション |

Yes |

No |

No |

Yes |

Yes |

|

アプリケーションの詳細(Application Details) |

Yes |

No |

No |

Yes |

Yes |

|

アプリケーションの詳細の変更(Modify Application Details) |

Yes |

No |

No |

Yes |

No |

|

ホスト属性の管理(Host Attribute Management) |

Yes |

No |

No |

No |

No |

|

検出イベント(Discovery Events) |

Yes |

No |

No |

Yes |

Yes |

|

検出イベントの変更(Modify Discovery Events) |

Yes |

No |

No |

Yes |

No |

|

Users |

Yes |

Yes |

No |

Yes |

Yes |

|

ユーザ アクティビティ(User Activity) |

Yes |

Yes |

No |

Yes |

Yes |

|

ユーザ アクティビティ イベントの変更(Modify User Activity Events) |

Yes |

Yes |

No |

Yes |

No |

|

Users |

Yes |

Yes |

No |

Yes |

Yes |

|

ユーザの変更(Modify Users) |

Yes |

Yes |

No |

Yes |

No |

|

侵害の兆候(Indications of Compromise) |

Yes |

No |

No |

Yes |

Yes |

|

侵害の兆候の変更(Modify Indications of Compromise) |

Yes |

No |

No |

Yes |

No |

|

脆弱性(Vulnerabilities) |

Yes |

No |

No |

Yes |

Yes |

|

サードパーティの脆弱性(Third-party Vulnerabilities) |

Yes |

No |

No |

Yes |

Yes |

|

サードパーティの脆弱性の変更(Modify Third-party Vulnerabilities) |

Yes |

No |

No |

Yes |

No |

|

相関(Correlation) |

Yes |

Yes |

No |

Yes |

Yes |

|

相関イベント(Correlation Events) |

Yes |

Yes |

No |

Yes |

Yes |

|

相関イベントの変更(Modify Correlation Events) |

Yes |

Yes |

No |

Yes |

No |

|

ホワイト リスト イベント(White List Events) |

Yes |

Yes |

No |

Yes |

Yes |

|

ホワイト リストイベントの変更(Modify White List Events) |

Yes |

Yes |

No |

Yes |

No |

|

ホワイト リスト違反(White List Violations) |

Yes |

Yes |

No |

Yes |

Yes |

|

修復ステータス(Remediation Status) |

Yes |

Yes |

No |

No |

No |

|

修復ステータスの変更(Modify Remediation Status) |

Yes |

Yes |

No |

No |

No |

|

カスタム(Custom) |

Yes |

No |

No |

Yes |

Yes |

|

カスタム ワークフロー(Custom Workflows) |

Yes |

No |

No |

Yes |

Yes |

|

カスタム ワークフローの管理(Manage Custom Workflows) |

Yes |

No |

No |

Yes |

Yes |

|

カスタム テーブル(Custom Tables) |

Yes |

No |

No |

Yes |

Yes |

|

カスタム テーブルの管理(Manage Custom Tables) |

Yes |

No |

No |

Yes |

Yes |

|

検索(Search) |

Yes |

No |

Yes |

Yes |

Yes |

|

検索の管理(Manage Search) |

Yes |

No |

No |

No |

No |

|

ブックマーク(Bookmarks) |

Yes |

No |

No |

Yes |

Yes |

|

ブックマークの管理(Manage Bookmarks) |

Yes |

No |

No |

Yes |

Yes |

|

アプリケーション統計(Application Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

地理位置情報の統計(Geolocation Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

ユーザ統計(User Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

URL カテゴリ統計(URL Category Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

URL レピュテーション統計(URL Reputation Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

レコード タイプ別 DNS クエリ(DNS Queries by Record Types) |

Yes |

No |

No |

Yes |

Yes |

|

SSL 統計(SSL Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

アプリケーション別侵入イベント統計(Intrusion Event Statistics by Application) |

Yes |

No |

No |

Yes |

Yes |

|

ユーザ別侵入イベント統計(Intrusion Event Statistics by User) |

Yes |

No |

No |

Yes |

Yes |

|

セキュリティ インテリジェンス カテゴリ統計(Security Intelligence Category Statistics) |

Yes |

No |

No |

Yes |

Yes |

|

性質別ファイル ストレージ統計(File Storage Statistics by Disposition) |

Yes |

No |

No |

Yes |

Yes |

|

タイプ別ファイル ストレージ統計(File Storage Statistics by Type) |

Yes |

No |

No |

Yes |

Yes |

|

ダイナミック ファイル分析統計(Dynamic File Analysis Statistics) |

Yes |

No |

No |

Yes |

Yes |

ポリシー メニュー

次の表には、ポリシー メニューのそれぞれのオプションへのアクセスに必要なユーザ ロールの権限や、ユーザ ロールがポリシー メニューのサブパーミッションにアクセス可能であるかを順番に示します。外部データベース ユーザ、メンテナンス ユーザ、セキュリティ アナリスト、セキュリティ アナリスト(読取り専用)ロールには、ポリシー メニューの権限はありません。[ポリシー(Policies)] メニューはFirepower Management Centerでのみ使用可能です。

侵入ポリシーおよび「侵入ポリシーの変更」の権限により、ネットワーク アナリシス ポリシーの作成および変更が可能になる点にご注意ください。

|

メニュー |

アクセス管理者 |

管理者 |

検出管理者 |

Intrusion Admin |

ネットワーク管理者 |

Security Approver |

|---|---|---|---|---|---|---|

|

アクセス制御 |

Yes |

Yes |

No |

No |

Yes |

Yes |

|

アクセス コントロール ポリシー(Access Control Policy) |

Yes |

Yes |

No |

No |

Yes |

Yes |

|

アクセス制御ポリシーの変更(Modify Access Control Policy) |

Yes |

Yes |

No |

No |

Yes |

No |

|

管理者ルールの変更(Modify Administrator Rules) |

Yes |

Yes |

No |

No |

Yes |

No |

|

ルート ルールの変更(Modify Root Rules) |

Yes |

Yes |

No |

No |

Yes |

No |

|

侵入ポリシー(Intrusion Policy) |

No |

Yes |

No |

Yes |

No |

Yes |

|

侵入ポリシーの変更(Modify Intrusion Policy) |

No |

Yes |

No |

Yes |

No |

No |

|

マルウェア & ファイル ポリシー(Malware & File Policy) |

Yes |

Yes |

No |

No |

No |

Yes |

|

マルウェア & ファイル ポリシーの変更(Modify Malware & File Policy) |

Yes |

Yes |

No |

No |

No |

No |

|

DNS ポリシー(DNS Policy) |

Yes |

Yes |

No |

No |

Yes |

Yes |

|

DNS ポリシーの変更(Modify DNS Policy) |

Yes |

Yes |

No |

No |

Yes |

No |

|

アイデンティティ ポリシー(Identity Policy) |

Yes |

Yes |

No |

No |

Yes |

No |

|

アイデンティティ ポリシーの変更(Modify Identity Policy) |

Yes |

Yes |

No |

No |

Yes |

No |

|

管理者ルールの変更(Modify Administrator Rules) |

Yes |

Yes |

No |

No |

Yes |

No |

|

ルート ルールの変更(Modify Root Rules) |

Yes |

Yes |

No |

No |

Yes |

No |

|

SSL ポリシー(SSL Policy) |

Yes |

Yes |

No |

No |

Yes |

Yes |

|

SSL ポリシーの変更(Modify SSL Policy) |

Yes |

Yes |

No |

No |

Yes |

No |

|

管理者ルールの変更(Modify Administrator Rules) |

Yes |

Yes |

No |

No |

Yes |

No |

|

ルート ルールの変更(Modify Root Rules) |

Yes |

Yes |

No |

No |

Yes |

No |

|

プレフィルタ ポリシー(Prefilter Policy) |

Yes |

Yes |

No |

No |

Yes |

Yes |

|

プレフィルタ ポリシーの変更(odify Prefilter Policy) |

Yes |

Yes |

No |

No |

Yes |

No |

|

ネットワーク ディスカバリ(Network Discovery) |

No |

Yes |

Yes |

No |

No |

Yes |

|

[カスタムフィンガープリント(Custom Fingerprinting)] |

No |

Yes |

Yes |

No |

No |

No |

|

カスタム フィンガープリントの変更(Modify Custom Fingerprinting) |

No |

Yes |

Yes |

No |

No |

No |

|

[カスタム トポロジ(Custom Topology)] |

No |

Yes |

Yes |

No |

No |

No |

|

カスタム トポロジの変更(Modify Custom Topology) |

No |

Yes |

No |

No |

No |

No |

|

[ネットワーク検出の変更(Modify Network Discovery)] |

No |

Yes |

Yes |

No |

No |

No |

|

アプリケーション ディテクタ(Application Detectors) |

No |

Yes |

Yes |

No |

No |

No |

|

アプリケーション ディテクタの変更(Modify Application Detectors) |

No |

Yes |

Yes |

No |

No |

No |

|

[ユーザ サードパーティ マッピング(User 3rd Party Mappings)] |

No |

Yes |

Yes |

No |

No |

No |

|

ユーザ サードパーティ マッピングの変更(Modify User 3rd Party Mappings) |

No |

Yes |

No |

No |

No |

No |

|

[カスタム サービス フィンガープリント(Custom Product Mappings)] |

No |

Yes |

Yes |

No |

No |

No |

|

カスタム製品マッピングの変更(Modify Custom Product Mappings) |

No |

Yes |

No |

No |

No |

No |

|

相関(Correlation) |

No |

Yes |

No |

No |

No |

No |

|

[ポリシー管理(Policy Management)] |

No |

Yes |

No |

No |

No |

No |

|

ポリシーの管理の変更(Modify Policy Management) |

No |

Yes |

Yes |

No |

No |

No |

|

[ルール管理(Rule Management)] |

No |

Yes |

No |

No |

No |

No |

| ルールの管理の変更(Modify Rule Management) |

No |

Yes |

Yes |

No |

No |

No |

|

[ホワイト リスト(White List)] |

No |

Yes |

No |

No |

No |

No |

|

ホワイトリストの変更(Modify White List) |

No |

Yes |

Yes |

No |

No |

No |

|

[トラフィック プロファイル(Traffic Profiles)] |

No |

Yes |

No |

No |

No |

No |

|

トラフィック プロファイルの変更(Modify Traffic Profiles) |

No |

Yes |

Yes |

No |

No |

No |

|

アクション(Actions) |

No |

Yes |

Yes |

No |

No |

Yes |

|

アラート(Alerts) |

No |

Yes |

Yes |

No |

No |

Yes |

|

影響度フラグ アラート(Impact Flag Alerts) |

No |

Yes |

Yes |

No |

No |

No |

|

影響度フラグ アラートの変更(Modify Impact Flag Alerts) |

No |

Yes |

Yes |

No |

No |

No |

|

[ディスカバリ イベント アラート(Discovery Event Alerts)] |

No |

Yes |

Yes |

No |

No |

No |

|

検出イベント アラートの変更(Modify Discovery Event Alerts) |

No |

Yes |

Yes |

No |

No |

No |

|

E メール |

No |

Yes |

No |

Yes |

No |

No |

|

E メールの変更(Modify Email) |

No |

Yes |

No |

Yes |

No |

No |

|

アラートの変更(Modify Alerts) |

No |

Yes |

Yes |

No |

No |

No |

|

スキャナ(Scanners) |

No |

Yes |

Yes |

No |

No |

No |

|

[スキャン結果(Scan Results)] |

No |

Yes |

Yes |

No |

No |

No |

|

[スキャン結果の変更(Modify Scan Results)] |

No |

Yes |

Yes |

No |

No |

No |

|

スキャナの変更(Modify Scanners) |

No |

Yes |

Yes |

No |

No |

No |

|

グループ(Groups) |

No |

Yes |

No |

No |

No |

No |

|

グループの変更(Modify Groups) |

No |

Yes |

Yes |

No |

No |

No |

|

モジュール(Modules) |

No |

Yes |

No |

No |

No |

No |

|

モジュールの変更(Modify Modules) |

No |

Yes |

Yes |

No |

No |

No |

|

[インスタンス(Instances)] |

No |

Yes |

No |

No |

No |

No |

|

インスタンスの変更(Modify Instances) |

No |

Yes |

Yes |

No |

No |

No |

[デバイス(Devices)] メニュー

[Devices(デバイス)] メニューの表には、[デバイス(Devices)] メニューの各オプションとそのサブ権限にアクセスするために必要なユーザ ロール特権を順に示します。検出管理者、外部データベース ユーザ、侵入管理者、メンテナンス ユーザ、セキュリティ アナリスト、セキュリティ アナリスト(読取り専用)ロールには、ポリシー メニューの権限はありません。[デバイス(Devices)] メニューは Firepower Management Center でのみ使用可能です。

|

メニュー |

アクセス管理者 |

管理者 |

ネットワーク管理者 |

セキュリティ承認者 |

|---|---|---|---|---|

|

デバイス管理 |

No |

Yes |

Yes |

Yes |

|

デバイスの変更(Modify Devices) |

No |

Yes |

Yes |

No |

|

NAT |

Yes |

Yes |

Yes |

Yes |

|

NAT リスト(NAT List) |

Yes |

Yes |

Yes |

Yes |

|

NAT ポリシーの変更(Modify NAT Policy) |

Yes |

Yes |

Yes |

No |

|

VPN |

No |

Yes |

Yes |

Yes |

|

VPN の変更(Modify VPN) |

No |

Yes |

Yes |

No |

|

証明書(Certificates) |

No |

Yes |

Yes |

Yes |

|

証明書の変更(Modify Certificates) |

No |

Yes |

Yes |

No |

|

QoS |

Yes |

Yes |

Yes |

No |

|

QoS ポリシーの変更(Modify QoS Policy) |

Yes |

Yes |

Yes |

No |

|

FlexConfig ポリシー(FlexConfig Policy) |

No |

Yes |

No |

No |

|

FlexConfig ポリシーの変更(Modify FlexConfig Policy) |

No |

Yes |

No |

No |

|

デバイス管理 |

No |

Yes |

Yes |

No |

|

デバイスの変更(Modify Devices) |

No |

Yes |

Yes |

No |

[オブジェクト マネージャ(Object Manager)] メニュー

[オブジェクト マネージャ(Object Manager)] メニューの表には、[オブジェクト マネージャ(Object Manager)] メニューの各オプションとそのサブ権限にアクセスするために必要なユーザ ロール特権を順に示します。Discovery Admin、Security Approver、Maintenance User、External Database User、Security Analyst、および Security Analyst(読み取り専用)の各ロールには、[オブジェクト マネージャ(Object Manager)] メニューでのアクセス許可がありません。[オブジェクト マネージャ(Object Manager)] メニューは Firepower Management Center でのみ使用可能です。

|

メニュー |

アクセス管理者 |

管理者 |

侵入管理者 |

ネットワーク管理者 |

|---|---|---|---|---|

|

[オブジェクト マネージャ(Object Manager)] |

Yes |

Yes |

No |

Yes |

|

[ルール エディタ(Rule Editor)] |

No |

Yes |

Yes |

No |

|

[ルール エディタの変更(Modify Rule Editor)] |

No |

Yes |

Yes |

No |

|

[NAT リスト(NAT List)] |

Yes |

Yes |

No |

Yes |

|

[オブジェクト マネージャの変更(Modify Object Manager)] |

No |

Yes |

No |

No |

Cisco AMP

Cisco AMP 権限は、Administrator ユーザ ロールのみに対して使用可能です。この権限は、Firepower Management Center でのみ使用可能です。

デバイスへの設定の展開

デバイスに設定を展開する権限は、Administrator、Network Admin、および Security Approver のロールで使用できます。この権限は、Firepower Management Center でのみ使用可能です。

[システム(System)] メニュー

次の表は、[システム(System)] メニューの各オプションにアクセスするために必要なユーザ ロール特権と、ユーザ ロールがオプション内のサブ権限にアクセスできるかどうかを順に示します。外部データベース ユーザ ロールには、[システム(System)] メニューへのアクセス許可が与えられません。

|

メニュー |

アクセス管理者 |

管理者 |

検出管理者 |

侵入管理者 |

メンテナンス ユーザ |

ネットワーク管理者 |

セキュリティ承認者 |

セキュリティ アナリスト |

セキュリティ アナリスト(RO) |

|---|---|---|---|---|---|---|---|---|---|

|

設定(Configuration) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

ドメイン(Domains) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

統合 |

No |

Yes |

No |

No |

No |

Yes |

Yes |

No |

No |

|

Cisco CSI |

Yes |

Yes |

No |

No |

No |

Yes |

Yes |

No |

No |

|

アイデンティティ レルム(Identity Realms)(Management Center のみ) |

Yes |

Yes |

No |

No |

No |

Yes |

Yes |

No |

No |

|

アイデンティティ レルムを変更(Modify Identity Realms)(Management Center のみ) |

Yes |

Yes |

No |

No |

No |

Yes |

No |

No |

No |

|

アイデンティティ ソース(Identity Sources)(Management Center のみ) |

Yes |

Yes |

No |

No |

No |

Yes |

Yes |

No |

No |

|

アイデンティティ ソースを変更(Modify Identity Sources)(Management Center のみ) |

Yes |

Yes |

No |

No |

No |

Yes |

No |

No |

No |

|

eStreamer |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

ホスト入力クライアント(Host Input Client)(Management Center のみ) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

スマート ソフトウェア サテライト(Smart Software Satellite)(Management Center のみ) |

Yes |

Yes |

No |

No |

No |

Yes |

Yes |

No |

No |

|

スマート ソフトウェア サテライトを変更(Modify Smart Software Satellite)(Management Center のみ) |

Yes |

Yes |

No |

No |

No |

Yes |

No |

No |

No |

|

ユーザ管理(User Management) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

Users |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

ユーザの役割 |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

外部認証(External Authentication)(Management Center のみ) |

No |

Yes |

Yes |

No |

No |

No |

No |

No |

No |

|

変更点 |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

ルール更新(Rule Updates)(Management Center のみ) |

No |

Yes |

No |

Yes |

No |

No |

No |

No |

No |

|

ルール更新のインポート ログ(Rule Update Import Log)(Management Center のみ) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

ライセンス |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

スマート ライセンス(Smart Licences) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

スマート ライセンスの変更(Modify Smart Licenses) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

クラシック ライセンス(Classic Licenses) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

正常性(Health)(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

Yes |

|

正常性ポリシー(Health Policy)(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

No |

|

正常性ポリシーを変更(Modify Health Policy)(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

No |

|

正常性ポリシーを適用(Apply Health Policy)(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

No |

|

ヘルス イベント(Health Events)(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

Yes |

|

ヘルス イベントを変更(Modify Health Events)(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

No |

|

モニタリング(Monitoring) |

No |

Yes |

No |

No |

Yes |

Yes |

Yes |

Yes |

No |

|

監査(Audit) |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

監査ログを変更(Modify Audit Log) |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

Syslog |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

統計情報(Statistics) |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

ツール |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

No |

|

バックアップ管理(Backup Management) |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

バックアップを復元(Restore Backup) |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

スケジューリング(Scheduling) |

No |

Yes |

No |

No |

Yes |

No |

No |

No |

No |

|

その他のユーザのスケジュール済みタスクを削除(Delete Other Users’ Scheduled Tasks) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

インポート/エクスポート(Import/Export) |

No |

Yes |

No |

No |

No |

No |

No |

No |

No |

|

ディスカバリ データの消去(Discovery Data Purge)(Management Center のみ) |

No |

Yes |

No |

No |

No |

No |

No |

Yes |

No |

|

whois(Management Center のみ) |

No |

Yes |

No |

No |

Yes |

No |

No |

Yes |

Yes |

[REST VDI] メニュー

[REST VDI] メニュー テーブルには、REST VDI メニューのそれぞれのオプションにアクセスするのに必要なユーザ ロールの特権とその中のサブパーミッションを順番に列挙します。ユーザ認識およびユーザ制御に TS エージェントを使用するには、REST VDI 権限が必要です。TS エージェントの詳細については、次の資料を参照してください。

-

Cisco Terminal Services Agent (TS Agent)ガイド

|

メニュー |

アクセス管理者 |

管理者 |

ネットワーク管理者 |

セキュリティ承認者 |

|---|---|---|---|---|

|

REST VDI |

Yes |

Yes |

Yes |

Yes |

|

REST VDI の変更 |

Yes |

Yes |

Yes |

No |

[ヘルプ(Help)] メニュー

[ヘルプ(Help)] メニューとその権限には、すべてのユーザ ロールがアクセスできます。[ヘルプ(Help)] メニュー オプションを制限することはできません。

ユーザ ロールの管理

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

Firepower システムの各ユーザは、ユーザ アクセス ロール(1 つまたは複数)に関連付けられています。これに該当するユーザ ロールには、システムのメニューなどのオプションへのアクセスを決定する権限が割り当てられます。たとえばアナリストは、ネットワークのセキュリティを分析するためにイベント データへのアクセスが必要ですが、Firepower システム自体の管理機能へのアクセスが必要になることはありません。アナリストには Security Analyst のアクセス権を付与し、Firepower システムを管理する 1 人以上のユーザに対して Administrator ロールを予約しておくことができます。

Firepower システムには、さまざまな管理者およびアナリスト用に設計された 10 個の事前定義のユーザ ロールが用意されています。これらの事前定義のユーザ ロールには、事前設定されたアクセス権限のセットが含まれています。

より詳細なアクセス権限を使用して、カスタムのユーザ ロールを作成することもできます。

また、あるユーザ ロールがイベント ビューアで表示できるデータを制限するために、そのロールに制限付きの検索を適用することもできます。制限付きアクセスを使用してカスタム ロールを作成するには、[権限に基づくメニュー(Menu Based Permissions)] リストから制限するテーブルを選択し、次に [制限付き検索(Restrictive Search)] ドロップダウンリストからプライベート保存検索を選択します。

事前定義のユーザ ロールは削除できませんが、不要になったカスタム ロールは削除できます。カスタム ロールを完全に削除することなく無効にするには、削除する代わりに非アクティブ化します。自分のユーザ ロール、またはプラットフォーム設定ポリシーでデフォルト ユーザ ロールとして設定されているロールは削除できない点に注意してください。

手順

| ステップ 1 |

を選択します。 |

||

| ステップ 2 |

[ユーザロール(User Roles)] タブをクリックします。 |

||

| ステップ 3 |

ユーザ ロールを管理します。

|

ユーザ ロールのアクティブおよび非アクティブの設定

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

事前定義ユーザ ロールは削除できませんが、非アクティブにすることができます。ロールを非アクティブにすると、そのロールが割り当てられているすべてのユーザから、そのロールと関連するアクセス許可が削除されます。

マルチドメイン展開では、現在のドメインで作成されたカスタム ユーザ ロールが表示されます。これは編集できます。先祖ドメインで作成されたカスタム ユーザ ロールも表示されますが、これは編集できません。下位のドメインのカスタム ユーザ ロールを表示および編集するには、そのドメインに切り替えます。

注意 |

非アクティブにされたロールが、特定のユーザに割り当てられていた唯一のロールである場合、そのユーザはログインして [User Preferences] メニューにアクセスできますが、Firepower System にはアクセスできません。 |

手順

| ステップ 1 |

を選択します。 |

| ステップ 2 |

[ユーザロール(User Roles)] タブをクリックします。 |

| ステップ 3 |

アクティブまたは非アクティブにするユーザ ロールの横にあるスライダをクリックします。 コントロールが淡色表示されている場合、設定は先祖ドメインに属しており、設定を変更する権限がありません。 Lights-Out Management を含むロールが割り当てられているユーザがログインしているときに、このロールを非アクティブにしてから再度アクティブにする場合、またはユーザのログイン セッション中にバックアップからユーザまたはユーザ ロールを復元する場合、そのユーザは Web インターフェイスに再度ログインして、IPMItool コマンドへのアクセスを再度取得する必要があります。 |

カスタム ユーザ ロールの作成

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

手順

| ステップ 1 |

を選択します。 |

| ステップ 2 |

[ユーザロール(User Roles)] タブをクリックします。 |

| ステップ 3 |

[ユーザ ロールの作成(Create User Role)] をクリックします。 |

| ステップ 4 |

[名前(Name)] フィールドに、新しいユーザ ロールの名前を入力します。ユーザ ロール名では、大文字と小文字が区別されます。 |

| ステップ 5 |

オプションで、[説明(Description)] を追加します。 |

| ステップ 6 |

新しいロールのメニューベースのアクセス許可を選択します。 アクセス許可を選択すると、その下位にあるアクセス許可もすべて選択され、複数値を持つアクセス許可では最初の値が使用されます。上位のアクセス許可をクリアすると、下位のアクセス許可もすべてクリアされます。アクセス許可を選択しても、下位のアクセス許可を選択しない場合、アクセス許可がイタリックのテキストで表示されます。 カスタム ロールのベースとして使用する事前定義ユーザ ロールをコピーすると、その事前定義ロールに関連付けられているアクセス許可が事前選択されます。 |

| ステップ 7 |

必要に応じて、[外部データベース アクセス(External Database Access)] チェックボックスをオンまたはオフにして、新規ロールのデータベース アクセス権限を設定します。 |

| ステップ 8 |

エスカレーションに使用するカスタム ユーザ ロールの設定の説明に従って、必要に応じて Firepower Management Center で、新規ユーザ ロールのエスカレーション アクセス許可を設定します。 |

| ステップ 9 |

[保存(Save)] をクリックします。 |

ユーザ ロールのコピー

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス(Access) |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

新しいカスタム ロールのベースとして使用する既存のロールをコピーできます。これにより、ユーザ ロール エディタで既存のロールの権限が事前に選択されるので、あるロールをモデルとして別のロールを作成できます。

事前定義されたユーザ ロールや先祖ドメインから継承されるカスタム ユーザ ロールなど、既存のロールをコピーできます。

手順

| ステップ 1 |

を選択します。 |

| ステップ 2 |

[ユーザロール(User Roles)] タブをクリックします。 |

| ステップ 3 | |

| ステップ 4 |

新しい名前を入力します。 システムは、元のユーザ ロールの名前と |

| ステップ 5 |

[説明(Description)] ボックスに新しい説明を入力します。 上書きしないことを選択した場合、システムは元のユーザ ロールの説明を保持します。 |

| ステップ 6 |

オプションで、元のユーザ ロールから継承されたメニュー ベースの権限を変更します。 アクセス許可を選択すると、その下位にあるアクセス許可もすべて選択され、複数値を持つアクセス許可では最初の値が使用されます。上位のアクセス許可をクリアすると、下位のアクセス許可もすべてクリアされます。アクセス許可を選択しても下位のアクセス許可を選択しない場合、そのアクセス許可はイタリック体のテキストで表示されます。 |

| ステップ 7 |

オプションで、[外部データベース アクセス(External Database Access)] チェックボックスをオンまたはオフにすることで、新しいロールのデータベース アクセス権限を設定します。 |

| ステップ 8 |

オプションで、エスカレーションに使用するカスタム ユーザ ロールの設定の説明に従って、新しいユーザ ロールのエスカレーション権限を設定します。 |

| ステップ 9 |

[保存(Save)] をクリックします。 |

カスタム ユーザ ロールの編集

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

事前定義ユーザ ロールは編集できません。

マルチドメイン展開では、現在のドメインで作成されたカスタム ユーザ ロールが表示されます。これは編集できます。先祖ドメインで作成されたカスタム ユーザ ロールも表示されますが、これは編集できません。下位のドメインのカスタム ユーザ ロールを表示および編集するには、そのドメインに切り替えます。

手順

| ステップ 1 |

を選択します。 |

| ステップ 2 |

[ユーザロール(User Roles)] タブをクリックします。 |

| ステップ 3 |

変更するカスタム ユーザ ロールの横にある編集アイコン( |

| ステップ 4 |

[名前(Name)] フィールドと [説明(Description)] フィールドを変更します。ユーザ ロール名では、大文字と小文字が区別されます。 |

| ステップ 5 |

ユーザ ロールのメニューベースのアクセス許可を選択します。 アクセス許可を選択すると、その下位にあるアクセス許可もすべて選択され、複数値を持つアクセス許可では最初の値が使用されます。上位のアクセス許可をクリアすると、下位のアクセス許可もすべてクリアされます。アクセス許可を選択しても下位のアクセス許可を選択しない場合、そのアクセス許可はイタリック体のテキストで表示されます。 |

| ステップ 6 |

必要に応じて、[外部データベース アクセス(External Database Access)] チェックボックスをオンまたはオフにすることにより、ロールのデータベース アクセス権限を設定します。 |

| ステップ 7 |

必要に応じて、エスカレーションに使用するカスタム ユーザ ロールの設定の説明に従って Firepower Management Center で、ユーザ ロールにエスカレーション アクセス許可を設定します。 |

| ステップ 8 |

[保存(Save)] をクリックします。 |

ユーザ ロールのエスカレーション

カスタム ユーザ ロールにアクセス許可を付与し、パスワードを設定することで、ベース ロールの特権に加え、別のターゲット ユーザ ロールの特権を一時的に取得できます。これにより、あるユーザが不在であるときにそのユーザを別のユーザに容易に置き換えることや、拡張ユーザ特権の使用状況を緊密に追跡することができます。

たとえば、ユーザのベース ロールに含まれている特権が非常に限られている場合、そのユーザは管理アクションを実行するために Administrator ロールにエスカレーションします。ユーザが各自のパスワードを使用するか、または指定された別のユーザのパスワードを使用することができるように、この機能を設定できます。2 番目のオプションでは、該当するすべてのユーザのための 1 つのエスカレーション パスワードを容易に管理できます。

エスカレーション ターゲット ロールにすることができるユーザ ロールは一度に 1 つだけであることに注意してください。カスタム ユーザ ロールまたは事前定義ユーザ ロールを使用できます。各エスカレーションはログイン セッション期間中保持され、監査ログに記録されます。

エスカレーション ターゲット ロールの設定

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス(Access) |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

各自のユーザ ロール(事前定義またはカスタム)をシステム全体でのエスカレーション ターゲット ロールとして機能するように割り当てることができます。これは、他のロールからのエスカレーション先となるロールです(エスカレーションが可能な場合)。

手順

| ステップ 1 |

を選択します。 |

||

| ステップ 2 |

[ユーザ ロール(User Roles)] をクリックします。 |

||

| ステップ 3 |

[アクセス許可エスカレーションの設定(Configure Permission Escalation)] をクリックします。 |

||

| ステップ 4 |

ドロップダウン リストからユーザ ロールを選択します。 |

||

| ステップ 5 |

[OK] をクリックして変更を保存します。

|

エスカレーションに使用するカスタム ユーザ ロールの設定

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

任意(Any) |

任意(Any) |

Admin |

カスタム ロールのエスカレーション パスワードを設定するときには、部門のニーズを考慮してください。多数のエスカレーション ユーザを容易に管理するには、別のユーザを選択し、そのユーザのパスワードをエスカレーション パスワードとして使用することができます。そのユーザのパスワードを変更するか、またはそのユーザを非アクティブにすると、そのパスワードを必要とするすべてのエスカレーション ユーザが影響を受けます。このことにより、特に一元管理できる外部認証ユーザを選択した場合に、ユーザ ロール エスカレーションをより効率的に管理できます。

手順

| ステップ 1 |

カスタム ユーザ ロールの作成の説明に従って、カスタム ユーザ ロールの設定を開始します。 |

||

| ステップ 2 |

[システム権限(System Permissions)] で、[このロールをエスカレーションする:(Set this role to escalate to:)] チェックボックスをオンにします。 現在のエスカレーション ターゲット ロールは、チェックボックスの横に表示されます。 |

||

| ステップ 3 |

このロールがエスカレーションするときに使用するパスワードを選択します。次の 2 つの対処法があります。

|

||

| ステップ 4 |

[保存(Save)] をクリックします。 |

ユーザ ロールのエスカレーション

|

スマート ライセンス |

従来のライセンス |

サポートされるデバイス |

サポートされるドメイン |

アクセス |

|---|---|---|---|---|

|

任意(Any) |

任意(Any) |

Management Center |

任意(Any) |

任意(Any) |

エスカレーション対象のアクセス許可が含まれているカスタム ユーザ ロールが割り当てられているユーザは、いつでもターゲット ロールのアクセス許可にエスカレーションできます。エスカレーションはユーザ設定に影響しないことに注意してください。

始める前に

-

管理者が、エスカレーション ターゲット ロールの設定またはエスカレーションに使用するカスタム ユーザ ロールの設定に従って、エスカレーション ターゲット ロールまたはカスタム ユーザ ロールをエスカレーション用に設定済みであることを確認してください。

手順

| ステップ 1 |

ユーザ名の下にあるドロップダウン リストから、[アクセス許可のエスカレーション(Escalate Permissions)] を選択します。 |

||

| ステップ 2 |

認証パスワードを入力します。 |

||

| ステップ 3 |

[エスカレーション(Escalate)] をクリックします。これで、現行ロールに加え、エスカレーション ターゲット ロールのすべてのアクセス許可が付与されました。

|

![[グループ制御アクセス ロール(Group Controlled Access Roles)] 設定のスクリーンショット。](/c/dam/en/us/td/i/300001-400000/370001-380000/371001-372000/371898.tif/_jcr_content/renditions/371898.jpg)

![[シェル アクセス フィルタ(Shell Access Filter)] 設定のスクリーンショット。](/c/dam/en/us/td/i/300001-400000/370001-380000/371001-372000/371899.tif/_jcr_content/renditions/371899.jpg)

フィードバック

フィードバック