コネクタの作成

コネクタは、クラウドサービスでのインターフェイスです。コネクタはクラウドサービスからネットワーク情報を取得するため、management center のアクセス コントロール ポリシーでネットワーク情報を使用できます。

次がサポートされています。

|

CSDAC バージョン/プラットフォーム |

AWS |

GitHub |

Google クラウド |

Azure |

Azure サービスタグ |

Microsoft Office 365 |

vCenter |

Webex |

Zoom |

|---|---|---|---|---|---|---|---|---|---|

|

バージョン 1.1(オンプレミス) |

対応 |

非対応 |

非対応 |

対応 |

対応 |

対応 |

対応 |

非対応 |

非対応 |

|

バージョン 2.0(オンプレミス) |

対応 |

非対応 |

対応 |

対応 |

対応 |

対応 |

対応 |

非対応 |

非対応 |

|

バージョン 2.2(オンプレミス) |

対応 |

対応 |

対応 |

対応 |

対応 |

対応 |

対応 |

非対応 |

非対応 |

詳細については、次の項を参照してください。

Amazon Web Services コネクタ:ユーザー権限とインポートされたデータについて

Cisco Secure 動的属性コネクタ は、アクセス コントロール ポリシーで使用するために AWS から management center に動的属性をインポートします。

インポートされた動的属性

AWS から次の動的属性をインポートします。

-

タグ:AWS EC2 リソースを整理するために使用できるユーザー定義のキーと値のペア。

詳細については、AWS ドキュメントの「Tag your EC2 Resources」を参照してください

-

AWS 内の仮想マシンの IP アドレス。

必要最小限の権限

Cisco Secure 動的属性コネクタ には、少なくとも、ec2:DescribeTags および ec2:DescribeInstances に動的属性のインポートを許可するポリシーを持つユーザーが必要です。

Cisco Secure 動的属性コネクタ に対して最小限の権限を持つ AWS ユーザーを作成します。

このタスクでは、動的属性を management center に送信するための最小限の権限を持つサービスアカウントを設定する方法について説明します。これらの属性のリストについては、Amazon Web Services コネクタ:ユーザー権限とインポートされたデータについてを参照してください。

Before you begin

Amazon Web Services(AWS)アカウントがすでに設定されている必要があります。これを行う方法の詳細については、AWS ドキュメントのこの記事を参照してください。

Procedure

|

Step 1 |

管理者ロールを持つユーザーとして AWS コンソールにログインします。 |

||

|

Step 2 |

ダッシュボードから、をクリックします。 |

||

|

Step 3 |

をクリックします。 |

||

|

Step 4 |

[ユーザの追加(Add Users)] をクリックします。 |

||

|

Step 5 |

[ユーザー名(User Name)] フィールドに、ユーザーを識別するための名前を入力します。 |

||

|

Step 6 |

[アクセスキー - プログラムによるアクセス(Access Key - Programmatic Access)] をクリックします。 |

||

|

Step 7 |

[権限の設定(Set permissions)] ページで、ユーザーに何もアクセスを許可せずに [次へ(Next)] をクリックします。これは後で行います。 |

||

|

Step 8 |

必要に応じて、ユーザーにタグを追加します。 |

||

|

Step 9 |

[ユーザーの作成(Create User)] をクリックします。 |

||

|

Step 10 |

[.csvをダウンロード(Download.csv)] をクリックして、ユーザーのキーをコンピューターにダウンロードします。

|

||

|

Step 11 |

[閉じる(Close)] をクリックします。 |

||

|

Step 12 |

左側の列の [アイデンティティとアクセス管理(IAM)(Identity and Access Management (IAM))] ページで、をクリックします。 |

||

|

Step 13 |

[ポリシーの作成(Create Policy)] をクリックします。 |

||

|

Step 14 |

[ポリシーの作成(Create Policy)] ページで、[JSON] をクリックします。

|

||

|

Step 15 |

フィールドに次のポリシーを入力します。 |

||

|

Step 16 |

[次へ(Next)] をクリックします。 |

||

|

Step 17 |

[レビュー(Review)] をクリックします。 |

||

|

Step 18 |

[ポリシーの確認(Review Policy)] ページで、必要な情報を入力し、[ポリシーの作成(Create Policy)] をクリックします。 |

||

|

Step 19 |

[ポリシー(Policies)] ページで、検索フィールドにポリシー名のすべてまたは一部を入力し、Enter キーを押します。 |

||

|

Step 20 |

作成したポリシーをクリックします。 |

||

|

Step 21 |

をクリックします。 |

||

|

Step 22 |

必要に応じて、検索フィールドにユーザー名の全部または一部を入力し、Enter キーを押します。 |

||

|

Step 23 |

[ポリシーをアタッチ(Attach policy)] をクリックします。 |

What to do next

AWS コネクタの作成

このタスクでは、アクセス コントロール ポリシーで使用するため、AWS から management center にデータを送信するコネクタを設定する方法について説明します。

Before you begin

Procedure

|

Step 1 |

動的属性コネクタにログインします。 |

||||||||||||||

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

||||||||||||||

|

Step 3 |

次のいずれかを実行します。

|

||||||||||||||

|

Step 4 |

次の情報を入力します。

|

||||||||||||||

|

Step 5 |

コネクタを保存する前に、[テスト(Test)] をクリックして、テストが成功することを確認します。 |

||||||||||||||

|

Step 6 |

[保存(Save)] をクリックします。 |

||||||||||||||

|

Step 7 |

[ステータス(Status)] 列に [OK] が表示されていることを確認します。 |

Azure コネクタ:ユーザー権限とインポートされたデータについて

Cisco Secure 動的属性コネクタ は、アクセス コントロール ポリシーで使用するために、Azure から management center へ動的属性をインポートします。

インポートされた動的属性

Azure から次の動的属性をインポートします。

-

タグ:リソース、リソースグループ、およびサブスクリプションに関連付けられたキーと値のペア。

詳細については、Microsoft ドキュメントのこのページを参照してください。

-

Azure 内の仮想マシンの IP アドレス。

必要な最小限の権限

Cisco Secure 動的属性コネクタ で、動的属性をインポートするには、少なくともリーダー権限を持つユーザーが必要です。

Cisco Secure 動的属性コネクタ に対する最小限の権限を持つ Azure ユーザーの作成

このタスクでは、動的属性を management center に送信するための最小限の権限を持つサービスアカウントを設定する方法について説明します。これらの属性のリストについては、Azure コネクタ:ユーザー権限とインポートされたデータについてを参照してください。

Before you begin

Microsoft Azure アカウントを既に持っている必要があります。設定するには、Azure ドキュメントサイトのこのページを参照してください。

Procedure

|

Step 1 |

サブスクリプションの所有者として Azure Portal にログインします。 |

|

Step 2 |

[Azure Active Directory] をクリックします。 |

|

Step 3 |

設定するアプリケーションの Azure Active Directory のインスタンスを見つけます。 |

|

Step 4 |

をクリックします。 |

|

Step 5 |

[名前(Name)] フィールドに、このアプリケーションを識別するための名前を入力します。 |

|

Step 6 |

組織の必要に応じて、このページにその他の情報を入力します。 |

|

Step 7 |

[登録(Register)] をクリックします。 |

|

Step 8 |

次のページで、クライアント ID (アプリケーション ID とも呼ばれる) とテナント ID (ディレクトリ ID とも呼ばれる) を書き留めます。 次に例を示します。

|

|

Step 9 |

[クライアントクレデンシャル(Client Credentials)] の横にある [証明書またはシークレットの追加(Add a certificate or secret)] をクリックします。 |

|

Step 10 |

[新しいクライアントシークレット(New Client Secret)] をクリックします。 |

|

Step 11 |

要求された情報を入力し、[追加(Add)] をクリックします。 |

|

Step 12 |

[値(Value)] フィールドの値をクリップボードにコピーします。[シークレットID(Secret ID)] ではなく、この値がクライアントシークレットです。

|

|

Step 13 |

Azure Portal のメインページに戻り、[サブスクリプション(Subscriptions)] をクリックします。 |

|

Step 14 |

サブスクリプションの名前をクリックします。 |

|

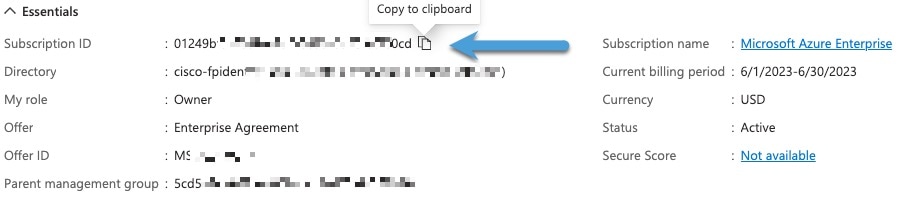

Step 15 |

クリップボードにサブスクリプション ID をコピーします。

|

|

Step 16 |

[アクセス制御(IAM)(Access Control (IAM))] をクリックします。 |

|

Step 17 |

をクリックします。 |

|

Step 18 |

[リーダー(Reader)] をクリックし、[次へ(Next)] をクリックします。 |

|

Step 19 |

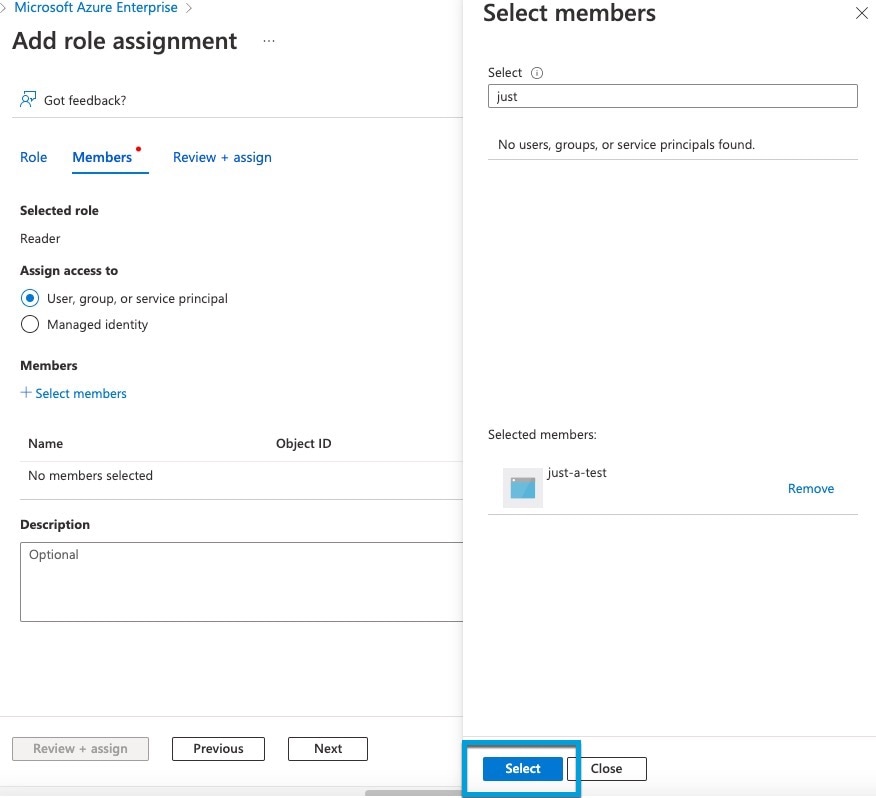

[メンバーの選択(Select Members)]をクリックします。 |

|

Step 20 |

ページの右側で、登録したアプリケーションの名前をクリックし、[選択(Select)] をクリックします。

|

|

Step 21 |

[確認と割り当て(Review + Assign)] をクリックし、プロンプトに従って操作を完了します。 |

What to do next

Azure コネクタの作成 を参照してください。

Azure コネクタの作成

このタスクでは、アクセス コントロール ポリシーで使用するために Azure から management center にデータを送信するコネクタを作成する方法について説明します。

Before you begin

Procedure

|

Step 1 |

動的属性コネクタにログインします。 |

||||||||||||||||

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

||||||||||||||||

|

Step 3 |

次のいずれかを実行します。

|

||||||||||||||||

|

Step 4 |

次の情報を入力します。

|

||||||||||||||||

|

Step 5 |

コネクタを保存する前に、[テスト(Test)] をクリックして、Test connection succeeded が表示されることを確認します。 |

||||||||||||||||

|

Step 6 |

[保存(Save)] をクリックします。 |

||||||||||||||||

|

Step 7 |

[ステータス(Status)] 列に [OK] が表示されていることを確認します。 |

Azure サービスタグコネクタの作成

このトピックでは、アクセス コントロール ポリシーで使用する management center への Azure サービスタグのコネクタを作成する方法について説明します。これらのタグに関連付けられた IP アドレスは、Microsoft によって毎週更新されます。

詳細については、Microsoft TechNet の「仮想ネットワーク サービス タグ」を参照してください。

Procedure

|

Step 1 |

動的属性コネクタにログインします。 |

||||||||||||||||

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

||||||||||||||||

|

Step 3 |

次のいずれかを実行します。

|

||||||||||||||||

|

Step 4 |

次の情報を入力します。

|

||||||||||||||||

|

Step 5 |

コネクタを保存する前に、[テスト(Test)] をクリックして、Test connection succeeded が表示されることを確認します。 |

||||||||||||||||

|

Step 6 |

[保存(Save)] をクリックします。 |

||||||||||||||||

|

Step 7 |

[ステータス(Status)] 列に [OK] が表示されていることを確認します。 |

GitHub コネクタの作成

このセクションでは、アクセス コントロール ポリシーで使用するためにデータを management center に送信する GitHub コネクタを作成する方法について説明します。これらのタグに関連付けられている IP アドレスは、GitHub によって管理されています。動的属性フィルタを作成する必要はありません。

詳細については、「GitHub の IP アドレスについて」を参照してください。

Note |

IP アドレスの取得に失敗するため、URL は変更しないでください。 |

Procedure

|

Step 1 |

動的属性コネクタ にログインします。 |

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

|

Step 3 |

次のいずれかを実行します。

|

|

Step 4 |

[名前(Name)] とオプションの [説明(Description)]を入力します。 |

|

Step 5 |

(オプション)[プル間隔(Pull Interval)] フィールドで、動的属性コネクタが GitHub から IP アドレスを取得する頻度を秒単位で変更します。デフォルトは 21,600 秒(6 時間)です。 |

|

Step 6 |

コネクタを保存する前に、[テスト(Test)] をクリックして、テストが成功することを確認します。 |

|

Step 7 |

[保存(Save)] をクリックします。 |

|

Step 8 |

[ステータス(Status)] 列に [OK] が表示されていることを確認します。 |

Google Cloud コネクタ:ユーザー権限とインポートされたデータについて

Cisco Secure 動的属性コネクタ は、アクセス コントロール ポリシーで使用するために、Google Cloud から management center へ動的属性をインポートします。

インポートされた動的属性

次の動的属性を Google Cloud からインポートします。

必要最小限の権限

Cisco Secure 動的属性コネクタ では、少なくとも、動的属性をインポートできる基本閲覧者(Basic Viewer)権限を持つユーザーが必要です。

Cisco Secure 動的属性コネクタ に対して最小限の権限を持つ Google Cloud ユーザーを作成します。

このタスクでは、動的属性を management center に送信するための最小限の権限を持つサービスアカウントを設定する方法について説明します。これらの属性のリストについては、Google Cloud コネクタ:ユーザー権限とインポートされたデータについてを参照してください。

Before you begin

Google Cloud アカウントがすでに設定されている必要があります。設定方法に関する詳細情報については、 Google Cloud ドキュメントの「環境設定」を参照してください。

Procedure

|

Step 1 |

所有者ロールを持つユーザーとして Google Cloud アカウントにログインします。 |

|

Step 2 |

をクリックします。 |

|

Step 3 |

次の情報を入力します。

サービスアカウントの詳細については、Google Cloud ドキュメントの「サービス アカウントについて」を参照してください。 |

|

Step 4 |

[作成して続行(Create and Continue)] をクリックします。 |

|

Step 5 |

[このサービスアカウントへのアクセスをユーザーに許可する(Grant users access to this service account)] セクションが表示されるまで、画面の指示に従います。 |

|

Step 6 |

ユーザーに基本閲覧者(Basic Viewer)ロールを付与します。 |

|

Step 7 |

[完了(Done)] をクリックします。 サービスアカウントのリストが表示されます。 |

|

Step 8 |

作成したサービスアカウントの行の末尾にある その他( |

|

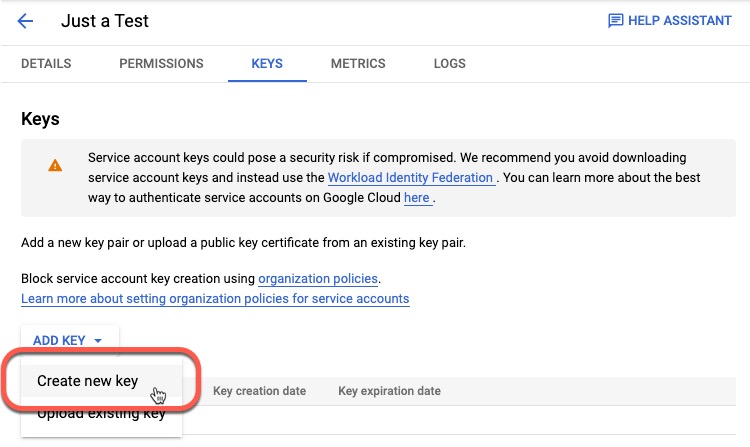

Step 9 |

[キーの管理(Manage Keys)] をクリックします。 |

|

Step 10 |

をクリックします。

|

|

Step 11 |

[JSON] をクリックします。 |

|

Step 12 |

[作成(Create)] をクリックします。 JSON キーがコンピュータにダウンロードされます。 |

|

Step 13 |

GCP コネクタを構成するときは、キーを手元に置いておいてください。 |

What to do next

Google Cloud コネクタの作成 を参照してください。

Google Cloud コネクタの作成

Before you begin

Google Cloud JSON 形式のサービスアカウントデータを準備します。コネクタの設定に必要です。

Procedure

|

Step 1 |

動的属性コネクタにログインします。 |

||||||||||||

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

||||||||||||

|

Step 3 |

次のいずれかを実行します。

|

||||||||||||

|

Step 4 |

次の情報を入力します。

|

||||||||||||

|

Step 5 |

コネクタを保存する前に、[テスト(Test)] をクリックして、テストが成功することを確認します。 |

||||||||||||

|

Step 6 |

[保存(Save)] をクリックします。 |

||||||||||||

|

Step 7 |

[ステータス(Status)] 列に [OK] が表示されていることを確認します。 |

Office 365 コネクタの作成

このタスクでは、アクセス コントロール ポリシーで使用するためのデータを management center に送信する、Office 365 タグのコネクタを作成する方法について説明します。これらのタグに関連付けられた IP アドレスは、Microsoft によって毎週更新されます。データを使用するために動的属性フィルタを作成する必要はありません。

詳細については、docs.microsoft.com の「Office 365 URL および IP アドレス範囲」を参照してください。

Procedure

|

Step 1 |

動的属性コネクタにログインします。 |

||||||||||||||

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

||||||||||||||

|

Step 3 |

次のいずれかを実行します。

|

||||||||||||||

|

Step 4 |

次の情報を入力します。

|

||||||||||||||

|

Step 5 |

コネクタを保存する前に、[テスト(Test)] をクリックして、テストが成功することを確認します。 |

||||||||||||||

|

Step 6 |

[保存(Save)] をクリックします。 |

||||||||||||||

|

Step 7 |

[ステータス(Status)] 列に [OK] が表示されていることを確認します。 |

vCenter コネクタ:ユーザー権限とインポートされたデータについて

Cisco Secure 動的属性コネクタ は、アクセス コントロール ポリシーで使用するために、vCenter から management center へ動的属性をインポートします。

インポートされた動的属性

vCenter から次の動的属性をインポートします。

-

オペレーティング システム

-

MAC アドレス

-

IP アドレス

-

NSX タグ

必要最小限の権限

Cisco Secure 動的属性コネクタ では、少なくとも、動的属性をインポートできる読み取り専用権限を持つユーザーが必要です。

vCenter コネクタの作成

このタスクでは、アクセス コントロール ポリシーで使用するためにデータを management center に送信する VMware vCenter のコネクタを作成する方法について説明します。

Before you begin

信頼されていない証明書を使用して vCenter と通信する場合は、認証局 (CA) チェーンの手動での取得を参照してください。

Procedure

|

Step 1 |

動的属性コネクタにログインします。 |

||||||||||||||||||||||||

|

Step 2 |

[コネクタ(Connectors)] をクリックします。 |

||||||||||||||||||||||||

|

Step 3 |

次のいずれかを実行します。

|

||||||||||||||||||||||||

|

Step 4 |

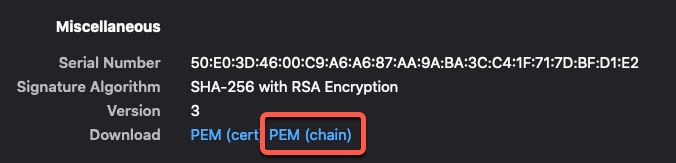

次の情報を入力します。

ダイアログボックスの上部にある証明書 CA チェーンを展開すると、次のような証明書が表示されます。

この方法で証明書を取得できない場合は、認証局 (CA) チェーンの手動での取得で説明されているように、証明書チェーンを手動で取得できます。 |

||||||||||||||||||||||||

|

Step 5 |

コネクタを保存する前に、[テスト(Test)] をクリックして、Test connection succeeded が表示されることを確認します。 |

||||||||||||||||||||||||

|

Step 6 |

[保存(Save)] をクリックします。 |

![[その他(More)] アイコン](/c/dam/en/us/td/i/400001-500000/440001-450000/448001-449000/448310.jpg) )

)

![[システム歯車(system gear}] アイコン](/c/dam/en/us/td/i/400001-500000/450001-460000/451001-452000/451292.jpg) )

)

![CDO が管理する管理センターのベース URL は、[ツールとサービス(Tools & Services)] > [ファイアウォール管理センター(Firewall Management Center)] にあります。ホスト名の値を探します。](/c/dam/en/us/td/i/400001-500000/460001-470000/465001-466000/465010.jpg)

フィードバック

フィードバック