『Cisco Nexus 7000 シリーズ NX-OS 基本設定ガイド、リリース 6.x』

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月28日

章のタイトル: 概要

目次

- 概要

- 機能情報の確認

- ソフトウェアの互換性

- データセンター全体に共通のソフトウェア

- モジュラ式のソフトウェア設計

- 仮想デバイス コンテキスト

- サービスアビリティ

- スイッチド ポート アナライザ

- Ethanalyzer

- Call Home

- オンライン診断

- Embedded Event Manager

- NetFlow

- 管理性

- 簡易ネットワーク管理プロトコル

- 設定の確認およびロールバック

- ロールベース アクセス コントロール

- 接続管理プロセッサ

- Cisco NX-OS デバイス コンフィギュレーション方式

- トラフィックのルーティング、転送、および管理

- イーサネット スイッチング

- IP ルーティング

- IP サービス

- IP マルチキャスト

- Quality of Service

- ネットワーク セキュリティ

- Cisco TrustSec

- その他のネットワーク セキュリティ機能

- ライセンス

- サポートされる規格

この章では、Cisco NX-OS ソフトウェアの概要について説明します。

- 機能情報の確認

- ソフトウェアの互換性

- サービスアビリティ

- 管理性

- トラフィックのルーティング、転送、および管理

- Quality of Service

- ネットワーク セキュリティ

- ライセンス

- サポートされる規格

機能情報の確認

ご使用のソフトウェア リリースで、このモジュールで説明されるすべての機能がサポートされているとは限りません。 最新の警告および機能情報については、https://tools.cisco.com/bugsearch/ の Bug Search Tool およびご使用のソフトウェア リリースのリリース ノートを参照してください。 このモジュールで説明される機能に関する情報、および各機能がサポートされるリリースの一覧については、「新機能および変更された機能に関する情報」の章を参照してください。

ソフトウェアの互換性

Cisco NX-OS ソフトウェアは、Cisco IOS ソフトウェアのどのバリエーションを実行するシスコ製品とも相互運用できます。 また、Cisco NX-OS ソフトウェアは、IEEE および RFC 準拠標準に適合するどのネットワーキング オペレーティング システムとも相互運用できます。

データセンター全体に共通のソフトウェア

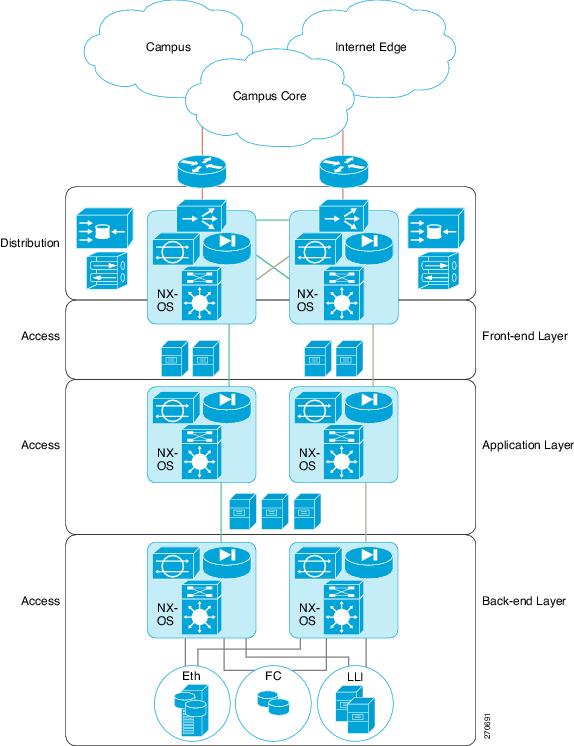

Cisco NX-OS ソフトウェアは、統合オペレーティング システムとして、LAN およびレイヤ 4 ~ 7 のネットワーク サービスなど、データセンター ネットワークの全領域において実行できるように設計されています。

モジュラ式のソフトウェア設計

Cisco NX-OS ソフトウェアは、対称型マルチプロセッサ(SMP)、マルチコア CPU、分散データ モジュール プロセッサ上の分散マルチスレッド処理をサポートします。 Cisco NX-OS ソフトウェアは、ハードウェア テーブル プログラミングのような大量の演算処理を要するタスクを、データ モジュールに分散された専用のプロセッサにオフロードします。 モジュール化されたプロセスは、それぞれ別の保護メモリ領域内でオンデマンドに生成されます。 機能がイネーブルになったときにだけ、プロセスが開始されてシステム リソースが割り当てられます。 これらのモジュール化されたプロセスはリアルタイム プリエンプティブ スケジューラによって制御されるため、重要な機能が適切なタイミングで実行されます。

仮想デバイス コンテキスト

Cisco NX-OS ソフトウェアは、システムおよびハードウェア リソースを、仮想デバイスをエミュレートする仮想コンテキストにセグメント化できます。 各仮想デバイス コンテキスト(VDC)には、独自のソフトウェア プロセス、専用のハードウェア リソース(インターフェイス)、および独立した管理環境があります。 VDC を使用すると、個別のネットワークを共通のインフラストラクチャに統合できます。このインフラストラクチャでは、物理的に分離されたネットワークの管理境界の分離と障害の分離の特性が維持され、単一インフラストラクチャの運用コストのメリットの多くが提供されます。 詳細については、 『Cisco Nexus 7000 Series NX-OS Virtual Device Context Configuration Guide』を参照してください。

サービスアビリティ

Cisco NX-OS ソフトウェアには、デバイスがネットワークのトレンドやイベントに対応できるサービスアビリティ機能が組み込まれています。 これらの機能は、ネットワーク プランニングおよび応答時間の短縮に役立ちます。

スイッチド ポート アナライザ

SPAN 機能を使用すると、外部アナライザが接続された SPAN の終点ポートに、セッションに負担をかけずに SPAN セッション トラフィックが送信されるようになり、ポート(SPAN ソース ポートと呼びます)間のすべてのトラフィックを分析できるようになります。 SPAN の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide』を参照してください。

Ethanalyzer

Ethanalyzer は、Wireshark(旧称 Ethereal)オープン ソース コードに基づく Cisco NX-OS プロトコル アナライザ ツールです。 Ethanalyzer は、パケットのキャプチャとデコード用の Wireshark のコマンド ライン バージョンです。 Ethanalyzer を使用してネットワークをトラブルシューティングし、コントロール プレーン トラフィックを分析できます。 Ethanalyzer の詳細については、『Cisco Nexus 7000 Series NX-OS Troubleshooting Guide』を参照してください。

Call Home

Call Home は、ハードウェア コンポーネントとソフトウェア コンポーネントを継続的にモニタリングし、重要なシステム イベントを E メールで通知する機能です。 さまざまなメッセージ フォーマットが用意されており、ポケットベル サービス、標準の E メール、および XML ベースの自動解析アプリケーションに対応します。 アラートをグループ化する機能があり、宛先プロファイルのカスタマイズも可能です。この機能を利用すると、たとえばネットワーク サポート技術者を直接ポケットベルで呼び出したり、E メール メッセージをネットワーク オペレーション センター(NOC)に送信したり、Cisco AutoNotify サービスを使用して直接 Cisco Technical Assistance Center(TAC)でケースを生成したりすることができます。 Call Home の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

オンライン診断

Cisco Generic Online Diagnostics(GOLD)では、ハードウェアおよび内部データ パスが設計どおりに動作していることを確認します。 Cisco GOLD には、ブート時診断、継続的監視、オンデマンドおよびスケジュールによるテストなどの機能があります。 GOLD では障害を迅速に特定し、システムを継続的にモニタできます。 GOLD の設定の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

Embedded Event Manager

Cisco Embedded Event Manager(EEM)は、ネットワーク イベントが発生した場合の動作をカスタマイズできる、デバイスおよびシステムの管理機能です。 EEM の設定の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

NetFlow

Cisco NX-OS の NetFlow の実装では、バージョン 5 およびバージョン 9 のエクスポートをサポートしています。 また、拡張性を高めるための Flexible NetFlow 設定モデルおよびハードウェア ベースでの Sampled NetFlow もサポートしています。 NetFlow の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

管理性

ここでは、Cisco NX-OS ソフトウェアの管理機能について説明します。

簡易ネットワーク管理プロトコル

Cisco NX-OS ソフトウェアは、簡易ネットワーク管理プロトコル(SNMP)バージョン 1、2、および 3 に準拠しています。 多くの管理情報ベース(Management Information Base)がサポートされます。 SNMP の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

設定の確認およびロールバック

Cisco NX-OS ソフトウェアでは、設定をコミットする前に、設定の一貫性や必要なハードウェア リソースの可用性を確認することができます。 デバイスを事前に設定し、確認した設定を後から適用することができます。 設定には、必要に応じて、既知の良好な設定にロール バックできるチェック ポイントを含めることができます。 ロールバックの詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

ロールベース アクセス コントロール

ロールベース アクセス コントロール(RBAC)では、ユーザにロールを割り当てることで、デバイス操作のアクセスを制限できます。 アクセスが必要なユーザだけにアクセスを許可するように、カスタマイズすることが可能です。 RBAC の詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

接続管理プロセッサ

Cisco NX-OS ソフトウェアは、リモート プラットフォームの管理用に Connectivity Management Processor(CMP)の使用をサポートします。 CMP は、Cisco NX-OS コンソールにアウトオブバンド アクセス チャネルを提供します。 CMP の詳細については、 『Cisco Nexus 7000 Series Connectivity Management Processor Configuration Guide』を参照してください。

Cisco NX-OS デバイス コンフィギュレーション方式

Secure Shell(SSH; セキュア シェル)セッションまたは Telnet セッションからコマンドライン インターフェイス(CLI)を使用してデバイスを設定できます。 SSH を使用するとデバイスに安全に接続できます。 CLI コンフィギュレーション ガイドとコマンド リファレンス、機能別に構成されています。 詳細は、次の Cisco NX-OS コンフィギュレーション ガイドおよび Cisco NX-OS コマンド リファレンスを参照してください。 SSH および Telnet の詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

また、XML 管理インターフェイスを使用してデバイスを構成できます。これは、CLI を補完する NETCONF プロトコルに基づくプログラム的な方式です。 詳細については、 『Cisco NX-OS XML Interface User Guide』 を参照してください。

トラフィックのルーティング、転送、および管理

ここでは、Cisco NX-OS ソフトウェアでサポートされるトラフィックのルーティング、転送、および管理機能について説明します。

イーサネット スイッチング

Cisco NX-OS ソフトウェアは、高密度、高性能のイーサネット システムをサポートし、次のイーサネット スイッチング機能を提供します。

-

IEEE 802.1D-2004 Rapid Spanning Tree Protocol(RSTP; 高速スパニングツリー プロトコル)および多重スパニングツリー プロトコル(802.1w および 802.1s)

-

IEEE 802.1Q VLAN およびトランク

-

16,000 サブスクライバ VLAN

-

IEEE 802.3ad リンク アグリゲーション

-

プライベート VLAN

-

クロスシャーシのプライベート VLAN

-

アグレッシブ モードと標準モードの Unidirectional Link Detection(UDLD; 単一方向リンク検出)

詳細については、『Cisco Nexus 7000 Series NX-OS Interfaces Configuration Guide, Release 6.x』および 『Cisco Nexus 7000 Series NX-OS Layer 2 Switching Configuration Guide』を参照してください。

IP ルーティング

Cisco NX-OS ソフトウェアは、IP Version 4(IPv4)および IP Version 6(IPv6)、および次のルーティング プロトコルをサポートしています。

-

Open Shortest Path First(OSPF)プロトコル バージョン 2(IPv4)および 3(IPv6)

-

Intermediate System-to-Intermediate System(IS-IS)プロトコル

-

Border Gateway Protocol(BGP)

-

EIGRP(Enhanced Interior Gateway Routing Protocol)

-

Routing Information Protocol Version 2(RIPv2)

Cisco NX-OS ソフトウェアでのこれらのプロトコルの実装は、最新の規格に完全に準拠しています。また、4 バイト自律システム番号(ASN)とインクリメンタル Shortest Path First(SPF)が含まれています。 すべてのユニキャスト プロトコルでは、ノンストップ フォワーディング グレースフル リスタート(NSF-GR)をサポートしています。 すべてのプロトコルは、イーサネット インターフェイス、VLAN インターフェイス、サブインターフェイス、ポート チャネル、トンネル インターフェイス、およびループバック インターフェイスなど、すべてのインターフェイス タイプをサポートしています。

詳細については、『Cisco Nexus 7000 Series NX-OS Unicast Routing Configuration Guide, Release 6.x』を参照してください。

IP サービス

Cisco NX-OS ソフトウェアでは、次の IP サービスを使用できます。

-

仮想ルーティングおよびフォワーディング(VRF)

-

Dynamic Host Configuration Protocol(DHCP)ヘルパー

-

ホット スタンバイ ルーティング プロトコル(HSRP)

-

Gateway Load Balancing Protocol(GLBP)

-

拡張オブジェクト トラッキング

-

ポリシーベース ルーティング(PBR)

-

IPv4 の全プロトコルに対するユニキャスト グレースフル リスタート、および IPv6 の OPSFv3 に対するユニキャスト グレースフル リスタート

詳細については、『Cisco Nexus 7000 Series NX-OS Unicast Routing Configuration Guide, Release 6.x』を参照してください。

IP マルチキャスト

Cisco NX-OS ソフトウェアには、次のマルチキャスト プロトコルと機能が用意されています。

-

Protocol Independent Multicast(PIM)Version 2(PIMv2)

-

Source Specific Multicast(SSM)

-

PIM スパース モード(IPv4 および IPv6 の Any-Source マルチキャスト(ASM))

(注) |

Cisco NX-OS ソフトウェアでは、PIM デンス モードをサポートしていません。 |

-

Bidirectional Protocol Independent Multicast(Bidir PIM)

-

Anycast ランデブー ポイント(Anycast-RP)

-

IPv4 および IPv6 のマルチキャスト NSF

-

ブートストラップ ルータ(BSR)を使用する RP-Discovery(Auto-RP およびスタティック)

-

インターネット グループ管理プロトコル(IGMP)バージョン 1、2、3 ルータ ロール

-

IGMPv2 ホスト モード

-

IGMP スヌーピング

-

Multicast Listener Discovery(MLD)Protocol Version 2(IPv6 用)

-

Multicast Source Discovery Protocol(MSDP)(IPv4 のみ)

詳細については、 『Cisco Nexus 7000 Series NX-OS Multicast Routing Command Reference』を参照してください。

Quality of Service

Cisco NX-OS ソフトウェアでは、分類、マーキング、キューイング、ポリシング、およびスケジューリングに対する Quality of Service(QoS)機能をサポートしています。 Modular QoS CLI(MQC)では、すべての QoS 機能をサポートしています。 MQC を使用すると、シスコのさまざまなプラットフォームで同一の設定を行うことができます。 詳細については、『Cisco Nexus 7000 Series NX-OS Quality of Service Configuration Guide, Release 6.x』を参照してください。

ネットワーク セキュリティ

ここでは、Cisco NX-OS ソフトウェアでサポートされているネットワーク セキュリティ機能について説明します。

Cisco TrustSec

Cisco TrustSec セキュリティは、データの機密性と整合性を確保し、128 ビット AES (Advanced Encryption Standard)暗号方式による標準の IEEE 802.1AE リンク レイヤ暗号化をサポートします。 リンク レイヤ暗号化は、エンドツーエンドのデータ プライバシーを保証しながら、暗号化されたパスに沿ってセキュリティ サービス デバイスを挿入できるようにします。 Cisco TrustSec はセキュリティ グループ アクセス コントロール リスト(SGACL)を使用します。これは IP アドレスではなくセキュリティ グループ タグに基づきます。 SGACL では、そのトポロジの独立性のために、より簡潔で、より管理しやすいポリシーが可能になります。 詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

その他のネットワーク セキュリティ機能

Cisco NX-OS ソフトウェアには、Cisco TrustSec の他に次のセキュリティ機能が組み込まれています。

-

プロトコル適合チェックのためのデータ パス侵入検知システム(IDS)

-

コントロール プレーン ポリシング(CoPP)

-

メッセージ ダイジェスト アルゴリズム 5(MD5)のルーティング プロトコル認証

-

ダイナミック アドレス解決プロトコル(ARP)インスペクション(DAI)、DHCP スヌーピング、および IP ソース ガードなどの、Cisco 統合セキュリティ機能

-

AAA(認証、許可、およびアカウンティング)

-

RADIUS および TACACS+

-

SSH プロトコル バージョン 2

-

SNMPv3

-

ポート セキュリティ

-

IEEE 802.1x 認証

-

レイヤ 2 Cisco Network Admission Control(NAC)LAN ポート IP

-

名前付き ACL でサポートされている MAC アドレスおよび IPv4 アドレスに基づくポリシー(ポート ベース ACL(PACL)、VLAN ベース ACL(VACL)、およびルータ ベース ACL(RACL))

-

トラフィック ストーム制御(ユニキャスト、マルチキャスト、およびブロードキャスト)

-

ユニキャスト Reverse Path Forwarding(ユニキャスト RPF)

詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

ライセンス

Cisco NX-OS ソフトウェアでは、デバイスの高度な機能を使用する場合は、その機能に対応するライセンスをインストールする必要があります。 ライセンス パッケージに含まれていない機能は、Cisco NX-OS ソフトウェアにバンドルされており、追加費用は一切発生しません。

各デバイス用のライセンスを購入してインストールする必要があります。

(注) |

Cisco TrustSec 機能以外は、ライセンスをインストールせずに機能をイネーブルにできます。 Cisco NX-OS ソフトウェアには、ライセンスを購入する前に機能を試すことができる猶予期間があります。 Cisco TrustSec 機能をイネーブルにするには、Advanced Services ライセンス パッケージをインストールする必要があります。 |

Cisco NX-OS ソフトウェア ライセンスの詳細については、 『Cisco NX-OS Licensing Guide』を参照してください。

ライセンスの問題のトラブルシューティングについては、『Cisco Nexus 7000 Series NX-OS Troubleshooting Guide』を参照してください。

サポートされる規格

| 標準 |

説明 |

|---|---|

| 802.1D |

MAC ブリッジ |

| 802.1s |

多重スパニングツリー プロトコル |

| 802.1w |

高速スパニングツリー プロトコル |

| 802.1AE |

MAC セキュリティ(リンク層の暗号化) |

| 802.3ad |

LACP によるリンク集約 |

| 802.3ab |

1000Base-T(銅線 10/100/1000 イーサネット) |

| 802.3ae |

10 ギガビット イーサネット |

| 802.1Q |

VLAN タギング |

| 802.1p |

イーサネット フレームの Class of Service(CoS)タギング |

| 802.1X |

ポート ベースのネットワーク アクセス コントロール |

| 標準 |

説明 |

|---|---|

BGP |

|

| RFC 1997 |

|

| 『BGP Communities Attribute』 |

|

| RFC 2385 |

『Protection of BGP Sessions via the TCP MD5 Signature Option』 |

| RFC 2439 |

『BGP Route flap damping』 |

| RFC 2519 |

『A Framework for Inter-Domain Route Aggregation』 |

| RFC 2858 |

『Multiprotocol Extensions for BGP-4』 |

| RFC 3065 |

『Autonomous System Confederations for BGP』 |

| RFC 3392 |

『Capabilities Advertisement with BGP-4』 |

| RFC 4271 |

『BGP version 4』 |

| RFC 4273 |

『BGP4 MIB - Definitions of Managed Objects for BGP-4』 |

| RFC 4456 |

『BGP Route reflection』 |

| RFC 4486 |

『Subcodes for BGP cease notification message』 |

| RFC 4724 |

『Graceful Restart Mechanism for BGP』 |

| RFC 4893 |

『BGP Support for Four-octet AS Number Space』 |

| IETF ドラフト |

『Bestpath transition avoidanc』(draft-ietf-idr-avoid-transition-05.txt) |

| IETF ドラフト |

『Peer table objects』(draft-ietf-idr-bgp4-mib-15.txt) |

| IETF ドラフト |

『Dynamic Capability』(draft-ietf-idr-dynamic-cap-03.txt) |

OSPF |

|

| RFC 2370 |

|

| 『OSPF Opaque LSA Option』 |

|

| RFC 2328 |

『OSPF Version 2』 |

| RFC 2740 |

『OSPF for IPv6 (OSPF version 3)』 |

| RFC 3101 |

『OSPF Not-So-Stubby-Area (NSSA) Option』 |

| RFC 3137 |

『OSPF Stub Router Advertisement』 |

| RFC 3509 |

『Alternative Implementations of OSPF Area Border Routers』 |

| RFC 3623 |

『Graceful OSPF Restart』 |

| RFC 4750 |

『OSPF Version 2 MIB』 |

RIP |

|

| RFC 1724 |

|

| 『RIPv2 MIB extension』 |

|

| RFC 2082 |

『RIPv2 MD5 Authentication』 |

| RFC 2453 |

『RIP Version 2』 |

IS-IS |

|

| RFC 1142(OSI 10589) |

|

| 『OSI 10589 Intermediate system to intermediate system intra-domain routing exchange protocol』 |

|

| RFC 1195 |

『Use of OSI IS-IS for routng in TCP/IP and dual environment』 |

| RFC 2763 |

『Dynamic Hostname Exchange Mechanism for IS-IS』 |

| RFC 2966 |

『Domain-wide Prefix Distribution with Two-Level IS-IS』 |

| RFC 2973 |

『IS-IS Mesh Groups』 |

| RFC 3277 |

『IS-IS Transient Blackhole Avoidance』 |

| RFC 3373 |

『Three-Way Handshake for IS-IS Point-to-Point Adjacencies』 |

| RFC 3567 |

『IS-IS Cryptographic Authentication』 |

| RFC 3847 |

『Restart Signaling for IS-IS』 |

| IETF ドラフト |

『Internet Draft Point-to-point operation over LAN in link-state routing protocols』(draft-ietf-isis-igp-p2p-over-lan-06.txt) |

IP サービス |

|

| RFC 768 |

|

| UDP |

|

| RFC 783 |

TFTP |

| RFC 791 |

IP |

| RFC 792 |

ICMP |

| RFC 793 |

TCP |

| RFC 826 |

ARP |

| RFC 854 |

Telnet |

| RFC 959 |

FTP |

| RFC 1027 |

プロキシ ARP |

| RFC 1305 |

NTP v3 |

| RFC 1519 |

CIDR |

| RFC 1542 |

BootP リレー |

| RFC 1591 |

DNS クライアント |

| RFC 1812 |

IPv4 ルータ |

| RFC 2131 |

DHCP ヘルパー |

| RFC 2338 |

VRRP |

| RFC 2784 |

総称ルーティング カプセル化(GRE) |

IP マルチキャスト |

|

| RFC 2236 |

|

| 『Internet Group Management Protocol, Version 2』 |

|

| RFC 2710 |

『Multicast Listener Discovery (MLD) for IPv6』 |

| RFC 3376 |

『Internet Group Management Protocol, Version 3』 |

| RFC 3446 |

『Anycast Rendezvous Point (RP) mechanism using Protocol Independent Multicast (PIM) and Multicast Source Discovery Protocol (MSDP)』 |

| RFC 3569 |

『An Overview of Source-Specific Multicast (SSM)』 |

| RFC 3618 |

Multicast Source Discovery Protocol(MSDP) |

| RFC 3810 |

『Multicast Listener Discovery Version 2 (MLDv2) for IPv6』 |

| RFC 4601 |

『ASM - Sparse Mode (PIM-SM): Protocol Specification (Revised)』 |

| RFC 4607 |

『Source-Specific Multicast for IP』 |

| RFC 4610 |

『Anycast-RP Using Protocol Independent Multicast (PIM)』 |

| IETF ドラフト |

『Mtrace server functionality, to process mtrace-requests』(draft-ietf-idmr-traceroute-ipm-07.txt) |

| IETF ドラフト |

『Bi-directional Protocol Independent Multicast (BIDIR-PIM)』(draft-ietf-pim-bidir-09.txt) |

目次

- 概要

- 機能情報の確認

- ソフトウェアの互換性

- データセンター全体に共通のソフトウェア

- モジュラ式のソフトウェア設計

- 仮想デバイス コンテキスト

- サービスアビリティ

- スイッチド ポート アナライザ

- Ethanalyzer

- Call Home

- オンライン診断

- Embedded Event Manager

- NetFlow

- 管理性

- 簡易ネットワーク管理プロトコル

- 設定の確認およびロールバック

- ロールベース アクセス コントロール

- 接続管理プロセッサ

- Cisco NX-OS デバイス コンフィギュレーション方式

- トラフィックのルーティング、転送、および管理

- イーサネット スイッチング

- IP ルーティング

- IP サービス

- IP マルチキャスト

- Quality of Service

- ネットワーク セキュリティ

- Cisco TrustSec

- その他のネットワーク セキュリティ機能

- ライセンス

- サポートされる規格

この章では、Cisco NX-OS ソフトウェアの概要について説明します。

- 機能情報の確認

- ソフトウェアの互換性

- サービスアビリティ

- 管理性

- トラフィックのルーティング、転送、および管理

- Quality of Service

- ネットワーク セキュリティ

- ライセンス

- サポートされる規格

機能情報の確認

ご使用のソフトウェア リリースで、このモジュールで説明されるすべての機能がサポートされているとは限りません。 最新の警告および機能情報については、https://tools.cisco.com/bugsearch/ の Bug Search Tool およびご使用のソフトウェア リリースのリリース ノートを参照してください。 このモジュールで説明される機能に関する情報、および各機能がサポートされるリリースの一覧については、「新機能および変更された機能に関する情報」の章を参照してください。

ソフトウェアの互換性

モジュラ式のソフトウェア設計

Cisco NX-OS ソフトウェアは、対称型マルチプロセッサ(SMP)、マルチコア CPU、分散データ モジュール プロセッサ上の分散マルチスレッド処理をサポートします。 Cisco NX-OS ソフトウェアは、ハードウェア テーブル プログラミングのような大量の演算処理を要するタスクを、データ モジュールに分散された専用のプロセッサにオフロードします。 モジュール化されたプロセスは、それぞれ別の保護メモリ領域内でオンデマンドに生成されます。 機能がイネーブルになったときにだけ、プロセスが開始されてシステム リソースが割り当てられます。 これらのモジュール化されたプロセスはリアルタイム プリエンプティブ スケジューラによって制御されるため、重要な機能が適切なタイミングで実行されます。

仮想デバイス コンテキスト

Cisco NX-OS ソフトウェアは、システムおよびハードウェア リソースを、仮想デバイスをエミュレートする仮想コンテキストにセグメント化できます。 各仮想デバイス コンテキスト(VDC)には、独自のソフトウェア プロセス、専用のハードウェア リソース(インターフェイス)、および独立した管理環境があります。 VDC を使用すると、個別のネットワークを共通のインフラストラクチャに統合できます。このインフラストラクチャでは、物理的に分離されたネットワークの管理境界の分離と障害の分離の特性が維持され、単一インフラストラクチャの運用コストのメリットの多くが提供されます。 詳細については、 『Cisco Nexus 7000 Series NX-OS Virtual Device Context Configuration Guide』を参照してください。

サービスアビリティ

Call Home

Call Home は、ハードウェア コンポーネントとソフトウェア コンポーネントを継続的にモニタリングし、重要なシステム イベントを E メールで通知する機能です。 さまざまなメッセージ フォーマットが用意されており、ポケットベル サービス、標準の E メール、および XML ベースの自動解析アプリケーションに対応します。 アラートをグループ化する機能があり、宛先プロファイルのカスタマイズも可能です。この機能を利用すると、たとえばネットワーク サポート技術者を直接ポケットベルで呼び出したり、E メール メッセージをネットワーク オペレーション センター(NOC)に送信したり、Cisco AutoNotify サービスを使用して直接 Cisco Technical Assistance Center(TAC)でケースを生成したりすることができます。 Call Home の詳細については、『Cisco Nexus 7000 Series NX-OS System Management Configuration Guide, Release 6.x』を参照してください。

管理性

Cisco NX-OS デバイス コンフィギュレーション方式

Secure Shell(SSH; セキュア シェル)セッションまたは Telnet セッションからコマンドライン インターフェイス(CLI)を使用してデバイスを設定できます。 SSH を使用するとデバイスに安全に接続できます。 CLI コンフィギュレーション ガイドとコマンド リファレンス、機能別に構成されています。 詳細は、次の Cisco NX-OS コンフィギュレーション ガイドおよび Cisco NX-OS コマンド リファレンスを参照してください。 SSH および Telnet の詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

また、XML 管理インターフェイスを使用してデバイスを構成できます。これは、CLI を補完する NETCONF プロトコルに基づくプログラム的な方式です。 詳細については、 『Cisco NX-OS XML Interface User Guide』 を参照してください。

トラフィックのルーティング、転送、および管理

イーサネット スイッチング

Cisco NX-OS ソフトウェアは、高密度、高性能のイーサネット システムをサポートし、次のイーサネット スイッチング機能を提供します。

IEEE 802.1D-2004 Rapid Spanning Tree Protocol(RSTP; 高速スパニングツリー プロトコル)および多重スパニングツリー プロトコル(802.1w および 802.1s)

IEEE 802.1Q VLAN およびトランク

16,000 サブスクライバ VLAN

IEEE 802.3ad リンク アグリゲーション

プライベート VLAN

クロスシャーシのプライベート VLAN

アグレッシブ モードと標準モードの Unidirectional Link Detection(UDLD; 単一方向リンク検出)

詳細については、『Cisco Nexus 7000 Series NX-OS Interfaces Configuration Guide, Release 6.x』および 『Cisco Nexus 7000 Series NX-OS Layer 2 Switching Configuration Guide』を参照してください。

IP ルーティング

Cisco NX-OS ソフトウェアは、IP Version 4(IPv4)および IP Version 6(IPv6)、および次のルーティング プロトコルをサポートしています。

Open Shortest Path First(OSPF)プロトコル バージョン 2(IPv4)および 3(IPv6)

Intermediate System-to-Intermediate System(IS-IS)プロトコル

Border Gateway Protocol(BGP)

EIGRP(Enhanced Interior Gateway Routing Protocol)

Routing Information Protocol Version 2(RIPv2)

Cisco NX-OS ソフトウェアでのこれらのプロトコルの実装は、最新の規格に完全に準拠しています。また、4 バイト自律システム番号(ASN)とインクリメンタル Shortest Path First(SPF)が含まれています。 すべてのユニキャスト プロトコルでは、ノンストップ フォワーディング グレースフル リスタート(NSF-GR)をサポートしています。 すべてのプロトコルは、イーサネット インターフェイス、VLAN インターフェイス、サブインターフェイス、ポート チャネル、トンネル インターフェイス、およびループバック インターフェイスなど、すべてのインターフェイス タイプをサポートしています。

詳細については、『Cisco Nexus 7000 Series NX-OS Unicast Routing Configuration Guide, Release 6.x』を参照してください。

IP サービス

Cisco NX-OS ソフトウェアでは、次の IP サービスを使用できます。

仮想ルーティングおよびフォワーディング(VRF)

Dynamic Host Configuration Protocol(DHCP)ヘルパー

ホット スタンバイ ルーティング プロトコル(HSRP)

Gateway Load Balancing Protocol(GLBP)

拡張オブジェクト トラッキング

ポリシーベース ルーティング(PBR)

IPv4 の全プロトコルに対するユニキャスト グレースフル リスタート、および IPv6 の OPSFv3 に対するユニキャスト グレースフル リスタート

詳細については、『Cisco Nexus 7000 Series NX-OS Unicast Routing Configuration Guide, Release 6.x』を参照してください。

IP マルチキャスト

Cisco NX-OS ソフトウェアには、次のマルチキャスト プロトコルと機能が用意されています。

Protocol Independent Multicast(PIM)Version 2(PIMv2)

Source Specific Multicast(SSM)

PIM スパース モード(IPv4 および IPv6 の Any-Source マルチキャスト(ASM))

(注)

Cisco NX-OS ソフトウェアでは、PIM デンス モードをサポートしていません。

Bidirectional Protocol Independent Multicast(Bidir PIM)

Anycast ランデブー ポイント(Anycast-RP)

IPv4 および IPv6 のマルチキャスト NSF

ブートストラップ ルータ(BSR)を使用する RP-Discovery(Auto-RP およびスタティック)

インターネット グループ管理プロトコル(IGMP)バージョン 1、2、3 ルータ ロール

IGMPv2 ホスト モード

IGMP スヌーピング

Multicast Listener Discovery(MLD)Protocol Version 2(IPv6 用)

Multicast Source Discovery Protocol(MSDP)(IPv4 のみ)

詳細については、 『Cisco Nexus 7000 Series NX-OS Multicast Routing Command Reference』を参照してください。

ネットワーク セキュリティ

Cisco TrustSec

Cisco TrustSec セキュリティは、データの機密性と整合性を確保し、128 ビット AES (Advanced Encryption Standard)暗号方式による標準の IEEE 802.1AE リンク レイヤ暗号化をサポートします。 リンク レイヤ暗号化は、エンドツーエンドのデータ プライバシーを保証しながら、暗号化されたパスに沿ってセキュリティ サービス デバイスを挿入できるようにします。 Cisco TrustSec はセキュリティ グループ アクセス コントロール リスト(SGACL)を使用します。これは IP アドレスではなくセキュリティ グループ タグに基づきます。 SGACL では、そのトポロジの独立性のために、より簡潔で、より管理しやすいポリシーが可能になります。 詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

その他のネットワーク セキュリティ機能

Cisco NX-OS ソフトウェアには、Cisco TrustSec の他に次のセキュリティ機能が組み込まれています。

プロトコル適合チェックのためのデータ パス侵入検知システム(IDS)

コントロール プレーン ポリシング(CoPP)

メッセージ ダイジェスト アルゴリズム 5(MD5)のルーティング プロトコル認証

ダイナミック アドレス解決プロトコル(ARP)インスペクション(DAI)、DHCP スヌーピング、および IP ソース ガードなどの、Cisco 統合セキュリティ機能

AAA(認証、許可、およびアカウンティング)

RADIUS および TACACS+

SSH プロトコル バージョン 2

SNMPv3

ポート セキュリティ

IEEE 802.1x 認証

レイヤ 2 Cisco Network Admission Control(NAC)LAN ポート IP

名前付き ACL でサポートされている MAC アドレスおよび IPv4 アドレスに基づくポリシー(ポート ベース ACL(PACL)、VLAN ベース ACL(VACL)、およびルータ ベース ACL(RACL))

トラフィック ストーム制御(ユニキャスト、マルチキャスト、およびブロードキャスト)

ユニキャスト Reverse Path Forwarding(ユニキャスト RPF)

詳細については、『Cisco Nexus 7000 Series NX-OS Security Configuration Guide, Release 6.x』を参照してください。

ライセンス

Cisco NX-OS ソフトウェアでは、デバイスの高度な機能を使用する場合は、その機能に対応するライセンスをインストールする必要があります。 ライセンス パッケージに含まれていない機能は、Cisco NX-OS ソフトウェアにバンドルされており、追加費用は一切発生しません。

各デバイス用のライセンスを購入してインストールする必要があります。

(注)

Cisco TrustSec 機能以外は、ライセンスをインストールせずに機能をイネーブルにできます。 Cisco NX-OS ソフトウェアには、ライセンスを購入する前に機能を試すことができる猶予期間があります。 Cisco TrustSec 機能をイネーブルにするには、Advanced Services ライセンス パッケージをインストールする必要があります。

Cisco NX-OS ソフトウェア ライセンスの詳細については、 『Cisco NX-OS Licensing Guide』を参照してください。

ライセンスの問題のトラブルシューティングについては、『Cisco Nexus 7000 Series NX-OS Troubleshooting Guide』を参照してください。

サポートされる規格

次の表に、IEEE 準拠標準を示します。

表 1 IEEE 準拠標準標準

説明

802.1D

MAC ブリッジ

802.1s

多重スパニングツリー プロトコル

802.1w

高速スパニングツリー プロトコル

802.1AE

MAC セキュリティ(リンク層の暗号化)

802.3ad

LACP によるリンク集約

802.3ab

1000Base-T(銅線 10/100/1000 イーサネット)

802.3ae

10 ギガビット イーサネット

802.1Q

VLAN タギング

802.1p

イーサネット フレームの Class of Service(CoS)タギング

802.1X

ポート ベースのネットワーク アクセス コントロール

次の表に、RFC 準拠標準を示します。

表 2 RFC 準拠標準標準

説明

BGP

RFC 1997

『BGP Communities Attribute』

RFC 2385

『Protection of BGP Sessions via the TCP MD5 Signature Option』

RFC 2439

『BGP Route flap damping』

RFC 2519

『A Framework for Inter-Domain Route Aggregation』

RFC 2858

『Multiprotocol Extensions for BGP-4』

RFC 3065

『Autonomous System Confederations for BGP』

RFC 3392

『Capabilities Advertisement with BGP-4』

RFC 4271

『BGP version 4』

RFC 4273

『BGP4 MIB - Definitions of Managed Objects for BGP-4』

RFC 4456

『BGP Route reflection』

RFC 4486

『Subcodes for BGP cease notification message』

RFC 4724

『Graceful Restart Mechanism for BGP』

RFC 4893

『BGP Support for Four-octet AS Number Space』

IETF ドラフト

『Bestpath transition avoidanc』(draft-ietf-idr-avoid-transition-05.txt)

IETF ドラフト

『Peer table objects』(draft-ietf-idr-bgp4-mib-15.txt)

IETF ドラフト

『Dynamic Capability』(draft-ietf-idr-dynamic-cap-03.txt)

OSPF

RFC 2370

『OSPF Opaque LSA Option』

RFC 2328

『OSPF Version 2』

RFC 2740

『OSPF for IPv6 (OSPF version 3)』

RFC 3101

『OSPF Not-So-Stubby-Area (NSSA) Option』

RFC 3137

『OSPF Stub Router Advertisement』

RFC 3509

『Alternative Implementations of OSPF Area Border Routers』

RFC 3623

『Graceful OSPF Restart』

RFC 4750

『OSPF Version 2 MIB』

RIP

RFC 1724

『RIPv2 MIB extension』

RFC 2082

『RIPv2 MD5 Authentication』

RFC 2453

『RIP Version 2』

IS-IS

RFC 1142(OSI 10589)

『OSI 10589 Intermediate system to intermediate system intra-domain routing exchange protocol』

RFC 1195

『Use of OSI IS-IS for routng in TCP/IP and dual environment』

RFC 2763

『Dynamic Hostname Exchange Mechanism for IS-IS』

RFC 2966

『Domain-wide Prefix Distribution with Two-Level IS-IS』

RFC 2973

『IS-IS Mesh Groups』

RFC 3277

『IS-IS Transient Blackhole Avoidance』

RFC 3373

『Three-Way Handshake for IS-IS Point-to-Point Adjacencies』

RFC 3567

『IS-IS Cryptographic Authentication』

RFC 3847

『Restart Signaling for IS-IS』

IETF ドラフト

『Internet Draft Point-to-point operation over LAN in link-state routing protocols』(draft-ietf-isis-igp-p2p-over-lan-06.txt)

IP サービス

RFC 768

UDP

RFC 783

TFTP

RFC 791

IP

RFC 792

ICMP

RFC 793

TCP

RFC 826

ARP

RFC 854

Telnet

RFC 959

FTP

RFC 1027

プロキシ ARP

RFC 1305

NTP v3

RFC 1519

CIDR

RFC 1542

BootP リレー

RFC 1591

DNS クライアント

RFC 1812

IPv4 ルータ

RFC 2131

DHCP ヘルパー

RFC 2338

VRRP

RFC 2784

総称ルーティング カプセル化(GRE)

IP マルチキャスト

RFC 2236

『Internet Group Management Protocol, Version 2』

RFC 2710

『Multicast Listener Discovery (MLD) for IPv6』

RFC 3376

『Internet Group Management Protocol, Version 3』

RFC 3446

『Anycast Rendezvous Point (RP) mechanism using Protocol Independent Multicast (PIM) and Multicast Source Discovery Protocol (MSDP)』

RFC 3569

『An Overview of Source-Specific Multicast (SSM)』

RFC 3618

Multicast Source Discovery Protocol(MSDP)

RFC 3810

『Multicast Listener Discovery Version 2 (MLDv2) for IPv6』

RFC 4601

『ASM - Sparse Mode (PIM-SM): Protocol Specification (Revised)』

RFC 4607

『Source-Specific Multicast for IP』

RFC 4610

『Anycast-RP Using Protocol Independent Multicast (PIM)』

IETF ドラフト

『Mtrace server functionality, to process mtrace-requests』(draft-ietf-idmr-traceroute-ipm-07.txt)

IETF ドラフト

『Bi-directional Protocol Independent Multicast (BIDIR-PIM)』(draft-ietf-pim-bidir-09.txt)

フィードバック

フィードバック