Voici ce qui distingue les trois types d’hameçonnage :

- Hameçonnage vocal : Fraude par téléphone qui consiste à exercer sur la victime une pression afin qu’elle divulgue verbalement des renseignements sensibles.

- Hameçonnage : Fraude par courriel qui trompe la victime en lui proposant un lien cliquable qui la dirigera vers un site Web frauduleux ou qui téléchargera un logiciel malveillant.

- Hameçonnage par message texte : Fraude par message texte qui dupe aussi la victime en l’incitant à cliquer sur un lien malveillant ou à visiter un faux site Web.

Comment se fait-il que les courriels d’hameçonnage vocal ne soient pas détectés?

Les attaques par hameçonnage vocal ne commencent pas toujours par un appel téléphonique. Nombreux sont les agresseurs qui commencent une fraude par un courriel bien monté et présenté sous une entité autoritaire ou digne de confiance. Ils persuadent le destinataire de suivre leurs instructions et d’effectuer un appel téléphonique. Si l’attaque par hameçonnage vocal s’amorce par un courriel, comment ce dernier fait-il pour contourner les filtres de sécurité? Trois raisons sont possibles :

- Le courriel ne contient aucun lien : Les systèmes de sécurité signalent facilement les courriels contenant un lien malveillant. Toutefois, un courriel d’hameçonnage vocal invite habituellement le destinataire à faire un appel. Or, le courriel ne contient aucun lien que l’outil de sécurité pourrait détecter. Le contenu met l’accent sur l’invitation à appeler, mettant de côté les boutons ou les liens cliquables traditionnels que l’on voit habituellement dans les tentatives d’hameçonnage.

- Courriel d’un expéditeur prétendument authentique : Les comptes de courriel usurpés peuvent passer les contrôles de sécurité – comme le protocole de signalement DMARC (Domain-Based Message Authentication), le cadre SPF (Sender Policy Framework) ou la norme DKIM (DomainKeys Identified Mail) – s’ils sont acheminés à partir d’une adresse courriel personnelle, comme Gmail.

- Outils inefficaces de sécurité des courriels : Si un courriel réussit à passer les deux premiers filtres, il pourrait être catégorisé comme un courriel à faible risque par les systèmes de sécurité de base, puis être envoyé dans la boîte de réception du destinataire. Ce problème fréquent peut être maîtrisé par des logiciels sophistiqués de sécurité des courriel, conçus pour détecter les tentatives d’hameçonnage, la compromission des courriels professionnels et les rançongiciels, puis prendre des mesures correctives.

Les numéros de téléphone, contrairement aux URL, ne sont pas régulièrement suivis et ne sont pas signalés comme indicateurs de compromission (IOC) dans la communauté de la cybersécurité. Ce manque de structure augmente la probabilité que les campagnes d’hameçonnage vocal parviennent à détourner les contrôles traditionnels de sécurité des courriels.

Exemples d’hameçonnage vocal

Les percées technologiques ont fait évoluer les fraudes par hameçonnage courantes, qui sont devenues des attaques incroyablement convaincantes. Exploitant la confiance humaine et le sentiment d’urgence, ces fraudes imitent de vrais scénarios et de vraies entreprises, causant de graves conséquences aux organisations touchées.

Voici quelques exemples courants des attaques par hameçonnage vocal :

Fraude relative à l’impôt

Les fraudes par hameçonnage vocal se présentent souvent par un message vocal préenregistré vous signalant un problème dans votre déclaration de revenus, vous sommant de joindre directement le service d’impôts au numéro fourni. Ces messages vocaux sont généralement menaçants et préviennent le destinataire que s’il ne répond pas à sa demande, il pourrait faire l’objet d’un mandat d’arrestation.

Il est courant que les cybercriminels se fassent prendre pour les services d’impôts, que ce soit par courriel ou par message vocal. Le nom du service d’impôts instaure d’emblée la confiance et un sentiment de panique, incitant les victimes à agir rapidement sans s’interroger sur la légitimité de la demande.

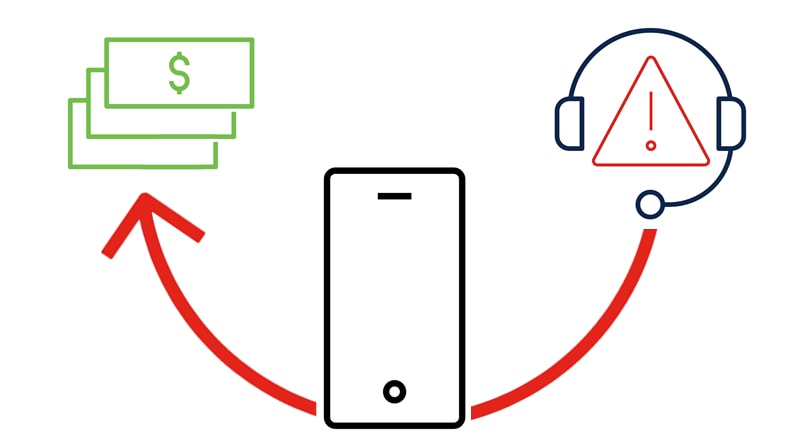

Attaque par soutien technique

En cas de fraude par soutien technique, les fraudeurs agissent à titre de représentants d’une entreprise, comme Apple, Microsoft ou Google, et vous informent d’une activité suspecte dans votre compte en ligne. Ils vont souvent demander l’adresse courriel pour envoyer des mises à jour cruciales, qui sont en réalité des téléchargements infectés de logiciels malveillants.

Les fraudes par soutien technique exploitent le possible manque de connaissances de la victime sur le sujet. Ces fraudeurs utilisent des tactiques qui font peur à la victime et suscitent un sentiment d’urgence, comme une menace sérieuse à la sécurité ou un problème technique grave. Ils peuvent offrir des solutions immédiates qui leur donneront accès à distance à l’ordinateur de la victime. Dans ce cas, les agresseurs pourront voler des données professionnelles ou personnelles, installer des logiciels malveillants ou causer des dommages dans l’ensemble du système.

Fraude par l’usurpation de l’identité d’une banque

Dans ce type de fraude, les fraudeurs se font passer pour une société émettrice de cartes de crédit, une banque ou une autre institution financière pour obtenir un accès non autorisé à vos comptes. En alléguant une activité inhabituelle ou suspecte sur votre compte, les fraudeurs voudront, prétendument pour redresser la situation, vérifier les renseignements du compte et vos coordonnées de connexion.

Si vous appelez directement votre établissement bancaire, celui-ci pourrait vérifier votre identité au moyen de renseignements confidentiels. Toutefois, les établissements bancaires légitimes ne vous appelleront jamais pour vous demander votre mot de passe ou vos codes de sécurité.

Fraude de sécurité sociale ou d’assurance-maladie

Les adultes âgés sont souvent une cible pour les cybercriminels, car ils sont peut-être moins familiers avec les tactiques de fraudes par hameçonnage modernes. Dans ce type de fraudes, les criminels se font passer pour un fonctionnaire responsable de la sécurité sociale ou de l’assurance-maladie afin de soutirer des renseignements sensibles prétendument pour émettre un nouveau numéro d’assurance sociale ou pour discuter de certains avantages. Les adultes âgés sont plus enclins à communiquer par téléphone que par courriel ou message texte, s’exposant davantage aux stratagèmes d’hameçonnage vocal qu’aux autres types d’hameçonnage.

Dites à vos proches qui, selon vous, pourraient être plus vulnérables à ces types de fraudes que les services des impôts, de la sécurité sociale ou de l’assurance-maladie ne les appelleront jamais pour les menacer ou leur demander des renseignements personnels. Les agences fédérales légitimes ne communiquent pas avec les citoyens par téléphone, par courriel, par message texte ou par les médias sociaux pour leur demander des renseignements personnels ou financiers.

Fraudes par colis

La prévalence du magasinage en ligne a fait en sorte que le suivi des achats est devenu un réel défi pour bien des personnes et bien des entreprises, et les cybercriminels profitent de la situation. Les fraudeurs, qui se font passer pour des représentants d’Amazon ou d’UPS, informent le client d’un problème allégué avec son colis et lui donnent un numéro de téléphone à composer s’il souhaite en savoir plus sur sa commande fictive.

Si le client compose le numéro, la personne au bout du fil est un fraudeur se présentant comme un agent du service à la clientèle, prêt à soutirer des renseignements personnels à l’appelant. Vu la forte augmentation de la popularité d’Amazon Prime Day et du magasinage en ligne, les clients se doivent de rester vigilants.

Fraudes par prêts et placements

Une prudence extrême est de mise si une personne vous approche pour vous offrir une occasion d’investir présentant un rendement élevé à faible risque, ou des prêts qui vous permettront contre toute attente de payer vos dettes très rapidement. Si l’offre semble trop belle pour être vraie, c’est généralement le cas.

Voici des conseils importants pour vous protéger des fraudes par prêts et placements :

- Posez des questions sur le risque et les coûts associés.

- Résistez aux discours de vente sous pression ou des tactiques de vente agressive.

- Insistez pour recevoir les détails par écrit et faites ensuite vos propres recherches.

- Ne vous engagez pas seulement sous prétexte que la personne vous inspire confiance.

- Vérifiez l’inscription du placement et du vendeur.

- Refusez les offres de placement sans risque ou à rendement garanti – ce sont des signaux d’alerte, car un véritable placement comporte toujours une part de risque.

Fraudes par hameçonnage vocal cloné

La technologie de clonage de la voix utilise l’intelligence artificielle pour créer de faux enregistrements vidéo ou audio au réalisme alarmant. Les cybercriminels utilisent désormais ces outils d’IA pour fabriquer des enregistrements vocaux qui imitent la voix d’une personne de confiance ou d’un membre de la famille de la personne ciblée. Par exemple, la voix d’un PDG d’entreprise pourrait être reproduite pour demander un important transfert d’argent. Un employé d’un échelon inférieur pourrait penser que l’appel est réel parce que la voix est reproduite avec précision et suivre les instructions vu le sentiment d’urgence créé et son respect pour la demande autorisée.

Les outils de clonage de la voix deviennent plus sophistiqués et plus accessibles, et donc le risque de fraude augmente, soulignant la nécessité de disposer de protocoles de sécurité solides et d’une vigilance accrue – même si l’appelant sonne familier.