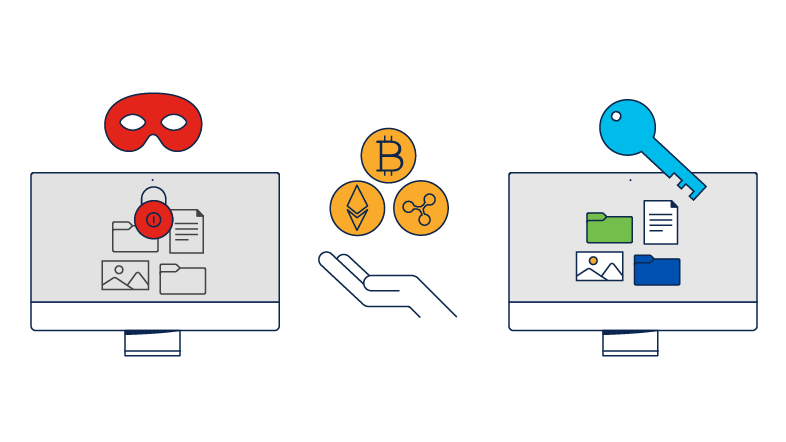

勒索软件攻击如何运作?

勒索软件攻击是一种网络犯罪,黑客利用恶意软件对受害者数据进行加密,要求受害者必须支付赎金才能换取解锁。攻击者收到赎金后发送解密密钥,受害者借此恢复数据访问权限,但通常在系统解锁后,攻击者还会利用窃取的数据进行二次勒索。 赎金为几百美元到几百万美元不等。通常,攻击者会要求受害者以比特币等加密货币的形式支付赎金。

勒索软件一般通过几种主要途径分发。这些途径包括邮件钓鱼、恶意广告、社交工程和漏洞攻击包。勒索软件分发后,它将对选定文件进行加密,并通知受害者支付其所索要金额的赎金。

防范勒索软件攻击的方法

备份所有数据

实施企业数据备份解决方案,确保其可扩展而不会在需要扩展时出现瓶颈问题。发生攻击时,可以关闭终端、重置映像并重新安装最新备份。您可以保全所有数据,并防止勒索软件传播到其他系统。

修补系统

养成定期更新软件的好习惯。修补经常遭到攻击的第三方软件可防范众多攻击。如果可能,启用自动修补。

启用多重身份验证 (MFA)

安全链中最薄弱的环节通常是人。指导用户了解哪些人员和事物可以信任,以及如何防范落入网络钓鱼或其他骗局的陷阱。

保护您的网络

采用分层方法,从终端到邮件再到 DNS 层,设置多道安全关卡。采用安全技术,如下一代防火墙 (NGFW) 或入侵防御系统 (IPS)。

实施分段网络访问

限制攻击者可以访问的资源。根据敏感度来动态控制对机密或关键数据等资源的访问,避免单次攻击危及整个网络。

密切关注网络活动

如果能随时洞察网络和数据中心的一切动态,就可以及时发现绕过外围防御的攻击活动。部署“隔离区”(DMZ) 子网络,或向局域网 (LAN) 添加一层安全保护。利用安全平台有效整合所有信息,以对数据进行快速分类和分析并做出响应。

防止初始渗入

大部分勒索软件感染都是通过邮件附件或恶意下载传播的。通过分层安全方法和公司批准的文件共享程序,努力阻止恶意网站、邮件和附件。

防护您的终端

终端上的防病毒解决方案远不足以防范攻击。请设置相应权限以执行适当任务,例如向终端授予适当网络访问权限或用户权限。双重身份验证也很有用。

获取实时威胁情报

知己知彼,百战不殆。利用 Talos 等组织提供的威胁情报,了解最新安全信息和新型网络安全威胁。

与事件响应专家合作

事件响应团队提供全套主动式服务和紧急服务,可以帮助您准备应对攻击、及时做出响应并快速从攻击中恢复。

勒索软件的未来演变趋势:Cisco Talos 威胁追踪人员揭秘

Cisco Talos 威胁追踪人员致力于及时发现新型和不断翻新花样的勒索软件威胁。了解 Cisco Talos 的研究和情报如何帮助组织构筑强大防线。