Diese drei Methoden unterscheiden sich wie folgt:

- Vishing: Telefonbetrug, bei dem die Opfer gedrängt werden, sensible Informationen im Gespräch preiszugeben

- Phishing: E-Mail-Betrug, bei dem die Opfer dazu verleitet werden, auf Links zu klicken, die zu betrügerischen Websites oder zum Download von Malware führen

- Smishing: Betrug durch Textnachrichten, die die Opfer ebenfalls auffordern, auf schädliche Links zu klicken oder gefälschte Websites zu besuchen

Wie können Vishing-E-Mails unentdeckt bleiben?

Nicht alle Vishing-Angriffe beginnen mit einem Telefonanruf. Viele Angreifer beginnen ihren Betrug mit einer professionell gestalteten E-Mail, in der sie sich als offizielle oder seriöse Einrichtung ausgeben. In einem Telefonat überreden sie später das Opfer, auf ihre Forderungen einzugehen. Wie kann ein Vishing-Angriff, der mit einer Phishing-E-Mail beginnt, die E-Mail-Sicherheitsfilter umgehen? Hierfür gibt es drei mögliche Gründe:

- Keine Links in der E-Mail: Sicherheitssysteme können E-Mails mit schädlichen Links problemlos erkennen. Bei einer Vishing-E-Mail wird die Zielperson jedoch in der Regel zu einem Telefonat verleitet. Es sind also keine Links erforderlich, die von den üblichen Security-Tools erkannt werden könnten. Im Inhalt geht es vor allem darum, ein Telefonat zu erreichen, und nicht um herkömmliche anklickbare Links oder Schaltflächen, die für Phishing-Versuche typisch sind.

- E-Mails von vermeintlich echten AbsenderInnen: Imitierte E-Mail-Konten können Authentifizierungsprüfungen wie Domain Based Message Authentication Reporting (DMARC), Sender Policy Framework (SPF) oder DomainKeys Identified Mail (DKIM) bestehen, wenn sie von einer persönlichen E-Mail-Adresse, z. B. einem Google Mail-Konto, gesendet werden.

- Unzureichende E-Mail-Security-Tools: Wenn eine E-Mail die ersten beiden Filter erfolgreich überwunden hat, kann sie von simplen E-Mail-Sicherheitssystemen als geringes Risiko eingestuft und an die Posteingänge der AdressatInnen weitergeleitet werden. Dieses weit verbreitete Problem kann durch eine moderne E-Mail-Sicherheitssoftware behoben werden, die Phishing-Versuche, die Gefährdung geschäftlicher E-Mails sowie Ransomware erkennt und beseitigt.

Anders als URLs werden Telefonnummern in der Community für Cybersicherheit nicht automatisch als Indicators of Compromise (IOC) erfasst und veröffentlicht. Diese fehlende Struktur rund um Telefonnummern erhöht die Wahrscheinlichkeit, dass Vishing-Kampagnen die konventionellen Sicherheitsprüfungen für E-Mails umgehen.

Beispiele für Vishing

Der technische Fortschritt hat dazu geführt, dass gewöhnliche Vishing-Betrügereien zu unglaublich überzeugenden Angriffen geworden sind. Diese Betrügereien nutzen das Vertrauen der Menschen aus und täuschen dringende reale Geschäftsvorgänge und Szenarien vor, was schwerwiegende Folgen für Unternehmen hat.

Im Folgenden finden Sie einige Beispiele für übliche Vishing-Angriffe:

Betrug durch Tarnung als Finanzamt

Bei einem Vishing-Betrug mit einer Tarnung als Finanzamt wird oft eine aufgezeichnete Sprachnachricht abgespielt, die Sie auf ein Problem mit Ihrer Steuererklärung hinweist und Sie auffordert, sich über eine angegebene Nummer direkt an das Finanzamt zu wenden. Diese Nachrichten sind in der Regel in einem bedrohlichen Ton gehalten und weisen darauf hin, dass bei Nichtreaktion ein Haftbefehl gegen Sie erlassen werden könnte.

Es ist eine beliebte Taktik von Cyberkriminellen, sich als Steuerbehörde auszugeben, sowohl beim E-Mail- als auch beim Telefonbetrug. Der Name des Finanzamts sorgt für sofortiges Vertrauen und eine gewisse Panik, wodurch die Betroffenen veranlasst werden, schnell zu handeln, ohne die Rechtmäßigkeit der Aufforderung infrage zu stellen.

Angriffe durch Tarnung als technischer Support

Bei Vishing-Betrug im Bereich des technischen Supports geben sich die Kriminellen als Beauftragte von Technologieunternehmen wie Apple, Microsoft und Google aus und weisen Sie auf verdächtige Aktivitäten in Ihrem Online-Konto hin. Sie verlangen häufig Ihre E-Mail-Adresse, um wichtige Software-Updates zu versenden, die sich dann als mit Malware infizierte Downloads herausstellen.

Bei der Betrugsmasche im Bereich des technischen Supports werden die eventuell mangelnden technischen Kenntnisse des Opfers ausgenutzt. Diese Scammer setzen auf Panikmache und suggerieren schwerwiegende Sicherheitsbedrohungen oder technische Probleme, um Angst zu schüren und Dringlichkeit vorzutäuschen. Möglicherweise bieten sie Sofortlösungen an, die ihnen Remote-Zugriff auf den Computer des Opfers gewähren. Wird den Angreifern Zugriff gewährt, können sie persönliche oder Unternehmensdaten stehlen, schädliche Software installieren oder systemweiten Schaden anrichten.

Betrug durch Tarnung als Finanzinstitut

Beim Bankbetrug geben sich Betrüger als Kreditkartenunternehmen, Banken und andere Finanzinstitute aus, um unbefugten Zugriff auf Ihre Konten zu erhalten. Unter dem Vorwand, es gäbe ungewöhnliche oder verdächtige Aktivitäten, werden Sie aufgefordert, Ihre Kontodaten und Anmeldeinformationen zu überprüfen, um das Problem zu lösen.

Wenn Sie Ihr Finanzinstitut direkt anrufen, kann es durchaus vorkommen, dass Sie aufgefordert werden, Ihre Identität mit vertraulichen Informationen nachzuweisen. Seriöse Finanzinstitute werden Sie jedoch niemals anrufen und nach Ihren Kennwörtern oder Sicherheitscodes fragen.

Betrug durch Tarnung als Sozial- oder Krankenversicherung

Ältere Menschen sind häufig im Visier von Cyberkriminellen, da sie mit modernen Phishing-Betrugsmethoden möglicherweise nicht so vertraut sind. Bei diesen Betrügereien geben sich Kriminelle als SachbearbeiterInnen der Sozial- oder Krankenversicherung aus, um vertrauliche Kontodaten zu erfahren. Häufig wird vorgegaukelt, es gehe um eine neue Sozialversicherungsnummer oder die Prüfung von Ansprüchen. Ältere Menschen bevorzugen in der Regel die telefonische Kommunikation gegenüber E-Mails oder Textnachrichten und sind daher eher für Vishing-Angriffe als für Phishing- oder Smishing-Angriffe empfänglich.

Informieren Sie Bekannte oder Familienangehörige, die Ihrer Ansicht nach für diese Art von Betrug anfällig sind, dass weder das Finanzamt noch die Sozial-, Renten- oder Krankenversicherung sie jemals anrufen und persönliche Informationen verlangen oder Drohungen aussprechen werden. Rechtmäßige Behörden kontaktieren die BürgerInnen nicht per Telefon, E-Mail, SMS oder über soziale Medien, um persönliche oder finanzielle Informationen zu erfragen.

Betrug durch Tarnung als Lieferdienst

Angesichts der starken Verbreitung des Online-Shoppings ist es für viele Menschen und Unternehmen schwierig geworden, den Überblick über ihre Einkäufe zu behalten, und Cyberkriminelle nutzen diesen Umstand aus. Betrüger, die sich als Amazon- oder UPS-Angestellte ausgeben, informieren die Kunden über angebliche Versandprobleme und geben eine Kontaktnummer für Rückfragen zu diesen vermeintlichen Bestellungen an.

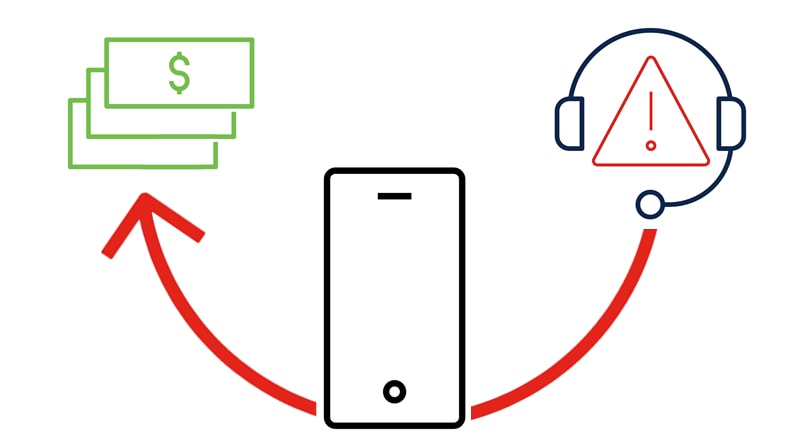

Sobald arglose KundInnen anrufen, werden sie von Scammern begrüßt, die sich als Kundendienst ausgeben und den Betroffenen persönliche Daten entlocken wollen. Da Aktionen wie der Amazon Prime Day immer beliebter werden und das Online-Shopping immer alltäglicher wird, müssen sich die KonsumentInnen vor diesen Betrugsversuchen mit angeblichen Lieferproblemen in Acht nehmen.

Kredit- und Anlagebetrug

Bei allen Anlagemöglichkeiten, die hohe Renditen bei geringem Risiko versprechen, oder bei Krediten, die eine ungewöhnlich schnelle Schuldentilgung versprechen, ist äußerste Vorsicht geboten. Wenn ein Angebot zu gut klingt, um wahr zu sein, sollten Sie misstrauisch werden.

Im Folgenden möchten wir Ihnen einige wichtige Tipps geben, wie Sie sich vor diesen Kredit- und Anlagebetrügereien schützen können:

- Erkundigen Sie sich nach Risiken und versteckten Kosten

- Widerstehen Sie starkem Druck oder aggressiven Verkaufstaktiken

- Verlangen Sie schriftliche Unterlagen und stellen Sie eigene Nachforschungen an

- Lassen Sie sich nicht allein aufgrund des Titels oder der Vertrauenswürdigkeit der AnruferInnen verpflichten

- Überprüfen Sie die Eintragung der Investition und des Anbieters

- Schenken Sie Behauptungen über völlig risikofreie Investitionen oder garantierte Renditen keinen Glauben; dies sind Warnsignale, da echte Investitionen immer mit einem gewissen Risiko verbunden sind.

Vishing-Betrug durch Nachahmung von Stimmen

Beim Klonen von Stimmen wird künstliche Intelligenz eingesetzt, um erschreckend realistische gefälschte Audio- oder Videoclips zu erstellen. Mit diesen KI-Tools fertigen Cyberkriminelle inzwischen Sprachaufnahmen an, die die Stimme eines Familienmitglieds oder einer vertrauten Person des Opfers imitieren. So kann zum Beispiel die Stimme von GeschäftsführerInnen imitiert werden, um die Überweisung einer größeren Summe zu veranlassen. Angestellte in einer niedrigeren Position könnten aufgrund der originalgetreuen Stimme glauben, dass es sich um einen echten Anruf handelt, und der Aufforderung nachkommen, weil sie diese für dringend halten und die Autorität des/der Vorgesetzten respektieren.

Da die Tools zum Klonen von Stimmen immer ausgefeilter und zugänglicher werden, steigt das Risiko solcher Betrugsfälle. Dies unterstreicht die Notwendigkeit strenger Sicherheitsprotokolle und erhöhter Wachsamkeit – selbst wenn die Person am anderen Ende der Leitung vertraut klingt.