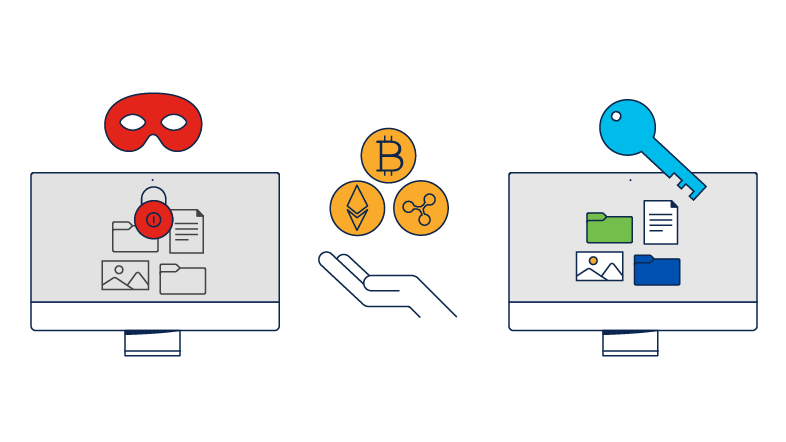

ランサムウェア攻撃の仕組み

ランサムウェアはサイバー犯罪の一種で、ハッカーが悪意のあるソフトウェアを用いて被害者のデータを暗号化します。その目的はシステムのロック解除の条件として身代金を要求することです。身代金が支払われると、攻撃者は被害者のデータへのアクセスを復旧するための複合化キーを送信します。ただし、多くの場合はシステムのロックが解除されても、盗難されたデータは第二の身代金のために攻撃者に保持されたままです。身代金の金額は数百ドルから、数百万ドルに及ぶこともあります。通常、ビットコインなどの暗号通貨で支払うことが要求されます。

ランサムウェアの拡散に使用される主な手段は複数あります。たとえば E メールフィッシング、マルバタイジング(悪意のある広告)、ソーシャルエンジニアリング、エクスプロイトキットなどです。ランサムウェアが拡散されると特定のファイルが暗号化され、被害者に身代金の要求額が通知されます。

ランサムウェアの被害を防ぐ方法

すべてのデータをバックアップする

拡張可能で、重要な時にボトルネックが発生しないエンタープライズ規模のデータバックアップ ソリューションを実装してください。攻撃が発生した場合は標的のエンドポイントの電源を切り、イメージを復元し、最新のバックアップを再インストールできます。データを失うことなく、ランサムウェアが他のシステムに広がることも防ぐことができます。

システムにパッチを適用する

ソフトウェアを定期的に更新することを習慣にしてください。エクスプロイトの対象となりやすいサードパーティのソフトウェアにパッチを適用することで、多くの攻撃を防ぐことができます。可能であれば、自動のパッチ適用を有効にしてください。

多要素認証(MFA)を適用する

セキュリティチェーンの一番の弱点は、一般的には人間です。誰を、または何を信頼するべきかをユーザーに周知してください。フィッシングなどのスキームに引っかからないように教育する必要があります。

ネットワークを保護する

階層型のアプローチを適用し、エンドポイントから E メール、DNS レイヤまでセキュリティを導入してください。次世代ファイアウォール(NGFW)や侵入防御システム(IPS)などのテクノロジーを使用してください。

ネットワークアクセスをセグメント化する

攻撃者がアクセス可能なリソースを制限してください。機密データや重要なデータなど、重大性に基づいてリソースへのアクセスを動的に制御することで、1 度の攻撃でネットワーク全体が侵害されることを防ぐことができます。

ネットワークアクティビティを注意深く監視する

ネットワークとデータセンターで起こっていることすべてを可視化することで、境界をバイパスする攻撃を検出できます。ローカルエリアネットワーク(LAN)に Demilitarized Zone(DMZ; 緩衝地帯)のサブネットワークを展開するか、セキュリティレイヤを追加してください。セキュリティ プラットフォームを活用することで、すべての情報をまとめて迅速にトリアージ、分析、対応できます。

最初の侵入を防止する

多くのランサムウェア感染は、電子メールの添付ファイルを開くか、悪意のあるソフトウェアをダウンロードすることによって発生します。階層型セキュリティのアプローチと企業公認のファイル共有プログラムによって、悪意のある Web サイト、E メール、添付ファイルを厳しくブロックしてください。

エンドポイントを武装する

エンドポイントにウィル対策ソリューションを実装するだけでは、もはや十分ではありません。適切なネットワークアクセス権やエンドポイントに対するユーザー権限の付与などのタスクを実行できるように、特権を設定してください。二要素認証も役立ちます。

リアルタイムの脅威インテリジェンスを得る

敵について把握する必要があります。Talos などの組織による脅威インテリジェンスを活用して最新のセキュリティ情報を知り、新興のサイバーセキュリティ脅威を認識してください。

インシデント対応のスペシャリストと協力する

インシデント対応チームはプロアクティブサービスと緊急サービスのすべてを提供し、侵害に対する準備、対応、復旧を支援します。

未来のランサムウェア:Cisco Talos の脅威ハンターの舞台裏

Cisco Talos の脅威ハンターは、新しく発生するランサムウェアの脅威を特定します。組織が強力な防御を構築するために、Talos のリサーチとインテリジェンスがどのように役立つかをご覧ください。