المقدمة

يصف هذا المستند تكوين خدمة الهوية (IDs) وموفر الهوية (IDp) لتسجيل الدخول الأحادي المستند إلى سحابة OKTA (SSO).

| المنتج |

النشر |

| UCCX |

مقيم مشارك |

| PCCE |

مقيم مشترك مع CUIC (Cisco Unified Intelligence Center) و LD (بيانات مباشرة) |

| UCCE |

مشارك مقيم مع CUIC و LD لعمليات نشر 2k. مستقلة لعمليات النشر التي تبلغ 4 آلاف و 12 ألف عملية. |

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- Cisco Unified Contact Center Express أو Cisco Unified Contact Center Enterprise (UCCE) أو Packaged Contact Center Enterprise (PCCE)

- لغة ترميز تأكيد الأمان (SAML) 2.0

- أوكتا

المكونات المستخدمة

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

تكوين OKTA كموفر خدمة تعريف

الخطوة 1. قم بتسجيل الدخول إلى صفحة الويب الخاصة بخدمة الهوية (IDs) وانتقل إلى الإعدادات وقم بتنزيل ملف بيانات التعريف عن طريق النقر فوق تنزيل ملف بيانات التعريف.

الخطوة 2. قم بتسجيل الدخول إلى خادم OKTA وحدد علامة التبويب Admin.

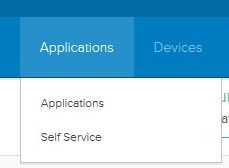

الخطوة 3. من لوحة معلومات OKTA، حدد تطبيقات > تطبيقات.

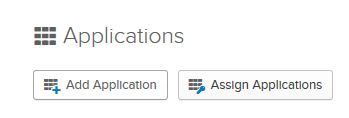

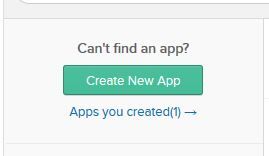

الخطوة 4. انقر فوق إنشاء تطبيق جديد لإنشاء تطبيق مخصص جديد باستخدام المعالج.

الخطوة 5. في نافذة إنشاء تكامل تطبيق جديد، يقوم النظام الأساسي بتحديد ويب في القائمة المنسدلة، ثم حدد SAML 2.0 كطريقة تسجيل الدخول وحدد إنشاء.

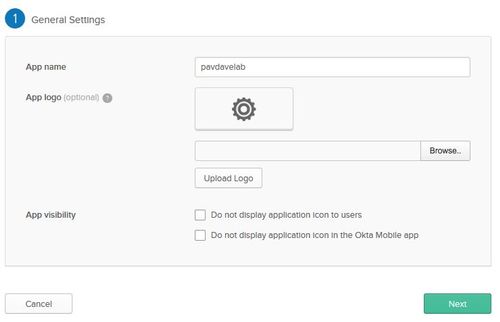

الخطوة 6. أدخل اسم التطبيق وانقر فوق التالي.

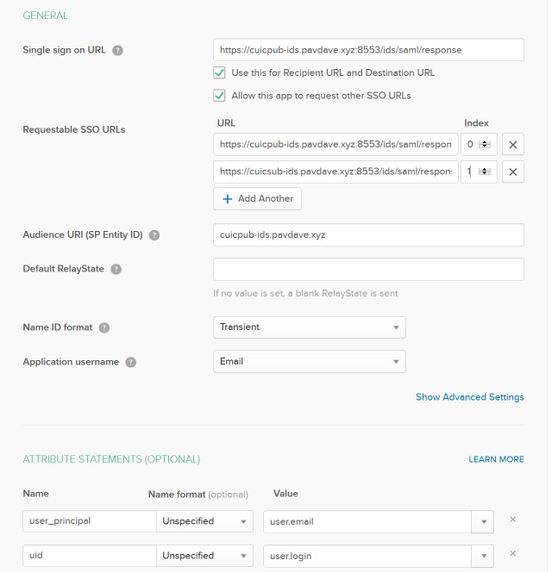

الخطوة 7. في تكامل SAML، قم بإنشاء صفحة SAML قم بإدخال التفاصيل.

- عنوان URL واحد - من ملف بيانات التعريف، أدخل عنوان URL المحدد كفهرس 0 ل ConfirmationConsumerService.

<AssertionConsumerService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://cuicpub-ids.pavdave.xyz:8553/ids/saml/response" index="0" isDefault="true"/>

الخطوة 8. إضافة عبارات السمة المطلوبة.

- UID - يحدد المستخدم الذي تمت مصادقته في المطالبة التي تم إرسالها إلى التطبيقات

- user_principal - يحدد مجال المصادقة للمستخدم في التأكيد المرسل إلى خدمة تعريف Cisco

.

الخطوة 9. حدد التالي.

الخطوة 10. حدد أنا بائع برامج. أود دمج تطبيقي مع OKTA" وانقر فوق إنهاء.

الخطوة 11. في علامة التبويب تسجيل الدخول قم بتنزيل بيانات تعريف موفر الهوية.

الخطوة 12. افتح ملف بيانات التعريف الذي تم تنزيله وقم بتغيير سطرين من NameIDFormat إلى التالي وقم بحفظ الملف.

<md:NameIDFormat>urn:oasis:names:tc:SAML:2.0:nameid-format:transient</md:NameIDFormat>

تكوين خدمة الهوية

الخطوة 1. انتقل إلى خادم خدمة الهوية.

الخطوة 2. طقطقة عملية إعداد.

الخطوة 3. انقر فوق Next (التالي).

الخطوة 4. قم بتحميل ملف بيانات التعريف الذي تم تنزيله من OKTA وانقر فوق التالي.

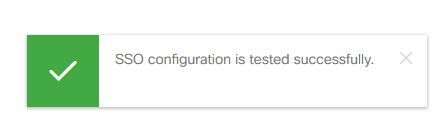

الخطوة 5. انقر فوق إختبار إعداد SSO. ستطالب نافذة جديدة بتسجيل الدخول للمصادقة على OKTA. سيظهر تسجيل الدخول الناجح علامة إختيار مع تكوين SSO يتم إختباره بنجاح على الركن السفلي الأيمن من الشاشة.

ملاحظة: إذا تم مصادقتك بالفعل إلى OKTA، فلن تتم مطالبتك بتسجيل الدخول مرة أخرى، ولكن سيظهر لك موجز منبثق أثناء قيام المعرفات بالتحقق من بيانات الاعتماد.

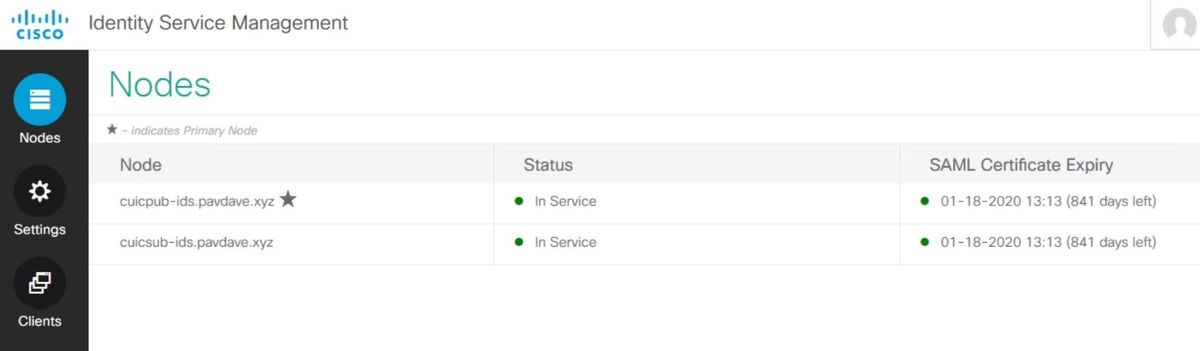

عند هذه النقطة يكون تكوين خدمة الهوية وموفري الهوية مكتملا ويجب أن يرى العقد في الخدمة.

مزيد من التكوين لتسجيل الدخول الأحادي

بعد تكوين خدمة الهوية وموفر الهوية، تتمثل الخطوة التالية في إعداد تسجيل دخول أحادي ل UCCE أو UCCX.

قراءة اضافية