تكوين مجموعات محولات FirePOWER الداخلية الآمنة والتحقق من صحتها

خيارات التنزيل

-

ePub (15.5 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا وثيقة التشكيل والتحقق من ال FirePOWER، وال Secure Firewall داخلي مفتاح على قبض.

المتطلبات الأساسية

المتطلبات

معرفة المنتج الأساسية وتحليل الالتقاط.

المكونات المستخدمة

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Secure Firewall 31xx و 42xx

- Firepower 41xx

- Firepower 93xx

- نظام التشغيل القابل للتشغيل الآمن (FXOS) 2.12.0.x من Cisco

- الدفاع الآمن عن تهديد جدار الحماية (FTD) من Cisco 7.2.0.x، 7.4.1-172

- مركز إدارة جدار الحماية الآمن (FMC) من Cisco 7.2.0.x، 7.4.1-172

- جهاز الأمان القابل للتكيف (ASA) 9.18(1)x و 9.20(x)

- Wireshark 3.6.7 (https://www.wireshark.org/download.html)

معلومات أساسية

نظرة عامة عالية المستوى على بنية النظام

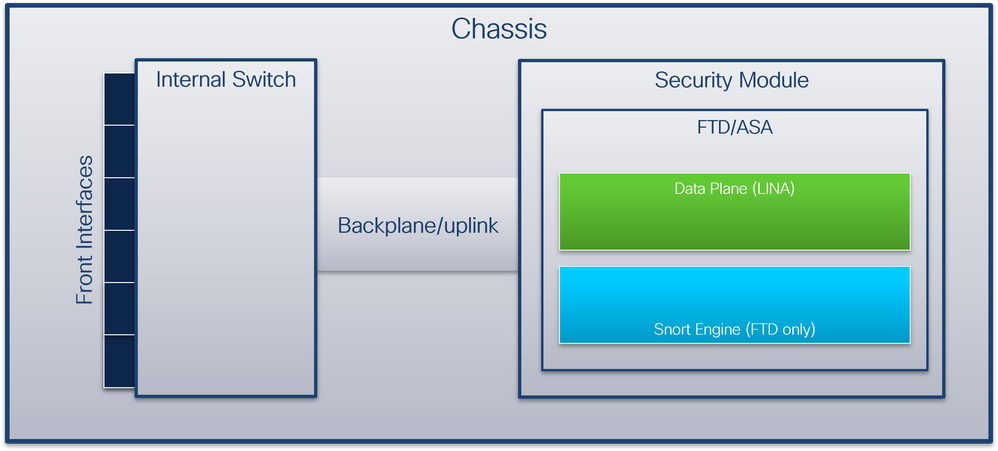

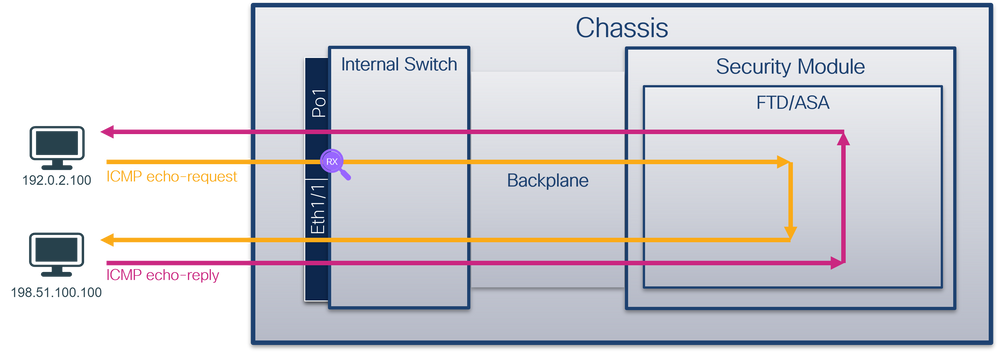

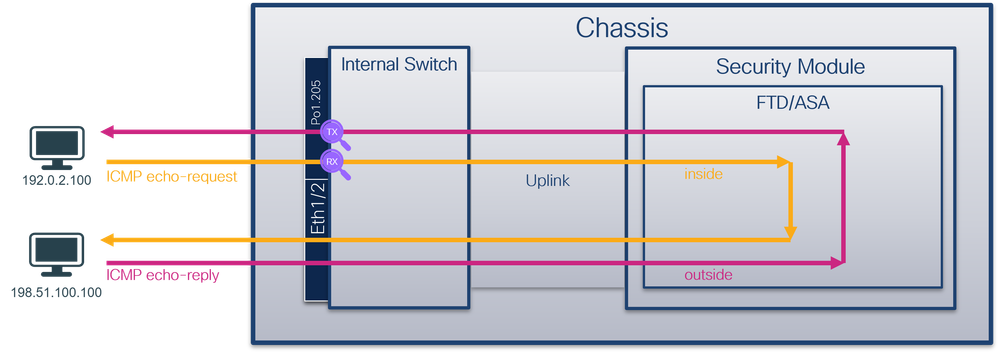

من منظور تدفق الحزمة، يمكن تصور بنية Firepower 4100/9300 وجدار الحماية الآمن 3100/4200 كما هو موضح في هذا الشكل:

يتضمن الهيكل هذه المكونات:

- المحول الداخلي - يعيد توجيه الحزمة من الشبكة إلى التطبيق والعكس. يتم توصيل المحول الداخلي بالواجهات الأمامية الموجودة على وحدة الواجهة المدمجة أو وحدات الشبكة الخارجية والاتصال بالأجهزة الخارجية، على سبيل المثال، المحولات. أمثلة الواجهات الأمامية هي إيثرنت 1/1، وإيثرنت 2/4، وما إلى ذلك. إن "الجبهة" ليست تعريفا تقنيا قويا. في هذا المستند، يتم إستخدامه لتمييز الواجهات المتصلة بالأجهزة الخارجية من اللوحة الخلفية أو واجهات الوصلات.

- اللوحة الخلفية أو الوصلة - واجهة داخلية تصل وحدة الأمان النمطية (SM) بالمحول الداخلي.

- وصلة الإدارة - واجهة داخلية حصرية لجدار الحماية الآمن 3100/4200 توفر مسار حركة مرور بيانات الإدارة بين المحول الداخلي والتطبيق.

- واجهة الإدارة - واجهة مادية على الهيكل.

- واجهات البيانات - الواجهات المخصصة للتطبيق المستخدم لإعادة توجيه حركة مرور البيانات.

في حالة جدار الحماية الآمن 3100/4200، يتم تعيين البيانات والإدارة وواجهات الوصلات على منافذ محول داخلية معينة.

يمكن التحقق من التعيين في إخراج الأمر fxos local-mgmt shell show portManager switch status output الأمر.

في هذا المثال، يعد المنفذ 0/18 هو واجهة اللوحة الخلفية/الوصلة، والمنفذ 0/19 هو واجهة توصيل الإدارة.

firepower-3140# connect local-mgmt

Warning: network service is not available when entering 'connect local-mgmt'

firepower-3140(local-mgmt)# show portmanager switch status

Dev/Port Mode Link Speed Duplex Loopback Autoneg FEC Link Scan Port Manager

--------- -------- ----- ----- ------ ------------- --------- ---------- ----------- ------------

0/1 SGMII Up 1G Full None No None None Link-Up

0/2 SGMII Up 1G Full None No None None Link-Up

0/3 SGMII Down 1G Full n/a No None None Force-Link-Down

0/4 SGMII Down 1G Full n/a No None None Force-Link-Down

0/5 SGMII Down 1G Full n/a No None None Force-Link-Down

0/6 SGMII Down 1G Full n/a No None None Force-Link-Down

0/7 SGMII Down 1G Full n/a No None None Force-Link-Down

0/8 SGMII Down 1G Full n/a No None None Force-Link-Down

0/9 SR_LR Down 25G Full n/a No None None Force-Link-Down

0/10 SR_LR Down 25G Full n/a No None None Force-Link-Down

0/11 1000_BaseXDown 1G Full n/a No None None Force-Link-Down

0/12 1000_BaseXDown 1G Full n/a No None None Force-Link-Down

0/13 1000_BaseXDown 1G Full n/a No None None Force-Link-Down

0/14 1000_BaseXDown 1G Full n/a No None None Force-Link-Down

0/15 1000_BaseXDown 1G Full n/a No None None Force-Link-Down

0/16 1000_BaseXDown 1G Full n/a No None None Force-Link-Down

0/17 1000_BaseX Up 1G Full None No None None Link-Up

0/18 KR2 Up 50G Full None No None None Link-Up

0/19 KR Up 25G Full None No None None Link-Up

0/20 KR Up 25G Full None No None None Link-Up

يوضح هذا الجدول واجهات اللوحة الخلفية على FirePOWER 4100/9300 وواجهات الوصلات على جدار الحماية الآمن 3100/4200:

| المنصة |

عدد وحدات الأمان النمطية المدعومة |

واجهات اللوحة الخلفية/الوصلات |

واجهات توصيل الإدارة |

منفذ المحول الداخلي المعين |

واجهات التطبيق المعينة |

| Firepower 4100 (باستثناء Firepower 4110/4112) |

1 |

SM1: Ethernet1/9 Ethernet1/10 |

غير متوفر |

غير متوفر |

Internal-Data0/0 Internal-Data0/1 |

| Firepower 4110/4112 |

1 |

Ethernet1/9 |

غير متوفر |

غير متوفر |

Internal-Data0/0 Internal-Data0/1 |

| Firepower 9300 |

3 |

SM1: Ethernet1/9 Ethernet1/10 SM2: Ethernet1/11 Ethernet1/12 SM3: Ethernet1/13 Ethernet1/14 |

غير متوفر |

غير متوفر |

Internal-Data0/0 Internal-Data0/1

Internal-Data0/1

Internal-Data0/1 |

| Secure Firewall 3100 |

1 |

SM1: in_data_uplink1 |

in_mgmt_uplink1 |

المنفذ 0/18 المنفذ 0/19 |

Internal-Data0/1 الإدارة 1/1 |

| Secure Firewall 4200 |

1 |

SM1: in_data_uplink1 SM1: in_data_uplink2 (4245 فقط) |

in_mgmt_uplink1 in_mgmt_uplink2 |

المنفذ 0/11 المنفذ 0/12 (4245 فقط) المنفذ 0/13 المنفذ 0/14 |

Internal-Data0/1 Internal-Data0/2 (4245 فقط) الإدارة 1/1 الإدارة 1/2 |

في حالة Firepower 4100/9300 مع واجهات لوحة توصيل خلفية لكل وحدة أو Secure Firewall 4245 مع واجهات توصيل بيانات، يقوم المحول الداخلي والتطبيقات الموجودة على الوحدات النمطية بموازنة أحمال حركة مرور البيانات عبر الواجهات 2.

- وحدة الأمان النمطية أو محرك الأمان أو الخادم النصلي - الوحدة التي يتم فيها تثبيت تطبيقات مثل FTD أو ASA. يدعم Firepower 9300 ما يصل إلى 3 وحدات أمان.

- واجهة التطبيق المعينة - أسماء اللوحة الخلفية أو واجهات الوصلات في التطبيقات، مثل FTD أو ASA.

أستخدم الأمر show interface detail للتحقق من الواجهات الداخلية:

> show interface detail | grep Interface

Interface Internal-Control0/0 "ha_ctl_nlp_int_tap", is up, line protocol is up

Control Point Interface States:

Interface number is 6

Interface config status is active

Interface state is active

Interface Internal-Data0/0 "", is up, line protocol is up

Control Point Interface States:

Interface number is 2

Interface config status is active

Interface state is active

Interface Internal-Data0/1 "", is up, line protocol is up

Control Point Interface States:

Interface number is 3

Interface config status is active

Interface state is active

Interface Internal-Data0/2 "nlp_int_tap", is up, line protocol is up

Control Point Interface States:

Interface number is 4

Interface config status is active

Interface state is active

Interface Internal-Data0/3 "ccl_ha_nlp_int_tap", is up, line protocol is up

Control Point Interface States:

Interface number is 5

Interface config status is active

Interface state is active

Interface Internal-Data0/4 "cmi_mgmt_int_tap", is up, line protocol is up

Control Point Interface States:

Interface number is 7

Interface config status is active

Interface state is active

Interface Port-channel6.666 "", is up, line protocol is up

Interface Ethernet1/1 "diagnostic", is up, line protocol is up

Control Point Interface States:

Interface number is 8

Interface config status is active

Interface state is active

نظرة عامة عالية المستوى على عمليات المحولات الداخلية

Firepower 4100/9300

لاتخاذ قرار إعادة توجيه، يستخدم المحول الداخلي علامة VLAN لواجهة، أو علامة VLAN لمنفذ، وعلامة شبكة ظاهرية (VN-tag).

يتم إستخدام علامة شبكة VLAN الخاصة بالمنفذ من قبل المحول الداخلي لتعريف واجهة. يدخل المفتاح ال VLAN بطاقة داخل كل مدخل ربط أن يأتي على قارن أمامي. يتم تكوين علامة VLAN تلقائيا بواسطة النظام ولا يمكن تغييرها يدويا. يمكن التحقق من قيمة العلامة في أمر fxos shell:

firepower# connect fxos

…

firepower(fxos)# show run int e1/2

!Command: show running-config interface Ethernet1/2

!Time: Tue Jul 12 22:32:11 2022

version 5.0(3)N2(4.120)

interface Ethernet1/2

description U: Uplink

no lldp transmit

no lldp receive

no cdp enable

switchport mode dot1q-tunnel

switchport trunk native vlan 102

speed 1000

duplex full

udld disable

no shutdown

ال VN-tag أيضا أدخلت بالمفتاح داخلي واستعملت أن يرسل الربط إلى التطبيق. ويتم تكوينها تلقائيا بواسطة النظام ولا يمكن تغييرها يدويا.

تتم مشاركة علامة VLAN الخاصة بالمنفذ وعلامة VN-tag مع التطبيق. يدخل التطبيق علامات VLAN الخاصة بواجهة الخروج وعلامات VN-tags في كل حزمة. عندما يستلم ربط من التطبيق بالمفتاح داخلي على اللوحة الخلفية قارن، المفتاح يقرأ المخرج قارن بطاقة VLAN و ال VN-tag، يعين التطبيق والمخرج قارن، يجرد الميناء VLAN بطاقة و ال VN-بطاقة، ويرسل الربط إلى الشبكة.

Secure Firewall 3100/4200

كما في Firepower 4100/9300، يتم إستخدام علامة شبكة VLAN الخاصة بالمنفذ من قبل المحول الداخلي لتعريف واجهة.

تتم مشاركة علامة VLAN الخاصة بالمنفذ مع التطبيق. يدخل التطبيق علامات VLAN الخاصة بواجهة الخروج في كل حزمة. عندما يستلم ربط من التطبيق بالمفتاح داخلي على الوصلة قارن، المفتاح يقرأ المخرج قارن VLAN بطاقة، يعين المخرج قارن، يجرد الميناء VLAN بطاقة، ويرسل الربط إلى الشبكة.

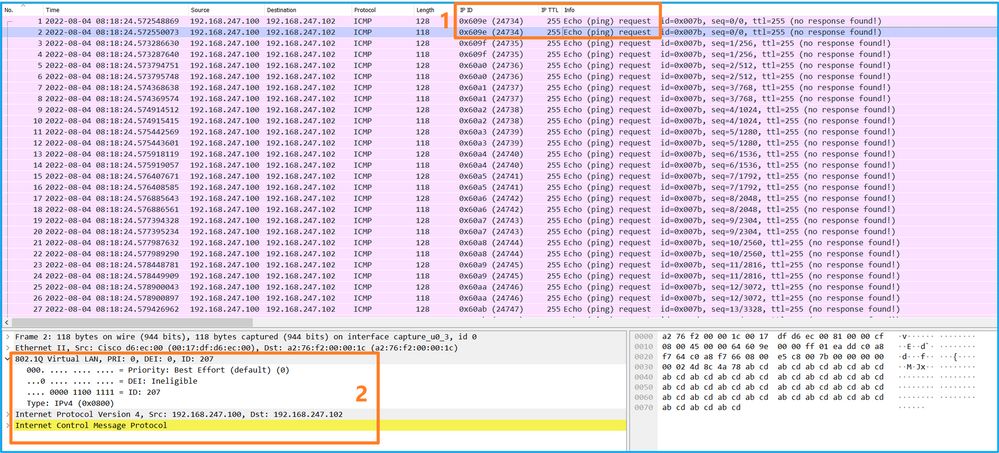

تدفق الحزمة ونقاط الالتقاط

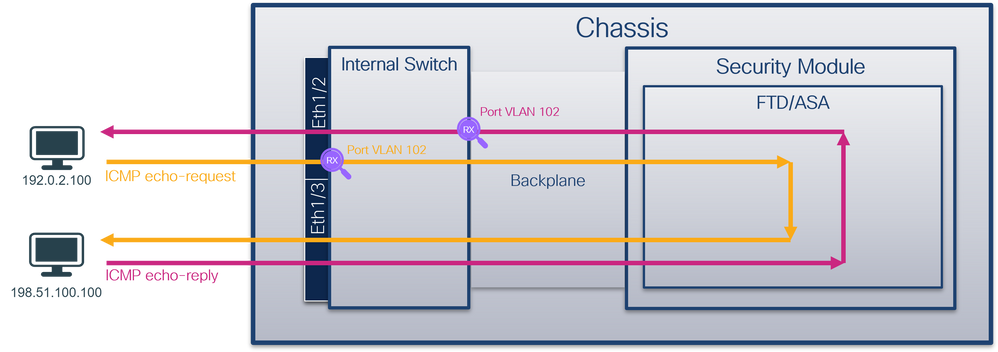

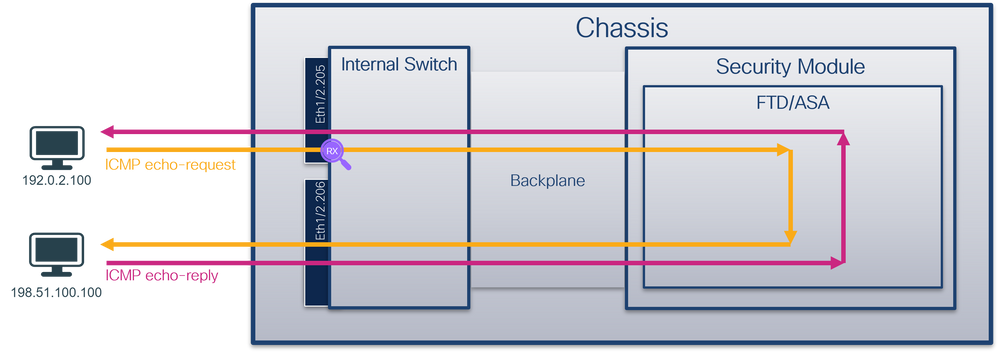

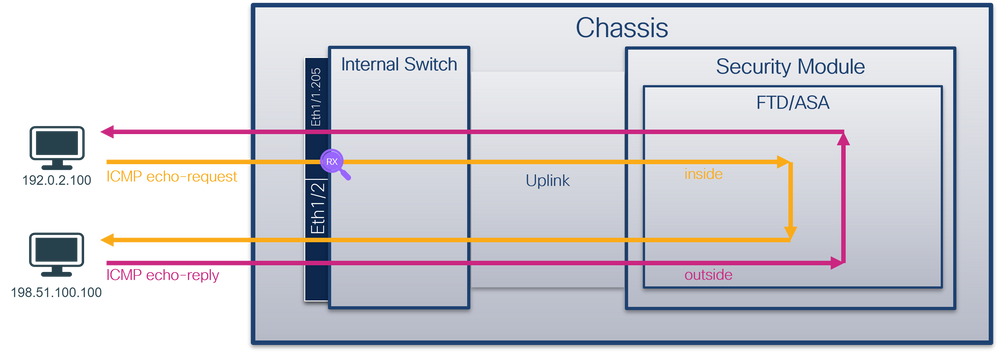

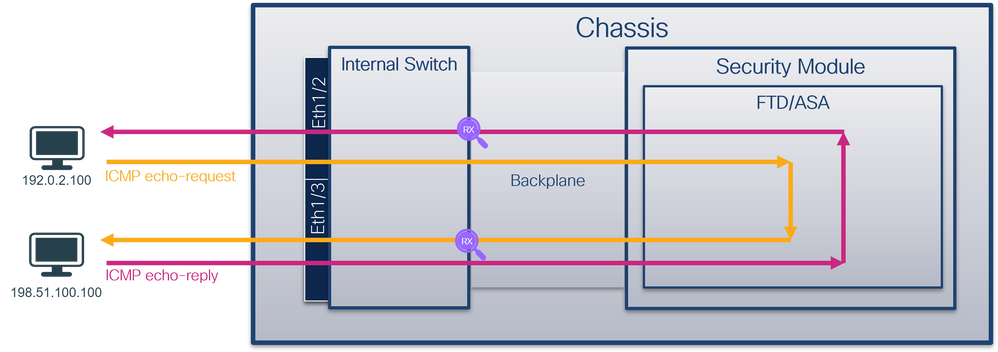

Firepower 4100/9300 وجدار الحماية الآمن 3100

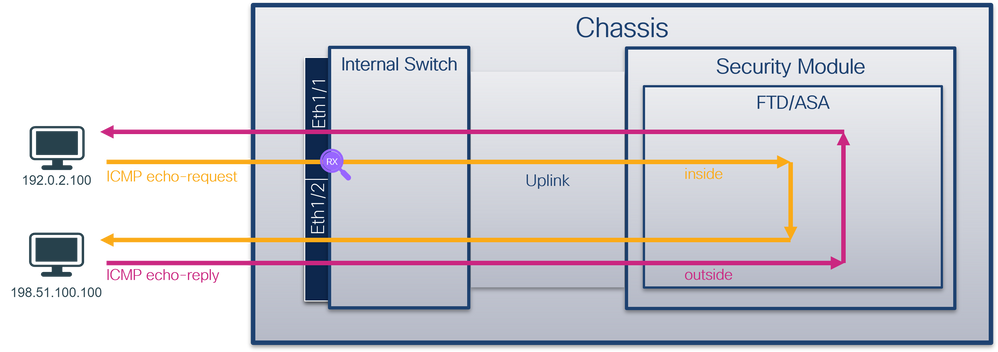

يلتقط كل من Firepower 4100/9300 و Secure Firewall 3100 Firewalls الحزمة على واجهات المحول الداخلي.

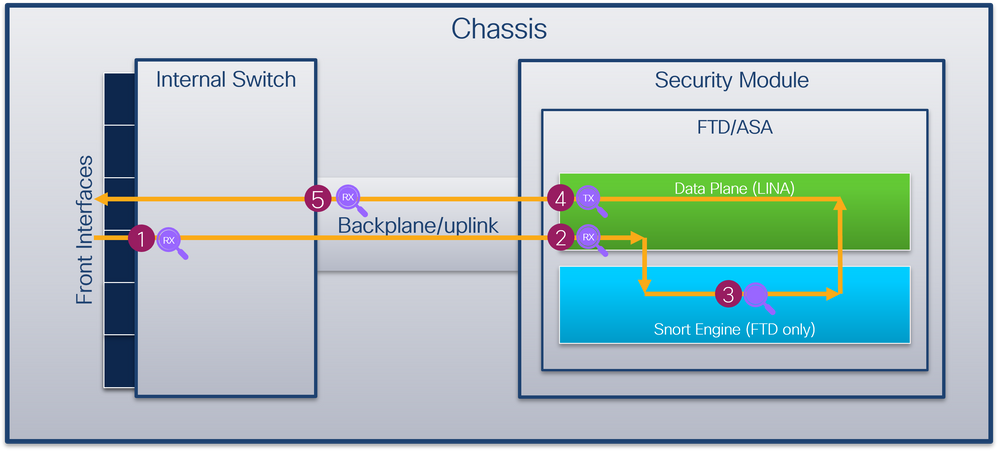

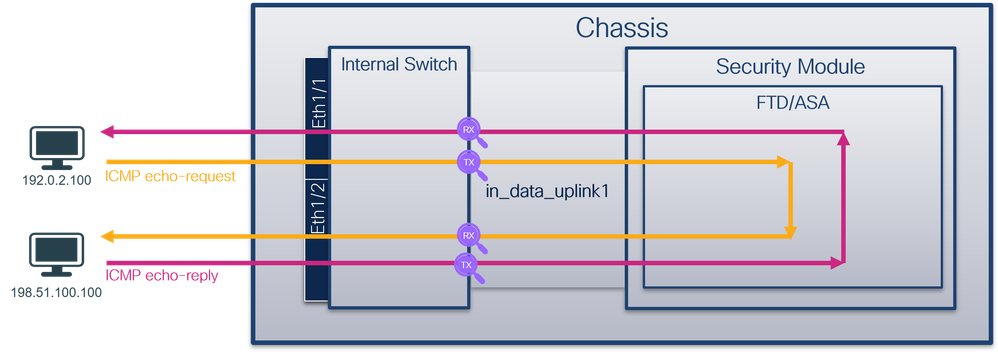

يوضح هذا الشكل نقاط التقاط الحزمة على مسار الحزمة داخل الهيكل والتطبيق:

نقاط الالتقاط هي:

- نقطة التقاط واجهة واجهة المحول الأمامية الداخلية. الواجهة الأمامية هي أي واجهة متصلة بأجهزة النظير مثل المحولات.

- نقطة التقاط مدخل واجهة مستوى البيانات

- نقطة التقاط الشورط

- نقطة التقاط مخرج واجهة مستوى البيانات

- لوحة توصيل خلفية داخلية أو نقطة التقاط مدخل. تقوم واجهة التوصيل أو اللوحة الخلفية بتوصيل المحول الداخلي بالتطبيق.

يساند المفتاح داخلي فقط مدخل قارن على قبض. هذا فقط الربط يستلم من الشبكة أو من ال ASA/FTD تطبيق يستطيع كنت على قبض. التقاط حزم الخروج غير مدعوم.

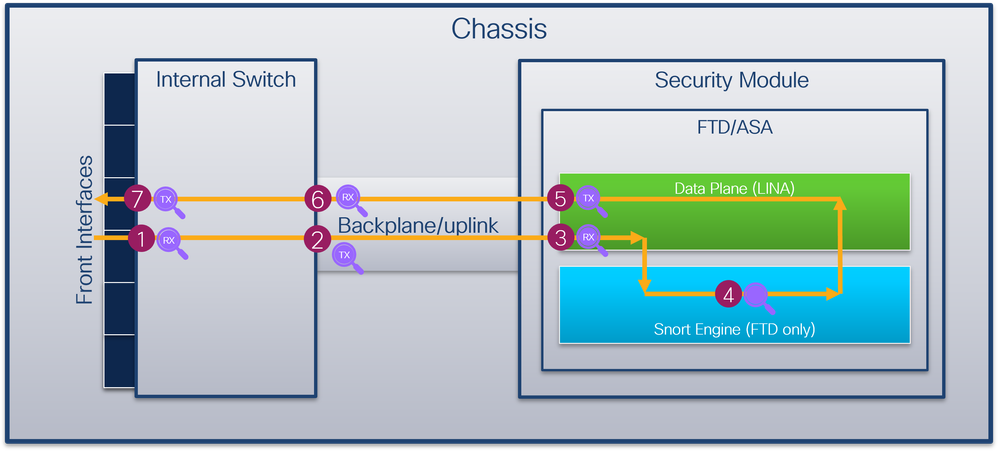

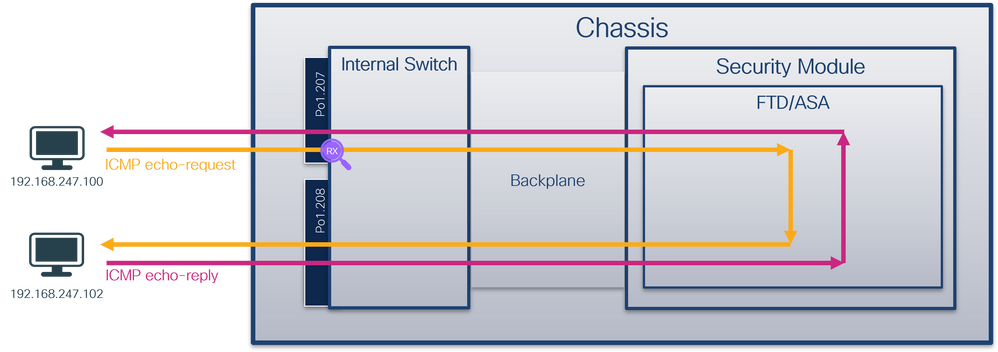

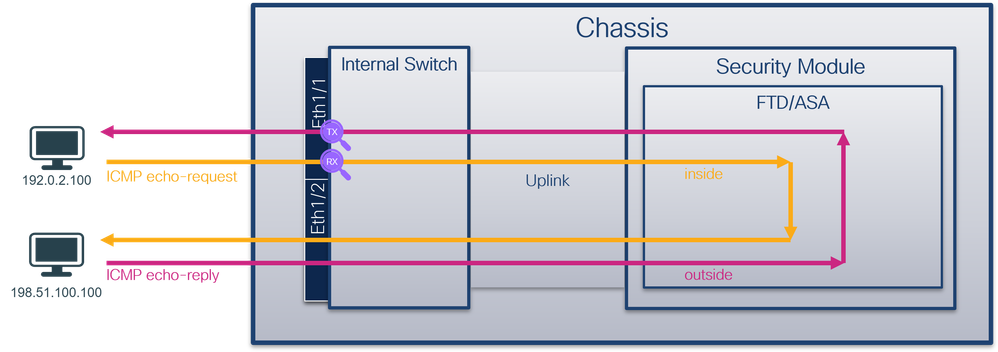

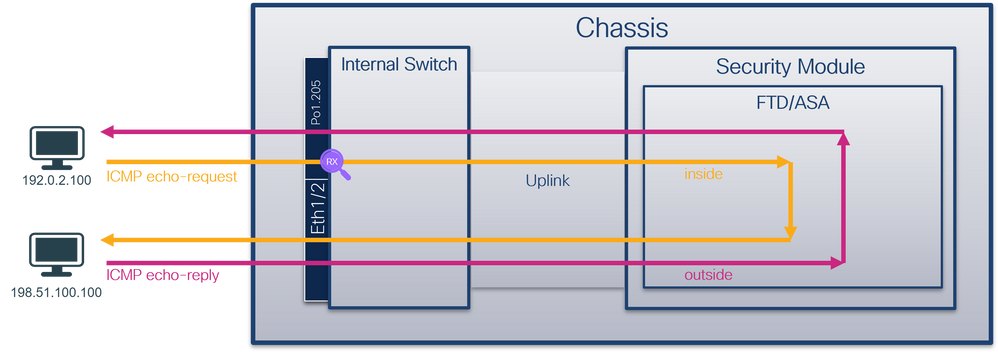

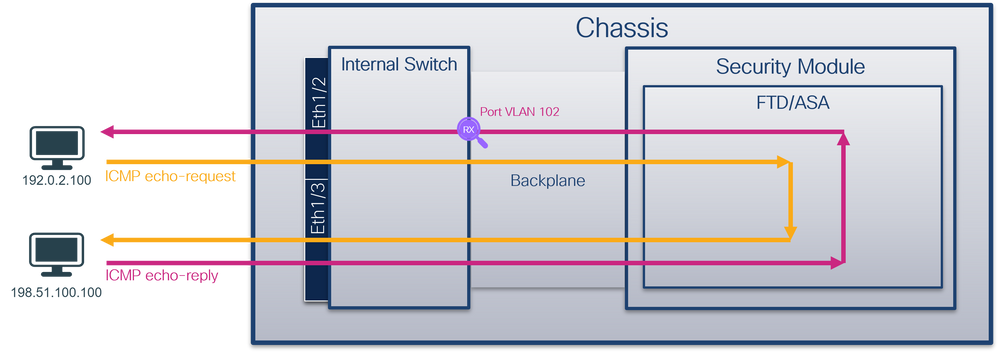

Secure Firewall 4200

التقاط حزمة دعم جدار الحماية الآمن 4200 Firewalls على واجهات المحول الداخلي. يوضح هذا الشكل نقاط التقاط الحزمة على مسار الحزمة داخل الهيكل والتطبيق:

نقاط الالتقاط هي:

- نقطة التقاط واجهة واجهة المحول الأمامية الداخلية. الواجهة الأمامية هي أي واجهة متصلة بأجهزة النظير مثل المحولات.

- نقطة التقاط مخرج واجهة اللوحة الخلفية للمحول الداخلي.

- نقطة التقاط مدخل واجهة مستوى البيانات

- نقطة التقاط الشورط

- نقطة التقاط مخرج واجهة مستوى البيانات

- لوحة توصيل خلفية داخلية أو نقطة التقاط مدخل. تقوم واجهة التوصيل أو اللوحة الخلفية بتوصيل المحول الداخلي بالتطبيق.

- نقطة التقاط مخرج واجهة واجهة المحول الأمامية الداخلية.

يدعم المحول الداخلي إختياريا عمليات الالتقاط ثنائية الإتجاه - كلا من الدخول والخروج. بشكل افتراضي، على قبض المفتاح داخلي ربط في المدخل إتجاه.

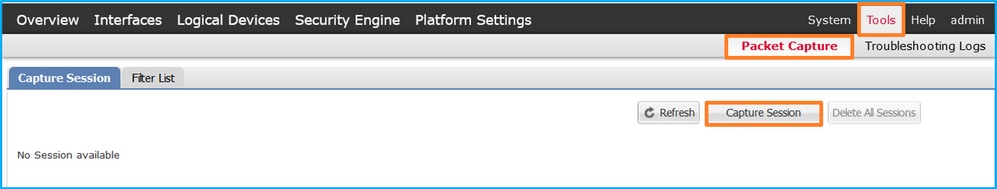

التكوين والتحقق من على Firepower 4100/9300

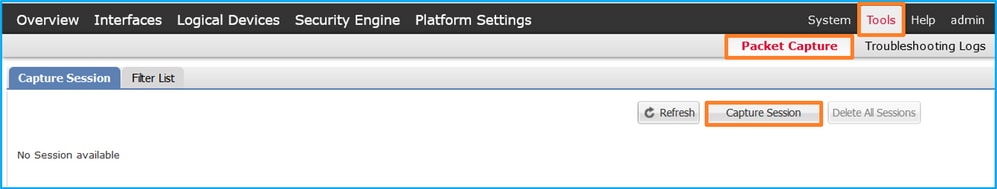

يمكن تكوين التقاط المحول الداخلي Firepower 4100/9300 في الأدوات > التقاط الحزم على FCM أو في التقاط حزمة النطاق في واجهة سطر الأوامر (CLI) لنظام التشغيل FXOS. للحصول على وصف خيارات التقاط الحزمة راجع دليل تكوين مدير هيكل FXOS Cisco Firepower 4100/9300 FXOS أو دليل تكوين واجهة سطر الأوامر Cisco Firepower 4100/9300 FXOS، الفصل أستكشاف الأخطاء وإصلاحها، القسم التقاط الحزمة.

تغطي هذه السيناريوهات حالات الاستخدام الشائع لالتقاط محولات Firepower 4100/9300 الداخلية.

التقاط الحزمة على واجهة مادية أو واجهة قناة منفذ

أستخدم FCM و CLI لتكوين التقاط حزمة والتحقق من صحته على واجهة إيثرنت 1/2 أو واجهة PortChannel1. في حالة واجهة قناة المنفذ، تأكد من تحديد جميع واجهات الأعضاء المادية.

المخطط، تدفق الحزمة، ونقاط الالتقاط

التكوين

FCM

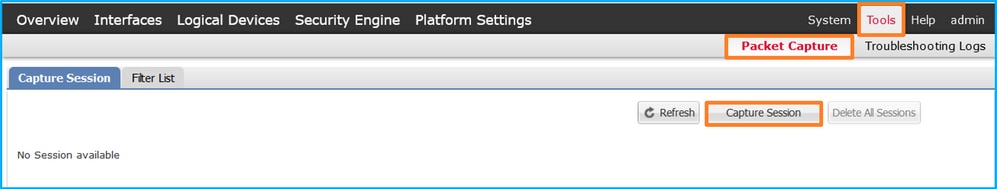

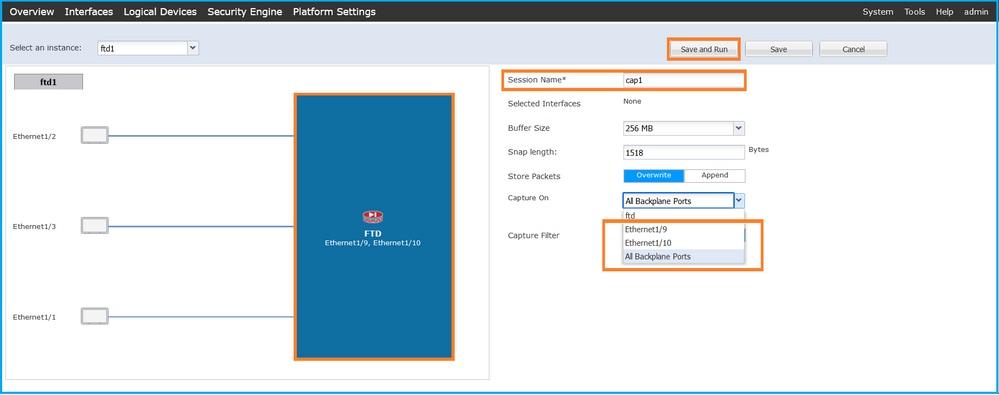

أنجزت هذا steps على FCM أن يشكل ربط على قارن إثرنيت 1/2 أو PortChannel1:

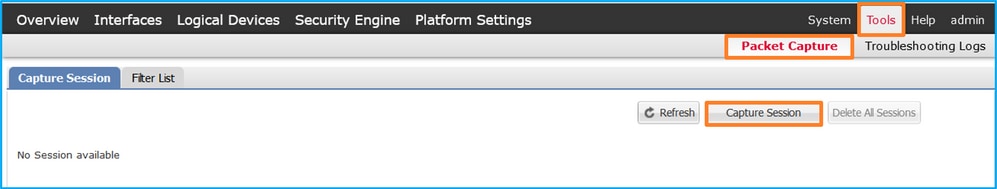

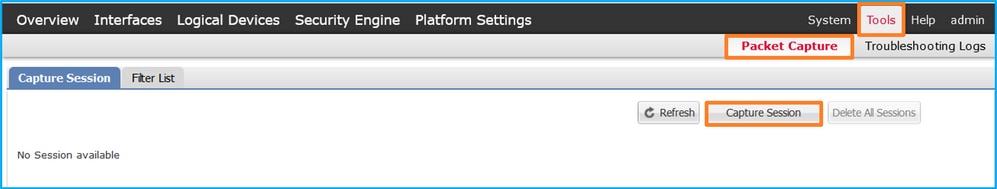

- أستخدم أدوات > التقاط الحزم > جلسة الالتقاط لإنشاء جلسة عمل التقاط جديدة:

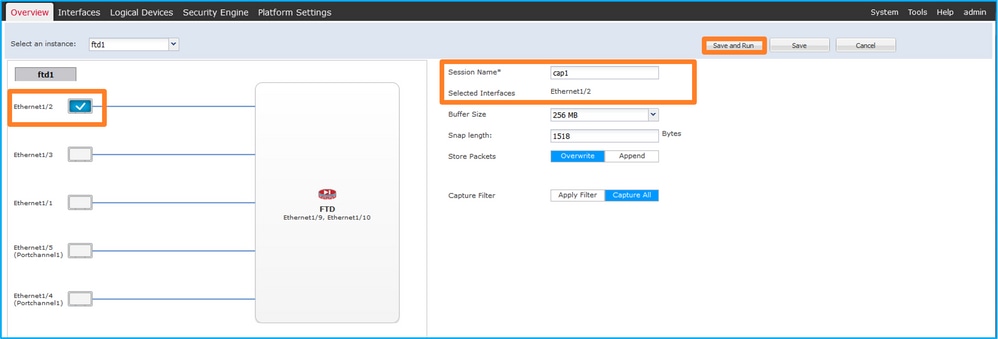

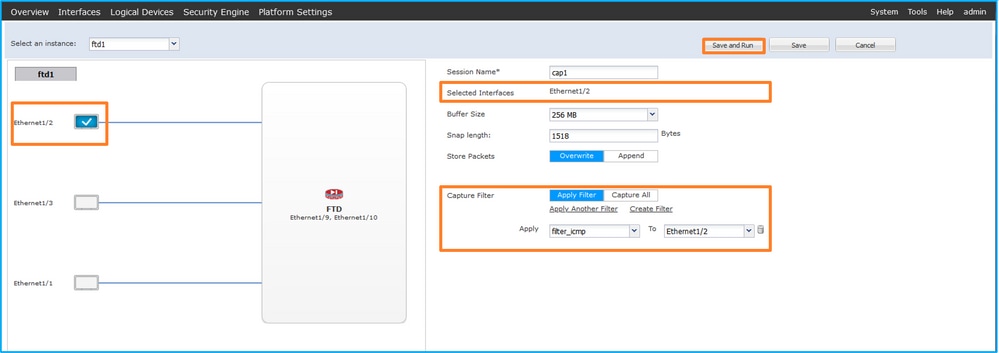

- حدد الواجهة Ethernet1/2، وقم بتوفير اسم الجلسة وانقر حفظ وشغل لتنشيط الالتقاط:

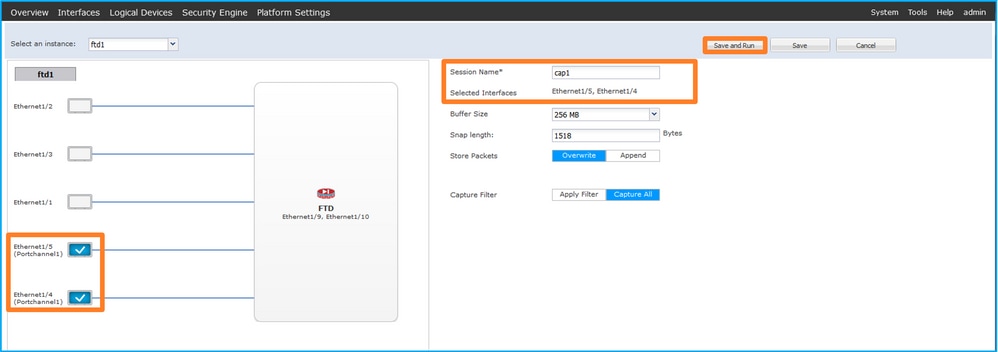

- في حالة ما إذا قناة قارن، حدد كل عضو طبيعي قارن، زودت الجلسة إسم وطقطقة حفظ وشغل أن ينشط الالتقاط:

واجهة سطر الأوامر (CLI) من Fxos

أنجزت هذا steps على FXOS CLI أن يشكل ربط على قارن إثرنيت 1/2 أو PortChannel1:

- تعريف نوع التطبيق ومعرف التطبيق:

firepower# scope ssa

firepower /ssa # show app-instance

App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role

---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------

ftd ftd1 1 Enabled Online 7.2.0.82 7.2.0.82 Native No Not Applicable None

- في حالة واجهة قناة المنفذ، قم بتعريف واجهات أعضائها:

firepower# connect fxos

<output skipped>

firepower(fxos)# show port-channel summary

Flags: D - Down P - Up in port-channel (members)

I - Individual H - Hot-standby (LACP only)

s - Suspended r - Module-removed

S - Switched R - Routed

U - Up (port-channel)

M - Not in use. Min-links not met

--------------------------------------------------------------------------------

Group Port- Type Protocol Member Ports

Channel

--------------------------------------------------------------------------------

1 Po1(SU) Eth LACP Eth1/4(P) Eth1/5(P)

- إنشاء جلسة إلتقاط:

firepower# scope packet-capture

firepower /packet-capture # create session cap1

firepower /packet-capture/session* # create phy-port Eth1/2

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

لواجهات قناة المنفذ، يتم تكوين التقاط منفصل لكل واجهة عضو:

firepower# scope packet-capture

firepower /packet-capture # create session cap1

firepower /packet-capture/session* # create phy-port Eth1/4

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # create phy-port Eth1/5

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

التحقق

FCM

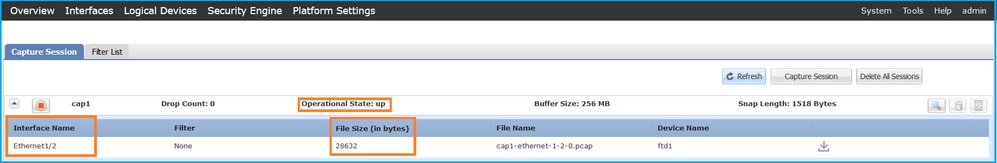

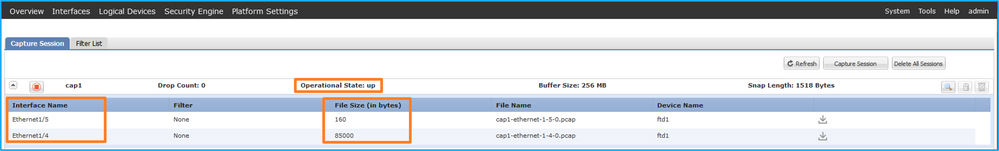

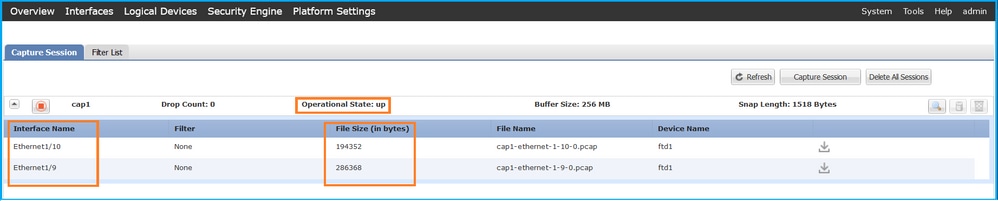

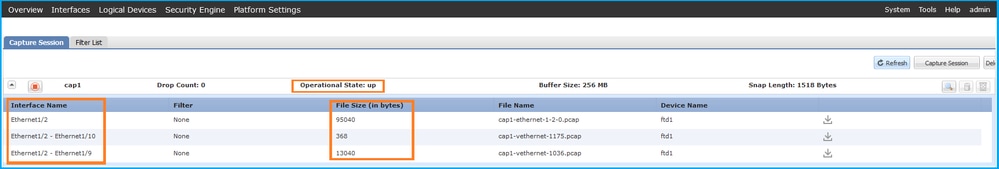

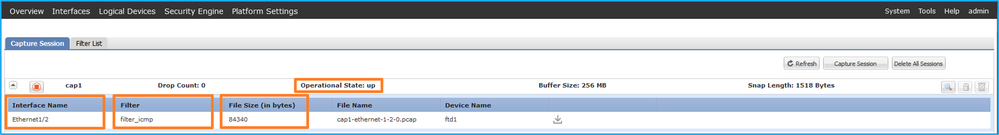

تحقق من اسم الواجهة، وتأكد من أن حالة التشغيل قيد التشغيل ومن زيادة حجم الملف (بالبايت):

PortChannel1 مع واجهات الأعضاء Ethernet1/4 و Ethernet1/5:

واجهة سطر الأوامر (CLI) من Fxos

التحقق من تفاصيل الالتقاط في التقاط حزمة النطاق:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 2

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-2-0.pcap

Pcapsize: 75136 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

قناة المنفذ 1 مع واجهات الأعضاء إيثرنت 1/4 وإيثرنت 1/5:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 4

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-4-0.pcap

Pcapsize: 310276 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

Slot Id: 1

Port Id: 5

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-5-0.pcap

Pcapsize: 160 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

تجميع ملفات الالتقاط

قم بإجراء الخطوات في القسم تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300.

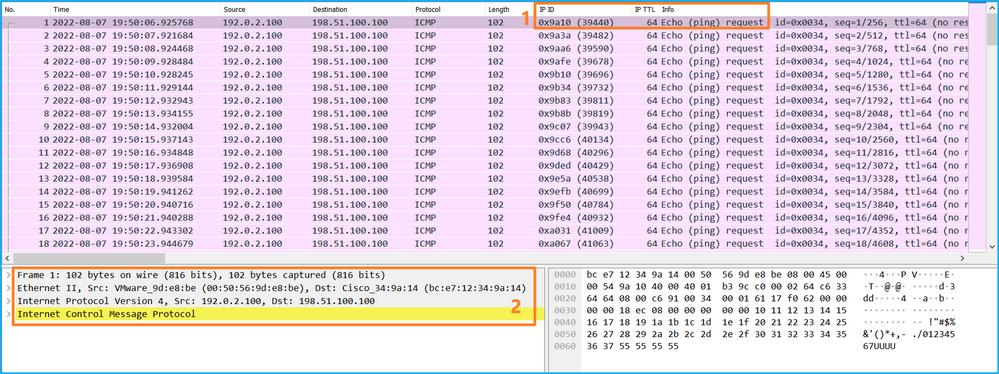

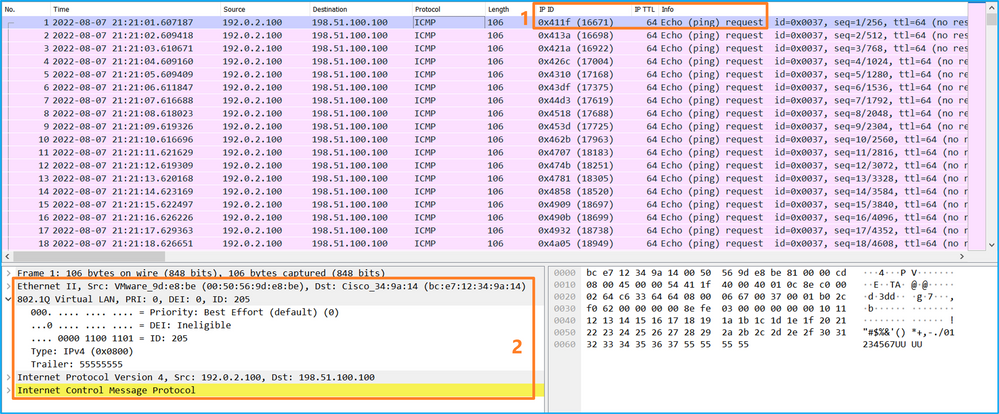

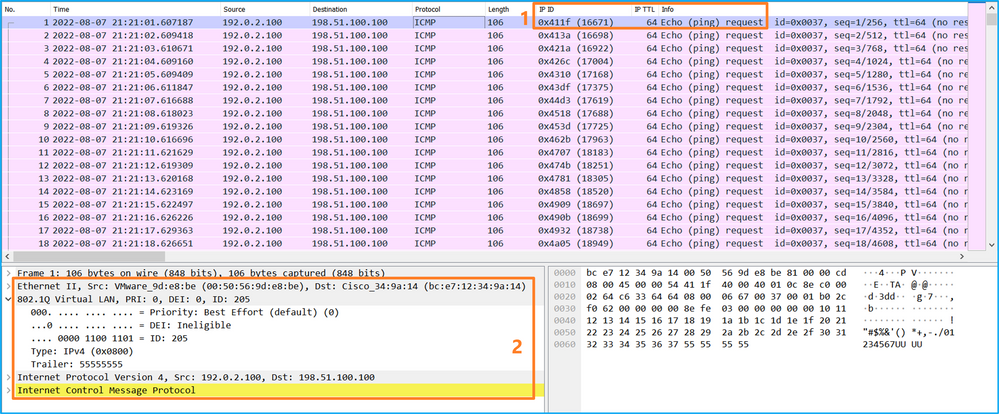

تحليل ملف الالتقاط

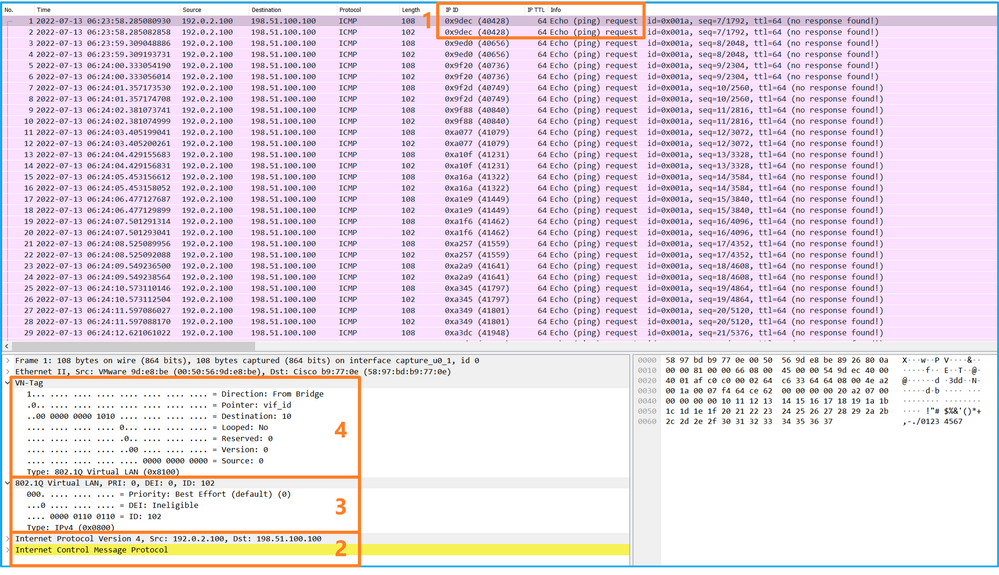

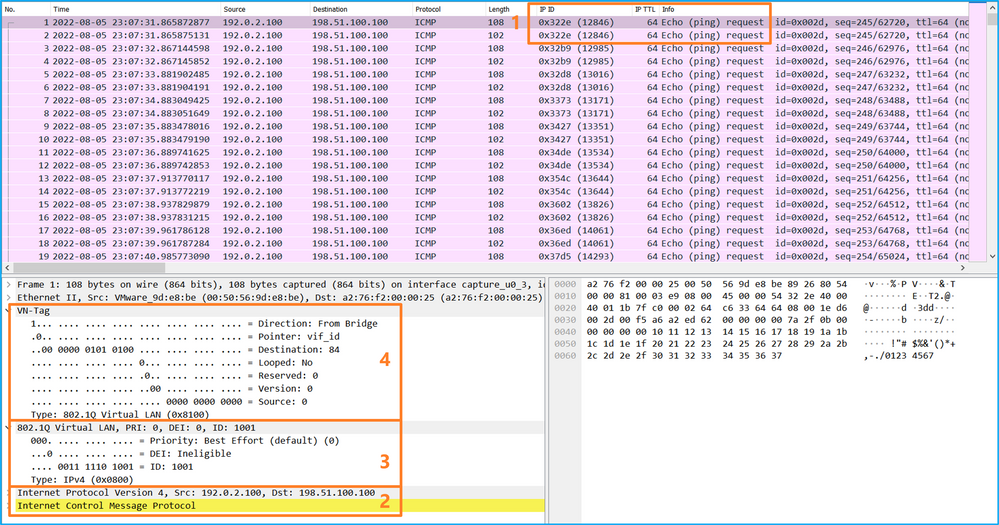

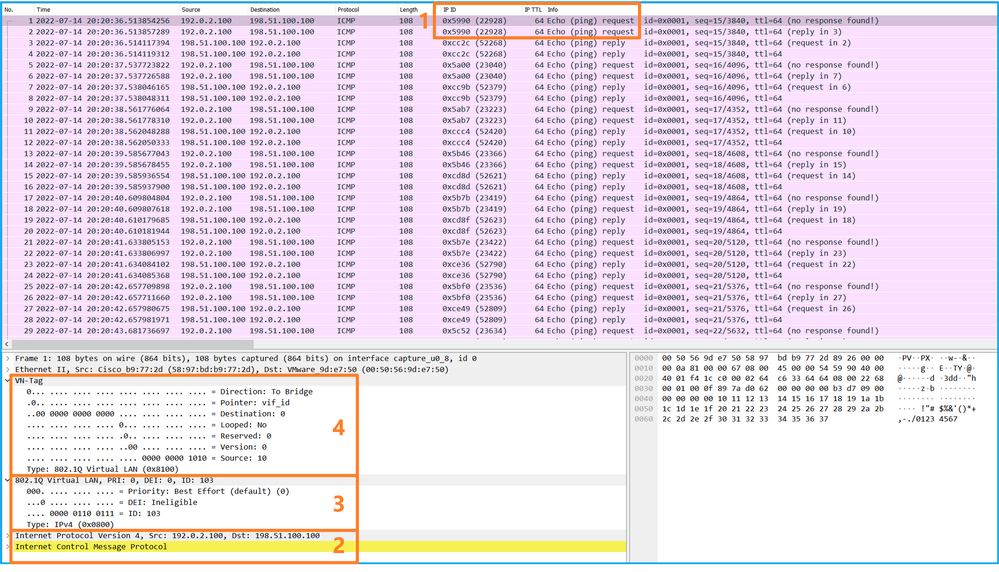

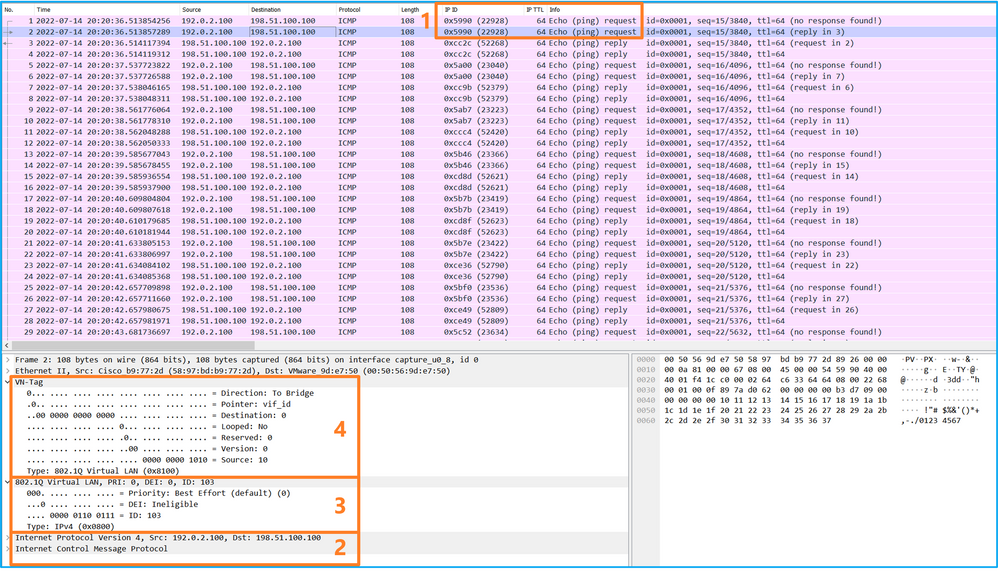

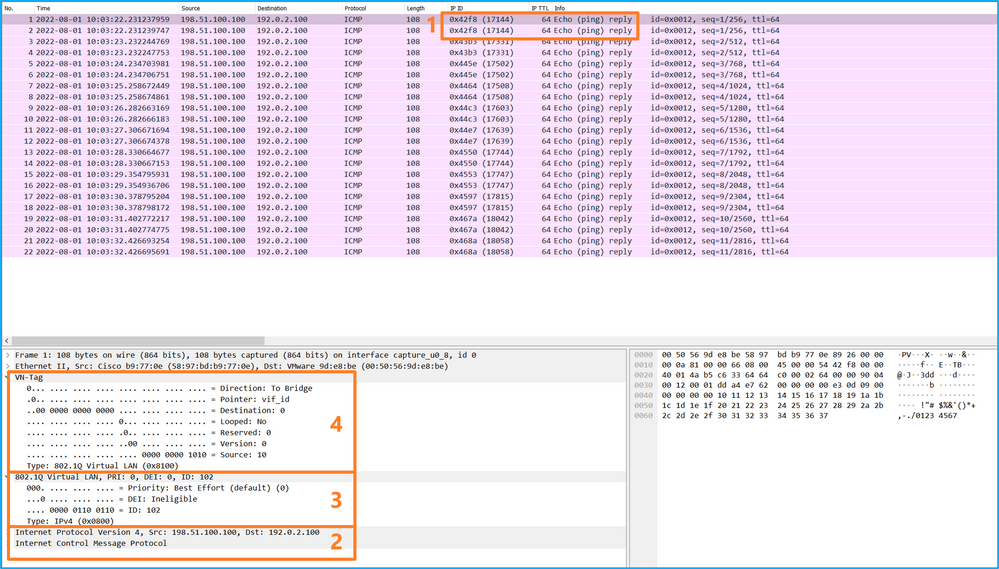

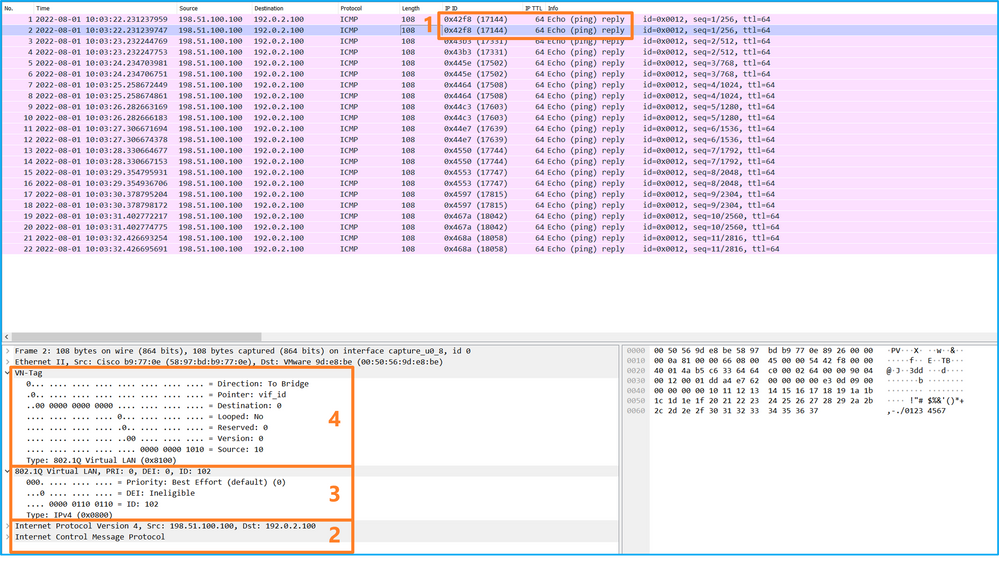

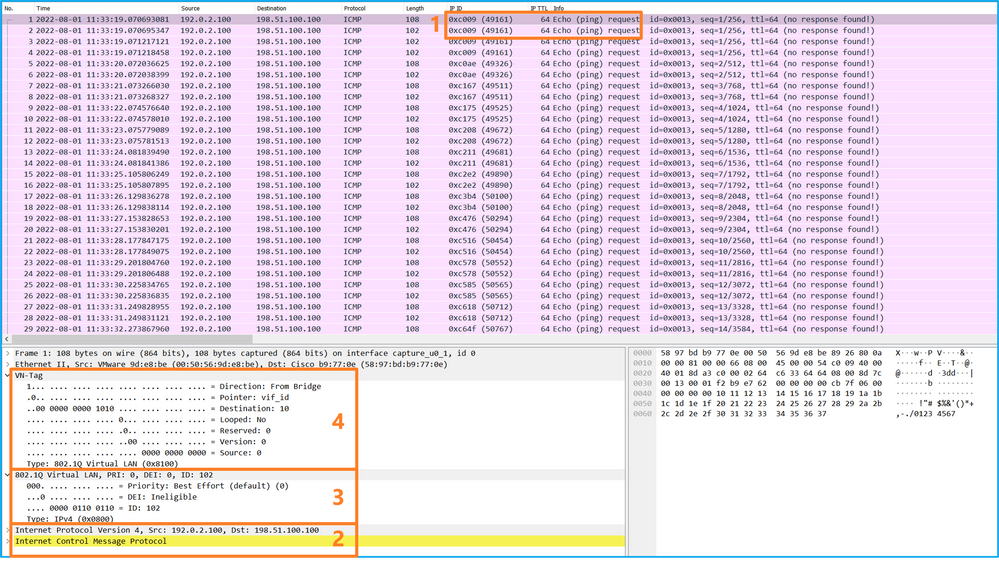

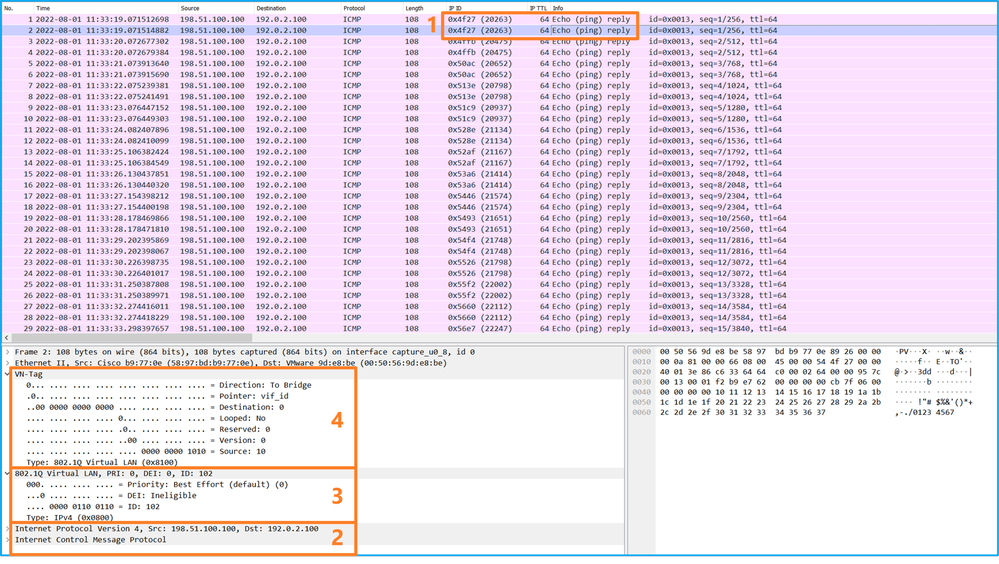

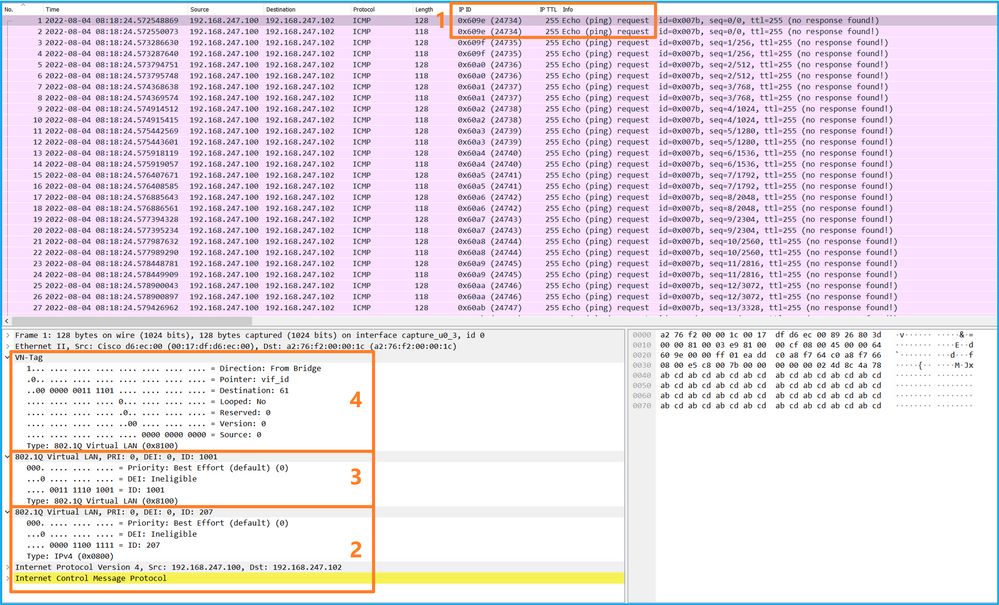

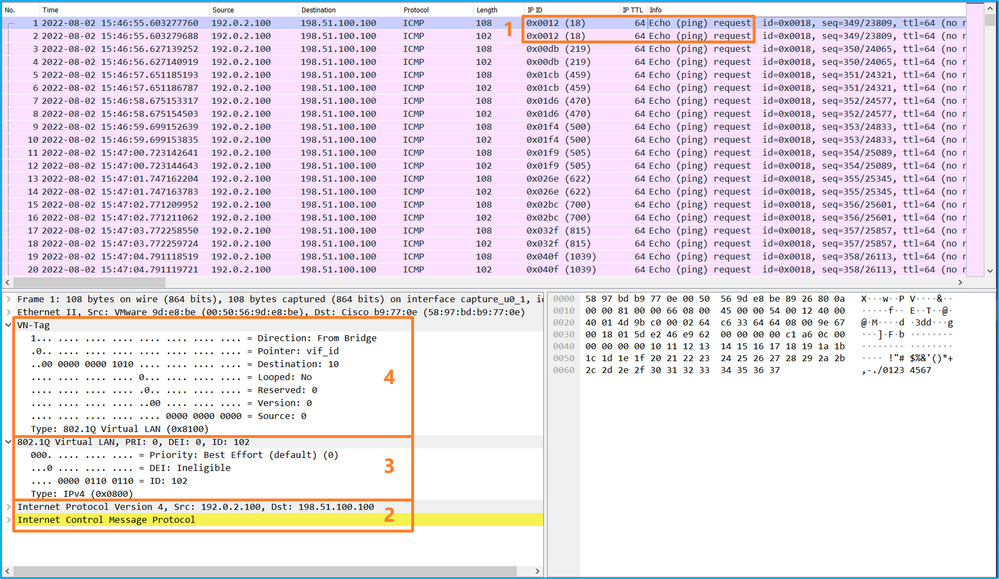

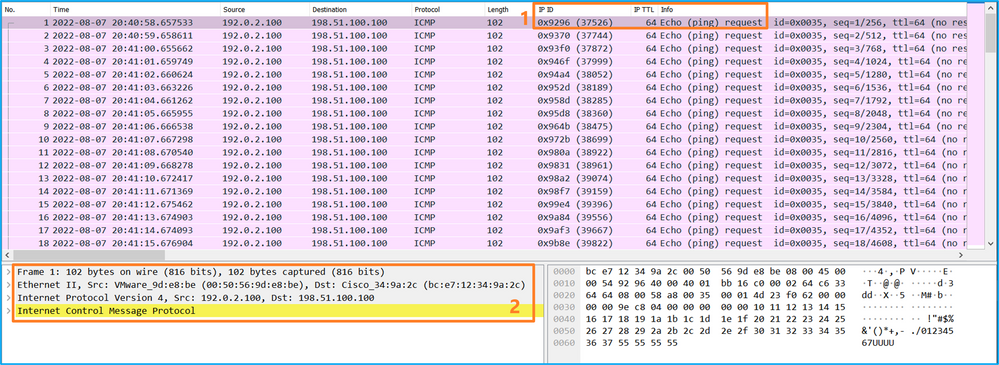

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملف الالتقاط لشبكة إيثرنت 1/2. حدد الحزمة الأولى وحدد النقاط الأساسية:

- يتم التقاط حزم ICMP Echo-Request فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزمة الثانية وفحص النقاط الأساسية:

- يتم التقاط حزم ICMP Echo-Request فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

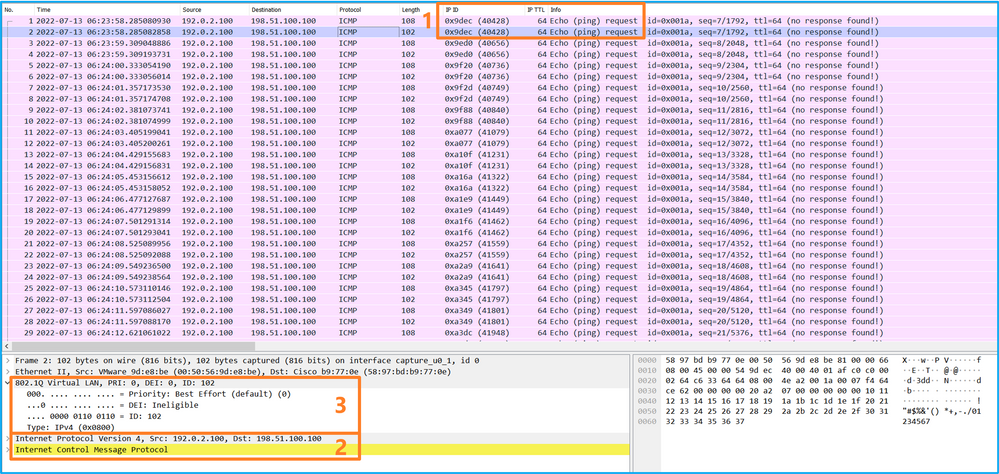

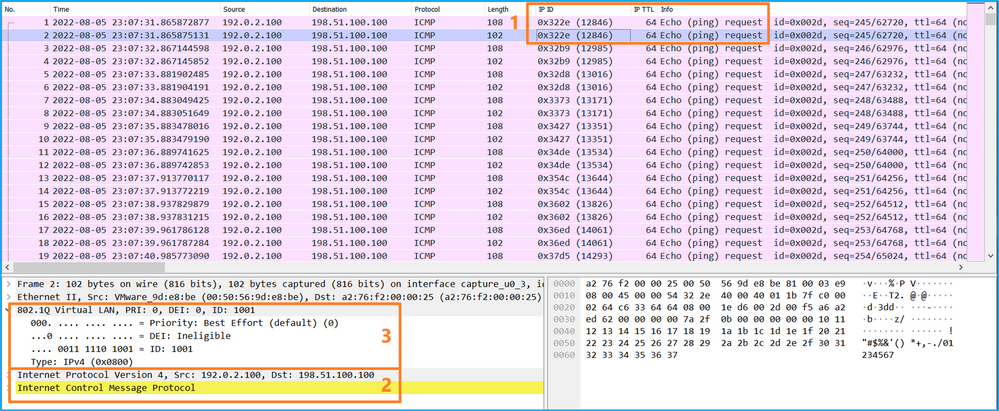

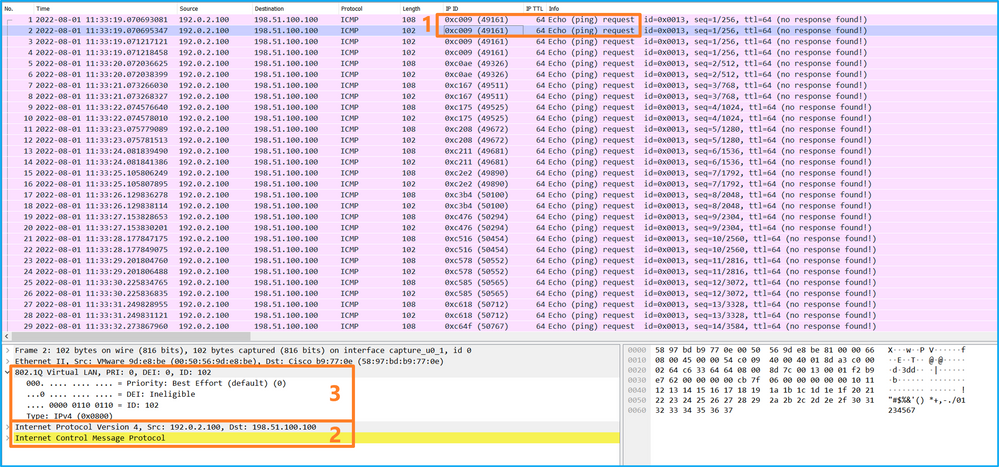

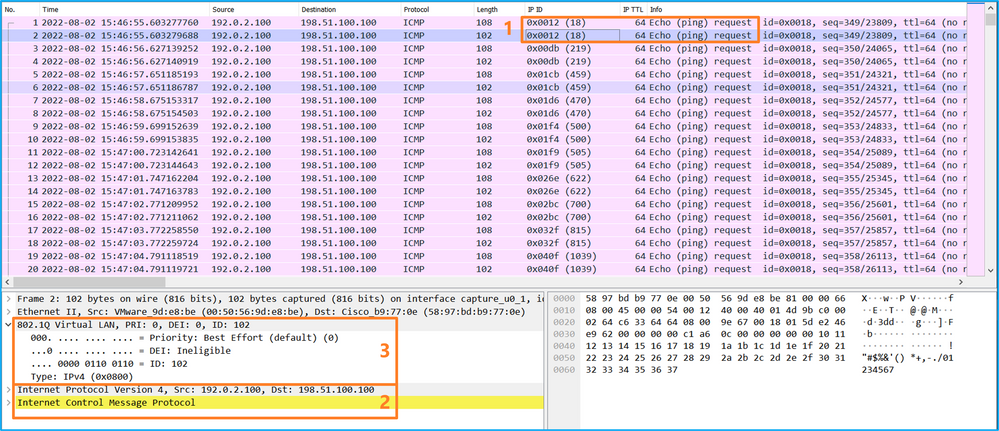

افتح ملفات الالتقاط لواجهات عضو PortChannel1. حدد الحزمة الأولى وفحص النقاط الأساسية:

- يتم التقاط حزم ICMP Echo-Request فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي ميناء إضافي VLAN بطاقة 1001 أن يعين المدخل قارن PortChannel1.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزمة الثانية وفحص النقاط الأساسية:

- يتم التقاط حزم ICMP Echo-Request فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي ميناء إضافي VLAN بطاقة 1001 أن يعين المدخل قارن PortChannel1.

الشرح

عند تكوين التقاط حزمة على واجهة أمامية، يلتقط المحول كل حزمة في وقت واحد مرتين:

- بعد إدخال علامة Port VLAN.

- بعد إدخال علامة الشبكة الخاصة الظاهرية (VN).

في ترتيب العمليات، يتم إدراج علامة VN في مرحلة لاحقة من إدراج علامة VLAN الخاصة بالمنفذ. مهما، في الالتقاط مبرد، الربط مع ال VN بطاقة أبكر من الربط مع الميناء VLAN بطاقة.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

داخلي ميناء VLAN في قبض ربط |

إتجاه |

حركة المرور المستولى عليها |

| تكوين التقاط حزمة والتحقق من صحته على واجهة Ethernet1/2 |

Ethernet1/2 |

102 |

مدخل فقط |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

| تكوين التقاط حزمة على الواجهة PortChannel1 والتحقق من صحته باستخدام واجهات الأعضاء Ethernet1/4 و Ethernet1/5 |

Ethernet1/4 Ethernet1/5 |

1001 |

مدخل فقط |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

التقاط الحزمة على واجهات اللوحة الخلفية

أستخدم FCM و CLI لتكوين التقاط حزمة والتحقق من صحته على واجهات اللوحة الخلفية.

المخطط، تدفق الحزمة، ونقاط الالتقاط

التكوين

FCM

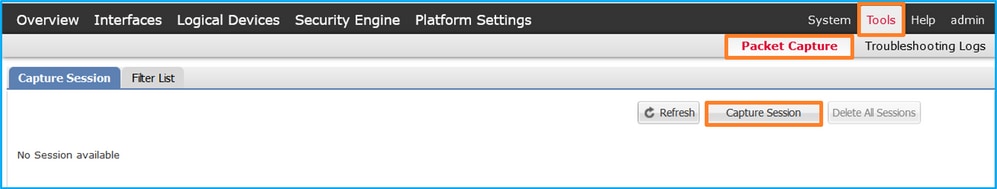

أنجزت هذا steps على FCM أن يشكل ربط على قارن اللوحة الخلفية:

- أستخدم أدوات > التقاط الحزم > جلسة الالتقاط لإنشاء جلسة عمل التقاط جديدة:

- لالتقاط الحزم على جميع واجهات اللوحة الخلفية، حدد التطبيق، ثم جميع منافذ اللوحة الخلفية من الالتقاط على القائمة المنسدلة. بدلا من ذلك، أختر واجهة اللوحة الخلفية المحددة. في هذه الحالة، تتوفر واجهات اللوحة الخلفية Ethernet1/9 و Ethernet1/10. أدخل اسم الجلسة وانقر على حفظ وتشغيل لتنشيط الالتقاط:

واجهة سطر الأوامر (CLI) من Fxos

قم بإجراء هذه الخطوات على واجهة سطر الأوامر (CLI) ل FXOS لتكوين التقاط الحزم على واجهات اللوحة الخلفية:

- تعريف نوع التطبيق ومعرف التطبيق:

firepower# scope ssa

firepower /ssa# show app-instance

App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role

---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------

ftd ftd1 1 Enabled Online 7.2.0.82 7.2.0.82 Native No Not Applicable None

- إنشاء جلسة إلتقاط:

firepower# scope packet-capture

firepower /packet-capture # create session cap1

firepower /packet-capture/session* # create phy-port Eth1/9

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # create phy-port Eth1/10

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

التحقق

FCM

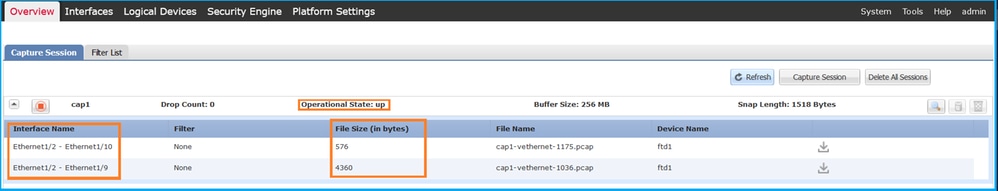

تحقق من اسم الواجهة، وتأكد من أن حالة التشغيل قيد التشغيل ومن زيادة حجم الملف (بالبايت):

واجهة سطر الأوامر (CLI) من Fxos

التحقق من تفاصيل الالتقاط في التقاط حزمة النطاق:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 10

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-10-0.pcap

Pcapsize: 1017424 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

Slot Id: 1

Port Id: 9

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-9-0.pcap

Pcapsize: 1557432 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

تجميع ملفات الالتقاط

قم بإجراء الخطوات في القسم تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300.

تحليل ملف الالتقاط

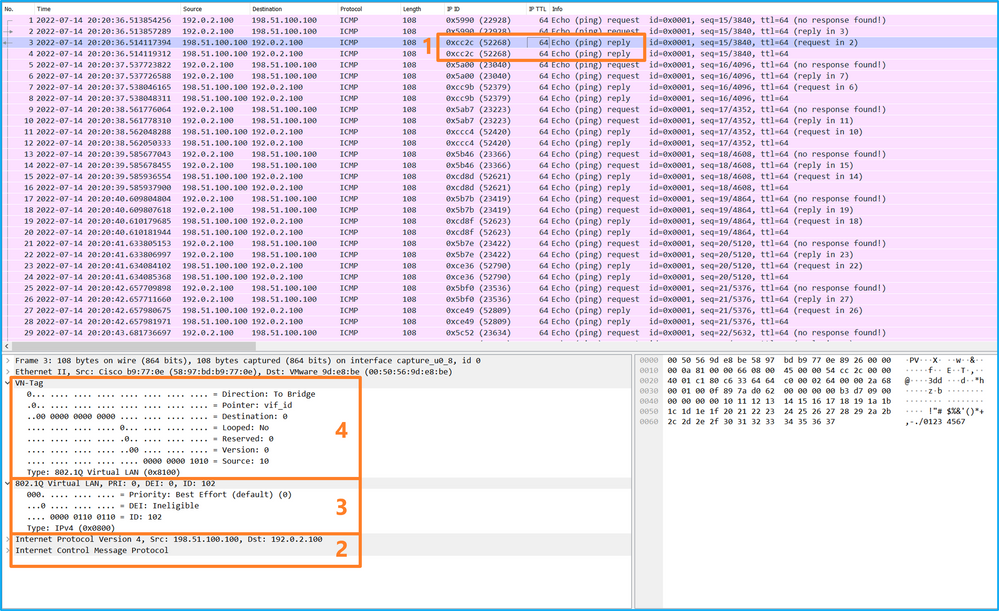

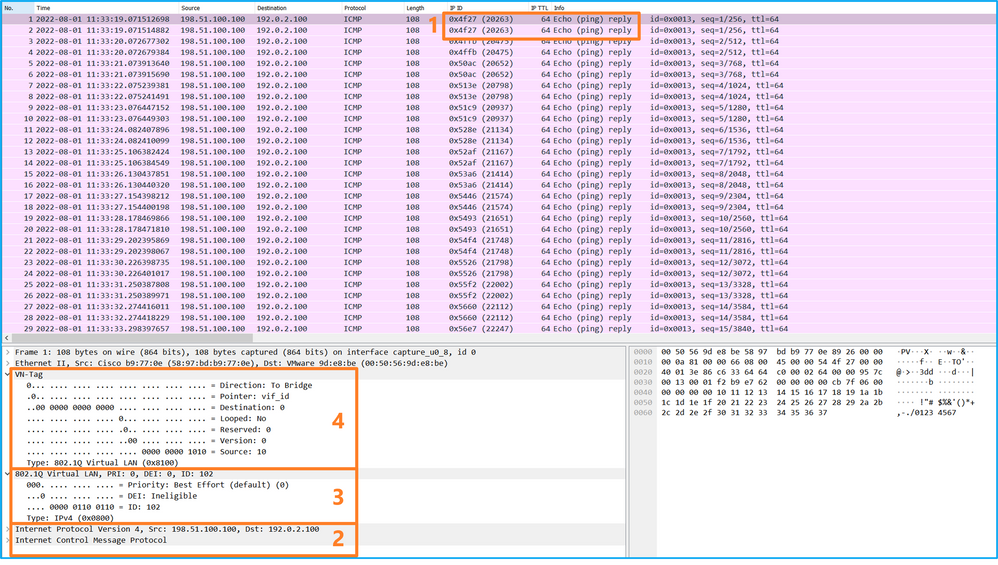

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملفات الالتقاط. في حالة وجود أكثر من واجهة لوحة خلفية، تأكد من فتح جميع ملفات الالتقاط لكل واجهة لوحة خلفية. في هذه الحالة، التقطت الربط على اللوحة الخلفية قارن إثرنيت1/9.

حدد الحزم الأولى والثانية، وفحص النقاط الأساسية:

- يتم التقاط كل حزمة طلب صدى ICMP وإظهارها 2 مرة.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 103 أن يعين المخرج قارن إثرنيت1/3.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزم الثالثة والرابعة، وفحص النقاط الأساسية:

- يتم التقاط كل رد على صدى ICMP وإظهاره 2 مرة.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المخرج قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

الشرح

عند تكوين التقاط حزمة على واجهة مستوى خلفي، يلتقط المحول كل حزمة في وقت واحد مرتين. في هذه الحالة، يستلم المفتاح داخلي ربط أن يكون بالفعل حددت ب التطبيق على الأمنية وحدة نمطية مع الميناء VLAN بطاقة وال VN. ال VLAN يعين بطاقة المخرج قارن أن الهيكل داخلي يستعمل أن يرسل الربط إلى الشبكة. تعرف علامة VLAN 103 في حزم طلب صدى ICMP الإيثرنت 1/3 كواجهة مخرج، بينما تعرف علامة VLAN 102 في حزم رد ICMP ECHO الإيثرنت 1/2 كواجهة مخرج. يزيل المفتاح داخلي ال VN بطاقة والواجهة الداخلية VLAN بطاقة قبل أن الربط يكون أرسلت إلى الشبكة.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

داخلي ميناء VLAN في قبض ربط |

إتجاه |

حركة المرور المستولى عليها |

| تكوين لقطات الحزم على واجهات اللوحة الخلفية والتحقق منها |

واجهات اللوحة الخلفية |

102 103 |

مدخل فقط |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 ردود ICMP ECHO من المضيف 198.51.100.100 إلى المضيف 192.0.2.100 |

التقاط الحزمة على التطبيق ومنافذ التطبيق

يتم تكوين حزم منافذ التطبيق أو التطبيق دائما على واجهات اللوحة الخلفية بالإضافة إلى ذلك على الواجهات الأمامية إذا قام المستخدم بتحديد إتجاه التقاط التطبيق.

توجد في الأساس حالتي إستخدام:

- قم بتكوين التقاط الحزم على واجهات اللوحة الخلفية للحزم التي تترك واجهة أمامية معينة. على سبيل المثال، قم بتكوين التقاط الحزم على واجهة اللوحة الخلفية Ethernet1/9 للحزم التي تترك واجهة Ethernet1/2.

- قم بتكوين التقاط الحزم المتزامنة على واجهة أمامية معينة وواجهات اللوحة الخلفية. على سبيل المثال، قم بتكوين التقاط الحزم المتزامن على واجهة Ethernet1/2 وعلى واجهة اللوحة الخلفية Ethernet1/9 للحزم التي تترك واجهة Ethernet1/2.

يغطي هذا القسم كلا من حالات الاستخدام.

المهمة 1

أستخدم FCM و CLI لتكوين التقاط حزمة والتحقق من صحته على واجهة اللوحة الخلفية. يتم التقاط الحزم التي يتم من أجلها تحديد منفذ التطبيق Ethernet1/2 كواجهة مخرج. في هذه الحالة، يتم التقاط ردود ICMP.

المخطط، تدفق الحزمة، ونقاط الالتقاط

التكوين

FCM

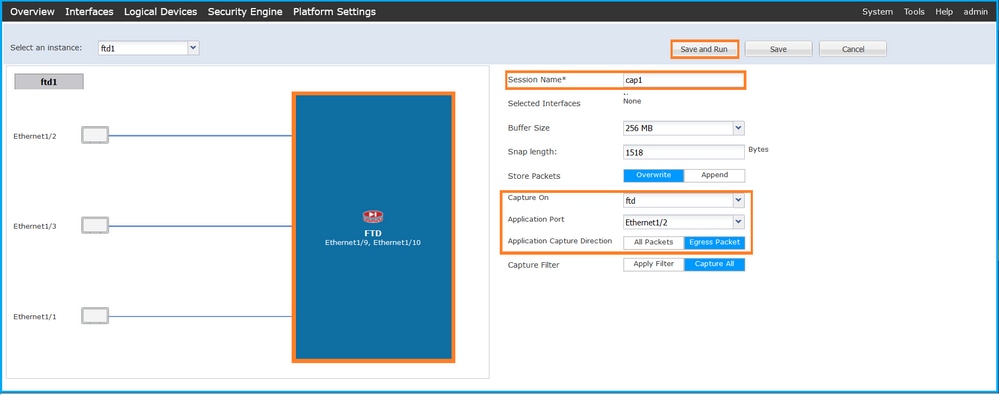

قم بإجراء هذه الخطوات على FCM لتكوين التقاط حزمة على تطبيق FTD ومنفذ التطبيق Ethernet1/2:

- أستخدم أدوات > التقاط الحزم > جلسة الالتقاط لإنشاء جلسة عمل التقاط جديدة:

- حدد التطبيق، Ethernet1/2 في القائمة المنسدلة منفذ التطبيق وحدد حزمة مخرج في إتجاه التقاط التطبيق. أدخل اسم الجلسة وانقر على حفظ وتشغيل لتنشيط الالتقاط:

واجهة سطر الأوامر (CLI) من Fxos

قم بإجراء هذه الخطوات على واجهة سطر الأوامر (CLI) ل FXOS لتكوين التقاط الحزم على واجهات اللوحة الخلفية:

- تعريف نوع التطبيق ومعرف التطبيق:

firepower# scope ssa

firepower /ssa# show app-instance

App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role

---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------

ftd ftd1 1 Enabled Online 7.2.0.82 7.2.0.82 Native No Not Applicable None

- إنشاء جلسة إلتقاط:

firepower# scope packet-capture

firepower /packet-capture # create session cap1

firepower /packet-capture/session* # create app-port 1 l12 Ethernet1/2 ftd

firepower /packet-capture/session/app-port* # set app-identifier ftd1

firepower /packet-capture/session/app-port* # set filter ""

firepower /packet-capture/session/app-port* # set subinterface 0

firepower /packet-capture/session/app-port* # up

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

التحقق

FCM

تحقق من اسم الواجهة، وتأكد من أن حالة التشغيل قيد التشغيل ومن زيادة حجم الملف (بالبايت):

واجهة سطر الأوامر (CLI) من Fxos

التحقق من تفاصيل الالتقاط في التقاط حزمة النطاق:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Application ports involved in Packet Capture:

Slot Id: 1

Link Name: l12

Port Name: Ethernet1/2

App Name: ftd

Sub Interface: 0

Application Instance Identifier: ftd1

Application ports resolved to:

Name: vnic1

Eq Slot Id: 1

Eq Port Id: 9

Pcapfile: /workspace/packet-capture/session-1/cap1-vethernet-1036.pcap

Pcapsize: 53640 bytes

Vlan: 102

Filter:

Name: vnic2

Eq Slot Id: 1

Eq Port Id: 10

Pcapfile: /workspace/packet-capture/session-1/cap1-vethernet-1175.pcap

Pcapsize: 1824 bytes

Vlan: 102

Filter:

تجميع ملفات الالتقاط

قم بإجراء الخطوات في القسم تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300.

تحليل ملف الالتقاط

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملفات الالتقاط. في حالة واجهات لوحة خلفية متعددة، تأكد من فتح جميع ملفات الالتقاط لكل واجهة لوحة خلفية. في هذه الحالة، التقطت الربط على اللوحة الخلفية قارن إثرنيت1/9.

حدد الحزم الأولى والثانية، وفحص النقاط الأساسية:

- يتم التقاط كل رد على صدى ICMP وإظهاره 2 مرة.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المخرج قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

الشرح

في هذه الحالة، يكون Ethernet1/2 مع ميناء VLAN بطاقة 102 المخرج قارن ل ال ICMP صدى ربط الرد.

عندما يتم ضبط إتجاه التقاط التطبيق على مخرج في خيارات الالتقاط، يتم التقاط الحزم ذات علامة VLAN للمنفذ 102 في رأس الإيثرنت على واجهات اللوحة الخلفية في إتجاه المدخل.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

داخلي ميناء VLAN في قبض ربط |

إتجاه |

حركة المرور المستولى عليها |

| تكوين عمليات الالتقاط والتحقق منها على إيثرنت لمنفذ التطبيق والتطبيق 1/2 |

واجهات اللوحة الخلفية |

102 |

مدخل فقط |

ردود ICMP ECHO من المضيف 198.51.100.100 إلى المضيف 192.0.2.100 |

المهمة 2

أستخدم FCM و CLI لتكوين التقاط حزمة والتحقق من صحته على واجهة اللوحة الخلفية وواجهة الواجهة الأمامية Ethernet1/2.

تم تكوين التقاط الحزم المتزامن على:

- الواجهة الأمامية - يتم التقاط الحزم مع المنفذ VLAN 102 على الواجهة Ethernet1/2. الحزم التي يتم التقاطها هي طلبات صدى ICMP.

- واجهات اللوحة الخلفية - يتم التقاط الحزم التي يتم تحديد Ethernet1/2 لها كواجهة مخرج، أو الحزم مع المنفذ VLAN 102،. الحزم الملتقطة هي ردود صدى ICMP.

المخطط، تدفق الحزمة، ونقاط الالتقاط

التكوين

FCM

قم بإجراء هذه الخطوات على FCM لتكوين التقاط حزمة على تطبيق FTD ومنفذ التطبيق Ethernet1/2:

- أستخدم أدوات > التقاط الحزم > جلسة الالتقاط لإنشاء جلسة عمل التقاط جديدة:

- حدد تطبيق FTD، إيثرنت 1/2 في القائمة المنسدلة منفذ التطبيق وحدد جميع الحزم في إتجاه التقاط التطبيق. أدخل اسم الجلسة وانقر على حفظ وتشغيل لتنشيط الالتقاط:

واجهة سطر الأوامر (CLI) من Fxos

قم بإجراء هذه الخطوات على واجهة سطر الأوامر (CLI) ل FXOS لتكوين التقاط الحزم على واجهات اللوحة الخلفية:

- تعريف نوع التطبيق ومعرف التطبيق:

firepower# scope ssa

firepower /ssa# show app-instance

App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role

---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------

ftd ftd1 1 Enabled Online 7.2.0.82 7.2.0.82 Native No Not Applicable None

- إنشاء جلسة إلتقاط:

firepower# scope packet-capture

firepower /packet-capture # create session cap1

firepower /packet-capture/session* # create phy-port eth1/2

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # exit

firepower /packet-capture/session* # create app-port 1 link12 Ethernet1/2 ftd

firepower /packet-capture/session/app-port* # set app-identifier ftd1

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session # commit

التحقق

FCM

تحقق من اسم الواجهة، وتأكد من أن حالة التشغيل قيد التشغيل ومن زيادة حجم الملف (بالبايت):

واجهة سطر الأوامر (CLI) من Fxos

التحقق من تفاصيل الالتقاط في التقاط حزمة النطاق:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 2

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-2-0.pcap

Pcapsize: 410444 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

Application ports involved in Packet Capture:

Slot Id: 1

Link Name: link12

Port Name: Ethernet1/2

App Name: ftd

Sub Interface: 0

Application Instance Identifier: ftd1

Application ports resolved to:

Name: vnic1

Eq Slot Id: 1

Eq Port Id: 9

Pcapfile: /workspace/packet-capture/session-1/cap1-vethernet-1036.pcap

Pcapsize: 128400 bytes

Vlan: 102

Filter:

Name: vnic2

Eq Slot Id: 1

Eq Port Id: 10

Pcapfile: /workspace/packet-capture/session-1/cap1-vethernet-1175.pcap

Pcapsize: 2656 bytes

Vlan: 102

Filter:

تجميع ملفات الالتقاط

قم بإجراء الخطوات في القسم تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300.

تحليل ملف الالتقاط

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملفات الالتقاط. في حالة واجهات لوحة خلفية متعددة، تأكد من فتح جميع ملفات الالتقاط لكل واجهة لوحة خلفية. في هذه الحالة، التقطت الربط على اللوحة الخلفية قارن إثرنيت1/9.

افتح ملف الالتقاط لواجهة إيثرنت 1/2، وحدد الحزمة الأولى، وتحقق من النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزمة الثانية وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

افتح ملف الالتقاط لواجهة إيثرنت 1/9، وحدد الحزم الأولى والثانية، وتحقق من النقاط الأساسية:

- يتم التقاط كل رد على صدى ICMP وإظهاره 2 مرة.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المخرج قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

الشرح

إذا تم تحديد الخيار جميع الحزم في إتجاه التقاط التطبيق ، فسيتم تكوين حزمتين متزامنتين على الحزم المتعلقة بمنفذ التطبيق المحدد إيثرنت 1/2: التقاط على الواجهة الأمامية إيثرنت 1/2 والتقاط على واجهات اللوحة الخلفية المحددة.

عند تكوين التقاط حزمة على واجهة أمامية، يلتقط المحول كل حزمة في وقت واحد مرتين:

- بعد إدخال علامة Port VLAN.

- بعد إدخال علامة الشبكة الخاصة الظاهرية (VN).

في ترتيب العمليات، يتم إدراج علامة VN في مرحلة لاحقة من إدراج علامة VLAN الخاصة بالمنفذ. ولكن في ملف الالتقاط، يظهر الربط مع ال VN بطاقة مبكر من الربط مع الميناء VLAN بطاقة. في هذا المثال، تعرف علامة VLAN 102 في حزم طلبات صدى ICMP الإيثرنت 1/2 كواجهة مدخل.

عند تكوين التقاط حزمة على واجهة مستوى خلفي، يلتقط المحول كل حزمة في وقت واحد مرتين. يستلم المفتاح داخلي ربط أن يكون بالفعل حددت ب التطبيق على الأمنية وحدة نمطية مع الميناء VLAN بطاقة وال VLAN بطاقة. يعين الميناء VLAN بطاقة المخرج قارن أن الهيكل داخلي يستعمل أن يرسل الربط إلى الشبكة. في هذا المثال، تعرف علامة VLAN 102 في حزم الردود على ICMP ECHO الإيثرنت 1/2 كواجهة مخرج.

يزيل المفتاح داخلي ال VN بطاقة والواجهة الداخلية VLAN بطاقة قبل أن الربط يكون أرسلت إلى الشبكة.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

داخلي ميناء VLAN في قبض ربط |

إتجاه |

حركة المرور المستولى عليها |

| تكوين عمليات الالتقاط والتحقق منها على إيثرنت لمنفذ التطبيق والتطبيق 1/2 |

واجهات اللوحة الخلفية |

102 |

مدخل فقط |

ردود ICMP ECHO من المضيف 198.51.100.100 إلى المضيف 192.0.2.100 |

| واجهة إيثرنت 1/2 |

102 |

مدخل فقط |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

التقاط الحزمة على واجهة فرعية لواجهة مادية أو واجهة قناة منفذ

أستخدم FCM و CLI لتكوين التقاط حزمة والتحقق من صحته على الواجهة الفرعية إيثرنت 1/2.205 أو الواجهة الفرعية PortChannel1.207. الواجهات الفرعية والتقاط على الواجهات الفرعية مدعومة فقط لتطبيق FTD في وضع الحاوية. في هذه الحالة، تم تكوين التقاط حزمة على Ethernet1/2.205 و PortChannel1.207.

المخطط، تدفق الحزمة، ونقاط الالتقاط

التكوين

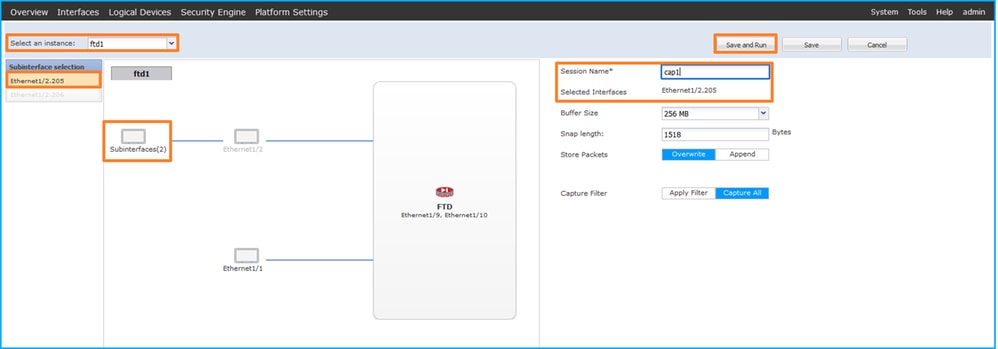

FCM

قم بإجراء هذه الخطوات على FCM لتكوين التقاط حزمة على تطبيق FTD ومنفذ التطبيق Ethernet1/2:

- أستخدم أدوات > التقاط الحزم > جلسة الالتقاط لإنشاء جلسة عمل التقاط جديدة:

- حدد مثيل التطبيق ftd1 المحدد، والواجهة الفرعية إيثرنت 1/2.205، وقم بتوفير اسم الجلسة، وانقر فوق حفظ وتشغيل لتنشيط الالتقاط:

3. في حالة الواجهة الفرعية لقناة المنفذ، بسبب معرف تصحيح الأخطاء من Cisco CSCvq33119 subinterfaces غير مرئي في FCM. أستخدم FXOS CLI لتكوين الالتقاط على الواجهات الفرعية لقناة المنفذ.

واجهة سطر الأوامر (CLI) من Fxos

قم بإجراء هذه الخطوات على واجهة سطر الأوامر (CLI) ل FXOS لتكوين التقاط حزمة على الواجهات الفرعية Ethernet1/2.205 و PortChannel1.207:

- تعريف نوع التطبيق ومعرف التطبيق:

firepower# scope ssa

firepower /ssa # show app-instance

App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role

---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------

ftd ftd1 1 Enabled Online 7.2.0.82 7.2.0.82 Container No RP20 Not Applicable None

ftd ftd2 1 Enabled Online 7.2.0.82 7.2.0.82 Container No RP20 Not Applicable None

- في حالة واجهة قناة المنفذ، قم بتعريف واجهات أعضائها:

firepower# connect fxos

<output skipped>

firepower(fxos)# show port-channel summary

Flags: D - Down P - Up in port-channel (members)

I - Individual H - Hot-standby (LACP only)

s - Suspended r - Module-removed

S - Switched R - Routed

U - Up (port-channel)

M - Not in use. Min-links not met

--------------------------------------------------------------------------------

Group Port- Type Protocol Member Ports

Channel

--------------------------------------------------------------------------------

1 Po1(SU) Eth LACP Eth1/3(P) Eth1/3(P)

- إنشاء جلسة إلتقاط:

firepower# scope packet-capture

firepower /packet-capture # create session cap1

firepower /packet-capture/session* # create phy-port Eth1/2

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # set subinterface 205

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

لواجهات قناة الميناء الفرعية، قم بإنشاء التقاط حزمة لكل واجهة عضو في قناة المنفذ:

firepower# scope packet-capture

firepower /packet-capture # create filter vlan207

firepower /packet-capture/filter* # set ovlan 207

firepower /packet-capture/filter* # up

firepower /packet-capture* # create session cap1

firepower /packet-capture/session* create phy-port Eth1/3

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # set subinterface 207

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # create phy-port Eth1/4

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # set subinterface 207

firepower /packet-capture/session/phy-port* # up

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

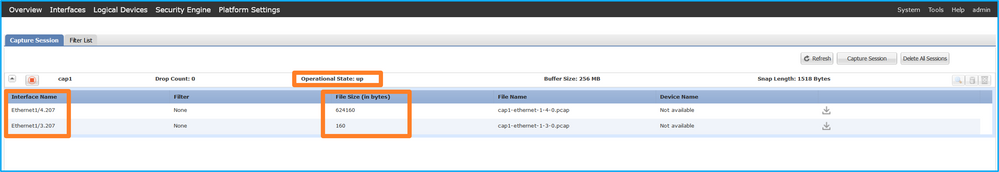

التحقق

FCM

تحقق من اسم الواجهة، وتأكد من أن حالة التشغيل قيد التشغيل ومن زيادة حجم الملف (بالبايت):

كما تكون التقاط الواجهة الفرعية لقناة المنفذ التي تم تكوينها على FXOS CLI مرئية على FCM؛ ومع ذلك، لا يمكن تحريرها:

واجهة سطر الأوامر (CLI) من Fxos

التحقق من تفاصيل الالتقاط في التقاط حزمة النطاق:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 2

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-2-0.pcap

Pcapsize: 9324 bytes

Filter:

Sub Interface: 205

Application Instance Identifier: ftd1

Application Name: ftd

قناة المنفذ 1 مع واجهات الأعضاء إيثرنت 1/3 وإيثرنت 1/4:

firepower# scope packet-capture

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 3

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-3-0.pcap

Pcapsize: 160 bytes

Filter:

Sub Interface: 207

Application Instance Identifier: ftd1

Application Name: ftd

Slot Id: 1

Port Id: 4

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-4-0.pcap

Pcapsize: 624160 bytes

Filter:

Sub Interface: 207

Application Instance Identifier: ftd1

Application Name: ftd

تجميع ملفات الالتقاط

قم بإجراء الخطوات في القسم تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300.

تحليل ملف الالتقاط

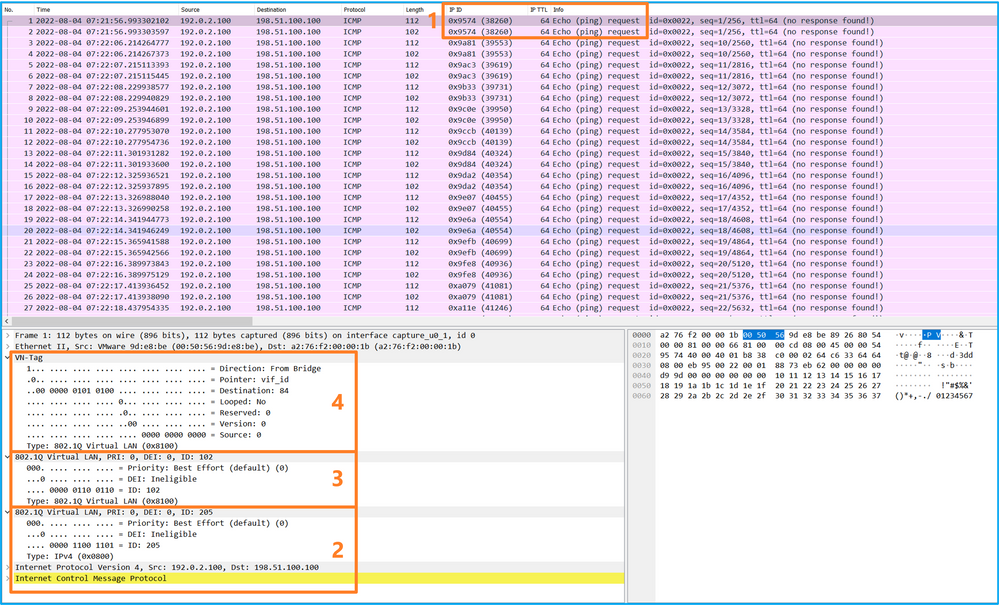

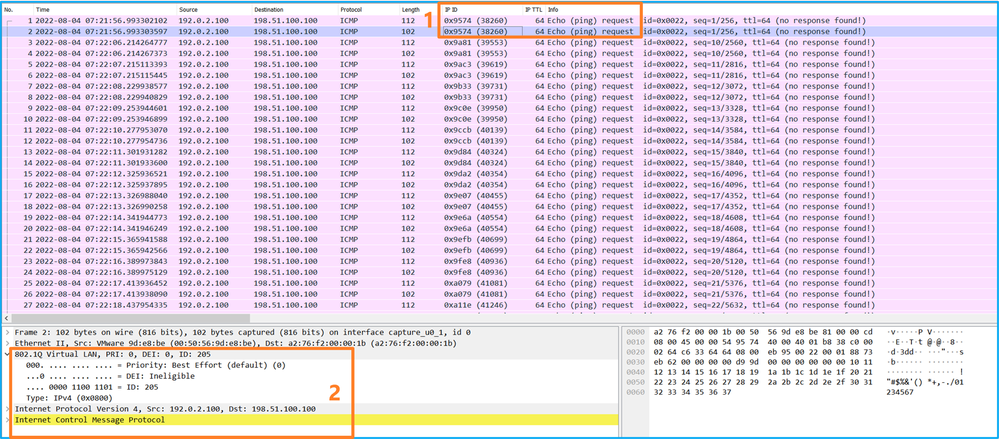

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملف الالتقاط. حدد الحزمة الأولى وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- يحتوي رأس الحزمة الأصلي على علامة VLAN 205.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزمة الثانية وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- يحتوي رأس الحزمة الأصلي على علامة VLAN 205.

افتح الآن ملفات الالتقاط ل PortChannel1.207. حدد الحزمة الأولى وحدد النقاط الأساسية

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- يحتوي رأس الحزمة الأصلي على علامة VLAN 207.

- يدخل المفتاح داخلي ميناء إضافي VLAN بطاقة 1001 أن يعين المدخل قارن PortChannel1.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزمة الثانية وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- يحتوي رأس الحزمة الأصلي على علامة VLAN 207.

الشرح

عند تكوين التقاط حزمة على واجهة أمامية، يلتقط المحول كل حزمة في وقت واحد مرتين:

- بعد إدخال علامة Port VLAN.

- بعد إدخال علامة الشبكة الخاصة الظاهرية (VN).

في ترتيب العمليات، يتم إدراج علامة VN في مرحلة لاحقة من إدراج علامة VLAN الخاصة بالمنفذ. ولكن في ملف الالتقاط، يظهر الربط مع ال VN بطاقة مبكر من الربط مع الميناء VLAN بطاقة. بالإضافة إلى ذلك، في حالة الواجهات الفرعية، في ملفات الالتقاط، لا تحتوي كل حزمة ثانية على علامة تمييز المنفذ VLAN.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

داخلي ميناء VLAN في قبض ربط |

إتجاه |

حركة المرور المستولى عليها |

| تكوين التقاط حزمة والتحقق من صحته على الواجهة الفرعية Ethernet1/2.205 |

Ethernet1/2.205 |

102 |

مدخل فقط |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

| قم بتكوين التقاط حزمة والتحقق من صحته على الواجهة الفرعية PortChannel1 باستخدام واجهات العضو Ethernet1/3 و Ethernet1/4 |

إيثرنت 1/3 Ethernet1/4 |

1001 |

مدخل فقط |

طلبات صدى ICMP من 192.168.207.100 لاستضافة 192.168.207.102 |

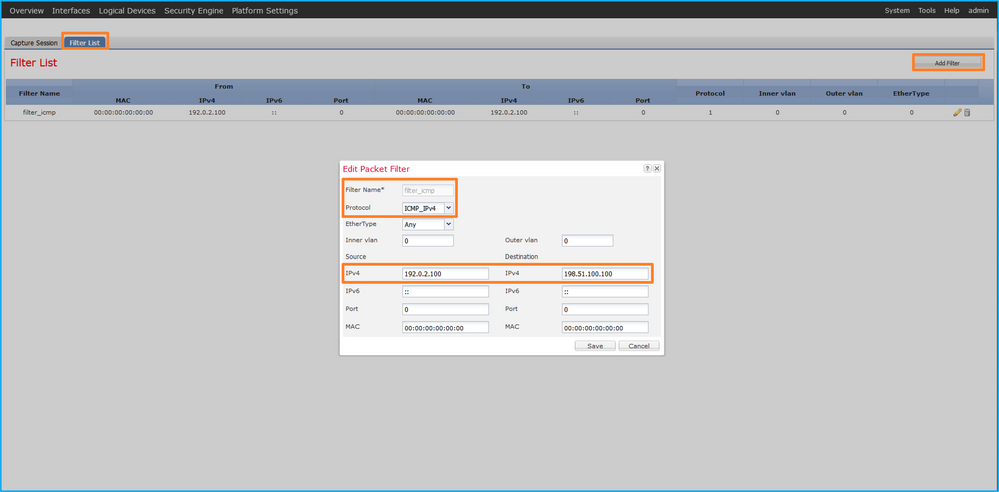

عوامل تصفية التقاط الحزم

أستخدم FCM و CLI لتكوين التقاط حزمة والتحقق من صحته على واجهة إيثرنت 1/2 باستخدام مرشح.

المخطط، تدفق الحزمة، ونقاط الالتقاط

التكوين

FCM

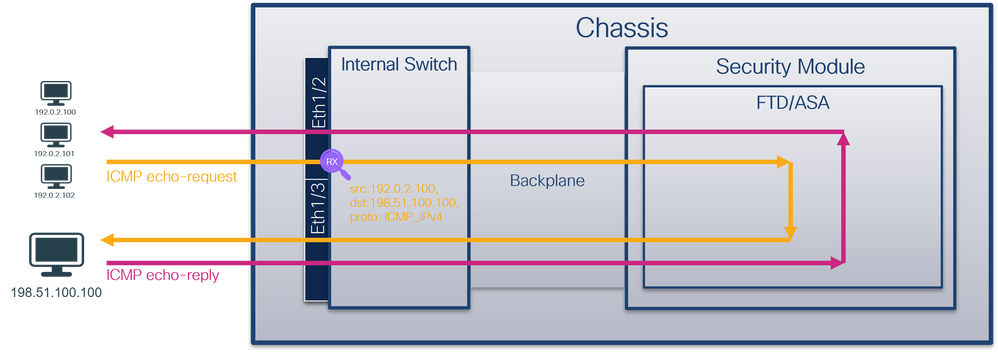

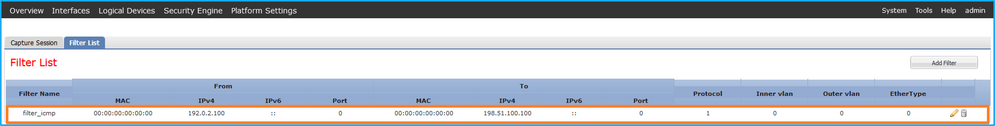

قم بإجراء هذه الخطوات على FCM لتكوين عامل تصفية الالتقاط لحزم طلب صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 وتطبيقه على التقاط الحزمة على واجهة إيثرنت 1/2:

-

أستخدم أدوات > التقاط الحزم > قائمة المرشحات > إضافة مرشح لإنشاء مرشح الالتقاط.

- عينت المرشح إسم، بروتوكول، مصدر IPv4، غاية IPv4 وطقطقة حفظ:

- أستخدم أدوات > التقاط الحزم > جلسة الالتقاط لإنشاء جلسة عمل التقاط جديدة:

- حدد إثرنيت 1/2، زودت الجلسة إسم، طبقت الالتقاط مرشح وطقطقة حفظ وشغل أن ينشط الالتقاط:

واجهة سطر الأوامر (CLI) من Fxos

قم بإجراء هذه الخطوات على واجهة سطر الأوامر (CLI) ل FXOS لتكوين التقاط الحزم على واجهات اللوحة الخلفية:

- تعريف نوع التطبيق ومعرف التطبيق:

firepower# scope ssa

firepower /ssa# show app-instance

App Name Identifier Slot ID Admin State Oper State Running Version Startup Version Deploy Type Turbo Mode Profile Name Cluster State Cluster Role

---------- ---------- ---------- ----------- ---------------- --------------- --------------- ----------- ---------- ------------ --------------- ------------

ftd ftd1 1 Enabled Online 7.2.0.82 7.2.0.82 Native No Not Applicable None

2. حدد رقم بروتوكول IP في https://www.iana.org/assignments/protocol-numbers/protocol-numbers.xhtml. في هذه الحالة، يكون رقم بروتوكول ICMP هو 1.

3. إنشاء جلسة التقاط:

-

firepower# scope packet-capture

firepower /packet-capture # create filter filter_icmp

firepower /packet-capture/filter* # set destip 198.51.100.100

firepower /packet-capture/filter* # set protocol 1

firepower /packet-capture/filter* # set srcip 192.0.2.100

firepower /packet-capture/filter* # exit

firepower /packet-capture* # create session cap1

firepower /packet-capture/session* # create phy-port Ethernet1/2

firepower /packet-capture/session/phy-port* # set app ftd

firepower /packet-capture/session/phy-port* # set app-identifier ftd1

firepower /packet-capture/session/phy-port* # set filter filter_icmp

firepower /packet-capture/session/phy-port* # exit

firepower /packet-capture/session* # enable

firepower /packet-capture/session* # commit

firepower /packet-capture/session #

التحقق

FCM

تحقق من اسم الواجهة، وتأكد من أن حالة التشغيل قيد التشغيل ومن زيادة حجم الملف (بالبايت):

دققت القارن إسم، ال مرشح، ضمنت العملية وضع مرتفع، المبرد حجم (بالبايت) يزيد في أدوات > التقاط ربط > التقاط جلسة عمل:

واجهة سطر الأوامر (CLI) من Fxos

التحقق من تفاصيل الالتقاط في التقاط حزمة النطاق:

firepower# scope packet-capture

firepower /packet-capture # show filter detail

Configure a filter for packet capture:

Name: filter_icmp

Protocol: 1

Ivlan: 0

Ovlan: 0

Src Ip: 192.0.2.100

Dest Ip: 198.51.100.100

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Src Ipv6: ::

Dest Ipv6: ::

firepower /packet-capture # show session cap1

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Enabled

Oper State: Up

Oper State Reason: Active

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 2

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-2-0.pcap

Pcapsize: 213784 bytes

Filter: filter_icmp

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

تجميع ملفات الالتقاط

قم بإجراء الخطوات في القسم تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300.

تحليل ملف الالتقاط

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملف الالتقاط. حدد الحزمة الأولى وفحص نقاط المفتاح

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

- يدخل المفتاح الداخلي علامة VN إضافية.

حدد الحزمة الثانية، وفحص نقاط المفتاح:

- يتم التقاط حزم طلب صدى ICMP فقط. يتم التقاط كل حزمة وعرضها 2 مرات.

- رأس الحزمة الأصلي بدون علامة VLAN.

- يدخل المفتاح داخلي إضافي ميناء VLAN بطاقة 102 أن يعين المدخل قارن إثرنيت1/2.

الشرح

عند تكوين التقاط حزمة على واجهة أمامية، يلتقط المحول كل حزمة في وقت واحد مرتين:

- بعد إدخال علامة Port VLAN.

- بعد إدخال علامة الشبكة الخاصة الظاهرية (VN).

في ترتيب العمليات، يتم إدراج علامة VN في مرحلة لاحقة من إدراج علامة VLAN الخاصة بالمنفذ. ولكن في ملف الالتقاط، يظهر الربط مع ال VN بطاقة مبكر من الربط مع الميناء VLAN بطاقة.

عندما يتم تطبيق مرشح التقاط فقط يتم التقاط الحزم التي تطابق المرشح في إتجاه المدخل.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

داخلي ميناء VLAN في قبض ربط |

إتجاه |

عامل تصفية المستخدم |

حركة المرور المستولى عليها |

| تكوين التقاط حزمة والتحقق من صحته باستخدام عامل تصفية على الواجهة الأمامية Ethernet1/2 |

Ethernet1/2 |

102 |

مدخل فقط |

البروتوكول: ICMP المصدر:192.0.2.100 الوجهة: 198.51.100.100 |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

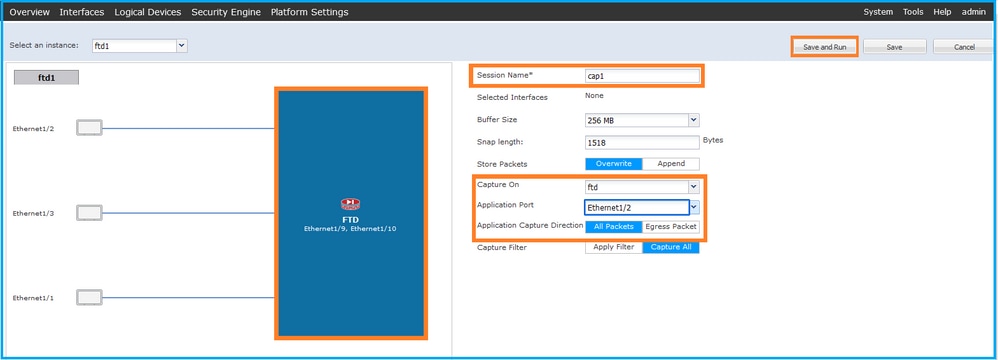

تجميع ملفات التقاط المحول الداخلي Firepower 4100/9300

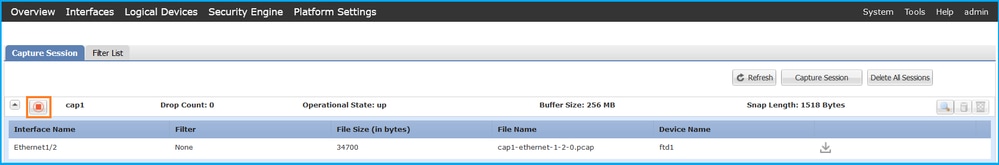

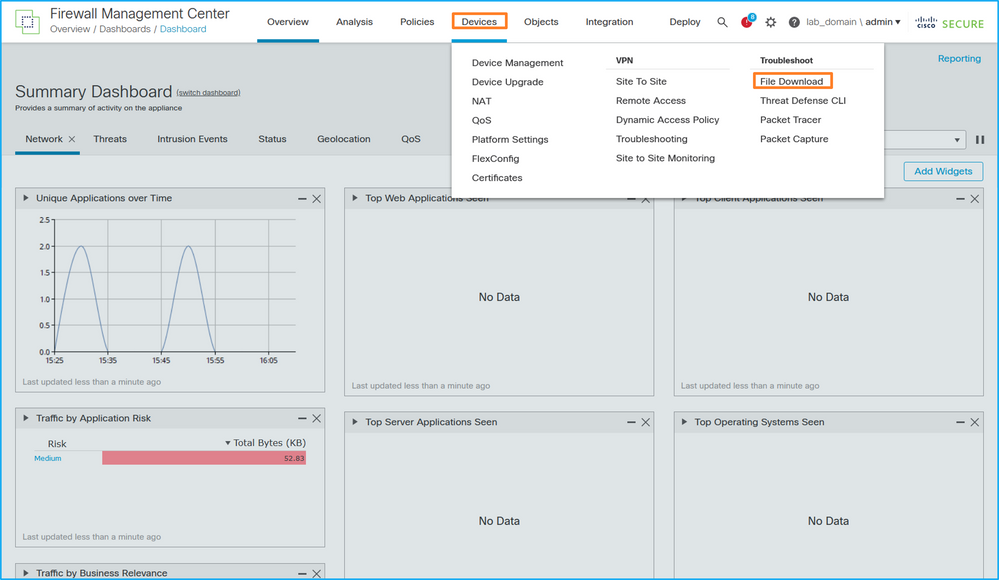

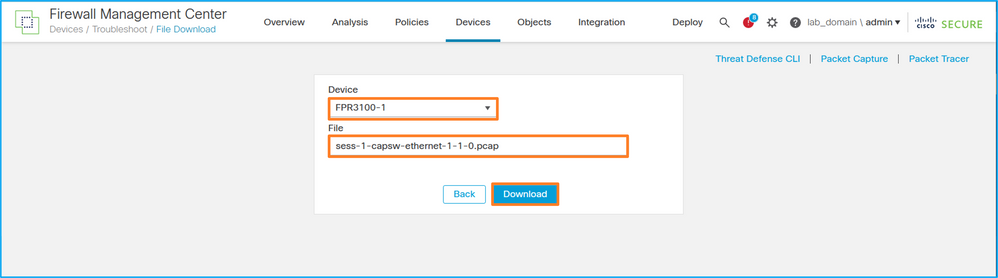

FCM

أنجزت هذا steps على FCM أن يجمع داخلي مفتاح إلتقاط مبرد:

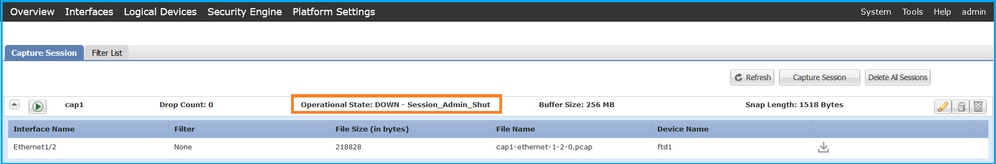

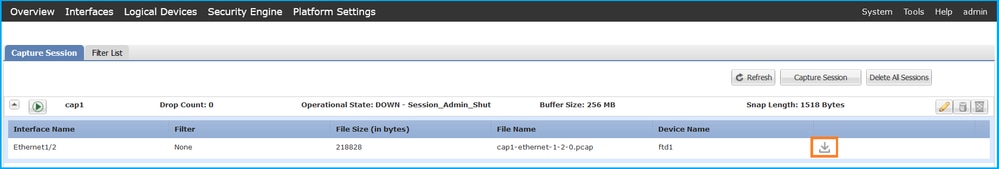

- انقر على زر تعطيل جلسة العمل لإيقاف الالتقاط النشط:

- تأكد من تعطل حالة التشغيل - session_admin_shutdown:

- انقر فوق تنزيل لتنزيل ملف الالتقاط:

في حالة واجهات قناة المنفذ، كرر هذه الخطوة لكل واجهة عضو.

واجهة سطر الأوامر (CLI) من Fxos

قم بإجراء هذه الخطوات على واجهة سطر الأوامر (CLI) ل FXOS لتجميع ملفات الالتقاط:

- إيقاف الالتقاط النشط:

firepower# scope packet-capture

firepower /packet-capture # scope session cap1

firepower /packet-capture/session # disable

firepower /packet-capture/session* # commit

firepower /packet-capture/session # up

firepower /packet-capture # show session cap1 detail

Traffic Monitoring Session:

Packet Capture Session Name: cap1

Session: 1

Admin State: Disabled

Oper State: Down

Oper State Reason: Admin Disable

Config Success: Yes

Config Fail Reason:

Append Flag: Overwrite

Session Mem Usage: 256 MB

Session Pcap Snap Len: 1518 Bytes

Error Code: 0

Drop Count: 0

Physical ports involved in Packet Capture:

Slot Id: 1

Port Id: 2

Pcapfile: /workspace/packet-capture/session-1/cap1-ethernet-1-2-0.pcap

Pcapsize: 115744 bytes

Filter:

Sub Interface: 0

Application Instance Identifier: ftd1

Application Name: ftd

- تحميل ملف الالتقاط من نطاق الأمر local-mgmt:

firepower# connect local-mgmt

firepower(local-mgmt)# copy /packet-capture/session-1/cap1-ethernet-1-2-0.pcap ?

ftp: Dest File URI

http: Dest File URI

https: Dest File URI

scp: Dest File URI

sftp: Dest File URI

tftp: Dest File URI

usbdrive: Dest File URI

volatile: Dest File URI

workspace: Dest File URI

firepower(local-mgmt)# copy /packet-capture/session-1/cap1-ethernet-1-2-0.pcap ftp://ftpuser@10.10.10.1/cap1-ethernet-1-2-0.pcap

Password:

في حالة واجهات قناة المنفذ، انسخ ملف الالتقاط لكل واجهة عضو.

المبادئ التوجيهية والقيود وأفضل الممارسات ل مبدل داخلي التقاط الحِزم

للحصول على الإرشادات والقيود المتعلقة بالتقاط المحول الداخلي Firepower 4100/9300 ارجع إلى دليل تكوين مدير الهيكل Cisco Firepower 4100/9300 FXOS Chassis Manager أو دليل تكوين واجهة سطر الأوامر Cisco Firepower 4100/9300 FXOS، الفصل أستكشاف الأخطاء وإصلاحها، القسم التقاط الحزم.

هذه هي قائمة أفضل الممارسات المستندة إلى إستخدام التقاط الحزم في حالات TAC:

- كن على دراية بالمبادئ التوجيهية والقيود.

- التقط الحزم على كل واجهات عضو القناة الميناء وتحليل كل ملفات الالتقاط.

- استخدام عوامل تصفية الالتقاط.

- وضعت في الاعتبار تأثير NAT على الربط عنوان عندما شكلت التقاط مرشح.

- قم بزيادة أو تقليل انجذاب len الذي يحدد حجم الإطار في حالة إختلافه عن القيمة الافتراضية التي تبلغ 1518 بايت. ينتج عن الحجم الأقصر عدد متزايد من الحزم الملتقطة والعكس بالعكس.

- قم بضبط حجم المخزن المؤقت حسب الحاجة.

- كن على دراية بعدد الإسقاط على واجهة سطر الأوامر من FCM أو FXOS. بمجرد الوصول إلى حد حجم المخزن المؤقت، يزداد عداد عداد الإسقاط.

- أستخدم عامل التصفية !vntag على Wireshark لعرض الحزم فقط بدون علامة VN. هذا مفيد أن يخفي VN-tagged ربط في الواجهة الأمامية ربط التقاط مبرد.

- أستخدم مرشح frame.number&1 على Wireshark لعرض إطارات فردية فقط. يفيد ذلك في إخفاء الحزم المكررة في ملفات التقاط حزمة واجهة اللوحة الخلفية.

- في حالة بروتوكولات مثل TCP، يطبق Wireshark بشكل افتراضي قواعد التلوين التي تعرض الحزم بشروط معينة بألوان مختلفة. في حالة التقاط المحول الداخلي بسبب تكرار الحزم في ملفات الالتقاط، يمكن تلوين الحزمة ووضع علامة عليها بطريقة موجبة خاطئة. إذا قمت بتحليل ملفات التقاط الحزمة وطبقت أي مرشح، ثم قم بتصدير الحزم المعروضة إلى ملف جديد وافتح الملف الجديد بدلا من ذلك.

التكوين والتحقق من على Secure Firewall 3100/4200

وعلى عكس Firepower 4100/9300، يتم تكوين التقاط المحول الداخلي على جدار الحماية الآمن 3100/4200 على واجهة سطر أوامر التطبيق عبر الأمر capture <name> switch، حيث يحدد خيار المحول أنه تم تكوين عمليات الالتقاط على المحول الداخلي.

هذا هو الأمر capture مع خيار المحول:

> capture cap_sw switch ?

buffer Configure size of capture buffer, default is 256MB

ethernet-type Capture Ethernet packets of a particular type, default is IP

interface Capture packets on a specific interface

ivlan Inner Vlan

match Capture packets based on match criteria

ovlan Outer Vlan

packet-length Configure maximum length to save from each packet, default is

64 bytes

real-time Display captured packets in real-time. Warning: using this

option with a slow console connection may result in an

excessive amount of non-displayed packets due to performance

limitations.

stop Stop packet capture

trace Trace the captured packets

type Capture packets based on a particular type

<cr>

الخطوات العامة لتكوين التقاط الحزمة هي كما يلي:

- عينت مدخل قارن:

يقبل تكوين التقاط المحول اسم واجهة الدخول. يمكن للمستخدم تحديد أسماء واجهات البيانات أو الوصلات الداخلية أو واجهات الإدارة:

> capture capsw switch interface ?

Available interfaces to listen:

in_data_uplink1 Capture packets on internal data uplink1 interface

in_mgmt_uplink1 Capture packets on internal mgmt uplink1 interface

inside Name of interface Ethernet1/1.205

management Name of interface Management1/1

يدعم جدار الحماية الآمن طراز 4200 عمليات الالتقاط ثنائية الإتجاه. القيمة مدخل، ما لم يعين خلاف ذلك:

> capture capi switch interface inside direction

both To capture switch bi-directional traffic

egress To capture switch egressing traffic

ingress To capture switch ingressing traffic

وبالإضافة إلى ذلك، يحتوي جدار الحماية الآمن 4245 على 2 بيانات داخلية و2 واجهة توصيل إدارية:

> capture capsw switch interface

eventing Name of interface Management1/2

in_data_uplink1 Capture packets on internal data uplink1 interface

in_data_uplink2 Capture packets on internal data uplink2 interface

in_mgmt_uplink1 Capture packets on internal mgmt uplink1 interface

in_mgmt_uplink2 Capture packets on internal mgmt uplink2 interface

management Name of interface Management1/1

- حدد EtherType لإطار الإيثرنت. EtherType الافتراضي هو IP. تحدد قيم خيار نوع إيثرنت نوع EtherType:

> capture capsw switch interface inside ethernet-type ?

802.1Q

<0-65535> Ethernet type

arp

ip

ip6

pppoed

pppoes

rarp

sgt

vlan

- حدد شروط المطابقة. يحدد خيار الالتقاط تطابق معايير التطابق:

> capture capsw switch interface inside match ?

<0-255> Enter protocol number (0 - 255)

ah

eigrp

esp

gre

icmp

icmp6

igmp

igrp

ip

ipinip

ipsec

mac Mac-address filter

nos

ospf

pcp

pim

pptp

sctp

snp

spi SPI value

tcp

udp

<cr>

- حدد المعلمات الاختيارية الأخرى مثل حجم المخزن المؤقت وطول الحزمة وما إلى ذلك.

- قم بتمكين الالتقاط. الأمر no capture <name> مفتاح إيقاف ينشط الالتقاط:

> capture capsw switch interface inside match ip

> no capture capsw switch stop

- تحقق من تفاصيل الالتقاط:

- تم تمكين الحالة الإدارية، وكانت حالة التشغيل قيد التشغيل ونشطة.

- Packet Capture File Size يزيد.

- عدد الحزم الملتقطة في إخراج show capture <cap_name> غير صفري.

- التقاط ملف PCAPFILE للمسار. يتم حفظ الحزم الملتقطة تلقائيا في المجلد /mnt/disk0/packet-capture/.

- ظروف الالتقاط. يقوم البرنامج بإنشاء مرشحات الالتقاط آليا بناء على شروط الالتقاط.

> show capture capsw

27 packet captured on disk using switch capture

Reading of capture file from disk is not supported

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 1

Physical port:

Slot Id: 1

Port Id: 1

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-1-0.pcap

Pcapsize: 18838

Filter: capsw-1-1

Packet Capture Filter Info

Name: capsw-1-1

Protocol: 0

Ivlan: 0

Ovlan: 205

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

0 packet captured on disk using switch capture

Reading of capture file from disk is not supported

- إيقاف الالتقاط عند الحاجة:

> capture capsw switch stop

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: disabled

Oper State: down

Oper State Reason: Session_Admin_Shut

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 1

Physical port:

Slot Id: 1

Port Id: 1

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-1-0.pcap

Pcapsize: 24

Filter: capsw-1-1

Packet Capture Filter Info

Name: capsw-1-1

Protocol: 0

Ivlan: 0

Ovlan: 205

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

0 packet captured on disk using switch capture

Reading of capture file from disk is not supported

8. تجميع ملفات الالتقاط. قم بإجراء الخطوات الموجودة في القسم تجميع ملفات التقاط محول جدار الحماية الداخلي الآمن.

في الإصدار 7.4 من برنامج جدار الحماية الآمن، لا يدعم تكوين التقاط المحول الداخلي على FMC أو FDM. في حالة برنامج ASA الإصدار 9.18(1) والإصدارات الأحدث، يمكن تكوين التقاط المحولات الداخلية في إصدارات ASDM 7.18.1.x والإصدارات الأحدث.

تغطي هذه السيناريوهات حالات الاستخدام الشائع لالتقاط محولات Secure Firewall 3100/4200 الداخلية.

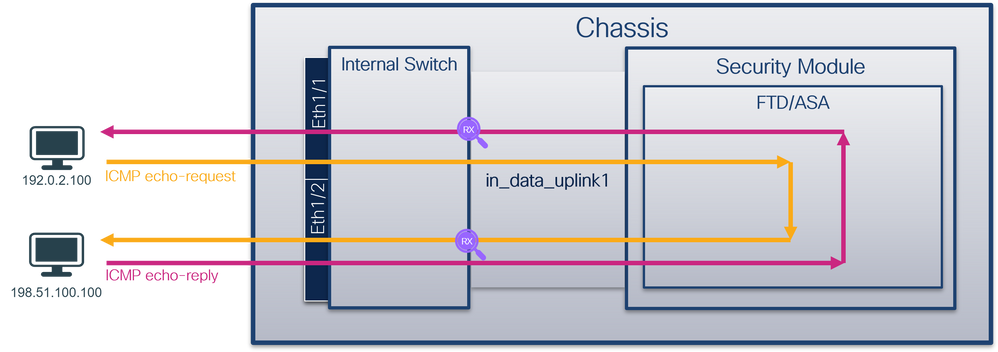

التقاط الحزمة على واجهة مادية أو واجهة قناة منفذ

أستخدم FTD أو ASA CLI لتكوين التقاط حزمة والتحقق من صحته على واجهة إيثرنت 1/1 أو واجهة PortChannel1. وتحمل كلا الواجهتين الاسم بالداخل.

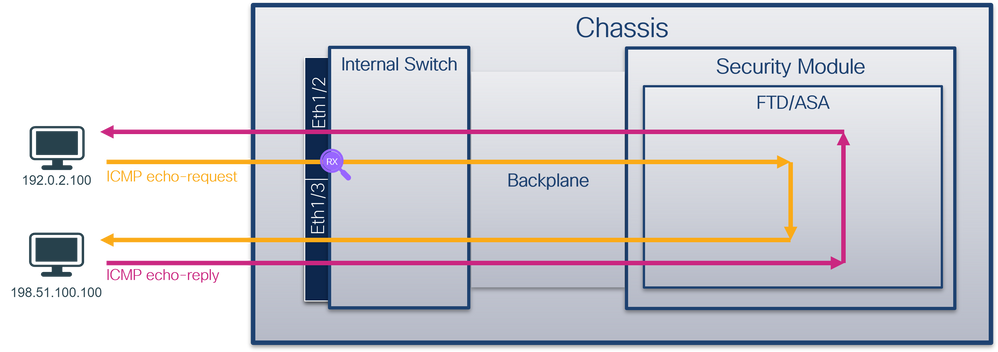

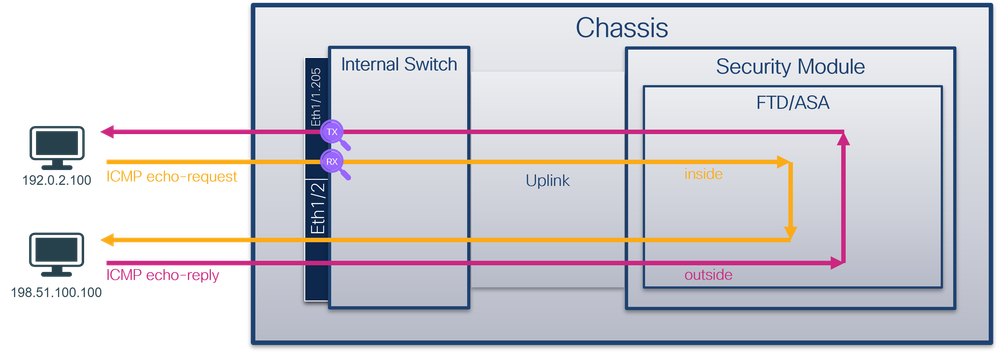

المخطط، تدفق الحزمة، ونقاط الالتقاط

جدار الحماية الآمن 3100:

جدار الحماية الآمن طراز 4200 المزود بمجموعات ثنائية الإتجاه:

التكوين

أنجزت هذا steps على ASA أو FTD CLI أن يشكل ربط على قارن إثرنيت 1/1 أو Port-channel1:

- تحقق من الاسم:

> show nameif

Interface Name Security

Ethernet1/1 inside 0

Ethernet1/2 outside 0

Management1/1 diagnostic 0

> show nameif

Interface Name Security

Port-channel1 inside 0

Ethernet1/2 outside 0

Management1/1 diagnostic 0

- إنشاء جلسة إلتقاط

> capture capsw switch interface inside

يدعم Secure Firewall 4200 توجيه الالتقاط:

> capture capsw switch interface inside direction ?

both To capture switch bi-directional traffic

egress To capture switch egressing traffic

ingress To capture switch ingressing traffic

> capture capsw switch interface inside direction both

- مكنت الالتقاط جلسة:

> no capture capsw switch stop

التحقق

تحقق من اسم جلسة الالتقاط وحالة الإدارة والتشغيل وفتحة الواجهة والمعرف. تأكد من زيادة قيمة Pcapsize بالبايت وأن عدد الحزم التي تم التقاطها غير صفري:

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 1

Physical port:

Slot Id: 1

Port Id: 1

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-1-0.pcap

Pcapsize: 12653

Filter: capsw-1-1

Packet Capture Filter Info

Name: capsw-1-1

Protocol: 0

Ivlan: 0

Ovlan: 0

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

79 packets captured on disk using switch capture

Reading of capture file from disk is not supported

Secure Firewal 4200:

> show cap capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 1

Physical port:

Slot Id: 1

Port Id: 1

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-1-0.pcap

Pcapsize: 0

Direction: both

Drop: disable

Filter: capsw-1-1

Packet Capture Filter Info

Name: capsw-1-1

Protocol: 0

Ivlan: 0

Ovlan: 0

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

33 packet captured on disk using switch capture

Reading of capture file from disk is not supported

في حالة Port-channel 1، يتم تكوين الالتقاط على جميع واجهات الأعضاء:

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 2

Physical port:

Slot Id: 1

Port Id: 4

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-4-0.pcap

Pcapsize: 28824

Filter: capsw-1-4

Packet Capture Filter Info

Name: capsw-1-4

Protocol: 0

Ivlan: 0

Ovlan: 0

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Physical port:

Slot Id: 1

Port Id: 3

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-3-0.pcap

Pcapsize: 18399

Filter: capsw-1-3

Packet Capture Filter Info

Name: capsw-1-3

Protocol: 0

Ivlan: 0

Ovlan: 0

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

56 packet captured on disk using switch capture

Reading of capture file from disk is not supported

يمكن التحقق من واجهات عضو القناة المport في أمر fxos local-mgmt من خلال الأمر show portchannel summary:

> connect fxos

…

firewall# connect local-mgmt

firewall(local-mgmt)# show portchannel summary

Flags: D - Down P - Up in port-channel (members)

I - Individual H - Hot-standby (LACP only)

s - Suspended r - Module-removed

S - Switched R - Routed

U - Up (port-channel)

M - Not in use. Min-links not met

-------------------------------------------------------------------------------

Group Port- Type Protocol Member Ports

Channel

--------------------------------------------------------------------------------

1 Po1(U) Eth LACP Eth1/3(P) Eth1/4(P)

LACP KeepAlive Timer:

--------------------------------------------------------------------------------

Channel PeerKeepAliveTimerFast

--------------------------------------------------------------------------------

1 Po1(U) False

Cluster LACP Status:

--------------------------------------------------------------------------------

Channel ClusterSpanned ClusterDetach ClusterUnitID ClusterSysID

--------------------------------------------------------------------------------

1 Po1(U) False False 0 clust

للوصول إلى FXOS على ASA، قم بتشغيل الأمر connect fxos admin. في حالة السياق المتعدد، قم بتشغيل الأمر في سياق الإدارة.

تجميع ملفات الالتقاط

قم بإجراء الخطوات الموجودة في القسم تجميع ملفات التقاط محول جدار الحماية الداخلي الآمن.

تحليل ملف الالتقاط

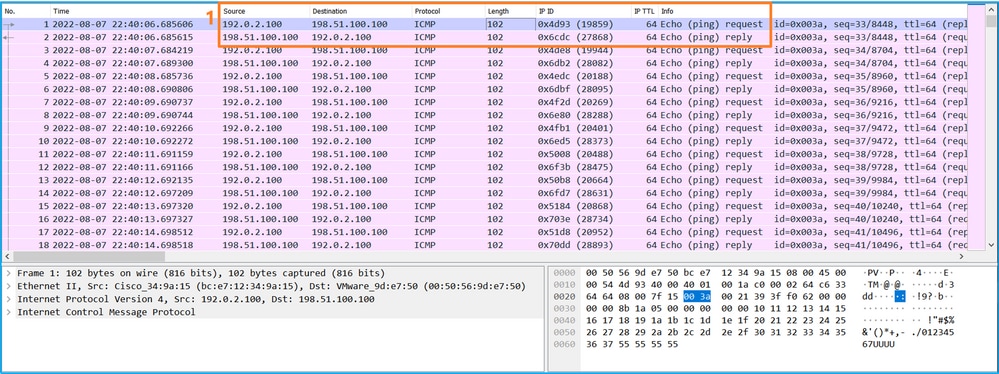

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملفات الالتقاط لشبكة إيثرنت 1/1. في هذا المثال، يتم تحليل التقاط الحزم على جدار الحماية الآمن 3100. حدد الحزمة الأولى وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط.

- رأس الحزمة الأصلي بدون علامة VLAN.

افتح ملفات الالتقاط لواجهات عضو PortChannel1. حدد الحزمة الأولى وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط.

- رأس الحزمة الأصلي بدون علامة VLAN.

الشرح

يتم تكوين التقاط المحول على الواجهات Ethernet1/1 أو PortChannel1.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

عامل تصفية داخلي |

إتجاه |

حركة المرور المستولى عليها |

| تكوين التقاط حزمة والتحقق من صحته على واجهة Ethernet1/1 |

Ethernet1/1 |

None |

مدخل فقط* |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

| تكوين التقاط حزمة على الواجهة PortChannel1 والتحقق من صحته باستخدام واجهات العضو Ethernet1/3 و Ethernet1/4 |

إيثرنت 1/3 Ethernet1/4 |

None |

مدخل فقط* |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

* على عكس 3100، يدعم جدار الحماية الآمن 4200 عمليات الالتقاط ثنائية الإتجاه (الدخول والخروج).

التقاط الحزمة على واجهة فرعية لواجهة مادية أو واجهة قناة منفذ

أستخدم واجهة سطر الأوامر (CLI) من نوع FTD أو ASA لتكوين التقاط حزمة والتحقق من صحته على الواجهات الفرعية Ethernet1/1.205 أو PortChannel1.205. تحتوي الواجهات الفرعية على الاسم If في الداخل.

المخطط، تدفق الحزمة، ونقاط الالتقاط

جدار الحماية الآمن 3100:

جدار الحماية الآمن طراز 4200:

التكوين

أنجزت هذا steps على ASA أو FTD CLI أن يشكل ربط على قارن إثرنيت 1/1 أو Port-channel1:

- تحقق من الاسم:

> show nameif

Interface Name Security

Ethernet1/1.205 inside 0

Ethernet1/2 outside 0

Management1/1 diagnostic 0

> show nameif

Interface Name Security

Port-channel1.205 inside 0

Ethernet1/2 outside 0

Management1/1 diagnostic 0

- إنشاء جلسة إلتقاط:

> capture capsw switch interface inside

يدعم Secure Firewall 4200 توجيه الالتقاط:

> capture capsw switch interface inside direction ?

both To capture switch bi-directional traffic

egress To capture switch egressing traffic

ingress To capture switch ingressing traffic

> capture capsw switch interface inside direction both

3. قم بتمكين جلسة الالتقاط:

> no capture capsw switch stop

التحقق

تحقق من اسم جلسة الالتقاط وحالة الإدارة والتشغيل وفتحة الواجهة والمعرف. تأكد من أن قيمة PCAPSIZE تزداد بالبايت وأن عدد الحزم التي تم التقاطها ليس صفرا:

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 1

Physical port:

Slot Id: 1

Port Id: 1

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-1-0.pcap

Pcapsize: 6360

Filter: capsw-1-1

Packet Capture Filter Info

Name: capsw-1-1

Protocol: 0

Ivlan: 0

Ovlan: 205

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

46 packets captured on disk using switch capture

Reading of capture file from disk is not supported

في هذه الحالة، خلقت مرشح مع VLAN خارجي VLAN=205 وطبقت على القارن.

في حالة Port-channel1 يتم تكوين الالتقاط باستخدام عامل تصفية VLAN=205 على جميع واجهات الأعضاء:

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 2

Physical port:

Slot Id: 1

Port Id: 4

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-4-0.pcap

Pcapsize: 23442

Filter: capsw-1-4

Packet Capture Filter Info

Name: capsw-1-4

Protocol: 0

Ivlan: 0

Ovlan: 205

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Physical port:

Slot Id: 1

Port Id: 3

Pcapfile: /mnt/disk0/packet-capture/sess-1-capsw-ethernet-1-3-0.pcap

Pcapsize: 5600

Filter: capsw-1-3

Packet Capture Filter Info

Name: capsw-1-3

Protocol: 0

Ivlan: 0

Ovlan: 205

Src Ip: 0.0.0.0

Dest Ip: 0.0.0.0

Src Ipv6: ::

Dest Ipv6: ::

Src MAC: 00:00:00:00:00:00

Dest MAC: 00:00:00:00:00:00

Src Port: 0

Dest Port: 0

Ethertype: 0

Total Physical breakout ports involved in Packet Capture: 0

49 packet captured on disk using switch capture

Reading of capture file from disk is not supported

يمكن التحقق من واجهات عضو القناة المport في أمر fxos local-mgmt من خلال الأمر show portchannel summary:

> connect fxos

…

firewall# connect local-mgmt

firewall(local-mgmt)# show portchannel summary

Flags: D - Down P - Up in port-channel (members)

I - Individual H - Hot-standby (LACP only)

s - Suspended r - Module-removed

S - Switched R - Routed

U - Up (port-channel)

M - Not in use. Min-links not met

-------------------------------------------------------------------------------

Group Port- Type Protocol Member Ports

Channel

--------------------------------------------------------------------------------

1 Po1(U) Eth LACP Eth1/3(P) Eth1/4(P)

LACP KeepAlive Timer:

--------------------------------------------------------------------------------

Channel PeerKeepAliveTimerFast

--------------------------------------------------------------------------------

1 Po1(U) False

Cluster LACP Status:

--------------------------------------------------------------------------------

Channel ClusterSpanned ClusterDetach ClusterUnitID ClusterSysID

--------------------------------------------------------------------------------

1 Po1(U) False False 0 clust

للوصول إلى FXOS على ASA، قم بتشغيل الأمر connect fxos admin. في حالة السياق المتعدد، قم بتشغيل هذا الأمر في سياق الإدارة.

تجميع ملفات الالتقاط

قم بإجراء الخطوات الموجودة في القسم تجميع ملفات التقاط محول جدار الحماية الداخلي الآمن.

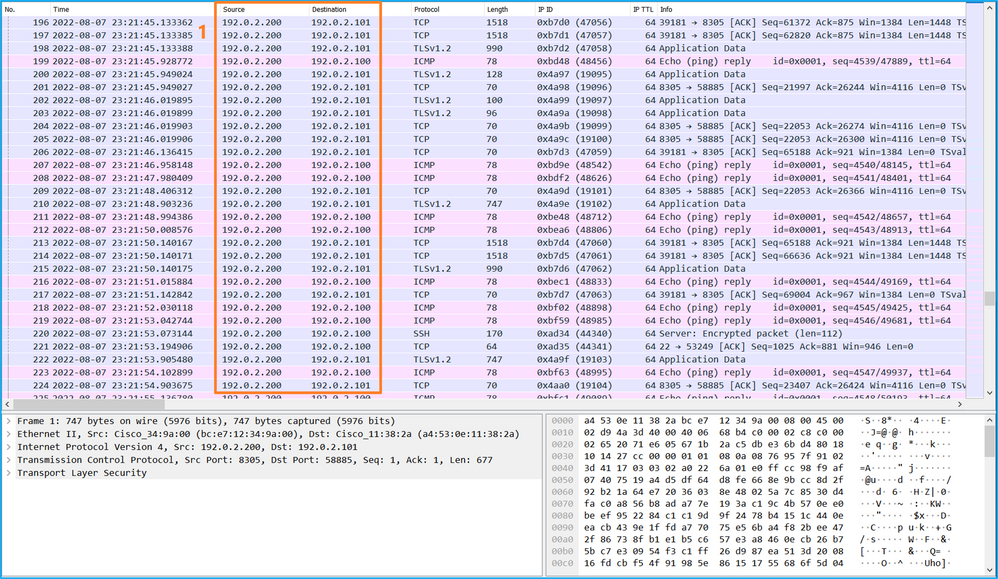

تحليل ملف الالتقاط

أستخدم تطبيق قارئ ملفات التقاط الحزم لفتح ملفات الالتقاط لشبكة الإيثرنت 1/1.205. في هذا المثال، يتم تحليل التقاط الحزم على جدار الحماية الآمن 3100. حدد الحزمة الأولى وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط.

- يحتوي رأس الحزمة الأصلي على علامة VLAN 205.

افتح ملفات الالتقاط لواجهات عضو PortChannel1. حدد الحزمة الأولى وفحص النقاط الأساسية:

- يتم التقاط حزم طلب صدى ICMP فقط.

- يحتوي رأس الحزمة الأصلي على علامة VLAN 205.

الشرح

يتم تكوين التقاط المحول على الواجهات الفرعية Ethernet1/1.205 أو PortChannel1.205 باستخدام عامل تصفية يتطابق مع شبكة VLAN الخارجية 205.

يلخص هذا الجدول المهمة:

| المهمة |

نقطة الالتقاط |

عامل تصفية داخلي |

إتجاه |

حركة المرور المستولى عليها |

| تكوين التقاط حزمة والتحقق من صحته على الواجهة الفرعية Ethernet1/1.205 |

Ethernet1/1 |

شبكة VLAN الخارجية 205 |

مدخل فقط* |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

| قم بتكوين التقاط حزمة والتحقق من صحته على الواجهة الفرعية PortChannel1.205 باستخدام الواجهات الأعضاء Ethernet1/3 و Ethernet1/4 |

إيثرنت 1/3 Ethernet1/4 |

شبكة VLAN الخارجية 205 |

مدخل فقط* |

طلبات صدى ICMP من المضيف 192.0.2.100 إلى المضيف 198.51.100.100 |

* على عكس 3100، يدعم جدار الحماية الآمن 4200 عمليات الالتقاط ثنائية الإتجاه (الدخول والخروج).

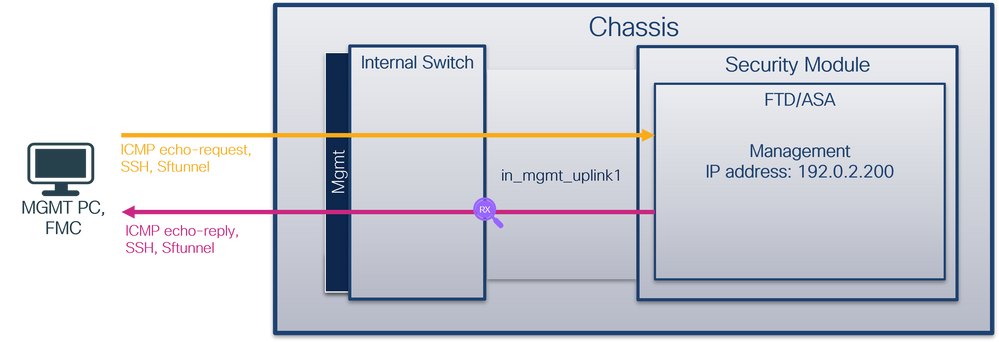

التقاط الحزمة على الواجهات الداخلية

يحتوي جدار الحماية الآمن 3100 على واجهتين داخليتين:

- in_data_uplink1 - يقوم بتوصيل التطبيق بالمحول الداخلي.

- in_mgmt_uplink1 - يوفر مسار حزمة مخصصا لاتصالات الإدارة، مثل SSH إلى واجهة الإدارة، أو اتصال الإدارة، المعروف أيضا باسم sftunnel، بين FMC و FTD.

يحتوي جدار الحماية الآمن 4200 على ما يصل إلى 4 واجهات داخلية:

- in_data_uplink1 وin_data_uplink2 (4245 فقط) - تقوم هذه الواجهات بتوصيل التطبيق بالمحول الداخلي. في حالة 4245، تكون الحزم موازنة الأحمال عبر واجهات الوصلات 2.

- in_mgmt_uplink1 وin_mgmt_uplink2 - توفر هذه الواجهات مسار حزمة مخصصا لاتصالات الإدارة، مثل SSH إلى واجهة الإدارة، أو اتصال الإدارة، المعروف أيضا باسم sftunnel، بين FMC و FTD. يدعم جدار الحماية الآمن 4200 واجهتي إدارة.

المهمة 1

أستخدم FTD أو ASA CLI لتكوين التقاط حزمة والتحقق من صحته على واجهة الوصلة في_data_uplink1.

المخطط، تدفق الحزمة، ونقاط الالتقاط

جدار الحماية الآمن 3100:

جدار الحماية الآمن طراز 4200:

التكوين

أنجزت هذا steps على ASA أو FTD CLI أن يشكل ربط التقاط على قارن في_data_uplink1:

- إنشاء جلسة إلتقاط:

> capture capsw switch interface in_data_uplink1

يدعم Secure Firewall 4200 توجيه الالتقاط:

> capture capsw switch interface in_data_uplink1 direction ?

both To capture switch bi-directional traffic

egress To capture switch egressing traffic

ingress To capture switch ingressing traffic

> capture capsw switch interface in_data_uplink1 direction both

2.مكنت الالتقاط جلسة:

> no capture capsw switch stop

التحقق

تحقق من اسم جلسة الالتقاط وحالة الإدارة والتشغيل وفتحة الواجهة والمعرف. تأكد من أن قيمة PCAPSIZE تزداد بالبايت وأن عدد الحزم التي تم التقاطها ليس صفرا:

> show capture capsw detail

Packet Capture info

Name: capsw

Session: 1

Admin State: enabled

Oper State: up

Oper State Reason: Active

Config Success: yes

Config Fail Reason:

Append Flag: overwrite

Session Mem Usage: 256

Session Pcap Snap Len: 1518

Error Code: 0

Drop Count: 0

Total Physical ports involved in Packet Capture: 1

Physical port:

Slot Id: 1