المقدمة

يوضح هذا المستند كيفية تكوين وكلاء مستعرض Windows ل Cisco Secure Client المتصل ب FTD المدار بواسطة FDM.

المتطلبات الأساسية

المتطلبات

cisco يوصي أن يتلقى أنت معرفة على هذا موضوع:

- مدير جهاز جدار الحماية الآمن (FDM) من Cisco

- الدفاع ضد تهديد FirePOWER (FTD) من Cisco

- العميل الآمن من Cisco (CSC)

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco Secure Firewall Device Manager، الإصدار 7.3

- الجهاز الظاهري للدفاع عن التهديد FirePOWER من Cisco، الإصدار 7.3

- Cisco Secure Client، الإصدار 5.0.02075

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

يشير مصطلح "الوكيل" إلى خدمة موجودة بين المستخدم والمورد الذي تريد الوصول إليه. ووكلاء مستعرض الويب، على وجه التحديد، هم خوادم تقوم بإرسال حركة مرور ويب، لذا، عند التنقل إلى موقع ويب، يطلب "العميل الآمن" من الخادم الوكيل طلب الموقع بدلا من القيام بذلك مباشرة.

يمكن إستخدام الوكلاء لتحقيق أهداف مختلفة مثل تصفية المحتوى ومعالجة حركة مرور البيانات وإنشاء قنوات حركة مرور البيانات.

التكوين

التكوينات

في هذا المستند، يفترض أن لديك بالفعل تكوين شبكة VPN للوصول عن بعد يعمل.

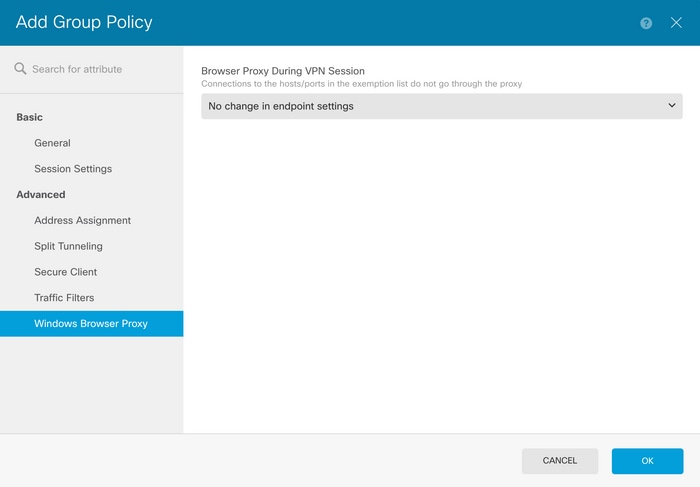

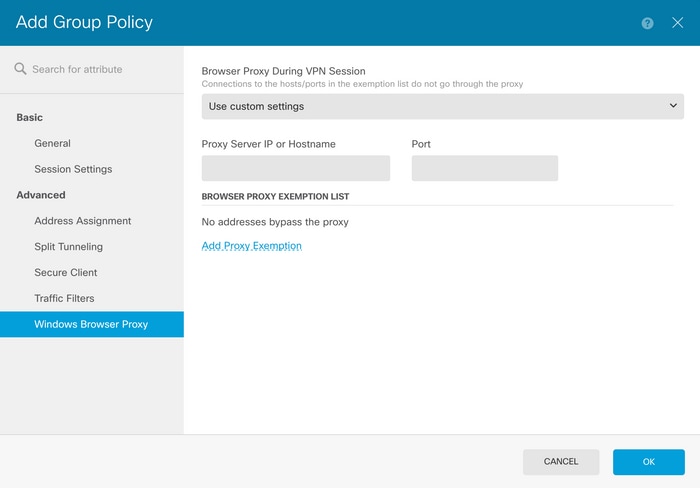

في إدارة قاعدة بيانات المحول (FDM)، انتقل إلى Remote Access VPN (الوصول عن بعد) > نهج المجموعة، وانقر فوق الزر Edit (تحرير) في "نهج المجموعة" حيث تريد تكوين وكيل المستعرض، وانتقل إلى قسم وكيل مستعرض Windows.

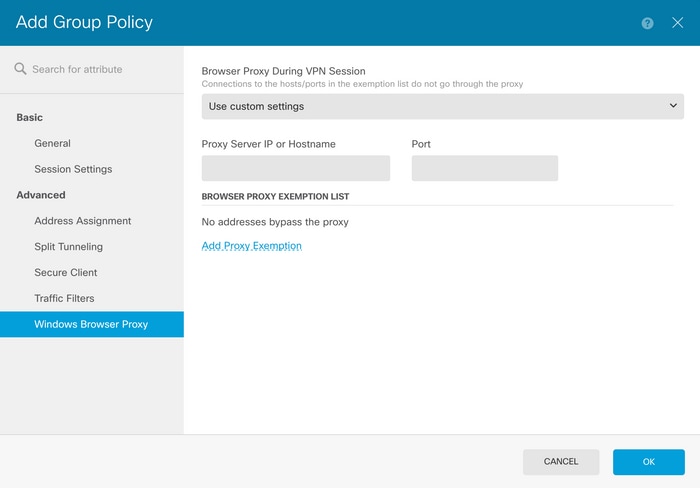

من وكيل المستعرض أثناء القائمة المنسدلة لجلسات عمل VPN، حدد إستخدام الإعدادات المخصصة.

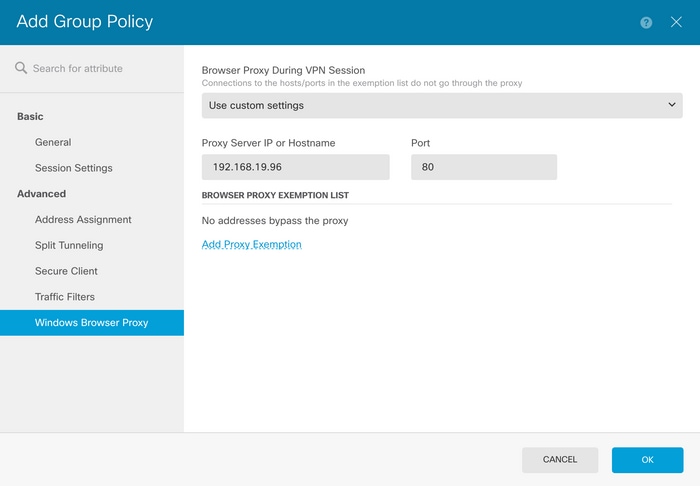

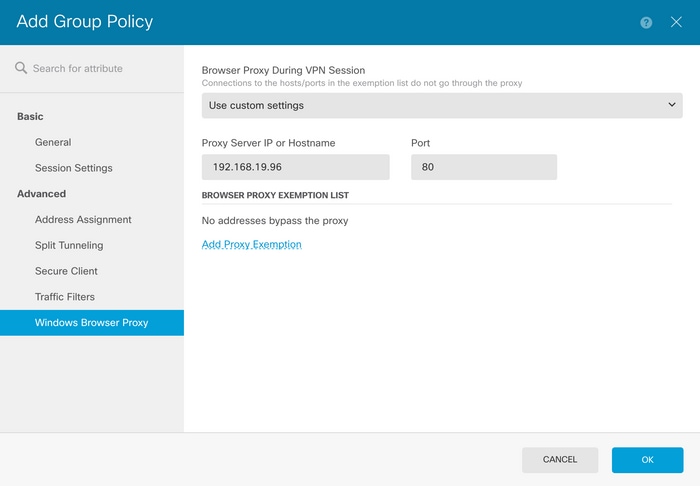

في مربع Proxy Server IP أو اسم المضيف ، أدخل معلومات الخادم الوكيل وعلى مربع Port، أدخل المنفذ للوصول إلى الخادم.

إذا كان هناك عنوان أو اسم مضيف لا تريد الوصول إليه من خلال الوكيل، فانقر فوق الزر إضافة إستثناء الوكيل وإضافته هنا.

ملاحظة: تحديد منفذ في قائمة إستثناءات وكيل المستعرض هو إختياري.

طقطقت ok ونشر التشكيل.

التحقق من الصحة

للتحقق من ما إذا تم تطبيق التكوين بنجاح، يمكنك إستخدام CLI (واجهة سطر الأوامر) الخاصة ب FTD.

firepower# show running-config group-policy

group-policy ProxySettings internal

group-policy ProxySettings attributes

dns-server value 10.28.28.1

dhcp-network-scope none

vpn-simultaneous-logins 3

vpn-idle-timeout 30

vpn-idle-timeout alert-interval 1

vpn-session-timeout none

vpn-session-timeout alert-interval 1

vpn-filter none

vpn-tunnel-protocol ssl-client

split-tunnel-policy tunnelall

ipv6-split-tunnel-policy tunnelall

split-dns none

split-tunnel-all-dns disable

client-bypass-protocol disable

msie-proxy server value 192.168.19.96:80

msie-proxy method use-server

msie-proxy except-list value example-host.com:443

msie-proxy local-bypass enable

vlan none

address-pools value AC_Pool

ipv6-address-pools none

webvpn

anyconnect ssl dtls none

anyconnect mtu 1406

anyconnect ssl keepalive none

anyconnect ssl rekey time none

anyconnect ssl rekey method none

anyconnect dpd-interval client none

anyconnect dpd-interval gateway none

anyconnect ssl compression none

anyconnect dtls compression none

anyconnect modules none

anyconnect profiles none

anyconnect ssl df-bit-ignore disable

always-on-vpn profile-setting

استكشاف الأخطاء وإصلاحها

يمكنك تجميع حزمة DART والتحقق من تطبيق ملف تعريف VPN:

******************************************

Date : 07/20/2023

Time : 21:50:08

Type : Information

Source : csc_vpnagent

Description : Current Profile: none

Received VPN Session Configuration Settings:

Keep Installed: enabled

Rekey Method: disabled

Proxy Setting: bypass-local, server

Proxy Server: 192.168.19.96:80

Proxy PAC URL: none

Proxy Exceptions: example-host.com:443

Proxy Lockdown: enabled

IPv4 Split Exclude: disabled

IPv6 Split Exclude: disabled

IPv4 Dynamic Split Exclude: 3 excluded domain(s)

IPv6 Dynamic Split Exclude: disabled

IPv4 Split Include: disabled

IPv6 Split Include: disabled

IPv4 Dynamic Split Include: disabled

IPv6 Dynamic Split Include: disabled

IPv4 Split DNS: disabled

IPv6 Split DNS: disabled

Tunnel all DNS: disabled

IPv4 Local LAN Wildcard: disabled

IPv6 Local LAN Wildcard: disabled

Firewall Rules: none

Client Address: 172.16.28.1

Client Mask: 255.255.255.0

Client IPv6 Address: FE80:0:0:0:ADSD:3F37:374D:3141 (auto-generated)

Client IPv6 Mask: FFFF:FFFF:FFFF:FFFF:FFFF:FFFF:FFFF:FFFC

TLS MTU: 1399

TLS Compression: disabled

TLS Keep Alive: disabled

TLS Rekey Interval: none

TLS DPD: 0 seconds

DTLS: disabled

DTLS MTU: none

DTLS Compression: disabled

DTLS Keep Alive: disabled

DTLS Rekey Interval: none

DTLS DPD: 30 seconds

Session Timeout: none

Session Timeout Alert Interval: 60 seconds

Session Timeout Remaining: none

Disconnect Timeout: 1800 seconds

Idle Timeout: 1800 seconds

Server: ASA (9.19(1))

MUS Host: unknown

DAP User Message: n

Quarantine State: disabled

Always On VPN: not disabled

Lease Duration: 1209600 seconds

Default Domain: unknown

Home page: unknown

Smart Card Removal Disconnect: enabled

License Response: unknown

SG TCP Keep Alive: enabled

Peer's Local IPv4 Address: N/A

Peer's Local IPv6 Address: N/A

Peer's Remote IPv4 Address: N/A

Peer's Remote IPv6 Address: N/A

Peer's host name: firepower

Client Protocol Bypass: false

Tunnel Optimization: enabled

******************************************

التعليقات

التعليقات