تكوين المصادقة والتفويض والمحاسبة (AAA) لعميل آمن على FTD عبر FMC

خيارات التنزيل

-

ePub (1.9 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند خطوات تكوين Cisco Secure Client عبر SSL على FTD الذي تتم إدارته بواسطة FMC باستخدام المصادقة والتفويض والمحاسبة (AAA) ومصادقة الشهادة.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- مركز إدارة FireSIGHT (FMC) من Cisco

- النظام الظاهري للدفاع ضد تهديد جدار الحماية (FTD)

- تدفق مصادقة VPN

المكونات المستخدمة

- مركز إدارة Cisco Firepower ل VMWare 7.4.1

- Cisco Firewall Threat Defense Virtual 7.4.1

- Cisco Secure Client 5.1.3.62

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

ومع اعتماد المؤسسات لتدابير أمنية أكثر صرامة، أصبح الجمع بين المصادقة ذات العاملين (2FA) والمصادقة القائمة على الشهادة ممارسة شائعة لتعزيز الأمن والحماية من الوصول غير المصرح به. إحدى الميزات التي يمكنها تحسين تجربة المستخدم وأمانه بشكل كبير هي القدرة على ملء اسم المستخدم مسبقا في عميل Cisco الآمن. تعمل هذه الميزة على تبسيط عملية تسجيل الدخول وتحسين الكفاءة الكلية للوصول عن بعد.

يوضح هذا المستند كيفية دمج اسم المستخدم المعبأ مسبقا مع عميل Cisco الآمن على FTD، مما يضمن إمكانية اتصال المستخدمين بالشبكة بسرعة وأمان.

تحتوي هذه الشهادات على اسم مشترك بداخلها، يتم إستخدامه لأغراض التخويل.

- ك.أ: ftd-ra-ca-common-name

- شهادة العميل: sslVPNClientCN

- شهادة الخادم: 192.168.1.200

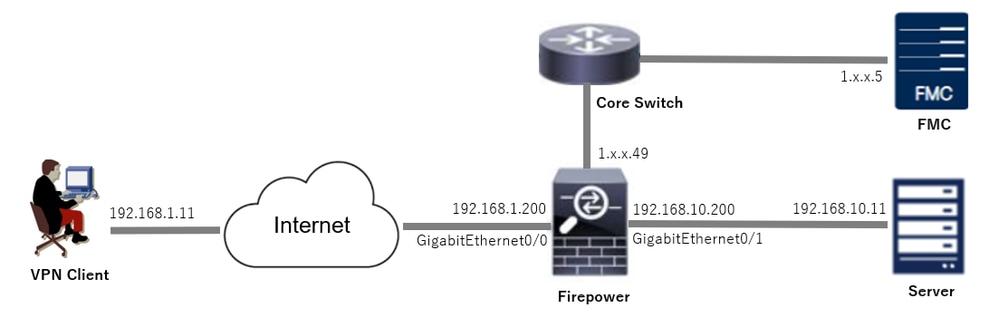

الرسم التخطيطي للشبكة

تعرض هذه الصورة المخطط الذي يتم إستخدامه لمثال هذا المستند.

الرسم التخطيطي للشبكة

الرسم التخطيطي للشبكة

التكوينات

التكوين في FMC

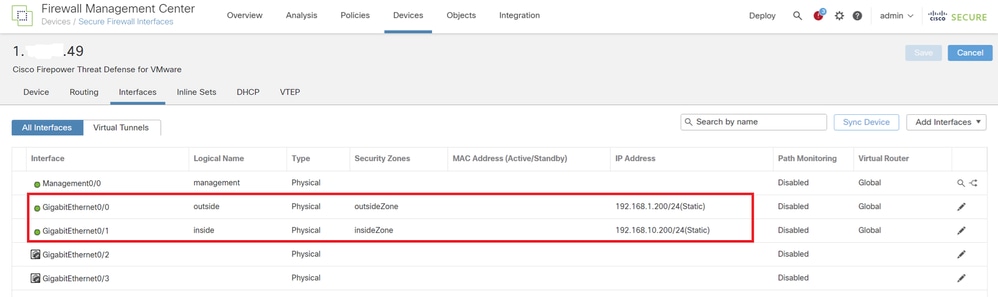

الخطوة 1. تكوين واجهة FTD

انتقل إلى الأجهزة > إدارة الأجهزة، وحرر جهاز FTD الهدف، وقم بتكوين الواجهة الداخلية والخارجية ل FTD في علامة التبويب الواجهات.

ل GigabitEthernet0/0،

- الاسم : خارج

- المنطقة الأمنية: خارج المنطقة

- عنوان IP: 192.168.1.200/24

ل GigabitEthernet0/1،

- الاسم :

- المنطقة الأمنية: داخلZone

- عنوان IP: 192.168.10.200/24

واجهة FTD

واجهة FTD

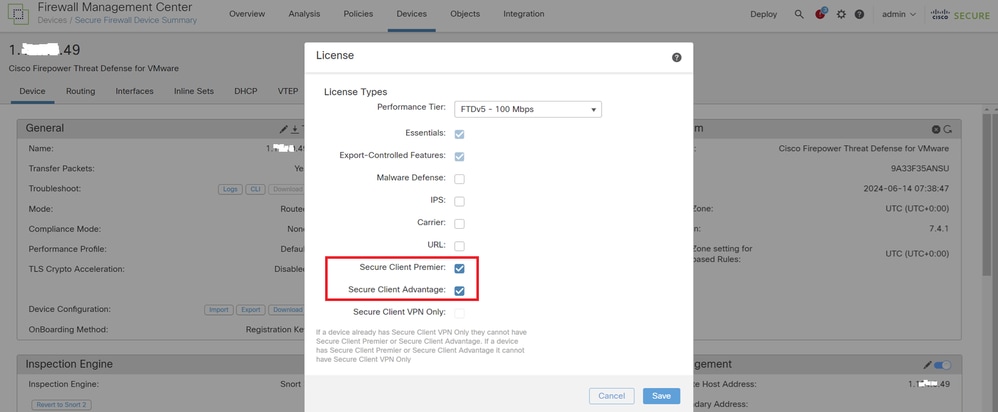

الخطوة 2. تأكيد ترخيص Cisco Secure Client

انتقل إلى الأجهزة > إدارة الأجهزة، وقم بتحرير جهاز FTD الهدف، وتأكيد ترخيص Cisco Secure Client في علامة التبويب الجهاز.

ترخيص العميل الآمن

ترخيص العميل الآمن

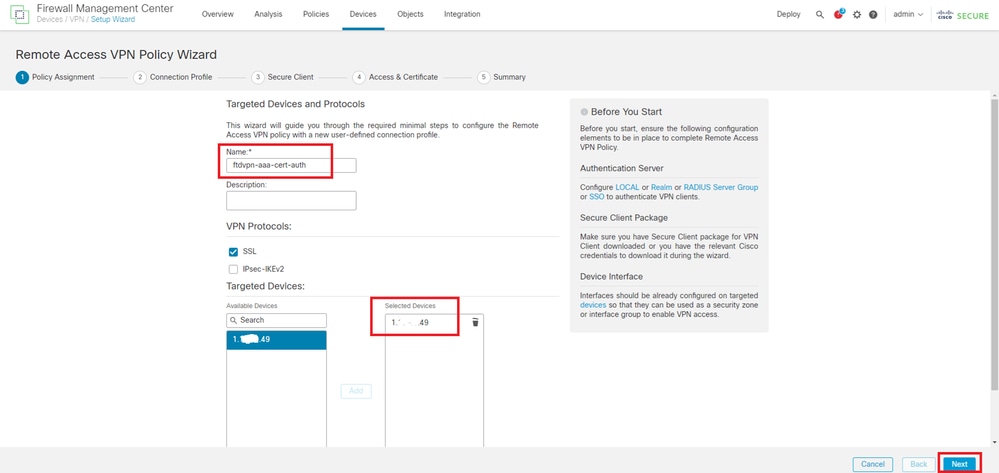

الخطوة 3. إضافة تعيين نهج

انتقل إلى الأجهزة > VPN > الوصول عن بعد، انقر فوق زر إضافة.

إضافة شبكة VPN للوصول عن بعد

إضافة شبكة VPN للوصول عن بعد

أدخل المعلومات الضرورية وانقر فوق الزر التالي.

- الاسم: ftdvpn-aaa-cert-auth

- بروتوكولات VPN : SSL

- الأجهزة المستهدفة: 1.x.49

تعيين النهج

تعيين النهج

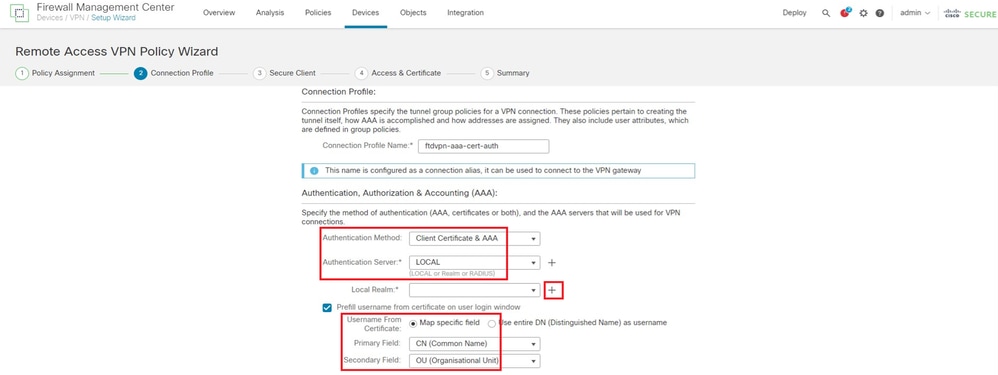

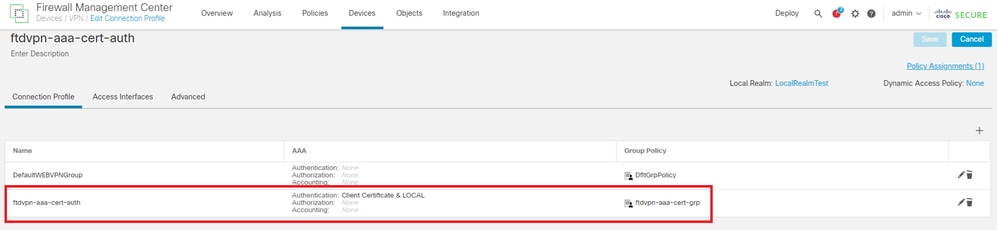

الخطوة 4. تفاصيل التكوين لملف تعريف الاتصال

أدخل المعلومات الضرورية لملف تعريف الاتصال وانقر فوق + زر بجوار عنصر النطاق المحلي.

- أسلوب المصادقة: شهادة العميل و AAA

- خادم المصادقة: محلي

- اسم المستخدم من الشهادة: حقل تعيين محدد

- الحقل الأساسي: CN (الاسم الشائع)

- الحقل الثانوي: OU (الوحدة التنظيمية)

تفاصيل ملف تعريف الاتصال

تفاصيل ملف تعريف الاتصال

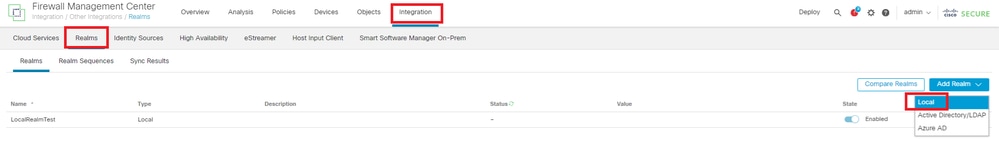

انقر فوق محلي من القائمة المنسدلة إضافة حيز لإضافة نطاق محلي جديد.

إضافة نطاق محلي

إضافة نطاق محلي

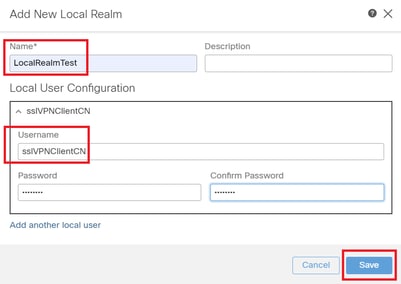

أدخل المعلومات الضرورية للحيز المحلي وانقر فوق زر حفظ.

- الاسم: LocalRealmTest

- اسم المستخدم: sslVPNClientCN

ملاحظة: اسم المستخدم يساوي الاسم الشائع داخل شهادة العميل

تفاصيل النطاق المحلي

تفاصيل النطاق المحلي

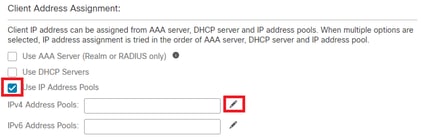

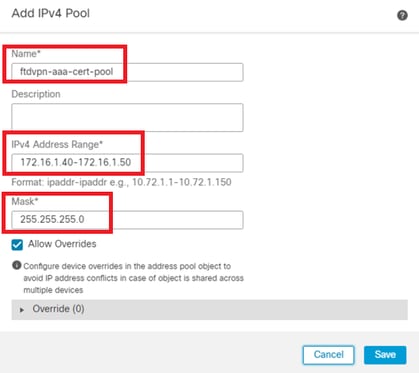

الخطوة 5. إضافة تجمع عناوين لملف تعريف الاتصال

انقر فوق زر تحرير الموجود بجوار عنصر تجمعات عناوين IPv4.

إضافة تجمع عناوين IPv4

إضافة تجمع عناوين IPv4

أدخل المعلومات الضرورية لإضافة تجمع عناوين IPv4 جديد. حدد تجمع عناوين IPv4 الجديد لملف تعريف الاتصال.

- الاسم: ftdvpn-aaa-cert-pool

- نطاق عنوان IPv4: 172.16.1.40-172.16.1.50

- القناع: 255.255.255.0

تفاصيل تجمع عناوين IPv4

تفاصيل تجمع عناوين IPv4

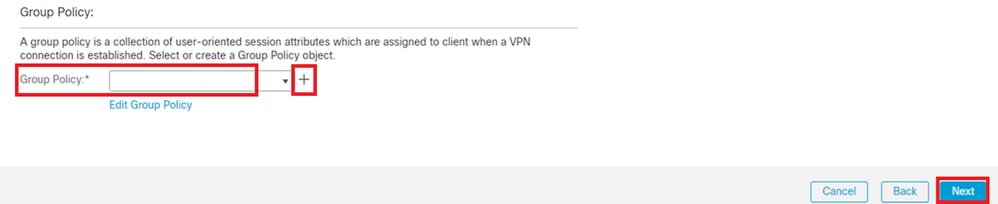

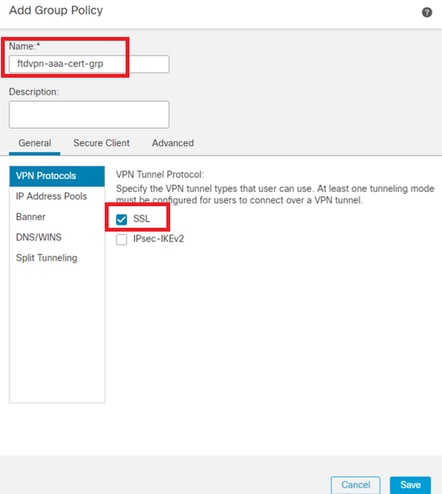

الخطوة 6. إضافة نهج المجموعة لملف تعريف الاتصال

انقر فوق + زر بجوار عنصر نهج المجموعة.

إضافة نهج المجموعة

إضافة نهج المجموعة

قم بإدخال المعلومات الضرورية لإضافة نهج مجموعة جديد. حدد نهج المجموعة الجديد لملف تعريف الاتصال.

- الاسم: ftdvpn-aaa-cert-grp

- بروتوكولات VPN : SSL

تفاصيل نهج المجموعة

تفاصيل نهج المجموعة

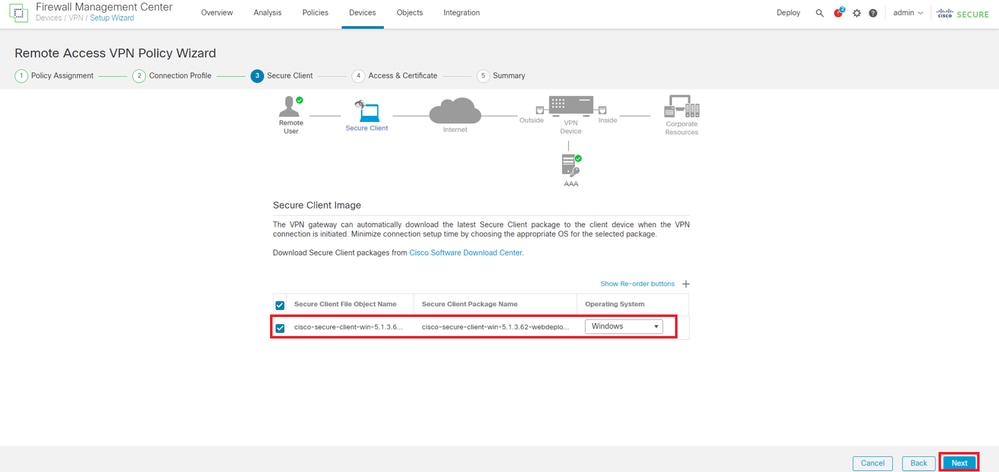

الخطوة 7. تكوين صورة عميل آمنة لملف تعريف الاتصال

حدد ملف صورة عميل آمن وانقر فوق الزر التالي.

تحديد صورة عميل آمنة

تحديد صورة عميل آمنة

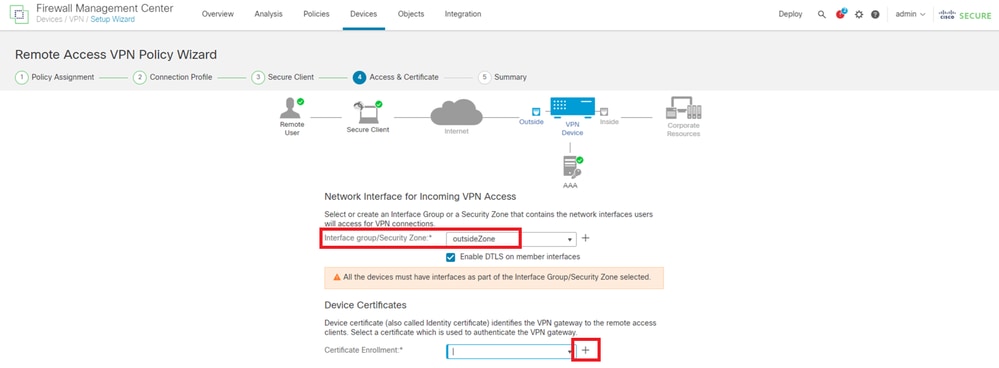

الخطوة 8. تكوين الوصول والشهادة لملف تعريف الاتصال

حدد منطقة الأمان لاتصال VPN وانقر فوق + زر بجوار صنف تسجيل الشهادة.

- مجموعة الواجهة/منطقة الأمان : خارج المنطقة

تحديد منطقة الأمان

تحديد منطقة الأمان

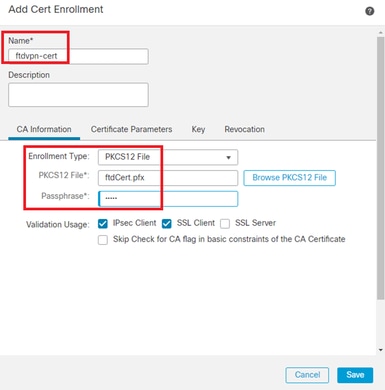

قم بإدخال المعلومات الضرورية لشهادة FTD واستيراد ملف PKCS12 من حاسب محلي.

- الاسم: ftdvpn-cert

- نوع التسجيل: ملف PKCS12

إضافة شهادة FTD

إضافة شهادة FTD

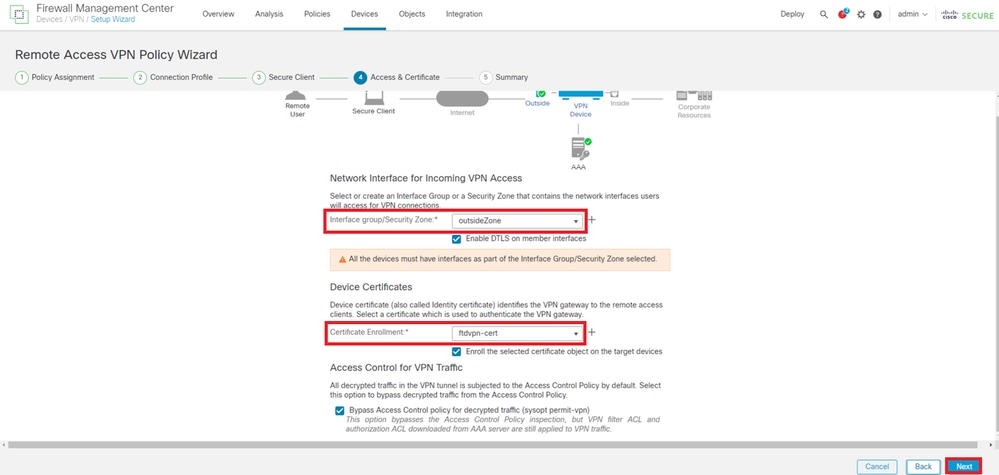

تأكد من المعلومات التي تم إدخالها في معالج الوصول والشهادة وانقر فوق التالي.

ملاحظة: تمكين سياسة التحكم في الوصول الالتفافي لحركة المرور التي تم فك تشفيرها (sysopt allowed-vpn)، حتى لا تخضع حركة مرور VPN التي تم فك تشفيرها إلى فحص سياسة التحكم في الوصول.

تأكيد الإعدادات في Access & Certificate

تأكيد الإعدادات في Access & Certificate

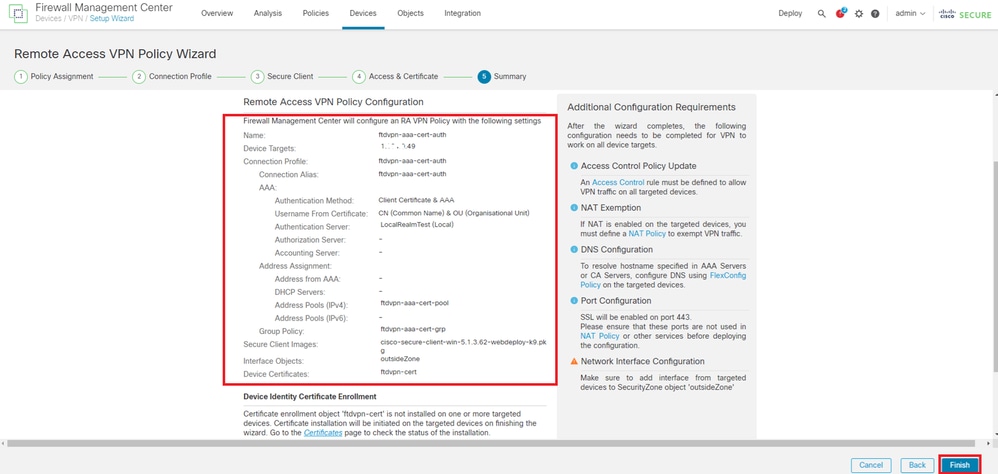

الخطوة 9. تأكيد الملخص لملف تعريف الاتصال

أكدت المعلومة دخلت ل VPN توصيل وطقطقة إنجاز زر.

تأكيد إعدادات اتصال VPN

تأكيد إعدادات اتصال VPN

تأكيد ملخص نهج VPN للوصول عن بعد ونشر الإعدادات على FTD.

ملخص نهج VPN للوصول عن بعد

ملخص نهج VPN للوصول عن بعد

التأكيد في واجهة سطر الأوامر (CLI) الخاصة ب FTD

تأكيد إعدادات اتصال VPN في FTD CLI بعد النشر من FMC.

// Defines IP of interface

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 192.168.1.200 255.255.255.0

interface GigabitEthernet0/1

nameif inside

security-level 0

ip address 192.168.10.200 255.255.255.0

// Defines a pool of addresses

ip local pool ftdvpn-aaa-cert-pool 172.16.1.40-172.16.1.50 mask 255.255.255.0

// Defines a local user

username sslVPNClientCN password ***** encrypted

// Defines Trustpoint for Server Certificate

crypto ca trustpoint ftdvpn-cert

keypair ftdvpn-cert

crl configure

// Server Certificate Chain

crypto ca certificate chain ftdvpn-cert

certificate 22413df584b6726c

3082037c 30820264 a0030201 02020822 413df584 b6726c30 0d06092a 864886f7

......

quit

certificate ca 5242a02e0db6f7fd

3082036c 30820254 a0030201 02020852 42a02e0d b6f7fd30 0d06092a 864886f7

......

quit

// Configures the FTD to allow Cisco Secure Client connections and the valid Cisco Secure Client images

webvpn

enable outside

http-headers

hsts-server

enable

max-age 31536000

include-sub-domains

no preload

hsts-client

enable

x-content-type-options

x-xss-protection

content-security-policy

anyconnect image disk0:/csm/cisco-secure-client-win-5.1.3.62-webdeploy-k9.pkg 1 regex "Windows"

anyconnect enable

tunnel-group-list enable

cache

disable

error-recovery disable

// Bypass Access Control policy for decrypted traffic

// This setting is displayed in the 'show run all' command output

sysopt connection permit-vpn

// Configures the group-policy to allow SSL connections

group-policy ftdvpn-aaa-cert-grp internal

group-policy ftdvpn-aaa-cert-grp attributes

banner none

wins-server none

dns-server none

dhcp-network-scope none

vpn-simultaneous-logins 3

vpn-idle-timeout 30

vpn-idle-timeout alert-interval 1

vpn-session-timeout none

vpn-session-timeout alert-interval 1

vpn-filter none

vpn-tunnel-protocol ssl-client

split-tunnel-policy tunnelall

ipv6-split-tunnel-policy tunnelall

split-tunnel-network-list none

default-domain none

split-dns none

split-tunnel-all-dns disable

client-bypass-protocol disable

vlan none

address-pools none

webvpn

anyconnect ssl dtls enable

anyconnect mtu 1406

anyconnect firewall-rule client-interface public none

anyconnect firewall-rule client-interface private none

anyconnect ssl keepalive 20

anyconnect ssl rekey time none

anyconnect ssl rekey method none

anyconnect dpd-interval client 30

anyconnect dpd-interval gateway 30

anyconnect ssl compression none

anyconnect dtls compression none

anyconnect modules value none

anyconnect ask none default anyconnect

anyconnect ssl df-bit-ignore disable

// Configures the tunnel-group to use the aaa & certificate authentication

tunnel-group ftdvpn-aaa-cert-auth type remote-access

tunnel-group ftdvpn-aaa-cert-auth general-attributes

address-pool ftdvpn-aaa-cert-pool

default-group-policy ftdvpn-aaa-cert-grp

// These settings are displayed in the 'show run all' command output. Start

authentication-server-group LOCAL

secondary-authentication-server-group none

no accounting-server-group

default-group-policy ftdvpn-aaa-cert-grp

username-from-certificate CN OU

secondary-username-from-certificate CN OU

authentication-attr-from-server primary

authenticated-session-username primary

username-from-certificate-choice second-certificate

secondary-username-from-certificate-choice second-certificate

// These settings are displayed in the 'show run all' command output. End

tunnel-group ftdvpn-aaa-cert-auth webvpn-attributes

authentication aaa certificate

pre-fill-username client

group-alias ftdvpn-aaa-cert-auth enable

تأكيد في عميل شبكة VPN

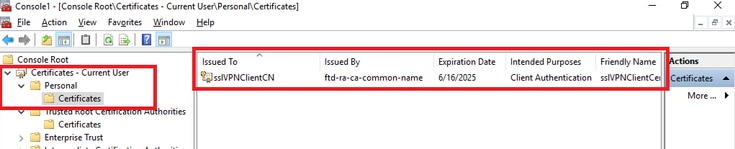

الخطوة 1. تأكيد شهادة العميل

انتقل إلى الشهادات - المستخدم الحالي > شخصي > شهادات، تحقق من شهادة العميل المستخدمة للمصادقة.

تأكيد شهادة العميل

تأكيد شهادة العميل

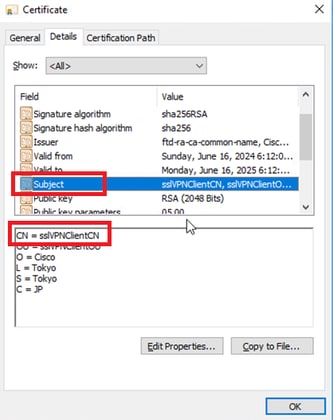

انقر نقرا مزدوجا فوق شهادة العميل، ثم انتقل إلى التفاصيل، ثم تحقق من تفاصيل الموضوع.

- الموضوع: CN = sslVPNClientCN

تفاصيل شهادة العميل

تفاصيل شهادة العميل

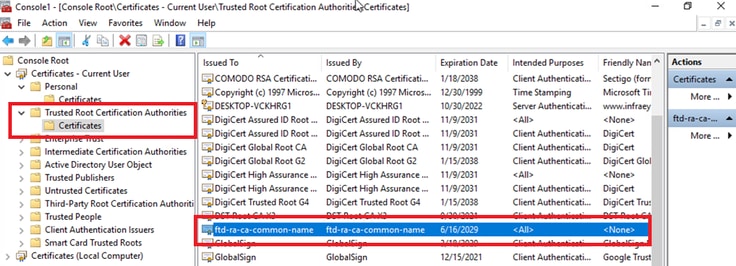

الخطوة 2. تأكيد CA

انتقل إلى الشهادات - المستخدم الحالي > مراجع التصديق الجذر الموثوق بها > الشهادات، تحقق من المرجع المصدق المستخدم للمصادقة.

- صدر عن : ftd-ra-ca-common-name

تأكيد CA

تأكيد CA

التحقق من الصحة

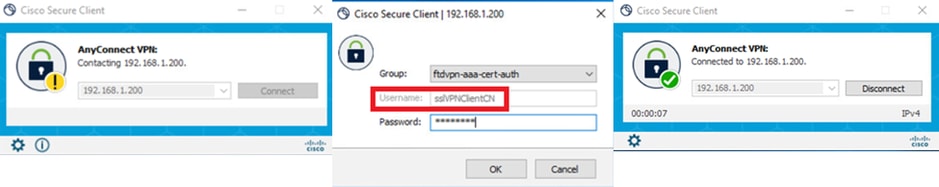

الخطوة 1. بدء اتصال VPN

على نقطة النهاية، ابدأ اتصال Cisco Secure Client. استخرجت ال username من الزبون شهادة، أنت تحتاج أن يدخل الكلمة ل VPN صحة هوية.

ملاحظة: يتم إستخراج اسم المستخدم من حقل CN (الاسم الشائع) لشهادة العميل في هذا المستند.

بدء اتصال VPN

بدء اتصال VPN

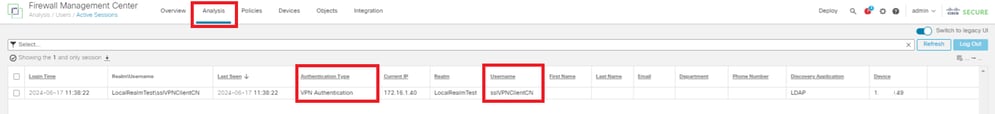

الخطوة 2. تأكيد الجلسات النشطة في FMC

انتقل إلى تحليل > مستخدمون > جلسات عمل نشطة، تحقق من الجلسة النشطة لمصادقة VPN.

تأكيد جلسة العمل النشطة

تأكيد جلسة العمل النشطة

الخطوة 3. تأكيد جلسة VPN في FTD CLI

شغلshow vpn-sessiondb detail anyconnect أمر في FTD (Lina) CLI أن يؤكد ال VPN جلسة.

ftd702# show vpn-sessiondb detail anyconnect

Session Type: AnyConnect Detailed

Username : sslVPNClientCN Index : 7

Assigned IP : 172.16.1.40 Public IP : 192.168.1.11

Protocol : AnyConnect-Parent SSL-Tunnel DTLS-Tunnel

License : AnyConnect Premium

Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES-GCM-128 DTLS-Tunnel: (1)AES-GCM-256

Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA256 DTLS-Tunnel: (1)SHA384

Bytes Tx : 14780 Bytes Rx : 15386

Pkts Tx : 2 Pkts Rx : 37

Pkts Tx Drop : 0 Pkts Rx Drop : 0

Group Policy : ftdvpn-aaa-cert-grp Tunnel Group : ftdvpn-aaa-cert-auth

Login Time : 02:38:22 UTC Mon Jun 17 2024

Duration : 0h:01m:22s

Inactivity : 0h:00m:00s

VLAN Mapping : N/A VLAN : none

Audt Sess ID : cb00718200007000666fa19e

Security Grp : none Tunnel Zone : 0

AnyConnect-Parent Tunnels: 1

SSL-Tunnel Tunnels: 1

DTLS-Tunnel Tunnels: 1

AnyConnect-Parent:

Tunnel ID : 7.1

Public IP : 192.168.1.11

Encryption : none Hashing : none

TCP Src Port : 50035 TCP Dst Port : 443

Auth Mode : Certificate and userPassword

Idle Time Out: 30 Minutes Idle TO Left : 28 Minutes

Client OS : win

Client OS Ver: 10.0.15063

Client Type : AnyConnect

Client Ver : Cisco AnyConnect VPN Agent for Windows 5.1.3.62

Bytes Tx : 7390 Bytes Rx : 0

Pkts Tx : 1 Pkts Rx : 0

Pkts Tx Drop : 0 Pkts Rx Drop : 0

SSL-Tunnel:

Tunnel ID : 7.2

Assigned IP : 172.16.1.40 Public IP : 192.168.1.11

Encryption : AES-GCM-128 Hashing : SHA256

Ciphersuite : TLS_AES_128_GCM_SHA256

Encapsulation: TLSv1.3 TCP Src Port : 50042

TCP Dst Port : 443 Auth Mode : Certificate and userPassword

Idle Time Out: 30 Minutes Idle TO Left : 28 Minutes

Client OS : Windows

Client Type : SSL VPN Client

Client Ver : Cisco AnyConnect VPN Agent for Windows 5.1.3.62

Bytes Tx : 7390 Bytes Rx : 2292

Pkts Tx : 1 Pkts Rx : 3

Pkts Tx Drop : 0 Pkts Rx Drop : 0

DTLS-Tunnel:

Tunnel ID : 7.3

Assigned IP : 172.16.1.40 Public IP : 192.168.1.11

Encryption : AES-GCM-256 Hashing : SHA384

Ciphersuite : ECDHE-ECDSA-AES256-GCM-SHA384

Encapsulation: DTLSv1.2 UDP Src Port : 56382

UDP Dst Port : 443 Auth Mode : Certificate and userPassword

Idle Time Out: 30 Minutes Idle TO Left : 29 Minutes

Client OS : Windows

Client Type : DTLS VPN Client

Client Ver : Cisco AnyConnect VPN Agent for Windows 5.1.3.62

Bytes Tx : 0 Bytes Rx : 13094

Pkts Tx : 0 Pkts Rx : 34

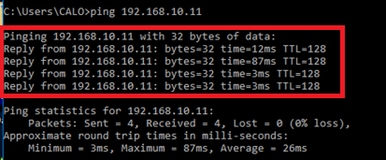

Pkts Tx Drop : 0 Pkts Rx Drop : 0الخطوة 4. تأكيد الاتصال بالخادم

ابدأ إختبار الاتصال من عميل الشبكة الخاصة الظاهرية (VPN) إلى الخادم، وتأكد من نجاح الاتصال بين عميل الشبكة الخاصة الظاهرية (VPN) والخادم.

نجح إختبار الاتصال

نجح إختبار الاتصال

قم بتشغيل capture in interface inside real-time الأمر في FTD (Lina) CLI لتأكيد التقاط الحزمة.

ftd702# capture in interface inside real-time

Use ctrl-c to terminate real-time capture

1: 03:39:25.729881 172.16.1.40 > 192.168.10.11 icmp: echo request

2: 03:39:25.730766 192.168.10.11 > 172.16.1.40 icmp: echo reply

3: 03:39:26.816211 172.16.1.40 > 192.168.10.11 icmp: echo request

4: 03:39:26.818683 192.168.10.11 > 172.16.1.40 icmp: echo reply

5: 03:39:27.791676 172.16.1.40 > 192.168.10.11 icmp: echo request

6: 03:39:27.792195 192.168.10.11 > 172.16.1.40 icmp: echo reply

7: 03:39:28.807789 172.16.1.40 > 192.168.10.11 icmp: echo request

8: 03:39:28.808399 192.168.10.11 > 172.16.1.40 icmp: echo replyاستكشاف الأخطاء وإصلاحها

استكشاف الأخطاء وإصلاحهايمكنك توقع العثور على معلومات حول مصادقة VPN في Debug syslog لمحرك Lina وفي ملف DART على جهاز كمبيوتر Windows.

هذا مثال على سجلات تصحيح الأخطاء في محرك Lina.

// Certificate Authentication

Jun 17 2024 02:38:03: %FTD-7-717029: Identified client certificate within certificate chain. serial number: 6EC79930B231EDAF, subject name: CN=sslVPNClientCN,OU=sslVPNClientOU,O=Cisco,L=Tokyo,ST=Tokyo,C=JP.

Jun 17 2024 02:38:03: %FTD-6-717028: Certificate chain was successfully validated with warning, revocation status was not checked.

Jun 17 2024 02:38:03: %FTD-6-717022: Certificate was successfully validated. serial number: 6EC79930B231EDAF, subject name: CN=sslVPNClientCN,OU=sslVPNClientOU,O=Cisco,L=Tokyo,ST=Tokyo,C=JP.

// Extract username from the CN (Common Name) field

Jun 17 2024 02:38:03: %FTD-7-113028: Extraction of username from VPN client certificate has been requested. [Request 5]

Jun 17 2024 02:38:03: %FTD-7-113028: Extraction of username from VPN client certificate has completed. [Request 5]

// AAA Authentication

Jun 17 2024 02:38:22: %FTD-6-113012: AAA user authentication Successful : local database : user = sslVPNClientCN

Jun 17 2024 02:38:22: %FTD-6-113009: AAA retrieved default group policy (ftdvpn-aaa-cert-grp) for user = sslVPNClientCN

Jun 17 2024 02:38:22: %FTD-6-113008: AAA transaction status ACCEPT : user = sslVPNClientCNيمكن تشغيل هذه الأخطاء من واجهة سطر الأوامر (CLI) التشخيصية ل FTD، والتي توفر معلومات يمكنك إستخدامها لاستكشاف أخطاء التكوين وإصلاحها.

- debug crypto ca 14

- debug webVPN AnyConnect 255

- debug crypto ike-common 255

المرجع

المرجعتكوين AnyConnect Remote Access VPN على FTD

تكوين المصادقة المستندة إلى شهادة AnyConnect للوصول أثناء التنقل

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

18-Jul-2024 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- جيان تشانغمهندس إستشاري تقني

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات