Einleitung

In diesem Dokument werden die Schritte zur Fehlerbehebung bei TETRA Definitions-Fehlern mit Fehler 3000 beschrieben.

Voraussetzungen

Anforderungen

Cisco empfiehlt, dass Sie über Kenntnisse in folgenden Bereichen verfügen:

- Sichere Endgeräte von Cisco

Verwendete Komponenten

Die Informationen in diesem Dokument basieren auf:

- Cisco Secure Endpoint Connector (beliebige Version)

- Wireshark (jede Version)

Die Informationen in diesem Dokument beziehen sich auf Geräte in einer speziell eingerichteten Testumgebung. Alle Geräte, die in diesem Dokument benutzt wurden, begannen mit einer gelöschten (Nichterfüllungs) Konfiguration. Wenn Ihr Netzwerk in Betrieb ist, stellen Sie sicher, dass Sie die möglichen Auswirkungen aller Befehle kennen.

Problem

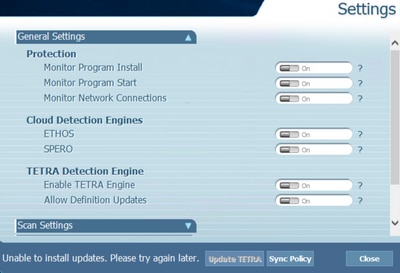

- Auf dem Endpunkt schlägt die TETRA-Definitions-Aktualisierung fehl, und es wird die Fehlermeldung "Updates können nicht installiert werden. Bitte versuchen Sie es später erneut." angezeigt.

- Auf der Cisco Secure Endpoint Console wird der erwähnte Fehler festgestellt:

"Die Aktualisierung ist aufgrund eines Netzwerk-Timeouts fehlgeschlagen. Überprüfen Sie Ihre Netzwerk-, Firewall- oder Proxy-Einstellungen, um die Verbindung zwischen den Endpunkten und dem Update-Server zu überprüfen. Wenden Sie sich an den Cisco Support, wenn das Problem weiterhin besteht."

- Im debug sfc.exe.log wurden die Definitionen nicht aktualisiert. Fehler 3000 ist aufgetreten. Dies steht für Unknown_Error, wie dokumentiert.

(978223515, +0 ms) Aug 04 07:30:23 [11944]: TETRAUpdateInterface::update updateDir: C:\Program Files\Cisco\AMP\tetra, 20, -3000, -3000, 0, 0, 0

(978223515, +0 ms) Aug 04 07:30:23 [11944]: ERROR: TETRAUpdateInterface::update Update failed with error -3000

(978223515, +0 ms) Aug 04 07:30:23 [11944]: PipeSend: sending message to user interface: 26, id: 0

(978223515, +0 ms) Aug 04 07:30:23 [860]: PipeWrite: waiting on pipe event handle

(978223515, +0 ms) Aug 04 07:30:23 [11944]: TETRAUpdaterInit defInit: 0, bUpdate: 0

(978223515, +0 ms) Aug 04 07:30:23 [11944]: TETRAUpdaterInit bUpdate: 0, bReload: 0

(978223515, +0 ms) Aug 04 07:30:23 [11944]: FASharedPtr<class TETRAUpdateInterface>::ReleaseInstance count: 1

(978223515, +0 ms) Aug 04 07:30:23 [11944]: PerformTETRAUpdate: bUpdated = FALSE, state: 20, status: -3000

(978223515, +0 ms) Aug 04 07:30:23 [11944]: PerformTETRAUpdate: sig count: 0, version: 0

(978223515, +0 ms) Aug 04 07:30:23 [11944]: Config::IsUploadEventEnabled: returns 1, 1

(978223515, +0 ms) Aug 04 07:30:23 [11944]: AVStat::CopyInternal : engine - 2, defs - 0, first failure - never, last err code - 4294964296, last upd success - never

(978223515, +0 ms) Aug 04 07:30:23 [11944]: AVStat::CopyInternal : engine - 2, defs - 0, first failure - Thu Aug 4 06:35:16 2022, last err code - 4294964296, last upd success - never

Lösung

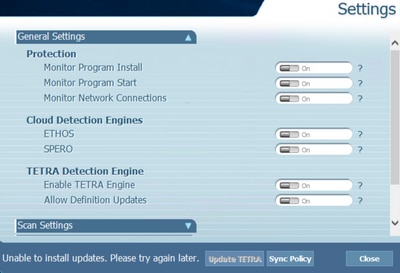

- Aktivieren Sie die Option Allow user to update TETRA definitions in AMP Policy > Client User Interface auf der Konsole. Mit diesem Parameter können Sie bei Bedarf während der Fehlerbehebung ein TETRA-Update auslösen.

- Aktivieren Sie außerdem die Option debug Connector and Tray-level log on the endpoint or via AMP Policy.

- Bitte nehmen Sie die Paketerfassung sowohl für das erfolgreiche TETRA-Update als auch für den ausgefallenen Endpunkt für TETRA-Definitionen vor, während Sie auf TETRA aktualisieren klicken.

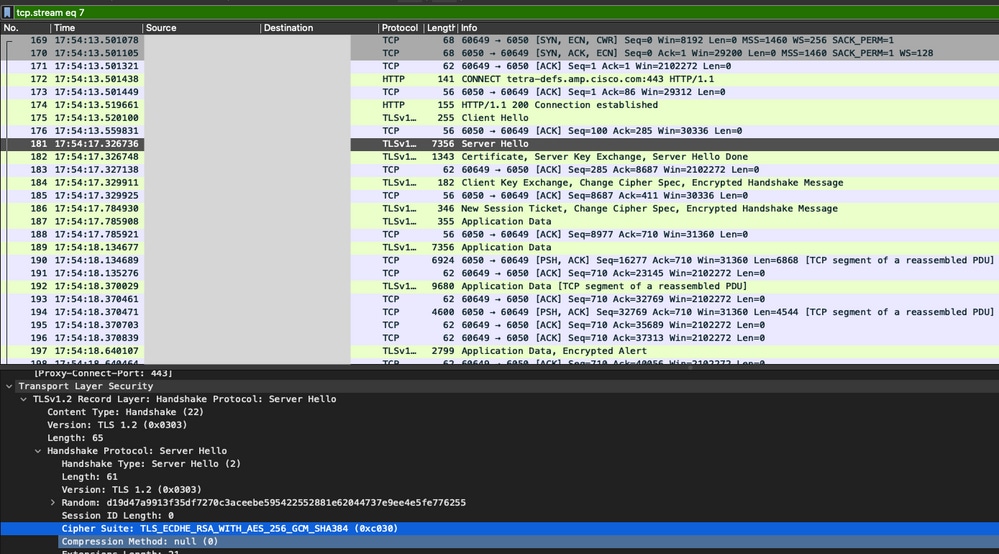

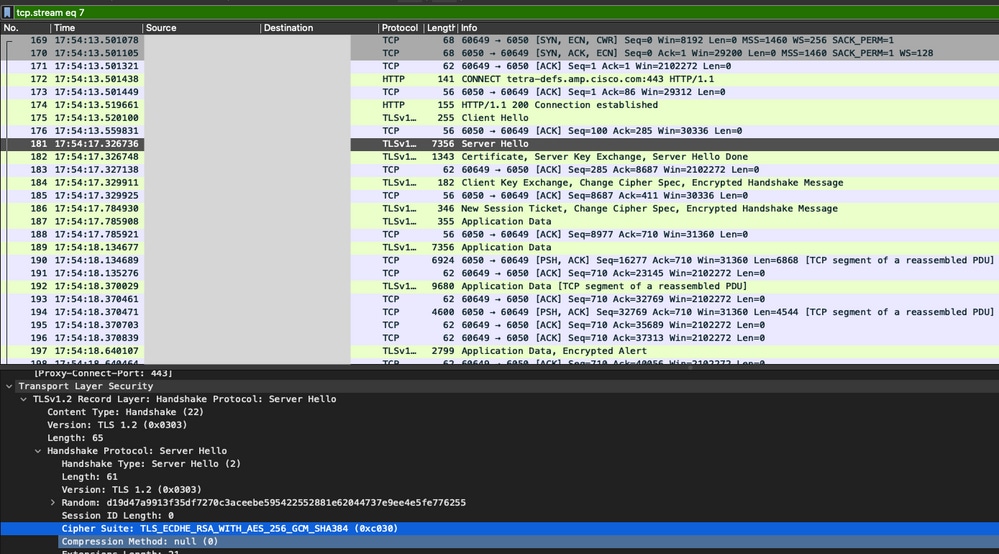

- Bei erfolgreichem TETRA-Update-Endpunkt in der Paketerfassung die Pakete mit http.host == "tetra-defs.amp.cisco.com:443" filtern und dann "dem tcp.stream" jedes Pakets folgen, um den zugehörigen Datenverkehr zu analysieren.

- Im Server Hello-Paket können Sie sehen, dass der Server den "TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384"-Verschlüsselungscode im Server Hello-Paket akzeptiert.

- Der Cisco Secure Endpoint TETRA-Server akzeptiert nur die folgenden Ciphers:

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

TLS_AES_128_GCM_SHA256

- Bei einem TETRA-Aktualisierungsfehler am Endpunkt bei der Paketerfassung tritt nach dem Client-Hello-Paket ein schwerwiegender Fehler beim SSL-Handshake auf.

- Im Paket "Client Hello" können Sie die angebotenen Ciphers vom Endpunkt aus sehen.

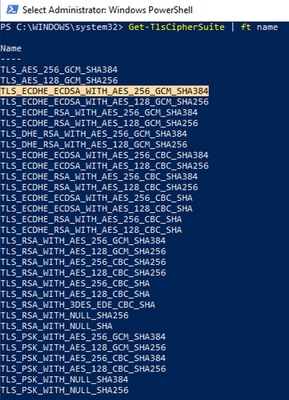

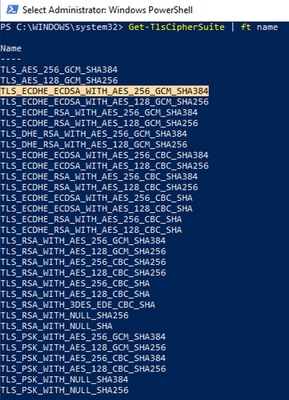

- Darüber hinaus können Sie die aktivierten Ciphers auf dem Endgerät mit der Get-TlsCipherSuite überprüfen. | ft name PowerShell-Befehl.

- Falls die in Schritt 6 genannten Verschlüsselungen hier nicht aufgeführt sind, ist dies der Grund für den SSL-Handshake-Fehler.

- Um dies zu beheben, überprüfen Sie die SSL Cipher Suite-Reihenfolge in der Gruppenrichtlinie:

Run -> gpedit.msc -> Local Computer Policy -> Computer Configuration -> Administrative Templates -> Network -> SSL Configuration Settings -> SSL Cipher Suite Order -> Edit policy setting

- Die Cipher Suite Order muss Not Configured oder Disabled (Deaktiviert) sein und, falls sie auf Enabled (Aktiviert) gesetzt ist, die in Schritt 6 erwähnten Chiffren in der Liste hinzufügen.

- Wenden Sie diese Änderungen an, und starten Sie den Endpunkt neu, um diese Änderungen für Anwendungen verfügbar zu machen.

- Wiederholen Sie Update TETRA, sobald der Neustart abgeschlossen ist.

- Falls das Problem mit den TETRA-Definitionen weiterhin besteht, analysieren Sie die Protokolle und erfassen sie erneut.

Zugehörige Informationen

Feedback

Feedback