Pour activer un accès HTTPS entièrement vérifiable à l’interface utilisateur Cisco Secure Workload, un certificat SSL spécifique au nom de domaine de l’interface utilisateur et à la clé privée RSA qui correspond à la clé

publique du certificat SSL peut être téléversé dans la grappe.

Un certificat SSL peut être obtenu de deux manières, en fonction du format du nom de domaine complet (FQDN) utilisé pour faire

référence à l’adresse IP virtuelle (VIP) de l’interface utilisateur Cisco Secure Workload. Si le nom de domaine complet Cisco Secure Workload est basé sur un nom de domaine d’entreprise comme tetration.cisco.com, l’autorité de certification (CA) de votre entreprise

qui possède le domaine de base vous délivre un certificat SSL. Sinon, vous pouvez utiliser un fournisseur de certificat SSL

réputé pour vous délivrer un certificat SSL pour votre nom de domaine complet.

Note

|

Il est important de noter que même si l’interface utilisateur Cisco Secure Workload prend en charge Server Name Indication (SNI), les autres noms de sujets (SAN) spécifiés dans le certificat ne seront pas

mis en correspondance. Par exemple, si le nom commun (CN) du certificat est tetration.cisco.com et que le certificat inclut

un SAN pour tetration1.cisco.com, les requêtes HTTPS envoyées avec un navigateur compatible SNI vers la grappe avec tetration1.cisco.com

comme nom d'hôte ne seront pas servies avec ce certificat. Les demandes HTTPS faites à la grappe avec un nom d’hôte autre

que le nom d’hôte spécifié dans le CN seront traitées à l’aide du certificat autosigné par défaut qui est installé sur la

grappe. Ces demandes entraînent des avertissements du navigateur.

|

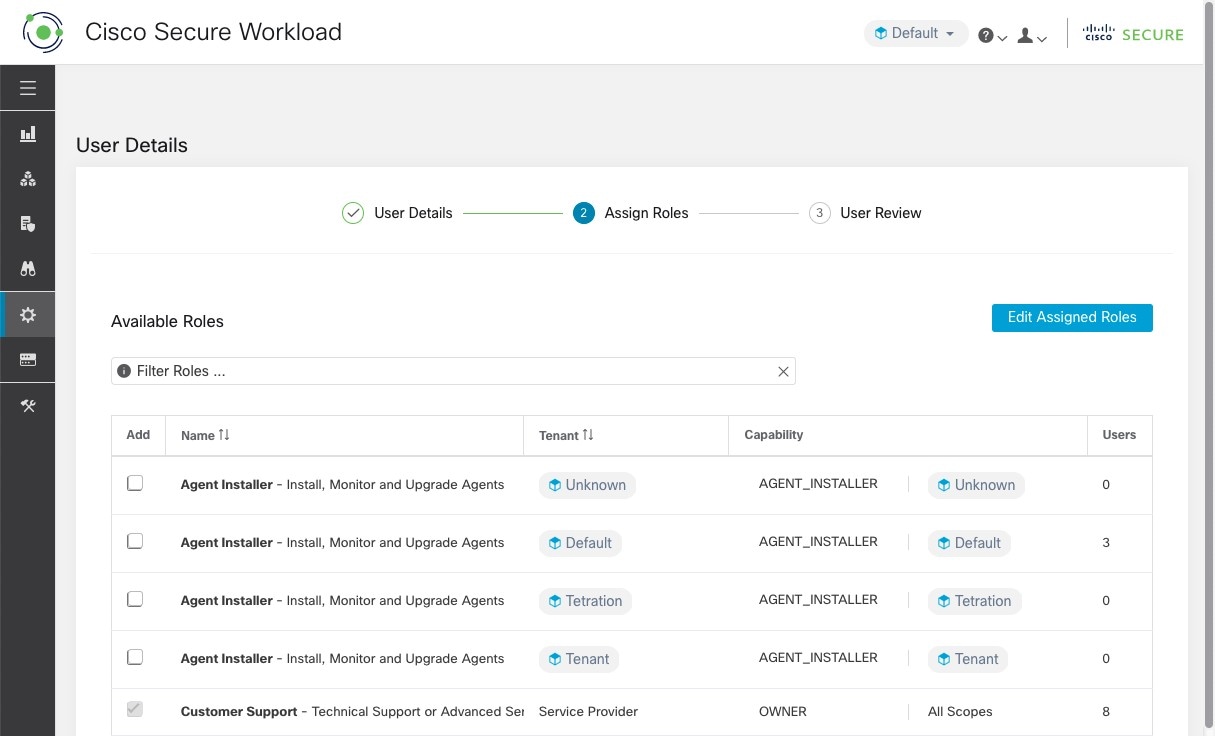

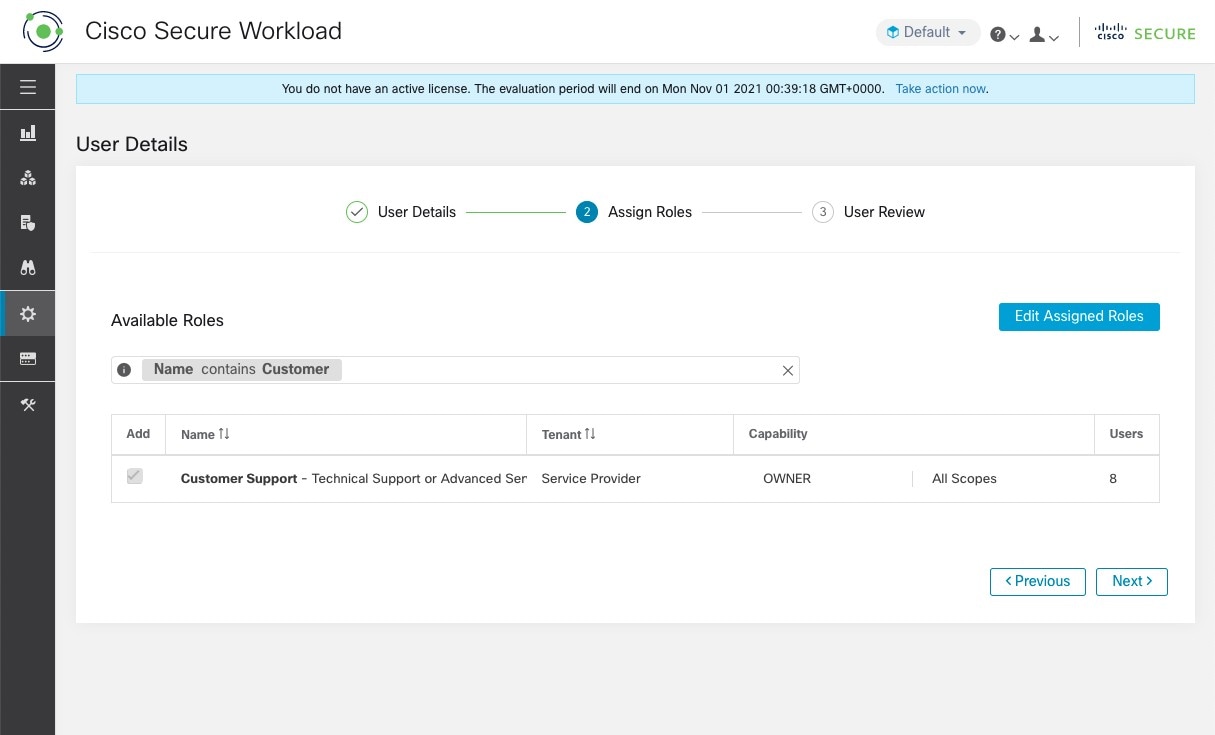

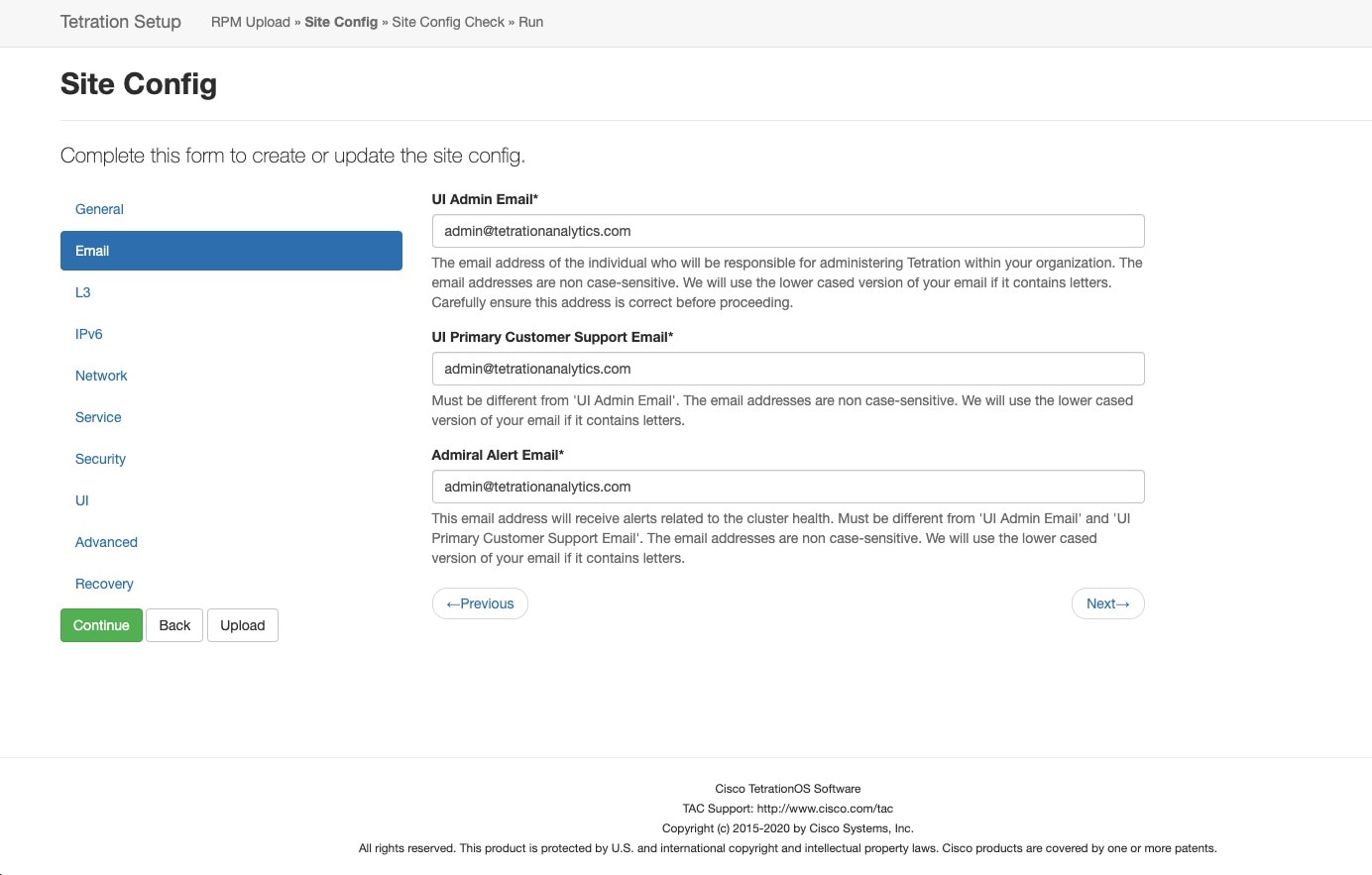

Les administrateurs du site et les utilisateurs du service d'assistance à la clientèle peuvent utiliser des certificats SSL. Dans la barre de navigation à gauche, cliquez sur .

Pour importer le certificat et la clé, cliquez sur le bouton Import New Certificate and Key (Importer le nouveau certificat et la clé).

Note

|

La première importation de la certification SSL et de la clé privée doit être effectuée par l’intermédiaire d’une connexion

réseau de confiance vers la grappe afin que la clé privée ne puisse pas être interceptée par des tiers malveillants qui ont

accès à la couche de transport.

|

Saisissez les informations suivantes pour votre certificat SSL et votre clé :

NAME peut être n’importe quel nom pour la paire de clés de certificat. Ce nom vous sera utile lorsque vous chercherez à savoir

quel certificat SSL est installé.

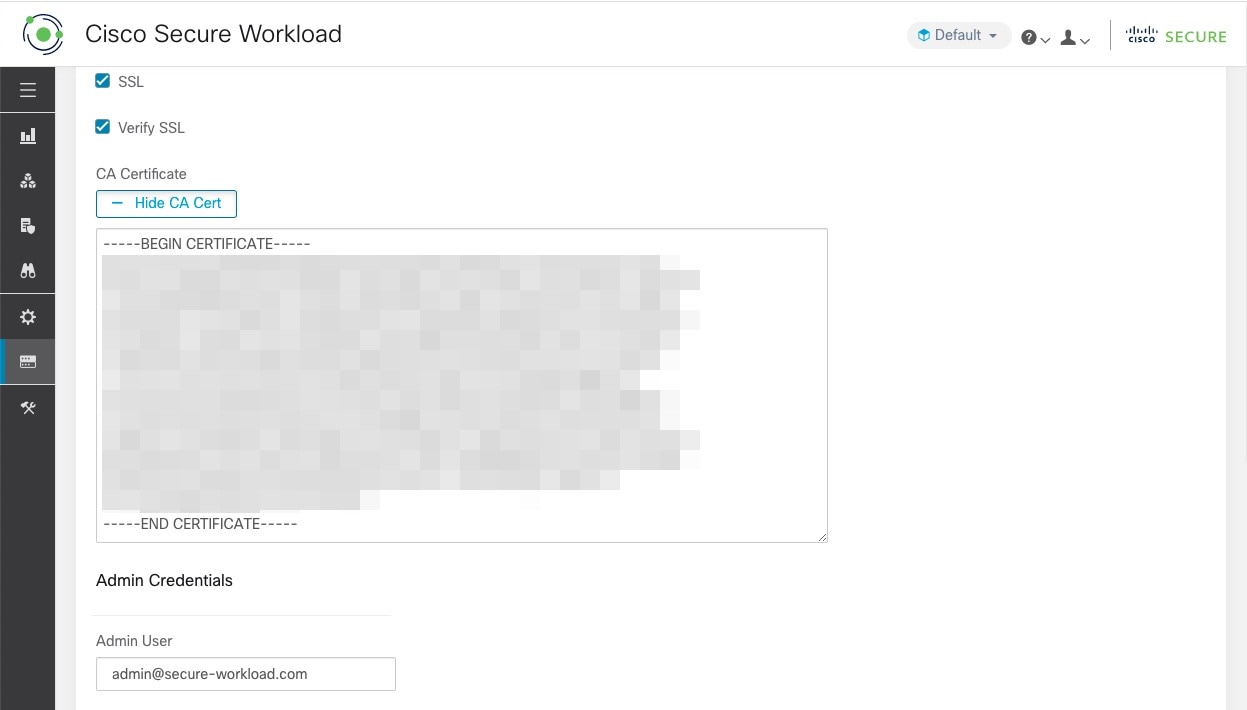

Le champCertificat X509 accepte la chaîne de certificat SSL au format Privacy Enhanced Mail (PEM). Si votre certificat SSL nécessite un groupe d’autorités

de certification intermédiaire, concaténez le groupe d’autorités de certification après votre certificat de sorte que le certificat

SSL pour votre nom de domaine complet Cisco Secure Workload se trouve au début du fichier de certificat.

Il doit avoir le format suivant :

-----BEGIN CERTIFICATE-----

< Certificat pour Nom de domaine complet Cisco Secure Workload>

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

<Contenu de l’autorité de certification intermédiaire 1>

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

<Contenu de l’autorité de certification intermédiaire 2>

-----END CERTIFICATE-----

-----BEGIN CERTIFICATE-----

<Contenu de l’autorité de certification racine>

-----END CERTIFICATE-----

Le champClé privée RSA doit indiquer la clé privée RSA de la clé publique signée dans le certificat précédent. Il doit avoir le format suivant :

-----DÉBUT DE LA CLÉ PRIVÉE RSA-----

< données de la clé privée >

----FIN DE LA CLÉ PRIVÉE RSA----

Note

|

La clé privée RSA doit être non chiffrée. Une « 500 Internal Server Error » (erreur du serveur interne 500) est émise si la

clé privée RSA est chiffrée.

|

Après l’importation, des étapes de vérification sont exécutées pour s’assurer que la clé publique signée dans le certificat

et la clé privée sont bien une paire de clés RSA. Si la vérification réussit, nous affichons le condensé SHA-1 (signature

SHA-1 et heure de création) du lot de certificats.

Rechargez le navigateur pour constater que votre connexion SSL à l’interface utilisateur Cisco Secure Workload utilise maintenant le certificat SSL nouvellement importé.

Commentaires

Commentaires