はじめに

このドキュメントでは、ISEとCatalyst 9300スイッチ間のSecurity Group Exchange Protocol(SXP)接続を設定し、理解する方法について説明します。

背景説明

SXPは、TrustSecがTrustSecデバイスにIPからSGTへのマッピングを伝播するために使用するSGT(セキュリティグループタグ)交換プロトコルです。

SXPは、SGTインラインタギングをサポートしないサードパーティ製デバイスやシスコのレガシーデバイスなどのネットワークでTrustSec機能を使用できるようにするために開発されました。

SXPはピアリングプロトコルです。一方のデバイスはスピーカーとして機能し、もう一方はリスナーとして機能できます。

SXPスピーカはIP-SGTバインディングを送信し、リスナーはこれらのバインディングを収集します。

SXP接続では、基盤となるトランスポートプロトコルとしてTCPポート64999を使用し、メッセージの整合性と信頼性を確保するためにMD5を使用します。

前提条件

要件

SXPプロトコル(SXP)およびIdentity Services Engine(ISE)の設定に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- ソフトウェアCisco IOS® XE 17.6.5以降が稼働するCisco Catalyst 9300スイッチ

Cisco ISE リリース 3.1 以降

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

コンフィギュレーション

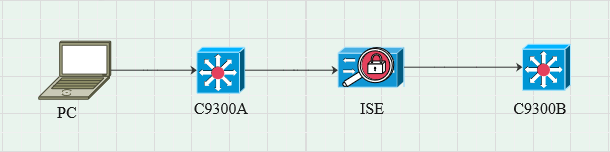

ネットワーク図

Traffic flow

PCがC9300Aで認証され、ISEがポリシーセットを使用してSGTを動的に割り当てます。

認証に合格すると、ポリシーで設定されたFramed-IPアドレスのRADIUS属性とSGTに等しいIPを持つバインディングが作成されます。

バインディングは、デフォルトドメインの下の「All SXP bindings」に表示されます。

C9300Bは、SXPプロトコルを介してISEからSXPマッピング情報を受信します。

スイッチの設定

スイッチをSXPリスナーとして設定し、ISEからIP-SGTマッピングを取得します。

| cts sxpの有効化

cts sxpデフォルトパスワードcisco

cts sxp default source-ip 10.127.213.27

cts sxp connection peer 10.127.197.53 password default mode peer hold-time 0 0 vrf Mgmt-vrf |

ISE の設定

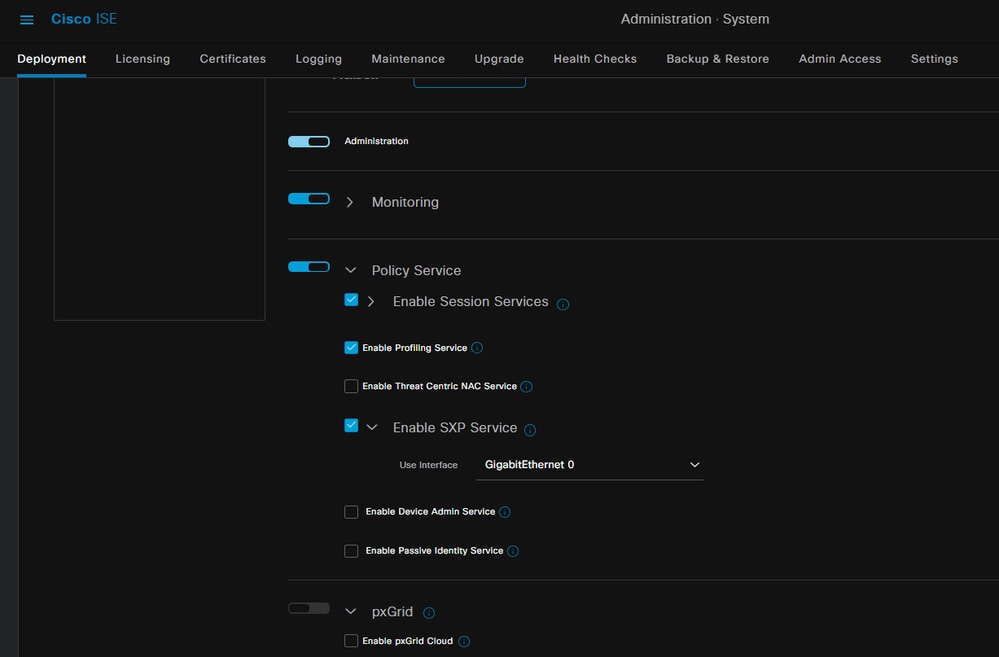

ステップ 1:ISEでSXPサービスを有効にする

Administration > System > Deployment > Editの順に移動し、Policy Serviceの下でEnable SXP Serviceを選択します。

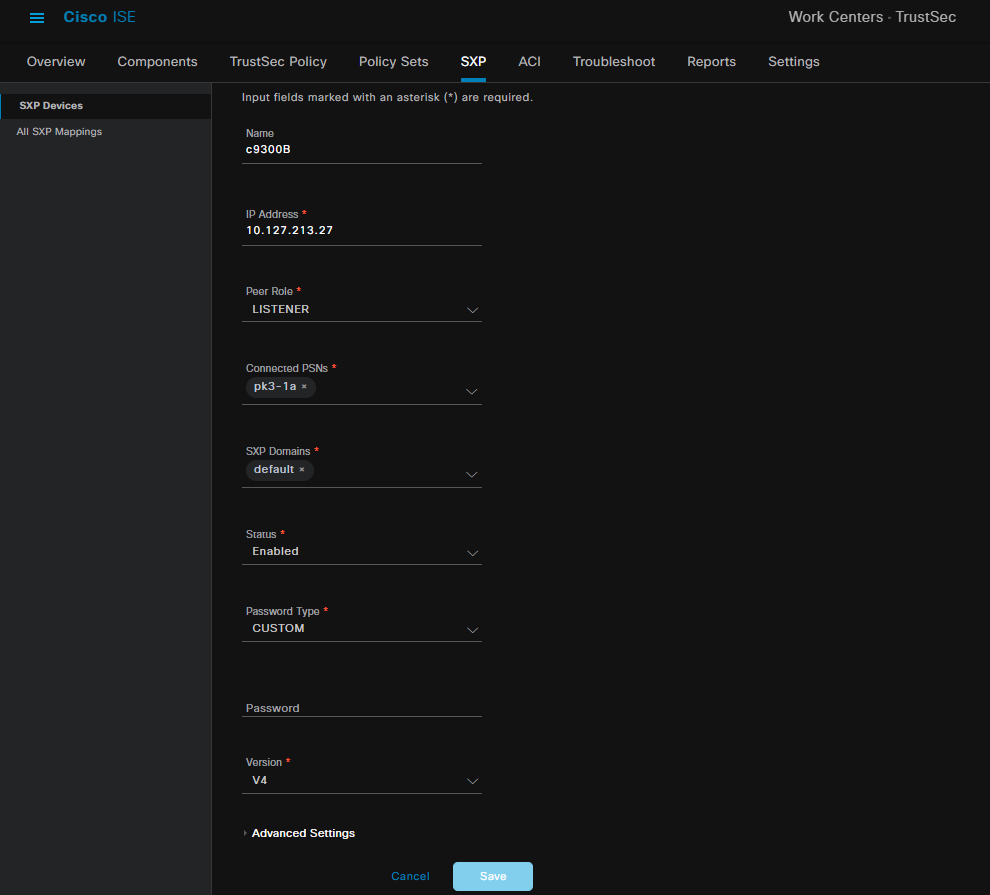

ステップ 2:SXPデバイスの追加

対応するスイッチのSXPリスナーおよびスピーカを設定するには、Workcenters > Trustsec > SXP > SXP Devicesの順に移動します。

ピアロールがListenerのスイッチを追加し、デフォルトドメインを割り当てます。

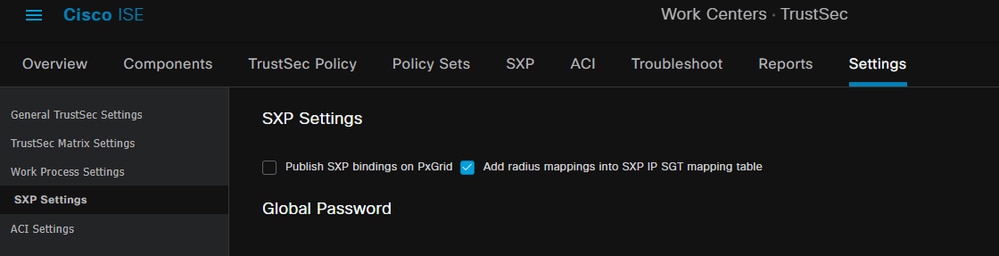

ステップ 3:SXPの設定

ISEがRadius認証を通じてダイナミックIP-SGTマッピングを学習するように、Add radius mappings into SXP IP SGT mapping tableにチェックマークが入っていることを確認します。

確認

ステップ 1:スイッチ上のSXP接続

| C9300B#show cts sxp connections vrf Mgmt-vrf

SXP:有効

サポートされる最新バージョン:4

デフォルトパスワード:設定

デフォルトのキーチェーン:未設定

デフォルトのキーチェーン名:該当なし

デフォルトの送信元IP:10.127.213.27

接続再試行オープン時間:120秒

調整期間:120秒

再試行オープンタイマーが実行されていません

エクスポートのピアシーケンスのトラバース制限:未設定

インポートのピアシーケンスのトラバース制限:未設定

0.----------------------------------------------

ピアIP:10.127.197.53

送信元IP:10.127.213.27

Connステータス:オン

Connバージョン:4

接続機能:IPv4-IPv6-Subnet

Conn保留時間:120秒

ローカルモード:SXPリスナー

接続インスタンス#:1

TCP conn fd:1

TCP conn password:デフォルトのSXPパスワード

ホールドタイマーが実行中

前回の状態変更からの継続時間: 0:00:23:36 (dd:hr:mm:sec)

SXP接続の総数= 1

0x7F128DF555E0 VRF:Mgmt-vrf、fd:1、ピアip:10.127.197.53

cdbp:0x7F128DF555E0 Mgmt-vrf <10.127.197.53、10.127.213.27> tableid:0x1 |

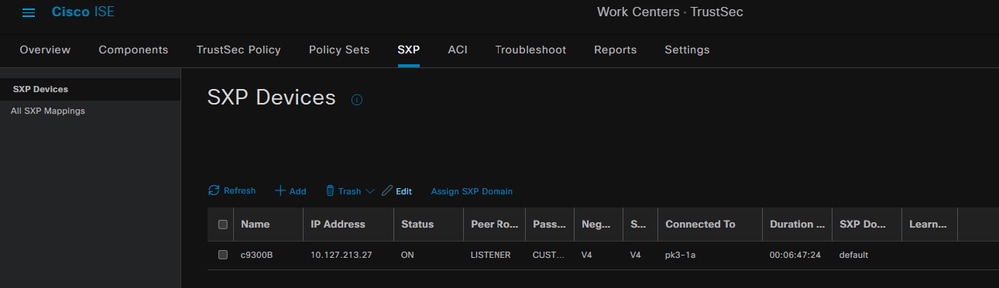

ステップ 2:ISE SXPの検証

Workcenters > Trustsec > SXP > SXP Devicesで、スイッチのSXPステータスがONになっていることを確認します。

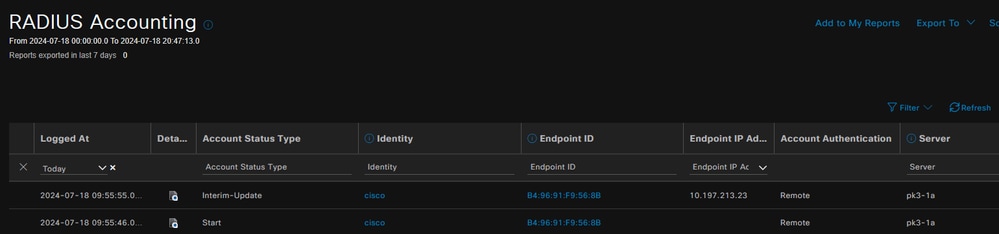

ステップ 3:RADIUS アカウンティング

ISEが、認証に成功した後にRADIUSアカウンティングパケットからFramed-IPアドレスRADIUS属性を受信したことを確認します。

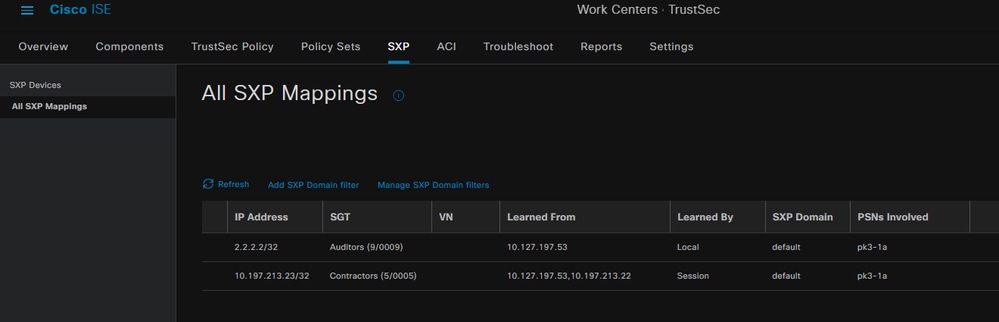

ステップ 4:ISE SXPマッピング

Radiusセッションから動的に学習したIP-SGTマッピングを表示するには、Workcenters > Trustsec > SXP > All SXP Mappingsの順に移動します。

学習者

ローカル:ISEで静的に割り当てられたIP-SGTバインディング。

Session:Radiusセッションから動的に学習されたIP-SGTバインディング。

注:ISEには、別のデバイスからIP-SGTバインディングを受信する機能があります。これらのバインディングは、「All SXP Mappings」の下の「Learned by SXP」として表示できます。

ステップ 5:スイッチでのSXPマッピング

スイッチは、SXPプロトコルを介してISEからIP-SGTマッピングを学習しました。

| C9300B#show cts sxp sgt-map vrf Mgmt-vrf brief

SXPノードID(生成済み):0x03030303(3.3.3.3)

IP-SGTマッピングは次のとおりです。

IPv4,SGT: <2.2.2.2 , 9>

IPv4,SGT: <10.197.213.23 , 5>

IP-SGTマッピングの総数:2

sxp_bnd_exp_conn_listのconn(合計:0):

C9300B番号 C9300B#show cts role-based sgt-map vrf Mgmt-vrf all

アクティブなIPv4-SGTバインディング情報 IPアドレスSGTソース

============================================

2.2.2.2 9 SXP

10.197.213.23 5 SXP IP-SGTアクティブバインディングの概要

============================================

SXPバインディングの総数= 2

アクティブなバインディングの総数= 2 |

トラブルシュート

このセクションでは、設定のトラブルシューティングに役立つ情報を紹介します。

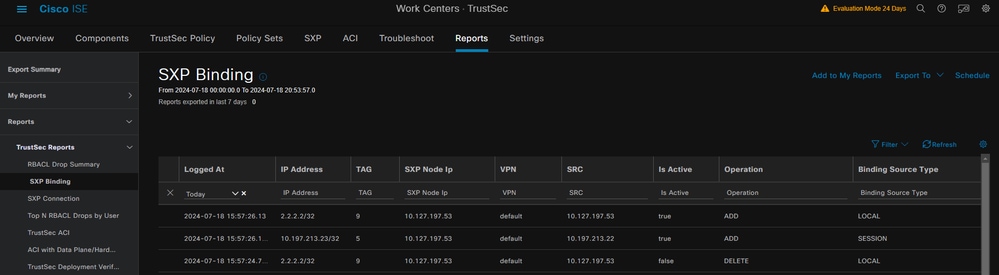

ISEレポート

ISE では、SXP バインディングや接続レポートを生成することもできます(次の図を参照)。

ISE でのデバッグ

次の属性を持つISEサポートバンドルを収集し、デバッグレベルに設定します。

- sxp

- sgtbinding

- nsf

- nsf-session

- trustsecの略

ユーザがISEサーバから認証されると、ISEはAccess Accept応答パケットにSGTを割り当てます。ユーザがIPアドレスを取得すると、スイッチはRadius Accounting Packetでフレーム化されたIPアドレスを送信します。

show logging application localStore/iseLocalStore.logの出力を示します。

| 2024-07-18 09:55:55.051 +05:30 000017592 3002お知らせRadius-Accounting: RADIUS Accounting watchdog update, ConfigVersionId=129, Device IP Address=10.197.213.22, UserName=cisco, NetworkDevice=Name pk、User-Name=cisco、NAS-IP-Address=10.197.213.22、NAS-Port=50124、Framed-IP-Address=10.197.213.23、Class=CACS:16D5C50A00000017C425E3C6:pk3-1a/510648097/25、Called-Station-ID=C4 B2-39-ED-AB-18、Calling-Station-ID=B4-96-91-F9-56-8B、Acct-Status-Type=Interim-Update、Acct-Delay-Time=0、Acct-Input-Octets=413、Acct-Output-Octets=0、Acct-Session-Id=00000007、Acct-Authentic=Remote、Acct-Input-Packets=4、 t-Output-Packets=0、Event-Timestamp=1721277745、NAS-Port-Type=Ethernet、NAS-Port-Id=TenGigabitEthernet1/0/24、cisco-av-pair=audit-session-id=16D5C50A00000017C425E3C6、cisco-av-pair=method=dot1x、cisco-av-pair=cts:security-group-tag=0005-00、AcsSessionID 3-1a/510648097/28, SelectedAccessService=既定のネットワークアクセス, RequestLatency=6, Step=11004, Step=11017, Step=15049, Step=15008, Step=22085, Step=11005, NetworkDeviceGroups=IPSEC#Is IPSEC Device#No, NetworkDeviceGroups=Location#All locations, NetworkDeviceGroups=Device Type#All Device Types, CPMSessionID=16D5C5 A00000017C425E3C6, TotalAuthenLatency=6, ClientLatency=0, Network Device Profile=Cisco, Location=Location#All Locations, Device Type=Device Type#All Device Types, IPSEC=IPSEC#Is IPSEC Device#No, |

show logging application ise-psc.log:

|

2024-07-18 09:55:55,054 DEBUG [SxpSessionNotifierThread][] ise.sxp.sessionbinding.util.SxpBindingUtil -:::-

prrtCpmBridgeから受信したセッション値をロギングします。

操作タイプ==>ADD、sessionId ==> 16D5C50A00000017C425E3C6、sessionState ==> ACCEPTED、inputIp ==> 10.197.213.23、inputSgTag ==> 0005-00、nasIp ==> 10.197.213.22null、vn ==> null

|

SXPノードはIP + SGTマッピングをH2DBテーブルに保存し、後でPANノードがこのIP SGTマッピングを収集して、ISE GUIのすべてのSXPマッピングに反映します(Workcenters ->Trustsec -> SXP->すべてのSXPマッピング)。

show logging application sxp_appserver/sxp.logの出力を示します。

| 2024-07-18 10:01:01,312 INFO [sxpservice-http-96441] cisco.ise.sxp.rest.SxpGlueRestAPI:147 - SXP-PEERFセッションバインディングの追加バッチサイズ: 1

2024-07-18 10:01:01,317 DEBUG [SxpNotificationSerializer-Thread] cpm.sxp.engine.services.NotificationSerializerImpl:202 – タスクの処理[add=true, notification=RestSxpLocalBinding(tag=5, groupName=null, ipAddress=10.197.213.23/32, nasIp=10.197.213.22, Id=16D5C50A00000017C425E3C6、peerSequence=null、sxpBindingOpType=null、sessionExpiryTimeInMillis=0、apic=false、routable=true、vns=[]) 2024-07-18 10:01:01,344 DEBUG [SxpNotificationSerializer-Thread] cisco.cpm.sxp.engine.SxpEngine:1543 - [VPN: 'default']新しいバインドの追加: MasterBindingIdentity [ip=10.197.213.23/32, peerSequence=10.127.197.53,10.197.2 3.22、tag=5、isLocal=true、sessionId=16D5C50A00000017C425E3C6、vn=DEFAULT_VN]

2024-07-18 10:01:01,344 DEBUG [SxpNotificationSerializer-Thread] cisco.cpm.sxp.engine.SxpEngine:1581 - 1つのバインディングの追加

2024-07-18 10:01:01,344 DEBUG [SxpNotificationSerializer-Thread] cisco.cpm.sxp.engine.MasterDbListener:251 - バインディングを追加するためにH2ハンドラにタスクを送信しています。バインディング数: 1

2024-07-18 10:01:01,344 DEBUG [H2_HANDLER] cisco.cpm.sxp.engine.MasterDbListener:256 - MasterDbListener Processing onAdded - bindingsCount: 1 |

SXPノードは、最新のIP-SGTバインディングでピアスイッチを更新します。

| 2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:93 - SXP_PERF:SEND_UPDATE_BUFFER_SIZE=32

2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:116 - SENT_UPDATEを[ISE:10.127.197.53][10.127.197.53:64999/10.127.213.27:31025][O|Sv4]

2024-07-18 10:01:01,346 DEBUG [pool-7-thread-4] opendaylight.sxp.core.service.UpdateExportTask:137 - SENT_UPDATE SUCCESSFUL to [ISE:10.127.197.53][10.127.197.53:64999/10.127.213.27:31025][O|Sv4] |

スイッチのデバッグ

SXPの接続とアップデートのトラブルシューティングを行うには、スイッチで次のデバッグを有効にします。

debug cts sxp conn

debug cts sxpエラー

デバッグcts sxp mdb

debug cts sxpメッセージ

スイッチがSXPスピーカー「ISE」からSGT-IPマッピングを受信しました。

次のログを表示するには、Show loggingをチェックします。

|

Jul 18 04:23:04.324: CTS-SXP-MSG:sxp_recv_update_v4 <1>ピアip: 10.127.197.53

7月18日04:23:04.324: CTS-SXP-MDB:IMU追加binding:- <conn_index = 1>ピア10.127.197.53

7月18日04:23:04.324: CTS-SXP-MDB:mdb_send_msg <IMU_ADD_IPSGT_DEVID>

7月18日04:23:04.324: CTS-SXP-INTNL:mdb_send_msg mdb_process_add_ipsgt_devid開始

7月18日04:23:04.324: CTS-SXP-MDB:sxp_mdb_inform_rbm tableid:0x1 sense:1 sgt:5 peer:10.127.197.53

7月18日04:23:04.324: CTS-SXP-MDB:SXP MDB:エントリがip 10.197.213.23 sgt 0x0005を追加

7月18日04:23:04.324: CTS-SXP-INTNL:mdb_send_msg mdb_process_add_ipsgt_devid完了 |

関連情報

ISE 3.1管理ガイドのセグメンテーション

CatalystコンフィギュレーションガイドTrustsecの概要