- このマニュアルについて

- サイトツーサイトおよびクライアント VPN

- IPsec および ISAKMP

- L2TP over IPsec

- 全般 VPN パラメータ

- 接続プロファイル、グループ ポリシー、およびユーザ

- VPN の IP アドレス

- リモート アクセス IPSec VPN

- ネットワーク アドミッション コントロール

- PPPoE クライアント

- LAN-to-LAN IPsec VPN

- AnyConnect VPN Client 接続

- AnyConnect ホスト スキャン

- 認可および認証用の外部サーバ

- クライアントレス SSL VPN

- クライアントレス SSL VPN の概要

- 基本的なクライアントレス SSL VPN のコンフィギュレーション

- 高度なクライアントレス SSL VPN のコンフィギュレーション

- ポリシー グループ

- クライアントレス SSL VPN リモート ユーザ

- クライアントレス SSL VPN ユーザ

- モバイル デバイスでのクライアントレス SSL VPN

- クライアントレス SSL VPN のカスタマイズ

- クライアントレス SSL VPN のトラブルシューティング

- クライアントレス SSL VPN ライセンス

Cisco ASA シリーズ VPN CLI コンフィギュレーション ガイド ソフトウェア バージョン 9.3

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年12月6日

章のタイトル: AnyConnect VPN Client 接続

- AnyConnect VPN Client 接続に関する情報

- AnyConnect 接続のライセンス要件

- ガイドラインと制限事項

- AnyConnect 接続の設定

- クライアントを Web 展開するための ASA の設定

- 永続的なクライアント インストールのイネーブル化

- DTLS の設定

- リモート ユーザに対するプロンプト

- AnyConnect クライアント プロファイル ダウンロードのイネーブル化

- AnyConnect クライアントの遅延アップグレードのイネーブル化

- 追加の AnyConnect クライアント機能のイネーブル化

- Start Before Logon のイネーブル化

- AnyConnect ユーザ メッセージの言語の変換

- 高度な AnyConnect SSL 機能の設定

- AnyConnect クライアント イメージのアップデート

- IPv6 VPN アクセスのイネーブル化

- AnyConnect 接続のモニタリング

- AnyConnect VPN セッションのログオフ

- AnyConnect 接続をイネーブルにする設定例

- AnyConnect 接続の機能履歴

AnyConnect VPN Client 接続

この章では、AnyConnect VPN Client 接続を設定する方法について説明します。次の項目を取り上げます。

AnyConnect VPN Client 接続に関する情報

Cisco AnyConnect Secure Mobility Client によりリモート ユーザは、ASA へのセキュアな SSL 接続または IPsec/IKEv2 接続を確立できます。事前にクライアントがインストールされていない場合、リモート ユーザは、SSL または IPsec/IKEv2 VPN 接続を受け入れるように設定されているインターフェイスの IP アドレスをブラウザに入力します。ASA が、http:// 要求を https:// にリダイレクトするように設定されていない限り、ユーザは URL を https://< address > の形式で入力する必要があります。

URL が入力されると、ブラウザはそのインターフェイスに接続し、ログイン画面を表示します。ユーザがログインと認証に成功し、そのユーザがクライアントを要求していると ASA で識別されると、セキュリティ アプライアンスは、リモート コンピュータのオペレーティング システムに合うクライアントをダウンロードします。ダウンロード後、クライアントは自分自身でインストールと設定を行い、セキュアな SSL または IPsec/IKEv2 接続を確立します。接続の終了時には、(設定に応じて)そのまま残るか、または自分自身をアンインストールします。

以前にインストールされているクライアントの場合は、ユーザの認証時に、ASA がクライアントのリビジョンを検査して、必要に応じてクライアントをアップグレードします。

クライアントが ASA と SSL VPN 接続をネゴシエートした場合は、Transport Layer Security(TLS)を使用して接続します。状況に応じて、Datagram Transport Layer Security(DTLS)が使用されます。DTLS により、一部の SSL 接続で発生する遅延および帯域幅の問題が回避され、パケット遅延の影響を受けやすいリアルタイム アプリケーションのパフォーマンスが向上します。

AnyConnect クライアントは、ASA からダウンロードできます。または、システム管理者が手動でリモート PC にインストールできます。クライアントを手動でインストールする方法の詳細については、『 Cisco AnyConnect VPN Client Administrator Guide 』を参照してください。

ASA は、ユーザが確立している接続のグループ ポリシーまたはユーザ名属性に基づきクライアントをダウンロードします。自動的にクライアントをダウンロードするように ASA を設定するか、またはクライアントをダウンロードするかをリモート ユーザに確認するように設定できます。後者の場合、ユーザが応答しなかった場合は、タイムアウト時間が経過した後にクライアントをダウンロードするか、ログイン ページを表示するように ASA を設定できます。

AnyConnect 接続のライセンス要件

(注) この機能は、ペイロード暗号化機能のないモデルでは使用できません。

(注) クライアントレス SSL VPN セッションを開始した後、ポータルから AnyConnect クライアント セッションを開始した場合は、合計 1 つのセッションが使用されています。これに対して、最初に AnyConnect クライアントを(スタンドアロン クライアントなどから)開始した後、クライアントレス SSL VPN ポータルにログインした場合は、2 つのセッションが使用されています。

すべてのタイプの組み合わせ VPN セッションの最大数は、この表に示す最大セッション数を超えることはできません。ASA 5505 では、組み合わせセッションの最大数は 10(基本ライセンスの場合)または 25(Security Plus ライセンスの場合)です。

共有ライセンスによって、ASA は複数のクライアントの ASA の共有ライセンス サーバとして機能します。共有ライセンス プールは大規模ですが、個々の ASA によって使用されるセッションの最大数は、永続的なライセンスで指定される最大数を超えることはできません。

AnyConnect Essentials ライセンスにより、AnyConnect VPN クライアントは ASA へのアクセスが可能になります。このライセンスでは、ブラウザベースの SSL VPN アクセスまたは Cisco Secure Desktop はサポートされていません。これらの機能に対しては、AnyConnect Essentials ライセンスの代わりに AnyConnect Premium ライセンスがアクティブ化されます。AnyConnect Essentials ライセンスを所有する VPN ユーザは、Web ブラウザを使用してログインし、AnyConnect クライアントをダウンロードおよび起動(WebLaunch)することができます。このライセンスと AnyConnect Premium SSL VPN ライセンスのいずれでイネーブル化されたかには関係なく、AnyConnect クライアント ソフトウェアには同じクライアント機能のセットが装備されています。特定の ASA では、AnyConnect Premium ライセンス(全タイプ)または Advanced Endpoint Assessment ライセンスを、AnyConnect Essentials ライセンスと同時にアクティブにすることはできません。ただし、同じネットワーク内の異なる ASA で、AnyConnect Essentials ライセンスと AnyConnect Premium ライセンスを実行することは可能です。デフォルトでは、ASA は AnyConnect Essentials ライセンスを使用しますが(存在する場合)、no anyconnect-essentials コマンドを使用すると、AnyConnect Essentials ライセンスをディセーブルにして他のライセンスを使用できます。AnyConnect Essentials ライセンスおよび AnyConnect Premium ライセンスでサポートされている機能の詳細なリストについては、『AnyConnect Secure Mobility Client Features, Licenses, and OSs』を参照してください。http://www.cisco.com/en/US/products/ps10884/products_feature_guides_list.html

ガイドラインと制限事項

この項では、この機能のガイドラインと制限事項について説明します。

リモート PC のシステム要件

AnyConnect Secure Mobility Client を実行するエンドポイント コンピュータの要件については、ASA で展開する AnyConnect クライアント バージョンのリリース ノートを参照してください。

リモート HTTPS 証明書の制限事項

AnyConnect 接続の設定

ここでは、ASA がAnyConnect VPN クライアント接続を受け入れるように設定するための前提条件、制限事項、および詳細なタスクについて説明します。

クライアントを Web 展開するための ASA の設定

前提条件

手順の詳細

永続的なクライアント インストールのイネーブル化

永続的なクライアント インストールをイネーブルにすると、クライアントの自動アンインストール機能がディセーブルになります。クライアントは、後続の接続のためにリモート コンピュータにインストールされたままなので、リモート ユーザの接続時間が短縮されます。

特定のグループまたはユーザに対する永続的なクライアント インストールをイネーブルにするには、グループ ポリシー webvpn モードまたはユーザ名 webvpn モードで anyconnect keep-installer コマンドを使用します。

anyconnect keep-installer installer

デフォルトでは、クライアントの永続的なインストールはイネーブルになっています。セッションの終了時に、クライアントはリモート コンピュータ上に残ります。次の例では、セッションの終了時点でリモート コンピュータのクライアントを削除するように既存のグループ ポリシー sales を設定します。

DTLS の設定

Datagram Transport Layer Security(DTLS)を使用すると、SSL VPN 接続を確立している AnyConnect クライアントで、2 つのトンネル(SSL トンネルと DTLS トンネル)を同時に使用できます。DTLS を使用すると、SSL 接続で発生する遅延および帯域幅の問題が回避され、パケット遅延の影響を受けやすいリアルタイム アプリケーションのパフォーマンスが向上します。

デフォルトでは、DTLS がイネーブルになるのは、インターフェイスで SSL VPN アクセスをイネーブルにした場合です。DTLS をディセーブルにすると、SSL VPN 接続は SSL VPN トンネルだけに接続します。

(注) DTLS を TLS 接続にフォール バックさせるには、デッド ピア検知(DPD)をイネーブルにする必要があります。DPD をイネーブルにしない場合、DTLS 接続で問題が発生すると、TLS にフォール バックする代わりに接続は終了します。DPD のイネーブル化の詳細については、「Dead Peer Detection のイネーブル化と調整」を参照してください。

webvpn コンフィギュレーション モードで、 enable コマンドの tls-only オプションを使用すると、すべての AnyConnect クライアント ユーザに対して DTLS をディセーブルにできます。

hostname(config-webvpn)# enable outside tls-only

デフォルトでは、特定のグループまたはユーザに対して DTLS をイネーブルにするには、グループ ポリシー webvpn コンフィギュレーション モードまたはユーザ名 webvpn コンフィギュレーション モードで、 anyconnect ssl dtls コマンドを使用します。

[ no ] anyconnect ssl dtls {enable interface | none}

DTLS をディセーブルにする必要がある場合は、このコマンドの no 形式を使用します。次に例を示します。

リモート ユーザに対するプロンプト

ASA で、リモート SSL VPN クライアント ユーザがクライアントをダウンロードするためのプロンプトをイネーブルにするには、グループ ポリシー webvpn コンフィギュレーション モードまたはユーザ名 webvpn コンフィギュレーション モードで anyconnect ask コマンドを使用します。

[ no ] anyconnect ask { none | enable [ default { webvpn | } timeout value ]}

anyconnect enable を指定すると、クライアントをダウンロードするか、クライアントレス ポータル ページに移動するかをリモート ユーザに尋ねるプロンプトを表示し、ユーザの応答を無期限に待機します。

anyconnect ask enable default を指定すると、クライアントをすぐにダウンロードします。

anyconnect ask enable default webvpn を指定すると、ポータル ページにすぐに移動します。

anyconnect ask enable default timeout value を指定すると、クライアントをダウンロードするか、またはクライアントレス ポータル ページに移動するかを尋ねるプロンプトをリモート ユーザに表示し、デフォルト アクション(クライアントのダウンロード)を実行する前に、 value の間待機します。

anyconnect ask enable default clientless timeout value を指定すると、クライアントをダウンロードするか、またはクライアントレス ポータル ページに移動するかを尋ねるプロンプトをリモート ユーザに表示し、デフォルト アクション(クライアントレス ポータル ページの表示)を実行する前に、 value の間待機します。

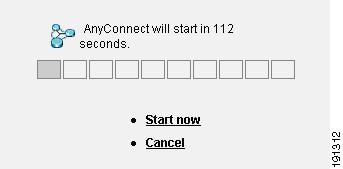

図 10-1 に、 default anyconnect timeout value または default webvpn timeout value が設定された場合にリモート ユーザに表示されるプロンプトを示します。

図 10-1 SSL VPN Client のダウンロードに関してリモート ユーザに表示されるプロンプト

次の例では、ASA でクライアントをダウンロードするか、またはクライアントレス ポータル ページに移動するかを尋ねるプロンプトを表示して、クライアントをダウンロードする前に 応答を 10 秒 待機するように設定しています。

AnyConnect クライアント プロファイル ダウンロードのイネーブル化

AnyConnect プロファイルで Cisco AnyConnect Secure Mobility Client 機能をイネーブルにします(コア クライアントのコンフィギュレーション設定と VPN 機能、およびオプションのクライアント モジュールのコンフィギュレーション設定を含む XML ファイル、ネットワーク アクセス マネージャ(NAM)、ポスチャ、テレメトリ、Web Security)。ASA は AnyConnect のインストールおよびアップデート中にプロファイルを展開します。ユーザがプロファイルの管理や修正を行うことはできません。

プロファイルは、AnyConnect プロファイル エディタを使用して設定できます。このエディタは、ASDM から起動できる便利な GUI ベースの設定ツールです。Windows 用 AnyConnect ソフトウェア パッケージ バージョン 2.5 以降には、エディタが含まれています。このエディタは、AnyConnect パッケージを ASA にロードし、AnyConnect クライアント イメージとして指定するとアクティブ化されます。

ASDM に統合されたプロファイル エディタの代わりに、Windows 用プロファイル エディタのスタンドアロン バージョンも使用できます。クライアントを事前展開する場合は、ソフトウェア管理システムを使用してコンピュータに展開する、VPN サービス用のプロファイルおよびその他のモジュールを、スタンドアロンのプロファイル エディタを使用して作成できます。プロファイル エディタの使用の詳細については、『 Cisco AnyConnect Secure Mobility Client Administrator Guide 』を参照してください。

(注) AnyConnect クライアント プロトコルのデフォルトは SSL です。IPsec IKEv2 をイネーブルにするには、ASA で IKEv2 設定を設定し、また、クライアント プロファイルのプライマリ プロトコルとして IKEv2 を設定する必要があります。IKEv2enabled プロファイルは、エンドポイント コンピュータに展開する必要があります。それ以外の場合、クライアントは SSL を使用して接続を試行します。詳細については、『Cisco AnyConnect Secure Mobility Client Administrator Guide』を参照してください。

次の手順に従いプロファイルを編集し、ASA でプロファイルのリモート クライアントへのダウンロードをイネーブルにします。

ステップ 2![]() tftp または別の方式を使用して、ASA のフラッシュ メモリにプロファイル ファイルをロードします。

tftp または別の方式を使用して、ASA のフラッシュ メモリにプロファイル ファイルをロードします。

ステップ 3![]() webvpn コンフィギュレーション モードで anyconnect profiles コマンドを使用して、キャッシュ メモリにロードするクライアント プロファイルとしてこのファイルを識別します。

webvpn コンフィギュレーション モードで anyconnect profiles コマンドを使用して、キャッシュ メモリにロードするクライアント プロファイルとしてこのファイルを識別します。

次に、プロファイルとしてファイル sales_hosts.xml と engineering_hosts.xml を指定する例を示します。

キャッシュ メモリにロードされたプロファイルを表示するには、 dir cache:stc/profiles コマンドを使用します。

ステップ 4![]() グループ ポリシー webvpn コンフィギュレーション モードを開始し、 anyconnect profiles コマンドを使用して、グループ ポリシーのクライアント プロファイルを指定します。

グループ ポリシー webvpn コンフィギュレーション モードを開始し、 anyconnect profiles コマンドを使用して、グループ ポリシーのクライアント プロファイルを指定します。

使用可能なプロファイルを表示するには、 anyconnect profiles value コマンドに続けて、疑問符( ? )を入力します。次に例を示します。

次の例では、クライアント プロファイル タイプが vpn のプロファイル sales を使用するようにグループ ポリシーを設定します。

AnyConnect クライアントの遅延アップグレードのイネーブル化

AnyConnect ユーザは、遅延アップグレードを使用して、クライアント アップグレードのダウンロードを遅らせることができます。クライアント アップデートが使用できる場合、AnyConnect は、更新するか、またはアップグレードを延期するかを尋ねるダイアログを開きます。

遅延アップグレードをイネーブルにするには、カスタム属性タイプと名前付きの値を ASA に追加して、グループ ポリシーでこれらの属性を参照および設定します。

ステップ 1![]() webvpn コンフィギュレーション モードで anyconnnect-custom-attr コマンドを使用してカスタム属性タイプを作成します。

webvpn コンフィギュレーション モードで anyconnnect-custom-attr コマンドを使用してカスタム属性タイプを作成します。

[no] anyconnect-custom-attr attr-type [description description ]

次に、カスタム属性タイプ DeferredUpdateAllowed および DeferredUpdateDismissTimeout を追加する例を示します。

ステップ 2![]() グローバル コンフィギュレーション モードで anyconnect-custom-data コマンドを使用してカスタム属性の名前付きの値を追加します。

グローバル コンフィギュレーション モードで anyconnect-custom-data コマンドを使用してカスタム属性の名前付きの値を追加します。

[no] anyconnect-custom-data attr-type attr-name attr-value

次に、カスタム属性タイプ DeferredUpdateDismissTimout の名前付きの値と、DeferredUpdateAllowed をイネーブルにするための名前付きの値を追加する例を示します。

ステップ 3![]() anyconnect-custom コマンドを使用して、カスタム属性の名前付きの値をグループ ポリシーに追加するか、グループ ポリシーから削除します。

anyconnect-custom コマンドを使用して、カスタム属性の名前付きの値をグループ ポリシーに追加するか、グループ ポリシーから削除します。

anyconnect-custom attr-type value attr-name

anyconnect-custom attr-type none

no anyconnect-custom attr-type

次に、sales という名前のグループ ポリシーで延期アップデートを有効にしてタイムアウトを 150 秒に設定する例を示します。

追加の AnyConnect クライアント機能のイネーブル化

ダウンロード時間を最小限に抑えるために、クライアントは必要なコア モジュールのダウンロード(ASA から)だけを要求します。追加機能が AnyConnect クライアントで使用可能になったら、それらの機能を使用できるようにするためにリモート クライアントをアップデートする必要があります。

新しい機能をイネーブルにするには、グループ ポリシー webvpn またはユーザ名 webvpn コンフィギュレーション モードで anyconnect modules コマンドを使用して、新しいモジュール名を指定する必要があります。

[no ] anyconnect modules { none | value string }

各クライアント機能に対して入力する値のリストについては、Cisco AnyConnect VPN Client のリリース ノートを参照してください。

Start Before Logon のイネーブル化

Start Before Logon(SBL)を使用すると、Windows PC にインストールされている AnyConnect クライアントに対するログイン スクリプト、パスワード キャッシング、ドライブ マッピングなどが使用できるようになります。SBL では、AnyConnect クライアントの Graphical Identification and Authentication(GINA)をイネーブルにするモジュールをダウンロードするように ASA をイネーブルにする必要があります。次の手順は、SBL をイネーブルにする方法を示しています。

次の例では、ユーザはグループ ポリシー telecommuters でグループ ポリシー属性モードを開始し、そのグループ ポリシーで webvpn コンフィギュレーション モードを開始し、ストリング vpngina を指定します。

ステップ 2![]() クライアント プロファイル ファイル(AnyConnectProfile.tmpl)のコピーを取得します。

クライアント プロファイル ファイル(AnyConnectProfile.tmpl)のコピーを取得します。

ステップ 3![]() プロファイル ファイルを編集して SBL がイネーブルであることを指定します。次の例では、Windows 用のプロファイル ファイル(AnyConnectProfile.tmpl)の関係部分を示しています。

プロファイル ファイルを編集して SBL がイネーブルであることを指定します。次の例では、Windows 用のプロファイル ファイル(AnyConnectProfile.tmpl)の関係部分を示しています。

<UseStartBeforeLogon> タグによって、クライアントが SBL を使用するかどうかが決まります。SBL をオンにするには、 false を true で置き換えます。次の例は、SBL がオンになっているタグを示しています。

ステップ 4![]() AnyConnectProfile.tmpl に対する変更を保存し、webvpn コンフィギュレーション モードで profile コマンドを使用して、ASA のグループまたはユーザに対するプロファイル ファイルをアップデートします。次に例を示します。

AnyConnectProfile.tmpl に対する変更を保存し、webvpn コンフィギュレーション モードで profile コマンドを使用して、ASA のグループまたはユーザに対するプロファイル ファイルをアップデートします。次に例を示します。

AnyConnect ユーザ メッセージの言語の変換

ASA には、ブラウザベースのクライアントレス SSL VPN 接続を開始するユーザに表示されるポータルと画面、および Cisco AnyConnect VPN Client ユーザに表示されるインターフェイスの言語変換機能があります。

この項では、これらのユーザ メッセージを変換するために ASA を設定する方法について説明します。次の項目を取り上げます。

言語変換の概要

リモート ユーザに可視である機能エリアとそれらのメッセージは、変換ドメイン内にまとめられています。 Cisco AnyConnect VPN Client のユーザ インターフェイスに表示されるすべてのメッセージは、AnyConnect ドメイン内にあります。

ASA のソフトウェア イメージ パッケージには、AnyConnect ドメインの変換テーブル テンプレートが含まれています。このテンプレートはエクスポートでき、入力する URL にテンプレートの XML ファイルが作成されます。このファイルのメッセージ フィールドは空です。メッセージを編集して、テンプレートをインポートし、フラッシュ メモリに置かれる新しい変換テーブル オブジェクトを作成できます。

既存の変換テーブルをエクスポートすることもできます。作成した XML ファイルに事前に編集したメッセージが表示されます。この XML ファイルを同じ言語名で再インポートすると、変換テーブル オブジェクトの新しいバージョンが作成され、以前のメッセージが上書きされます。AnyConnect ドメインの変換テーブルに対する変更は、ただちに AnyConnect クライアント ユーザに表示されます。

変換テーブルの作成

次の手順では、AnyConnect ドメインの変換テーブルを作成する方法について説明します。

次の例では、 show webvpn translation-table コマンドによって、使用可能な変換テーブル テンプレートとテーブルを表示しています。

次に、AnyConnect 変換ドメイン用の変換テーブルをエクスポートします。作成された XML ファイルのファイル名は client という名前が付けられ、空のメッセージ フィールドが含まれています。

次の例では、 zh という名前の変換テーブルをエクスポートします。このテーブルは、テンプレートから事前にインポートされたものです。zh は中国語について Microsoft Internet Explorer で使用される省略形です。

ステップ 2![]() 変換テーブルの XML ファイルを編集します。次の例は、AnyConnect テンプレートの一部を示しています。この出力の最後には、 Connected メッセージのメッセージ ID フィールド(msgid)とメッセージ文字列フィールド(msgstr)が含まれています。このメッセージは、クライアントが VPN 接続を確立するときに AnyConnect クライアント GUI に表示されます。完全なテンプレートには、多くのメッセージ フィールドのペアが含まれています。

変換テーブルの XML ファイルを編集します。次の例は、AnyConnect テンプレートの一部を示しています。この出力の最後には、 Connected メッセージのメッセージ ID フィールド(msgid)とメッセージ文字列フィールド(msgstr)が含まれています。このメッセージは、クライアントが VPN 接続を確立するときに AnyConnect クライアント GUI に表示されます。完全なテンプレートには、多くのメッセージ フィールドのペアが含まれています。

msgid には、デフォルト変換が含まれています。msgid に続く msgstr が変換を提供します。変換を作成するには、msgstr 文字列の引用符の間に変換対象のテキストを入力します。たとえば、メッセージ「Connected」をスペイン語で変換するには、引用符の間にスペイン語のテキストを挿入します。

ステップ 3![]() 特権 EXEC モードで import webvpn translation-table コマンドを使用して、変換テーブルをインポートします。ブラウザと互換性がある言語の省略形を付けて新しい変換テーブルの名前を指定します。

特権 EXEC モードで import webvpn translation-table コマンドを使用して、変換テーブルをインポートします。ブラウザと互換性がある言語の省略形を付けて新しい変換テーブルの名前を指定します。

次の例では、米国内スペイン語圏について Microsoft Internet Explorer で使用される省略形である es-us で XML ファイルがインポートされます。

高度な AnyConnect SSL 機能の設定

次の項では、AnyConnect SSL VPN 接続を調整する高度な機能について説明します。次の項目を取り上げます。

•![]() 「Dead Peer Detection のイネーブル化と調整」

「Dead Peer Detection のイネーブル化と調整」

•![]() 「圧縮の使用」

「圧縮の使用」

キーの再生成のイネーブル化

ASA と AnyConnect クライアントが SSL VPN 接続でキー再生成を行うときは、暗号キーと初期化ベクトルを再ネゴシエーションして、接続のセキュリティを高めます。

特定のグループまたはユーザの SSL VPN 接続で、クライアントによるキー再生成の実行をイネーブルにするには、グループ ポリシー webvpn モードまたはユーザ名 webvpn モードで anyconnect ssl rekey コマンドを使用します。

[no]anyconnect ssl rekey { method { new-tunnel | none | ssl } | time minutes }

method new-tunnel は、キーの再生成中にクライアントが新規トンネルを確立するように指定します。

method ssl は、キー再生成中にクライアントが新規トンネルを確立するように指定します。

method none は、キー再生成をディセーブルにします。

(注) キーの再生成方法を ssl または new-tunnel に設定すると、キー再生成時に SSL 再ネゴシエーションが行われず、クライアントがキー再生成時に新規トンネルを確立することが指定されます。anyconnect ssl rekey コマンドの履歴に関するコマンド リファレンスを参照してください。

time minutes は、セッションの開始からまたは前回のキー再生成から、キーの再生成が行われるまでの時間を 1 から 10080(1 週間)の分数で指定します。

次の例では、セッション開始の 30 分後に実施されるキー再生成中に、既存のグループ ポリシー sales に対する SSL との再ネゴシエーションを実施するようにクライアントを設定しています。

Dead Peer Detection のイネーブル化と調整

Dead Peer Detection(DPD)により、ピアの応答がなく接続が失敗している場合には、ASA(ゲートウェイ)またはクライアント側で瞬時に検出できます。

ASA またはクライアントで特定のグループまたはユーザについて DPD をイネーブルにし、ASA またはクライアントが DPD を実行する頻度を設定するには、グループ ポリシーまたはユーザ名 webvpn モードで anyconnect dpd-interval コマンドを使用します。

anyconnect dpd-interval {[ gateway { seconds | none }] | [ client { seconds | none }] }

gateway seconds は、ASA(ゲートウェイ)で実行する DPD をイネーブルにして、ASA(ゲートウェイ)での DPD の実行頻度(5 ~ 3600 秒)を指定します。

gateway none は、ASA による DPD をディセーブルにします。

client seconds は、クライアントによる DPD をイネーブルにし、クライアントが DPD を実行する頻度(5 ~ 3600 秒)を指定します。

client none は、クライアントによって実行される DPD をディセーブルにします。

anyconnect dpd-interval コマンドをコンフィギュレーションから削除するには、このコマンドの no 形式を使用します。

no anyconnect dpd-interval {[ gateway { seconds | none }] | [ client { seconds | none }] }

(注) DTLS をイネーブルにすると、Dead Peer Detection(DPD)もイネーブルになります。DPD により、失敗した DTLS 接続の TLS へのフォールバックがイネーブルになります。それ以外の場合、接続は終了します。

次の例では、ASA による DPD の実行頻度が 30 秒に設定され、クライアントによる既存のグループ ポリシー sales に対する DPD の実行頻度が 10 秒に設定されています。

キープアライブのイネーブル化

キープアライブ メッセージの頻度を調整することで、接続がアイドルでいられる時間がデバイスによって制限されている場合でも、プロキシ、ファイアウォール、または NAT デバイス経由の SSL VPN 接続をオープンのまま維持します。また、頻度を調整すると、リモート ユーザが Microsoft Outlook または Microsoft Internet Explorer などのソケット ベース アプリケーションをアクティブに実行していない場合でも、クライアントは切断および再接続されません。

(注) キープアライブはデフォルトでイネーブルになっています。キープアライブをディセーブルにすると、フェールオーバー イベントの際に、SSL VPN クライアント セッションはスタンバイ デバイスに引き継がれません。

キープアライブ メッセージの頻度を設定するには、グループ ポリシー webvpn またはユーザ名 webvpn コンフィギュレーション モードで、次のように keepalive コマンドを使用します。

[no] anyconnect ssl keepalive {none | seconds }

none は、クライアントのキープアライブ メッセージをディセーブルにします。

seconds は、クライアントによるキープアライブ メッセージの送信をイネーブルにし、メッセージの頻度を 15 ~ 600 秒の範囲で指定します。

デフォルトでは、キープアライブ メッセージはイネーブルになっています。

コンフィギュレーションからこのコマンドを削除して、値が継承されるようにするには、コマンドの no 形式を使用します。

次の例では、既存のグループ ポリシー sales に対して、クライアントがキープアライブ メッセージを 300 秒(5 分)の頻度で送信できるように ASA を設定しています。

圧縮の使用

圧縮により、低帯域幅の接続に転送されるパケットのサイズが減少し、ASA とクライアント間の通信パフォーマンスが向上します。デフォルトでは、ASA では、グローバル レベルと特定のグループまたはユーザの両方において、すべての SSL VPN 接続に対する圧縮がイネーブルになっています。

(注) ブロードバンド接続の圧縮を実装する場合は、圧縮が損失が少ない接続に依存していることを慎重に考慮する必要があります。これが、ブロードバンド接続ではデフォルトで圧縮がイネーブルになっていない主な理由です。

圧縮は、グローバル コンフィギュレーション モードで anyconnect ssl compression コマンドを使用してグローバルにオンにする必要があります。そうすることで、グループ ポリシーおよびユーザ名 webvpn モードで anyconnect ssl compression コマンドを使用して、特定のグループまたはユーザに圧縮を設定することができます。

グローバルな圧縮の設定を変更するには、グローバル コンフィギュレーション モードで anyconnect ssl compression コマンドを使用します。

このコマンドをコンフィギュレーションから削除するには、このコマンドの no 形式を使用します。

次の例では、すべての SSL VPN 接続の圧縮は、グローバルにディセーブルになっています。

特定のグループまたはユーザに対する圧縮を変更するには、グループ ポリシーおよびユーザ名 webvpn モードで anyconnect ssl compression コマンドを使用します。

anyconnect ssl compression {deflate | none}

no anyconnect ssl compression {deflate | none}

デフォルトでは、グループおよびユーザに対する SSL 圧縮は deflate (イネーブル)に設定されています。

コンフィギュレーションから anyconnect ssl compression コマンドを削除し、グローバル設定から値が継承されるようにするには、このコマンドの no 形式を使用します。

次に、グローバル ポリシー sales の圧縮をディセーブルにする例を示します。

MTU サイズの調整

クライアントによって確立された SSL VPN 接続の MTU サイズ(256 ~ 1406 バイト)は、グループ ポリシー webvpn またはユーザ名 webvpn コンフィギュレーション モードで anyconnect mtu コマンドを使用して調整できます。

このコマンドは、AnyConnect クライアントのみに影響します。レガシー Cisco SSL VPN クライアント(SVC)は、さまざまな MTU サイズに調整できません。

デフォルトのグループ ポリシーでのこのコマンドのデフォルトは、 no anyconnect mtu です。MTU サイズは、接続で使用されているインターフェイスの MTU に基づき、IP/UDP/DTLS のオーバーヘッドを差し引いて、自動的に調整されます。

このコマンドは、SSL で確立されたクライアント接続、および SSL with DTLS で確立されたクライアント接続に影響を与えます。

例

次の例では、グループ ポリシー telecommuters の MTU サイズを 1200 バイトに設定します。

AnyConnect クライアント イメージのアップデート

ASA のクライアント イメージは、次の手順を使用していつでもアップデートできます。

ステップ 2![]() 新しいクライアント イメージ ファイルの名前がすでにロードされているファイルと同じファイル名の場合は、コンフィギュレーションにある anyconnect image コマンドを再入力します。新しいファイル名が異なっている場合は、 no anyconnect image コマンドを使用して古いファイルをアンインストールします。次に、 anyconnect image コマンドを使用して、イメージに順序を割り当て、ASA が新しいイメージをロードするようにします。

新しいクライアント イメージ ファイルの名前がすでにロードされているファイルと同じファイル名の場合は、コンフィギュレーションにある anyconnect image コマンドを再入力します。新しいファイル名が異なっている場合は、 no anyconnect image コマンドを使用して古いファイルをアンインストールします。次に、 anyconnect image コマンドを使用して、イメージに順序を割り当て、ASA が新しいイメージをロードするようにします。

IPv6 VPN アクセスのイネーブル化

IPv6 アクセスを設定する場合は、コマンドライン インターフェイスを使用します。ASA のリリース 9.0(x)では、外部インターフェイスへの IPv6 VPN 接続(SSL および IKEv2/IPsec プロトコルを使用)のサポートが追加されています。

IPv6 アクセスをイネーブルにするには、SSL VPN 接続のイネーブル化の一部として ipv6 enable コマンドを使用します。次は、外部インターフェイスで IPv6 をイネーブルにする IPv6 接続の例です。

IPV6 SSL VPN をイネーブルにするには、次の一般的なアクションを実行します。

1.![]() 外部インターフェイスで IPv6 をイネーブルにする。

外部インターフェイスで IPv6 をイネーブルにする。

2.![]() 内部インターフェイスで IPv6 および IPv6 アドレスをイネーブルにする。

内部インターフェイスで IPv6 および IPv6 アドレスをイネーブルにする。

3.![]() クライアント割り当て IP アドレス用に IPv6 アドレス ローカル プールを設定する。

クライアント割り当て IP アドレス用に IPv6 アドレス ローカル プールを設定する。

4.![]() IPv6 トンネルのデフォルト ゲートウェイを設定する。

IPv6 トンネルのデフォルト ゲートウェイを設定する。

ステップ 2![]() 「ipv6 local pool」(IPv6 アドレスの割り当てに使用)を設定します。

「ipv6 local pool」(IPv6 アドレスの割り当てに使用)を設定します。

(注) AnyConnect クライアントに IPv4 アドレスと IPv6 アドレスの一方または両方を割り当てるように ASA を設定できます。このようにするには、ASA 上で内部的なアドレス プールを作成するか、ASA 上のローカル ユーザに専用アドレスを割り当てます。

ステップ 3![]() IPv6 アドレス プールをトンネル グループ ポリシー(またはグループ ポリシー)に追加します。

IPv6 アドレス プールをトンネル グループ ポリシー(またはグループ ポリシー)に追加します。

(注) ここでは「address-pool」コマンドを使用して IPv4 アドレス プールも設定する必要があります。

ステップ 4![]() IPv6 トンネルのデフォルト ゲートウェイを設定します。

IPv6 トンネルのデフォルト ゲートウェイを設定します。

AnyConnect 接続のモニタリング

アクティブなセッションについての情報を表示するには、 show vpn-sessiondb を使用します。

例

Inactivity フィールドに、AnyConnect セッションが接続を失ってからの経過時間が表示されています。セッションがアクティブな状態の場合、このフィールドには 00:00m:00s が表示されます。

AnyConnect VPN セッションのログオフ

すべての VPN セッションをログオフするには、グローバル コンフィギュレーション モードで vpn-sessiondb logoff コマンドを使用します。

次に、すべての VPN セッションをログオフする例を示します。

name 引数または index 引数のいずれかを使用して、個々のセッションをログオフできます。

vpn-session-db logoff name name

vpn-session-db logoff index index

ライセンス容量に達して新しいユーザがログインできなくることがないように、非アクティブの状態が最長時間続いたセッションはアイドル状態になります(自動的にログオフされます)。そのセッションが後で再開すると、そのセッションは非アクティブ リストから削除されます。

ユーザ名とインデックス番号(クライアント イメージの順序で設定される)は、両方とも show vpn-sessiondb anyconnect コマンドの出力で確認できます。次の例は、ユーザ名 lee とインデックス番号 1 を示しています。

次の例は、 vpn-session-db logoff コマンドの name オプションを使用してセッションを終了しています。

AnyConnect 接続をイネーブルにする設定例

次の例は、L2TP over IPsec を設定する方法を示しています。

AnyConnect 接続の機能履歴

表 10-2 に、この機能のリリース履歴を示します。

フィードバック

フィードバック