管理リモート アクセスの設定

ここでは、ASDM 用の ASA アクセス、Telnet または SSH、およびログイン バナーなどのその他のパラメータの設定方法について説明します。

ASDM、Telnet、または SSH 用の ASA アクセスの設定

ここでは、ASDM、Telnet、または SSH 用に ASA アクセスを設定する方法について説明します。

始める前に

-

マルチ コンテキスト モードでは、コンテキスト実行スペースで次の手順を実行します。システム コンフィギュレーションからコンテキスト コンフィギュレーションに切り替えるには、[Configuration] > [Device List] ペインで、アクティブなデバイスの IP アドレスの下にあるコンテキスト名をダブルクリックします。

-

ASA インターフェイスに管理アクセスの目的でアクセスするには、ホスト IP アドレスを許可するアクセス ルールは必要ありません。必要なのは、この章の各項の説明に従って管理アクセスを設定することだけです。ただし、HTTP リダイレクトを設定して HTTP 接続を HTTPS に自動的にリダイレクトするには、HTTP を許可するアクセス ルールを有効化する必要があります。そうしないと、インターフェイスが HTTP ポートをリッスンできません。

-

ASA への通過ルートとなるインターフェイス以外のインターフェイスへの管理アクセスはサポートされません。たとえば、管理ホストが外部インターフェイスにある場合、外部インターフェイスへの直接管理接続のみ開始できます。このルールの例外は、VPN 接続を介した場合のみです。VPN トンネルを介した管理アクセスの設定を参照してください。

-

ASA では以下の接続が許可されます。

-

コンテキストごとに最大 5 つの同時 Telnet 接続を許可し、可能な場合は、最大 100 の接続がすべてのコンテキストの間で分割されます。

-

コンテキストごとに最大 5 つの同時 SSH 接続を許可し、可能な場合は、最大 100 の接続がすべてのコンテキストの間で分割されます。

-

コンテキストごとに最大 5 つの同時 ASDM インスタンスを使用でき、全コンテキスト間で最大 32 の ASDM インスタンスの使用が可能です。

-

-

VPN トンネル内で Telnet を使用する場合を除き、最も低いセキュリティ インターフェイスに対して Telnet は使用できません。

-

ASA CLI に Telnet を使用してアクセスするには、ログイン パスワードを入力します。Telnet を使用する前に手動でパスワードを設定する必要があります。

-

(8.4 以降)SSH デフォルト ユーザ名はサポートされなくなりました。pix または asa ユーザ名とログイン パスワードで SSH を使用して ASA に接続することができなくなりました。SSH を使用するには、AAA 認証を設定し( の順に選択)、続いてローカル ユーザを定義する必要があります( の順に選択)。ローカル データベースの代わりに AAA サーバを認証に使用する場合、ローカル認証もバックアップの手段として設定しておくことをお勧めします。

手順

| ステップ 1 |

の順に選択し、[Add] をクリックします。 [Add Device Access Configuration] ダイアログボックスが表示されます。 |

| ステップ 2 |

セッションのタイプとして、[ASDM/HTTPS]、[Telnet]、[SSH] のいずれかを選択します。 |

| ステップ 3 |

管理インターフェイス(物理または仮想)を選択し、許可するホスト IP アドレス設定して、[OK] をクリックします。 |

| ステップ 4 |

証明書認証を要件にするには、[Specify the interface requires client certificate to access ASDM] 領域で [Add] をクリックし、インターフェイスとオプションで証明書マップを指定します。証明書マップを指定する場合、その証明書マップと一致しなければ、認証は成功しません。証明書マップを作成するには、 を表示します。詳細については、ASDM 証明書認証の設定を参照してください。 |

| ステップ 5 |

HTTP の設定を行います。

|

| ステップ 6 |

(オプション)Telnet の設定を行います。デフォルトのタイムアウト値は 5 分です。 |

| ステップ 7 |

(オプション)SSH の設定を行います。[DH Key Exchange] で該当するオプション ボタンをクリックして、Diffie-Hellman(DH)キー交換グループ 1 またはグループ 14 を選択します。ASA では、DH グループ 1 およびグループ 14 キー交換の両方の方法がサポートされます。DH グループ キー交換方式が指定されないと、DH グループ 1 のキー交換方式が使用されます。DH キー交換方法の使用方法の詳細については、RFC 4253 を参照してください。 |

| ステップ 8 |

[Apply] をクリックします。 |

| ステップ 9 |

(Telnet に必要)Telnet で接続する前に、ログイン パスワードを設定します。デフォルトのパスワードはありません。

|

| ステップ 10 |

(SSH に必要)SSH ユーザ認証を設定します。 |

| ステップ 11 |

(SSH の場合は必須)RSA キーのペアを生成します(物理 ASA の場合のみ。ASAv の場合は、導入後に自動的に RSA キー ペアが作成されます)。

|

| ステップ 12 |

(SSH の場合はオプション)SSH 暗号の暗号化アルゴリズムと整合性アルゴリズムを設定します。 |

例

次の例では、Linux または Macintosh システムの SSH の共有キーを生成して、ASA にインポートします。

-

コンピュータで 4096 ビットの ssh-rsa 公開キーおよび秘密キーを生成します。

jcrichton-mac:~ john$ ssh-keygen -b 4096 Generating public/private rsa key pair. Enter file in which to save the key (/Users/john/.ssh/id_rsa): /Users/john/.ssh/id_rsa already exists. Overwrite (y/n)? y Enter passphrase (empty for no passphrase): pa$$phrase Enter same passphrase again: pa$$phrase Your identification has been saved in /Users/john/.ssh/id_rsa. Your public key has been saved in /Users/john/.ssh/id_rsa.pub. The key fingerprint is: c0:0a:a2:3c:99:fc:00:62:f1:ee:fa:f8:ef:70:c1:f9 john@jcrichton-mac The key's randomart image is: +--[ RSA 4096]----+ | . | | o . | |+... o | |B.+..... | |.B ..+ S | | = o | | + . E | | o o | | ooooo | +-----------------+ -

PKF 形式にキーを変換します。

jcrichton-mac:~ john$ cd .ssh jcrichton-mac:.ssh john$ ssh-keygen -e -f id_rsa.pub ---- BEGIN SSH2 PUBLIC KEY ---- Comment: "4096-bit RSA, converted by ramona@rboersma-mac from OpenSSH" AAAAB3NzaC1yc2EAAAADAQABAAACAQDNUvkgza37lB/Q/fljpLAv1BbyAd5PJCJXh/U4LO hleR/qgIROjpnDaS7Az8/+sjHmq0qXC5TXkzWihvRZbhefyPhPHCi0hIt4oUF2ZbXESA/8 jUT4ehXIUE7FrChffBBtbD4d9FkV8A2gwZCDJBxEM26ocbZCSTx9QC//wt6E/zRcdoqiJG p4ECEdDaM+56l+yf73NUigO7wYkqcrzjmI1rZRDLVcqtj8Q9qD3MqsV+PkJGSGiqZwnyIl QbfYxXHU9wLdWxhUbA/xOjJuZ15TQMa7KLs2u+RtrpQgeTGTffIh6O+xKh93gwTgzaZTK4 CQ1kuMrRdNRzza0byLeYPtSlv6Lv6F6dGtwlqrX5a+w/tV/aw9WUg/rapekKloz3tsPTDe p866AFzU+Z7pVR1389iNuNJHQS7IUA2m0cciIuCM2we/tVqMPYJl+xgKAkuHDkBlMS4i8b Wzyd+4EUMDGGZVeO+corKTLWFO1wIUieRkrUaCzjComGYZdzrQT2mXBcSKQNWlSCBpCHsk /r5uTGnKpCNWfL7vd/sRCHyHKsxjsXR15C/5zgHmCTAaGOuIq0Rjo34+61+70PCtYXebxM Wwm19e3eH2PudZd+rj1dedfr2/IrislEBRJWGLoR/N+xsvwVVM1Qqw1uL4r99CbZF9NghY NRxCQOY/7K77IQ== ---- END SSH2 PUBLIC KEY ---- jcrichton-mac:.ssh john$ -

キーをクリップボードにコピーします。

-

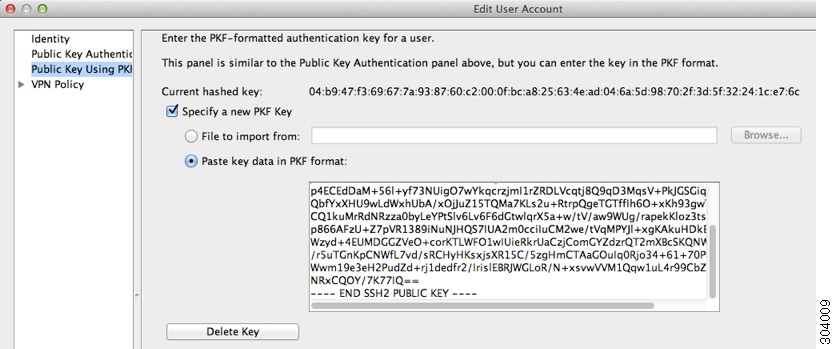

ASDM で、 の順に選択し、ユーザ名を選択してから [Edit] をクリックします。[Public Key Using PKF] をクリックして、ウィンドウにキーを貼り付けます。

-

ユーザが ASA に SSH できることを確認(テスト)します。

jcrichton-mac:.ssh john$ ssh test@10.86.118.5 The authenticity of host '10.86.118.5 (10.86.118.5)' can't be established. RSA key fingerprint is 39:ca:ed:a8:75:5b:cc:8e:e2:1d:96:2b:93:b5:69:94. Are you sure you want to continue connecting (yes/no)? yes次のダイアログボックスが、パスフレーズを入力するために表示されます。

一方、端末セッションでは、以下が表示されます。

Warning: Permanently added '10.86.118.5' (RSA) to the list of known hosts. Identity added: /Users/john/.ssh/id_rsa (/Users/john/.ssh/id_rsa) Type help or '?' for a list of available commands. asa>

ASDM アクセスまたはクライアントレス SSL VPN のための HTTP リダイレクトの設定

ASDM またはクライアントレス SSL VPN を使用して ASA に接続するには、HTTPS を使用する必要があります。利便性のために、HTTP 管理接続を HTTPS にリダイレクトすることができます。たとえば、HTTP をリダイレクトすることによって、http://10.1.8.4/admin/ または https://10.1.8.4/admin/ と入力し、ASDM 起動ページで HTTPS アドレスにアクセスできます。

IPv4 と IPv6 の両方のトラフィックをリダイレクトできます。

始める前に

通常、ホスト IP アドレスを許可するアクセス ルールは必要ありません。ただし、HTTP リダイレクトのためには、HTTP を許可するアクセス ルールを有効化する必要があります。そうしないと、インターフェイスが HTTP ポートをリッスンできません。

手順

| ステップ 1 |

の順に選択します。 表には、現在設定されているインターフェイスと、リダイレクトがインターフェイスで有効化されているかどうかを示しています。 |

| ステップ 2 |

ASDM に使用するインターフェイスを選択し、[Edit] をクリックします。 |

| ステップ 3 |

[Edit HTTP/HTTPS Settings] ダイアログボックスで次のオプションを設定します。

|

| ステップ 4 |

[OK] をクリックします。 |

VPN トンネルを介した管理アクセスの設定

あるインターフェイスで VPN トンネルが終端している場合、別のインターフェイスにアクセスして ASA を管理するには、そのインターフェイスを管理アクセス インターフェイスとして指定する必要があります。たとえば、outside インターフェイスから ASA に入る場合は、この機能を使用して、ASDM、SSH、Telnet、または SNMP 経由で Inside インターフェイスに接続するか、outside インターフェイスから入るときに Inside インターフェイスに ping を実行できます。

アダプタ セキュリティ アプライアンスへの通過ルートとなるインターフェイス以外のインターフェイスへの VPN アクセスはサポートされません。たとえば、VPN アクセスが外部インターフェイスにある場合、外部インターフェイスへの直接接続のみ開始できます。複数のアドレスを覚える必要がないように、ASA の直接アクセス可能インターフェイスの VPN を有効にし、名前解決を使用してください。

管理アクセスは、IPsec クライアント、IPsec LAN-to-LAN、AnyConnect SSL VPN クライアントの VPN トンネル タイプ経由で行えます。

始める前に

別個の管理/データ ルーティング テーブルでのルーティングを考慮すると、VPN の端末インターフェイスと管理アクセス インターフェイスは同じ種類である(つまり両方とも管理専用インターフェイスであるか、通常のデータ インターフェイスである)必要があります。

手順

| ステップ 1 |

の順に選択します。 |

| ステップ 2 |

[Management Access Interface] ドロップダウンリストからセキュリティが最も高いインターフェイス(内部インターフェイス)を選択します([physical] または [bridged])。 |

| ステップ 3 |

[Apply] をクリックします。 管理インターフェイスが割り当てられ、変更内容が実行コンフィギュレーションに保存されます。 |

データ インターフェイスでの FXOS の管理アクセスの設定

データ インターフェイスから Firepower 2100 の FXOS を管理する場合、SSH、HTTPS、および SNMP アクセスを設定できます。この機能は、デバイスをリモート管理する場合、および管理 1/1 を隔離されたネットワークに維持する場合に役立ちます。継続してローカル アクセスで管理 1/1 を使用できます。1 つのゲートウェイしか指定できないため、ASA データ インターフェイスへのトラフィック転送用に同時に FXOS の管理 1/1 からのリモート アクセスを許可することはできません。デフォルトでは、FXOS 管理ゲートウェイは ASA への内部パスです。

ASA は、FXOS アクセスに非標準ポートを使用します。標準ポートは同じインタ フェースで ASA が使用するため予約されています。ASA が FXOS にトラフィックを転送するときに、非標準の宛先ポートはプロトコルごとに FXOS ポートに変換されます(FXOS の HTTPS ポートは変更しません)。パケット宛先 IP アドレス(ASA インターフェイス IP アドレス)も、FXOS で使用する内部アドレスに変換されます。送信元アドレスは変更されません。トラフィックを返す場合、ASA は自身のデータ ルーティング テーブルを使用して正しい出力インターフェイスを決定します。管理アプリケーションの ASA データ IP アドレスにアクセスする場合、FXOS ユーザ名を使用してログインする必要があります。ASA ユーザ名は ASA 管理アクセスのみに適用されます。

ASA データ インターフェイスで FXOS 管理トラフィック開始を有効にすることもできます。これは、たとえば、SNMP トラップ、NTP と DNS のサーバ アクセスなどに必要です。デフォルトでは、FXOS 管理トラフィック開始は、DNS および NTP のサーバ通信(スマート ソフトウェア ライセンシング通信で必要)用の ASA 外部インターフェイスで有効になっています。

始める前に

-

シングル コンテキスト モードのみ。

-

ASA 管理専用インターフェイスは除外します。

-

ASA データ インターフェイスに VPN トンネルを使用して、FXOS に直接アクセスすることはできません。SSH の回避策として、ASA に VPN 接続し、ASA CLI にアクセスし、connect fxos コマンドを使用して FXOS CLI にアクセスします。SSH、HTTPS、および SNMPv3 は暗号化できるため、データ インターフェイスへの直接接続は安全です。

手順

| ステップ 1 |

ASDM で、 を選択します。 |

| ステップ 2 |

FXOS リモート管理を有効にします。 |

| ステップ 3 |

FXOS が ASA インターフェイスから管理接続を開始できるようにします。

|

| ステップ 4 |

[Apply] をクリックします。 |

| ステップ 5 |

管理 1/1 上の Firepower Chassis Manager に接続します(デフォルトでは、https://192.168.45.45、ユーザ名:admin、パスワード:Admin123)。 |

| ステップ 6 |

[Platform Settings] タブをクリックし、[SSH]、[HTTPS]、または [SNMP] を有効にします。 SSH と HTTPS はデフォルトで有効になっています。 |

| ステップ 7 |

[Platform Settings] タブで、管理アクセスを許可するように [Access List] を設定します。デフォルトでは、SSH および HTTPS は管理 1/1 192.168.45.0 ネットワークのみを許可します。ASA の [FXOS Remote Management] 設定で指定したアドレスを許可する必要があります。 |

コンソール タイムアウトの変更

コンソール タイムアウトでは、接続を特権 EXEC モードまたはコンフィギュレーション モードにしておくことができる時間を設定します。タイムアウトに達すると、セッションはユーザ EXEC モードになります。デフォルトでは、セッションはタイムアウトしません。この設定は、コンソール ポートへの接続を保持できる時間には影響しません。接続がタイムアウトすることはありません。

手順

| ステップ 1 |

の順に選択します。 |

| ステップ 2 |

新しいタイムアウト値を分単位で定義します。無制限の時間を指定する場合は、「0」と入力します。デフォルト値は 0 です |

| ステップ 3 |

[Apply] をクリックします。 タイムアウト値の変更が実行コンフィギュレーションに保存されます。 |

CLI プロンプトのカスタマイズ

プロンプトに情報を追加する機能により、複数のモジュールが存在する場合にログインしている ASA を一目で確認することができます。この機能は、フェールオーバー時に、両方の ASA に同じホスト名が設定されている場合に便利です。

マルチ コンテキスト モードでは、システム実行スペースまたは管理コンテキストにログインするときに、拡張プロンプトを表示できます。非管理コンテキスト内では、デフォルトのプロンプト(ホスト名およびコンテキスト名)のみが表示されます。

デフォルトでは、プロンプトに ASA のホスト名が表示されます。マルチ コンテキスト モードでは、プロンプトにコンテキスト名も表示されます。CLI プロンプトには、次の項目を表示できます。

|

cluster-unit |

クラスタ ユニット名を表示します。クラスタの各ユニットは一意の名前を持つことができます。 |

|

コンテキスト |

(マルチ モードのみ)現在のコンテキストの名前を表示します。 |

|

domain |

ドメイン名を表示します。 |

|

hostname |

ホスト名を表示します。 |

|

priority |

フェールオーバー プライオリティを [pri](プライマリ)または [sec](セカンダリ)として表示します。 |

|

state |

ユニットのトラフィック通過状態またはロールを表示します。 フェールオーバーの場合、state キーワードに対して次の値が表示されます。

クラスタリングの場合、state キーワードに対して次の値が表示されます。

|

手順

| ステップ 1 |

の順に選択します。 |

| ステップ 2 |

次のいずれかを実行してプロンプトをカスタマイズします。

プロンプトが変化して、[CLI Prompt Preview] フィールドに表示されます。 |

| ステップ 3 |

Apply をクリックします。 変更されたプロンプトが、実行コンフィギュレーションに保存されます。 |

ログイン バナーの設定

ユーザが ASA に接続するとき、ログインする前、または特権 EXEC モードに入る前に表示されるメッセージを設定できます。

始める前に

-

セキュリティの観点から、バナーで不正アクセスを防止することが重要です。「ウェルカム」や「お願いします」などの表現は侵入者を招き入れているような印象を与えるので使用しないでください。以下のバナーでは、不正アクセスに対して正しい表現を設定しています。

You have logged in to a secure device. If you are not authorized to access this device, log out immediately or risk possible criminal consequences. -

バナーが追加された後、次の場合に ASA に対する Telnet または SSH セッションが終了する可能性があります。

-

バナー メッセージを処理するためのシステム メモリが不足している場合。

-

バナー メッセージの表示を試みたときに、TCP 書き込みエラーが発生した場合。

-

-

バナー メッセージのガイドラインについては、RFC 2196 を参照してください。

手順

| ステップ 1 |

の順に選択します。 |

| ステップ 2 |

CLI 用に作成するバナー タイプ用のフィールドにバナー テキストを追加します。

|

| ステップ 3 |

[Apply] をクリックします。 新しいバナーが、実行コンフィギュレーションに保存されます。 |

管理セッション クォータの設定

ASA で許可する ASDM、SSH、および Telnet の同時最大セッション数を設定できます。この最大値に達すると、それ以降のセッションは許可されず、syslog メッセージが生成されます。システム ロックアウトを回避するために、管理セッション割り当て量のメカニズムではコンソール セッションをブロックできません。

管理セッション クォータを設定するには、次の手順を実行します。

手順

| ステップ 1 |

の順に選択します。 |

||

| ステップ 2 |

ASA で許可される ASDM、SSH、および Telnet の同時セッションの最大数を入力します。有効値の範囲は 0 ~ 10000 です。

|

||

| ステップ 3 |

[Apply] をクリックして、設定の変更を保存します。 |

フィードバック

フィードバック