简介

本文档介绍如何通过图形用户界面(GUI)或命令行界面(CLI)在Catalyst 9800系列无线控制器(9800 WLC)上以嗅探器模式配置接入点(AP),以及如何使用嗅探器AP收集空中数据包捕获(PCAP)以对无线行为进行故障排除和分析。

先决条件

要求

Cisco 建议您了解以下主题:

使用的组件

本文档中的信息基于以下软件和硬件版本:

- AP 2802

- 9800 WLC Cisco IOS®-XE版本17.3.2a

- Wireshark 3.4.4或更高版本

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

注意事项

如果9800通过默认终端学习连接到思科以应用为中心的基础设施(ACI),请勿使用嗅探器模式AP功能。 9800将传输其UDP封装的802.11捕获的数据包源自9800的出口IP地址,但源MAC地址是嗅探器AP无线电的MAC,低位半字节设置为0x0F。 这将导致问题,因为ACI将看到来自多个MAC地址的相同IP地址。 请参阅Cisco Bug ID CSCwa45713  .

.

配置

注意事项:

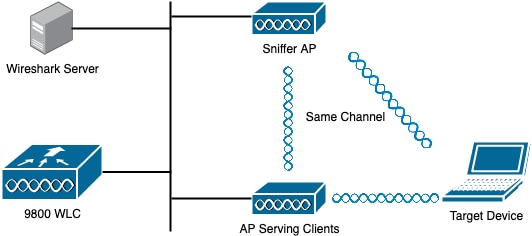

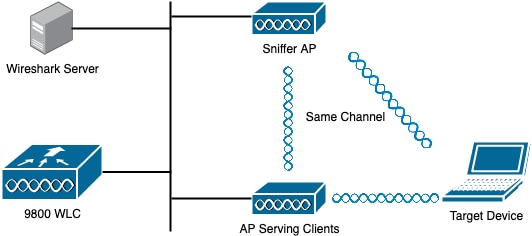

- 建议让嗅探器AP靠近目标设备以及此设备所连接的AP。

- 确保您知道客户端设备和AP使用哪个802.11信道和宽度。

注意:当控制器L3接口是无线管理接口(WMI)时,不支持嗅探器模式。

注意:部署在公共云上的9800-CL不支持嗅探器模式下的AP。

网络图

配置

通过GUI在嗅探器模式下配置AP

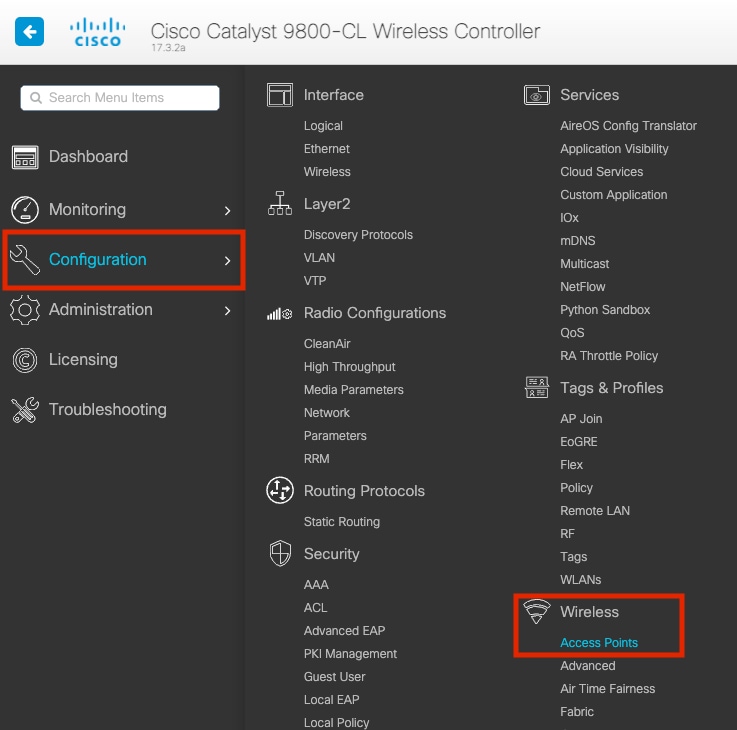

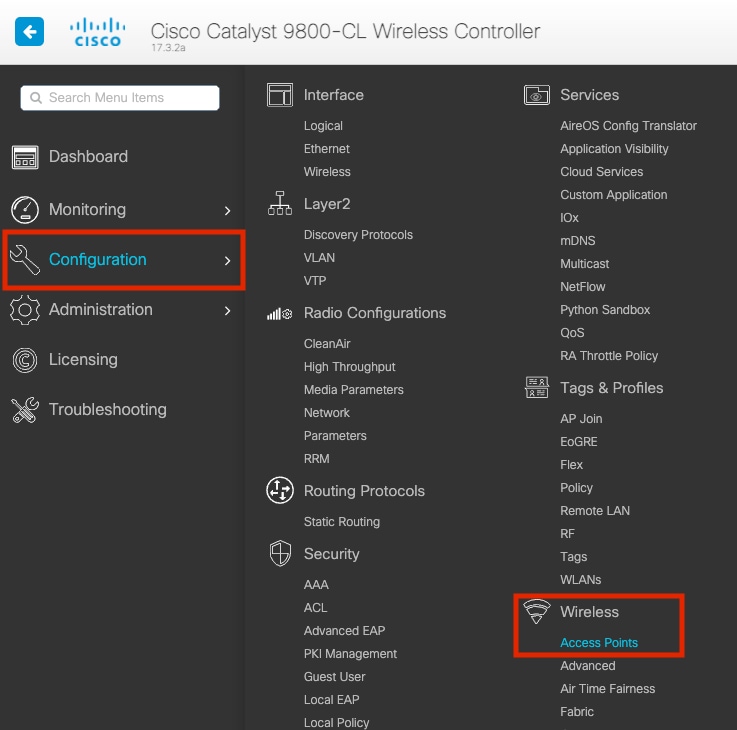

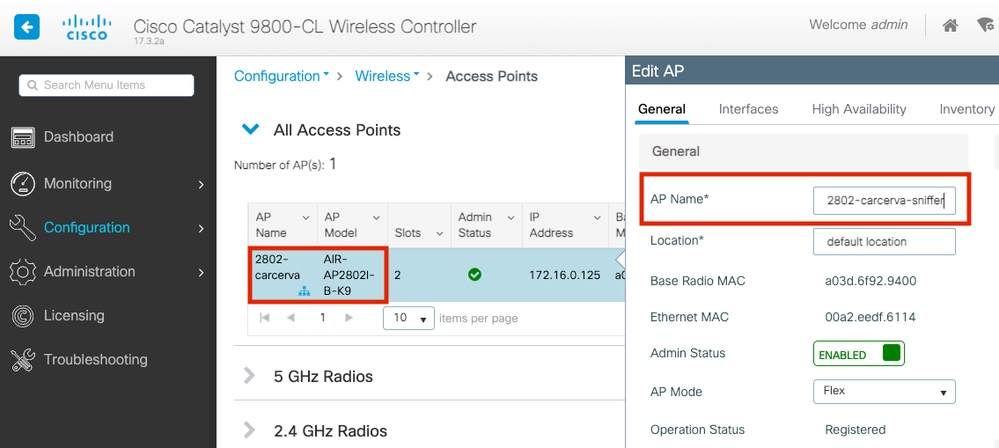

步骤1.在9800 WLC GUI上,导航到配置>无线>接入点>所有接入点,如图所示。

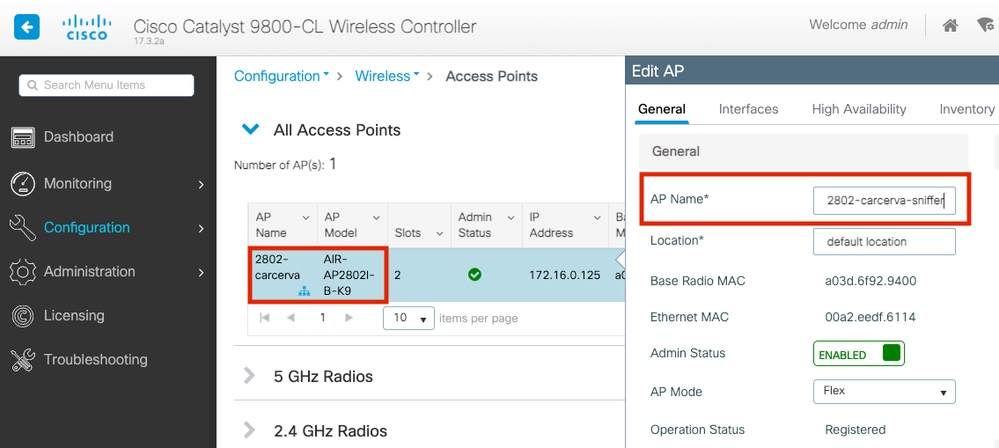

步骤2.选择要用于嗅探器模式的AP。在General选项卡上,更新AP的名称,如图所示。

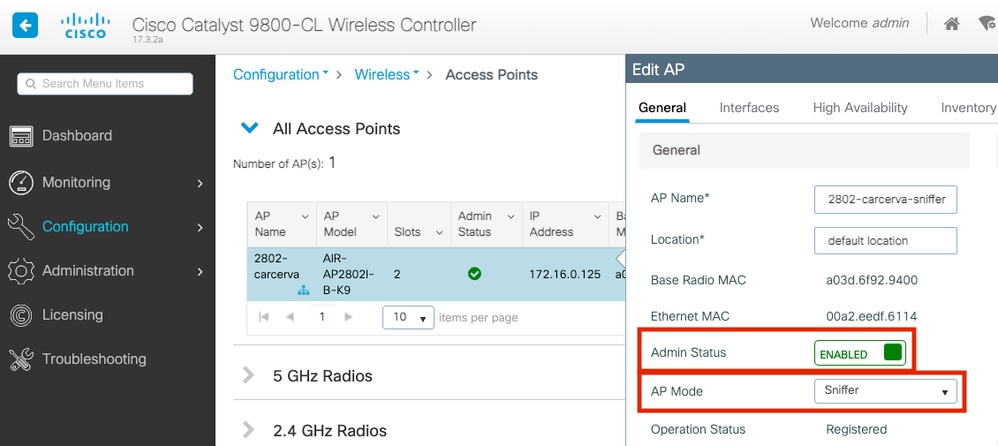

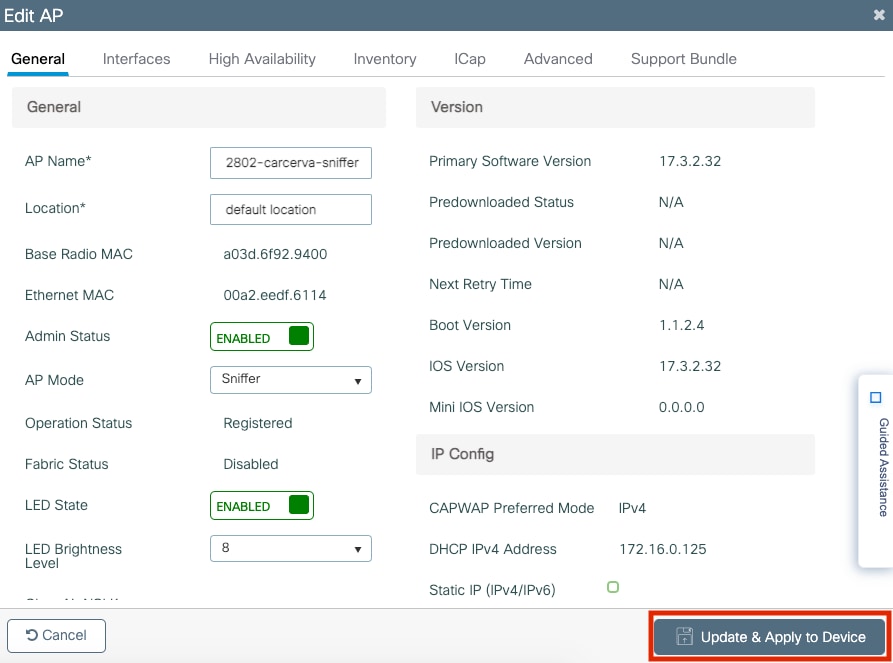

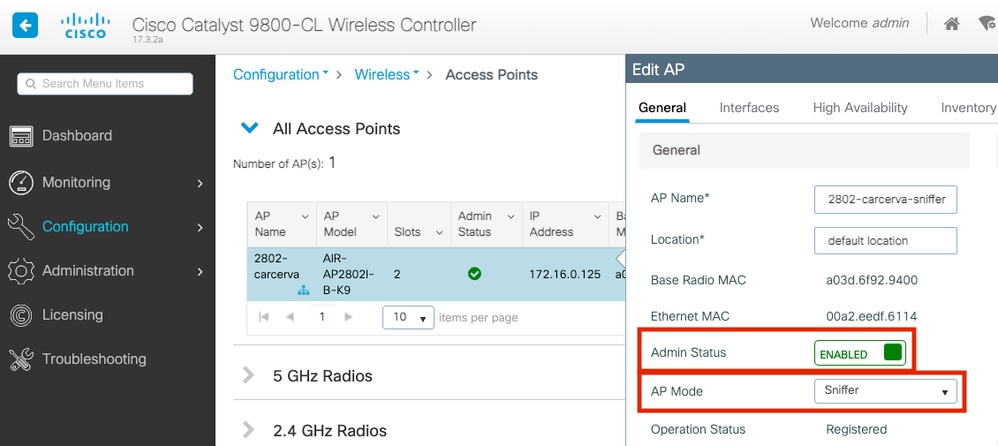

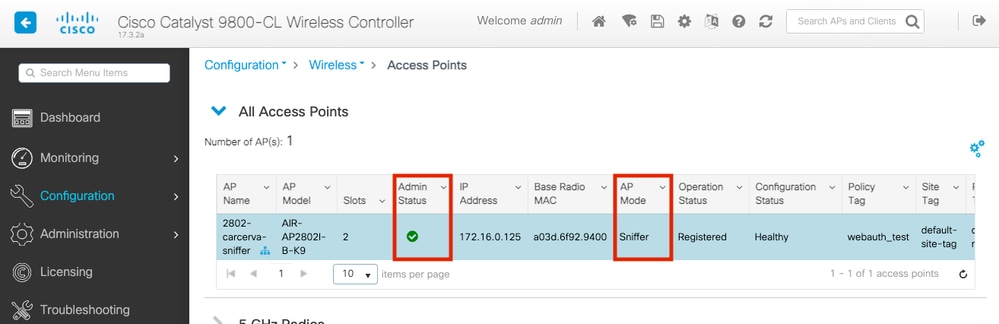

步骤3.验证Admin Status为Enabled,并将AP Mode更改为Sniffer,如图所示。

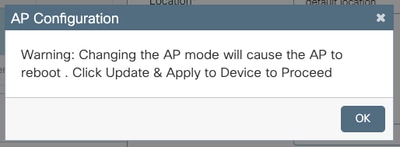

系统将显示一个弹出窗口,其中包含下一个警报:

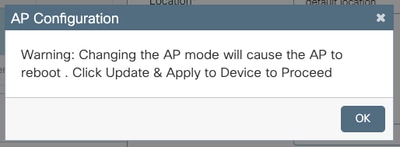

"警告:更改AP模式将导致AP重新启动。点击更新并应用到设备以继续”

选择OK,如图所示。

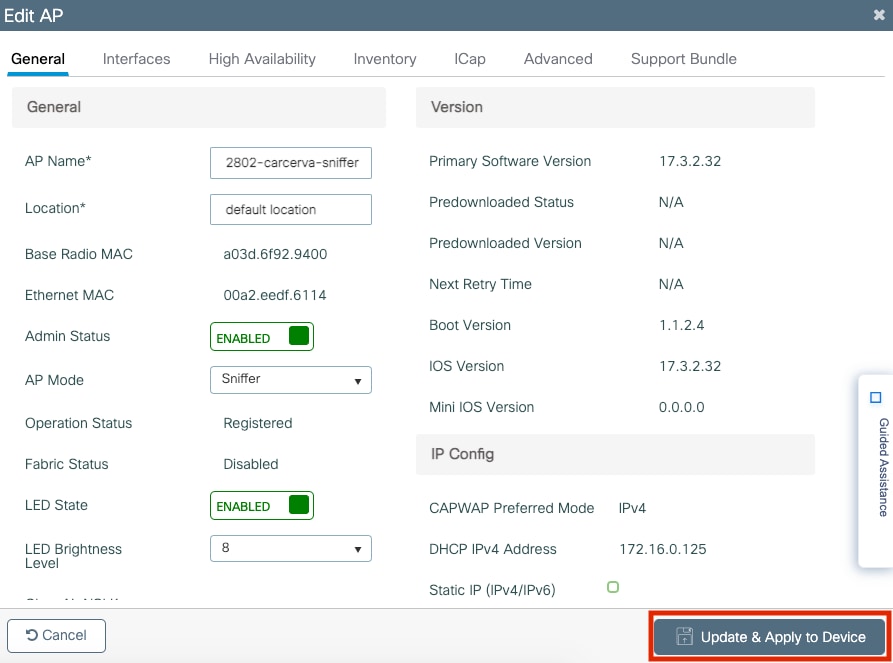

步骤4.单击Update & Apply to Device,如图所示。

系统将显示一个弹出窗口,以确认更改和AP弹出,如图所示。

通过CLI在嗅探器模式下配置AP

步骤1.确定需要用作嗅探器模式的AP,并获取AP名称。

步骤2.修改AP名称。

此命令会修改AP名称。其中<AP-name>是AP的当前名称。

carcerva-9k-upg#ap name <AP-name> name 2802-carcerva-sniffer

步骤3.将AP配置为嗅探器模式。

carcerva-9k-upg#ap name 2802-carcerva-sniffer mode sniffer

配置AP以通过GUI扫描信道

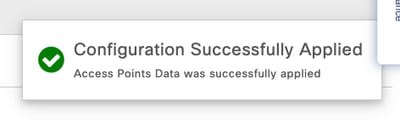

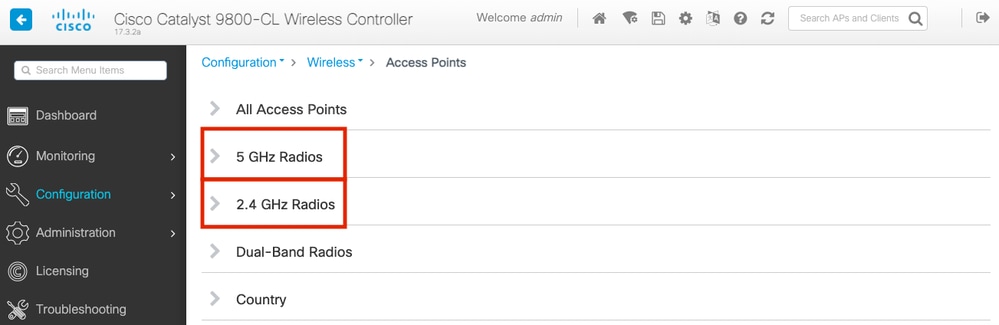

步骤1.在9800 WLC GUI中,导航到配置>无线>接入点。

步骤2.在Access Points页面上,显示5 GHz Radios或2.4 GHz Radios菜单列表。这取决于要扫描的通道,如图所示。

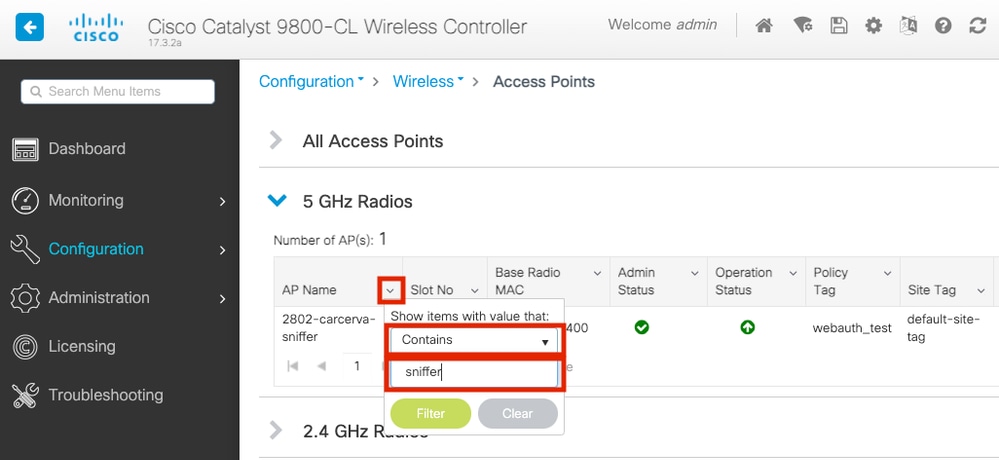

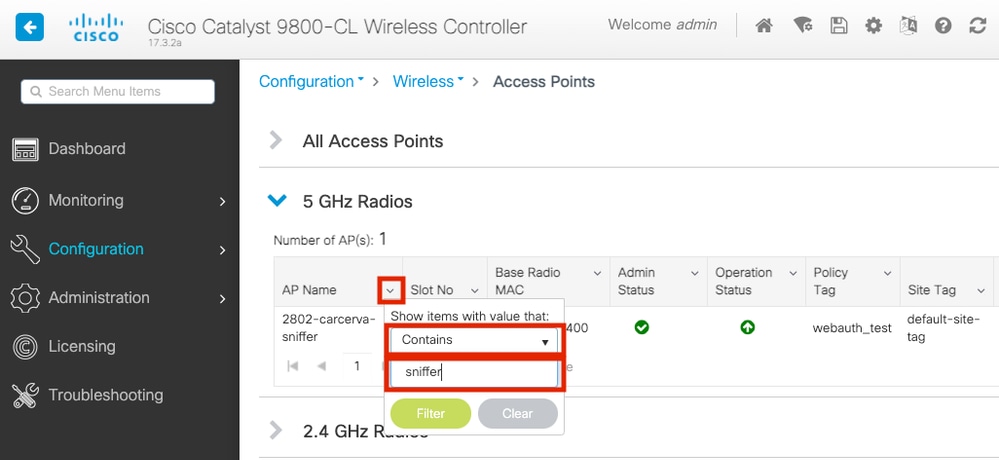

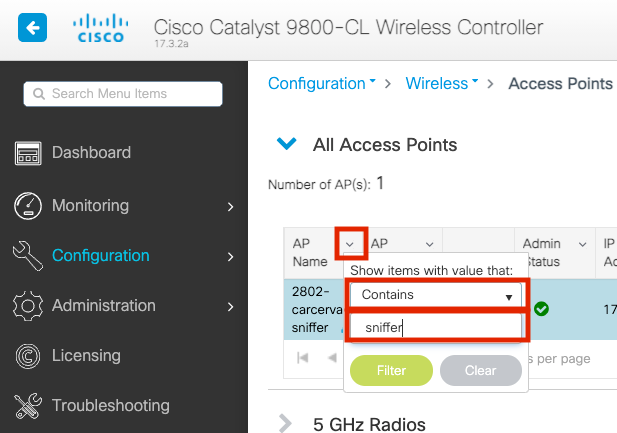

步骤2.搜索接入点。单击向下箭头按钮以显示搜索工具,从下拉列表中选择Contains,然后键入AP名称,如图所示。

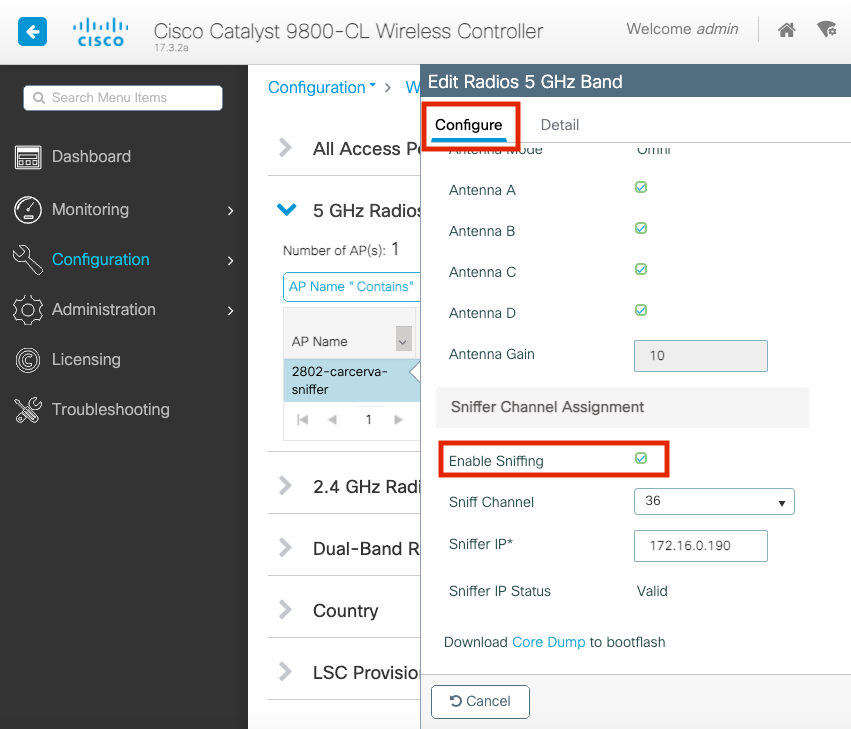

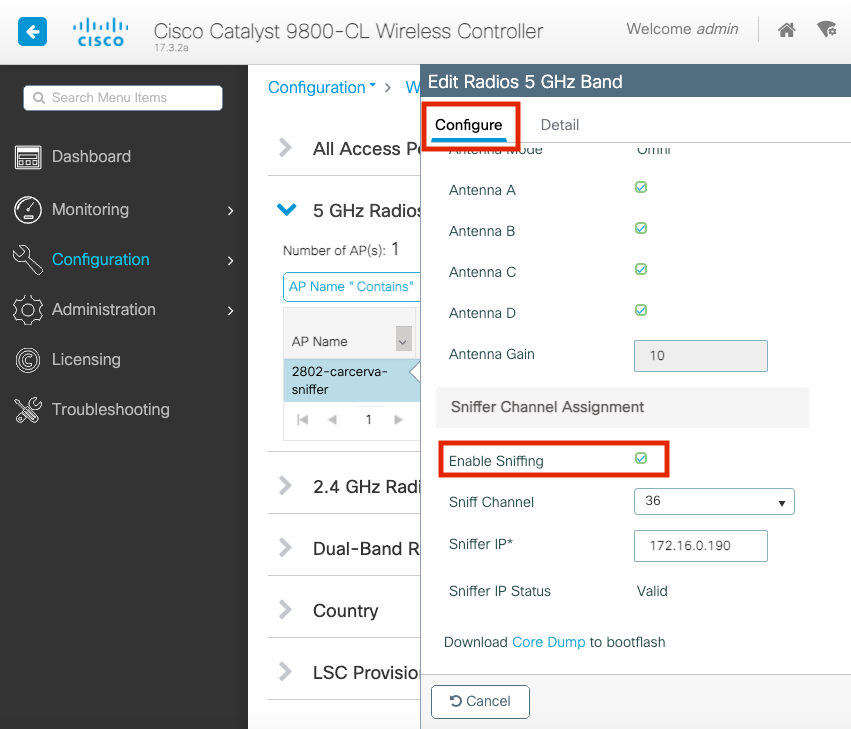

步骤3.选择AP并勾选Configure > Sniffer Channel Assignment下的Enable Sniffer复选框,如图所示。

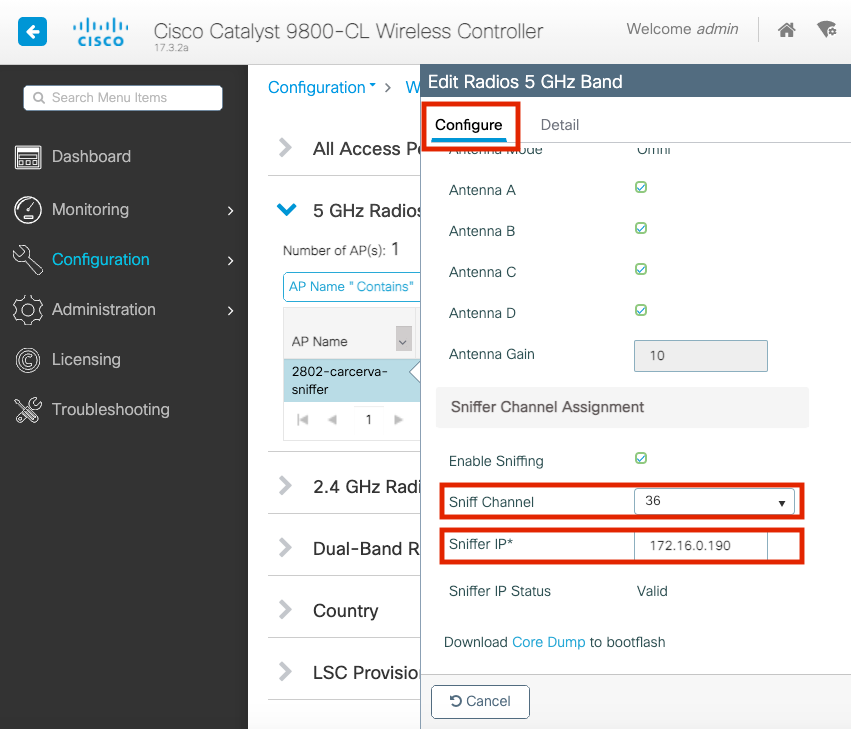

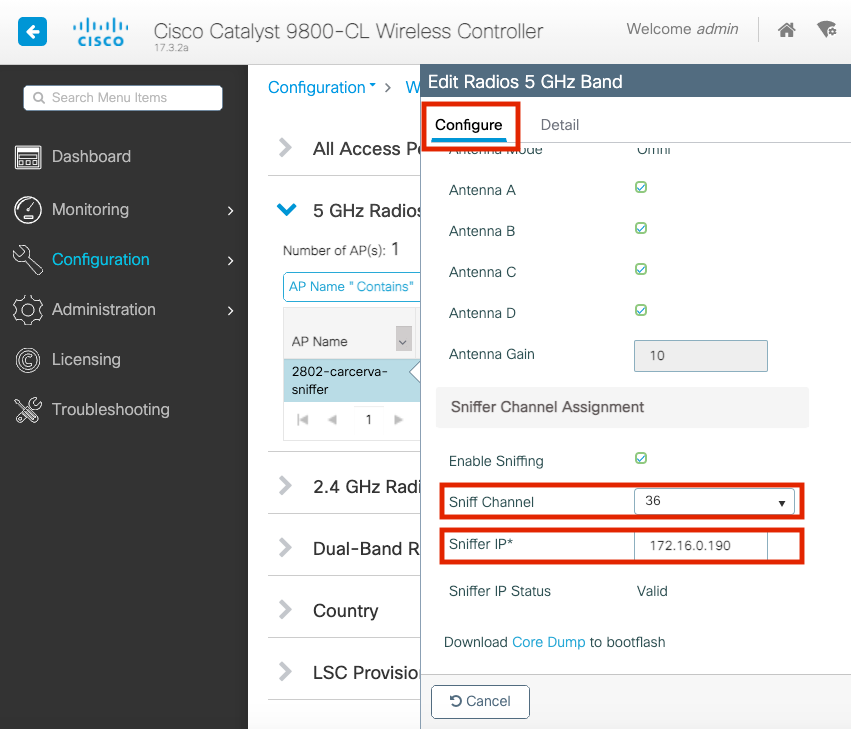

步骤4.从Sniff Channel下拉列表中选择Channel,然后键入Sniffer IP address(使用Wireshark的服务器IP地址),如图所示。

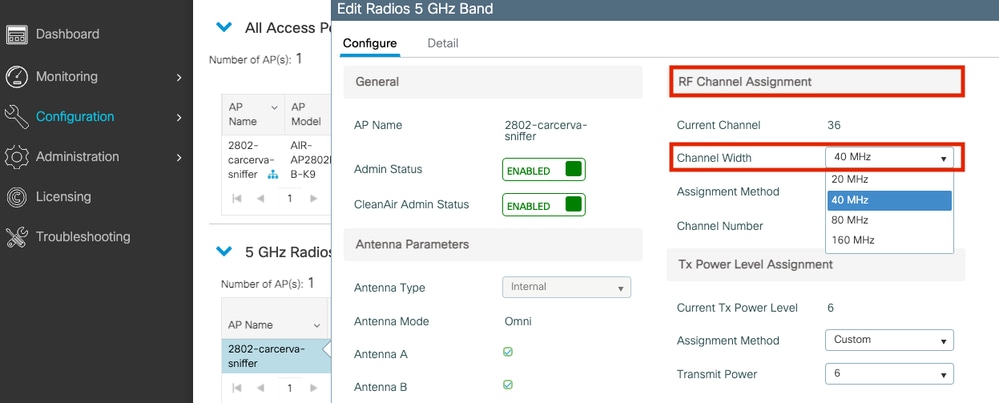

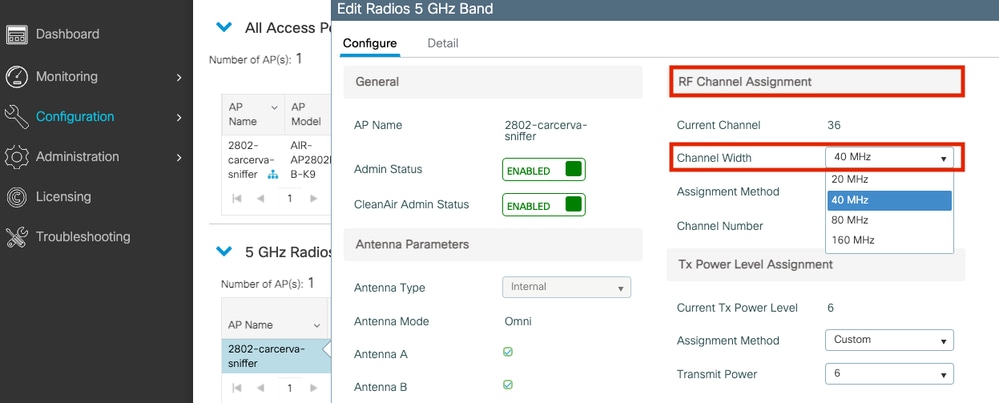

步骤5.选择目标设备和AP在连接时使用的Channel width。

导航到Configure > RF Channel Assignment以配置此设置,如图所示。

配置AP以通过CLI扫描通道

步骤1.在AP上启用信道探查。运行此指令:

carcerva-9k-upg#ap name <ap-name> sniff {dot11a for 5GHz | dot11bfor 2.4GHz | dual-band}

示例:

carcerva-9k-upg#ap name 2802-carcerva-sniffer sniff dot11a 36 172.16.0.190

配置Wireshark以收集数据包捕获

步骤1.启动Wireshark。

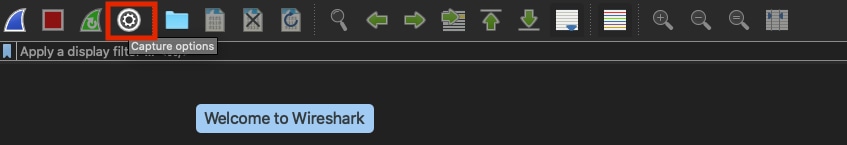

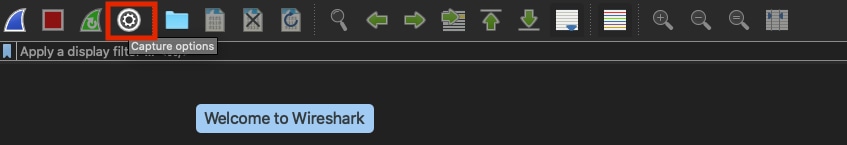

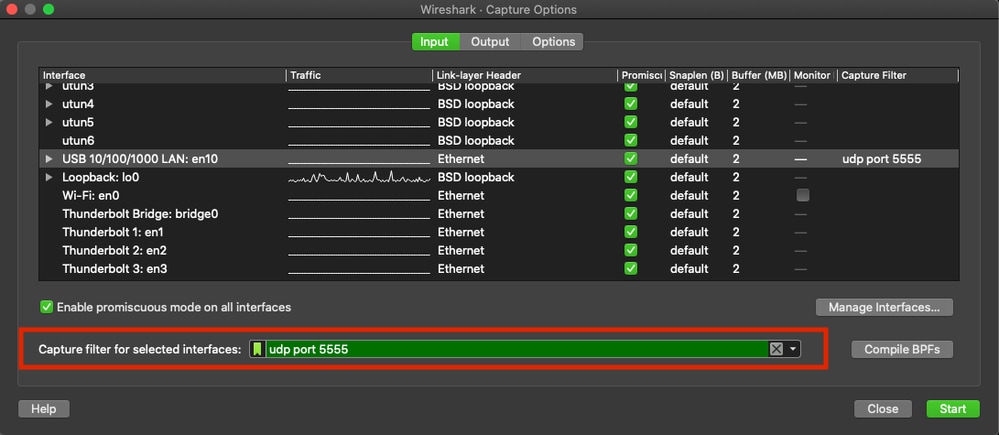

步骤2.从Wireshark中选择Capture options菜单图标,如图所示。

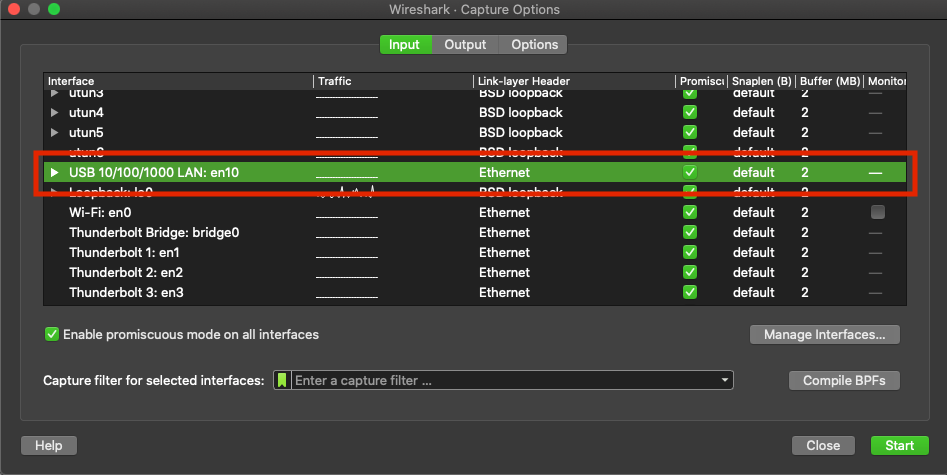

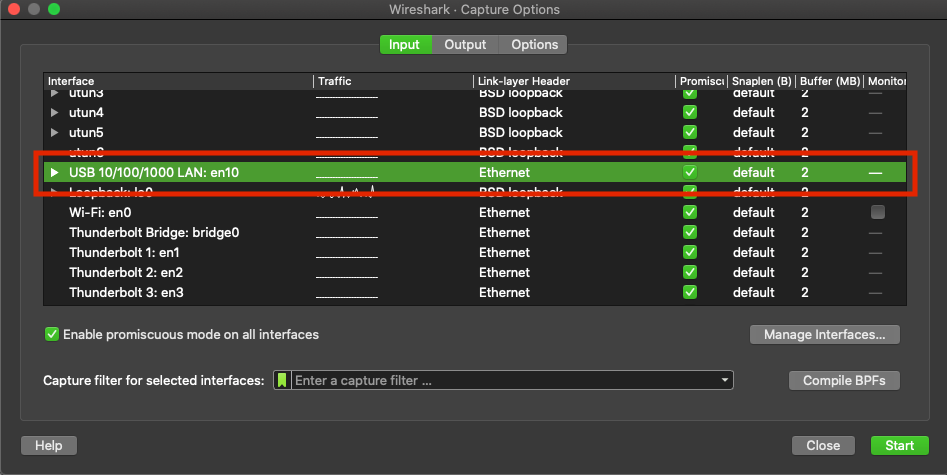

步骤3.此操作会显示一个弹出窗口。从列表中选择有线接口作为捕获源,如图所示。

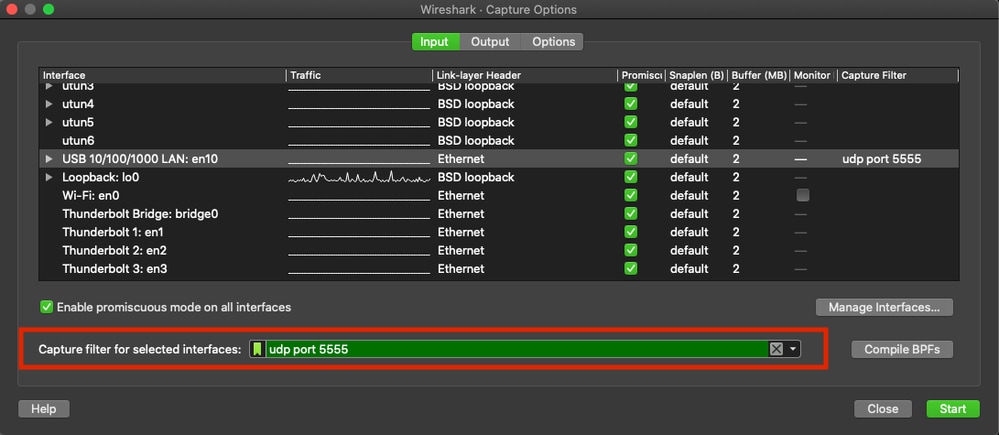

步骤4.在Capture filter for selected interfaces下: 字段框,键入udp port 5555,如图所示。

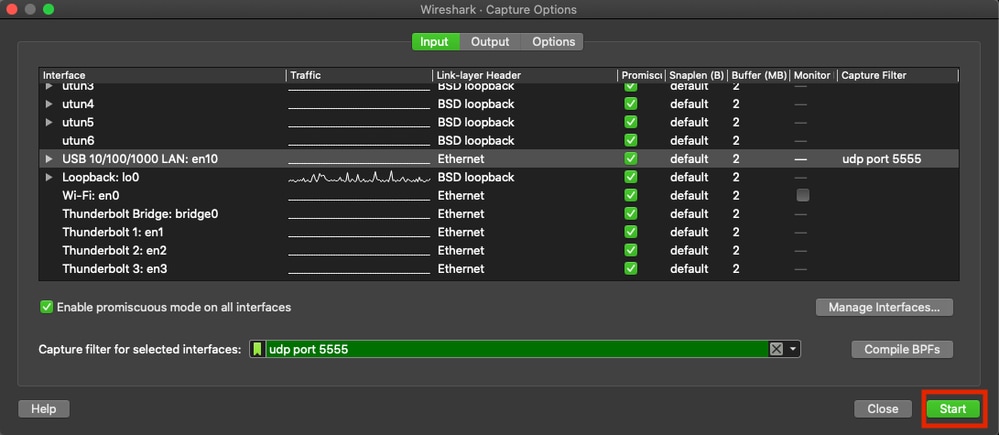

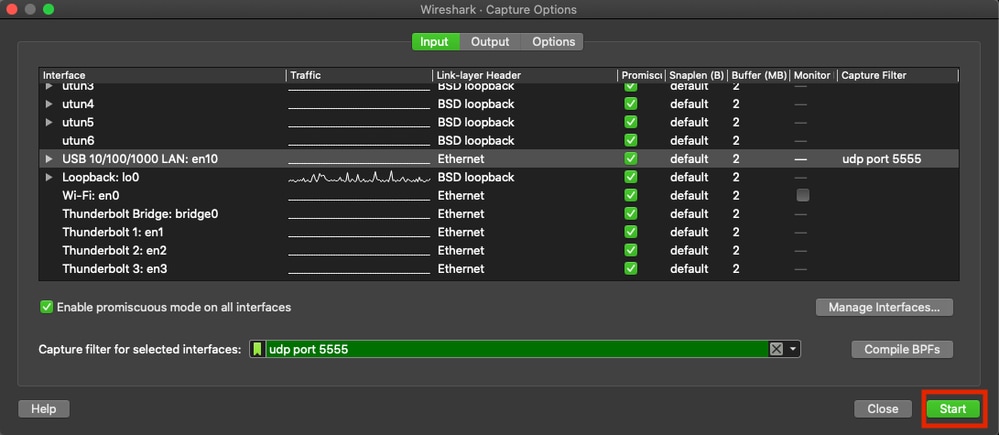

步骤5.单击开始,如图所示。

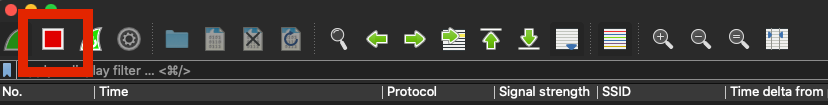

步骤6.等待Wireshark收集所需信息,然后从Wireshark中选择Stop按钮,如图所示。

提示:如果WLAN使用加密(如预共享密钥(PSK)),请确保捕获捕获捕获在AP和所需客户端之间的四次握手。如果OTA PCAP在设备与WLAN关联之前启动,或者如果客户端在捕获运行时取消身份验证并重新进行身份验证,则可以执行此操作。

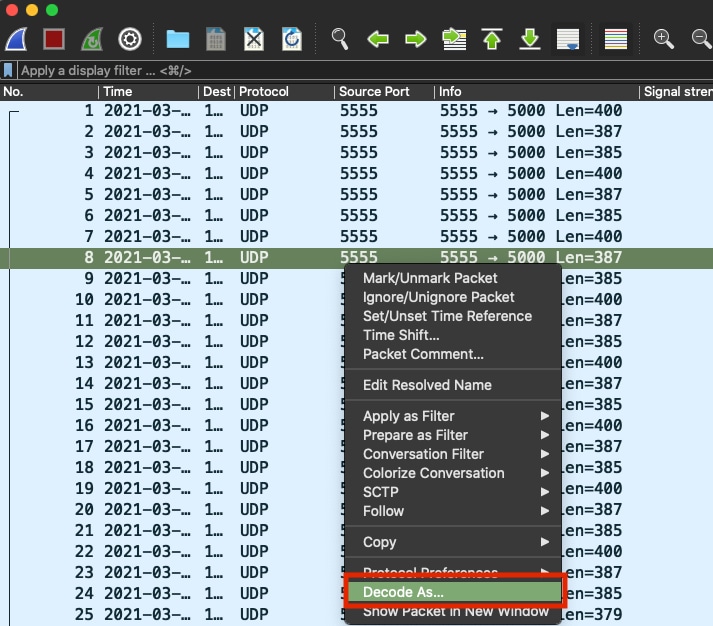

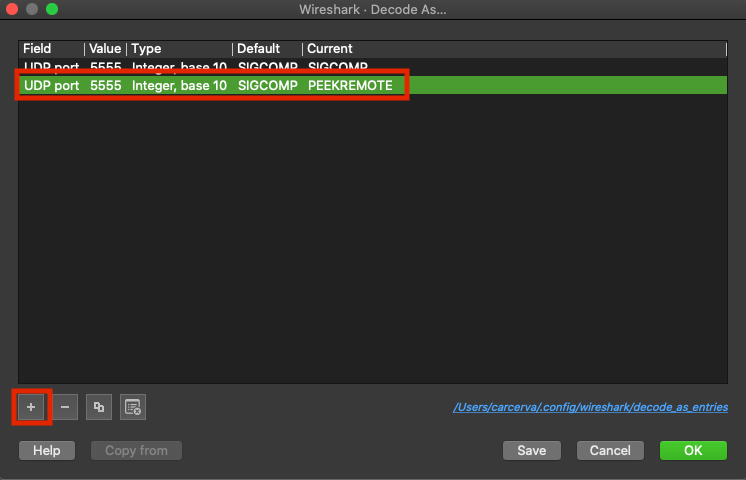

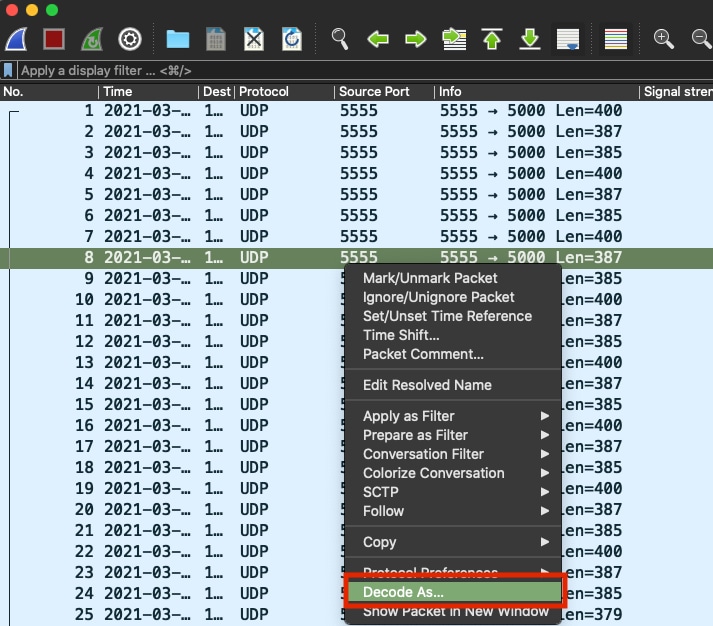

步骤7. Wireshark不会自动解码数据包。要对数据包进行解码,请从捕获中选择一行,使用右键单击显示选项,然后选择Decode As...(如图所示)。

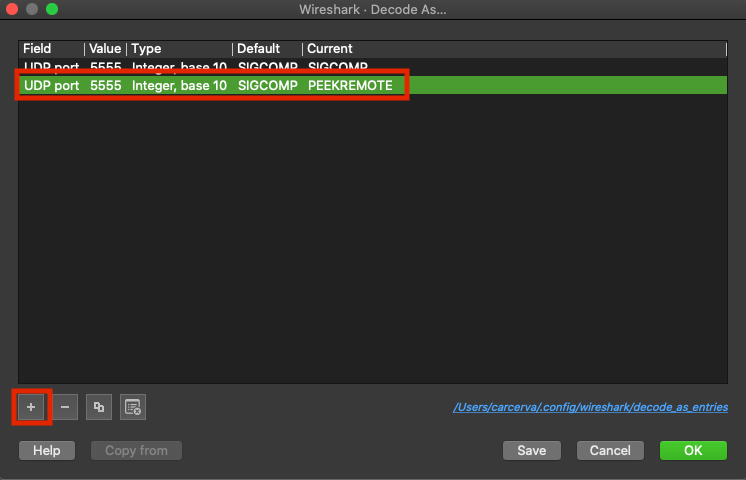

步骤8.出现一个弹出窗口。选择“添加”按钮并添加新条目,选择以下选项:如图所示,UDP端口from Field、555 from Value、SIGCOMP from Default和PEEKREMOTE from Current。

步骤9.单击OK。数据包已解码并准备好开始分析。

验证

使用本部分可确认配置能否正常运行。

要从9800 GUI确认AP处于嗅探器模式,请执行以下操作:

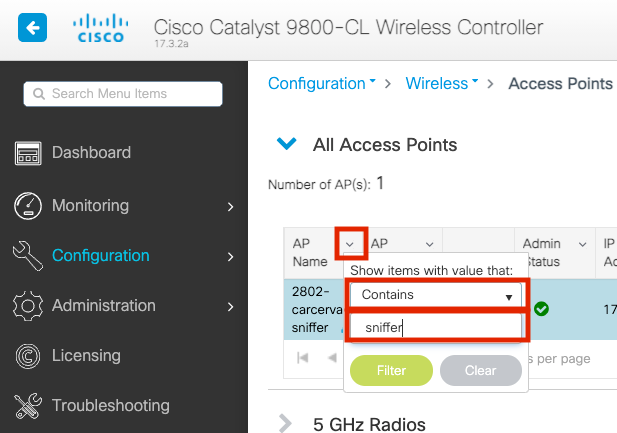

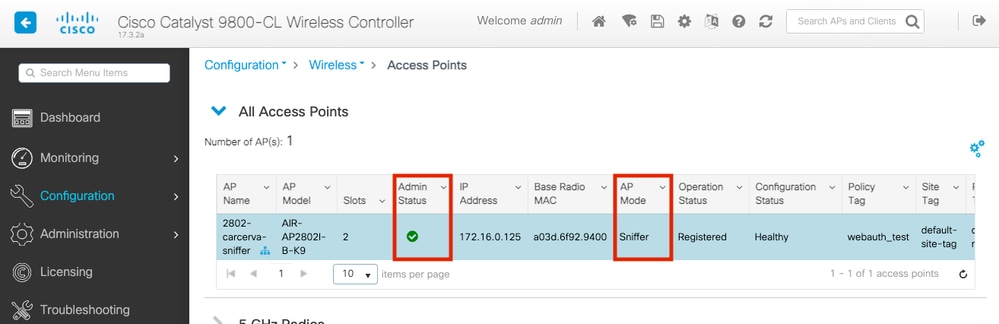

步骤1.在9800 WLC GUI上,导航到配置>无线>接入点>所有接入点。

步骤2.搜索接入点。单击向下箭头按钮以显示搜索工具,从下拉列表中选择Contains,然后键入AP名称,如图所示。

步骤3.验证Admin Status是否为绿色复选标记,且AP Mode是否为Sniffer,如图所示。

为了确认AP在9800 CLI中处于嗅探器模式。运行以下命令:

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config general | i Administrative

Administrative State : Enabled

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config general | i AP Mode

AP Mode : Sniffer

carcerva-9k-upg#show ap name 2802-carcerva-sniffer config dot11 5Ghz | i Sniff

AP Mode : Sniffer

Sniffing : Enabled

Sniff Channel : 36

Sniffer IP : 172.16.0.190

Sniffer IP Status : Valid

Radio Mode : Sniffer

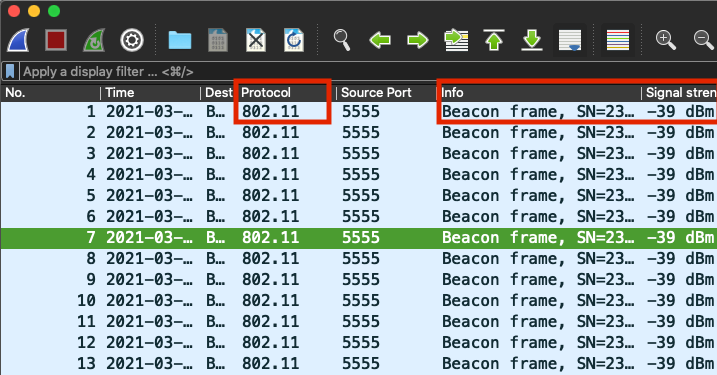

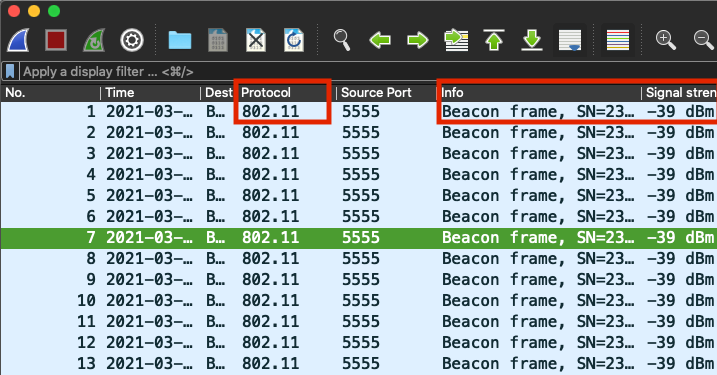

为了确认数据包已在Wireshark上解码。协议从UDP变为802.11,可以看到信标帧,如图所示。

故障排除

本部分提供了可用于对配置进行故障排除的信息。

问题:Wireshark不会从AP接收任何数据。

解决方案:Wireshark服务器必须通过无线管理接口(WMI)访问。 确认Wireshark服务器与WLC中的WMI之间的连通性。

相关信息

反馈

反馈