查看安全控制面板

要查看安全控制面板,请从导航窗格中选择概述 (Overview)。

此产品的文档集力求使用非歧视性语言。在本文档集中,非歧视性语言是指不隐含针对年龄、残障、性别、种族身份、族群身份、性取向、社会经济地位和交叉性的歧视的语言。由于产品软件的用户界面中使用的硬编码语言、基于 RFP 文档使用的语言或引用的第三方产品使用的语言,文档中可能无法确保完全使用非歧视性语言。 深入了解思科如何使用包容性语言。

思科可能会在某些地方提供本内容的当地语言翻译版本。请注意,翻译版本仅供参考,如有任何不一致之处,以本内容的英文版本为准。

本章提供有关“安全”(Security) 控制面板下显示的安全评分、安全评分类别和范围级别评分的详细信息。

安全控制面板通过汇总 Cisco Secure Workload 中可用的多个信号来提供可操作的安全评分,而这有助于了解当前的安全状况并加以改进。安全控制面板是 Cisco Secure Workload 中许多更丰富的深入分析(例如流搜索、资产搜索、自动策略发现和取证)的跳板。

要查看安全控制面板,请从导航窗格中选择概述 (Overview)。

安全评分是一个介于 0 到 100 之间的数字,表示类别中的安全位置。评分 100 为最佳,评分 0 为最差。评分越接近 100 越好。

安全评分计算会考虑已安装软件包中的漏洞、进程散列的一致性、不同接口上的开放端口、取证和网络异常事件,以及策略的合规性或不合规性。

有六种不同的评分类别。提供这些类别时考虑了工作负载的大多数安全方面。

漏洞评分:工作负载上已安装软件包中的漏洞会被用于评分。

进程散列评分:进程散列一致性(和异常)以及良性和标记进程散列用于评分。

攻击面评分:进程可能在多个接口上打开一个或多个端口,以使服务可用。未使用的开放端口会被用于评分。

取证评分:工作负载上取证事件的严重性会被用于评分。

网络异常评分:工作负载上网络异常事件的严重性会被用于评分。

分段合规性评分:自动发现的策略的合规性(允许)和违规(转义)会被用于评分。

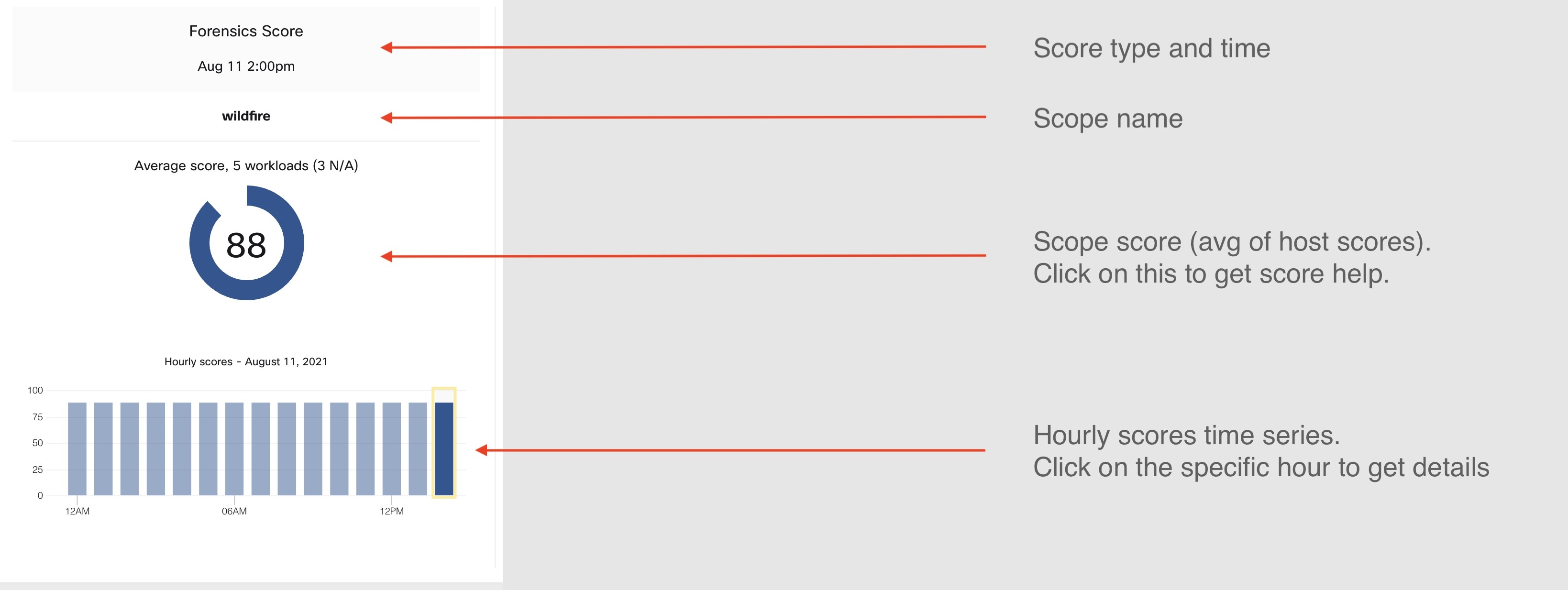

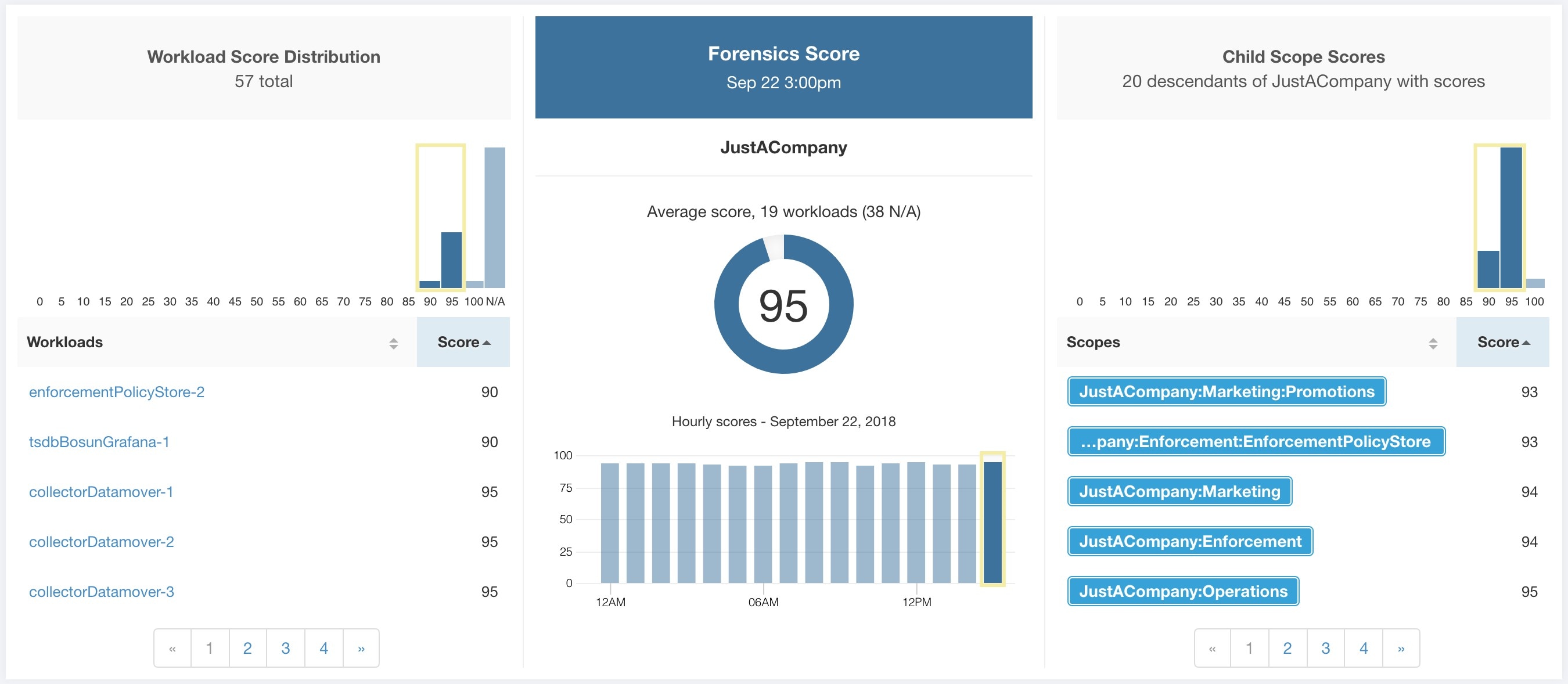

安全控制面板具有所选范围的范围级别评分。有一个包含时间序列和评分细分的总体评分。系统将显示所选范围的六个评分类别的评分详细信息。

范围级别评分详细信息位于控制面板的顶部。

屏幕将显示以下详细信息:

范围总体评分:所选范围的总体评分。

每日评分时间序列:最多 3 个月的堆叠时间序列。

评分明细:时间序列中所选日期的类别评分明细。

总评分表示为 A+, A, … , F 中的字母,其中 A+ 被视为最佳评分,而 F 为最差评分。它显示为圆环图,每个切片(彩色编码)代表一个评分类别。

总分是六个评分类别的加权平均值。所有权重均默认为相等。如果评分是 N/A,则在总评分计算中被视为 0。

可以使用调整权重模块中的滑块来调整权重。每位用户都可以设置自己的权重调整,这有助于使评分与您的优先级保持一致。

重要提示: 如果评分为 N/A,则在总分计算中将被视为 0。

最长可达 3 个月的堆叠时间序列。它有助于长期跟踪安全位置。每个堆栈代表一天的总评分。堆栈中的每个分段都是一个类别,以不同的颜色表示。您可以点击日期以获取当天的评分明细。

评分明细显示时间序列中所选日期的所有六个类别的评分。评分 N/A 表示评分不可用。在计算总评分时,它将被计为 0。

Important |

如果评分不适用,则在计算总评分时将其视为 0。 |

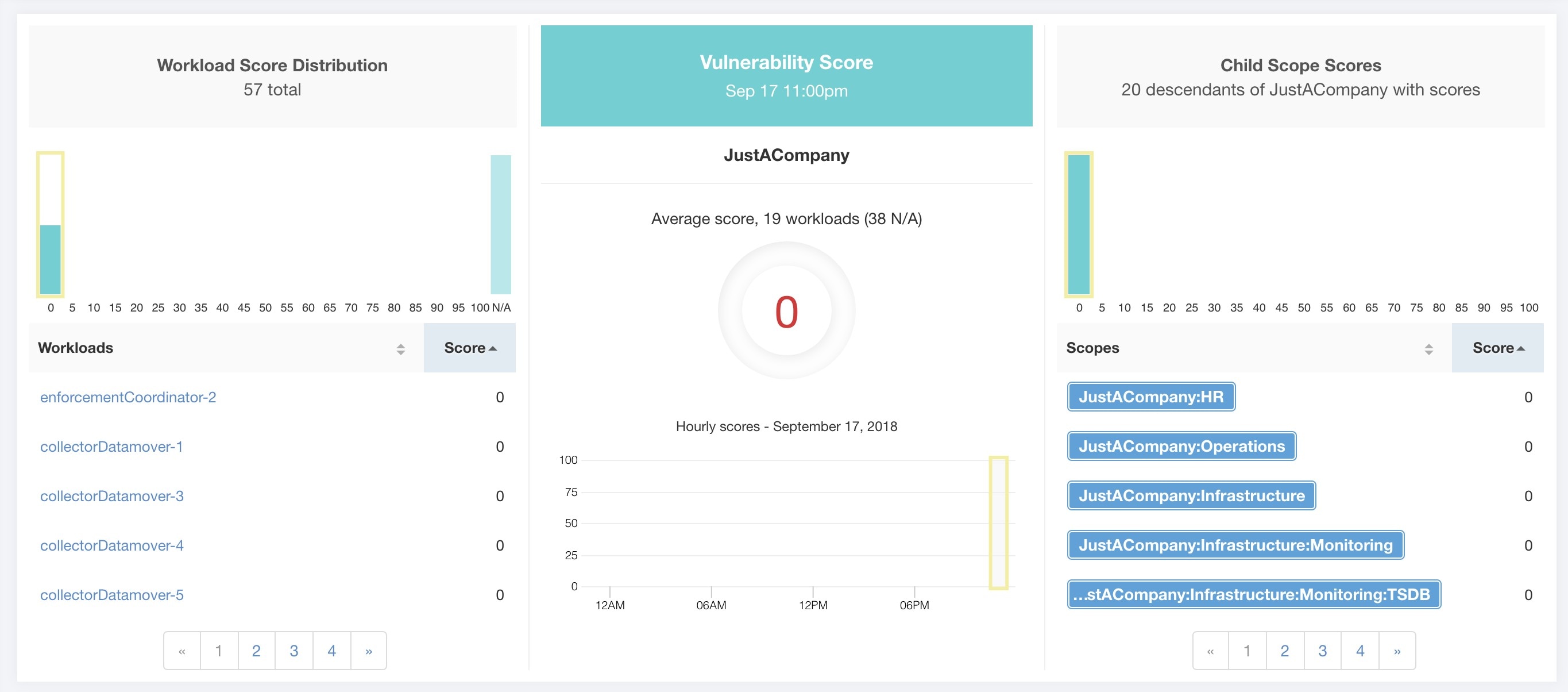

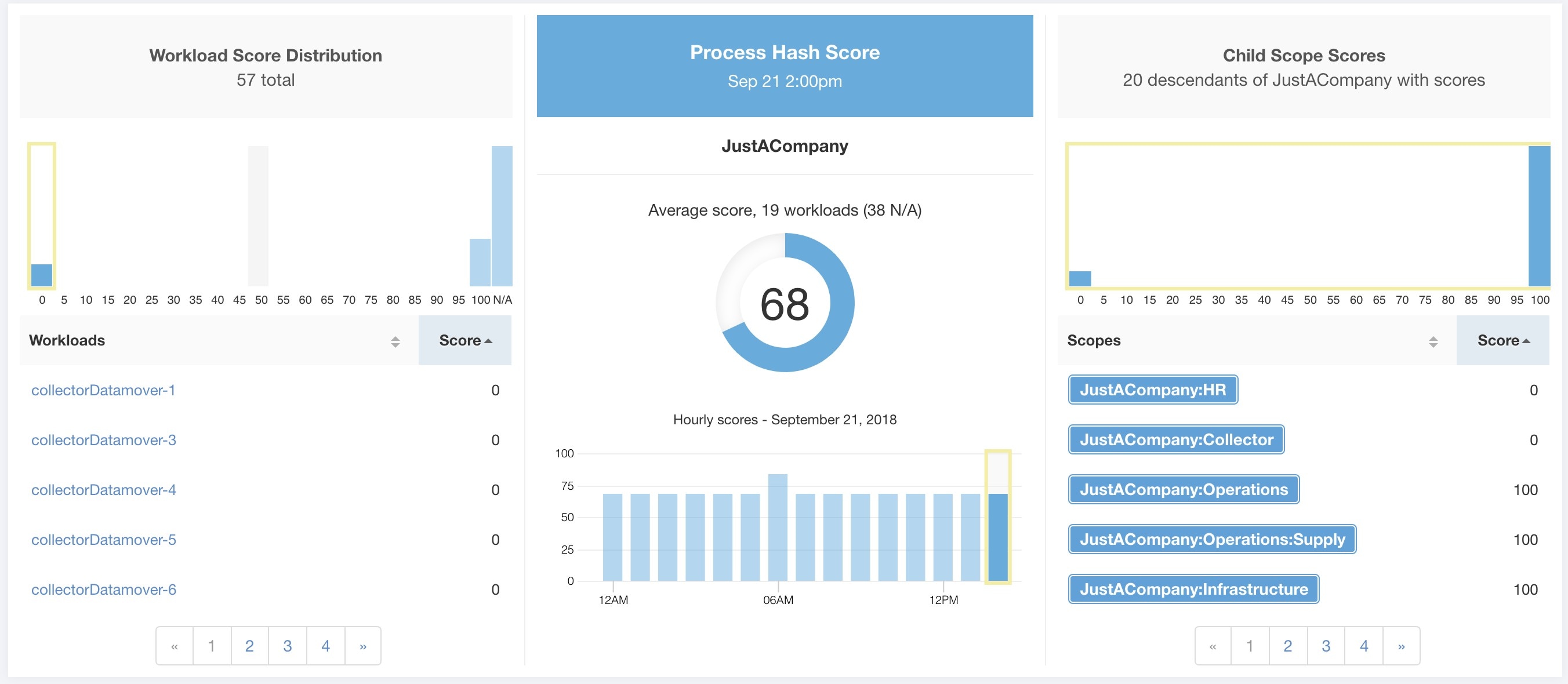

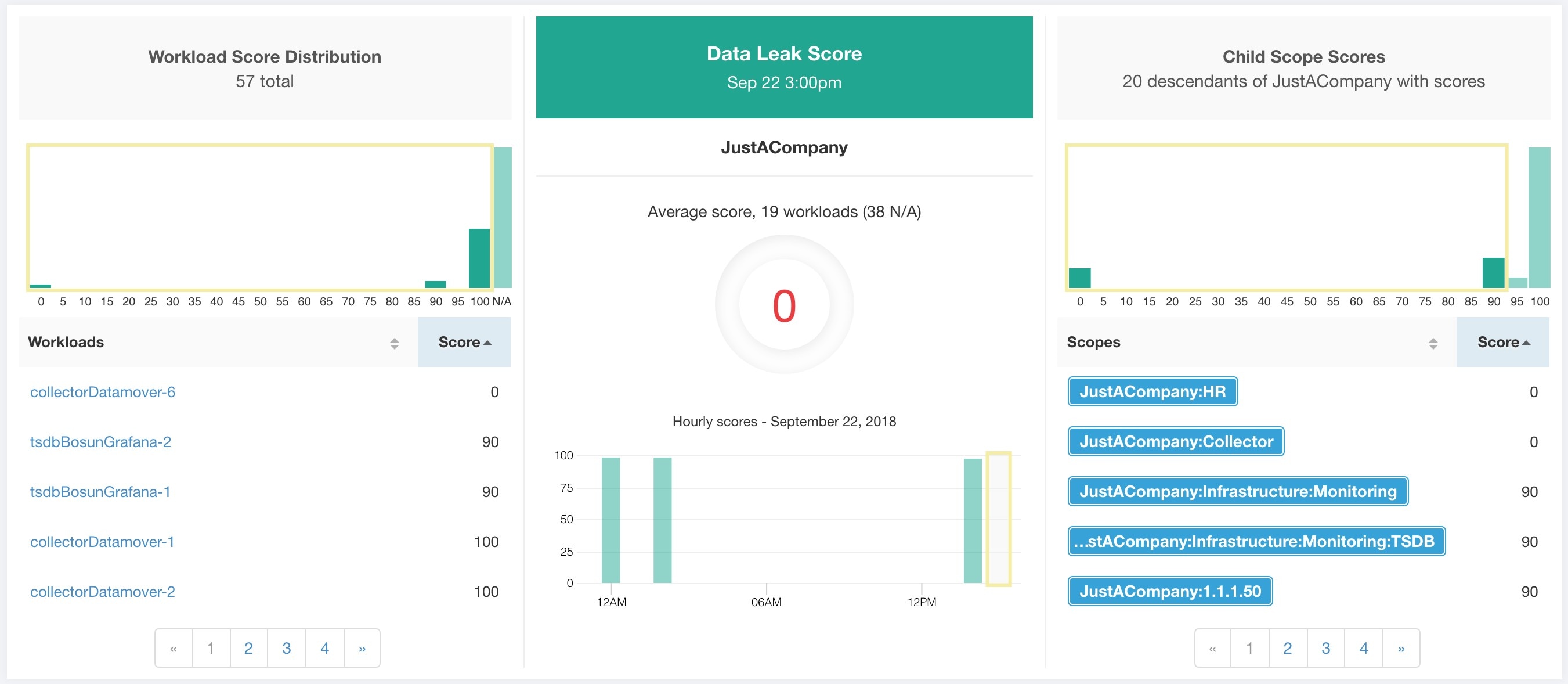

六个类别中的每一个都遵循以下模板。它具有工作负载评分分布、每小时时间序列和子范围评分分布。

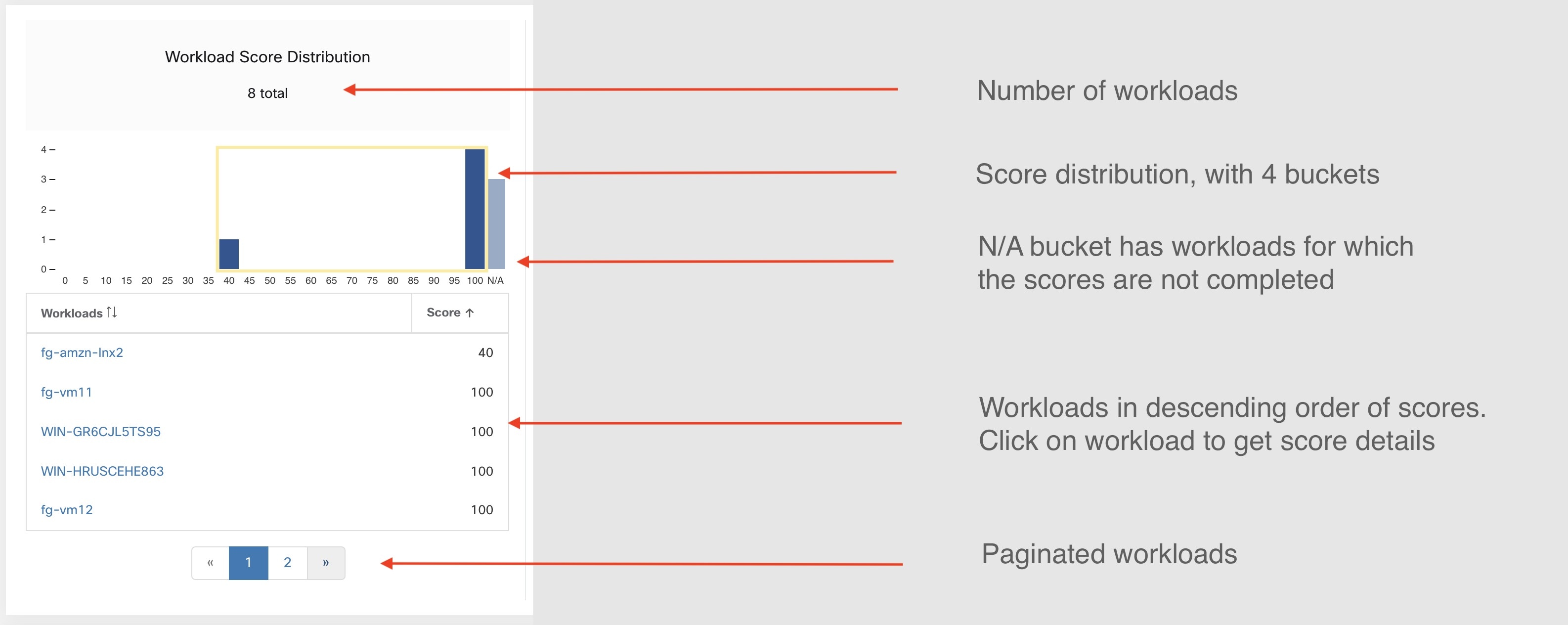

通过工作负载评分分布,可以深入了解所选范围内的工作负载对评分的影响。它有助于让分数最低的工作负载显现,从而加快纠正措施。

每小时时间序列有助于获取所选日期的每小时评分。在每小时时间序列中选择一个小时,就会更新工作负载评分分布和后代范围分布,以显示所选的小时。

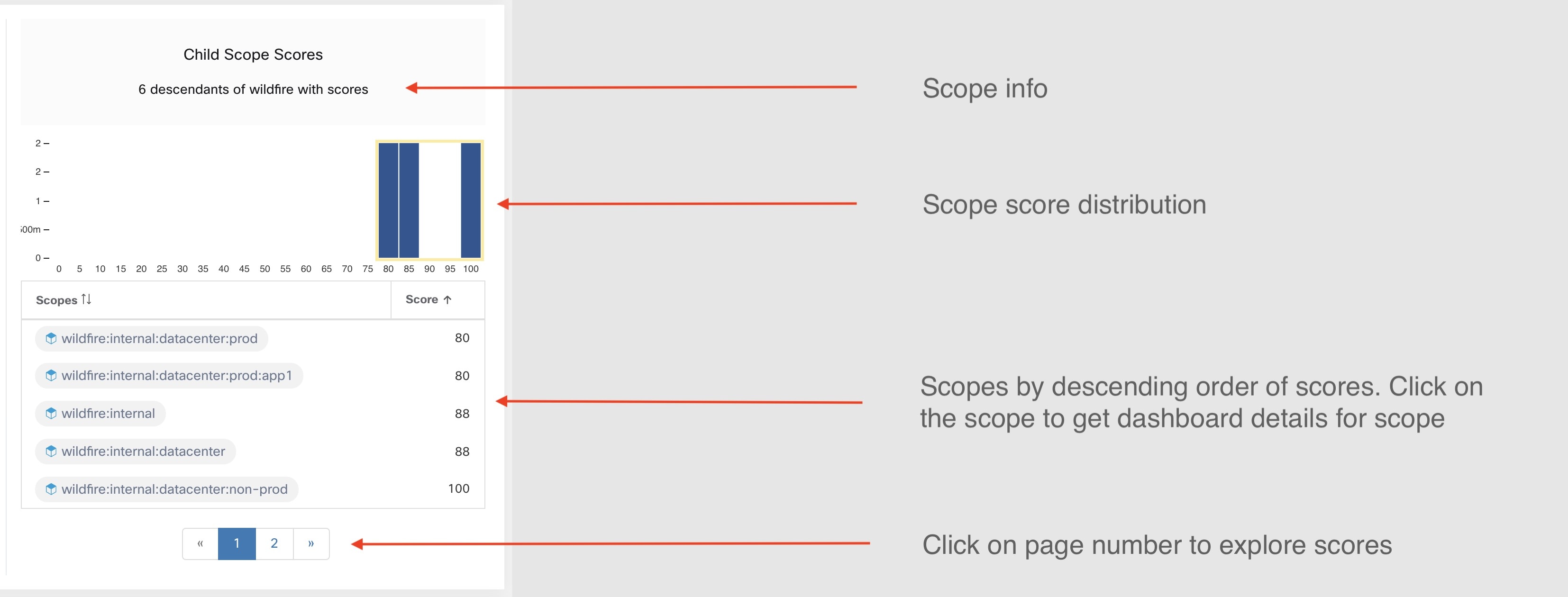

后代范围分布有助于我们了解所选范围的子范围的评分贡献。

本部分介绍每个评分类别的详细信息。

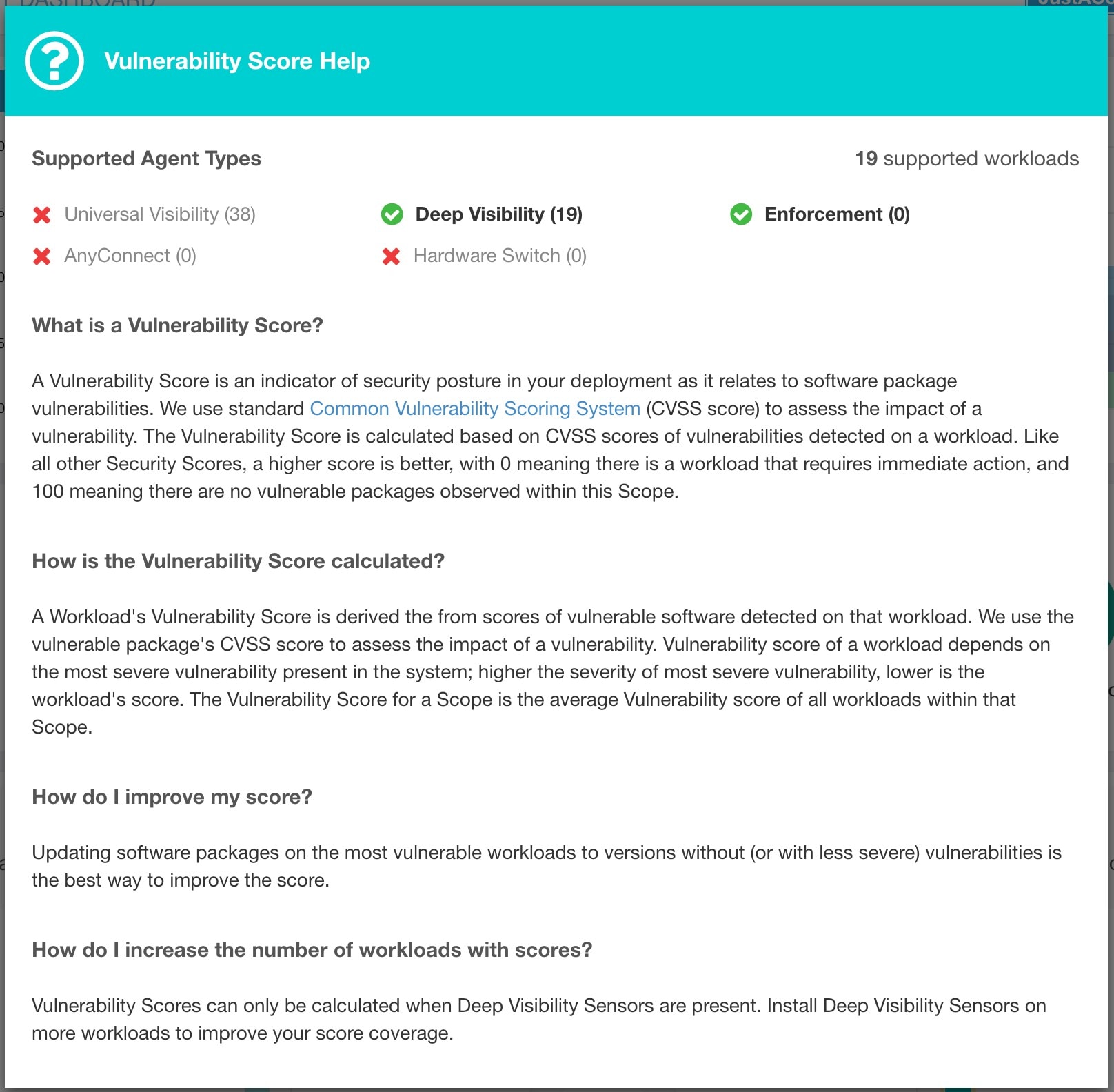

工作负载上安装的软件包中的漏洞用于计算漏洞安全评分。

评分越低表示:

一个或多个已安装的软件包存在严重漏洞。

应用补丁或升级以便减少暴露或漏洞攻击的机会

工作负载上的软件包可能与已知漏洞 (CVE) 相关联。CVSS(通用漏洞评分系统)用于评估 CVE 的影响。CVSS 得分范围为 0-10,其中 10 表示最严重。

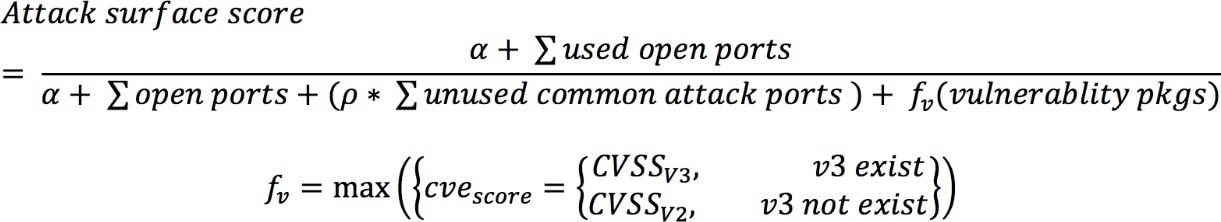

CVE 可以具有 CVSS v2 和 CVSS v3 评分。要计算漏洞评分,请考虑 CVSS v3(如果可用),否则考虑 CVSS v2。

工作负载的漏洞评分是根据在该工作负载上检测到的漏洞软件评分得出的。工作负载漏洞评分是根据 CVSS 评分和供应商数据计算得出的,当数据缺失或不准确时,我们的安全研究团队可能会进行调整(常见于新漏洞)。配置威胁源后,此数据每 24 小时会更新一次。最严重漏洞的严重性越高,评分就越低。

范围评分是范围中工作负载评分的平均值。通过识别易受攻击的软件包的工作负载或范围,以及使用更安全的软件包修补或升级来提高评分。

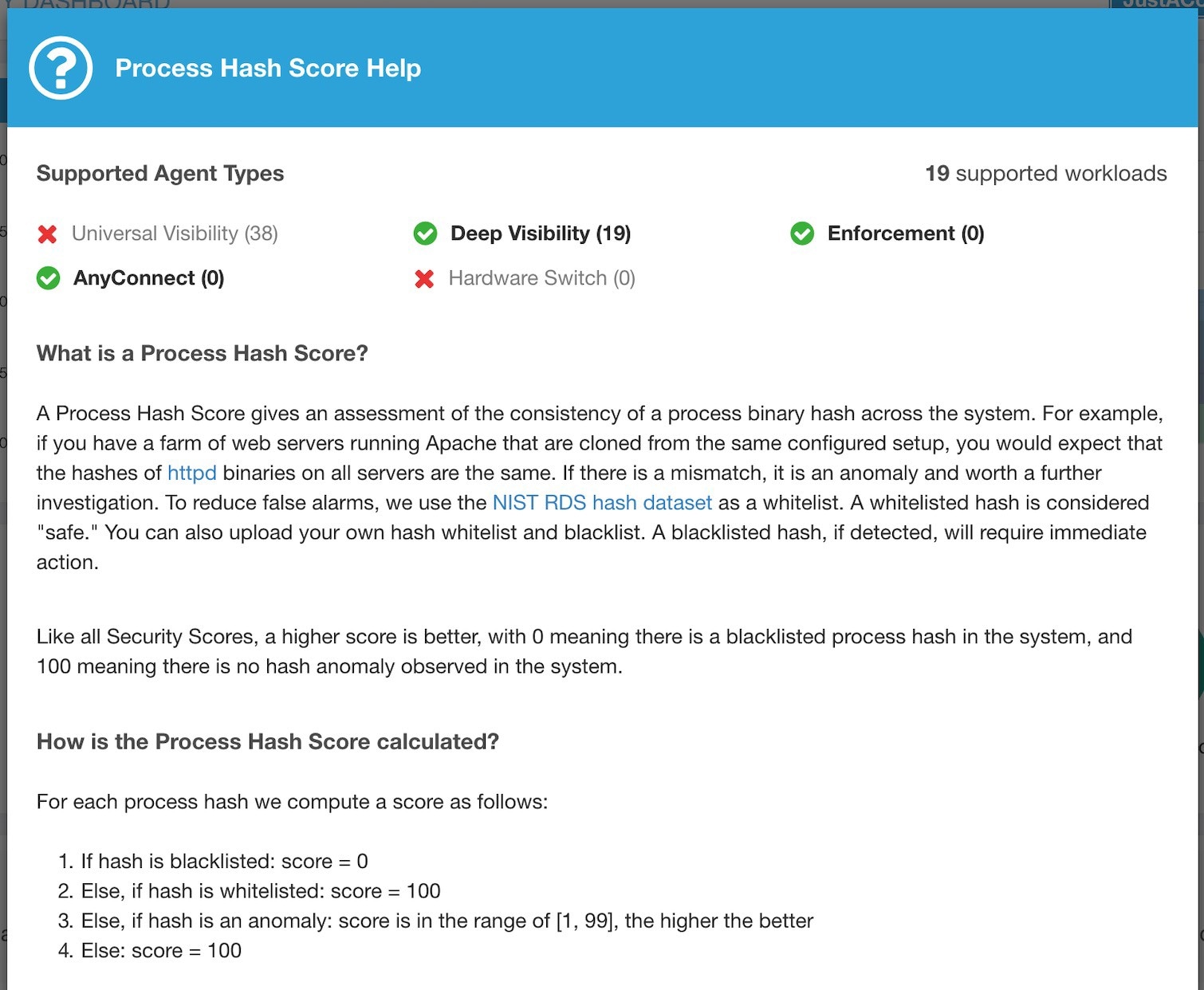

进程散列评分是对跨工作负载的进程二进制散列(文件散列)一致性的评估。例如:从同一设置配置克隆的运行 Apache 的 Web 服务器场预期会在所有服务器上具有相同的 httpd 二进制文件散列。不匹配属于异常情况。

较低的评分表示以下至少一项或两项:

已标记一个或多个进程散列值。

一个或多个进程散列出现异常。

有关详细信息,请参阅进程散列异常检测。

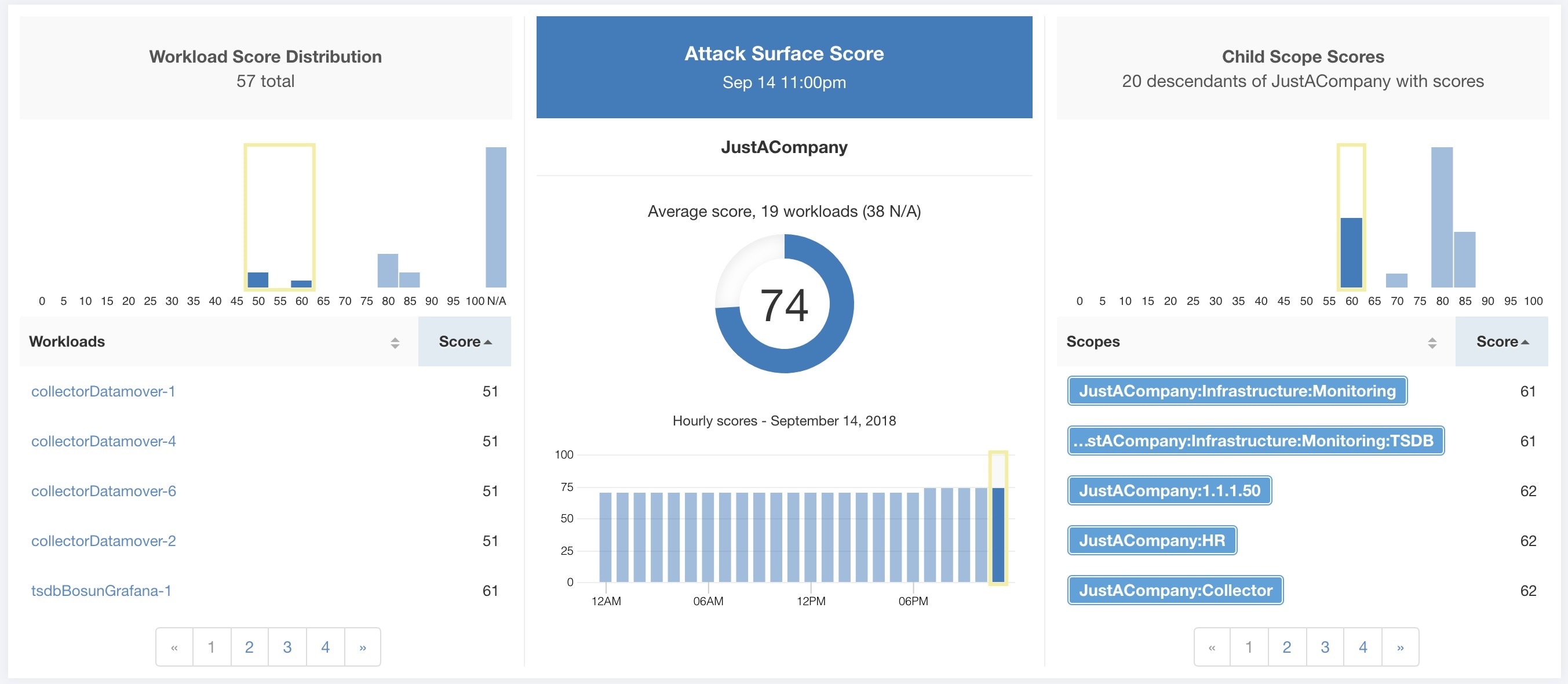

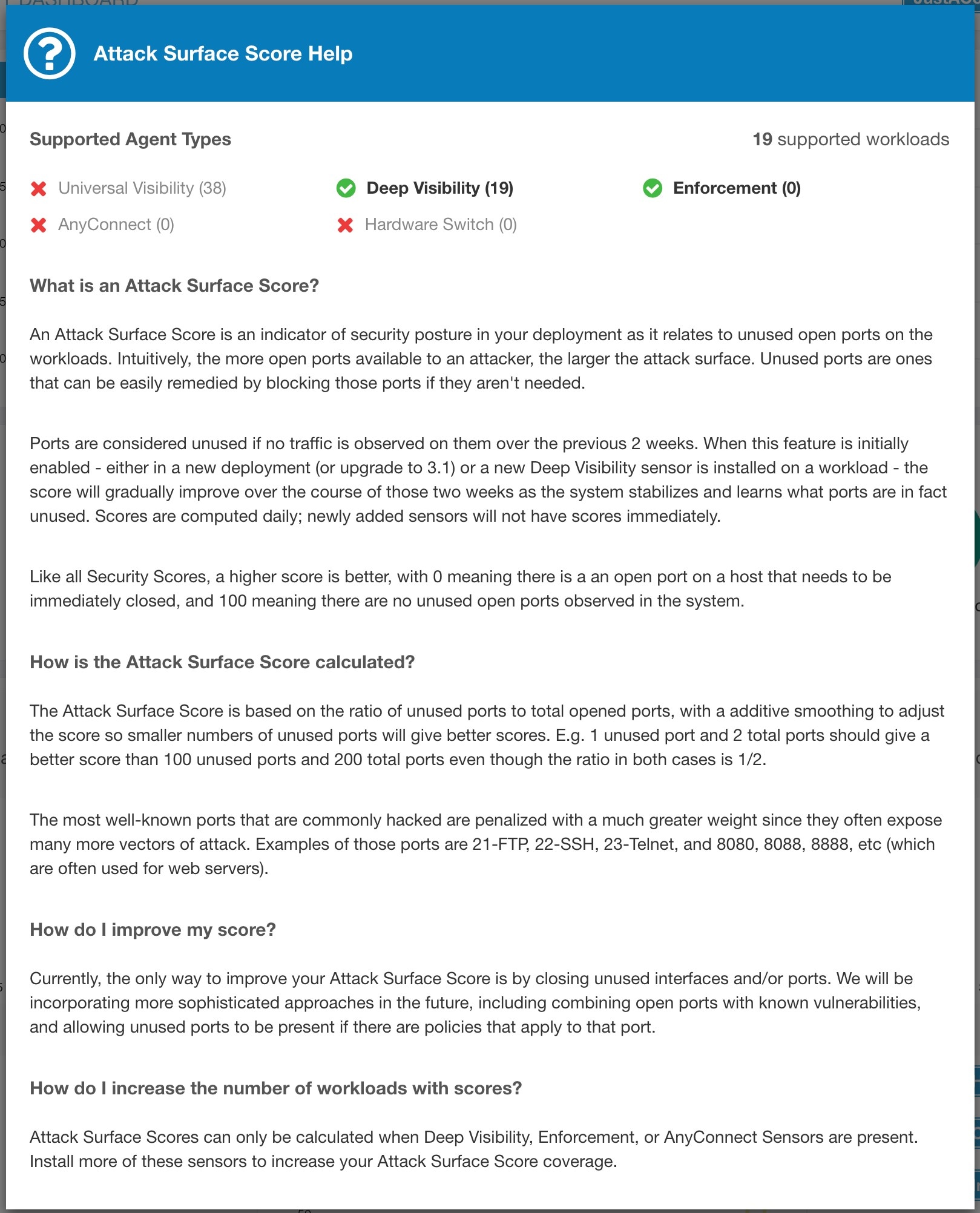

攻击面评分突出显示工作负载中的潜在攻击面。打开未使用的端口(打开没有流量的端口)会降低此评分。

评分越低表示:

在过去 2 周内无任何流量的许多开放端口

已知攻击端口在过去 2 周内可能处于开放状态且未使用。

一个或多个开放端口连接到存在严重漏洞的软件包。

攻击面评分是未使用的开放端口相对于总端口的函数,具有平滑系数。在过去 2 周内没有任何流量的开放端口会被视为“未使用的开放端口”。额外的惩罚适用于未使用的开放端口,这些端口是在攻击中使用的已知端口(例如,21、22、8080 等)。

拉普拉斯平滑与基于启发式数据的惩罚系数一起使用。每天根据过去 2 周的数据计算评分。

租户评分是范围内工作负载评分的平均值。通过确定具有未使用的开放端口的工作负载或范围,以及关闭未使用的端口,提高评分。

点击某个工作负载链接后,就会打开一个攻击面模式,其中包含该工作负载背景下所有可用端口和接口的详细信息。

特点:

仅未使用端口 (Unused Ports Only):切换到该复选框后,它就会过滤掉已使用的端口,仅显示与工作负载关联的未使用端口。

列:已批准、端口、程序包名称、允许总数、CVE 最高评分、进程散列、接口、程序包发布服务器、程序包版本、转义总数、拒绝总数、经常被入侵的端口、链接。

接口 (Interfaces):如果点击“攻击面”(Attack Surface) 表中的任何一个行项目,则可以查看与模式内的每个端口关联的接口。

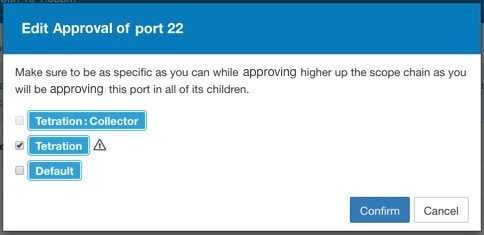

已批准 (Approved):切换到该复选框后,您就可以在该工作负载有权访问的范围链上的任何一个范围上有意将“未使用的端口”设置为“已批准”。注意:如果某个端口已在某个范围上获得批准,而该端口没有在任何子范围(如果该范围有子范围)上明确获得批准,那么范围复选框将被禁用,因为这意味着父范围可访问的任何子范围已在该链中获得批准。

审批模式:

接口模式:

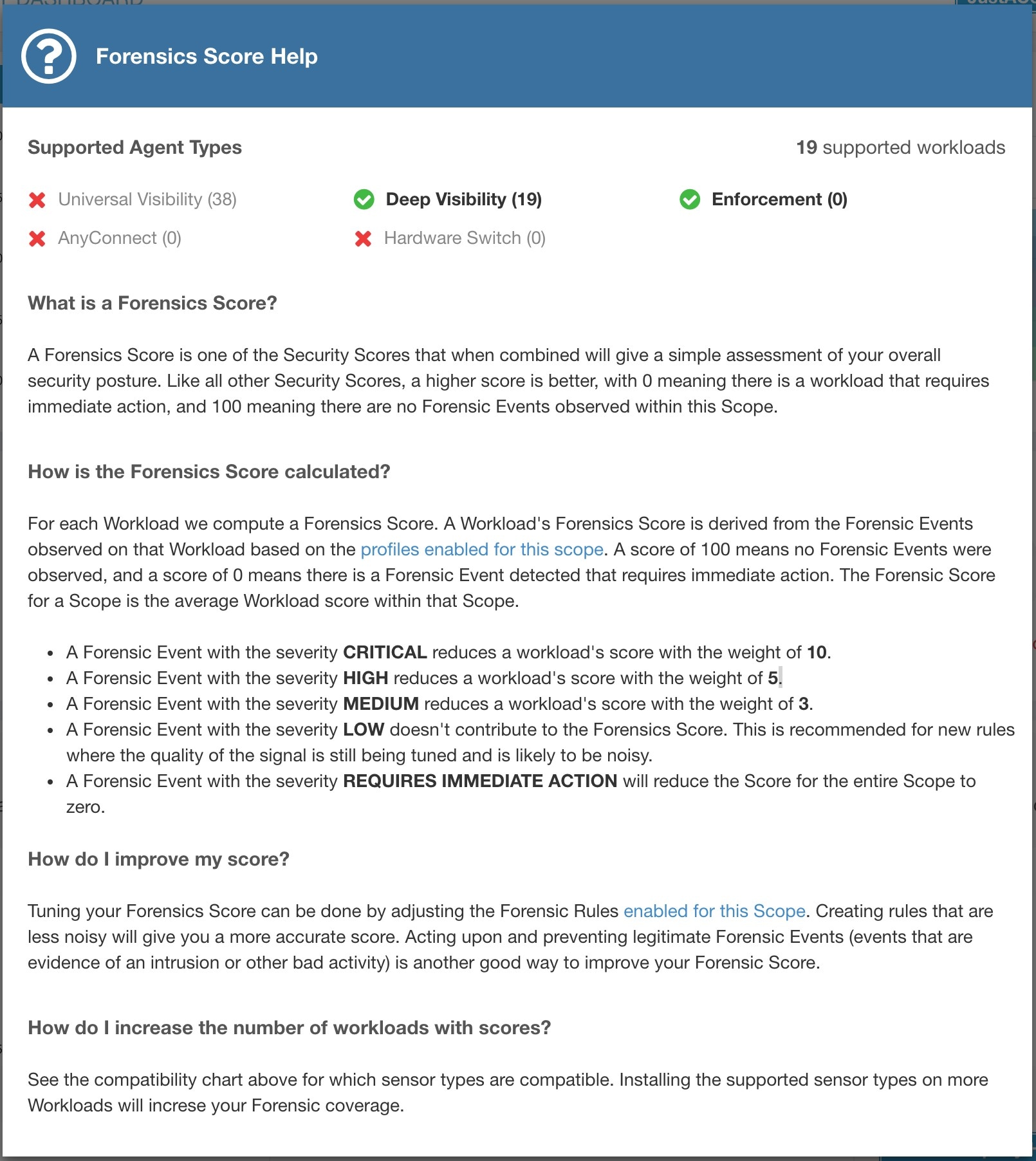

工作负载上取证事件的严重性用于计算评分。

评分越低表示:

在工作负载上观察到一个或多个取证事件。

或者一个/多个取证规则有干扰和/或不正确。

要提高评分,请执行以下操作:

如有任何问题,请修复问题,以减少暴露/漏洞攻击的机会。

调整取证规则以减少噪音和错误警报。

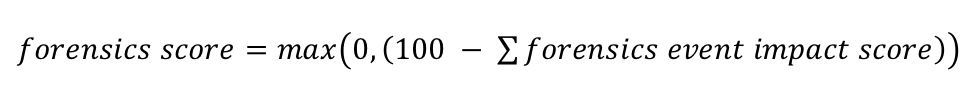

工作负载的取证评分与取证事件的总影响评分成反比。取证事件的总影响评分越高,取证评分越低。

|

严重性 |

影响评分 |

|

IMMEDIATE_ACTION |

100 |

|

严重 |

10 |

|

高 |

5 |

|

严重 |

3 |

有关详细信息,请参阅取证。

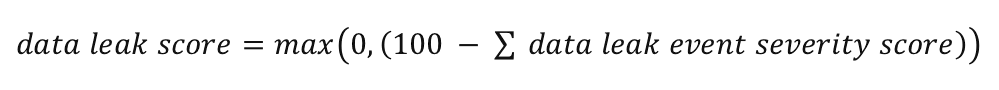

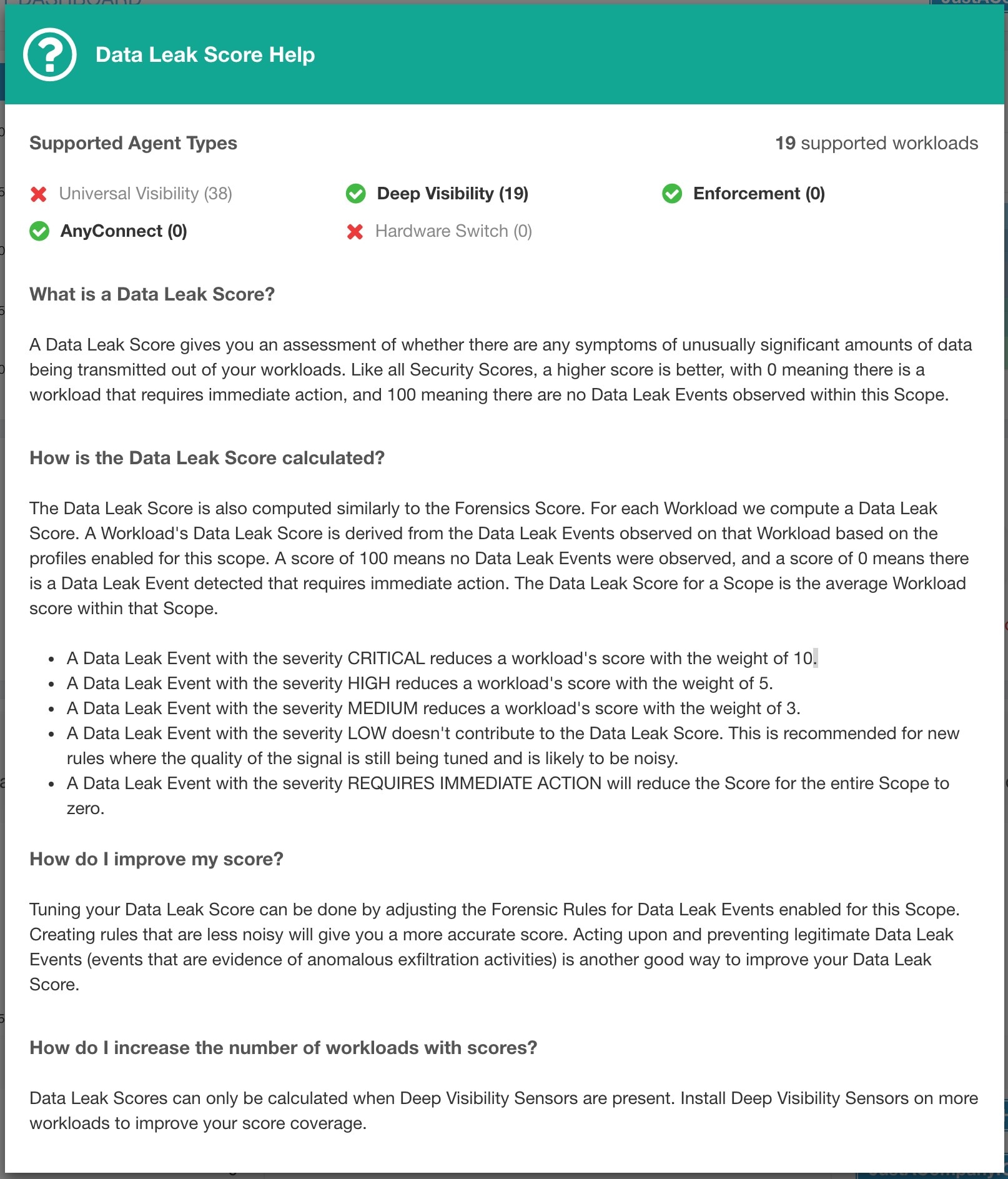

工作负载上网络异常事件的严重性用于计算评分。

评分越低表示:

从工作负载中传输出来的数据量异常大。

或者,网络异常取证规则不正确或存在干扰。

要提高评分,请执行以下操作:

修复问题(如有),以减少数据泄露的可能性。

调整网络异常规则,以减少噪音和误报。

工作负载的网络异常评分是网络异常事件的严重性总评分的反函数。严重性总评分越高,网络异常评分越低。

|

严重性 |

得分 |

|

IMMEDIATE_ACTION |

100 |

|

严重 |

10 |

|

高 |

5 |

|

严重 |

3 |

有关详细信息,请参阅基于 PCR 的网络异常检测。

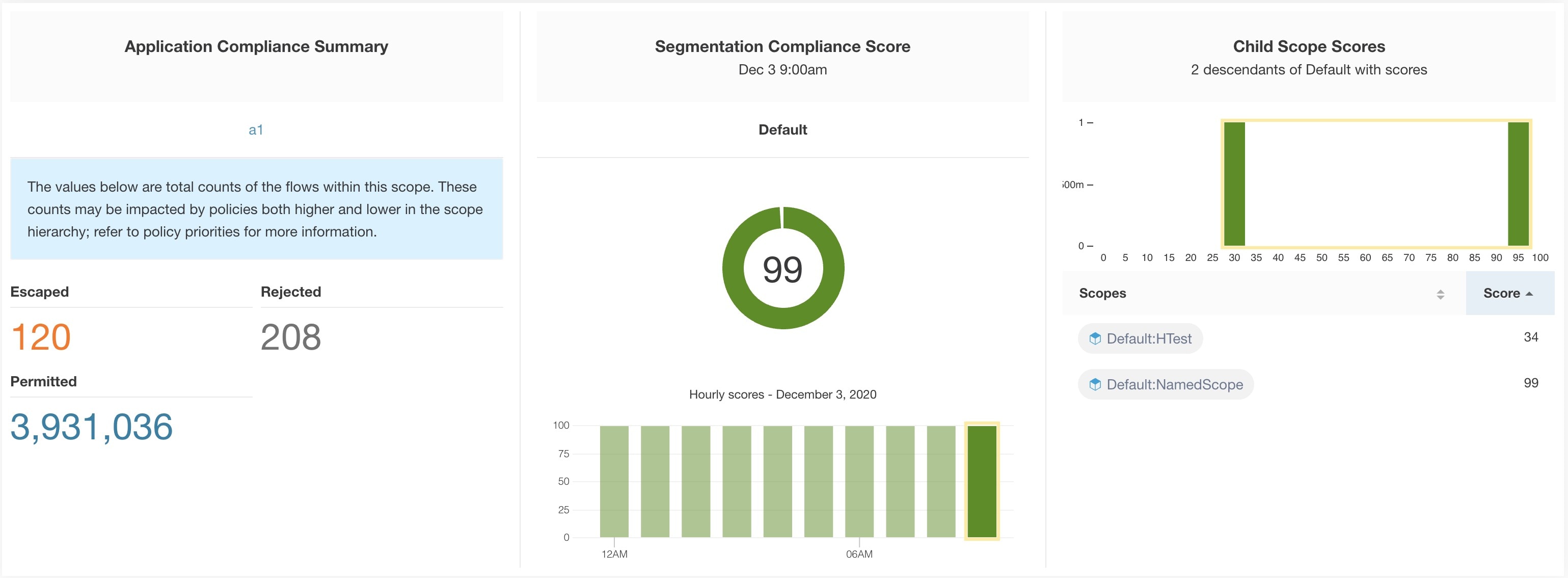

分段合规性评分提供策略违规的顶级视图,并强调哪些范围和工作空间的违规最多。

Note |

根范围的安全控制面板上显示的转义/拒绝/允许计数不会与分别为所有子范围显示的所有计数相加。转义/拒绝/允许计数是对策略的评估,而不仅仅是对源或目标的评估。 |

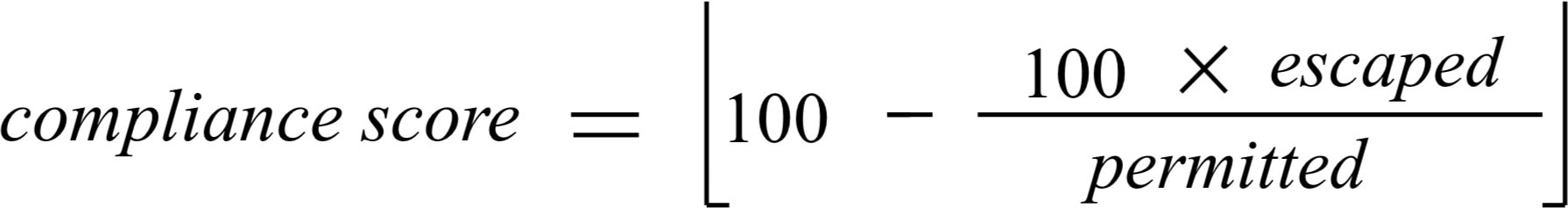

评分越低表示:

相对于允许的大量转义流(策略违规)

当转义流数超过允许数时,评分为 0。

分段合规性评分针对具有强制主工作空间的范围计算。对于没有强制工作空间的范围,评分将作为具有强制策略的后代范围评分的平均值进行计算。

评分通过使用转义和允许之间的比率计算。

通过减少策略违规数量来提高评分

验证策略是否正确涵盖所需行为。

验证是否正确执行了策略。