スマート ソフトウェア ライセンスについて

ここでは、スマート ソフトウェア ライセンスの仕組みについて説明します。

の ASA のスマート ソフトウェア ライセンシング Firepower 4100/9300 シャーシ

Firepower 4100/9300 シャーシ 上の ASA では、スマート ソフトウェア ライセンシングの設定は、Firepower 4100/9300 シャーシ スーパバイザと ASA に分割されています。

-

Firepower 4100/9300 シャーシ:License Authority との通信に使用するパラメータなど、すべてのスマート ソフトウェア ライセンシング インフラストラクチャをシャーシで設定します。Firepower 4100/9300 シャーシ 自体の動作にライセンスは必要ありません。

(注)

シャーシ間クラスタリングでは、クラスタ内の各シャーシで同じスマート ライセンス方式を有効にする必要があります。

-

ASA アプリケーション:ASA のすべてのライセンスの権限付与を設定します。

Smart Software Manager とアカウント

デバイスの 1 つ以上のライセンスを購入する場合は、Cisco Smart Software Manager で管理します。

https://software.cisco.com/#module/SmartLicensing

Smart Software Manager では、組織のマスター アカウントを作成できます。

(注) |

まだアカウントをお持ちでない場合は、リンクをクリックして新しいアカウントを設定してください。Smart Software Manager では、組織のマスター アカウントを作成できます。 |

デフォルトでは、ライセンスはマスター アカウントの下のデフォルトの仮想アカウントに割り当てられます。アカウントの管理者として、オプションで追加の仮想アカウントを作成できます。たとえば、地域、部門、または子会社ごとにアカウントを作成できます。複数の仮想アカウントを使用すると、大量のライセンスおよびデバイスをより簡単に管理できます。

オフライン管理

デバイスにインターネット アクセスがなく、License Authority に登録できない場合は、オフライン ライセンスを設定できます。

永続ライセンスの予約

デバイスがセキュリティ上の理由でインターネットにアクセスできない場合、オプションで、各 ASA の永続ライセンスを要求できます。永続ライセンスでは、License Authority への定期的なアクセスは必要ありません。PAK ライセンスのように、ライセンスを購入し、ASA のライセンス キーをインストールします。PAK ライセンスとは異なり、ライセンスの取得と管理に Smart Software Manager を使用します。通常のスマート ライセンス モードと永続ライセンスの予約モード間で簡単に切り替えできます。

ASAv 永続ライセンスの予約

すべての機能、すなわちモデルの正しい最大スループットを備えた標準ティアを有効にするモデル固有のライセンスを取得できます。

-

ASAv5

-

ASAv10

-

ASAv30

-

ASAv50

ASAv 導入時に使用するモデル レベルを選択する必要があります。モデル レベルは、要求するライセンスを決定します。後でモデル レベルを変更したい場合は、現在のライセンスを返却し、変更後のモデル レベルに対応する新規ライセンスを要求する必要があります。導入済みの ASAv のモデルを変更するには、新しいモデルの要件に合わせるために、ハイパーバイザから vCPU と DRAM の設定を変更できます。これらの値については、『ASAv クイック スタート ガイド』を参照してください。

ライセンスの使用を停止した場合、ASAv で戻りコードを生成し、そのコードを Smart Software Manager に入力して、ライセンスを返却する必要があります。使用していないライセンスの料金の支払うことのないように、返却プロセスに正確に従ってください。

永続ライセンスの予約は Azure ハイパーバイザではサポートされません。

Firepower 2100 永続ライセンスの予約

すべての機能を有効にするライセンス(セキュリティ コンテキストが最大の標準ティア)を取得できます。また、ASA の設定で権限付与を要求することにより、ASA でそれらを使用できるようにする必要があります。

ライセンスの使用を停止した場合、ASA で戻りコードを生成し、そのコードを Smart Software Manager に入力して、ライセンスを返却する必要があります。使用していないライセンスの料金の支払うことのないように、返却プロセスに正確に従ってください。

Firepower 4100/9300 シャーシ 永続ライセンスの予約

すべての機能、すなわちモデルの正しい最大スループットを備えた標準ティアおよびキャリア ライセンスを有効にするライセンスを取得できます。ライセンスは Firepower 4100/9300 シャーシ 上で管理されますが、それに加えて ASA の設定で権限付与を要求することにより、ASA でそれらを使用できるようにする必要があります。

ライセンスの使用を停止した場合、Firepower 4100/9300 シャーシ で戻りコードを生成し、そのコードを Smart Software Manager に入力して、ライセンスを返却する必要があります。使用していないライセンスの料金の支払うことのないように、返却プロセスに正確に従ってください。

Firepower 2100 および のサテライト サーバ Firepower 4100/9300 シャーシ

デバイスがセキュリティ上の理由でインターネットにアクセスができない場合、オプションで、仮想マシン(VM)としてローカル Smart Software Manager サテライト サーバをインストールできます。衛星は、Smart Software Manager 機能のサブセットを提供し、すべてのローカル デバイスに重要なライセンス サービスを提供することが可能になります。ライセンス使用を同期するために、定期的に衛星だけが License Authority と同期する必要があります。スケジュールに沿って同期するか、手動で同期できます。

サテライト サーバでは、次の機能を実行できます。

-

ライセンスの有効化または登録

-

企業ライセンスの表示

-

会社のエンティティ間でのライセンス移動

詳細については、『Smart Software Manager satellite』を参照してください。

仮想アカウントごとに管理されるライセンスとデバイス

ライセンスとデバイスは仮想アカウントごとに管理されます。アカウントに割り当てられたライセンスを使用できるのは、その仮想アカウントのデバイスのみです。追加のライセンスが必要な場合は、別の仮想アカウントから未使用のライセンスを転用できます。仮想アカウント間でデバイスを転送することもできます。

Firepower 4100/9300 シャーシ 上で動作する ASA の場合:シャーシのみがデバイスとして登録される一方で、シャーシ内の ASA アプリケーションはそれぞれ固有のライセンスを要求します。たとえば、3 つのセキュリティ モジュールを搭載した Firepower 9300 シャーシでは、全シャーシが 1 つのデバイスとして登録されますが、各モジュールは合計 3 つのライセンスを別個に使用します。

評価ライセンス

ASAv

ASAv は、評価モードをサポートしていません。Licensing Authority への登録の前に、ASAv は厳しいレート制限状態で動作します。

Firepower 2100

Licensing Authority への登録の前に、Firepower 210 は評価モードで 90 日間(合計使用時間)動作します。デフォルトの権限のみが有効になります。この期間が終了すると、Firepower 2100 はコンプライアンス違反の状態になります。

(注) |

高度暗号化(3DES/AES)の評価ライセンスを受け取ることはできません。高度暗号化(3DES/AES)ライセンスを有効にするエクスポート コンプライアンス トークンを受け取るには、License Authority に登録する必要があります。 |

Firepower 4100/9300 シャーシ

Firepower 4100/9300 シャーシ は、次の 2 タイプの評価ライセンスをサポートしています。

-

シャーシ レベル評価モード:Firepower 4100/9300 シャーシによる Licensing Authority への登録の前に、評価モードで 90 日間(合計使用時間)動作します。このモードでは、ASA は固有の権限付与を要求できません。デフォルトの権限のみが有効になります。この期間が終了すると、Firepower 4100/9300 シャーシ はコンプライアンス違反の状態になります。

-

権限付与ベースの評価モード:Firepower 4100/9300 シャーシ が Licensing Authority に登録をした後、ASA に割り当て可能な時間ベースの評価ライセンスを取得できます。ASA で、通常どおりに権限付与を要求します。時間ベースのライセンスの期限が切れると、時間ベースのライセンスを更新するか、または永続ライセンスを取得する必要があります。

(注) |

高度暗号化(3DES/AES)の評価ライセンスを受け取ることはできません。高度暗号化(3DES/AES)ライセンスを有効にするエクスポート コンプライアンス トークンを受け取るには、License Authority に登録して永続ライセンスを取得する必要があります。 |

Smart Software Manager 通信

このセクションでは、デバイスの Smart Software Manager に対する通信方法について説明します。

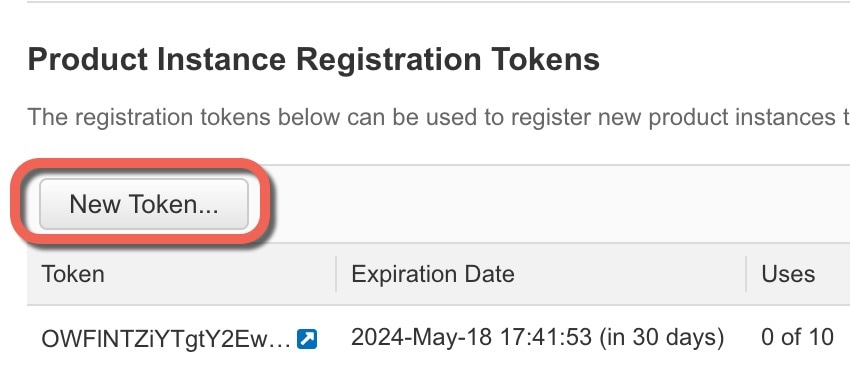

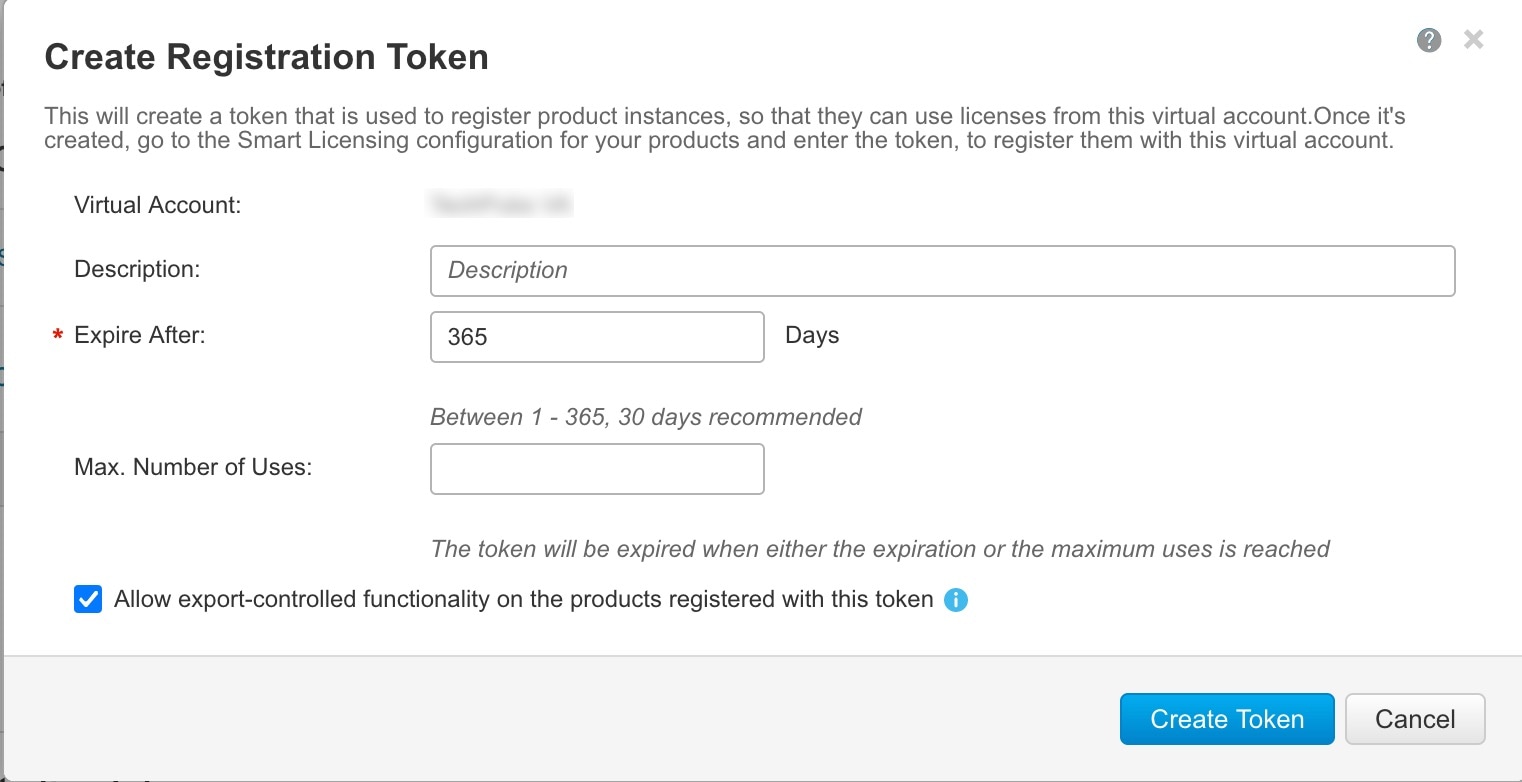

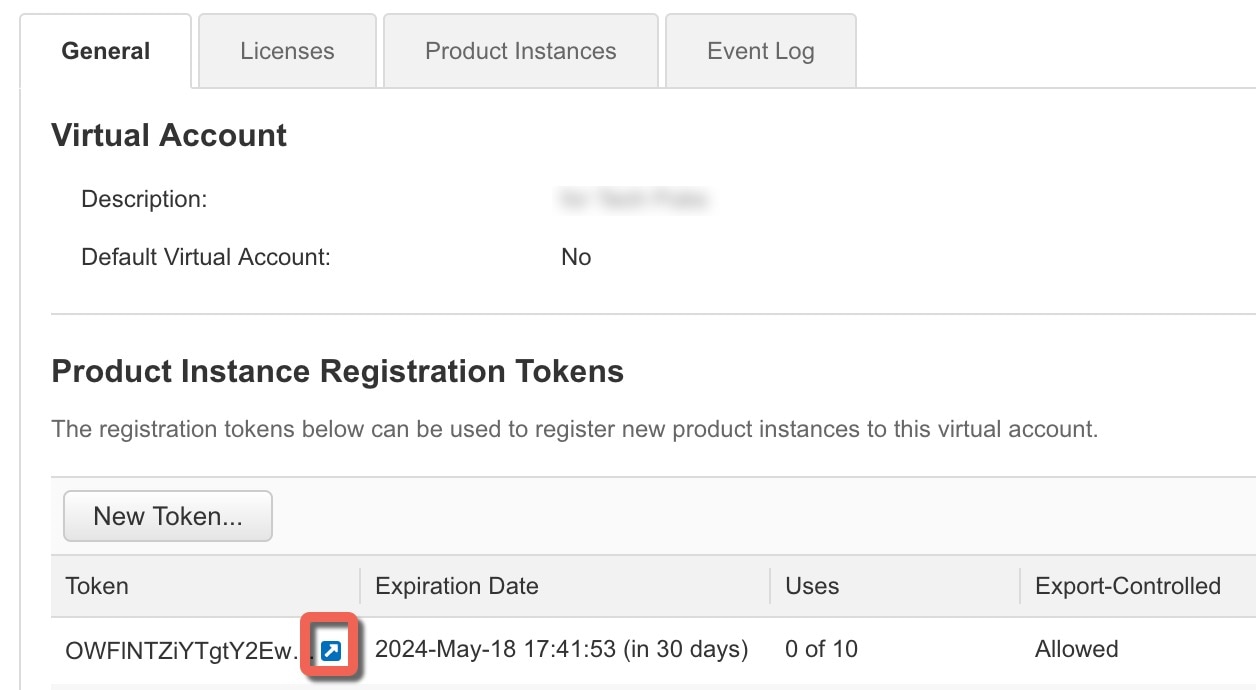

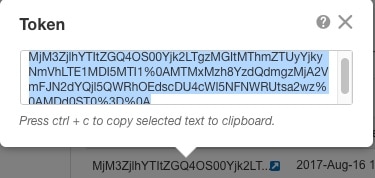

デバイスの登録とトークン

各仮想アカウントに対し、登録トークンを作成できます。このトークンは、デフォルトで 30 日間有効です。各デバイスを展開するか、または既存のデバイスを登録する場合は、このトークン ID と権限レベルを入力します。既存のトークンの有効期限が切れている場合は、新しいトークンを作成できます。

(注) |

Firepower 4100/9300 シャーシ:デバイス登録は、ASA 論理デバイス上ではなく、シャーシで設定されます。 |

展開後の起動時、または既存のデバイスでこれらのパラメータを手動で設定した後、デバイスは Cisco License Authority に登録されます。デバイスがトークンにより登録されると、デバイスとライセンス機関との間の通信に使用する ID 証明書がライセンス機関により発行されます。この証明書の有効期間は 1 年ですが、6 か月ごとに更新されます。

License Authority との定期通信

デバイスは 30 日ごとに License Authority と通信します。Smart Software Manager に変更を行う場合、デバイスの認証を更新して変更をすぐに反映させることができます。またはスケジュール設定されたデバイスの通信を待つこともできます。

必要に応じて、HTTP プロキシを設定できます。

ASAv は直接または HTTP プロキシ経由で少なくとも 90 日ごとにインターネット アクセスを行う必要があります。通常のライセンス通信が 30 日ごとに行われますが、猶予期間によって、デバイスは Call Home なしで最大 90 日間遵守が維持されます。猶予期間終了後は、Licensing Authority に連絡する必要があり、そうしないと ASAv がコンプライアンス違反の状態になります。

Firepower 4100/9300 シャーシ では、少なくとも 90 日おきに、直接接続または HTTP プロキシを介したインターネット アクセスが必要です。通常のライセンス通信が 30 日ごとに行われますが、猶予期間によって、デバイスは Call Home なしで最大 90 日間動作します。猶予期間後、Licensing Authority に連絡しない限り、特別なライセンスを必要とする機能の設定変更を行なえませんが、動作には影響ありません。

コンプライアンス違反状態

デバイスは次の状況でコンプライアンス違反になる可能性があります。

-

過剰使用:デバイスが利用不可のライセンスを使用した場合。

-

ライセンスの有効期限切れ:時間ベースのライセンスの有効期限が切れた場合。

-

通信の欠如:デバイスが Licensing Authority にアクセスできず再認証されない場合。

アカウントのステータスがコンプライアンス違反状態なのか、違反状態に近づいているのかを確認するには、デバイスで現在使用中の権限付与とスマート アカウントのものを比較する必要があります。

コンプライアンス違反状態では、モデルによってはデバイスが制限されている可能性があります。

-

ASAv:ASAv は影響を受けません。

-

Firepower 2100 の ASA:特別なライセンスが必要な機能への設定変更は行えなくなりますが、動作には影響ありません。たとえば、標準のライセンス制限を超える既存のコンテキストは実行を継続でき、その構成を変更することもできますが、新しいコンテキストを追加することはできません。

-

Firepower 4100/9300 シャーシの ASA:特別なライセンスが必要な機能への設定変更は行えなくなりますが、動作には影響ありません。たとえば、標準のライセンス制限を超える既存のコンテキストは実行を継続でき、その構成を変更することもできますが、新しいコンテキストを追加することはできません。

Smart Call Home インフラストラクチャ

デフォルトでは、Licensing Authority の URL を指定する Smart Call Home プロファイルがコンフィギュレーションに存在します。このプロファイルは削除できません。ライセンス プロファイルの設定可能なオプションは、ライセンス機関の宛先アドレス URL のみであることに注意してください。Cisco TAC に指示されない限り、License Authority の URL は変更しないでください。

(注) |

Firepower 4100/9300 シャーシ の場合、ライセンスの Smart Call Home は ASA ではなく Firepower 4100/9300 シャーシ スーパバイザで設定されます。 |

スマート ソフトウェア ライセンスの Smart Call Home をディセーブルにすることはできません。たとえば no service call-home コマンドを使用して Smart Call Home をディセーブルにしても、スマート ソフトウェア ライセンスはディセーブルになりません。

他の Smart Call Home 機能は、特に設定しない限りオンにはなりません。

スマート ライセンス証明書の管理

ASA は Smart Call Home サーバ証明書を発行した CA の証明書を含むトラストポイントを自動的に作成します。サーバ証明書を発行する階層が変更される場合、サービスの中断を防ぐため、定期的な trustpool バンドルの自動アップデートが有効になるように、auto-update コマンドを設定します。

スマート ライセンス サーバから受信したサーバ証明書は、[Extended Key Usage] フィールドに「ServAuth」が含まれていなければなりません。このチェックは、自己署名証明書以外の証明書にのみ実行されます。自己署名証明書の場合、このフィールドに値は表示されません。

ライセンスに関する注意事項

次の表に、ライセンスに関する追加情報を示します。

AnyConnect Plus および Apex ライセンス

AnyConnect Plus および Apex ライセンスは、ライセンスが指定するユーザ プールを共有するすべての複数の ASA に適用できる同時使用ライセンスです。スマート ライセンスを使用するデバイスでは、実際のプラットフォームに AnyConnect ライセンスを物理的に適用する必要はありません。ただし、同じライセンスを購入して、ソフトウェア センターへのアクセスやテクニカル サポートを使用するために契約番号を Cisco.com ID に関連付ける必要があります。詳細については、以下を参照してください。

その他の VPN ライセンス

その他の VPN セッションには、次の VPN タイプが含まれています。

-

IKEv1 を使用した IPsec リモート アクセス VPN

-

IKEv1 を使用した IPsec サイトツーサイト VPN

-

IKEv2 を使用した IPsec サイトツーサイト VPN

このライセンスは基本ライセンスに含まれています。

合計 VPN セッション数、全タイプ

-

VPN セッションの最大数の合計が、VPN AnyConnect とその他の VPN セッションの最大数よりも多くなっても、組み合わせたセッション数が VPN セッションの制限を超えることはできません。VPN の最大セッション数を超えた場合、ASA をオーバーロードして、適切なネットワークのサイズに設定してください。

-

クライアントレス SSL VPN セッションを開始した後、ポータルから AnyConnect クライアント セッションを開始した場合は、合計 1 つのセッションが使用されています。これに対して、最初に AnyConnect クライアントを(スタンドアロン クライアントなどから)開始した後、クライアントレス SSL VPN ポータルにログインした場合は、2 つのセッションが使用されています。

暗号化ライセンス

高度暗号化:ASAv

License Authority に接続する前に、高度暗号化(3DES/AES)を管理接続に使用できるので、ASDM を起動して License Authority に接続することができます。through-the-box トラフィックの場合、License Authority に接続して高度暗号化ライセンスを取得するまで、スループットは厳しく制限されます。

スマート ソフトウェア ライセンシング アカウントから ASAv の登録トークンを要求する場合、[Allow export-controlled functionality on the products registered with this token] チェックボックスをオンにして、高度暗号化(3DES/AES)のライセンスが適用されるようにします(ご使用のアカウントでその使用が許可されている必要があります)。ASAv が後でコンプライアンス違反になった場合、エクスポート コンプライアンス トークンが正常に適用されていれば、ASAv はライセンスを保持し、レート制限状態に戻ることはありません。ASAv を再登録し、エクスポート コンプライアンスが無効になっている場合、または ASAv を工場出荷時の設定に復元した場合、ライセンスは削除されます。

高度暗号化:Firepower 2100

License Authority またはサテライト サーバに接続する前に、高度暗号化(3DES/AES)を管理接続に使用できるので、ASDM を起動できます。ASDM アクセスは、デフォルトの暗号化を適用する管理専用インターフェイスでのみ使用できることに注意してください。高度暗号化ライセンスに接続して取得するまで、through the box トラフィックは許可されません。

スマート ソフトウェア ライセンシング アカウントから ASA の登録トークンを要求する場合、[Allow export-controlled functionality on the products registered with this token] チェックボックスをオンにして、高度暗号化(3DES/AES)のライセンスが適用されるようにします(ご使用のアカウントでその使用が許可されている必要があります)。ASA が後でコンプライアンス違反になった場合、エクスポート コンプライアンス トークンが正常に適用されていれば、ASA は引き続き through the box トラフィックを許可します。ASA を再登録し、エクスポート コンプライアンスが無効になっていても、ライセンスは有効なままです。ASA を工場出荷時の設定に復元すると、ライセンスは削除されます。

2.3.0 より前のサテライト サーバのバージョンでは、ASA 設定で高度暗号化ライセンスを手動で要求する必要があります(エクスポート コンプライアンス トークンはサポートされていません)。この場合、ASA がコンプライアンス違反になると、スルートラフィックは許可されません。

高度暗号化:Firepower 4100/9300 シャーシ

スマート ソフトウェア ライセンシング アカウントから Firepower シャーシの登録トークンを要求する場合、[Allow export-controlled functionality on the products registered with this token] チェックボックスをオンにして、高度暗号化(3DES/AES)のライセンスが適用されるようにします(ご使用のアカウントでその使用が許可されている必要があります)。

ASA が論理デバイスとして展開されると、シャーシから高度暗号化ライセンスが継承されるため、ASDM を起動してスルートラフィックに他の機能をすぐに使用できます。ASA が後でコンプライアンス違反になった場合、エクスポート コンプライアンス トークンが正常に適用されていれば、ASA は引き続き through the box トラフィックを許可します。シャーシを再登録し、エクスポート コンプライアンスが無効になっている場合、またはシャーシを工場出荷時の設定に復元した場合、ライセンスは削除されます。

エクスポート コンプライアンス トークンをサポートしていない、2.3.0 より前のサテライト サーバのバージョンの場合:ASDM には 3DES が必要であるため、CLI を使用して ASA 設定で高度暗号化ライセンスを手動で要求する必要があります。ASA がコンプライアンス違反になると、管理トラフィックやこのライセンスを必要とするスルートラフィックは許可されません。

DES:すべてのモデル

DES ライセンスはディセーブルにできません。3DES ライセンスをインストールしている場合、DES は引き続き使用できます。強力な暗号化だけを使用したい場合に DES の使用を防止するには、強力な暗号化だけを使用するようにすべての関連コマンドを設定する必要があります。

キャリア ライセンス

キャリア ライセンスでは、以下のインスペクション機能が有効になります。

-

Diameter

-

GTP/GPRS

-

SCTP

合計 TLS プロキシ セッション

Encrypted Voice Inspection の各 TLS プロキシ セッションは、TLS ライセンスの制限に対してカウントされます。

TLS プロキシ セッションを使用するその他のアプリケーション(ライセンスが不要な Mobility Advantage Proxy など)では、TLS 制限に対してカウントしません。

アプリケーションによっては、1 つの接続に複数のセッションを使用する場合があります。たとえば、プライマリとバックアップの Cisco Unified Communications Manager を電話に設定した場合は、TLS プロキシ接続は 2 つ使用されます。

TLS プロキシの制限は、tls-proxy maximum-sessions コマンドまたは ASDM で [Configuration] > [Firewall] > [Unified Communications] > [TLS Proxy] ペインを使用して個別に設定できます。モデルの制限を表示するには、tls-proxy maximum-sessions ? コマンドを入力します。デフォルトの TLS プロキシ制限よりも高い TLS プロキシライセンスを適用する場合、ASA では、そのライセンスに一致するように TLS プロキシの制限が自動的に設定されます。ライセンスの制限よりも TLS プロキシ制限が優先されます。TLS プロキシ制限をライセンスよりも少なく設定すると、ライセンスですべてのセッションを使用できません。

(注) |

「K8」で終わるライセンス製品番号(たとえばユーザ数が 250 未満のライセンス)では、TLS プロキシ セッション数は 1000 までに制限されます。「K9」で終わるライセンス製品番号(たとえばユーザ数が 250 以上のライセンス)では、TLS プロキシの制限はコンフィギュレーションに依存し、モデルの制限が最大数になります。K8 と K9 は、エクスポートについてそのライセンスが制限されるかどうかを示します。K8 は制限されず、K9 は制限されます。 (たとえば clear configure all コマンドを使用して)コンフィギュレーションをクリアすると、TLS プロキシ制限がモデルのデフォルトに設定されます。このデフォルトがライセンスの制限よりも小さいと、tls-proxy maximum-sessions コマンドを使用したときに、再び制限を高めるようにエラー メッセージが表示されます(ASDM の [TLS Proxy] ペインを使用)。フェールオーバーを使用して、write standby コマンドを入力するか、または ASDM でプライマリ装置に対して [File] > [Save Running Configuration to Standby Unit] を使用して強制的にコンフィギュレーションの同期を行うと、セカンダリ装置で clear configure all コマンドが自動的に生成され、セカンダリ装置に警告メッセージが表示されることがあります。コンフィギュレーションの同期によりプライマリ装置の TLS プロキシ制限の設定が復元されるため、この警告は無視できます。 |

接続には、SRTP 暗号化セッションを使用する場合もあります。

-

K8 ライセンスでは、SRTP セッション数は 250 までに制限されます。

-

K9 ライセンスでは、制限はありません。

(注) |

メディアの暗号化/復号化を必要とするコールだけが、SRTP 制限に対してカウントされます。コールに対してパススルーが設定されている場合は、両方のレッグが SRTP であっても、SRTP 制限に対してカウントされません。 |

VLAN、最大

VLAN 制限の対象としてカウントするインターフェイスに、VLAN を割り当てます。次に例を示します。

interface gigabitethernet 0/0.100

vlan 100

ボットネット トラフィック フィルタ ライセンス

ダイナミック データベースをダウンロードするには、強力な暗号化(3DES/AES)ライセンスが必要です。

フェールオーバーまたは ASA クラスタ ライセンス

ASAv のフェールオーバー ライセンス

スタンバイ ユニットにはプライマリ ユニットと同じモデル ライセンスが必要です。

Firepower 2100 のフェールオーバー ライセンス

各 Firepower 2100 は、License Authority またはサテライト サーバに登録されている必要があります。セカンダリ ユニットに追加費用はかかりません。永続ライセンスを予約するには、シャーシごとに個別のライセンスを購入する必要があります。

各 ASA に同じ暗号化ライセンスが必要です。高度暗号化ライセンスは、登録トークンを適用すると、対象となるお客様の場合自動的に有効化されます。2.3.0 より前の Cisco Smart Software Manager サテライトが導入されている場合は、以下を参照してください。

アクティブ/スタンバイ フェールオーバーでは、アクティブ装置にのみスマートライセンシングを設定できます。アクティブ/アクティブ フェールオーバーでは、フェールオーバー グループ 1 がアクティブになっている装置にのみスマートライセンシングを設定できます。設定はスタンバイ ユニットに複製されますが、スタンバイ ユニットは設定を使用しません。この設定はキャッシュの状態のままになります。アクティブな装置のみサーバからライセンスを要求します。ライセンスは単一のフェールオーバーライセンスにまとめられ、フェールオーバーのペアで共有されます。この集約ライセンスはスタンバイ ユニットにもキャッシュされ、将来アクティブなユニットとなったときに使用されます。各ライセンス タイプは次のように処理されます:

-

Standard:アクティブな装置のみがサーバにこのライセンスを要求しますが、スタンバイ装置にはデフォルトで有効になっている Stardard ライセンスがあります。その使用のためにサーバに登録を行う必要はありません。

-

Context:このライセンスはアクティブな装置のみが要求します。ただし、デフォルトで Standard ライセンスには 2 のコンテキストが含まれ、これは両方のユニットにあります。各ユニットの Standard ライセンスの値と、アクティブな装置の Context ライセンスの値はプラットフォームの上限まで加算されます。次に例を示します。

-

Standard ライセンスには 2 つのコンテキストが含まれています。2 つの Firepower 2130 ユニットの場合、これらのライセンスは最大 4 つのコンテキストを追加します。アクティブ/スタンバイペアのアクティブな装置に 30 Context ライセンスを設定します。この場合、集約されたフェールオーバーライセンスには 34 のコンテキストが含まれています。しかし、ユニットごとのプラットフォームの制限が 30 であるため、結合されたライセンスでは最大 30 のコンテキストが許容されます。この場合では、アクティブな Context ライセンスとして 25 のコンテキストのみを設定できます。

-

Standard ライセンスには 2 つのコンテキストが含まれています。2 つの Firepower 2130 ユニットの場合、これらのライセンスは最大 4 つのコンテキストを追加します。アクティブ/アクティブペアのプライマリユニットに 10 Context ライセンスを設定します。この場合、集約されたフェールオーバーライセンスには 14 のコンテキストが含まれています。たとえば、一方のユニットが 9 コンテキストを使用し、他方が 7 コンテキストを使用します(合計 14 の場合)。ユニットごとのプラットフォームの制限が 30 であるため、結合されたライセンスでは最大 30 のコンテキストが許容されます。14 コンテキストは制限の範囲内です。

-

-

高度暗号化(3DES/AES)(2.3.0 より前の Cisco Smart Software Manager サテライト導入の場合のみ):アクティブ ユニットのみがこのライセンスを要求し、ライセンスの集約により両方のユニットがこれを使用できます。Smart Software Manager サテライトが導入されている場合、ASDM や他の高度暗号機能を使用するには、アクティブ ユニットで ASA CLI を使用して高度暗号化(3DES)ライセンスを有効にする必要があります。高度暗号化(3DES/AES)ライセンスの評価ライセンスは一切ありません。

フェールオーバーの後には、新しいアクティブ装置は集約ライセンスを引き続き使用します。キャッシュされたライセンス設定を使用し、サーバに権限付与を再要求します。古いアクティブ装置がペアにスタンバイとして参加した場合、ライセンス権限を解放します。アカウントに充分なライセンスがない場合、スタンバイ装置が権限を解放する前に、新しいアクティブ装置のライセンスがコンプライアンス違反状態になることがあります。フェールオーバーのペアは集約ライセンスを 30 日間使用できますが、この猶予期間以降もコンプライアンス違反となる場合は、特殊なライセンスを必要とする機能の設定変更(つまり、追加コンテキストの追加)を行なえなくなります。動作には影響しません。新しいアクティブ装置は、ライセンスのコンプライアンスが確保されるまで 35 秒ごとに権限承認更新要求を送信します。フェールオーバーのペアを解消した場合は、アクティブな装置は権限を解放し、両方のユニットはライセンス設定をキャッシュ状態にして保持します。ライセンスを再アクティベートするには、各ユニットの設定をクリアし、再設定する必要があります。

Firepower 4100/9300 シャーシ の ASA のフェールオーバー ライセンス

各 Firepower 4100/9300 シャーシは、License Authority またはサテライト サーバに登録されている必要があります。セカンダリ ユニットに追加費用はかかりません。永続ライセンスを予約するには、シャーシごとに個別のライセンスを購入する必要があります。

各 ASA に同じ暗号化ライセンスが必要です。通常の Smart Software Manager(SSM)ユーザの場合、強力な暗号化ライセンスは、Firepower 4100/9300 シャーシ で登録トークンを適用すると、対象となるお客様の場合には自動的に有効化されます。Smart Software Manager サテライトが導入されている場合は以下を参照してください。

アクティブ/スタンバイ フェールオーバーの ASA ライセンス設定では、アクティブ ユニットにのみスマート ライセンスを設定できます。アクティブ/アクティブ フェールオーバーでは、フェールオーバー グループ 1 がアクティブになっている装置にのみスマートライセンシングを設定できます。設定はスタンバイ ユニットに複製されますが、スタンバイ ユニットは設定を使用しません。この設定はキャッシュの状態のままになります。アクティブな装置のみサーバからライセンスを要求します。ライセンスは単一のフェールオーバーライセンスにまとめられ、フェールオーバーのペアで共有されます。この集約ライセンスはスタンバイ ユニットにもキャッシュされ、将来アクティブなユニットとなったときに使用されます。各ライセンス タイプは次のように処理されます:

-

Standard:アクティブな装置のみがサーバにこのライセンスを要求しますが、スタンバイ装置にはデフォルトで有効になっている Stardard ライセンスがあります。その使用のためにサーバに登録を行う必要はありません。

-

Context:このライセンスはアクティブな装置のみが要求します。ただし、デフォルトで Standard ライセンスには 10 のコンテキストが含まれ、これは両方のユニットにあります。各ユニットの Standard ライセンスの値と、アクティブな装置の Context ライセンスの値はプラットフォームの上限まで加算されます。次に例を示します。

-

Standard ライセンスには 10 のコンテキストがあり、2 つユニットがあるため、合計で 20 のコンテキストがあります。アクティブ/スタンバイペアのアクティブな装置に 250 Context ライセンスを設定します。この場合、集約されたフェールオーバーライセンスには 270 のコンテキストが含まれています。しかし、ユニットごとのプラットフォームの制限が 250 であるため、結合されたライセンスでは最大 250 のコンテキストが許容されます。この場合では、アクティブな Context ライセンスとして 230 コンテキストを設定する必要があります。

-

Standard ライセンスには 10 のコンテキストがあり、2 つユニットがあるため、合計で 20 のコンテキストがあります。アクティブ/アクティブペアのプライマリユニットに 10 Context ライセンスを設定します。この場合、集約されたフェールオーバーライセンスには 30 のコンテキストが含まれています。たとえば、一方のユニットが 17 コンテキストを使用し、他方が 13 コンテキストを使用します(合計 30 の場合)。ユニットごとのプラットフォームの制限が 250 であるため、結合されたライセンスでは最大 250 のコンテキストが許容されます。30 コンテキストは制限の範囲内です。

-

-

キャリア:アクティブのみがこのライセンスを要求し、ライセンスの集約により両方のユニットがこれを使用できます。

-

高度暗号化(3DES)(2.3.0 より前の Cisco Smart Software Manager サテライト導入の場合のみ):アクティブ ユニットのみがこのライセンスを要求し、ライセンスの集約により両方のユニットがこれを使用できます。スマート ソフトウェア マネージャ サテライトが導入されている場合、ASDM や他の高度暗号機能を使用するには、クラスタ展開後にアクティブな装置で ASA CLI を使い高度暗号化ライセンスを有効にする必要があります。高度暗号化(3DES)ライセンスの評価ライセンスは一切ありません。

フェールオーバーの後には、新しいアクティブ装置は集約ライセンスを引き続き使用します。キャッシュされたライセンス設定を使用し、サーバに権限付与を再要求します。古いアクティブ装置がペアにスタンバイとして参加した場合、ライセンス権限を解放します。アカウントに充分なライセンスがない場合、スタンバイ装置が権限を解放する前に、新しいアクティブ装置のライセンスがコンプライアンス違反状態になることがあります。フェールオーバーのペアは集約ライセンスを 30 日間使用できますが、この猶予期間以降もコンプライアンス違反となる場合は、特殊なライセンスを必要とする機能の設定変更を行なえなくなります。動作には影響しません。新しいアクティブ装置は、ライセンスのコンプライアンスが確保されるまで 35 秒ごとに権限承認更新要求を送信します。フェールオーバーのペアを解消した場合は、アクティブな装置は権限を解放し、両方のユニットはライセンス設定をキャッシュ状態にして保持します。ライセンスを再アクティベートするには、各ユニットの設定をクリアし、再設定する必要があります。

Firepower 4100/9300 シャーシ の ASA クラスタ ライセンス

各 Firepower 4100/9300 シャーシは、License Authority またはサテライト サーバに登録されている必要があります。スレーブ ユニットに追加費用はかかりません。永続ライセンスを予約するには、シャーシごとに個別のライセンスを購入する必要があります。

各 ASA に同じ暗号化ライセンスが必要です。通常の Smart Software Manager(SSM)ユーザの場合、強力な暗号化ライセンスは、Firepower 4100/9300 シャーシ で登録トークンを適用すると、対象となるお客様の場合には自動的に有効化されます。古い Cisco Smart Software Manager サテライトが導入されている場合は、以下を参照してください。

ASA ライセンス設定では、マスター ユニットに対するスマート ライセンスの設定のみを行えます。設定はスレーブ ユニットに複製されますが、一部のライセンスに対しては、スレーブ ユニットはこの設定を使用しません。この設定はキャッシュ状態のままになり、マスター ユニットのみがこのライセンスを要求します。ライセンスは単一のクラスタ ライセンスにまとめられ、クラスタの各ユニットで共有されます。この集約ライセンスはスレーブ ユニットにもキャッシュされ、その中の 1 つが将来マスター ユニットとなったときに使用されます。各ライセンス タイプは次のように処理されます:

-

標準:マスター ユニットのみがサーバから標準ライセンスを要求します。スレーブ ユニットにはデフォルトで有効になっている標準ライセンスがあります。そのライセンスを使用するため、サーバに登録を行う必要はありません。

-

コンテキスト:マスター ユニットのみがサーバからコンテキスト ライセンスを要求します。デフォルトで標準ライセンスは 10 のコンテキストを含み、すべてのクラスタ メンバー上に存在します。各ユニットの標準ライセンスの値と、マスター ユニットのコンテキスト ライセンスの値は、集約されたクラスタ ライセンスでのプラットフォーム制限まで統合されます。次に例を示します。

-

クラスタに 6 台の Firepower9300 モジュールがある場合を考えます。標準ライセンスは 10 のコンテキストを含みます。6 つユニットの場合、合計で 60 のコンテキストが加算されます。マスター ユニット上で追加の 20 コンテキスト ライセンスを設定します。したがって、集約されたクラスタライセンスは 80 のコンテキストを含みます。モジュールごとのプラットフォーム制限は 250 であるため、統合されたライセンスに最大 250 のコンテキストが許容されます。80 のコンテキストは制限範囲内です。したがって、マスター ユニット上で最大 80 コンテキストを設定できます。各スレーブ ユニットも、コンフィギュレーションの複製を介して 80 コンテキストを持つことになります。

-

クラスタに Firepower4110 が 3 台あるとします。標準ライセンスは 10 のコンテキストを含みます。3 つユニットの場合、合計で 30 のコンテキストが加算されます。マスター ユニット上で追加の 250 コンテキスト ライセンスを設定します。したがって、集約されたクラスタライセンスは 280 のコンテキストを含みます。ユニットごとのプラットフォームの制限が 250 であるため、統合されたライセンスでは最大 250 のコンテキストが許容されます。280 コンテキストは制限を超えています。したがって、マスター ユニット上で最大 250 のコンテキストのみを設定できます。各スレーブ ユニットも、コンフィギュレーションの複製を介して 250 のコンテキストを持つことになります。この場合では、マスターのコンテキスト ライセンスとして 220 のコンテキストのみを設定する必要があります。

-

-

キャリア:分散型 S2S VPN に必要。このライセンスはユニットごとの権限付与であり、各ユニットはサーバから各自のライセンスを要求します。このライセンスの設定はスレーブ ユニットに複製されます。

-

高度暗号化(3DES)(2.3.0 以前の Cisco Smart Software Manager サテライト導入の場合のみ):このライセンスはユニットごとの権限付与であり、各ユニットはサーバから各自のライセンスを要求します。Smart Software Manager サテライトが導入されている場合、ASDM や他の高度暗号機能を使用するには、クラスタ展開後にマスター ユニットで ASA CLI を使用して高度暗号化(3DES)ライセンスを有効にする必要があります。このライセンスの設定はスレーブ ユニットに複製されます。高度暗号化(3DES)ライセンスの評価ライセンスは一切ありません。

新しいマスター ユニットが選定されると、このユニットが集約ライセンスを引き続き使用します。また、マスター ライセンスを再要求するために、キャッシュされたライセンス設定も使用します。古いマスター ユニットがスレーブ ユニットとしてクラスタに再度参加すると、マスター ユニットのライセンス権限付与が解放されます。アカウントに利用可能なライセンスがない場合、スレーブ ユニットがライセンスを解放する前に、マスター ユニットのライセンスがコンプライアンス違反状態になることがあります。保持されたライセンスは 30 日間有効ですが、この猶予期間以降もコンプライアンス違反となる場合、特別なライセンスを必要とする機能の設定変更を行なえません。ただし、動作には影響ありません。新しいアクティブ ユニットは、ライセンスのコンプライアンスが確保されるまで 12 時間ごとに権限承認更新要求を送信します。ライセンス要求が完全に処理されるまで、設定の変更を控えてください。ユニットがクラスタから離れた場合、キャッシュされたマスター設定は削除されます。一方で、ユニットごとの権限は保持されます。この場合、クラスタ外のユニットのコンテキスト ライセンスを再要求する必要があります。

フィードバック

フィードバック