암호 해독 정책 정보

해독 정책에 따라 시스템에서 네트워크의 암호화 트래픽을 처리하는 방식이 결정됩니다. 하나 이상의 해독 정책을 구성하고 해독 정책을 액세스 제어 정책에 연결한 다음 액세스 제어 정책을 매니지드 디바이스에 구축할 수 있습니다. 디바이스가 TCP 핸드셰이크를 탐지하면 먼저 액세스 제어 정책이 트래픽을 처리하고 검사합니다. 그 이후에 TCP 연결을 통한 TLS/SSL 암호화 세션을 식별할 경우, 해독 정책이 해당 과정을 이어받아 암호화 트래픽을 처리하고 해독합니다.

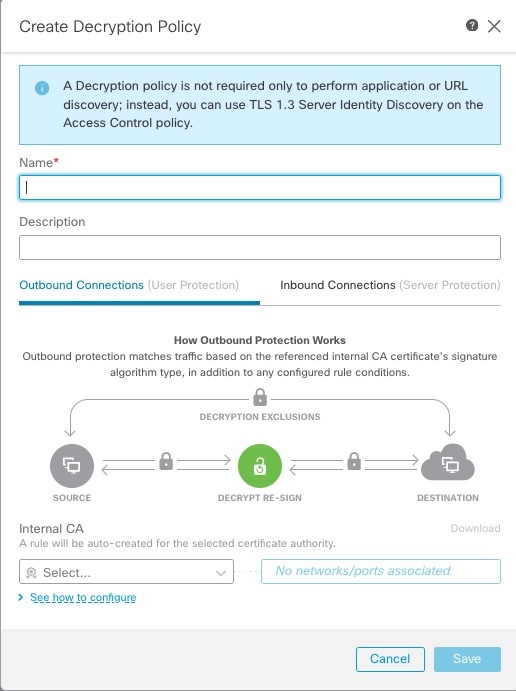

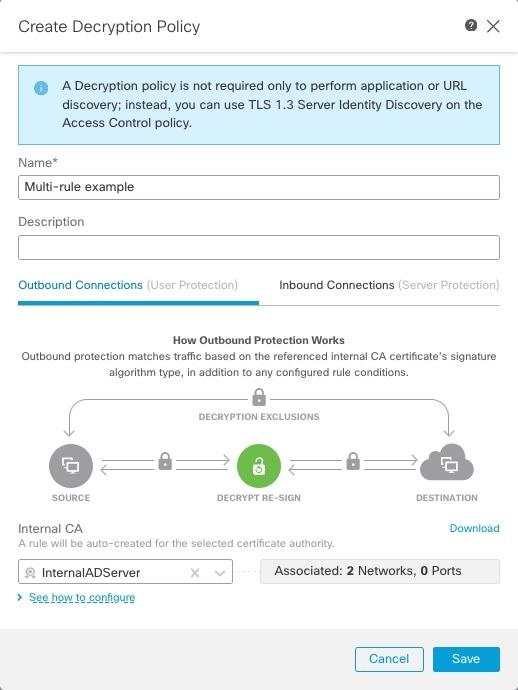

수신 트래픽의 암호 해독(Decrypt - Known Key(암호 해독 - 알려진 키) 규칙 작업) 및 발신 트래픽(Decrypt - Resign(암호 해독 - 다시 서명) 규칙 작업)을 위한 규칙을 포함하여 여러 규칙을 동시에 생성할 수 있습니다. Do Not Decrypt(암호 해독 안 함) 또는 다른 규칙 작업(예: Block(차단) 또는 Monitor(모니터링))이 포함된 규칙을 생성하려면 빈 암호 해독 정책을 생성하고 나중에 규칙을 추가합니다.

시작하려면 암호 해독 정책 생성를 참조하십시오.

다음은 Do Not Decrypt(암호 해독 안 함) 규칙 작업이 포함된 암호 해독 정책의 예입니다.

다음 다이어그램에서 보여주는 것처럼 가장 간단한 해독 정책은 정책이 구축된 디바이스에게 단일 기본 작업을 통해 암호화 트래픽을 처리하도록 지시합니다. 추가 검사 없이 해독 가능 트래픽을 차단하거나 액세스 제어로 아직 해독되지 않은 해독 가능한 트래픽을 검사하도록 기본 작업을 설정할 수 있습니다. 그러면 시스템에서 암호화 트래픽을 허용하거나 차단할 수 있습니다. 디바이스는 암호 해독 불가 트래픽을 탐지할 경우, 추가 검사 없이 트래픽을 차단하거나 암호 해독하지 않고 액세스 제어로 검사합니다.

)

)

)

) )

) )

) )

) 피드백

피드백