Créer un connecteur

Un connecteur est une interface avec un service en nuage. Le connecteur récupère les informations réseau du service en nuage afin qu'elles puissent être utilisées dans les stratégies de contrôle d'accès sur le centre de gestion.

Nous prenons en charge les éléments suivants :

|

Version/plateforme CSDAC |

AWS |

Texte générique |

GitHub |

Google Cloud |

Azure |

Balises de service Azure |

Microsoft Office 365 |

VMware vCenter |

Webex

Non |

Zoom

Non |

|---|---|---|---|---|---|---|---|---|---|---|

|

Version 1.1 (sur site) |

Oui |

Non |

Non |

Non |

Oui |

Oui |

Oui |

Oui |

Non |

Non |

|

Version 2.0 (sur site) |

Oui |

Non |

Oui |

Oui |

Oui |

Oui |

Oui |

Oui |

Non |

Non |

Voir l'une des sections suivantes pour plus d'informations.

Connecteur Amazon Web Services - À propos des autorisations des utilisateurs et des données importées

Le Connecteur d'attributs dynamiques Cisco Secure importe des attributs dynamiques d'AWS vers le centre de gestion pour les utiliser dans les politiques de contrôle d'accès.

Attributs dynamiques importés

Nous importons les attributs dynamiques suivants d'AWS :

-

Balises, paires clé-valeur définies par l'utilisateur que vous pouvez utiliser pour organiser vos ressources AWS EC2.

Pour plus d'informations, consultez la section Étiqueter vos ressources EC2 dans la documentation AWS.

-

Adresses IP des machines virtuelles dans AWS.

Autorisations minimales requises

Le Connecteur d'attributs dynamiques Cisco Secure nécessite au minimum un utilisateur disposant d'une politique autorisant ec2:DescribeTags et ec2:DescribeInstances à importer des attributs dynamiques.

Créer un utilisateur AWS avec des autorisations minimales pour le Connecteur d'attributs dynamiques Cisco Secure

Cette tâche explique comment configurer un compte de service avec des autorisations minimales pour envoyer des attributs dynamiques au centre de gestion. Pour obtenir la liste de ces attributs, consultez.Connecteur Amazon Web Services - À propos des autorisations des utilisateurs et des données importées.

Avant de commencer

Vous devez déjà avoir configuré votre compte Amazon Web Services (AWS). Pour plus d’informations à ce sujet, consultez cet article dans la documentation AWS.

Procédure

|

Étape 1 |

Connectez-vous à la console AWS en tant qu’utilisateur avec le rôle d’administrateur. |

||

|

Étape 2 |

Dans le tableau de bord, cliquez sur . |

||

|

Étape 3 |

Cliquez sur . |

||

|

Étape 4 |

Cliquez sur Ajouter un utilisateur. |

||

|

Étape 5 |

Dans le champ Nom d’utilisateur, saisissez un nom pour identifier l’utilisateur. |

||

|

Étape 6 |

Cliquez sur Clé d'accès - Accès programmatique. |

||

|

Étape 7 |

Dans la page Définir les autorisations, cliquez sur Suivant sans accorder à l'utilisateur l'accès à quoi que ce soit ; vous le ferez plus tard. |

||

|

Étape 8 |

Ajoutez des étiquettes à l'utilisateur si vous le souhaitez. |

||

|

Étape 9 |

Cliquez sur Créer un utilisateur. |

||

|

Étape 10 |

Cliquez sur Télécharger .csv pour télécharger la clé de l'utilisateur sur votre ordinateur.

|

||

|

Étape 11 |

Cliquez sur Close (Fermer). |

||

|

Étape 12 |

Sur la page Gestion des identités et des accès (IAM), dans la colonne de gauche, cliquez sur . |

||

|

Étape 13 |

Cliquez sur Créer une politique. |

||

|

Étape 14 |

Sur la page Créer une politique, cliquez sur JSON.

|

||

|

Étape 15 |

Saisissez la politique suivante dans le champ : |

||

|

Étape 16 |

Cliquez sur Next (suivant). |

||

|

Étape 17 |

Cliquez sur Révision. |

||

|

Étape 18 |

Sur la page Révision de la politique, saisissez les informations demandées et cliquez sur Créer une politique. |

||

|

Étape 19 |

Dans la page Politiques, saisissez tout ou partie du nom de la politique dans le champ de recherche et appuyez sur Entrée. |

||

|

Étape 20 |

Cliquez sur la politique que vous venez de créer. |

||

|

Étape 21 |

Cliquez sur . |

||

|

Étape 22 |

Si nécessaire, saisissez tout ou partie du nom de l'utilisateur dans le champ de recherche et appuyez sur Entrée. |

||

|

Étape 23 |

Cliquez sur Rejoindre la politique. |

Prochaine étape

Créer un connecteur AWS

Cette tâche explique comment configurer un connecteur qui envoie des données d'AWS à centre de gestion pour les utiliser dans les stratégies de contrôle d'accès.

Avant de commencer

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

||||||||||||||

|

Étape 2 |

Cliquez sur Connecteurs. |

||||||||||||||

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

||||||||||||||

|

Étape 4 |

Ensuite, entrez l'information suivante.

|

||||||||||||||

|

Étape 5 |

cliquez sur Test et assurez-vous que l'essai réussit avant de sauvegarder le connecteur. |

||||||||||||||

|

Étape 6 |

Cliquez sur Save (enregistrer). |

||||||||||||||

|

Étape 7 |

Assurez-vous que Ok est affiché dans la colonne État. |

Prochaine étape

Connecteur Azure : à propos des autorisations des utilisateurs et des données importées

Le Connecteur d'attributs dynamiques Cisco Secure importe des attributs dynamiques d'Azure vers le centre de gestion pour les utiliser dans les stratégies de contrôle d'accès.

Attributs dynamiques importés

Nous importons les attributs dynamiques suivants depuis Azure :

-

Balises, paires clé-valeur associées aux ressources, aux groupes de ressources et aux abonnements.

Pour plus d'informations, consultez cette page de la documentation Microsoft.

-

Adresses IP des machines virtuelles dans Azure.

Autorisations minimales requises

Le Connecteur d'attributs dynamiques Cisco Secure nécessite un utilisateur disposant au minimum du droit de lecture pour pouvoir importer des attributs dynamiques.

Créer un utilisateur Azure avec des permissions minimales pour le Connecteur d'attributs dynamiques Cisco Secure

Cette tâche explique comment configurer un compte de service avec des autorisations minimales pour envoyer des attributs dynamiques au centre de gestion. Pour obtenir la liste de ces attributs, consultez.Connecteur Azure : à propos des autorisations des utilisateurs et des données importées.

Avant de commencer

Vous devez déjà avoir un compte Microsoft Azure. Pour en configurer un, consultez cette page sur le site de documentation Azure.

Procédure

|

Étape 1 |

Connectez-vous au portail Azure en tant que propriétaire de l'abonnement. |

|

Étape 2 |

Cliquez sur Azure Active Directory. |

|

Étape 3 |

Recherchez l'instance d'Azure Active Directory correspondant à l'application que vous souhaitez configurer. |

|

Étape 4 |

Cliquez sur . |

|

Étape 5 |

Dans le champ Nom, saisissez un nom pour identifier cette application. |

|

Étape 6 |

Saisissez sur cette page les autres informations requises par votre organisation. |

|

Étape 7 |

Cliquez sur Register (Inscrire). |

|

Étape 8 |

Sur la page suivante, notez l'ID du client (également appelé ID de l'application) et l'ID du service partagé (également appelé ID du répertoire). Voici un exemple.

|

|

Étape 9 |

En regard des informations d'identification du client, cliquez sur Ajouter un certificat ou un code secret. |

|

Étape 10 |

Cliquez sur Nouveau code secret du client. |

|

Étape 11 |

Saisissez les informations demandées et cliquez sur Ajouter. |

|

Étape 12 |

Copier la valeur du champ Valeur dans le presse-papiers. C'est cette valeur, et non l'ID du code secret, qui constitue le code secret du client.

|

|

Étape 13 |

Revenez à la page principale du portail Azure et cliquez sur Abonnements. |

|

Étape 14 |

Cliquez sur le nom de votre abonnement. |

|

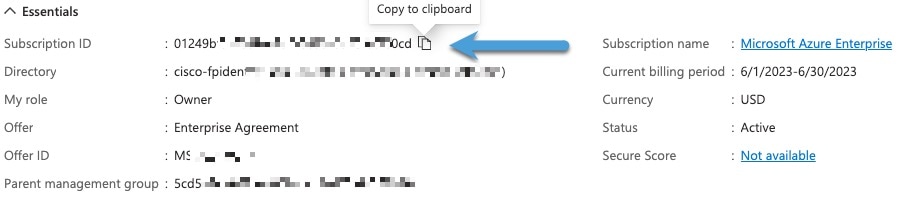

Étape 15 |

Copier l'identifiant de l'abonnement dans le presse-papiers.

|

|

Étape 16 |

Cliquez sur Contrôle d'accès (IAM). |

|

Étape 17 |

Cliquez sur . |

|

Étape 18 |

Cliquez sur Lecteur, puis cliquez sur Suivant. |

|

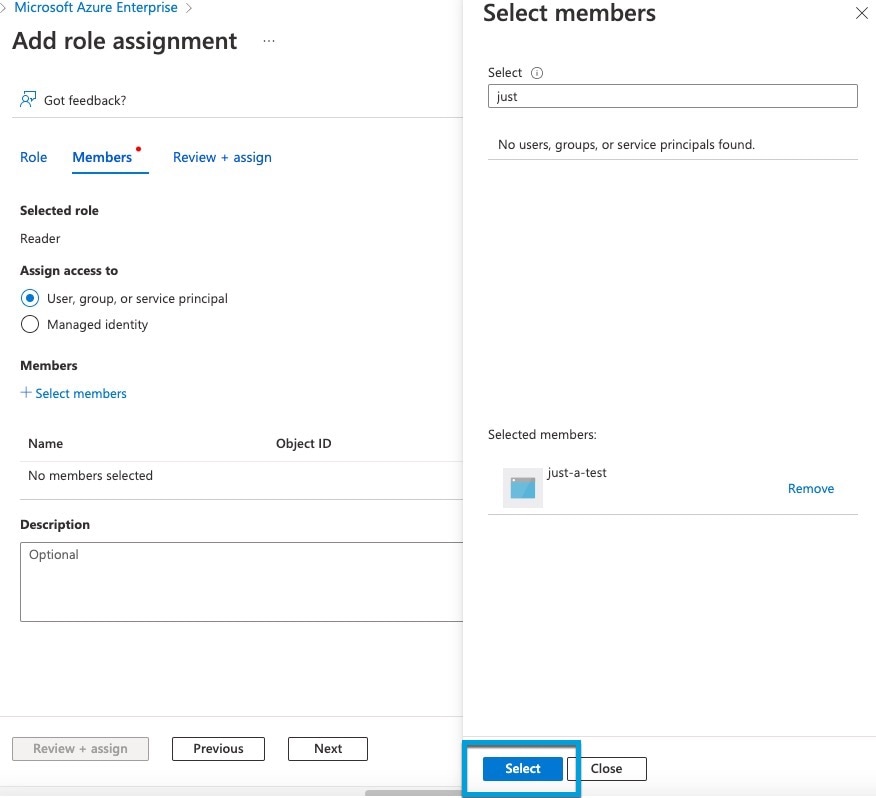

Étape 19 |

Cliquez sur Sélectionner des membres. |

|

Étape 20 |

Dans la partie droite de la page, cliquez sur le nom de l'application que vous avez enregistrée et cliquez sur Sélectionner.

|

|

Étape 21 |

Cliquez sur Examiner + Attribuer et suivez les invites pour terminer l'action. |

Prochaine étape

Consultez Créer un connecteur Azure.

Créer un connecteur Azure

Cette tâche explique comment créer un connecteur pour envoyer des données d'Azure à centre de gestion pour les utiliser dans les stratégies de contrôle d'accès.

Avant de commencer

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

||||||||||||||||

|

Étape 2 |

Cliquez sur Connecteurs. |

||||||||||||||||

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

||||||||||||||||

|

Étape 4 |

Ensuite, entrez l'information suivante.

|

||||||||||||||||

|

Étape 5 |

Cliquez surTest et assurez-vous que Test connection succeeded s'affiche avant que vous n'enregistriez le connecteur. |

||||||||||||||||

|

Étape 6 |

Cliquez sur Save (enregistrer). |

||||||||||||||||

|

Étape 7 |

Assurez-vous que Ok est affiché dans la colonne État. |

Prochaine étape

Créer un connecteur de balises de service Azure

Cette rubrique explique comment créer un connecteur pour les balises de service Azure vers centre de gestion à utiliser dans les stratégies de contrôle d'accès. Les associations d’adresses IP avec ces balises sont mises à jour chaque semaine par Microsoft.

Pour plus d'informations, consultez Balises de service de réseau virtuel sur Microsoft TechNet.

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

||||||||||||||||

|

Étape 2 |

Cliquez sur Connecteurs. |

||||||||||||||||

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

||||||||||||||||

|

Étape 4 |

Ensuite, entrez l'information suivante.

|

||||||||||||||||

|

Étape 5 |

Cliquez surTest et assurez-vous que Test connection succeeded s'affiche avant que vous n'enregistriez le connecteur. |

||||||||||||||||

|

Étape 6 |

Cliquez sur Save (enregistrer). |

||||||||||||||||

|

Étape 7 |

Assurez-vous que Ok est affiché dans la colonne État. |

Prochaine étape

Créer un connecteur GitHub

Cette section explique comment créer un connecteur GitHub qui envoie des données à centre de gestion pour les utiliser dans les stratégies de contrôle d'accès. Les adresses IP associées à ces balises sont gérées par GitHub. Il n'est pas nécessaire de créer des filtres d'attributs dynamiques.

Pour en savoir plus, consultez la section À propos des adresses IP de GitHub.

Remarque |

Ne modifiez pas l'URL, car vous ne parviendriez pas à récupérer les adresses IP. |

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

|

Étape 2 |

Cliquez sur Connecteurs. |

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

|

Étape 4 |

Saisissez un nom et une description facultative. |

|

Étape 5 |

(Facultatif) Dans le champ Intervalle d'extraction, modifiez la fréquence, en secondes, à laquelle le connecteur d'attributs dynamiques récupère les adresses IP de GitHub. La valeur par défaut est de 21 600 secondes (6 heures). |

|

Étape 6 |

cliquez sur Test et assurez-vous que l'essai réussit avant de sauvegarder le connecteur. |

|

Étape 7 |

Cliquez sur Save (enregistrer). |

|

Étape 8 |

Assurez-vous que Ok est affiché dans la colonne État. |

Prochaine étape

Google Cloud Connector - À propos des autorisations des utilisateurs et des données importées

Le Connecteur d'attributs dynamiques Cisco Secure importe des attributs dynamiques de Google Cloud vers le centre de gestion pour les utiliser dans les règles de contrôle d'accès.

Attributs dynamiques importés

Nous importons les attributs dynamiques suivants de Google Cloud :

-

Étiquettes, paires clé-valeur que vous pouvez utiliser pour organiser vos ressources Google Cloud.

Pour plus d'informations, consultez la section Création et gestion des étiquettes dans la documentation de Google Cloud.

-

Balises réseau, paires clé-valeur associées à une organisation, un dossier ou un projet.

Pour plus d'informations, consultez la section Création et gestion des balises dans la documentation de Google Cloud.

-

Adresses IP des machines virtuelles dans Google Cloud.

Autorisations minimales requises

Pour pouvoir importer des attributs dynamiques, il faut que l'utilisateur de Connecteur d'attributs dynamiques Cisco Secure dispose au minimum de l'autorisation (Consultation de base).

Créer un utilisateur Google Cloud avec des autorisations minimales pour le Connecteur d'attributs dynamiques Cisco Secure

Cette tâche explique comment configurer un compte de service avec des autorisations minimales pour envoyer des attributs dynamiques au centre de gestion. Pour obtenir la liste de ces attributs, consultez.Google Cloud Connector - À propos des autorisations des utilisateurs et des données importées.

Avant de commencer

Vous devez déjà avoir configuré votre compte Google Cloud. Pour plus d'informations à ce sujet, consultez la section Configuration de votre environnement dans la documentation de Google Cloud.

Procédure

|

Étape 1 |

Connectez-vous à votre compte Google Cloud en tant qu'utilisateur ayant le rôle de propriétaire. |

|

Étape 2 |

Cliquez sur . |

|

Étape 3 |

Saisissez l’information suivante :

Pour plus d'informations sur les comptes de service, consultez la section Comprendre les comptes de service dans la documentation de Google Cloud. |

|

Étape 4 |

Cliquez sur Créer et continuer. |

|

Étape 5 |

Suivez les invites à l'écran jusqu'à ce que la section Autoriser les utilisateurs à accéder à ce compte de service s'affiche. |

|

Étape 6 |

Accorder à l'utilisateur le rôle (Consultation de base). |

|

Étape 7 |

Cliquez sur Done (Terminé). La liste des comptes de service s'affiche. |

|

Étape 8 |

Cliquez sur Plus ( |

|

Étape 9 |

Cliquez sur Gérer les clés. |

|

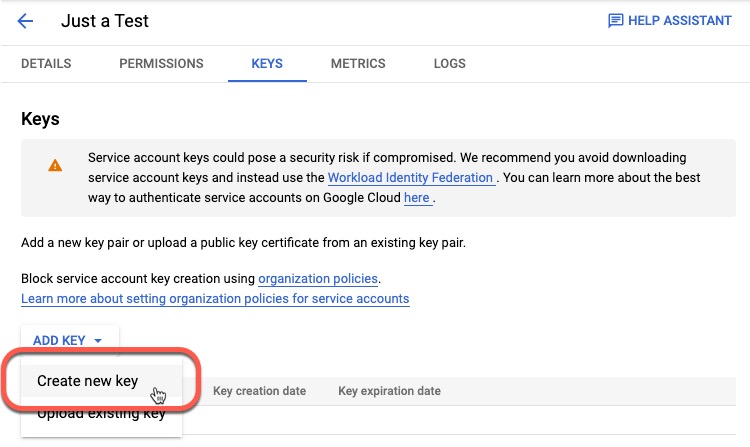

Étape 10 |

Cliquez sur .

|

|

Étape 11 |

Cliquez sur JSON. |

|

Étape 12 |

Cliquez sur Create (créer). La clé JSON est téléchargée sur votre ordinateur. |

|

Étape 13 |

Conservez la clé à portée de main lorsque vous configurez le connecteur GCP. |

Prochaine étape

Consultez Créer un connecteur Google Cloud.

Créer un connecteur Google Cloud

Avant de commencer

Préparez les données de votre compte de service Google Cloud au format JSON ; elles sont nécessaires pour configurer le connecteur.

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

||||||||||||

|

Étape 2 |

Cliquez sur Connecteurs. |

||||||||||||

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

||||||||||||

|

Étape 4 |

Ensuite, entrez l'information suivante.

|

||||||||||||

|

Étape 5 |

cliquez sur Test et assurez-vous que l'essai réussit avant de sauvegarder le connecteur. |

||||||||||||

|

Étape 6 |

Cliquez sur Save (enregistrer). |

||||||||||||

|

Étape 7 |

Assurez-vous que Ok est affiché dans la colonne État. |

Prochaine étape

Créer un connecteur Office 365

Cette tâche explique comment créer un connecteur pour les balises Office 365 afin d'envoyer des données au centre de gestion à utiliser dans les stratégies de contrôle d'accès. Les adresses IP associées à ces balises sont mises à jour chaque semaine par Microsoft. Il n'est pas nécessaire de créer un filtre d'attributs dynamique pour utiliser les données.

Pour plus d'informations, consultez la section URL et plages d'adresses IP d'Office 365 sur docs.microsoft.com.

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

||||||||||||||

|

Étape 2 |

Cliquez sur Connecteurs. |

||||||||||||||

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

||||||||||||||

|

Étape 4 |

Ensuite, entrez l'information suivante.

|

||||||||||||||

|

Étape 5 |

cliquez sur Test et assurez-vous que l'essai réussit avant de sauvegarder le connecteur. |

||||||||||||||

|

Étape 6 |

Cliquez sur Save (enregistrer). |

||||||||||||||

|

Étape 7 |

Assurez-vous que Ok est affiché dans la colonne État. |

Prochaine étape

Connecteur vCenter : à propos des autorisations des utilisateurs et des données importées

Le Connecteur d'attributs dynamiques Cisco Secure importe des attributs dynamiques de vCenter vers le centre de gestion pour les utiliser dans les stratégies de contrôle d'accès.

Attributs dynamiques importés

Nous importons les attributs dynamiques suivants de vCenter :

-

Système d’exploitation

-

adresse MAC

-

Adresses IP

-

Balises NSX

Autorisations minimales requises

Pour pouvoir importer des attributs dynamiques, il faut que l'utilisateur de Connecteur d'attributs dynamiques Cisco Secure ait au moins des droits en lecture seule.

Créer un connecteur vCenter

Cette tâche explique comment créer un connecteur pour VMware vCenter afin d'envoyer des données à centre de gestion utilisables dans les stratégies de contrôle d'accès.

Avant de commencer

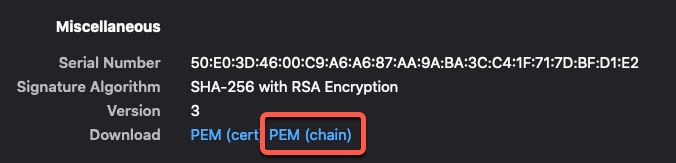

Si vous utilisez des certificats non approuvés pour communiquer avec vCenter, consultez Obtenir de manière manuelle un certificat de Chaîne d’autorité de certification (CA).

Procédure

|

Étape 1 |

Connectez-vous au connecteur d'attributs dynamiques. |

||||||||||||||||||||||||

|

Étape 2 |

Cliquez sur Connecteurs. |

||||||||||||||||||||||||

|

Étape 3 |

Effectuez l'une des actions suivantes :

|

||||||||||||||||||||||||

|

Étape 4 |

Ensuite, entrez l'information suivante.

Le développement de la chaîne de l'autorité de certification en haut de la boîte de dialogue affiche les certificats de la manière suivante.

S'il n'est pas possible de récupérer le certificat de cette manière, vous pouvez obtenir la chaîne de certificats manuellement, comme indiqué dans la section Obtenir de manière manuelle un certificat de Chaîne d’autorité de certification (CA). |

||||||||||||||||||||||||

|

Étape 5 |

Cliquez surTest et assurez-vous que Test connection succeeded s'affiche avant que vous n'enregistriez le connecteur. |

||||||||||||||||||||||||

|

Étape 6 |

Cliquez sur Save (enregistrer). |

)

)

)

)

)

)

Commentaires

Commentaires