Afficher le Tableau de bord de sécurité

Pour afficher le Tableau de bord de sécurité, dans le volet de navigation, choisissez Overview (Aperçu).

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

Cisco peut fournir des traductions du présent contenu dans la langue locale pour certains endroits. Veuillez noter que des traductions sont fournies à titre informatif seulement et, en cas d’incohérence, la version anglaise du présent contenu prévaudra.

Ce chapitre fournit des informations sur la note de sécurité, les catégories de note de sécurité et les détails de la note au niveau de la portée présentés dans le tableau de bord de sécurité.

Le tableau de bord de la sécurité présente des évaluations de sécurité exploitables en rassemblant plusieurs signaux disponibles dans Cisco Secure Workload, ce qui aide à comprendre la position actuelle de la sécurité et à l’améliorer. Le tableau de bord de la sécurité sert de tremplin vers de nombreuses analyses plus approfondies dans Cisco Secure Workload, telles que la recherche de flux, la recherche d’inventaire, la découverte automatique des politiques et la criminalistique.

Pour afficher le Tableau de bord de sécurité, dans le volet de navigation, choisissez Overview (Aperçu).

La note de sécurité est un nombre compris entre 0 et 100 et indiquant la position de sécurité dans une catégorie. Une note de 100 est la meilleure note et une note de 0 est la pire. Les notes proches de 100 sont les meilleures.

Le calcul de la note de sécurité prend en compte les vulnérabilités des logiciels installés, la cohérence des condensés de processus, les ports ouverts sur différentes interfaces, les événements criminalistiques et d’anomalies de réseau, et la conformité ou la non-conformité aux politiques.

Il existe six catégories de notes différentes. La plupart des aspects de sécurité d’une charge de travail sont pris en compte pour déterminer ces catégories.

Note de vulnérabilité : les vulnérabilités des paquets installés sur une charge de travail sont utilisées pour l’évaluation.

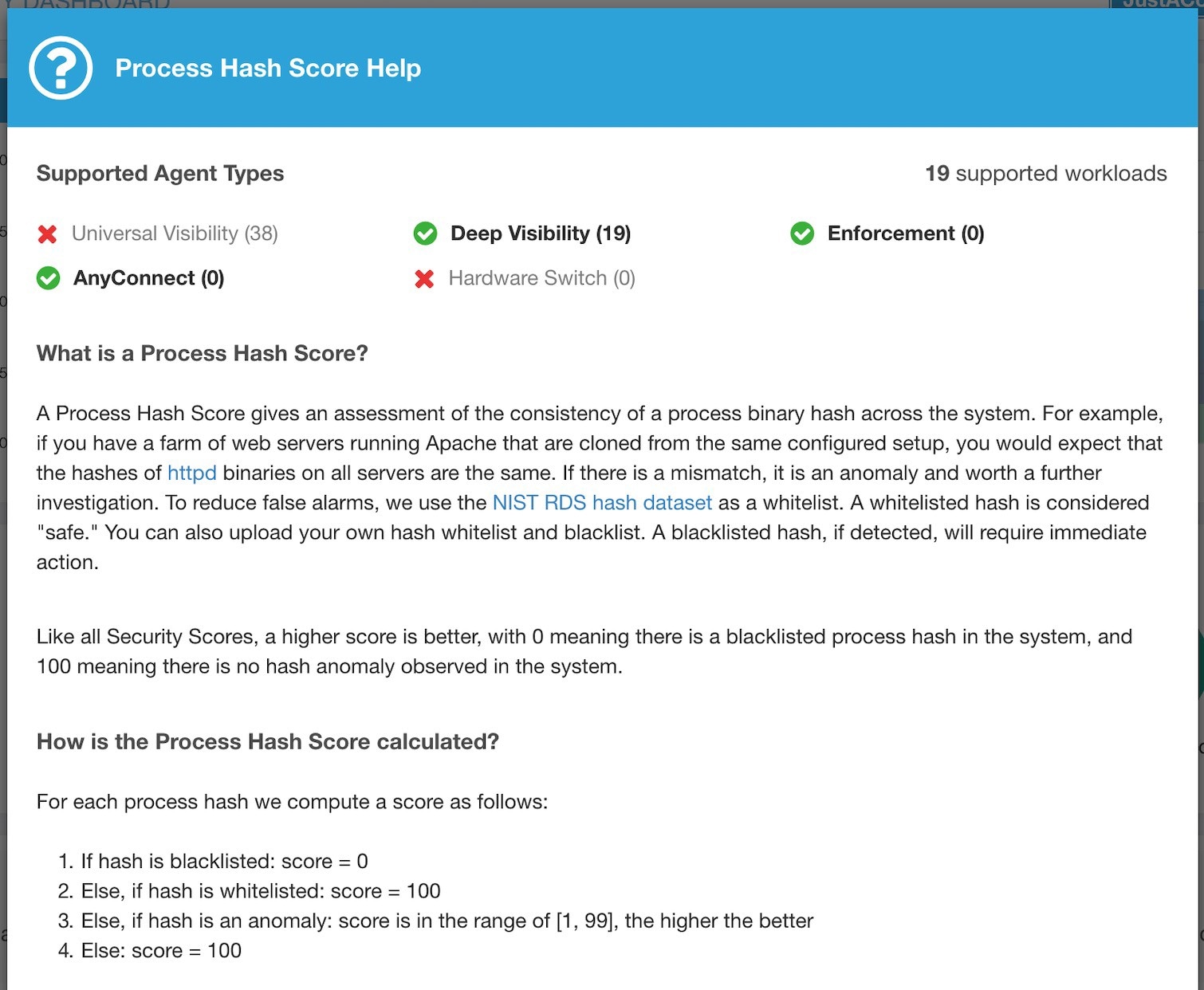

Note de condensé de processus : La cohérence (et l'anomalie) des condensés de processus ainsi que des condensés de processus bénins et marqués sont utilisées pour l'évaluation.

Note de la surface d’attaque : le processus peut avoir un ou plusieurs ports ouverts sur plusieurs interfaces pour rendre les services disponibles. Les ports ouverts inutilisés sont utilisés pour l’évaluation.

Note criminalistique : la gravité des événements criminalistiques sur une charge de travail est utilisée pour l’évaluation.

Note d’anomalie de réseau : la gravité des événements d’anomalie de réseau sur une charge de travail est utilisée pour l’évaluation.

Note de conformité de la segmentation : la conformité (politiques autorisées) et les violations (politiques échappées) des politiques découvertes automatiquement sont utilisées pour l'évaluation.

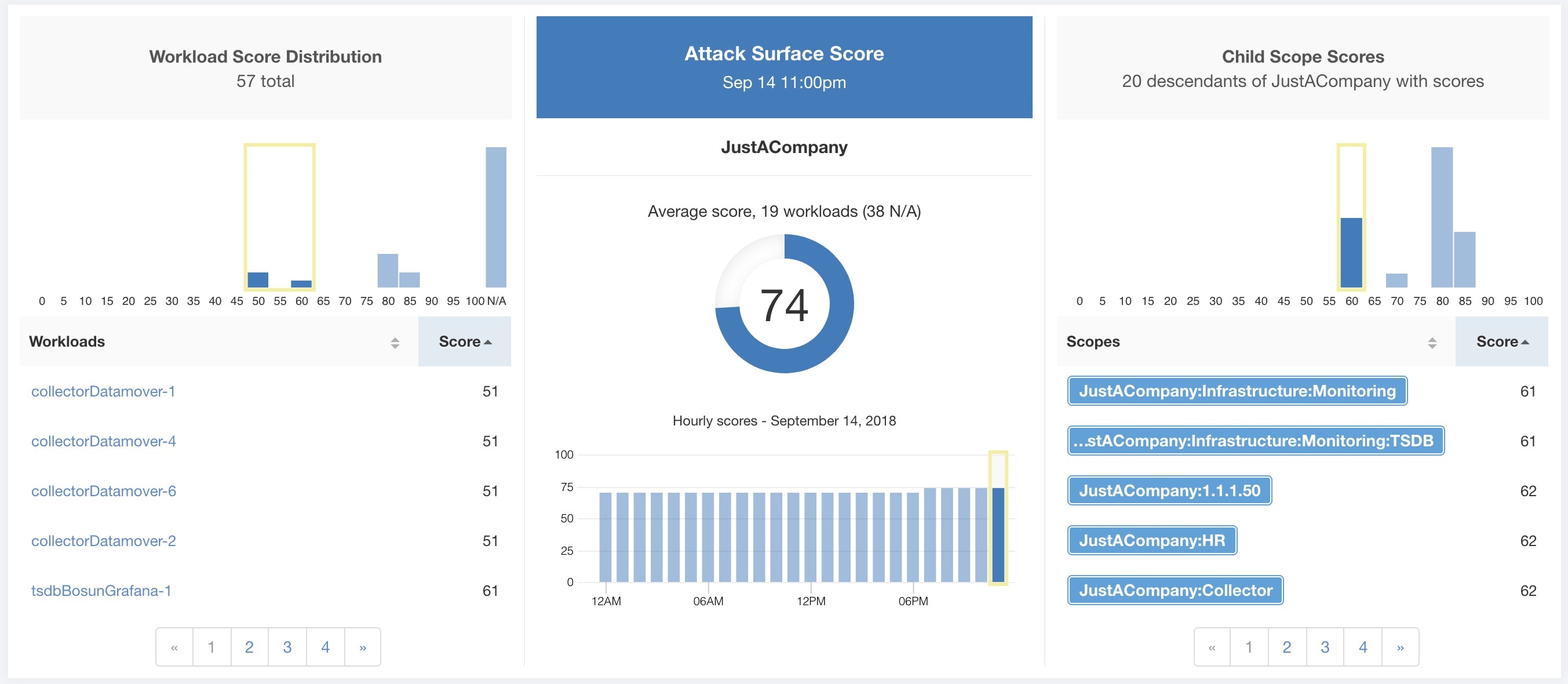

Le tableau de bord de sécurité dispose de notes au niveau de la portée sélectionnée. Il existe une note globale avec des séries chronologiques et une ventilation des notes. Les détails des notes pour les six catégories de notes de la portée sélectionnée s'affichent.

Les détails de la note au niveau de la portée s’affichent en haut du tableau de bord.

Les renseignements détaillés suivants sont affichés :

Note globale de la portée : note globale de la portée sélectionnée.

Séries chronologiques de notes quotidiennes : séries chronologiques empilées pouvant aller jusqu’à 3 mois.

Répartition des notes : répartition des notes des catégories pour la journée sélectionnée de la série chronologique.

La note globale est représenté par une lettre de A+, A,…, F, A+ étant considéré comme la meilleure note et F comme la plus mauvaise. Elle est affichée sous forme de graphique en anneau, chaque tranche (représentée par un code de couleur) représentant une catégorie de note.

La note globale correspond à la moyenne pondérée des six catégories de note. Par défaut, toutes les pondérations sont égales. Si une note est S.O., elle est considérée comme à 0 dans le calcul de la note globale.

La pondération peut être ajustée à l’aide des curseurs du module d’ajustement de la pondération. Chaque utilisateur peut définir ses propres ajustements de pondération, ce qui aide à harmoniser les notes avec vos priorités.

Important : Si le score est S.O., il est considéré comme à 0 dans le calcul de la note globale.

Séries chronologiques empilées pouvant aller jusqu’à trois mois. Cela permet de suivre la situation en matière de sécurité sur une longue période. Chaque pile représente une note globale pour une journée. Chaque segment de la pile est une catégorie qui est représenté par une couleur différente. Vous pouvez cliquer sur un jour pour obtenir la ventilation de la note pour la journée.

La répartition de la note affiche le résultat pour les six catégories pour la journée sélectionnée dans la série chronologique. Une note S.O. indique que la note n’est pas disponible. Elle comptera pour 0 dans le calcul de la note globale.

Important |

Si la note est S.O., elle est considérée comme 0 dans le calcul de la note globale. |

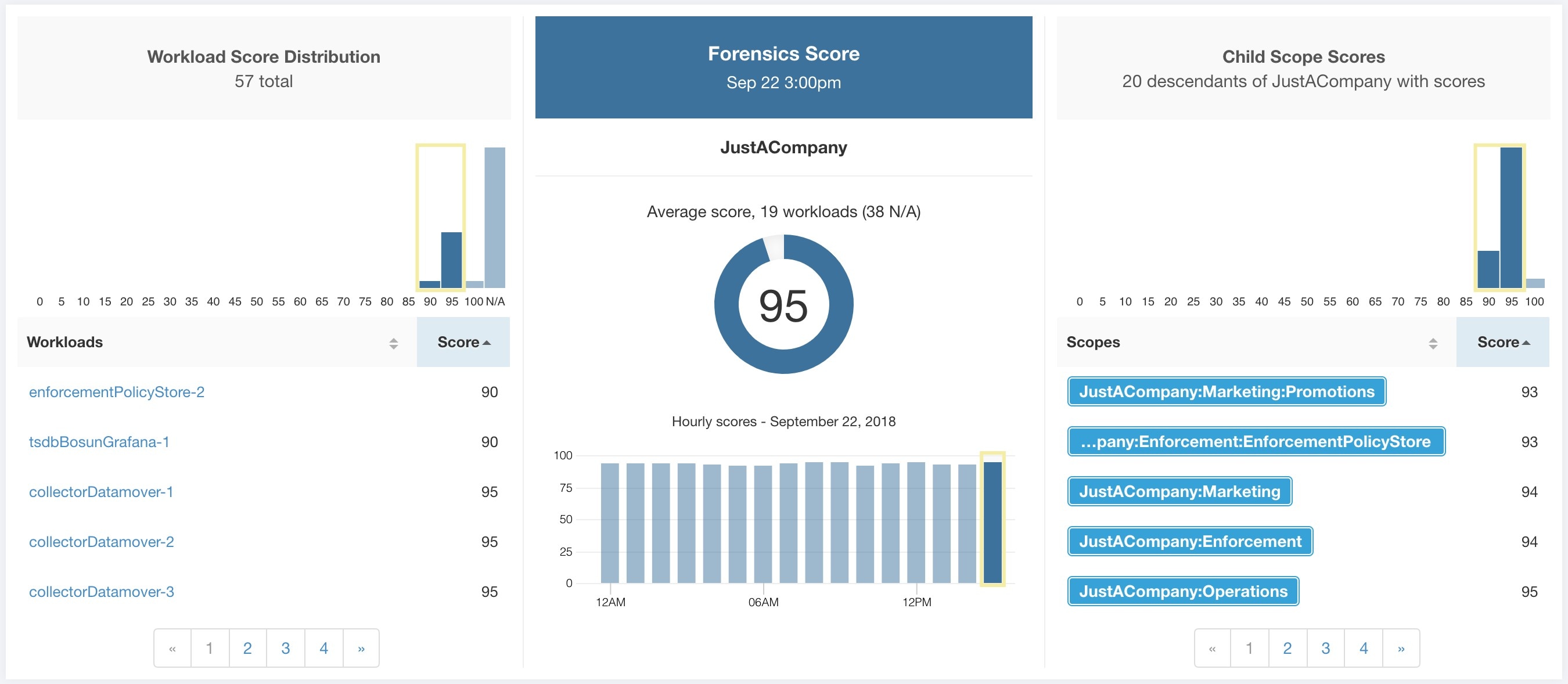

Chacune des six catégories suit le modèle suivant. Ce modèle présente la répartition des notes de la charge de travail, des séries chronologiques horaires et la distribution des notes de la portée enfant.

La répartition des notes des charges de travail fournit des indications sur la contribution aux notes des charges de travail dans le cadre de la portée sélectionnée. Elle permet de faire ressortir les charges de travail les moins performantes pour accélérer les mesures correctives.

Les séries chronologiques horaires permettent d'obtenir le résultat horaire au cours d'une journée donnée. La sélection d'une heure dans la série chronologique met à jour la répartition des notes de la charge de travail et la répartition de la portée descendante afin d'afficher l'heure sélectionnée.

La répartition des portées descendantes fournit des informations sur la contribution au score des portées enfants de la portée sélectionnée.

Les détails de chaque catégorie de note sont expliqués dans cette section.

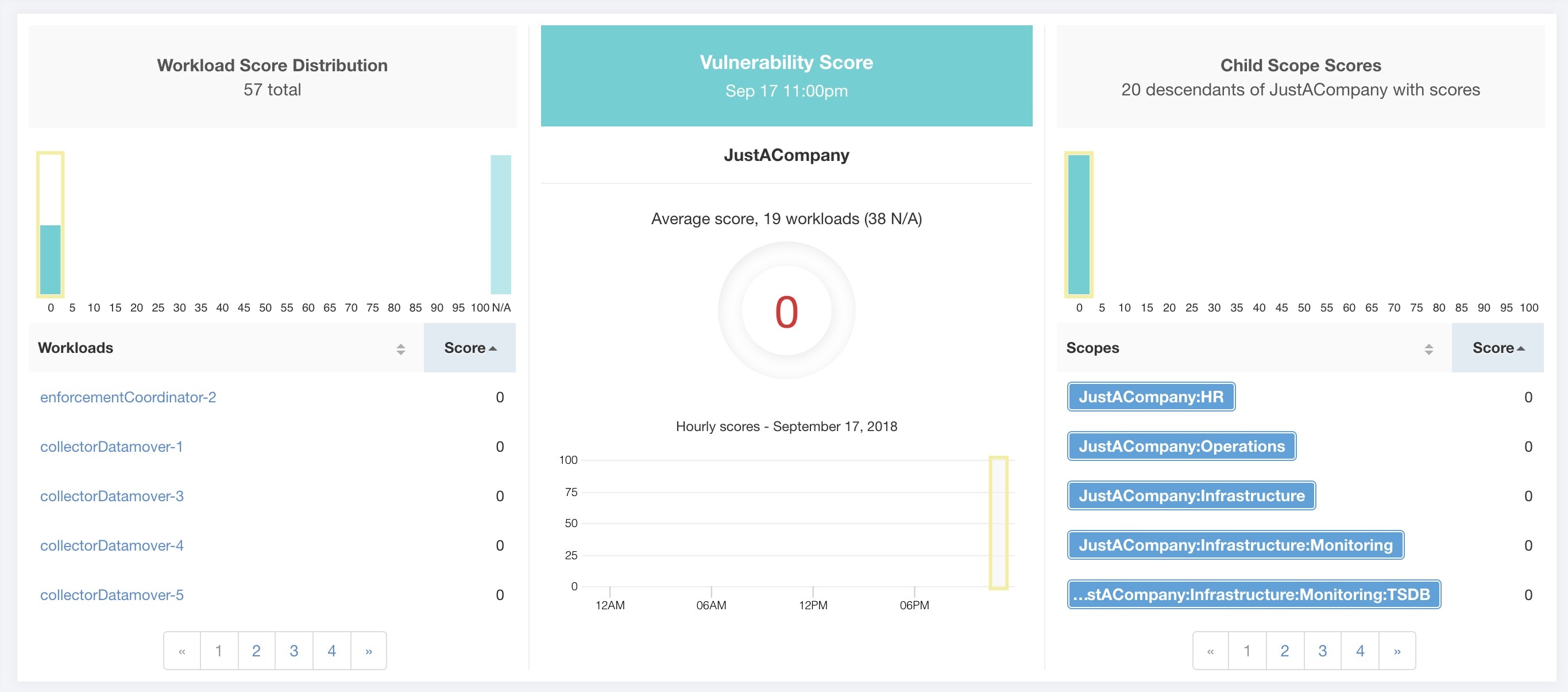

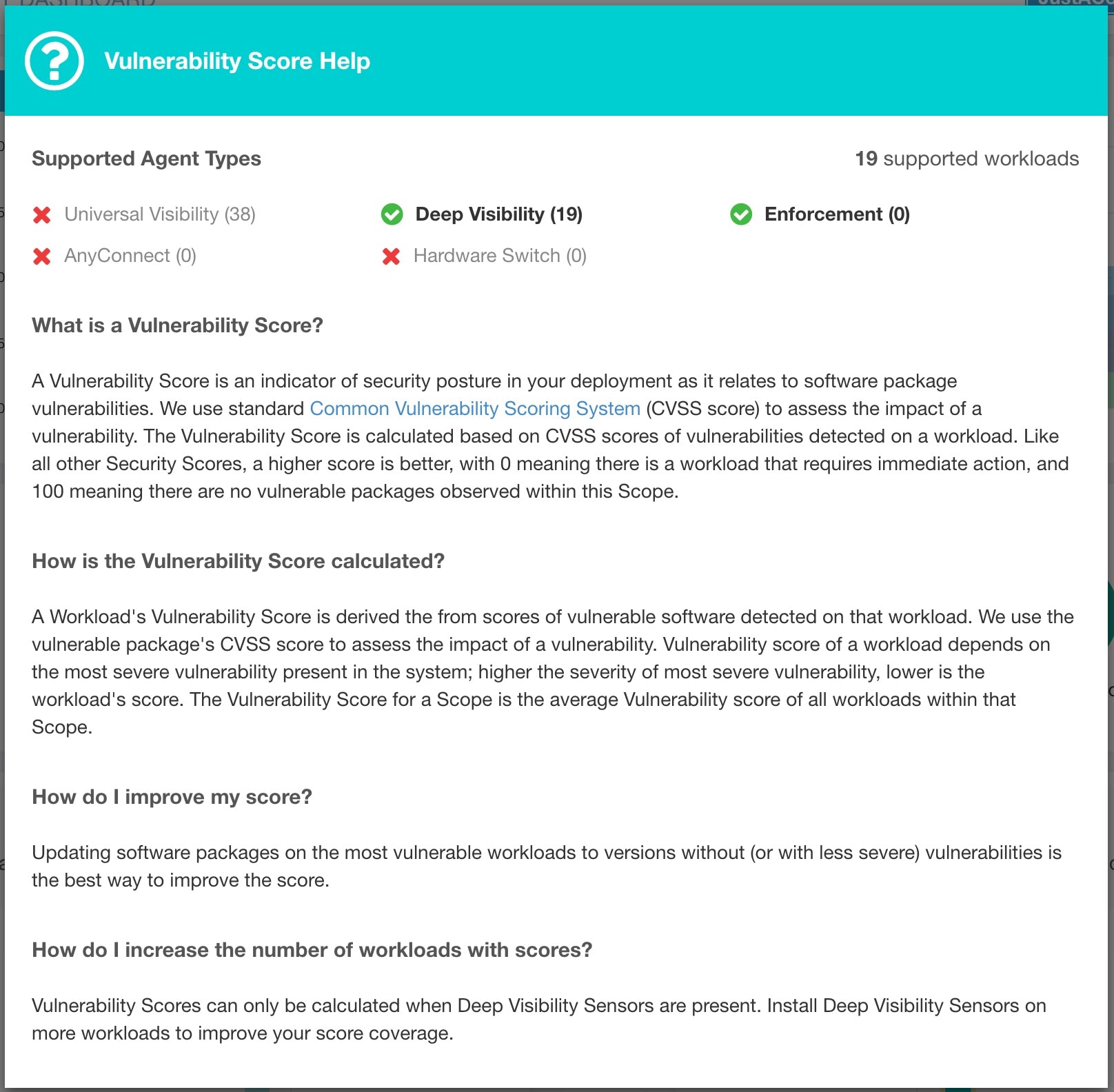

Les vulnérabilités des paquets logiciels installés sur les charges de travail sont utilisées pour calculer la note de sécurité et de vulnérabilité.

La note la plus faible indique :

Un ou plusieurs paquets logiciels installés présentent de graves vulnérabilités.

Appliquer un correctif ou une mise à niveau pour réduire les risques d’expositions ou d’exploits

Les paquets logiciels sur les charges de travail pourraient être associés à des vulnérabilités connues (CVE). Le système CVSS (Common Vulnerability Scoring System) est utilisé pour évaluer l’impact d’une CVE. La plage de résultats CVSS va de 0 à 10, 10 étant la plus élevée.

Une CVE peut avoir une note CVSS v2 et CVSS v3. Pour calculer la note de vulnérabilité, CVSS v3 est pris en compte s’il est disponible, sinon CVSS v2 est pris en compte.

La note de vulnérabilité pour une charge de travail est dérivée des notes des logiciels vulnérables détectés sur cette charge de travail. La note de vulnérabilité de la charge de travail est calculée en fonction des résultats CVSS et des données des fournisseurs, et peut être ajustée par notre équipe de recherche sur la sécurité lorsque les données sont manquantes ou inexactes (ce qui est courant pour les nouvelles vulnérabilités). Ces données sont mises à jour toutes les 24 heures lors de la configuration du flux des menaces. Plus la gravité de la vulnérabilité la plus grave est élevée, plus la note est faible.

La note de portée est la moyenne des notes de charge de travail de la portée. Améliorez la note en identifiant les charges de travail ou les portées comportant des paquets logiciels vulnérables, et en appliquant des correctifs ou des mises à niveau avec des paquets plus sûrs.

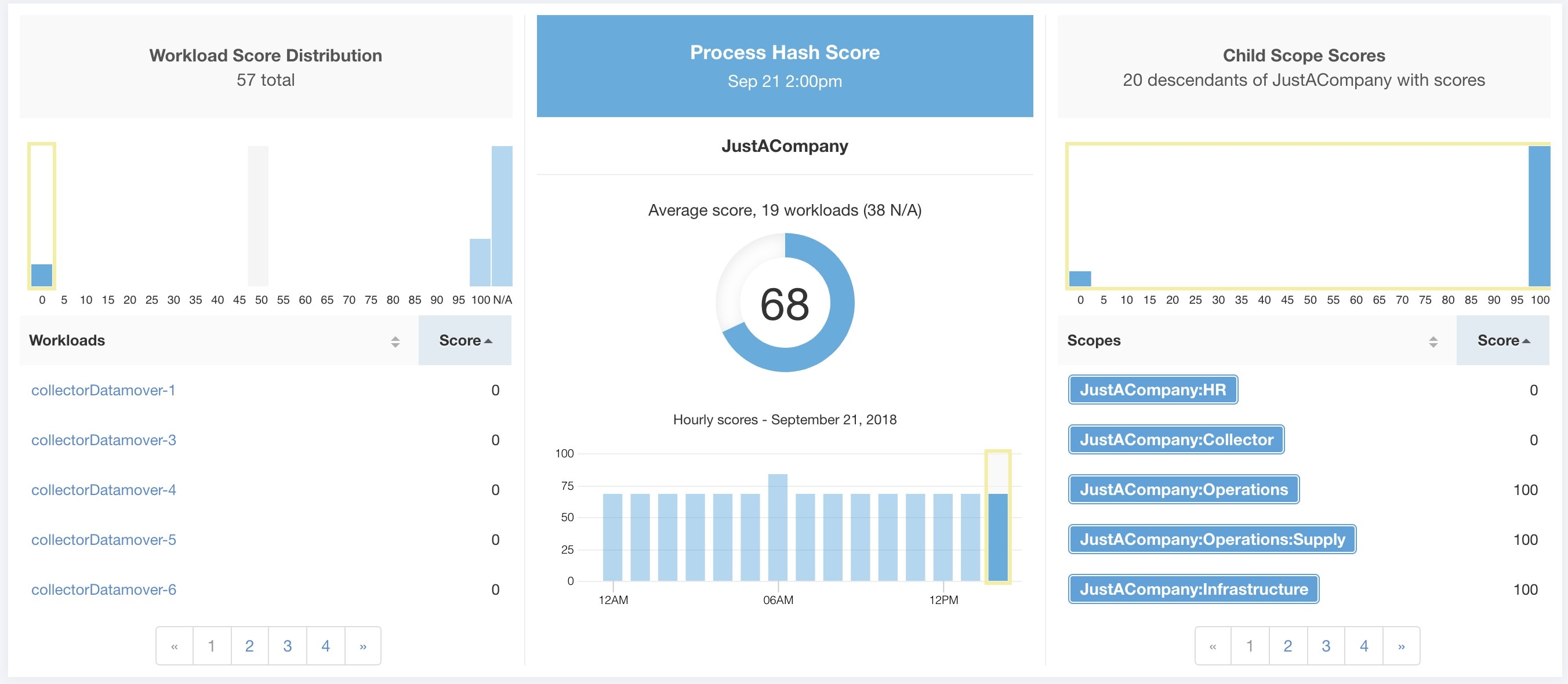

La note de condensé de processus est une évaluation de la cohérence du condensé binaire du processus (condensé de fichier) dans l’ensemble des charges de travail. Par exemple, une batterie de serveurs Web exécutant Apache qui est clonée à partir de la même configuration d’installation doit avoir le même condensé pour les fichiers binaires httpd sur tous les serveurs. Une incohérence est une anomalie.

Une note plus basse indique qu'au moins l'un des éléments suivants, ou les deux, sont présents :

Un ou plusieurs condensés de processus sont marqués par un indicateur.

Un ou plusieurs condensés de processus sont anormaux.

Reportez-vous à la section Processus de détection des anomalies de condensé pour plus de détails.

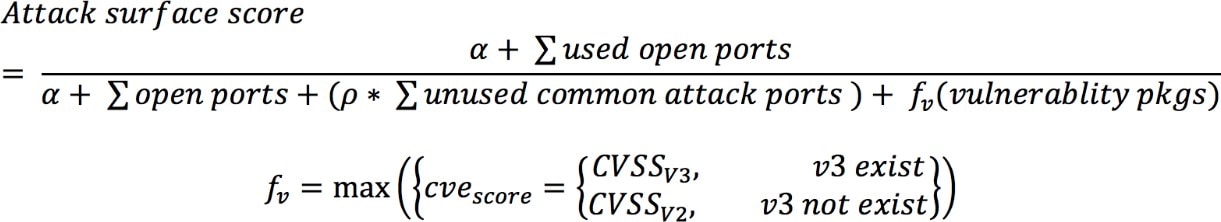

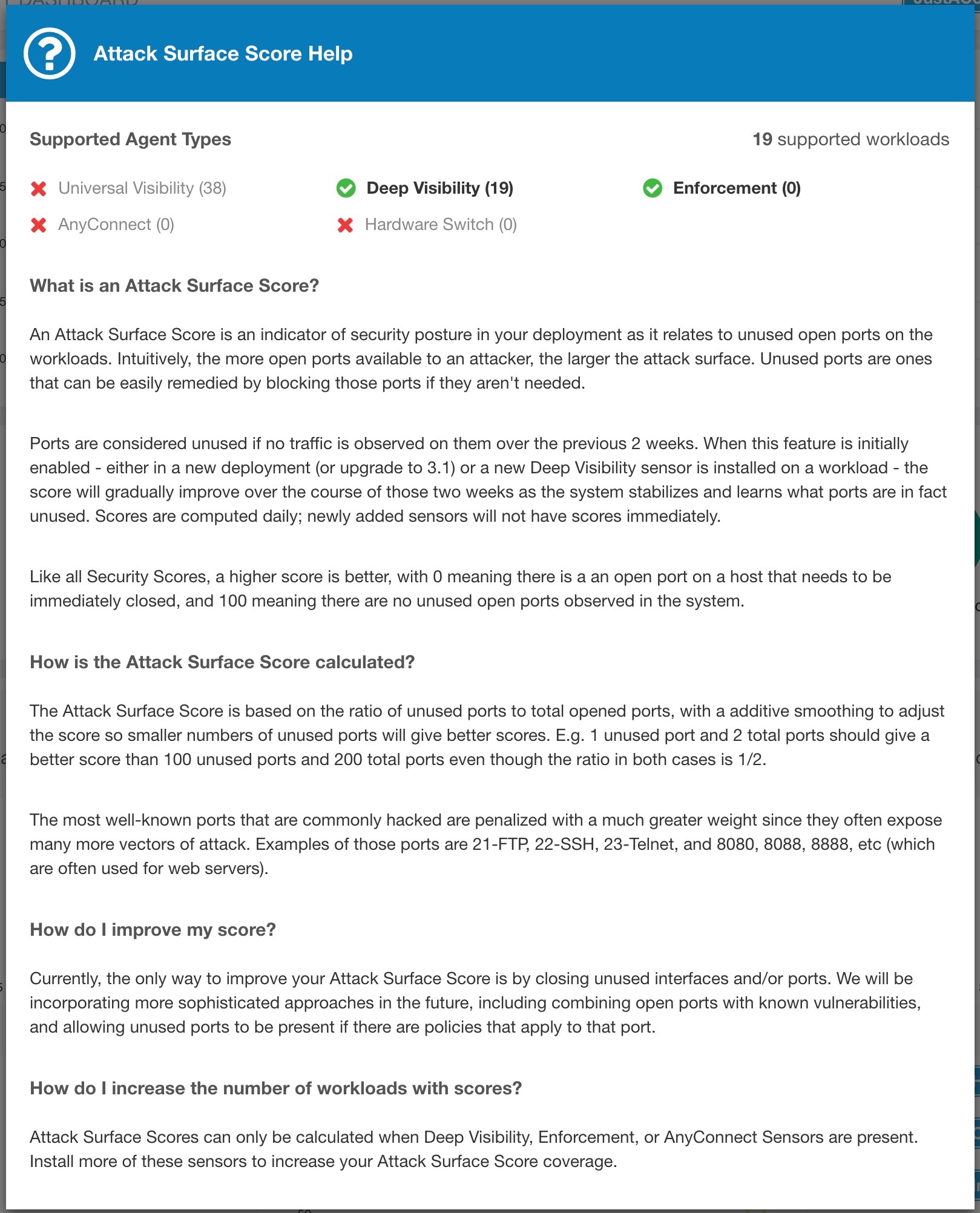

La note de surface d’attaque met en évidence la surface d’attaque potentielle dans une charge de travail. Les ports ouverts inutilisés (ports ouverts sans trafic) contribuent à abaisser ce score.

Une note inférieure indique :

De nombreux ports ouverts sans trafic au cours des 2 dernières semaines

Des ports d’attaque bien connus peuvent être ouverts et inutilisés au cours des 2 dernières semaines.

Un ou plusieurs ports ouverts sont associés à des paquets qui présentent de graves vulnérabilités.

La note de surface d’attaque est en fonction des ports ouverts inutilisés par rapport au nombre total de ports, avec un facteur de lissage. Les ports ouverts sans trafic au cours des deux dernières semaines sont considérés comme des « ports ouverts inutilisés ». Une pénalité supplémentaire est appliquée aux ports ouverts inutilisés qui sont des ports bien connus qui sont utilisés dans des attaques (par exemple, 21, 22, 8080, etc.).

Le lissage de Laplace est utilisé avec un facteur de pénalité basé sur des données heuristiques. La note est calculée quotidiennement avec les deux dernières semaines de données.

La note du détenteur est la moyenne des notes de la charge de travail de la portée. Améliorer le score en identifiant la charge de travail ou les portées avec des ports ouverts inutilisés, et en fermant les ports inutilisés.

Lorsque vous cliquez sur le lien d’une charge de travail, une boîte de dialogue modale de surface d’attaque est ouverte avec des détails sur tous les ports et toutes les interfaces disponibles dans le contexte de cette charge de travail.

Caractéristiques :

Ports inutilisés uniquement : cochez cette case lorsque cette option filtre les ports utilisés et affiche uniquement les ports inutilisés associés à la charge de travail.

Colonnes : approuvé, port, nom du paquet, total autorisé, note CVE maximale, condensé de processus, interfaces, serveur de publication du paquet, version du paquet, total échappé, total rejeté, ports couramment piratés, liens.

Interfaces : Si vous cliquez sur l’un des éléments de ligne du tableau Surface d’attaque, vous pouvez afficher les interfaces associées à chaque port dans une boîte de dialogue modale.

Approuvé : case à cocher, lorsqu’elle est cochée, vous permet de définir intentionnellement un « port inutilisé » comme « approuvé » sur l’un des champs de la chaîne de portées à laquelle cette charge de travail a accès. Remarque : si un port est approuvé pour une portée et que ce port n’est explicitement approuvé sur aucune des portées enfants (si cette portée a des enfants), les cases de la portée sont désactivées, car il est implicite que toute portée enfant à laquelle la portée parente a accès à est déjà approuvé dans cette chaîne.

Boîte de dialogue modale d'approbation :

Boîte de dialogue modale des interfaces :

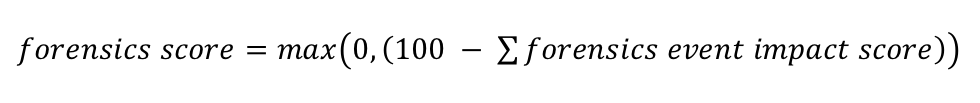

La gravité des événements criminalistiques sur les charges de travail est utilisée pour calculer les notes.

La note la plus faible indique :

Un ou plusieurs événements criminalistiques ont été observés sur la charge de travail.

Ou une ou plusieurs règles criminalistiques sont parasitées ou incorrectes.

Pour améliorer le résultat :

Corrigez le problème, le cas échéant, pour réduire les risques d’expositions ou d’exploitations.

Ajustez les règles criminalistiques pour réduire le bruit et les fausses alertes.

La note criminalistique pour une charge de travail est inversement proportionnelle à la note d’impact totale des événements criminalistiques. Plus la note d’incidence totale des événements criminalistiques est élevée, plus leur incidence est faible.

|

Gravité |

Note d’incidence |

|

IMMEDIATE_ACTION (ACTION_IMMÉDIATE) |

100 |

|

CRITIQUE |

10 |

|

ÉLEVÉE |

5 |

|

CRITIQUE |

3 |

Reportez-vous à la section Criminalistique pour plus de détails.

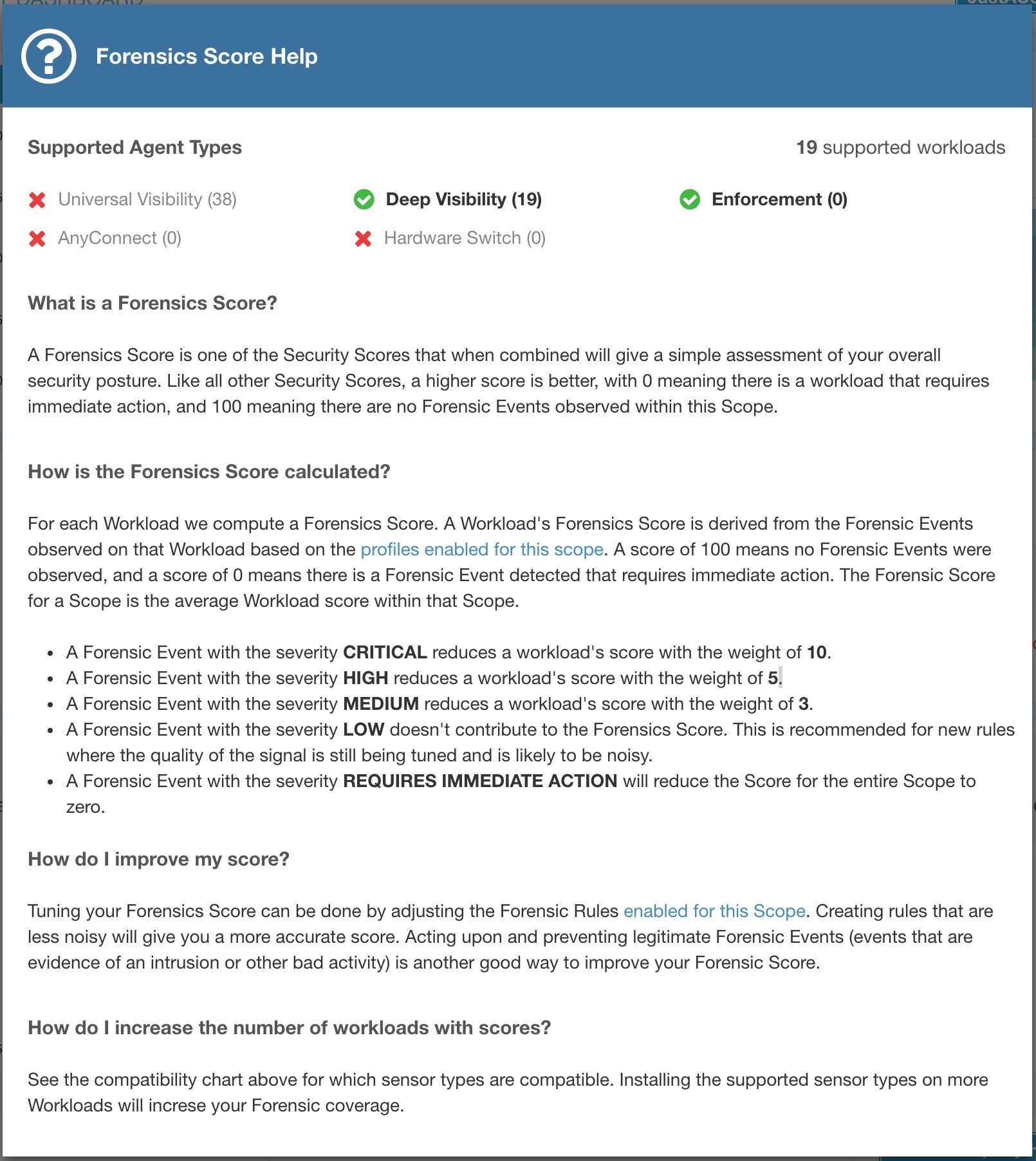

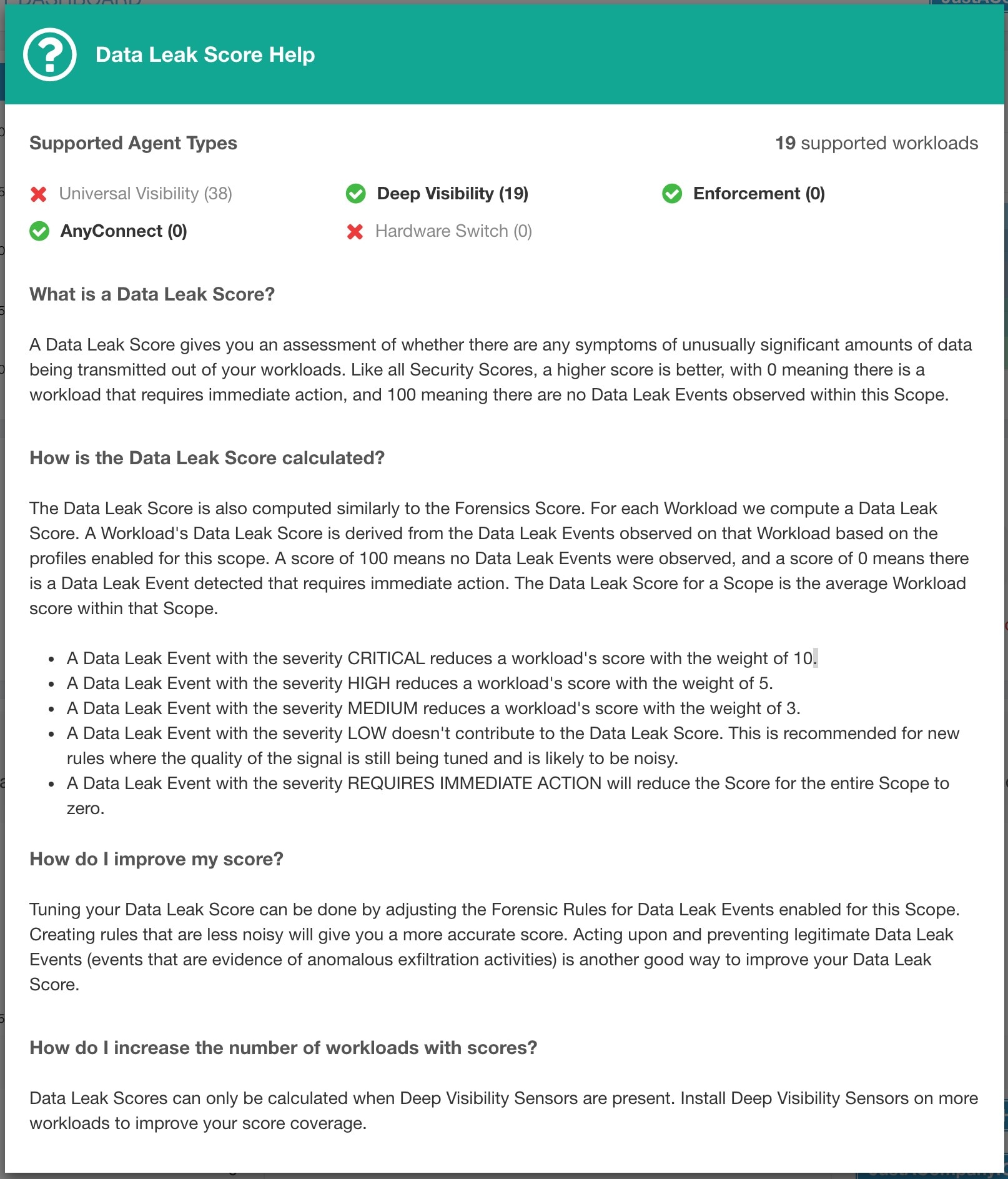

La gravité des événements d’anomalie de réseau sur les charges de travail est utilisée pour calculer les notes.

La note la plus faible indique :

Une quantité inhabituellement élevée de données est transférée à partir des charges de travail.

Ou la règle criminalistique d'anomalie de réseau est incorrecte ou parasitée par du bruit.

Pour améliorer le résultat :

Corrigez le problème, le cas échéant, pour réduire les risques d’exfiltration de données.

Ajustez les règles d’anomalies de réseau pour réduire le bruit et les fausses alertes.

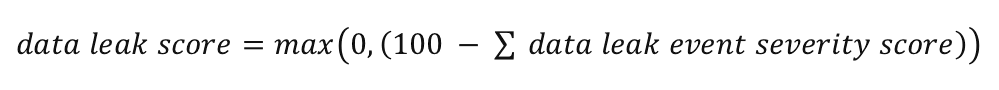

La note d’anomalie de réseau pour une charge de travail est inversement proportionnelle à la note de gravité totale des événements d’anomalie de réseau. Plus la note d’anomalie totale de réseau est élevée, plus la note d’anomalie de réseau est faible.

|

Gravité |

Résultat |

|

IMMEDIATE_ACTION (ACTION_IMMÉDIATE) |

100 |

|

CRITIQUE |

10 |

|

ÉLEVÉE |

5 |

|

CRITIQUE |

3 |

Reportez-vous à la section Détection des anomalies de réseau par PCR pour en savoir plus.

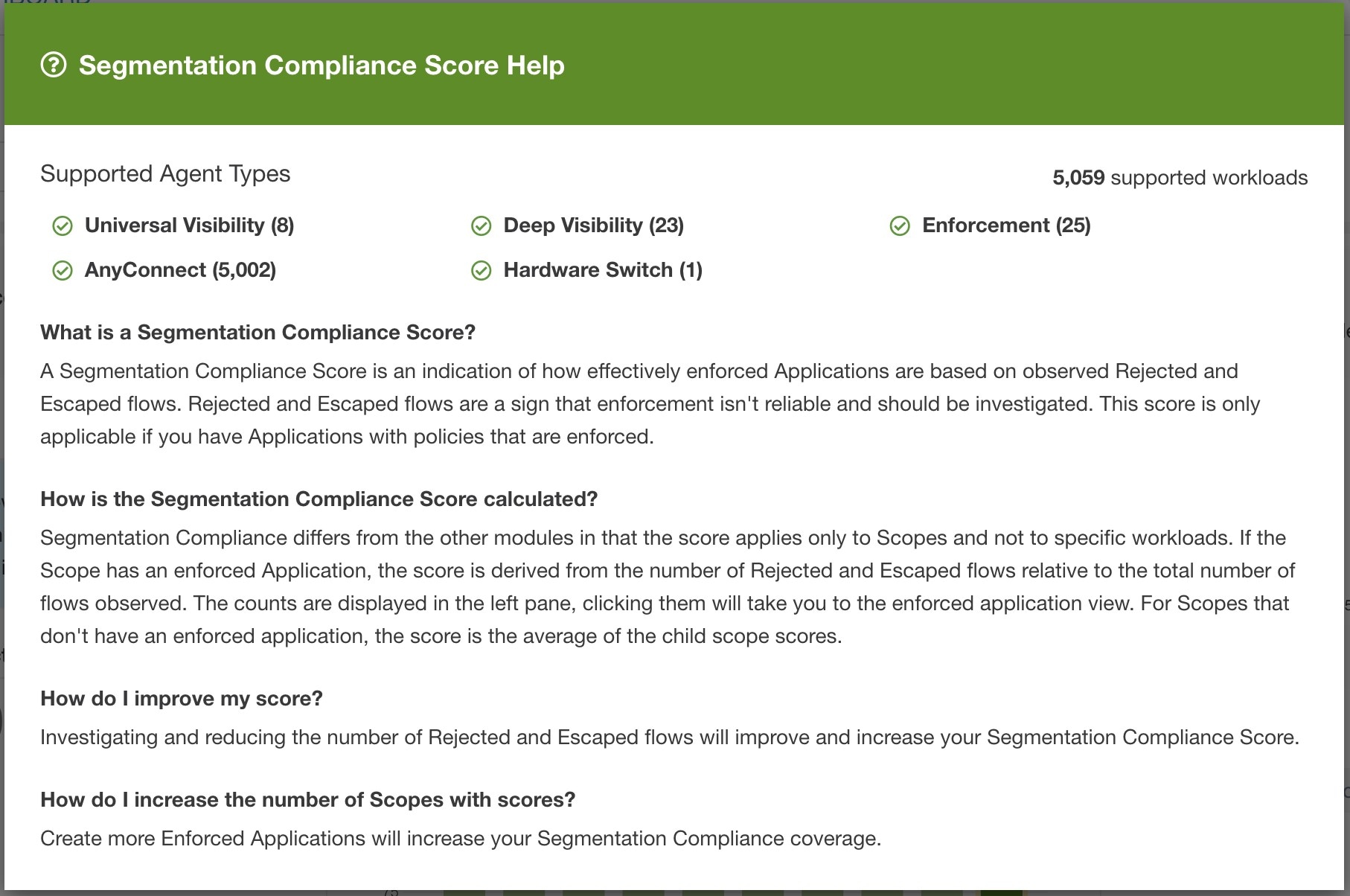

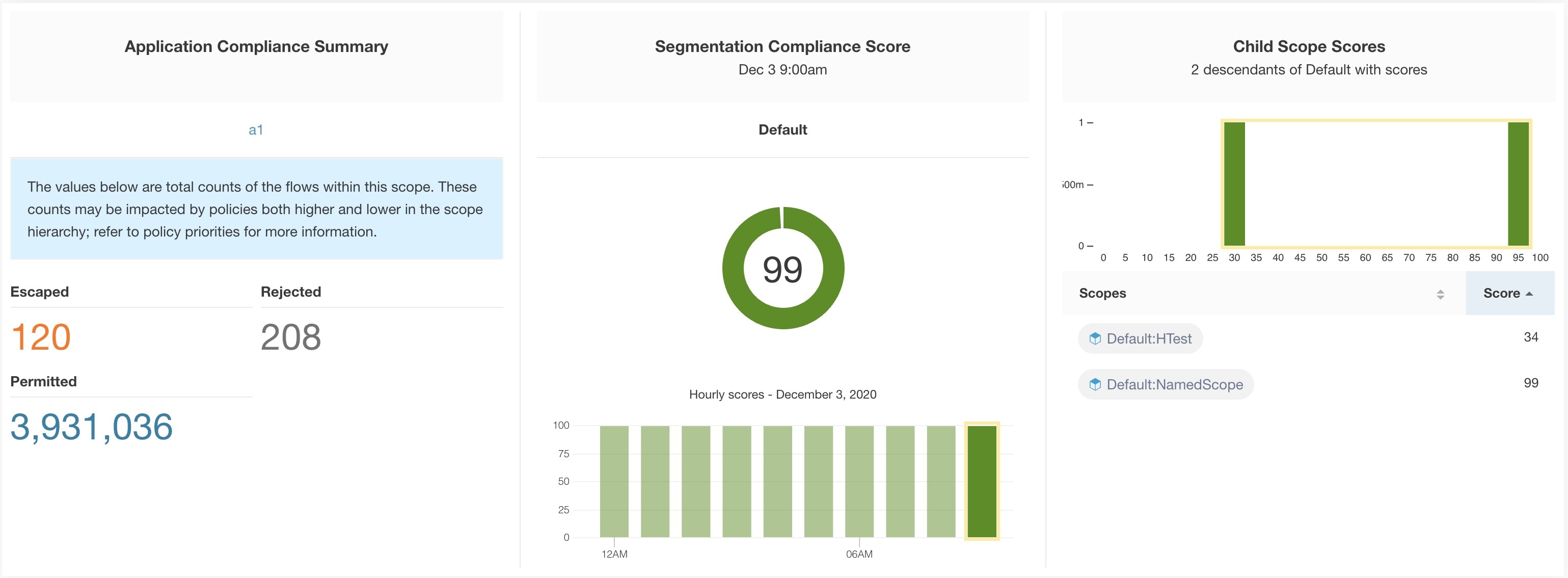

La note de conformité de la segmentation présente une vue générale des violations de politique et souligne les portées et les espaces de travail qui ont subi le plus grand nombre de violations.

Note |

Le nombre d’échappés, de refus ou d’autorisations affiché dans le tableau de bord de sécurité pour la portée racine ne correspond pas à tous les nombres affichés respectivement pour toutes les portées enfants. Le nombre d’échappés, de refus ou d’autorisations est une évaluation de la politique et pas seulement de la source ou de la destination. |

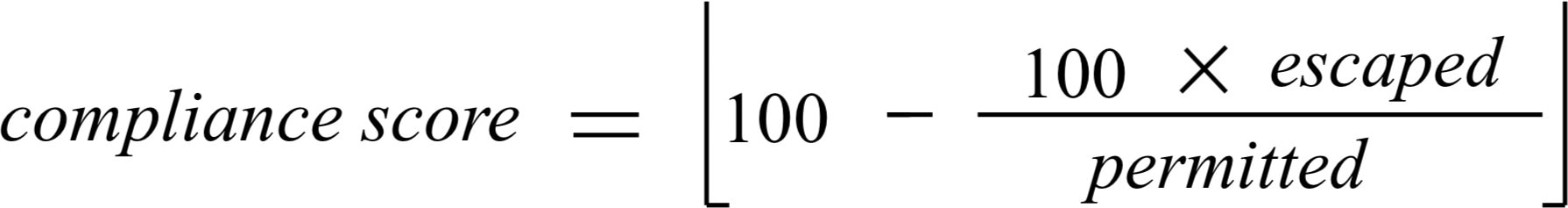

La note la plus faible indique :

Nombre important de flux échappés (violations de politique) par rapport à la valeur autorisée

La note est de 0 lorsqu’il y a plus de flux échappés que celui autorisé.

La note de conformité de la segmentation est calculée pour les portées avec un espace de travail principal appliqué. Pour les portées sans espaces de travail appliqués, la note sera calculée comme la moyenne des notes des portées descendantes comportant des politiques appliquées.

La note est calculée en utilisant le rapport entre échappé et autorisé.

Améliorer le score en réduisant le nombre de violations de politique

Vérifiez que les politiques couvrent correctement le comportement souhaité.

Vérifiez que les politiques sont correctement appliquées.