- はじめに

- Cisco ISE でのネットワーク配置

- Cisco SNS-3400 シリーズ アプライアンス

- Cisco SNS-3400 シリーズ アプライアンスのインストールおよび設定

- VMware 仮想マシンでのリリース 1.2 ソフトウェアのインストール

- Cisco ISE 3300 シリーズ、Cisco NAC、および Cisco Secure ACS のアプライアンスへのリリース 1.2 ソフトウェアのインストール

- 管理者アカウントの管理

- インストール後のタスクの実行

- ラックへの Cisco SNS-3400 シリーズ アプライアンスの設置

- Cisco SNS-3400 シリーズ サーバの仕様

- Cisco SNS-3400 シリーズ アプライアンスのポート リファレンス

- Cisco ISE ライセンス

- Cisco ISE での証明書の管理

- Index

Cisco Identity Services Engine ハードウェア インストレーション ガイド リリース 1.2

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月29日

章のタイトル: Cisco ISE でのネットワーク配置

Cisco ISE でのネットワーク配置

この章では、いくつかのネットワーク配置のシナリオを説明し、さらに Cisco Identity Services Engine(ISE)SNS 3400 シリーズ アプライアンスおよびその関連コンポーネントを導入する方法、および Cisco ISE をサポートするのに必要なスイッチおよびイヤレス LAN コントローラ設定についての指針について説明します。この章の内容は、次のとおりです。

アーキテクチャの概要

Cisco ISE アーキテクチャには、次のコンポーネントが含まれます。

–![]() Cisco ISE ノード:Cisco ISE ノードは管理、ポリシー サービスまたはモニタリングのペルソナのいずれかまたはすべてを担当することができます。

Cisco ISE ノード:Cisco ISE ノードは管理、ポリシー サービスまたはモニタリングのペルソナのいずれかまたはすべてを担当することができます。

–![]() インライン ポスチャ ノード: アクセス ポリシーの適用を処理するゲートキーピング ノード

インライン ポスチャ ノード: アクセス ポリシーの適用を処理するゲートキーピング ノード

(注) 図 1-1 に Cisco ISE ノードおよびペルソナ(管理、ポリシー サービスおよびモニタリング)、インライン ポスチャ ノード、およびポリシー情報ポイントを示します。

ポリシー情報ポイントは、外部情報がポリシー サービス ペルソナに伝送されるポイントを表します。外部情報は、たとえば Lightweight Directory Access Protocol(LDAP)属性です。

ネットワーク配置の用語

次の用語は Cisco ISE 導入シナリオの説明に一般に使用されるものです。

•![]() サービス:サービスは、ネットワーク アクセス、プロファイリング、セキュリティ グループ アクセス、モニタリング、およびトラブルシューティングなど、ペルソナが提供する特定の機能です。

サービス:サービスは、ネットワーク アクセス、プロファイリング、セキュリティ グループ アクセス、モニタリング、およびトラブルシューティングなど、ペルソナが提供する特定の機能です。

•![]() ノードは、Cisco ISEソフトウェアを実行する個別インスタンスです。Cisco ISE は、VMware で実行できるアプライアンスおよびソフトウェアとして使用できます。

ノードは、Cisco ISEソフトウェアを実行する個別インスタンスです。Cisco ISE は、VMware で実行できるアプライアンスおよびソフトウェアとして使用できます。

•![]() ノード タイプ:ノードは、Cisco ISE ノードまたはインライン ポスチャ ノードのいずれかになります。ノード タイプとペルソナによって、そのノードにより提供される機能の種類が決まります。

ノード タイプ:ノードは、Cisco ISE ノードまたはインライン ポスチャ ノードのいずれかになります。ノード タイプとペルソナによって、そのノードにより提供される機能の種類が決まります。

•![]() ペルソナ:ノードのペルソナによって、そのノードが提供するサービスが決まります。Cisco ISE ノードは、管理、サービス ポリシー、およびモニタリングの各ペルソナのいずれか、またはすべてを担当することができます。管理ユーザ インターフェイスで使用できるメニュー オプションは、ノードが担当するロールおよびペルソナによって異なります。

ペルソナ:ノードのペルソナによって、そのノードが提供するサービスが決まります。Cisco ISE ノードは、管理、サービス ポリシー、およびモニタリングの各ペルソナのいずれか、またはすべてを担当することができます。管理ユーザ インターフェイスで使用できるメニュー オプションは、ノードが担当するロールおよびペルソナによって異なります。

•![]() ロール:ノードの役割は、ノードがスタンドアロン、プライマリ、セカンダリ ノードかどうかを決定し、管理ノードおよびモニタリング ノードのみに適用されます。

ロール:ノードの役割は、ノードがスタンドアロン、プライマリ、セカンダリ ノードかどうかを決定し、管理ノードおよびモニタリング ノードのみに適用されます。

分散導入環境のノード タイプおよびペルソナ

Cisco ISE分散導入環境には、2 種類のノードがあります。

•![]() Cisco ISE ノード:管理、ポリシー サービス、モニタリング

Cisco ISE ノード:管理、ポリシー サービス、モニタリング

Cisco ISE ノードは担当するペルソナに基づき、各種のサービスを提供できます。導入環境内の各ノードは、インライン ポスチャ ノードを除き、管理、ポリシー サービス、およびモニタリングのペルソナのいずれかを担当することができます。分散導入環境では、ネットワーク上で次の組み合わせのノードを使用できます。

•![]() ハイ アベイラビリティ用のプライマリ管理ノードとセカンダリ管理 ISE ノード

ハイ アベイラビリティ用のプライマリ管理ノードとセカンダリ管理 ISE ノード

•![]() セッション フェールオーバー用の 1 つ以上のポリシー サービス ノード

セッション フェールオーバー用の 1 つ以上のポリシー サービス ノード

•![]() ハイ アベイラビリティを実現する 1 組のインライン ポスチャ ノード

ハイ アベイラビリティを実現する 1 組のインライン ポスチャ ノード

•![]() 「管理ノード」

「管理ノード」

管理ノード

管理ペルソナの Cisco ISE ノードは、Cisco ISE のすべての管理操作を実行することができます。このノードは、認証、承認、およびアカウンティングなどの機能に関するすべてのシステム関連の設定を扱います。分散導入環境では、1 つまたは最大 2 つの管理ペルソナを実行するノードを実行できます。管理ペルソナは、スタンドアロン、プライマリ、セカンダリのロールを担当できます。

ポリシー サービス ノード

ポリシー サービス ペルソナの Cisco ISE ノードは、ネットワーク アクセス、ポスチャ、ゲスト アクセス、クライアント プロビジョニング、およびプロファイリング サービスを提供します。このペルソナはポリシーを評価し、ポリシー評価の結果に基づいてエンドポイントにネットワーク アクセスを提供します。複数のノードがこのペルソナを担当できます。通常、1 つの分散導入環境に複数のポリシー サービス ノードが存在します。ロード バランサの背後にあるすべてのポリシー サービス ノードは、マルチキャスト アドレスを共有し、1 つのノード グループを形成するようグループ化できます。ノード グループのいずれかのノードがダウンすると、その他のノードは障害を検出し、保留中のすべてのセッションをリセットします。

モニタリング ノード

モニタリング ペルソナの機能を持つ Cisco ISE ノードがログ コレクタとして動作し、ネットワーク内のすべての管理およびポリシー サービス ノードからのログを保存します。このペルソナは、ネットワークとリソースを効果的に管理するために使用できる高度なモニタリングおよびトラブルシューティング ツールを提供します。このペルソナのノードは収集したデータを集約して関連付けを行い、有意義なデータを提供します。Cisco ISE では、このペルソナを持つノードを最大 2 つ使用することができます。これらのノードは、ハイ アベイラビリティ用のプライマリ ロールまたはセカンダリ ロールを担うことができます。プライマリ モニタリング ノードおよびセカンダリ モニタリング ノードの両方が、ログ メッセージを収集します。プライマリ モニタリング ノードがダウンした場合は、セカンダリ モニタリング ノードが自動的にプライマリ モニタリング ノードになります。

分散セットアップでは、少なくとも 1 つのノードがモニタリング ペルソナを担当する必要があります。同じ Cisco ISE ノードで、モニタリング ペルソナとポリシー サービス ペルソナを有効にしないことを推奨します。最適なパフォーマンスを実現するために、モニタリング ノードはモニタリング専用とすることを推奨します。

インライン ポスチャ ノード

インライン ポスチャ ノードは、ネットワーク上のワイヤレス LAN コントローラ(WLC)および VPN コンセントレータなどのネットワーク アクセス デバイスの背後にある、ゲートキーピング ノードです。インライン ポスチャにより、ユーザが認証され、アクセス権が与えられた後にアクセス ポリシーが適用され、WLC または VPN が処理できない許可変更(CoA)要求が処理されます。Cisco ISE では、インライン ポスチャ ノードを 2 つ使用できます。これらのノードは、ハイ アベイラビリティ用のプライマリ ロールまたはセカンダリ ロールを担うことができます。

インライン ポスチャ ノードは、専用ノードである必要があります。このノードはインライン ポスチャ サービス専用である必要があり、他の Cisco ISE サービスと同時に実行することはできません。同様に、そのサービスの特性のため、インライン ポスチャ ノードはどのペルソナも担当することができません。たとえば、管理ノード(管理サービスを提供)、またはポリシー サービス ノード(ネットワーク アクセス、ポスチャ、プロファイル、ゲスト サービスを提供)、またはモニタリング ノード(モニタリングおよびトラブルシューティング サービスを提供)として機能することはできません。

インライン ポスチャは Cisco SNS 3495 プラットフォームではサポートされません。インライン ポスチャは、サポートされるプラットフォームである Cisco ISE 3315、Cisco ISE 3355、Cisco ISE 3395、または Cisco SNS 3415 のいずれにインストールしてください。

インライン ポスチャ ノードのインストール

Cisco.com からインライン ポスチャ の ISO イメージをダウンロードし、それをサポートされる任意のプラットフォームにインストールし、CLI を使用して証明書を設定し、プライマリ管理ノードのユーザ インターフェイスから、このノードを登録します。

(注) インライン ポスチャ ノードの Web ベースのユーザ インターフェイスからアクセスすることはできません。これは、プライマリ管理ノードからのみ設定できます。

導入環境にインライン ポスチャ ノードを追加する前に、このノードに対して証明書を設定し、プライマリ管理ノードに登録します。詳細については、「インライン ポスチャ ノードの証明書の設定」を参照してください。

インライン ポスチャ ノードの再利用

インライン、ポスチャ ノードを利用しないことを決定した場合は、そのノードにいずれのサービスまたはロールも追加できませんが、該当のノードを Cisco ISE ノードへ変更し、任意のペルソナを割り当てることができます。インライン ポスチャ ノードを再利用する場合は、まず、そのノードを登録解除し、アプライアンスにイメージを再適用して Cisco ISE リリース 1.2 をインストールします。

スタンドアロン導入環境と分散導入環境

単一の Cisco ISE ノードがある導入環境は、スタンドアロン導入環境と呼ばれます。このノードは、管理、ポリシー サービス、およびモニタリングのペルソナを実行します。

複数の Cisco ISE ノードがある導入環境は、分散導入環境と呼ばれます。フェールオーバーをサポートし、パフォーマンスを改善するために、複数の Cisco ISE ノードを分散方式でセットアップできます。Cisco ISE の分散導入環境では、管理およびモニタリング アクティビティは一元化され、処理はポリシー サービス ノード間で分配されます。パフォーマンスのニーズに応じて、導入の規模を変更できます。Cisco ISE ノードは、管理、ポリシー サービス、およびモニタリングのペルソナのいずれかまたはすべてを担当することができます。インライン ポスチャ ノードは、特殊な性質上、この他のペルソナを担当することはできず、専用ノードである必要があります。

分散導入環境のシナリオ

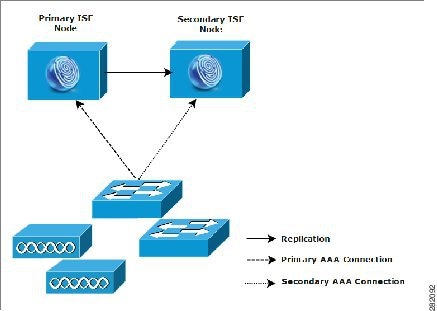

小規模なネットワーク配置

最も小規模な Cisco ISE 導入環境は、図 1-2 で示されているように 2 つの Cisco ISE ノードから構成されます(小規模なネットワークでは 1 つの Cisco ISE ノードがプライマリ アプライアンスとして動作します)。

(注) 同時エンドポイントは、サポートされるユーザとデバイスの合計数を表します。同時エンドポイントには、ユーザ、パーソナル コンピュータ、ラップトップ、IP 電話、スマート フォン、ゲーム コンソール、プリンタ、ファクス機、またはその他のネットワーク デバイスを任意に組み合わせることができます。

プライマリ ノードは、このネットワーク モデルに必要なすべての設定、認証、およびポリシー機能を提供し、セカンダリ Cisco ISE ノードはバックアップ ロールで稼働します。セカンダリ ノードはプライマリ ノードをサポートし、プライマリ ノードとネットワーク アプライアンス、ネットワーク リソース、または RADIUS との間で接続が失われたときにネットワークを稼働し続けます。

クライアントとプライマリ Cisco ISE ノード間の一元化された認証、承認、アカウンティング(AAA)操作は RADIUS プロトコルを使用して行われます。Cisco ISE は、プライマリ Cisco ISE ノードに存在するすべてのコンテンツをセカンダリ Cisco ISE ノードに同期(複製)します。したがって、セカンダリ ノードは、プライマリ ノードの状態と同じになります。小規模なネットワーク配置では、このような設定モデルにより、このタイプの導入または同様の方法を使用して、すべての RADIUS クライアントでプライマリ ノードとセカンダリ ノードの両方を設定することが可能です。

ネットワーク環境で、デバイス、ネットワーク リソース、ユーザ、および AAA クライアントの数が増えた場合、図 1-3 で示されているように、基本的な小規模モデルから導入の設定を変更し、分割または分散された導入モデルを使用する必要があります。

図 1-2 に、AAA 機能を実行するポリシー サービスのペルソナとして機能するセカンダリ Cisco ISE ノードを示します。セカンダリ Cisco ISE ノードは、モニタリングまたは管理ペルソナとして動作することもできます。

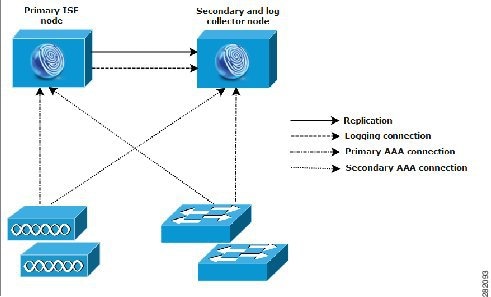

分割された導入

分割 Cisco ISE 導入環境でも、小規模な Cisco ISE 導入環境で説明したように、プライマリ ノードとセカンダリ ノードを維持することができます。ただし、AAA ロードは、AAA ワークフローを最適化するためにこの 2 つの Cisco ISE ノード間で分割されます。AAA 接続で問題がある場合は、各 Cisco ISE アプライアンス(プライマリまたはセカンダリ)がすべてのワークロードを処理できる必要があります。通常のネットワーク運用では、プライマリ ノードとセカンダリ ノードのどちらもすべての AAA 要求を処理することはできません。これは、このワークロードがこの 2 つのノード間で分散されているためです。

このように負荷を分割することにより、システムの各 Cisco ISE ノードに対する負荷はただちに減少します。また、負荷の分割により優れた負荷の制御が実現する一方で、通常のネットワーク運用中のセカンダリ ノードの機能ステータスはそのまま保持されます。

分割された Cisco ISE の導入環境では、各ノードが、ネットワーク アドミッションやデバイス管理などの独自の固有操作を実行でき、障害発生時でもすべての AAA 機能を引き続き実行することができます。認証要求を処理し、アカウンティング データを AAA クライアントから収集する 2 つの Cisco ISE ノードがある場合は、Cisco ISE ノードのいずれかがログ コレクタとして動作するよう設定することを推奨します。図 1-3 に、このロールのセカンダリ Cisco ISE ノードを示します。

また、分割 Cisco ISE ノード展開の設計により、拡大が可能になる利点も提供されます(図 1-4 を参照)。

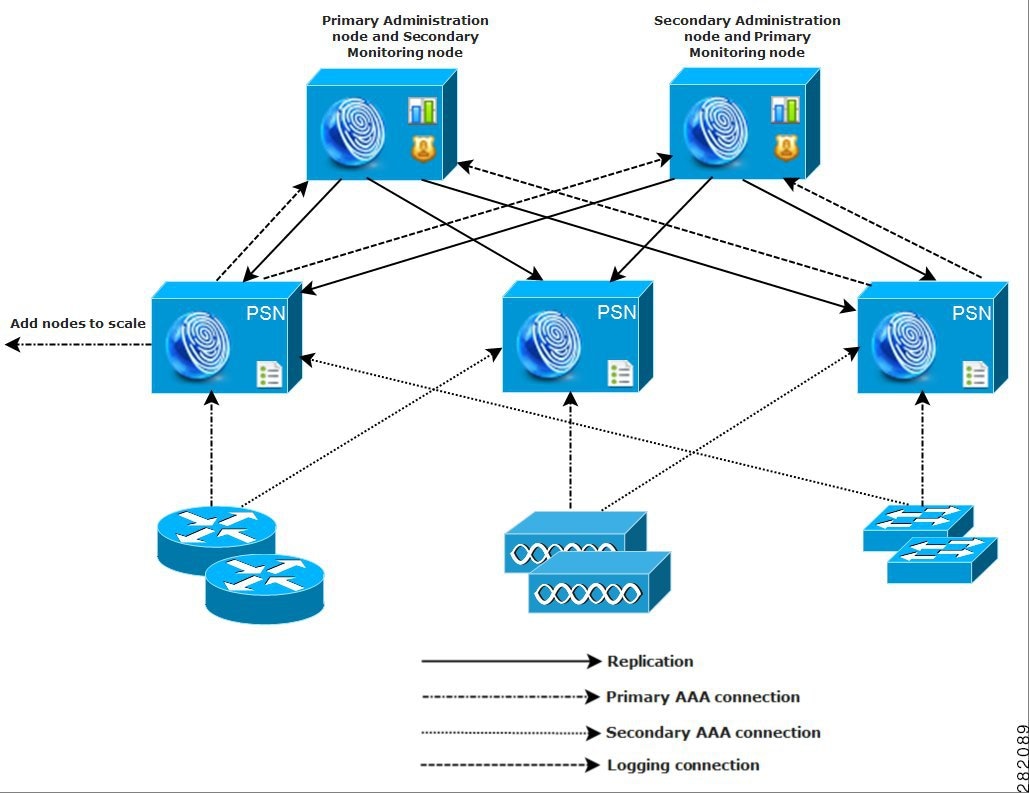

中規模サイズのネットワーク配置

小規模なローカル ネットワークが大きくなった場合に、Cisco ISE ノードを追加して中規模なネットワークを作成することで、素早くネットワークの拡大に対応できます。中規模のネットワーク配置では、新規ノードをすべての AAA 機能専用とし、元のノードを設定およびロギング機能のために使用します。

ネットワークでログ トラフィックの量が増加した場合は、セカンダリ Cisco ISE ノードの 1 つまたは 2 つを、ネットワークでのログ収集に使用することを選択できます。

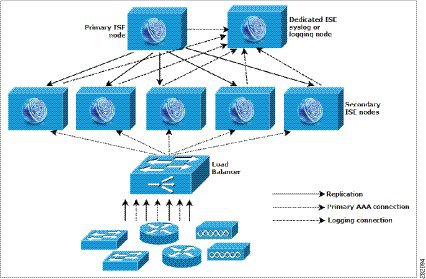

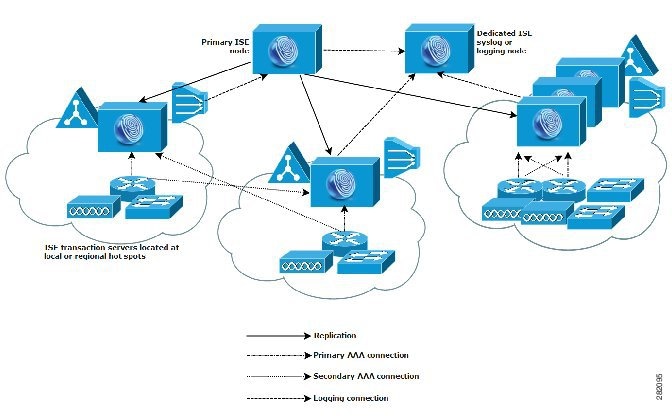

大規模なネットワーク配置

大規模な Cisco ISE ネットワークには集中ロギング(図 1-5 を参照)を使用することを推奨します。集中ロギングを使用するには、大規模で通信量の多いネットワークが生成することがある大きな syslog トラフィックを処理するモニタリング ペルソナ(モニタリングおよびロギング用)として動作する、専用ロギング サーバを最初に設定する必要があります。

syslog メッセージは発信ログ トラフィックに対して生成されるため、どの RFC 3164 準拠の syslog アプライアンスでも、発信ロギング トラフィックのコレクタとして動作できます。専用ロギング サーバでは、すべての Cisco ISE ノードをサポートするために Cisco ISE で使用できるレポート機能およびアラート機能を使用できます。Cisco ISE ソフトウェアが専用ロギング サーバをサポートするように設定する場合は、「Cisco ISE セットアップ プログラム パラメータ」を参照してください。

また、アプライアンスが Cisco ISE ノードのモニタリング ペルソナと汎用 syslog サーバの両方にログを送信するよう設定することもできます。汎用 syslog サーバを追加することにより、Cisco ISE ノード上のモニタリング ペルソナがダウンした場合の冗長なバックアップが提供されます。

大規模な集中ネットワークでは、ロード バランサを使用する必要があります(図 1-5 を参照)。これにより、AAA クライアントの導入が簡素化されます。ロード バランサを使用に必要な AAA サーバのエントリは 1 つだけです。ロード バランサは、利用可能なサーバへの AAA 要求のルーティングを最適化します。

ただし、ロード バランサが 1 つだけしかないと、シングル ポイント障害が発生する可能性があります。この問題を回避するために、2 つのロード バランサを導入し、冗長性とフェールオーバーを実現します。この構成では、各 AAA クライアントで 2 つの AAA サーバ エントリを設定する必要があります(この設定は、ネットワーク全体で同じになります)。

分散されたネットワーク配置

分散 Cisco ISE ネットワーク配置は、主要な拠点があり、他の場所に地域、全国、またはサテライトの拠点がある組織に最適です。主要な拠点は、プライマリ ネットワークが存在し、追加の LAN に接続される小規模~大規模な場所であり、異なる地域や距離が離れた場所のアプライアンスとユーザをサポートします。

大規模なリモート サイトは、AAA パフォーマンスを最適化するために、独自の AAA インフラストラクチャ(図 1-6 に記載)を持つことができます。集中管理モデルにより、同一の同期された AAA ポリシーが保持されます。集中設定モデルでは、プライマリ Cisco ISE ノードとセカンダリ Cisco ISE ノードを使用します。Cisco ISE ノードで個別のモニタリング ペルソナを使用することを推奨しますが、リモートの場所それぞれで、固有のネットワーク要件を満たす必要があります。

•![]() Microsoft Active Directory や Lightweight Directory Access Protocol(LDAP)などの中央または外部データベースが使用されているかどうかを確認します。AAA のパフォーマンスを最適化するために、各リモート サイトでは Cisco ISE がアクセスできる外部データベースの同期されたインスタンスが必要です。

Microsoft Active Directory や Lightweight Directory Access Protocol(LDAP)などの中央または外部データベースが使用されているかどうかを確認します。AAA のパフォーマンスを最適化するために、各リモート サイトでは Cisco ISE がアクセスできる外部データベースの同期されたインスタンスが必要です。

•![]() AAA クライアントの場所は重要です。ネットワーク遅延の影響と WAN 障害により引き起こされるアクセス損失の可能性を減らすために、Cisco ISE ノードを AAA クライアントのできるだけ近くに配置する必要があります。

AAA クライアントの場所は重要です。ネットワーク遅延の影響と WAN 障害により引き起こされるアクセス損失の可能性を減らすために、Cisco ISE ノードを AAA クライアントのできるだけ近くに配置する必要があります。

•![]() Cisco ISE では、バックアップなどの一部の機能にコンソールからアクセスできます。各サイトでターミナルを使用して、各ノードへのネットワーク アクセスをバイパスする直接的で安全なコンソール アクセスを行うことができます。

Cisco ISE では、バックアップなどの一部の機能にコンソールからアクセスできます。各サイトでターミナルを使用して、各ノードへのネットワーク アクセスをバイパスする直接的で安全なコンソール アクセスを行うことができます。

•![]() 小規模な場合は、リモート サイトが近くにあるため、他のサイトに信頼できる WAN 接続を行うことができます。また、冗長性を提供するために、ローカル サイトのバックアップとして Cisco ISE ノードを使用できます。

小規模な場合は、リモート サイトが近くにあるため、他のサイトに信頼できる WAN 接続を行うことができます。また、冗長性を提供するために、ローカル サイトのバックアップとして Cisco ISE ノードを使用できます。

•![]() 外部データベースに確実にアクセスできるようにするために、すべての Cisco ISE ノードでドメイン ネーム システム(DNS)を適切に設定する必要があります。

外部データベースに確実にアクセスできるようにするために、すべての Cisco ISE ノードでドメイン ネーム システム(DNS)を適切に設定する必要があります。

配置の規模およびスケーリングについての推奨事項

この項では、ネットワークに接続するエンドポイントの数に基づき必要な、物理および仮想マシン アプライアンスのサイズについてのガイダンスを提供します。 表 1-1 は、ネットワークに接続するエンドポイントの数に基づき必要な、配置の種類、Cisco ISE ノードの数、アプライアンスの種類(小型、中型、および大型)についてのガイダンスを提供します。

|

|

|

|

|

|

|---|---|---|---|---|

管理およびモニタリング ペルソナ用の Cisco ISE-3355 または Cisco SNS 3415 アプライアンス |

||||

管理およびモニタリング ペルソナ用の Cisco ISE 3395 または Cisco SNS 3495 アプライアンス |

||||

表 1-2 に、アクティブなエンドポイントの数およびノード サービスに基づき専用のポリシー サービスノードに必要なアプライアンスの種類についてのガイダンスを提供します。

|

|

|

|

|

|---|---|---|---|

表 1-3 に、単一のインライン ポスチャ ノードがサポートすることができる最大スループットおよびエンドポイントの最大数を記載します。

|

|

|

|---|---|

インライン ポスチャ計画の考慮事項

ネットワークまたはシステムのアーキテクトは、インライン ポスチャの導入に関する問題を調査する責任を負い、ネットワークの要件に何が最適かを判断します。

ネットワークまたはシステムのアーキテクトは、インライン ポスチャのノードの導入を計画する場合、次の基本的な質問事項に対応する必要があります。

•![]() 導入計画にインライン ポスチャのプライマリとセカンダリのペアの設定を含めますか。Cisco ISE ネットワークでは、ネットワークで一度に最大 2 つのインライン ポスチャ ノードを設定できます。

導入計画にインライン ポスチャのプライマリとセカンダリのペアの設定を含めますか。Cisco ISE ネットワークでは、ネットワークで一度に最大 2 つのインライン ポスチャ ノードを設定できます。

•![]() どの種類のインライン ポスチャの動作モードを選択しますか。

どの種類のインライン ポスチャの動作モードを選択しますか。

パスワードを変更する必要がある場合は、導入環境から該当のインライン ポスチャ ノードを登録解除し、パスワードを変更して、このノードを新しいクレデンシャルとともに導入環境に追加します。

Cisco Identity Services Engine User Guide, Release 1.2(Cisco Identity Services Engine ユーザ ガイド リリース 1.2)

Cisco ISE のサポートに必要なスイッチおよびワイヤレス LAN コントローラの設定

Cisco ISE がネットワーク スイッチと相互運用することができ、Cisco ISE の機能がネットワーク セグメント全体で正常に使用できるよう保証するためには、ご使用のネットワーク スイッチを、必要とされる特定のネットワーク タイム プロトコル(NTP)、RADIUS/AAA、IEEE 802.1X、MAC 認証バイパス(MAB)などの設定を使用して設定する必要があります。

スイッチおよびワイヤレス LAN コントローラ設定の要件の詳細については、『 Cisco Identity Services Engine User Guide, Release 1.2(Cisco Identity Services Engine ユーザ ガイド リリース 1.2) 』の付録 C、「Switch and Wireless LAN Controller Configuration Required to Support Cisco ISE Functions(Cisco ISE のサポートに必要なスイッチおよびワイヤレス LAN コントローラの設定)」を参照してください。

フィードバック

フィードバック