属性ベースのネットワーク オブジェクトのガイドライン

IPv6 のガイドライン

-

IPv6 アドレスは、vCenter では、ホストのクレデンシャルとしてサポートされていません。

-

IPv6 は、仮想マシンのプライマリ IP アドレスが IPv6 アドレスである仮想マシンのバインドでサポートされます。

その他のガイドラインと制限事項

-

マルチ コンテキスト モードはサポートされません。属性ベースのネットワーク オブジェクトは、シングルモード コンテキストでのみサポートされます。

-

属性ベースのネットワーク オブジェクトは、仮想マシンのプライマリ アドレスへのバインドのみをサポートします。単一の仮想マシン上の複数の vNIC へのバインドはサポートされません。

-

属性ベースのネットワーク オブジェクトは、アクセス グループに使用するオブジェクトにのみ設定できます。その他の機能(NAT など)のためのネットワーク オブジェクトはサポートされません。

-

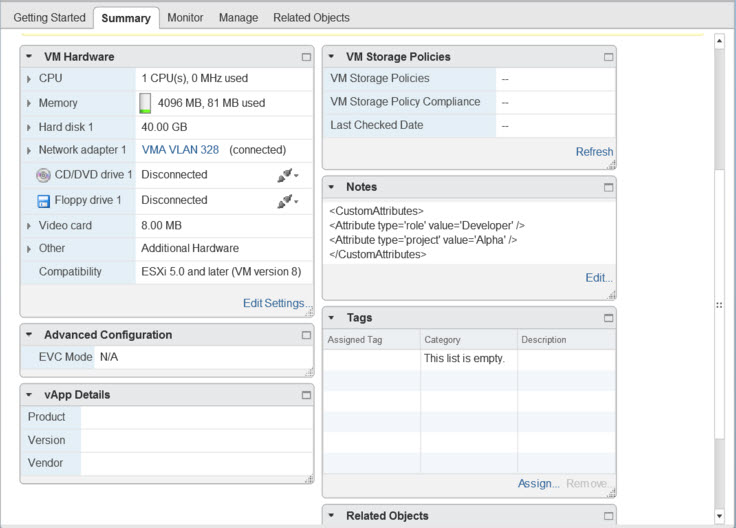

vCenter にプライマリ IP アドレスを報告するためには、仮想マシンが VMware ツールを実行している必要があります。属性の変更は、vCenter が仮想マシンの IP アドレスを知っている場合でないと、ASA には通知されません。これは、vCenter の制約事項です。

-

属性ベースのネットワーク オブジェクトは、Amazon Web Services(AWS)または Microsoft Azure のパブリック クラウド環境ではサポートされません。

フィードバック

フィードバック