- はじめに

- 概要

- CLI の使用方法

- スイッチの IP アドレスおよびデフォルト ゲー トウェイの割り当て

- Cisco IOS Configuration Engine の設定

- スイッチのクラスタ 化

- スイッチの管理

- SDM テンプレートの設定

- スイッチ ベース認証の設定

- IEEE 802.1X ポートベース認証の設定

- Web ベース認証の設定

- インターフェイス特性の設定

- Auto SmartPort マクロの設定

- VLAN の設定

- 音声 VLAN の設定

- VTP の設定

- プライベート VLAN の設定

- IEEE 802.1Q トンネリングおよびレイヤ 2 プ ロトコル トンネリングの設定

- STP の設定

- MSTP の設定

- オプションのスパニング ツリー機能の設定

- Flex Link および MAC アドレス テーブル移 動更新機能の設定

- DHCP 機能および IP ソース ガード機能の設定

- ダイナミック ARP インスペクションの設定

- IGMP スヌーピングおよび MVR の設定

- ポート単位のトラフィック制御の設定

- CDP の設定

- LLDP、LLDP-MED、および有線ロケーショ ン サービスの設定

- UDLD の設定

- SPAN および RSPAN の設定

- RMON の設定

- システム メッセージ ロギングの設定

- SNMP の設定

- 組み込みイベント マネージャの設定

- ACL によるネットワーク セキュリティの設定

- QoS の設定

- EtherChannel およびリンクステート トラッ キングの設定

- IP ユニキャスト ルーティングの設定

- IPv6 ユニキャスト ルーティングの設定

- IPv6 MLD スヌーピングの設定

- IPv6 ACL の設定

- HSRP の設定

- Cisco IOS IP SLA 動作の設定

- HSRP および拡張オブジェクト トラッキング の設定

- WCCP による Web キャッシュ サービスの設定

- IP マルチキャスト ルーティングの設定

- MSDP の設定

- フォールバック ブリッジングの設定

- トラブルシューティング

- オンライン診断の設定

- サポート対象 MIB

- Cisco IOS ファイル システム、コンフィギュ レーション ファイル、およびソフトウェア イ メージの操作

- Cisco IOS リリース 12.2(52)SE でサポート されていないコマンド

- 索引

Catalyst 3560 スイッチ ソフトウェア コンフィギュ レーション ガイド, 12.2(52)SE

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月12日

章のタイトル: Web ベース認証の設定

Web ベース認証の設定

この章では、Web ベース認証を設定する方法について説明します。内容は次のとおりです。

(注) この章で使用するスイッチ コマンドの構文および使用方法の詳細については、このリリースのコマンド リファレンスを参照してください。

Web ベース認証の概要

Web 認証プロキシと呼ばれる Web ベース認証機能を使用して、IEEE 802.1x サプリカントを実行していないホスト システムでエンド ユーザを認証します。

(注) レイヤ 2 およびレイヤ 3 インターフェイスで Web ベース認証を設定できます。

HTTP セッションを開始するときに、Web ベース認証はホストからの HTTP の入力パケットを代行受信し、ユーザにログイン用 HTML ページを送信します。ユーザは資格情報を入力します。資格情報は、認証のために Web ベース認証機能によって Authentication, Authorization, Accounting(AAA; 認証、許可、アカウンティング)サーバに送信されます。

認証が成功すると、Web ベース認証は Login-Successful の HTML ページをホストに送信し、AAA サーバが返したアクセス ポリシーを適用します。

認証が失敗した場合、Web ベース認証は Login-Fail の HTML ページをユーザに送信し、ユーザにログインを再試行するように求めるプロンプトを表示します。最大試行回数を超えると、Web ベース認証はホストに Login-Expired の HTML ページを転送し、待機期間中はそのユーザをウォッチ リストに配置します。

ここでは、AAA の一部としての Web ベース認証の役割について説明します。

•![]() 「ホストの検出」

「ホストの検出」

•![]() 「認証プロセス」

「認証プロセス」

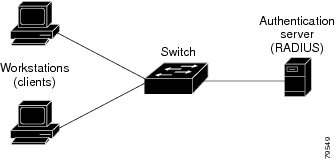

デバイスの役割

Web ベース認証では、ネットワーク上のデバイスに次のような固有の役割があります。

•![]() クライアント :LAN およびサービスへのアクセスを要求し、スイッチからの要求に応答するデバイス(ワークステーション)。ワークステーションでは、JavaScript を有効にした HTML ブラウザを実行している必要があります。

クライアント :LAN およびサービスへのアクセスを要求し、スイッチからの要求に応答するデバイス(ワークステーション)。ワークステーションでは、JavaScript を有効にした HTML ブラウザを実行している必要があります。

•![]() 認証サーバ :クライアントを認証します。認証サーバはクライアントの識別情報を確認し、そのクライアントに LAN およびスイッチ サービスへのアクセスを許可すべきかどうか、またはクライアントを拒否するかをスイッチに通知します。

認証サーバ :クライアントを認証します。認証サーバはクライアントの識別情報を確認し、そのクライアントに LAN およびスイッチ サービスへのアクセスを許可すべきかどうか、またはクライアントを拒否するかをスイッチに通知します。

•![]() スイッチ :クライアントの認証ステータスに基づいて、ネットワークへの物理アクセスを制御します。スイッチはクライアントと認証サーバとの仲介デバイス(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。

スイッチ :クライアントの認証ステータスに基づいて、ネットワークへの物理アクセスを制御します。スイッチはクライアントと認証サーバとの仲介デバイス(プロキシ)として動作し、クライアントに識別情報を要求し、その情報を認証サーバで確認し、クライアントに応答をリレーします。

図 10-1 にネットワーク内のデバイスの役割を示します。

ホストの検出

スイッチは、IP デバイス トラッキング テーブルを維持して検出されたホストの情報を格納します。

(注) スイッチでは、デフォルトで IP デバイス トラッキング機能がディセーブルになっています。Web ベース認証を使用するには、IP デバイス トラッキング機能をイネーブルにする必要があります。

レイヤ 2 インターフェイスの場合、Web ベース認証では次の 3 つのメカニズムを使用して IP ホストを検出します。

•![]() ARP ベースのトリガ:ARP リダイレクト ACL により、Web ベース認証でスタティック IP アドレスまたはダイナミック IP アドレスを持つホストを検出することができます。

ARP ベースのトリガ:ARP リダイレクト ACL により、Web ベース認証でスタティック IP アドレスまたはダイナミック IP アドレスを持つホストを検出することができます。

•![]() DHCP スヌーピング:スイッチがホストの DHCP バインディング エントリを作成するときに Web ベース認証が通知されます。

DHCP スヌーピング:スイッチがホストの DHCP バインディング エントリを作成するときに Web ベース認証が通知されます。

セッションの作成

Web ベース認証で新しいホストが検出されると、セッションが次のように作成されます。

ホストの IP が例外リストに含まれている場合、例外リスト エントリのポリシーが適用され、セッションが確立されます。

ホストの IP が例外リストにない場合、Web ベース認証は Nonresponsive-host(NRH; 非応答ホスト)要求をサーバに送信します。

サーバの応答が access accepted である場合、このホストの認可がバイパスされます。そしてセッションが確立されます。

NRH 要求に対するサーバの応答が access rejected である場合、HTTP 代行受信 ACL がアクティブになり、セッションはホストからの HTTP トラフィックを待機します。

認証プロセス

Web ベース認証をイネーブルにすると、次のイベントが発生します。

•![]() HTTP トラフィックが代行受信され、認可を開始します。スイッチがログイン ページをユーザに送信します。ユーザがユーザ名とパスワードを入力すると、スイッチは認証サーバにエントリを送信します。

HTTP トラフィックが代行受信され、認可を開始します。スイッチがログイン ページをユーザに送信します。ユーザがユーザ名とパスワードを入力すると、スイッチは認証サーバにエントリを送信します。

•![]() 認証が成功すると、スイッチは認証サーバからそのユーザのアクセス ポリシーをダウンロードし、アクティブにします。ログイン成功のページがユーザに送信されます。

認証が成功すると、スイッチは認証サーバからそのユーザのアクセス ポリシーをダウンロードし、アクティブにします。ログイン成功のページがユーザに送信されます。

•![]() 認証が失敗した場合、スイッチはログイン失敗のページを送信します。ユーザがログインを再試行します。失敗が最大試行回数になると、スイッチはログインの有効期限切れのページを送信し、そのホストはウォッチ リストに配置されます。ウォッチ リストがタイムアウトすると、ユーザは認証プロセスを再試行できます。

認証が失敗した場合、スイッチはログイン失敗のページを送信します。ユーザがログインを再試行します。失敗が最大試行回数になると、スイッチはログインの有効期限切れのページを送信し、そのホストはウォッチ リストに配置されます。ウォッチ リストがタイムアウトすると、ユーザは認証プロセスを再試行できます。

•![]() 認証サーバがスイッチに応答しない場合、および AAA 失敗ポリシーが設定されている場合、スイッチはエラー用のアクセス ポリシーをホストに適用します。ログイン成功のページがユーザに送信されます(「ローカル Web 認証バナー」を参照)。

認証サーバがスイッチに応答しない場合、および AAA 失敗ポリシーが設定されている場合、スイッチはエラー用のアクセス ポリシーをホストに適用します。ログイン成功のページがユーザに送信されます(「ローカル Web 認証バナー」を参照)。

•![]() ホストがレイヤ 2 インターフェイスの APR プローブに応答しなかったり、ホストがレイヤ 3 インターフェイスでアイドル タイムアウトの時間内にトラフィックを送信しない場合は、スイッチがクライアントを再認証します。

ホストがレイヤ 2 インターフェイスの APR プローブに応答しなかったり、ホストがレイヤ 3 インターフェイスでアイドル タイムアウトの時間内にトラフィックを送信しない場合は、スイッチがクライアントを再認証します。

•![]() この機能は、ダウンロードのタイムアウトやローカルに設定されたセッション タイムアウトに適用されます。

この機能は、ダウンロードのタイムアウトやローカルに設定されたセッション タイムアウトに適用されます。

•![]() 終了時のアクションが RADIUS の場合、この機能によって Nonresponsive Host(NRH)要求がサーバに送信されます。終了時のアクションはサーバからの応答に含まれます。

終了時のアクションが RADIUS の場合、この機能によって Nonresponsive Host(NRH)要求がサーバに送信されます。終了時のアクションはサーバからの応答に含まれます。

ローカル Web 認証バナー

Web 認証を使用すると、スイッチへのログイン時に表示されるバナーを作成できます。

バナーはログイン ページと認証結果のポップアップ ページの両方に表示されます。

バナーは、ip admission auth-proxy-banner http グローバル コンフィギュレーション コマンドを使用して作成します。ログイン ページに表示されるデフォルトのバナーは、Cisco Systems および Switch ホスト名 Authentication です。Cisco Systems のバナーは、図 10-2 のように認証結果のポップアップ ページに表示されます。

図 10-2 Authentication Successful のバナー

バナーは図 10-3 のようにカスタマイズすることもできます。

•![]() ip admission auth-proxy-banner http banner-text グローバル コンフィギュレーション コマンドを使用して、スイッチ、ルータ、会社名をバナーに追加します。

ip admission auth-proxy-banner http banner-text グローバル コンフィギュレーション コマンドを使用して、スイッチ、ルータ、会社名をバナーに追加します。

•![]() ip admission auth-proxy-banner http file-path グローバル コンフィギュレーション コマンドを使用して、ロゴまたはテキスト ファイルをバナーに追加します。

ip admission auth-proxy-banner http file-path グローバル コンフィギュレーション コマンドを使用して、ロゴまたはテキスト ファイルをバナーに追加します。

バナーを有効にしない場合、ユーザ名とパスワードのダイアログ ボックスだけが Web 認証ログイン画面に表示されます。スイッチへのログイン時にバナーは表示されません( 図 10-4 を参照)。

詳細については、『Cisco IOS Security Command Reference』および「Web 認証ローカル バナーの設定」を参照してください。

Web 認証のカスタマイズ可能な Web ページ

Web ベース認証のプロセスでは、スイッチの内部 HTTP サーバに 4 つの HTML ページがホストされ、認証するクライアントに提供されます。サーバは、これらのページを使用して、次の 4 つの認証プロセスの状態を通知します。

注意事項

•![]() デフォルトの内部 HTML ページの代わりに独自の HTML ページを使用できます。

デフォルトの内部 HTML ページの代わりに独自の HTML ページを使用できます。

•![]() ログイン、成功、失敗、および期限切れのページにロゴを使用したり、テキストを指定できます。

ログイン、成功、失敗、および期限切れのページにロゴを使用したり、テキストを指定できます。

•![]() バナー ページには、ログイン ページのテキストを指定できます。

バナー ページには、ログイン ページのテキストを指定できます。

•![]() 成功ページには、特定の URL にアクセスする HTML リダイレクト コマンドを挿入する必要があります。

成功ページには、特定の URL にアクセスする HTML リダイレクト コマンドを挿入する必要があります。

•![]() その URL 文字列は有効な URL(http://www.cisco.com など)である必要があります。不完全な URL を使用すると、Web ブラウザに「ページが見つかりません」などが表示される場合があります。

その URL 文字列は有効な URL(http://www.cisco.com など)である必要があります。不完全な URL を使用すると、Web ブラウザに「ページが見つかりません」などが表示される場合があります。

•![]() HTTP 認証の Web ページを設定する場合、そのページには適切な HTML コマンドを挿入する必要があります(たとえば、ページのタイムアウトの設定、パスワードを非表示にする設定、同じページが 2 回送信されないようにする設定など)。

HTTP 認証の Web ページを設定する場合、そのページには適切な HTML コマンドを挿入する必要があります(たとえば、ページのタイムアウトの設定、パスワードを非表示にする設定、同じページが 2 回送信されないようにする設定など)。

•![]() 設定済みのログイン形式がイネーブルの場合、ユーザを特定の URL にリダイレクトする CLI コマンドを使用できません。管理者はリダイレクトが Web ページ内に設定されていることを確認する必要があります。

設定済みのログイン形式がイネーブルの場合、ユーザを特定の URL にリダイレクトする CLI コマンドを使用できません。管理者はリダイレクトが Web ページ内に設定されていることを確認する必要があります。

•![]() 認証が発生した後にユーザを特定の URL にリダイレクトする CLI コマンドが入力され、その後に Web ページを設定するコマンドが入力された場合、ユーザを特定の URL にリダイレクトする CLI コマンドは有効になりません。

認証が発生した後にユーザを特定の URL にリダイレクトする CLI コマンドが入力され、その後に Web ページを設定するコマンドが入力された場合、ユーザを特定の URL にリダイレクトする CLI コマンドは有効になりません。

•![]() 設定された Web ページをスイッチのブート フラッシュまたはフラッシュにコピーできます。

設定された Web ページをスイッチのブート フラッシュまたはフラッシュにコピーできます。

•![]() 設定されたページは、スタック マスターまたはメンバーのフラッシュからアクセスできます。

設定されたページは、スタック マスターまたはメンバーのフラッシュからアクセスできます。

•![]() ログイン ページをあるフラッシュに配置し、成功および失敗ページを別のフラッシュ(スタック マスターまたはメンバーのフラッシュなど)に配置できます。

ログイン ページをあるフラッシュに配置し、成功および失敗ページを別のフラッシュ(スタック マスターまたはメンバーのフラッシュなど)に配置できます。

•![]() Web ページでバナー ページを設定した場合、そのバナー ページは影響を受けません。

Web ページでバナー ページを設定した場合、そのバナー ページは影響を受けません。

•![]() システム ディレクトリ(フラッシュ、disk0、またはディスク)に格納されたすべてのロゴ ファイル(イメージ、フラッシュ、音声、ビデオなど)、およびログイン ページに表示する必要があるすべてのロゴ ファイルは、ファイル名に web_auth_<filename> を使用する必要があります。

システム ディレクトリ(フラッシュ、disk0、またはディスク)に格納されたすべてのロゴ ファイル(イメージ、フラッシュ、音声、ビデオなど)、およびログイン ページに表示する必要があるすべてのロゴ ファイルは、ファイル名に web_auth_<filename> を使用する必要があります。

•![]() 設定する認証プロキシ機能では、HTTP と SSL の両方をサポートします。

設定する認証プロキシ機能では、HTTP と SSL の両方をサポートします。

図 10-5 に示すように、デフォルトの内部 HTML ページの代わりに自分で作成した HTML ページを使用できます。また、認証が発生した後にユーザがリダイレクトされる URL を指定することもできます。これは、内部の成功ページと置き換えられます。

詳細については、「認証プロキシの Web ページのカスタマイズ」を参照してください。

Web ベース認証と他の機能の相互作用

•![]() 「ACL」

「ACL」

ポート セキュリティ

同じポート上で Web ベース認証とポート セキュリティを設定できます。Web ベース認証はポートを認証し、ポート セキュリティはクライアントを含むすべての MAC アドレスのネットワーク アクセスを管理します。この場合、そのポートを介してネットワークへアクセスできるクライアントの数とグループを制限できます。

ポート セキュリティをイネーブルにする場合の詳細については、「ポート セキュリティの設定」を参照してください。

LAN ポート IP

同じポート上に LAN port IP(LPIP; LAN ポート IP)およびレイヤ 2 の Web ベース認証を設定できます。最初に Web ベース認証を使用してホストが認証され、その後に LPIP ポスチャの検証が行われます。LPIP のホスト ポリシーは Web ベース認証のホスト ポリシーよりも優先されます。

Web ベース認証のアイドル タイマーの期限が切れると、NAC ポリシーが削除されます。ホストが認証され、ポスチャが再び検証されます。

ゲートウェイ IP

Web ベース認証が VLAN のスイッチ ポートに設定されている場合、レイヤ 3 の VLAN インターフェイスに Gateway IP(GWIP; ゲートウェイ IP)を設定できません。

ゲートウェイ IP と同じレイヤ 3 インターフェイスに Web ベース認証を設定できます。両方の機能のホスト ポリシーがソフトウェアに適用されます。GWIP ポリシーは Web ベース認証のホスト ポリシーより優先されます。

ACL

VLAN ACL または Cisco IOS ACL をインターフェイスに設定する場合、Web ベース認証のホスト ポリシーが適用された後に限り、ACL がホスト トラフィックに適用されます。

レイヤ 2 の Web ベース認証の場合、ポートに接続されたホストからの入力トラフィックのデフォルト アクセス ポリシーとして、Port ACL(PACL; ポート ACL)を設定する必要があります。認証後は、Web ベース認証のホスト ポリシーが PACL よりも優先されます。

コンテキストベース アクセス コントロール

Context-based Access Control(CBAC; コンテキストベース アクセス コントロール)がポート VLANのレイヤ 3 VLAN インターフェイスに設定されている場合、Web ベース認証をレイヤ 2 ポートに設定できません。

802.1X 認証

EtherChannel

レイヤ 2 EtherChannel インターフェイスに Web ベース認証を設定できます。Web ベース認証の設定はすべてのメンバー チャネルに適用されます。

Web ベース認証の設定

Web ベース認証のデフォルト設定

表 10-1 に、Web ベース認証のデフォルト設定を示します。

|

|

|

|---|---|

Web ベース認証設定時の注意事項および制約事項

•![]() Web ベース認証はアクセス ポートにだけ設定できます。トランク ポート、EtherChannel メンバー ポート、またはダイナミック トランク ポートでは Web ベース認証をサポートしていません。

Web ベース認証はアクセス ポートにだけ設定できます。トランク ポート、EtherChannel メンバー ポート、またはダイナミック トランク ポートでは Web ベース認証をサポートしていません。

•![]() Web ベース認証を設定する前に、デフォルトの ACL をインターフェイスに設定する必要があります。レイヤ 2 インターフェイスのポート ACL を設定するか、レイヤ 3 インターフェイスの Cisco IOS ACL を設定します。

Web ベース認証を設定する前に、デフォルトの ACL をインターフェイスに設定する必要があります。レイヤ 2 インターフェイスのポート ACL を設定するか、レイヤ 3 インターフェイスの Cisco IOS ACL を設定します。

•![]() レイヤ 2 インターフェイスでは、スタティック ARP キャッシュ割り当てのあるホストを認証できません。これらのホストは ARP メッセージを送信しないため、Web ベース認証の機能では検出されません。

レイヤ 2 インターフェイスでは、スタティック ARP キャッシュ割り当てのあるホストを認証できません。これらのホストは ARP メッセージを送信しないため、Web ベース認証の機能では検出されません。

•![]() スイッチでは、デフォルトで IP デバイス トラッキング機能がディセーブルになっています。Web ベース認証を使用するには、IP デバイス トラッキング機能をイネーブルにする必要があります。

スイッチでは、デフォルトで IP デバイス トラッキング機能がディセーブルになっています。Web ベース認証を使用するには、IP デバイス トラッキング機能をイネーブルにする必要があります。

•![]() スイッチの HTTP サーバを実行するには、少なくとも 1 つの IP アドレスを設定する必要があります。また、各ホストの IP アドレスに到達するためのルートを設定する必要があります。HTTP サーバが HTTP ログイン ページをユーザに送信します。

スイッチの HTTP サーバを実行するには、少なくとも 1 つの IP アドレスを設定する必要があります。また、各ホストの IP アドレスに到達するためのルートを設定する必要があります。HTTP サーバが HTTP ログイン ページをユーザに送信します。

•![]() STP トポロジが変更されたためにホスト トラフィックが別のポートに到着した場合、複数ホップ離れているホストはトラフィックが中断する可能性があります。これは、レイヤ 2(STP)トポロジの変更後に ARP および DHCP のアップデートが送信されていない可能性があるために発生します。

STP トポロジが変更されたためにホスト トラフィックが別のポートに到着した場合、複数ホップ離れているホストはトラフィックが中断する可能性があります。これは、レイヤ 2(STP)トポロジの変更後に ARP および DHCP のアップデートが送信されていない可能性があるために発生します。

Web ベース認証の設定のタスク リスト

認証ルールとインターフェイスの設定

|

|

|

|

|---|---|---|

インターフェイス コンフィギュレーション モードを開始し、入力にレイヤ 2 またはレイヤ 3 インターフェイスを指定して、Web ベース認証をイネーブルにします。 type には fastethernet、gigabitethernet、または tengigabitethernet を使用できます。 |

||

次に、ファスト イーサネット ポート 5/1 の Web ベース認証をイネーブルにする方法を示します。

AAA 認証の設定

|

|

|

|

|---|---|---|

| aaa authorization auth-proxy default group { tacacs+ | radius } |

||

AAA サーバを指定します。RADIUS サーバの場合は、「スイッチおよび RADIUS サーバ間の通信の設定」を参照してください。 |

||

スイッチおよび RADIUS サーバ間の通信の設定

RADIUS セキュリティ サーバは、次の内容によって識別されます。

IP アドレスと UDP ポート番号の組み合わせによって、一意の ID が作成され、サーバの同一 IP アドレス上にある複数の UDP ポートに RADIUS 要求を送信できるようになります。同じ RADIUS サーバ上の異なる 2 つのホスト エントリに同じサービス(たとえば認証)を設定した場合、2 番めに設定されたホスト エントリは、最初に設定されたホスト エントリのフェールオーバー バックアップとして機能します。RADIUS ホスト エントリは、設定した順序に従って選択されます。

RADIUS サーバ パラメータを設定するには、次のタスクを実行します。

RADIUS サーバ パラメータを設定する場合は、次の点に注意してください。

•![]() key string は別のコマンドラインに指定します。

key string は別のコマンドラインに指定します。

•![]() key string には、 スイッチ と RADIUS サーバ上で動作する RADIUS デーモンとの間で使用する認証および暗号鍵を指定します。鍵は、RADIUS サーバで使用する暗号鍵に一致するテキスト ストリングでなければなりません。

key string には、 スイッチ と RADIUS サーバ上で動作する RADIUS デーモンとの間で使用する認証および暗号鍵を指定します。鍵は、RADIUS サーバで使用する暗号鍵に一致するテキスト ストリングでなければなりません。

•![]() key string を指定する場合、鍵の中間および末尾にスペースを使用します。鍵にスペースを使用する場合は、引用符が鍵の一部分である場合を除き、引用符で鍵を囲まないでください。鍵は RADIUS デーモンで使用する暗号鍵に一致している必要があります。

key string を指定する場合、鍵の中間および末尾にスペースを使用します。鍵にスペースを使用する場合は、引用符が鍵の一部分である場合を除き、引用符で鍵を囲まないでください。鍵は RADIUS デーモンで使用する暗号鍵に一致している必要があります。

•![]() すべての RADIUS サーバについて、タイムアウト、再送信回数、および暗号鍵値をグローバルに設定するには、 radius-server host グローバル コンフィギュレーション コマンドを使用します。これらのオプションをサーバ単位で設定するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key グローバル コンフィギュレーション コマンドを使用します。詳細については、次の URL の

すべての RADIUS サーバについて、タイムアウト、再送信回数、および暗号鍵値をグローバルに設定するには、 radius-server host グローバル コンフィギュレーション コマンドを使用します。これらのオプションをサーバ単位で設定するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key グローバル コンフィギュレーション コマンドを使用します。詳細については、次の URL の

『 Cisco IOS Security Configuration Guide, Release 12.2 』、および

『 Cisco IOS Security Command Reference, Release 12.2 』を参照してください。

http://www.cisco.com/en/US/docs/ios/12_2/security/command/reference/fsecur_r.html

(注) RADIUS サーバでも、スイッチの IP アドレス、サーバとスイッチの両方が共有するキー ストリング、Downloadable ACL(DACL; ダウンロード ACL)など、いくつかの値を設定する必要があります。詳細については、RADIUS サーバのマニュアルを参照してください。

次に、スイッチで RADIUS サーバ パラメータを設定する例を示します。

HTTP サーバの設定

Web ベース認証を使用するには、スイッチで HTTP サーバをイネーブルにする必要があります。サーバでは HTTP または HTTPS のいずれかをイネーブルにできます。

|

|

|

|

|---|---|---|

| HTTP サーバをイネーブルにします。Web ベース認証機能では、HTTP サーバを使用してユーザ認証用のホストと通信します。 |

||

認証プロキシのカスタム Web ページを設定したり、ログインが成功した場合のリダイレクション URL を指定できます。

(注) ip http secure-secure コマンドを開始する場合にセキュア認証を使用するには、ユーザが HTTP 要求を送信した場合でもログイン ページには常に HTTPS(セキュア HTTP)を使用します。

認証プロキシの Web ページのカスタマイズ

Web ベース認証を実行中に表示するスイッチのデフォルトの HTML ページの代わりに、ユーザに別の 4 つの HTML ページを表示するように Web 認証を設定できます。

認証プロキシのカスタム Web ページを使用するように指定するには、最初にカスタム HTML ファイルをスイッチのフラッシュ メモリに格納し、このタスクをグローバル コンフィギュレーション モードで実行します。

認証プロキシのカスタマイズされた Web ページを設定する際には、次の注意事項に従ってください。

•![]() カスタム Web ページ機能をイネーブルにするには、4 つすべてのカスタム HTML ファイルを指定します。指定されたページが 4 つより少ない場合、内部のデフォルトの HTML ページが使用されます。

カスタム Web ページ機能をイネーブルにするには、4 つすべてのカスタム HTML ファイルを指定します。指定されたページが 4 つより少ない場合、内部のデフォルトの HTML ページが使用されます。

•![]() 4 つのカスタム HTML ファイルは、スイッチのフラッシュ メモリに存在する必要があります。各 HTML ファイルの最大サイズは、8 KB です。

4 つのカスタム HTML ファイルは、スイッチのフラッシュ メモリに存在する必要があります。各 HTML ファイルの最大サイズは、8 KB です。

•![]() カスタム ページのイメージは、アクセス可能な HTTP サーバ上に存在する必要があります。管理ルールに代行受信 ACL を設定します。

カスタム ページのイメージは、アクセス可能な HTTP サーバ上に存在する必要があります。管理ルールに代行受信 ACL を設定します。

•![]() カスタム ページからの外部リンクには、管理ルールに代行受信 ACL を設定する必要があります。

カスタム ページからの外部リンクには、管理ルールに代行受信 ACL を設定する必要があります。

•![]() 有効な DNS サーバにアクセスする場合に、外部リンクまたはイメージに必要な名前解決を行うには、管理ルールに代行受信 ACL を設定する必要があります。

有効な DNS サーバにアクセスする場合に、外部リンクまたはイメージに必要な名前解決を行うには、管理ルールに代行受信 ACL を設定する必要があります。

•![]() カスタム Web ページ機能がイネーブルの場合、設定された auth-proxy-banner は使用されません。

カスタム Web ページ機能がイネーブルの場合、設定された auth-proxy-banner は使用されません。

•![]() カスタム Web ページ機能がイネーブルの場合、ログインが成功した場合のリダイレクション URL 機能は使用できません。

カスタム Web ページ機能がイネーブルの場合、ログインが成功した場合のリダイレクション URL 機能は使用できません。

•![]() カスタム ファイルの指定を削除するには、コマンドの no 形式を使用します。

カスタム ファイルの指定を削除するには、コマンドの no 形式を使用します。

カスタムのログイン ページはパブリックな Web フォームであるため、次の注意事項を考慮してください。

•![]() ログイン フォームではユーザ名とパスワードのユーザ エントリを受け入れる必要があります。また、ユーザ名とパスワードを uname および pwd として表示する必要があります。

ログイン フォームではユーザ名とパスワードのユーザ エントリを受け入れる必要があります。また、ユーザ名とパスワードを uname および pwd として表示する必要があります。

•![]() カスタムのログイン ページは、ページのタイムアウト、パスワードの非表示、送信の重複の防止など、Web フォームのベスト プラクティスに従う必要があります。

カスタムのログイン ページは、ページのタイムアウト、パスワードの非表示、送信の重複の防止など、Web フォームのベスト プラクティスに従う必要があります。

次に、認証プロキシのカスタムの Web ページを設定する例を示します。

次に、認証プロキシのカスタムの Web ページの設定を確認する例を示します。

ログインが成功した場合のリダイレクション URL の指定

認証後にユーザをリダイレクトする URL を指定して、内部の成功 HTML ページを効率的に置き換えることができます。

|

|

|

|

|---|---|---|

ログインが成功した場合のリダイレクション URL を設定する場合は、次の注意事項に従ってください。

•![]() 認証プロキシのカスタム Web ページ機能がイネーブルの場合、リダイレクション URL 機能はディセーブルになり、CLI で使用できません。カスタムのログイン成功ページではリダイレクションを実行できます。

認証プロキシのカスタム Web ページ機能がイネーブルの場合、リダイレクション URL 機能はディセーブルになり、CLI で使用できません。カスタムのログイン成功ページではリダイレクションを実行できます。

•![]() リダイレクション URL 機能がイネーブルの場合、設定された auth-proxy-banner は使用されません。

リダイレクション URL 機能がイネーブルの場合、設定された auth-proxy-banner は使用されません。

•![]() リダイレクション URL の指定を削除するには、コマンドの no 形式を使用します。

リダイレクション URL の指定を削除するには、コマンドの no 形式を使用します。

次に、ログインが成功した場合のリダイレクション URL を設定する例を示します。

次に、ログインが成功した場合のリダイレクション URL を確認する例を示します。

AAA 失敗ポリシーの設定

次に、接続されたホストが AAA ダウン ステートであるかどうかを判断する例を示します。

次に、ホストの IP アドレスに基づいて特定のセッションの詳細情報を表示する例を示します。

Web ベース認証のパラメータの設定

待機期間にクライアントがウォッチリストに配置される前に、ログイン試行の失敗の最大回数を設定できます。

|

|

|

|

|---|---|---|

ログイン試行の失敗の最大回数を設定します。指定できる範囲は 1 ~ 2147483647 回です。デフォルトは 5 です。 |

||

次に、ログイン試行の失敗の最大回数を 10 回に設定する例を示します。

Web 認証ローカル バナーの設定

Web 認証を設定したスイッチにローカル バナーを設定するには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

ip admission auth-proxy-banner http [banner-text | file-path] |

(任意)C banner-text C を入力し、カスタム バナーを作成します。C は、バナーに表示されるファイルのファイル パスを示しています(ロゴまたはテキスト ファイルなど)。 |

|

次に、カスタム メッセージ My Switch を表示するローカル バナーを設定する例を示します。

ip auth-proxy auth-proxy-banner コマンドの詳細については、Cisco.com にアクセスして『Cisco IOS Security Command Reference』の「Authentication Proxy Commands」セクションを参照してください。

Web ベース認証のキャッシュ エントリの削除

|

|

|

|

|---|---|---|

認証プロキシのエントリを削除します。すべてのキャッシュ エントリを削除するには、アスタリスクを使用します。1 つのホストのエントリを削除するには、特定の IP アドレスを入力します。 |

||

認証プロキシのエントリを削除します。すべてのキャッシュ エントリを削除するには、アスタリスクを使用します。1 つのホストのエントリを削除するには、特定の IP アドレスを入力します。 |

次に、IP アドレスが 209.165.201.1 のクライアントの Web ベース認証のセッションを削除する例を示します。

Web ベース認証のステータスの表示

次のタスクを実行して、すべてのインターフェイスまたは特定のポートの Web ベース認証の設定を表示します。

|

|

|

|

|---|---|---|

| type = fastethernet、gigabitethernet、または tengigabitethernet (任意)特定のインターフェイスの Web ベース認証の設定を表示するには、 interface キーワードを使用します。 |

次に、グローバルの Web ベース認証のステータスだけを表示する例を示します。

次に、ギガビット インターフェイス 3/27 の Web ベース認証の設定を表示する例を示します。

フィードバック

フィードバック