- はじめに

- 概要

- CLI の使用方法

- スイッチの IP アドレスおよびデフォルト ゲー トウェイの割り当て

- Cisco IOS Configuration Engine の設定

- スイッチ スタックの管理

- スイッチのクラスタ化

- スイッチの管理

- SDM テンプレートの設定

- スイッチ ベース認証の設定

- IEEE 802.1X ポートベース認証の設定

- Web ベース認証の設定

- インターフェイス特性の設定

- VLAN の設定

- VTP の設定

- 音声 VLAN の設定

- プライベート VLAN の設定

- IEEE 802.1Q トンネリングおよびレイヤ 2 プ ロトコル トンネリングの設定

- STP の設定

- MSTP の設定

- オプションのスパニング ツリー機能の設定

- Flex Link および MAC アドレス テーブル移 動更新機能の設定

- DHCP 機能および IP ソース ガード機能の設 定

- ダイナミック ARP インスペクションの設定

- IGMP スヌーピングおよび MVR の設定

- ポート単位のトラフィック制御の設定

- CDP の設定

- LLDP、LLDP-MED、および接続された場所 のサービスの設定

- UDLD の設定

- SPAN および RSPAN の設定

- RMON の設定

- システム メッセージ ロギングの設定

- SNMP の設定

- 組み込みイベント マネージャの設定

- ACL によるネットワーク セキュリティの設定

- QoS の設定

- EtherChannel およびリンクステート トラッ キングの設定

- TelePresence E911 IP Phone サポートの設 定

- IP ユニキャスト ルーティングの設定

- IPv6 ユニキャスト ルーティング の設定

- IPv6 MLD スヌーピングの設定

- IPv6 ACL の設定

- HSRP の設定

- Cisco IOS IP SLA 動作の設定

- 拡張オブジェクト トラッキングの設定

- WCCP によるキャッシュ サービスの設定

- IP マルチキャスト ルーティングの設定

- MSDP の設定

- フォールバック ブリッジングの設定

- トラブルシューティング

- オンライン診断の設定

- Catalyst 3750G Integrated Wireless LAN Controller スイッチの設定

- サポート対象 MIB

- Cisco IOS ファイル システム、コンフィギュ レーション ファイル、およびソフトウェア イ メージの操作

- Cisco IOS Release 12.2(55)SE でサポート されていないコマンド

- 索引

Catalyst 3750 スイッチ ソフトウェア コンフィギュレーション ガイド, 12.2(55)SE

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月13日

章のタイトル: スイッチ ベース認証の設定

- RADIUS の概要

- RADIUS の動作

- RADIUS Change of Authorization(CoA)

- RADIUS の設定

- RADIUS のデフォルト設定

- RADIUS サーバ ホストの識別

- RADIUS ログイン認証の設定

- AAA サーバ グループの定義

- ユーザ イネーブル アクセスおよびネットワーク サービスに関する RADIUS 許可の設定

- RADIUS アカウンティングの起動

- AAA サーバに到達できない場合のルータとのセッションの確立

- すべての RADIUS サーバの設定

- ベンダー固有の RADIUS アトリビュートを使用するスイッチ設定

- ベンダー独自の RADIUS サーバとの通信に関するスイッチ設定

- スイッチ上での CoA 設定

- CoA 機能のモニタリングとトラブルシューティング

- RADIUS サーバ ロード バランシングの設定

- RADIUS の設定の表示

スイッチ ベース認証の設定

この章では、Catalyst 3750 スイッチにスイッチ ベース認証を設定する方法について説明します。特に明記しない限り、 スイッチ という用語はスタンドアロン スイッチおよびスイッチ スタックを意味します。

スイッチへの不正アクセスの防止

不正ユーザによる、スイッチの再設定や設定情報の閲覧を防止できます。一般的には、ネットワーク管理者からスイッチへのアクセスを許可する一方、非同期ポートを用いてネットワーク外からダイヤルアップ接続するユーザや、シリアル ポートを通じてネットワーク外から接続するユーザ、またはローカル ネットワーク内の端末またはワークステーションから接続するユーザによるアクセスを制限します。

スイッチへの不正アクセスを防止するには、次のセキュリティ機能を 1 つまたは複数設定します。

•![]() 最低限のセキュリティとして、各スイッチ ポートでパスワードおよび権限を設定します。このパスワードは、スイッチにローカルに保存されます。ユーザがポートまたは回線を通じてスイッチにアクセスしようとするとき、ポートまたは回線に指定されたパスワードを入力してからでなければ、スイッチにアクセスできません。詳細については、「特権 EXEC コマンドへのアクセスの保護」を参照してください。

最低限のセキュリティとして、各スイッチ ポートでパスワードおよび権限を設定します。このパスワードは、スイッチにローカルに保存されます。ユーザがポートまたは回線を通じてスイッチにアクセスしようとするとき、ポートまたは回線に指定されたパスワードを入力してからでなければ、スイッチにアクセスできません。詳細については、「特権 EXEC コマンドへのアクセスの保護」を参照してください。

•![]() 追加のセキュリティ レイヤとして、ユーザ名とパスワードをペアで設定できます。このペアはスイッチでローカルに保存されます。このペアは回線またはポートに割り当てられ、各ユーザを認証します。ユーザは認証後、スイッチにアクセスできます。権限レベルを定義している場合は、ユーザ名とパスワードの各ペアに特定の権限レベルを、対応する権利および権限とともに割り当てることもできます。詳細については、「ユーザ名とパスワードのペアの設定」を参照してください。

追加のセキュリティ レイヤとして、ユーザ名とパスワードをペアで設定できます。このペアはスイッチでローカルに保存されます。このペアは回線またはポートに割り当てられ、各ユーザを認証します。ユーザは認証後、スイッチにアクセスできます。権限レベルを定義している場合は、ユーザ名とパスワードの各ペアに特定の権限レベルを、対応する権利および権限とともに割り当てることもできます。詳細については、「ユーザ名とパスワードのペアの設定」を参照してください。

•![]() ユーザ名とパスワードのペアを使用したいが、そのペアをローカルではなく中央のサーバに保存したい場合は、セキュリティ サーバ上のデータベースに保存できます。これにより、複数のネットワーク デバイスが同じデータベースを使用してユーザ認証情報を(必要に応じて許可情報も)得ることができます。詳細については、「TACACS+ によるスイッチ アクセスの制御」を参照してください。

ユーザ名とパスワードのペアを使用したいが、そのペアをローカルではなく中央のサーバに保存したい場合は、セキュリティ サーバ上のデータベースに保存できます。これにより、複数のネットワーク デバイスが同じデータベースを使用してユーザ認証情報を(必要に応じて許可情報も)得ることができます。詳細については、「TACACS+ によるスイッチ アクセスの制御」を参照してください。

•![]() 失敗したログインおよび成功しなかったログインを記録するログイン拡張機能をイネーブルにすることもできます。この機能を使用すると、ログインの失敗が設定した回数に達した場合、それ以降のログインを防止するようにも設定できます。詳細については、次の URL の『Cisco IOS Login Enhancements』を参照してください。

失敗したログインおよび成功しなかったログインを記録するログイン拡張機能をイネーブルにすることもできます。この機能を使用すると、ログインの失敗が設定した回数に達した場合、それ以降のログインを防止するようにも設定できます。詳細については、次の URL の『Cisco IOS Login Enhancements』を参照してください。

http://www.cisco.com/en/US/docs/ios/12_3t/12_3t4/feature/guide/gt_login.html

特権 EXEC コマンドへのアクセスの保護

ネットワークで端末のアクセス制御を行う簡単な方法は、パスワードを使用して権限レベルを割り当てることです。パスワード保護によって、ネットワークまたはネットワーク デバイスへのアクセスが制限されます。権限レベルによって、ネットワーク デバイスにログイン後、ユーザがどのようなコマンドを使用できるかが定義されます。

(注) このセクションで使用するコマンドの構文および使用方法の詳細については、『Cisco IOS Security Command Reference, Release 12.2』を参照してください。これには、Cisco.com のホームページ([Documentation] > [Cisco IOS Software] > [12.2 Mainline] > [Command References])からアクセス可能です。

•![]() 「スタティック イネーブル パスワードの設定または変更」

「スタティック イネーブル パスワードの設定または変更」

•![]() 「暗号化によるイネーブルおよびイネーブル シークレット パスワードの保護」

「暗号化によるイネーブルおよびイネーブル シークレット パスワードの保護」

デフォルトのパスワードおよび権限レベル設定

表 9-1 に、デフォルトのパスワードおよび権限レベル設定を示します。

|

|

|

|---|---|

パスワードは定義されていません。デフォルトはレベル 15 です(特権 EXEC レベル)。パスワードは、コンフィギュレーション ファイル内では暗号化されていない状態です。 |

|

パスワードは定義されていません。デフォルトはレベル 15 です(特権 EXEC レベル)。パスワードは、暗号化されてからコンフィギュレーション ファイルに書き込まれます。 |

|

スタティック イネーブル パスワードの設定または変更

イネーブル パスワードは、特権 EXEC モードへのアクセスを制御します。スタティック イネーブル パスワードを設定または変更するには、特権 EXEC モードで次の手順を実行します。

パスワードを削除するには、 no enable password グローバル コンフィギュレーション コマンドを使用します。

次に、イネーブル パスワードを l1u2c3k4y5 に変更する例を示します。パスワードは暗号化されておらず、レベル 15 のアクセスが与えられます(従来の特権 EXEC モード アクセス)。

暗号化によるイネーブルおよびイネーブル シークレット パスワードの保護

追加のセキュリティ レイヤを、特にネットワークを越えるパスワードや TFTP サーバに保存されているパスワードに対して設定する場合には、 enable password または enable secret グローバル コンフィギュレーション コマンドを使用できます。コマンドの作用はどちらも同じです。このコマンドにより、暗号化されたパスワードを設定できます。特権 EXEC モード(デフォルト設定)または特定の権限レベルにアクセスするユーザは、このパスワードを入力する必要があります。

より高度な暗号化アルゴリズムが使用されるので、 enable secret コマンドを使用することを推奨します。

enable secret コマンドは enable password コマンドに優先します。2 つのコマンドが同時に有効になることはありません。

イネーブルおよびイネーブル シークレット パスワードに暗号化を設定するには、特権 EXEC モードで次の手順を実行します。

イネーブルおよびイネーブル シークレット パスワードの両方が定義されている場合、ユーザはイネーブル シークレット パスワードを入力する必要があります。

特定の権限レベルのパスワードを定義する場合は、 level キーワードを使用します。レベルを指定してパスワードを設定したら、そのレベルでアクセスする必要のあるユーザだけにそのパスワードを渡してください。さまざまなレベルでアクセス可能なコマンドを指定する場合は、 privilege level グローバル コンフィギュレーション コマンドを使用します。詳細については、「複数の権限レベルの設定」を参照してください。

パスワードの暗号化をイネーブルにすると、ユーザ名パスワード、認証鍵パスワード、イネーブル コマンド パスワード、コンソールおよび仮想端末回線パスワードなど、すべてのパスワードに適用されます。

パスワードとレベルを削除するには、 no enable password [ level level ] または no enable secret [ level level ] グローバル コンフィギュレーション コマンドを使用します。パスワードの暗号化をディセーブルにするには、 no service password-encryption グローバル コンフィギュレーション コマンドを使用します。

次に、権限レベル 2 に対して暗号化パスワード $1$FaD0$Xyti5Rkls3LoyxzS8 を設定する例を示します。

パスワード回復のディセーブル化

スイッチに物理的にアクセスできるエンド ユーザは、デフォルトで、スイッチの電源投入時にブート プロセスに割り込み、新しいパスワードを入力することによって、失われたパスワードを回復できます。

パスワード回復ディセーブル化機能では、この機能の一部をディセーブルにすることによりスイッチのパスワードへのアクセスを保護できます。この機能がイネーブルの場合、エンド ユーザは、システムをデフォルト設定に戻すことに同意した場合に限り、ブート プロセスに割り込むことができます。パスワード回復をディセーブルにしても、ブート プロセスに割り込んでパスワードを変更できますが、コンフィギュレーション ファイル(config.text)および VLAN データベース ファイル(vlan.dat)は削除されます。

(注) パスワード回復をディセーブルにする場合は、エンド ユーザがブート プロセスに割り込んでシステムをデフォルトの状態に戻すような場合に備え、セキュア サーバにコンフィギュレーション ファイルのバックアップ コピーを保存しておくことを推奨します。スイッチ上でコンフィギュレーション ファイルのバックアップ コピーを保存しないでください。VTP(VLAN トランキング プロトコル)トランスペアレント モードでスイッチが動作している場合は、VLAN データベース ファイルのバックアップ コピーも同様にセキュア サーバに保存してください。スイッチがシステムのデフォルト設定に戻ったときに、XMODEM プロトコルを使用して、保存したファイルをスイッチにダウンロードできます。詳細については、「パスワードを忘れた場合の回復」を参照してください。

パスワードの回復をディセーブルにするには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

| この設定は、フラッシュ メモリの中で、ブート ローダおよび Cisco IOS イメージがアクセスできる領域に保存されますが、ファイル システムには含まれません。また、ユーザがアクセスすることはできません。 |

||

パスワードの回復を再びイネーブルにする場合は、 service password-recovery グローバル コンフィギュレーション コマンドを使用します。

(注) パスワード回復のディセーブル化は、boot manual グローバル コンフィギュレーション コマンドを使用して手動でブートするようにスイッチを設定している場合は無効です。このコマンドは、スイッチの電源の投入後、ブート ローダ プロンプト(switch:)を表示させます。

端末回線に対する Telnet パスワードの設定

初めてスイッチに電源を投入すると、自動セットアップ プログラムが起動して IP 情報を割り当て、この後続けて使用できるようにデフォルト設定を作成します。さらに、セットアップ プログラムは、パスワードによる Telnet アクセス用にスイッチを設定することを要求します。セットアップ プログラムの実行中にこのパスワードを設定しなかった場合は、この時点で CLI(コマンドライン インターフェイス)を使用して設定できます。

スイッチを Telnet アクセス用に設定するには、特権 EXEC モードで次の手順を実行します。

パスワードを削除するには、 no password グローバル コンフィギュレーション コマンドを使用します。

次に、Telnet パスワードを let45me67in89 に設定する例を示します。

ユーザ名とパスワードのペアの設定

ユーザ名とパスワードのペアを設定できます。このペアはスイッチ上でローカルに保存されます。このペアは回線またはポートに割り当てられ、各ユーザを認証します。ユーザは認証後、スイッチにアクセスできます。権限レベルを定義している場合は、ユーザ名とパスワードの各ペアに特定の権限レベルを、対応する権利および権限とともに割り当てることもできます。

ユーザ名ベースの認証システムを設定するには、特権 EXEC モードで次の手順を実行します。この認証システムでは、ログイン ユーザ名とパスワードが要求されます。

特定ユーザのユーザ名認証をディセーブルにするには、 no username name グローバル コンフィギュレーション コマンドを使用します。パスワード チェックをディセーブルにし、パスワードなしでの接続を可能にするには、 no login ライン コンフィギュレーション コマンドを使用します。

複数の権限レベルの設定

Cisco IOS ソフトウェアはデフォルトで、2 種類のパスワード セキュリティ モードを使用します。ユーザ EXEC および特権 EXEC です。モードごとに、コマンドの階層レベルを 16 まで設定できます。複数のパスワードを設定することにより、さまざまなユーザ グループに対して特定のコマンドへのアクセスを許可できます。

たとえば、多くのユーザに clear line コマンドへのアクセスを許可する場合、レベル 2 のセキュリティを割り当て、レベル 2 のパスワードを広範囲のユーザに配布できます。また、 configure コマンドへのアクセス制限を強化する場合は、レベル 3 のセキュリティを割り当て、そのパスワードを限られたユーザ グループに配布することもできます。

コマンドの権限レベルの設定

コマンド モードの権限レベルを設定するには、特権 EXEC モードで次の手順を実行します。

コマンドをある権限レベルに設定すると、構文がそのコマンドのサブセットであるコマンドはすべて、そのレベルに設定されます。たとえば、 show ip traffic コマンドをレベル 15 に設定すると、 show コマンドおよび show ip コマンドは、それぞれ別のレベルに設定しない限り、自動的にレベル 15 に設定されます。

特定のコマンドについて、デフォルトの権限に戻すには、 no privilege mode level level command グローバル コンフィギュレーション コマンドを使用します。

configure コマンドを権限レベル 14 に設定し、レベル 14 のコマンドを使用する場合にユーザが入力するパスワードとして SecretPswd14 を定義する例を示します。

回線に対するデフォルトの権限レベルの変更

回線に対するデフォルトの権限レベルを変更するには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

| level に指定できる範囲は 0 ~ 15 です。レベル 1 が通常のユーザ EXEC モード権限です。レベル 15 は、 enable パスワードによって許可されるアクセス レベルです。 |

||

| show running-config コマンドはパスワードとアクセス レベルの設定を表示します。show privilege コマンドは、権限レベルの設定を表示します。 |

||

ユーザは、回線にログインし、別の権限レベルをイネーブルに設定することにより、 privilege level ライン コンフィギュレーション コマンドを使用して設定された権限レベルを上書きできます。また、 disable コマンドを使用することにより、権限レベルを引き下げることができます。上位の権限レベルのパスワードがわかっていれば、ユーザはそのパスワードを使用して上位の権限レベルをイネーブルにできます。回線の使用を制限するには、コンソール回線に高いレベルまたは権限レベルを指定してください。

回線をデフォルトの権限レベルに戻すには、 no privilege level ライン コンフィギュレーション コマンドを使用します。

権限レベルへのログインおよび終了

指定した権限レベルにログインする、または指定した権限レベルを終了するには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

TACACS+ によるスイッチ アクセスの制御

ここでは、Terminal Access Controller Access Control System Plus(TACACS+)をイネーブルにして設定する方法について説明します。TACACS+ は、詳細なアカウンティング情報を収集し、認証および許可プロセスに対して柔軟な管理を行います。TACACS+ は、Authentication, Authorization, Accounting(AAA; 認証、許可、アカウンティング)機能により拡張されており、TACACS+ をイネーブルにするには AAA コマンドを使用しなければなりません。

(注) ここで使用するコマンドの構文および使用方法の詳細については、『Cisco IOS Security Command Reference, Release 12.2』を参照してください。

TACACS+ の概要

TACACS+ は、スイッチにアクセスしようとするユーザの検証を集中的に行うセキュリティ アプリケーションです。TACACS+ サービスは、通常 UNIX または Windows NT ワークステーション上で稼動する TACACS+ デーモンのデータベースで管理されます。スイッチに TACACS+ 機能を設定するには、TACACS+ サーバにアクセスして TACACS+ サーバを設定しておく必要があります。

(注) スイッチ スタックと TACACS+ サーバとの間では冗長接続を確立することを推奨します。これは、接続されているスタック メンバーがスイッチ スタックから削除された場合でも、TACACS+ サーバがアクセス可能なまま維持されるようにするうえで役立ちます。

TACACS+ は、個別のモジュール型認証、許可、およびアカウンティング機能を備えています。TACACS+ では、単一のアクセス制御サーバ(TACACS+ デーモン)が各サービス(認証、許可、およびアカウンティング)を別個に提供します。各サービスを固有のデータベースに結合し、デーモンの機能に応じてそのサーバまたはネットワークで使用できる他のサービスを使用できます。

TACACS+ の目的は、1 つの管理サービスから複数のネットワーク アクセス ポイントを管理する方式を提供することです。スイッチは、他の Cisco ルータや Cisco アクセス サーバとともにネットワーク アクセス サーバにできます。ネットワーク アクセス サーバは、個々のユーザ、ネットワークまたはサブネットワーク、および相互接続されたネットワークとの接続を実現します(図 9-1を参照)。

TACACS+ は、AAA セキュリティ サービスによって管理され、次のようなサービスを提供します。

•![]() 認証:ログインおよびパスワード ダイアログ、チャレンジおよび応答、メッセージ サポートによって認証の完全制御を行います。

認証:ログインおよびパスワード ダイアログ、チャレンジおよび応答、メッセージ サポートによって認証の完全制御を行います。

認証機能は、ユーザとの対話を実行します(たとえば、ユーザ名とパスワードが入力された後、自宅の住所、母親の旧姓、サービス タイプ、社会保険番号などのいくつかの質問をすることによりユーザを試します)。TACACS+ 認証サービスは、ユーザ画面にメッセージを送信することもできます。たとえば、会社のパスワード有効期間ポリシーに従い、パスワードの変更の必要があることをユーザに通知することもできます。

•![]() 許可:autocommand、アクセス制御、セッション期間、プロトコル サポートの設定といった、ユーザ セッション時のユーザ機能についてきめ細かく制御します。また、TACACS+ 許可機能によって、ユーザが実行できるコマンドを制限することもできます。

許可:autocommand、アクセス制御、セッション期間、プロトコル サポートの設定といった、ユーザ セッション時のユーザ機能についてきめ細かく制御します。また、TACACS+ 許可機能によって、ユーザが実行できるコマンドを制限することもできます。

•![]() アカウンティング:課金、監査、およびレポートに使用する情報を収集して TACACS+ デーモンに送信します。ネットワークの管理者は、アカウンティング機能を使用して、セキュリティ監査のためにユーザの活動状況をトラッキングしたり、ユーザ課金用の情報を提供したりできます。アカウンティング レコードには、ユーザ ID、開始時刻および終了時刻、実行されたコマンド(PPP など)、パケット数、およびバイト数が含まれます。

アカウンティング:課金、監査、およびレポートに使用する情報を収集して TACACS+ デーモンに送信します。ネットワークの管理者は、アカウンティング機能を使用して、セキュリティ監査のためにユーザの活動状況をトラッキングしたり、ユーザ課金用の情報を提供したりできます。アカウンティング レコードには、ユーザ ID、開始時刻および終了時刻、実行されたコマンド(PPP など)、パケット数、およびバイト数が含まれます。

TACACS+ プロトコルは、スイッチと TACACS+ デーモン間の認証を行い、スイッチと TACACS+ デーモン間のプロトコル交換をすべて暗号化することによって機密保持を実現します。

TACACS+ の動作

ユーザが、TACACS+ を使用しているスイッチに対して簡易 ASCII ログインを試行し、認証が必要になると、次のプロセスが発生します。

1.![]() 接続が確立されると、スイッチは TACACS+ デーモンに接続してユーザ名プロンプトを取得し、これをユーザに表示します。ユーザがユーザ名を入力すると、スイッチは TACACS+ デーモンに接続してパスワード プロンプトを取得します。スイッチによってパスワード プロンプトが表示され、ユーザがパスワードを入力すると、そのパスワードが TACACS+ デーモンに送信されます。

接続が確立されると、スイッチは TACACS+ デーモンに接続してユーザ名プロンプトを取得し、これをユーザに表示します。ユーザがユーザ名を入力すると、スイッチは TACACS+ デーモンに接続してパスワード プロンプトを取得します。スイッチによってパスワード プロンプトが表示され、ユーザがパスワードを入力すると、そのパスワードが TACACS+ デーモンに送信されます。

TACACS+ によって、デーモンとユーザとの間の対話が可能になり、デーモンはユーザを認証できるだけの情報を取得できるようになります。デーモンは、ユーザ名とパスワードの組み合わせを入力するよう求めますが、ユーザの母親の旧姓など、その他の項目を含めることもできます。

2.![]() スイッチは、最終的に TACACS+ デーモンから次のいずれかの応答を得ます。

スイッチは、最終的に TACACS+ デーモンから次のいずれかの応答を得ます。

•![]() ACCEPT:ユーザが認証され、サービスを開始できます。許可を必要とするようにスイッチが設定されている場合は、この時点で許可処理が開始されます。

ACCEPT:ユーザが認証され、サービスを開始できます。許可を必要とするようにスイッチが設定されている場合は、この時点で許可処理が開始されます。

•![]() REJECT:ユーザは認証されません。TACACS+ デーモンに応じて、ユーザはアクセスを拒否されるか、ログイン シーケンスを再試行するように求められます。

REJECT:ユーザは認証されません。TACACS+ デーモンに応じて、ユーザはアクセスを拒否されるか、ログイン シーケンスを再試行するように求められます。

•![]() ERROR:デーモンによる認証サービスのある時点で、またはデーモンとスイッチの間のネットワーク接続においてエラーが発生しました。ERROR 応答が表示された場合は、スイッチは、通常別の方法でユーザを認証しようとします。

ERROR:デーモンによる認証サービスのある時点で、またはデーモンとスイッチの間のネットワーク接続においてエラーが発生しました。ERROR 応答が表示された場合は、スイッチは、通常別の方法でユーザを認証しようとします。

•![]() CONTINUE:ユーザは、さらに認証情報の入力を求められます。

CONTINUE:ユーザは、さらに認証情報の入力を求められます。

認証後、スイッチで許可がイネーブルになっている場合、ユーザは追加の許可フェーズに入ります。ユーザは TACACS+ 許可に進む前に、まず TACACS+ 認証を正常に完了する必要があります。

3.![]() TACACS+ 許可が必要な場合は、再び TACACS+ デーモンに接続し、デーモンが ACCEPT または REJECT の許可応答を返します。ACCEPT 応答が返された場合は、その応答に、そのユーザおよびそのユーザがアクセスできるサービスの、EXEC または NETWORK セッション宛てのアトリビュートの形式でデータが含まれています。

TACACS+ 許可が必要な場合は、再び TACACS+ デーモンに接続し、デーモンが ACCEPT または REJECT の許可応答を返します。ACCEPT 応答が返された場合は、その応答に、そのユーザおよびそのユーザがアクセスできるサービスの、EXEC または NETWORK セッション宛てのアトリビュートの形式でデータが含まれています。

TACACS+ の設定

ここでは、TACACS+ をサポートするようにスイッチを設定する方法について説明します。最低限、TACACS+ デーモンを維持するホスト(1 つまたは複数)を特定し、TACACS+ 認証の方式リストを定義する必要があります。また、任意で TACACS+ 許可およびアカウンティングの方式リストを定義することもできます。方式リストによって、ユーザの認証、許可、またはアカウント維持のための順序と方式を定義します。方式リストを使用して、使用するセキュリティ プロトコルを 1 つまたは複数指定できるので、最初の方式が失敗した場合のバックアップ システムが確保されます。ソフトウェアは、リスト内の最初の方式を使用してユーザの認証、許可、アカウントの維持を行います。その方式で応答が得られなかった場合、ソフトウェアはそのリストから次の方式を選択します。このプロセスは、リスト内の方式による通信が成功するか、方式リストの方式をすべて試し終わるまで続きます。

•![]() 「TACACS+ サーバ ホストの特定および認証鍵の設定」

「TACACS+ サーバ ホストの特定および認証鍵の設定」

TACACS+ のデフォルト設定

TACACS+ と AAA は、デフォルトでディセーブルに設定されます。

セキュリティの失効を防止するため、ネットワーク管理アプリケーションを使用して TACACS+ を設定することはできません。TACACS+ をイネーブルに設定した場合、CLI を通じてスイッチにアクセスするユーザを認証できます。

(注) TACACS+ の設定は CLI を使用して行いますが、TACACS+ サーバは権限レベル 15 に設定された HTTP 接続を許可します。

TACACS+ サーバ ホストの特定および認証鍵の設定

認証用に 1 つのサーバを使用することも、また、既存のサーバ ホストをグループ化するために AAA サーバ グループを使用するように設定することもできます。サーバをグループ化して設定済みサーバ ホストのサブセットを選択し、特定のサービスにそのサーバを使用できます。サーバ グループは、グローバル サーバ ホスト リストとともに使用され、選択されたサーバ ホストの IP アドレスのリストが含まれています。

TACACS+ サーバを維持する IP ホストを特定し、任意で暗号鍵を設定するには、特権 EXEC モードで次の手順を実行します。

指定された TACACS+ サーバ名またはアドレスを削除するには、 no tacacs-server host hostname グローバル コンフィギュレーション コマンドを使用します。設定リストからサーバ グループを削除するには、 no aaa group server tacacs+ group-name グローバル コンフィギュレーション コマンドを使用します。TACACS+ サーバの IP アドレスを削除するには、 no server ip-address サーバ グループ サブコンフィギュレーション コマンドを使用します。

TACACS+ ログイン認証の設定

AAA 認証を設定するには、認証方式の名前付きリストを作成してから、各種ポートにそのリストを適用します。方式リストは実行される認証のタイプと実行順序を定義します。このリストを特定のポートに適用してから、定義済み認証方式を実行する必要があります。唯一の例外はデフォルトの方式リスト(偶然に default と名前が付けられている)です。デフォルトの方式リストは、名前付き方式リストを明示的に定義されたインターフェイスを除いて、自動的にすべてのポートに適用されます。定義済みの方式リストは、デフォルトの方式リストに優先します。

方式リストは、ユーザ認証のためにクエリー送信を行う手順と認証方式を記述したものです。認証に使用する 1 つまたは複数のセキュリティ プロトコルを指定できるので、最初の方式が失敗した場合のバックアップ システムが確保されます。ソフトウェアは、リスト内の最初の方式を使用してユーザを認証します。その方式で応答が得られなかった場合、ソフトウェアはそのリストから次の方式を選択します。このプロセスは、リスト内の認証方式による通信が成功するか、定義された方式をすべて試し終わるまで繰り返されます。この処理のある時点で認証が失敗した場合(つまり、セキュリティ サーバまたはローカルのユーザ名データベースがユーザ アクセスを拒否すると応答した場合)、認証プロセスは停止し、それ以上認証方式が試行されることはありません。

ログイン認証を設定するには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

aaa authentication login { default | list-name } method1 [ method2... ] |

• • • • • • • • |

|

line [ console | tty | vty ] line-number [ ending-line-number ] |

||

| • • |

||

AAA をディセーブルにするには、 no aaa new-model グローバル コンフィギュレーション コマンドを使用します。AAA 認証をディセーブルにするには、 no aaa authentication login {default | list-name } method1 [ method2... ] グローバル コンフィギュレーション コマンドを使用します。ログインの TACACS+ 認証をディセーブルにするかデフォルト値に戻す場合は、 no login authentication { default | list-name } ライン コンフィギュレーション コマンドを使用します。

(注) AAA 方式を使用して HTTP アクセスに対しスイッチのセキュリティを確保するには、ip http authentication aaa グローバル コンフィギュレーション コマンドでスイッチを設定する必要があります。AAA 認証を設定しても、AAA 方式を使用した HTTP アクセスに対するスイッチのセキュリティは確保されません。

ip http authentication コマンドの詳細については、Cisco.com のホームページ([Documentation] > [Cisco IOS Software] > [12.2 Mainline] > [Command References])から、『Cisco IOS Security Command Reference, Release 12.2』を参照してください。

特権 EXEC アクセスおよびネットワーク サービス用の TACACS+ 許可の設定

AAA 許可によってユーザが使用できるサービスが制限されます。AAA 許可がイネーブルに設定されていると、スイッチはユーザのプロファイルから取得した情報を使用します。このプロファイルは、ローカルのユーザ データベースまたはセキュリティ サーバ上にあり、ユーザのセッションを設定します。ユーザは、ユーザ プロファイル内の情報で認められている場合に限り、要求したサービスのアクセスが認可されます。

aaa authorization グローバル コンフィギュレーション コマンドに tacacs+ キーワードを付けて使用すると、特権 EXEC モードへのユーザのネットワーク アクセスを制限するパラメータを設定できます。

aaa authorization exec tacacs+ local コマンドは、次の許可パラメータを設定します。

•![]() TACACS+ を使用して認証を行った場合は、特権 EXEC アクセス許可に TACACS+ を使用します。

TACACS+ を使用して認証を行った場合は、特権 EXEC アクセス許可に TACACS+ を使用します。

•![]() 認証に TACACS+ を使用しなかった場合は、ローカル データベースを使用します。

認証に TACACS+ を使用しなかった場合は、ローカル データベースを使用します。

(注) 許可が設定されていても、CLI を使用してログインし、認証されたユーザに対しては、許可は省略されます。

特権 EXEC アクセスおよびネットワーク サービスに関する TACACS+ 許可を指定するには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

ユーザに特権 EXEC のアクセス権限がある場合、ユーザ TACACS+ 許可をスイッチに設定します。 exec キーワードを指定すると、ユーザ プロファイル情報( autocommand 情報など)が返される場合があります。 |

||

許可をディセーブルにするには、 no aaa authorization { network | exec } method1 グローバル コンフィギュレーション コマンドを使用します。

TACACS+ アカウンティングの起動

AAA アカウンティング機能は、ユーザがアクセスしたサービスと、消費したネットワーク リソース量をトラッキングします。AAA アカウンティングをイネーブルにすると、スイッチはユーザの活動状況をアカウンティング レコードの形式で TACACS+ セキュリティ サーバに報告します。各アカウンティング レコードは、アカウンティングのアトリビュート値(AV)ペアを含み、セキュリティ サーバに保存されます。このデータを解析して、ネットワーク管理、クライアントへの課金、または監査に役立てることができます。

Cisco IOS の権限レベルおよびネットワーク サービスに関する TACACS+ アカウンティングをイネーブルにするには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

TACACS+ アカウンティングにより、特権 EXEC プロセスの最初に記録開始アカウンティング通知、最後に記録停止通知を送信するように設定します。 |

||

アカウンティングをディセーブルにするには、 no aaa accounting { network | exec } { start-stop } method1... グローバル コンフィギュレーション コマンドを使用します。

サーバに到達できない場合のルータとのセッションの確立

aaa accounting system guarantee-first コマンドを使用すると、必ずシステム アカウンティングが最初のレコードになります。これは、デフォルトの状態です。状況によっては、システムがリロードされるまで(3 分を超える場合があります)、ユーザがコンソールまたは端末接続上でセッションを開始できないことがあります。

ルータがリロード中であるために AAA サーバに到達できない場合は、 no aaa accounting system guarantee-first コマンドを使用してルータとのコンソール セッションまたは Telnet セッションを確立します。

TACACS+ 設定の表示

RADIUS によるスイッチ アクセスの制御

ここでは、RADIUS をイネーブルにして設定する方法について説明します。RADIUS は、詳細なアカウンティング情報を収集し、認証および許可プロセスに対して柔軟な管理を行います。RADIUS は、AAA を介して実装され、AAA コマンドを使用してだけイネーブルにできます。

(注) このセクションで使用するコマンドの構文および使用方法の詳細については、『Cisco IOS Security Command Reference, Release 12.2』を参照してください。これには、Cisco.com のホームページ([Documentation] > [Cisco IOS Software] > [12.2 Mainline] > [Command References])からアクセス可能です。

•![]() 「RADIUS Change of Authorization(CoA)」

「RADIUS Change of Authorization(CoA)」

RADIUS の概要

RADIUS は分散型クライアント/サーバ システムで、不正なアクセスからネットワークを保護します。RADIUS クライアントは、サポート対象の Cisco ルータおよび Cisco スイッチ上で稼動します。クライアントは中央の RADIUS サーバに認証要求を送ります。中央の RADIUS サーバにはすべてのユーザ認証情報、ネットワーク サービス アクセス情報が登録されています。RADIUS ホストは、通常、シスコ(Cisco Secure Access Control Server バージョン 3.0)、Livingston、Merit、Microsoft、または他のソフトウェア プロバイダーの RADIUS サーバ ソフトウェアが稼動しているマルチユーザ システムです。詳細については、RADIUS サーバのマニュアルを参照してください。

(注) スイッチ スタックと RADIUS サーバとの間では冗長接続を確立することを推奨します。これは、接続されているスタック メンバーがスイッチ スタックから削除された場合でも、RADIUS サーバがアクセス可能なまま維持されるように保証するうえで役立ちます。

RADIUS は、アクセスのセキュリティが必要な、次のネットワーク環境で使用します。

•![]() それぞれが RADIUS をサポートする、マルチベンダー アクセス サーバによるネットワーク。たとえば、複数のベンダーのアクセス サーバが、1 つの RADIUS サーバベース セキュリティ データベースを使用します。複数ベンダーのアクセス サーバからなる IP ベースのネットワークでは、ダイヤルイン ユーザは RADIUS サーバを通じて認証されます。RADIUS サーバは、Kerberos セキュリティ システムで動作するようにカスタマイズされています。

それぞれが RADIUS をサポートする、マルチベンダー アクセス サーバによるネットワーク。たとえば、複数のベンダーのアクセス サーバが、1 つの RADIUS サーバベース セキュリティ データベースを使用します。複数ベンダーのアクセス サーバからなる IP ベースのネットワークでは、ダイヤルイン ユーザは RADIUS サーバを通じて認証されます。RADIUS サーバは、Kerberos セキュリティ システムで動作するようにカスタマイズされています。

•![]() アプリケーションが RADIUS プロトコルをサポートするターンキー ネットワーク セキュリティ環境。たとえば、 スマート カード アクセス制御システムを使用するアクセス環境。あるケースでは、RADIUS は Enigma のセキュリティ カードとともに使用してユーザを確認し、ネットワーク リソースのアクセスを許可します。

アプリケーションが RADIUS プロトコルをサポートするターンキー ネットワーク セキュリティ環境。たとえば、 スマート カード アクセス制御システムを使用するアクセス環境。あるケースでは、RADIUS は Enigma のセキュリティ カードとともに使用してユーザを確認し、ネットワーク リソースのアクセスを許可します。

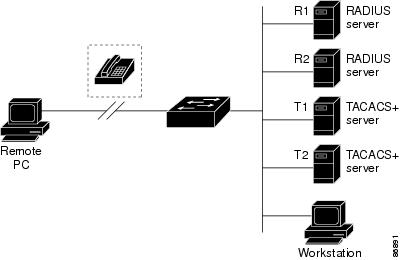

•![]() すでに RADIUS を使用中のネットワーク。RADIUS クライアント装備の Cisco スイッチをネットワークに追加できます。これが TACACS+ サーバへの移行の最初のステップとなることもあります。図 9-2を参照してください。

すでに RADIUS を使用中のネットワーク。RADIUS クライアント装備の Cisco スイッチをネットワークに追加できます。これが TACACS+ サーバへの移行の最初のステップとなることもあります。図 9-2を参照してください。

•![]() ユーザが 1 つのサービスにしかアクセスできないネットワーク。RADIUS を使用すると、ユーザのアクセスを 1 つのホスト、Telnet などの 1 つのユーティリティ、または IEEE 802.1X などのプロトコルを使用するネットワークに制御できます。このプロトコルの詳細については、「IEEE 802.1X ポートベース認証の設定」を参照してください。

ユーザが 1 つのサービスにしかアクセスできないネットワーク。RADIUS を使用すると、ユーザのアクセスを 1 つのホスト、Telnet などの 1 つのユーティリティ、または IEEE 802.1X などのプロトコルを使用するネットワークに制御できます。このプロトコルの詳細については、「IEEE 802.1X ポートベース認証の設定」を参照してください。

•![]() リソース アカウンティングが必要なネットワーク。RADIUS 認証または許可とは別個に RADIUS アカウンティングを使用できます。RADIUS アカウンティング機能によって、サービスの開始および終了時点でデータを送信し、このセッション中に使用されるリソース(時間、パケット、バイトなど)の量を表示できます。インターネット サービス プロバイダーは、RADIUS アクセス制御およびアカウンティング ソフトウェアのフリーウェア バージョンを使用して、特殊なセキュリティおよび課金に対するニーズを満たすこともできます。

リソース アカウンティングが必要なネットワーク。RADIUS 認証または許可とは別個に RADIUS アカウンティングを使用できます。RADIUS アカウンティング機能によって、サービスの開始および終了時点でデータを送信し、このセッション中に使用されるリソース(時間、パケット、バイトなど)の量を表示できます。インターネット サービス プロバイダーは、RADIUS アクセス制御およびアカウンティング ソフトウェアのフリーウェア バージョンを使用して、特殊なセキュリティおよび課金に対するニーズを満たすこともできます。

RADIUS は、次のようなネットワーク セキュリティ状況には適していません。

•![]() マルチプロトコル アクセス環境。RADIUS は、AppleTalk Remote Access(ARA)、NetBIOS Frame Control Protocol(NBFCP)、NetWare Asynchronous Services Interface(NASI)、または X.25 PAD 接続をサポートしません。

マルチプロトコル アクセス環境。RADIUS は、AppleTalk Remote Access(ARA)、NetBIOS Frame Control Protocol(NBFCP)、NetWare Asynchronous Services Interface(NASI)、または X.25 PAD 接続をサポートしません。

•![]() スイッチ間またはルータ間状態。RADIUS は、双方向認証を行いません。RADIUS は、非シスコ デバイスが認証を必要とする場合に、あるデバイスから非シスコ デバイスへの認証に使用できます。

スイッチ間またはルータ間状態。RADIUS は、双方向認証を行いません。RADIUS は、非シスコ デバイスが認証を必要とする場合に、あるデバイスから非シスコ デバイスへの認証に使用できます。

•![]() 各種のサービスを使用するネットワーク。RADIUS は、一般に 1 人のユーザを 1 つのサービス モデルにバインドします。

各種のサービスを使用するネットワーク。RADIUS は、一般に 1 人のユーザを 1 つのサービス モデルにバインドします。

図 9-2 RADIUS サービスから TACACS+ サービスへの移行

RADIUS の動作

RADIUS サーバによってアクセス制御されるスイッチに、ユーザがログインおよび認証を試みると、次のイベントが発生します。

1.![]() ユーザ名およびパスワードの入力を要求するプロンプトが表示されます。

ユーザ名およびパスワードの入力を要求するプロンプトが表示されます。

2.![]() ユーザ名および暗号化されたパスワードが、ネットワーク経由で RADIUS サーバに送信されます。

ユーザ名および暗号化されたパスワードが、ネットワーク経由で RADIUS サーバに送信されます。

3.![]() ユーザは RADIUS サーバから、次のいずれかの応答を受信します。

ユーザは RADIUS サーバから、次のいずれかの応答を受信します。

b.![]() REJECT:ユーザの認証が失敗し、ユーザ名およびパスワードの再入力が要求されるか、またはアクセスが拒否されます。

REJECT:ユーザの認証が失敗し、ユーザ名およびパスワードの再入力が要求されるか、またはアクセスが拒否されます。

d.![]() CHALLENGE PASSWORD:ユーザは新しいパスワードを選択するように要求されます。

CHALLENGE PASSWORD:ユーザは新しいパスワードを選択するように要求されます。

ACCEPT または REJECT 応答には、特権 EXEC またはネットワーク許可に使用する追加データがバンドルされています。ユーザは RADIUS 許可に進む前に、まず RADIUS 認証を正常に完了する必要があります(イネーブルに設定されている場合)。ACCEPT または REJECT パケットには次の追加データが含まれます。

RADIUS Change of Authorization(CoA)

このセクションでは、Change of Authorization(CoA)の間に利用できる基本要素および使用方法など、RADIUS インターフェイスの概要を説明します。

•![]() 「概要」

「概要」

概要

標準 RADIUS インターフェイスは、一般に、デバイスに接続するネットワークから要求が発生し、クエリーを送信されたサーバから応答が送信されるプル モデルが使用されます。Catalyst スイッチは、RFC 5176 で定義される RADIUS Change of Authorization(CoA)拡張機能をサポートします。RADIUS Change of Authorization(CoA)は、一般にプッシュ モデルで使用され、外部の authentication, authorization, and accounting(AAA; 認証、認可、アカウンティング)サーバまたはポリシー サーバから、セッションを動的に再設定できます。

スイッチは Cisco IOS Release 12.2(52)SE から、次のセッションごとの CoA 要求をサポートします。

この機能は、Cisco Secure Access Control Server(ACS)5.1 と統合されました。ACS の詳細については、次の URL にアクセスしてください。

http://cisco.com/en/US/products/ps9911/tsd_products_support_series_home.html

Catalyst スイッチ上では、RADIUS インターフェイスはデフォルトでイネーブルに設定されています。しかし、次のアトリビュートには基本設定が必要です。

•![]() セキュリティおよびパスワード:『 Catalyst 3750 Switch Software Configuration Guide, Cisco Release 12.2(50)SE 』の「Configuring Switch-Based Authentication」の章にある「 Preventing Unauthorized Access to Your Switch 」を参照してください。

セキュリティおよびパスワード:『 Catalyst 3750 Switch Software Configuration Guide, Cisco Release 12.2(50)SE 』の「Configuring Switch-Based Authentication」の章にある「 Preventing Unauthorized Access to Your Switch 」を参照してください。

•![]() アカウンティング:『 Catalyst 3750 Switch Software Configuration Guide, 12.2(50)SE 』の「Configuring Switch-Based Authentication」の章にある「 Starting RADIUS Accounting 」を参照してください。

アカウンティング:『 Catalyst 3750 Switch Software Configuration Guide, 12.2(50)SE 』の「Configuring Switch-Based Authentication」の章にある「 Starting RADIUS Accounting 」を参照してください。

要求に関する Change-of-Authorization

RFC 5176 に記載のとおり、Change of Authorization(CoA)要求は、セッション識別、ホスト再認証、およびセッション終了を考慮したプッシュ モデルで使用されます。プッシュモデルは、1 つの要求(CoA-Request)と次の 2 つの応答コードで構成されます。

•![]() CoA Acknowledgement(ACK; 確認応答)(CoA-ACK)

CoA Acknowledgement(ACK; 確認応答)(CoA-ACK)

•![]() CoA Non-Acknowledgement(NAK; 否定確認応答)(CoA-NAK)

CoA Non-Acknowledgement(NAK; 否定確認応答)(CoA-NAK)

要求は、CoA クライアント(一般に RADIUS サーバまたはポリシー サーバ)から起動され、リスナーとして機能するスイッチに向けられます。

•![]() セッション再認証

セッション再認証

RFC 5176 準拠性

セッション終了を求める接続解除メッセージ(Packet of Disconnect(POD; パケット オブ ディスコネクト)とも呼ばれる)は、スイッチによってサポートされます。

表 9-2 に、この機能のためにサポートされる IETF アトリビュートを示します。

|

|

|

|---|---|

表 9-3 に、Error-Cause アトリビュートのとり得る値を示します。

|

|

|

|---|---|

前提条件

CoA インターフェイスを使用するには、スイッチにすでにセッションが存在している必要があります。CoA はセッションの識別および接続解除要求の実行に使用できます。アップデートは指定されたセッションだけに影響を与えます。

CoA 要求応答コード

CoA 要求応答コードは、スイッチへのコマンドの伝達に使用できます。サポートされるコマンドを表 9-4 に示します。

セッション識別

特定のセッションを対象とする接続解除要求および CoA 要求の場合、スイッチは次のアトリビュートに基づいてセッションを検索します。

•![]() Calling-Station-Id(IETF アトリビュート 31。ホスト MAC アドレスを含む)

Calling-Station-Id(IETF アトリビュート 31。ホスト MAC アドレスを含む)

•![]() Acct-Session-Id(IETF アトリビュート 44)

Acct-Session-Id(IETF アトリビュート 44)

CoA メッセージに含まれるすべてのセッション識別アトリビュートがセッションに合致しない限り、スイッチは接続解除の NAK か、または CoA-NAK と「Invalid Attribute Value」エラーコード アトリビュートを返します。

特定のセッションを対象とする接続解除要求および CoA 要求の場合、次のセッション ID を使用できます。

•![]() Calling-Station-Id(IETF アトリビュート 31。MAC アドレスを含まなければならない)

Calling-Station-Id(IETF アトリビュート 31。MAC アドレスを含まなければならない)

•![]() Audit-Session-ID(Cisco ベンダー固有属性)

Audit-Session-ID(Cisco ベンダー固有属性)

•![]() Accounting-Session-Id(IETF アトリビュート 44)

Accounting-Session-Id(IETF アトリビュート 44)

2 つ以上のセッション ID アトリビュートがメッセージに含まれている場合、すべてのアトリビュートがセッションに合致する必要があります。そうでない場合は、スイッチは接続解除の否定確認応答(NAK)か、または CoA-NAK とエラーコード「 Invalid Attribute Value 」を返します。

RFC 5176 に定義されるように、CoA 要求コードのパケットフォーマットは、Code、Identifier、Length、Authenticator の各フィールド、および複数のアトリビュート(Type:Length:Value(TLV)形式)で構成されます。

0 1 2 3

0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1 2 3 4 5 6 7 8 9 0 1

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

| Code | Identifier | Length |

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

| |

| Authenticator |

| |

| |

+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+-+

| Attributes ...

+-+-+-+-+-+-+-+-+-+-+-+-+-

CoA ACK 応答コード

許可ステートが正常に変更されるとき、肯定確認応答(ACK)が送信されます。CoA ACK 内で返されるアトリビュートは、CoA 要求によって異なります。また、個々の CoA コマンドで扱われます。

CoA NAK 応答コード

否定確認応答(NAK)は、許可ステートの変更に失敗したことを示し、失敗の原因を示すアトリビュートを含むことができます。 show コマンドを使用して、CoA の成功を確認します。

CoA 要求コマンド

•![]() セッション再認証

セッション再認証

•![]() セッション終了

セッション終了

Cisco IOS Release 12.2(52)SE 以降では、スイッチは 表 9-4 に示されるコマンドをサポートします。

|

|

|

|---|---|

セッション再認証

ホストの ID が未知の場合、または、ポスチャがネットワークに参加し、制限付きアクセス許可プロファイルに関連付けられている(ゲスト VLAN など)場合は、AAA サーバは一般にセッション再認証要求を生成します。再認証要求によって、ホストの資格情報が既知であればホストは適切な認証グループに配置されます。

セッション認証を開始するために、AAA サーバは、 Cisco:Avpair="subscriber:command=reauthenticate" 形式の Cisco ベンダー固有属性(VSA)と 1 つ以上のセッション識別アトリビュートを含む標準 CoA 要求メッセージを送信します。

現在のセッション ステートは、メッセージへのスイッチ応答を決定します。IEEE 802.1X によってセッションが現在認証される場合、スイッチは、「Extensible Authentication Protocol over LAN(EAPOL)RequestId」メッセージをサーバに送信することで応答します。

MAC authentication bypass(MAB; MAC 認証バイパス)によってセッションが現在認証される場合、スイッチはアクセス要求をサーバに送信し、初期の正常認証に使用されたものと同一の識別アトリビュートを渡します。

スイッチがコマンドを受信したときにセッション認証が進行中であれば、スイッチはプロセスを終了し、最初に試みるように設定された方式から認証シーケンスを再開します。

セッションがまだ認証されていない場合、ゲスト VLAN、またはクリティカルな VLAN、または同様のポリシーで認証された場合、再認証メッセージは、最初に試みるように設定された方式からアクセス コントロール方式を開始します。現在のセッションの認証は、再認証が異なる認証結果になるまで維持されます。

スイッチ スタックにおけるセッション再認証

スイッチ スタックがセッション再認証メッセージを受信したときは、次を実行します。

•![]() 確認応答(ACK)を返す前に、再認証の必要性をチェックポイントします。

確認応答(ACK)を返す前に、再認証の必要性をチェックポイントします。

•![]() 成功または失敗のいずれかの状態の認証終了後、再認証を起動した信号がスタック メンバーから削除されます。

成功または失敗のいずれかの状態の認証終了後、再認証を起動した信号がスタック メンバーから削除されます。

•![]() 認証終了の前にスタック マスターに障害が発生した場合、オリジナルのコマンドに基づくスタック マスターの切り替え後に再認証が開始されます(オリジナルのコマンドは後で削除されます)。

認証終了の前にスタック マスターに障害が発生した場合、オリジナルのコマンドに基づくスタック マスターの切り替え後に再認証が開始されます(オリジナルのコマンドは後で削除されます)。

•![]() ACK を送信する前にスタック マスターに障害が発生した場合は、新しいスタック マスターが再送信されたコマンドを新しいコマンドとして処理します。

ACK を送信する前にスタック マスターに障害が発生した場合は、新しいスタック マスターが再送信されたコマンドを新しいコマンドとして処理します。

セッション終了

セッション終了を発生させる 3 種類の CoA 要求があります。CoA 接続解除要求は、ホスト ポートをディセーブル化することなくセッションを終了させます。このコマンドによって指定されたホストのオーセンティケータ ステート マシンの再初期化が実行されますが、ホストのネットワークへのアクセスは制限されません。

ホストのネットワークへのアクセスを制限するには、CoA 要求と Cisco:Avpair="subscriber:command=disable-host-port" の VSA を使用します。このコマンドは、あるホストがネットワーク上で問題を起こしていることが既知であり、ホストのネットワーク アクセスをただちにブロックする必要がある場合に有効です。ポート上のネットワーク アクセスを回復するときは、非 RADIUS メカニズムを使用して再度イネーブルにします。

プリンタなどのサプリカントのない装置が、新しい IP アドレス(VLAN 変更の後など)を取得する必要がある場合、ポート バウンス(一時的にポートをディセーブルにして、再度イネーブルにする)を使用してホスト ポートのセッションを終了します。

CoA 接続解除要求

このコマンドは、標準の接続解除要求です。このコマンドはセッション指向であるため、「セッション識別」に記述されている 1 つ以上のセッション識別アトリビュートを伴う必要があります。セッションが見つからない場合、スイッチは接続解除 NAK メッセージと「Session Context Not Found」エラー コード アトリビュートを返します。セッションが 見つかった 場合は、スイッチはセッションを終了します。セッションが完全に削除されると、スイッチは接続解除 ACK を返します。

クライアントに接続解除 ACK を返す前にスイッチがスタンバイ スイッチにフェールオーバーした場合、要求がクライアントから再送されたときに、新しいアクティブ スイッチでプロセスが繰り返されます。再送の後でセッションが見つからない場合は、接続解除 ACK と「Session Context Not Found」エラー コード アトリビュートが送信されます。

CoA 要求:ホスト ポートのディセーブル化

このコマンドは、次の新しい VSA のある標準の CoA 要求メッセージで搬送されます。

Cisco:Avpair="subscriber:command=disable-host-port"

このコマンドはセッション指向であるため、「セッション識別」に記述されている 1 つ以上のセッション識別アトリビュートを伴う必要があります。セッションが見つからない場合、スイッチは CoA NAK メッセージと「Session Context Not Found」エラー コード アトリビュートを返します。セッションが見つかった場合は、スイッチはホスティング ポートをディセーブルにし、CoA ACK メッセージを返します。

クライアントに CoA ACK を返す前にスイッチに障害が発生した場合は、要求がクライアントから再送されたときに、新しいアクティブ スイッチでプロセスが繰り返されます。クライアントに CoA ACK メッセージを返した後、動作が完了する前にスイッチに障害が発生した場合は、新しいアクティブ スイッチで動作が再スタートされます。

(注) コマンド再送の後の接続解除要求の失敗によって、切り替え前にセッションが正常に終了する(接続解除 ACK が送信されなかった場合)か、または、オリジナルのコマンドが発行されてスタンバイ スイッチがアクティブになる前に発生した別の理由(リンク障害など)でセッションが終了するかのいずれかです。

CoA 要求:バウンス ポート

このコマンドは、次の VSA が含まれる標準の CoA 要求メッセージで搬送されます。

Cisco:Avpair="subscriber:command=bounce-host-port"

このコマンドはセッション指向であるため、「セッション識別」に記述されている 1 つ以上のセッション識別アトリビュートを伴う必要があります。セッションが見つからない場合、スイッチは CoA NAK メッセージと「Session Context Not Found」エラー コード アトリビュートを返します。セッションが見つかった場合、スイッチはホスティング ポートを 10 秒間ディセーブルに、再度、イネーブルにして(ポート バウンス)し、CoA ACK を返します。

クライアントに CoA ACK を返す前にスイッチに障害が発生した場合は、要求がクライアントから再送されたときに、新しいアクティブ スイッチでプロセスが繰り返されます。クライアントに CoA ACK メッセージを返した後、動作が完了する前にスイッチに障害が発生した場合は、新しいアクティブ スイッチで動作が再スタートされます。

セッション終了のスタッキングの注意事項

CoA 要求バウンス ポートのスタッキングの注意事項

bounce-port コマンドは、ポートではなく、セッションで起動されるため、セッションが見つからない場合、コマンドは実行できません。

スタック マスターの Auth Manager コマンド ハンドラが有効な bounce-port コマンドを受信した場合、CoA ACK メッセージを返す前に次の情報をチェックポイントします。

スイッチはポート バウンス(ポートを 10 秒間ディセーブルにし、再度、イネーブルする)を開始します。

ポート バウンスが成功した場合、ポート バウンスを起動した信号がスタンバイ スタック マスターから削除されます。

ポート バウンス終了の前にスタック マスターに障害が発生した場合、オリジナルのコマンドに基づくスタック マスターの切り替え後にポート バウンスが開始されます(オリジナルのコマンドは後で削除されます)。

CoA ACK メッセージを送信する前にスタック マスターに障害が発生した場合は、新しいスタック マスターが再送信されたコマンドを新しいコマンドとして処理します。

CoA 要求ディセーブル ポートのスタッキングの注意事項

disable-port コマンドは、ポートではなく、セッションで起動されるため、セッションが見つからない場合、コマンドは実行できません。

スタック マスターの Auth Manager コマンド ハンドラが有効な disable-port コマンドを受信した場合、CoA ACK メッセージを返す前に次の情報を確認します。

ポート ディセーブル操作が成功した場合、ポート ディセーブルを起動した信号がスタンバイ スタック マスターから削除されます。

ポート ディセーブル操作終了の前にスタック マスターに障害が発生した場合、オリジナルのコマンドに基づくスタック マスターの切り替え後にポートがディセーブルにされます(オリジナルのコマンドは後で削除されます)。

CoA ACK メッセージを送信する前にスタック マスターに障害が発生した場合は、新しいスタック マスターが再送信されたコマンドを新しいコマンドとして処理します。

RADIUS の設定

ここでは、スイッチが RADIUS をサポートするように設定する方法について説明します。最低限、RADIUS サーバ ソフトウェアが稼動するホスト(1 つまたは複数)を特定し、RADIUS 認証の方式リストを定義する必要があります。また、任意で RADIUS 許可およびアカウンティングの方式リストを定義できます。

方式リストによって、ユーザの認証、許可、またはアカウント維持のための順序と方式を定義します。方式リストを使用して、使用するセキュリティ プロトコル(TACACS+、ローカル ユーザ名検索など)を 1 つまたは複数指定できるので、最初の方式が失敗した場合のバックアップ システムが確保されます。ソフトウェアは、リスト内の最初の方式を使用して、ユーザの認証、許可、アカウントの維持を行います。その方式で応答が得られなかった場合、ソフトウェアはそのリストから次の方式を選択します。このプロセスは、リスト内の方式による通信が成功するか、方式リストの方式をすべて試し終わるまで続きます。

スイッチ上で RADIUS 機能の設定を行う前に、RADIUS サーバにアクセスし、サーバを設定する必要があります。

•![]() 「RADIUS サーバ ホストの識別」(必須)

「RADIUS サーバ ホストの識別」(必須)

•![]() 「RADIUS ログイン認証の設定」(必須)

「RADIUS ログイン認証の設定」(必須)

•![]() 「AAA サーバ グループの定義」(任意)

「AAA サーバ グループの定義」(任意)

•![]() 「ユーザ イネーブル アクセスおよびネットワーク サービスに関する RADIUS 許可の設定」(任意)

「ユーザ イネーブル アクセスおよびネットワーク サービスに関する RADIUS 許可の設定」(任意)

•![]() 「RADIUS アカウンティングの起動」(任意)

「RADIUS アカウンティングの起動」(任意)

•![]() 「すべての RADIUS サーバの設定」(任意)

「すべての RADIUS サーバの設定」(任意)

•![]() 「ベンダー固有の RADIUS アトリビュートを使用するスイッチ設定」(任意)

「ベンダー固有の RADIUS アトリビュートを使用するスイッチ設定」(任意)

RADIUS のデフォルト設定

RADIUS および AAA は、デフォルトではディセーブルに設定されています。

セキュリティの失効を防止するため、ネットワーク管理アプリケーションを使用して RADIUS を設定することはできません。RADIUS をイネーブルに設定した場合、CLI を通じてスイッチにアクセスするユーザを認証できます。

RADIUS サーバ ホストの識別

スイッチと RADIUS サーバの通信には、次の要素が関係します。

RADIUS セキュリティ サーバは、ホスト名または IP アドレス、ホスト名と特定の UDP ポート番号、または IP アドレスと特定の UDP ポート番号によって特定します。IP アドレスと UDP ポート番号の組み合わせによって、一意の ID が作成され、特定の AAA サービスを提供する RADIUS ホストとして個々のポートを定義できます。この一意の ID を使用することによって、同じ IP アドレスにあるサーバ上の複数の UDP ポートに、RADIUS 要求を送信できます。

同じ RADIUS サーバ上の異なる 2 つのホスト エントリに同じサービス(たとえばアカウンティング)を設定した場合、2 番めに設定したホスト エントリは、最初に設定したホスト エントリのフェールオーバー バックアップとして動作します。この例では、最初のホスト エントリがアカウンティング サービスを提供できなかった場合、スイッチは「 %RADIUS-4-RADIUS_DEAD 」メッセージを表示して、その後同じデバイス上で 2 番めに設定されたホスト エントリでアカウンティング サービスを試みます(RADIUS ホスト エントリは、設定した順序に従って試行されます)。

RADIUS サーバとスイッチは、共有するシークレット テキスト ストリングを使用して、パスワードの暗号化および応答の交換を行います。RADIUS で AAA セキュリティ コマンドを使用するように設定するには、RADIUS サーバ デーモンが稼動するホストと、そのホストがスイッチと共有するシークレット テキスト(キー)ストリングを指定しなければなりません。

タイムアウト、再送信回数、および暗号鍵の値は、すべての RADIUS サーバに対してグローバルに設定することもできますし、サーバ単位で設定することもできます。また、グローバルな設定とサーバ単位での設定を組み合わせることもできます。スイッチと通信するすべての RADIUS サーバに対して、これらの設定をグローバルに適用するには、 radius-server timeout 、 radius-server retransmit 、および radius-server key の 3 つの固有のグローバル コンフィギュレーション コマンドを使用します。これらの設定を特定の RADIUS サーバに適用するには、 radius-server host グローバル コンフィギュレーション コマンドを使用します。

(注) スイッチ上にグローバルな機能とサーバ単位での機能(タイムアウト、再送信回数、およびキー コマンド)を設定した場合、サーバ単位で設定したタイムアウト、再送信回数、および鍵に関するコマンドは、グローバルに設定したタイムアウト、再送信回数、および鍵に関するコマンドを上書きします。すべての RADIUS サーバに対してこれらの値を設定する方法については、「すべての RADIUS サーバの設定」を参照してください。

既存のサーバ ホストを認証用にグループ化するため、AAA サーバ グループを使用するようにスイッチを設定できます。詳細については、「AAA サーバ グループの定義」を参照してください。

サーバ単位で RADIUS サーバとの通信を設定するには、特権 EXEC モードで次の手順を実行します。この手順は必須です。

特定の RADIUS サーバを削除するには、 no radius-server host hostname | ip-address グローバル コンフィギュレーション コマンドを使用します。

次に、1 つの RADIUS サーバを認証用に、もう 1 つの RADIUS サーバをアカウンティング用に設定する例を示します。

次に、 host1 を RADIUS サーバとして設定し、認証およびアカウンティングの両方にデフォルトのポートを使用するように設定する例を示します。

(注) RADIUS サーバ上でも、いくつかの値を設定する必要があります。これらの設定値としては、スイッチの IP アドレス、およびサーバとスイッチの双方で共有するキー ストリングがあります。詳細については、RADIUS サーバのマニュアルを参照してください。

RADIUS ログイン認証の設定

AAA 認証を設定するには、認証方式の名前付きリストを作成してから、各種ポートにそのリストを適用します。方式リストは実行される認証のタイプと実行順序を定義します。このリストを特定のポートに適用してから、定義済み認証方式を実行する必要があります。唯一の例外はデフォルトの方式リスト(偶然に default と名前が付けられている)です。デフォルトの方式リストは、名前付き方式リストを明示的に定義されたインターフェイスを除いて、自動的にすべてのポートに適用されます。

方式リストは、ユーザ認証のためにクエリー送信を行う手順と認証方式を記述したものです。認証に使用する 1 つまたは複数のセキュリティ プロトコルを指定できるので、最初の方式が失敗した場合のバックアップ システムが確保されます。ソフトウェアは、リスト内の最初の方式を使用してユーザを認証します。その方式で応答が得られなかった場合、ソフトウェアはそのリストから次の方式を選択します。このプロセスは、リスト内の認証方式による通信が成功するか、定義された方式をすべて試し終わるまで繰り返されます。この処理のある時点で認証が失敗した場合(つまり、セキュリティ サーバまたはローカルのユーザ名データベースがユーザ アクセスを拒否すると応答した場合)、認証プロセスは停止し、それ以上認証方式が試行されることはありません。

ログイン認証を設定するには、特権 EXEC モードで次の手順を実行します。この手順は必須です。

|

|

|

|

|---|---|---|

aaa authentication login { default | list-name } method1 [ method2... ] |

• • • – – – – – |

|

line [ console | tty | vty ] line-number [ ending-line-number ] |

||

| • • |

||

AAA をディセーブルにするには、 no aaa new-model グローバル コンフィギュレーション コマンドを使用します。AAA 認証をディセーブルにするには、 no aaa authentication login {default | list-name } method1 [ method2... ] グローバル コンフィギュレーション コマンドを使用します。ログインに関する RADIUS 認証をディセーブルにする、あるいはデフォルト値に戻すには、 no login authentication { default | list-name } ライン コンフィギュレーション コマンドを使用します。

(注) AAA 方式を使用して HTTP アクセスに対しスイッチのセキュリティを確保するには、ip http authentication aaa グローバル コンフィギュレーション コマンドでスイッチを設定する必要があります。AAA 認証を設定しても、AAA 方式を使用した HTTP アクセスに対するスイッチのセキュリティは確保されません。

ip http authentication コマンドの詳細については、Cisco.com のホームページ([Documentation] > [Cisco IOS Software] > [12.2 Mainline] > [Command References])から、『Cisco IOS Security Command Reference, Release 12.2』を参照してください。

AAA サーバ グループの定義

既存のサーバ ホストを認証用にグループ化するため、AAA サーバ グループを使用するようにスイッチを設定できます。設定済みのサーバ ホストのサブセットを選択して、それを特定のサービスに使用します。サーバ グループは、選択されたサーバ ホストの IP アドレスのリストを含むグローバルなサーバ ホスト リストとともに使用されます。

サーバ グループには、同じサーバの複数のホスト エントリを含めることもできますが、各エントリが一意の ID(IP アドレスと UDP ポート番号の組み合わせ)を持っていることが条件です。この場合、個々のポートをそれぞれ特定の AAA サービスを提供する RADIUS ホストとして定義できます。同じ RADIUS サーバ上の異なる 2 つのホスト エントリに同じサービス(たとえばアカウンティング)を設定した場合、2 番めに設定したホスト エントリは、最初に設定したホスト エントリのフェールオーバー バックアップとして動作します。

定義したグループ サーバに特定のサーバを対応付けるには、 server グループ サーバ コンフィギュレーション コマンドを使用します。サーバを IP アドレスで特定することもできますし、任意指定の auth-port および acct-port キーワードを使用して複数のホスト インスタンスまたはエントリを特定することもできます。

AAA サーバ グループを定義し、そのグループに特定の RADIUS サーバを対応付けるには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

radius-server host { hostname | ip-address } [ auth-port port-number ] [ acct-port port-number ] [ timeout seconds ] [ retransmit retries ] [ key string ] |

リモート RADIUS サーバ ホストの IP アドレスまたはホスト名を指定します。 • • • • • 1 つの IP アドレスに対応する複数のホスト エントリをスイッチが認識するように設定するには、それぞれ異なる UDP ポート番号を使用して、このコマンドを必要な回数だけ入力します。スイッチ ソフトウェアは、指定された順序に従って、ホストを検索します。各 RADIUS ホストで使用するタイムアウト、再送信回数、および暗号鍵をそれぞれ設定してください。 |

|

特定の RADIUS サーバを定義済みのサーバ グループに対応付けます。AAA サーバ グループの RADIUS サーバごとに、このステップを繰り返します。 |

||

RADIUS ログイン認証をイネーブルにします。「RADIUS ログイン認証の設定」を参照してください。 |

特定の RADIUS サーバを削除するには、 no radius-server host hostname | ip-address グローバル コンフィギュレーション コマンドを使用します。サーバ グループをコンフィギュレーション リストから削除するには、 no aaa group server radius group-name グローバル コンフィギュレーション コマンドを使用します。RADIUS サーバの IP アドレスを削除するには、 no server ip-address サーバ グループ コンフィギュレーション コマンドを使用します。

次の例では、2 つの異なる RADIUS グループ サーバ( group1 および group2 )を認識するようにスイッチを設定しています。group1 では、同じ RADIUS サーバ上の異なる 2 つのホスト エントリを、同じサービス用に設定しています。2 番めのホスト エントリが、最初のエントリのフェールオーバー バックアップとして動作します。

ユーザ イネーブル アクセスおよびネットワーク サービスに関する RADIUS 許可の設定

AAA 許可によってユーザが使用できるサービスが制限されます。AAA 許可をイネーブルにすると、スイッチは(ローカル ユーザ データベースまたはセキュリティ サーバ上に存在する)ユーザのプロファイルから取得した情報を使用して、ユーザのセッションを設定します。ユーザは、ユーザ プロファイル内の情報で認められている場合に限り、要求したサービスのアクセスが認可されます。

特権 EXEC モードへのユーザのネットワーク アクセスを制限するパラメータを設定するには、 aaa authorization グローバル コンフィギュレーション コマンドとともに radius キーワードを使用します。

aaa authorization exec radius local コマンドは、次の許可パラメータを設定します。

•![]() RADIUS を使用して認証を行った場合は、RADIUS を使用して特権 EXEC アクセスを許可します。

RADIUS を使用して認証を行った場合は、RADIUS を使用して特権 EXEC アクセスを許可します。

•![]() 認証に RADIUS を使用しなかった場合は、ローカル データベースを使用します。

認証に RADIUS を使用しなかった場合は、ローカル データベースを使用します。

(注) 許可が設定されていても、CLI を使用してログインし、認証されたユーザに対しては、許可は省略されます。

特権 EXEC アクセスおよびネットワーク サービスに関する RADIUS 許可を指定するには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

ユーザに特権 EXEC のアクセス権限がある場合、ユーザ RADIUS 許可を、スイッチに設定します。 exec キーワードを指定すると、ユーザ プロファイル情報( autocommand 情報など)が返される場合があります。 |

||

許可をディセーブルにするには、 no aaa authorization { network | exec } method1 グローバル コンフィギュレーション コマンドを使用します。

RADIUS アカウンティングの起動

AAA アカウンティング機能は、ユーザがアクセスしたサービスと、消費したネットワーク リソース量をトラッキングします。AAA アカウンティングをイネーブルにすると、スイッチはユーザの活動状況をアカウンティング レコードの形式で RADIUS セキュリティ サーバに報告します。各アカウンティング レコードは、アカウンティングのアトリビュート値(AV)ペアを含み、セキュリティ サーバに保存されます。このデータを解析して、ネットワーク管理、クライアントへの課金、または監査に役立てることができます。

Cisco IOS の権限レベルおよびネットワーク サービスに関する RADIUS アカウンティングをイネーブルにするには、特権 EXEC モードで次の手順を実行します。

|

|

|

|

|---|---|---|

RADIUS アカウンティングにより、特権 EXEC プロセスの最初に記録開始アカウンティング通知、最後に記録停止アカウンティング通知を送信するように設定します。 |

||

アカウンティングをディセーブルにするには、 no aaa accounting { network | exec } { start-stop } method1... グローバル コンフィギュレーション コマンドを使用します。

AAA サーバに到達できない場合のルータとのセッションの確立

aaa accounting system guarantee-first コマンドを使用すると、必ずシステム アカウンティングが最初のレコードになります。これは、デフォルトの状態です。状況によっては、システムがリロードされるまで(3 分を超える場合があります)、ユーザがコンソールまたは端末接続上でセッションを開始できないことがあります。

ルータがリロード中であるために AAA サーバに到達できない場合は、 no aaa accounting system guarantee-first コマンドを使用してルータとのコンソール セッションまたは Telnet セッションを確立します。

すべての RADIUS サーバの設定

スイッチとすべての RADIUS サーバ間でグローバルに通信を設定するには、特権 EXEC モードで次の手順を実行します。

ベンダー固有の RADIUS アトリビュートを使用するスイッチ設定

Internet Engineering Task Force(IETF)ドラフト規格に、ベンダー固有のアトリビュート(アトリビュート 26)を使用して、スイッチと RADIUS サーバ間でベンダー固有の情報を通信するための方式が定められています。各ベンダーは、ベンダー固有のアトリビュート(VSA)を使用することによって、一般的な用途には適さない独自の拡張アトリビュートをサポートできます。シスコが実装する RADIUS では、この仕様で推奨されるフォーマットを使用して、ベンダー固有のオプションを 1 つサポートしています。シスコのベンダー ID は 9 であり、サポート対象のオプションはベンダー タイプ 1(名前は cisco-avpair )です。この値は、次のフォーマットのストリングです。

protocol は、特定の許可タイプに使用するシスコのプロトコル アトリビュートの値です。 attribute および value は、シスコの TACACS+ 仕様で定義されている適切なアトリビュート値(AV)ペアです。 sep は、必須のアトリビュートの場合は = 、任意指定のアトリビュートの場合は * です。TACACS+ 許可で使用できるすべての機能は、RADIUS でも使用できます。

たとえば、次の AV ペアを指定すると、IP 許可時(PPP の IPCP アドレスの割り当て時)に、シスコの 複数の名前付き IP アドレス プール 機能が有効になります。

次に、スイッチから特権 EXEC コマンドへの即時アクセスが可能となるユーザ ログインを提供する例を示します。

次に、RADIUS サーバ データベース内の許可 VLAN を指定する例を示します。

次に、この接続中に ASCII 形式の入力 ACL(アクセス コントロール リスト)をインターフェイスに適用する例を示します。

次に、この接続中に ASCII 形式の出力 ACL をインターフェイスに適用する例を示します。

他のベンダーにも、それぞれ独自のベンダー ID、オプション、および対応する VSA があります。ベンダー ID および VSA の詳細については、RFC 2138『Remote Authentication Dial-In User Service(RADIUS)』を参照してください。

スイッチが VSA を認識して使用するように設定するには、特権 EXEC モードで次の手順を実行します。

(注) RADIUS アトリビュートの全リストまたはベンダー固有属性 26 の詳細については、『Cisco IOS Security Configuration Guide, Release 12.2』の付録「RADIUS Atributes」を参照してください。これには、Cisco.com のホームページ([Documentation] > [Cisco IOS Software] > [12.2 Mainline] > [Command References])からアクセス可能です。

ベンダー独自の RADIUS サーバとの通信に関するスイッチ設定

RADIUS に関する IETF ドラフト規格では、スイッチと RADIUS サーバ間でベンダー独自仕様の情報を通信する方式について定められていますが、RADIUS アトリビュート セットを独自に機能拡張しているベンダーもあります。CiscoIOS ソフトウェアは、ベンダー独自仕様の RADIUS アトリビュートのサブセットをサポートしています。

前述したように、RADIUS(ベンダーの独自仕様によるものか、IETF ドラフトに準拠するものかを問わず)を設定するには、RADIUS サーバ デーモンが稼動しているホストと、そのホストがスイッチと共有するシークレット テキスト ストリングを指定しなければなりません。RADIUS ホストおよびシークレット テキスト ストリングを指定するには、 radius-server グローバル コンフィギュレーション コマンドを使用します。

ベンダー独自仕様の RADIUS サーバ ホスト、および共有されるシークレット テキスト ストリングを指定するには、特権 EXEC モードで次の手順を実行します。

ベンダー独自仕様の RADIUS ホストを削除するには、 no radius-server host {hostname | ip-address} non-standard グローバル コンフィギュレーション コマンド を使用します。鍵をディセーブルにするには、 no radius-server key グローバル コンフィギュレーション コマンドを使用します。

次に、ベンダー独自仕様の RADIUS ホストを指定し、スイッチとサーバの間で rad124 という秘密鍵を使用する例を示します。

スイッチ上での CoA 設定

スイッチ上で CoA を設定するには、特権 EXEC モードで次の手順を実行します。この手順は必須です。

|

|

|

|

|---|---|---|

外部ポリシー サーバとの相互作用を容易にするために、認証、認可、アカウンティング(AAA)サーバとしてスイッチを設定します。 |

||

client { ip-address | name } [ vrf vrfname ] [ server-key string ] |

ダイナミック認可ローカルサーバ コンフィギュレーション モードを開始し、装置が受け入れる CoA 要求と接続解除要求の送信元である RADIUS クライアントを指定します。 |

|

| ignore コマンドの詳細については、Cisco.com にある『 Cisco IOS Intelligent Services Gateway Command Reference 』を参照してください。 |

||

| ignore コマンドの詳細については、Cisco.com にある『 Cisco IOS Intelligent Services Gateway Command Reference 』を参照してください。 |

||

(任意)CoA 要求を無視して、セッションをホスティングするポートを一時的にディセーブルにするようにスイッチを設定します。ポートの一時的なディセーブル化の目的は、VLAN 変更が発生し、エンドポイントに変更を検知するサプリカントがない場合に、ホストから DHCP 再ネゴシエーションを起動することです。 |

||

(任意)セッションをホスティングするポートの管理上のシャットダウンを要求する非標準コマンドを無視するようにスイッチを設定します。ポートのシャットダウンによって、セッションが終了します。 標準の CLI コマンドまたは Simple Network Management Protocol(SNMP; 簡易ネットワーク管理プロトコル)コマンドを使用してポートを再度、イネーブルにします。 |

||

AAA をディセーブルにするには、 no aaa new-model グローバル コンフィギュレーション コマンドを使用します。スイッチ上で AAA サーバ機能をディセーブルにするには、 no aaa server radius dynamic authorization グローバル コンフィギュレーション コマンドを使用します。

CoA 機能のモニタリングとトラブルシューティング

スイッチ上で CoA 機能のモニタリングおよびトラブルシューティングを行うには、次の Cisco IOS コマンドを使用します。

RADIUS サーバ ロード バランシングの設定

この機能を使用して、アクセスおよび認証要求をサーバ グループ内のすべての RADIUS サーバに均等に分散することができます。詳細については、『Cisco IOS Security Configuration Guide, Release 12.2』の「RADIUS Server Load Balancing」の章を参照してください。

http://www.ciscosystems.com/en/US/docs/ios/12_2sb/feature/guide/sbrdldbl.html

RADIUS の設定の表示

Kerberos によるスイッチ アクセスの制御

ここでは、Kerberos セキュリティ システムをイネーブルにして設定する方法について説明します。Kerberos セキュリティ システムは、信頼できるサードパーティを使用してネットワーク リソースに対する要求を認証します。この機能を使用するには、スイッチにスイッチ ソフトウェアの暗号化バージョンをインストールする必要があります。

この機能を使用し、暗号化ソフトウェア ファイルを Cisco.com からダウンロードするには許可を得る必要があります。詳細については、このリリースのリリース ノートを参照してください。

Kerberos の設定例については、次の URL にある『 Cisco IOS Security Configuration Guide, Release 12.2 』の「Security Server Protocols」の章にある「Kerberos Configuration Examples」を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_configuration_guide_book09186a0080087df1.html

ここで使用するコマンドの構文および使用方法の詳細については、次の URL にある『Cisco IOS Security Command Reference, Release 12.2 』の「Security Server Protocols」の章の「Kerberos Commands」のセクションを参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_command_reference_book09186a0080087e33.html

(注) Kerberos の設定例および『Cisco IOS Security Command Reference, Release 12.2』では、信頼のおけるサードパーティとして Catalyst 3750 スイッチを使用しています。このスイッチは Kerberos に対応し、ネットワーク セキュリティ サーバとして設定され、Kerberos プロトコルを使用したユーザ認証ができます。

Kerberos の概要

Kerberos はマサチューセッツ工科大学(MIT)が開発した秘密鍵によるネットワーク認証プロトコルです。Data Encryption Standard(DES;データ暗号化規格)という暗号化アルゴリズムを暗号化と認証に使用し、ネットワーク リソースに対する要求を認証します。Kerberos は、信頼できるサードパーティという概念を使ってユーザとサービスに対してセキュリティの検証を実行します。この信頼できるサードパーティを Key Distribution Center (KDC; 鍵発行局)と呼びます。

Kerberos は、ユーザが誰であるか、そのユーザが使用しているネットワーク サービスは何であるかを検証します。これを実行するために、KDC(つまり信頼できる Kerberos サーバ)がユーザにチケットを発行します。これらのチケットには有効期限があり、ユーザ資格情報のキャッシュに保存されます。Kerberos サーバは、ユーザ名やパスワードの代わりにチケットを使ってユーザとネットワーク サービスを認証します。

(注) Kerberos サーバには、ネットワーク セキュリティ サーバとして設定され、Kerberos プロトコルを使用してユーザを認証できる Catalyst 3750 スイッチを使用できます。

Kerberos の資格情報発行スキームでは、 single logon という手順を使用します。この手順では、ユーザを 1 回認証すると、ユーザ資格情報が有効な間は(他のパスワードの暗号化を行わずに)セキュア認証が可能になります。

このソフトウェア リリースは Kerberos 5 に対応しています。Kerberos 5 では、すでに Kerberos 5 を使用している組織が、(UNIX サーバや PC などの)他のネットワーク ホストが使用している KDC 上の Kerberos 認証データベースを使用できます。

このソフトウェア リリースでは、Kerberos は次のネットワーク サービスをサポートしています。

表 9-5 に、一般的な Kerberos 関連用語とその定義を示します。

|

|

|

|---|---|

ユーザやサービスが他のサービスに対して自分自身の身元を証明する手順。たとえば、クライアントはスイッチに対して認証を得て、スイッチは他のスイッチに対して認証を得ます。 |

|

ユーザがネットワークやスイッチにおいてどのような権限を有しており、またどのような動作を実行できるかを、スイッチが識別する手段 |

|

認証チケット(TGT2 やサービス資格情報など)を表す総称。Kerberos 資格情報で、ユーザまたはサービスの ID を検証します。ネットワーク サービスがチケットを発行した Kerberos サーバを信頼することにした場合、ユーザ名やパスワードを再入力する代わりにこれを使用できます。資格情報の有効期限は、8 時間がデフォルトの設定です。 |

|

Kerberos プリンシパルの承認レベル ラベル。ほとんどの Kerberos プリンシパルは、[ user@REALM ] という形式です(たとえば、smith@EXAMPLE.COM)。Kerberos インスタンスのある Kerberos プリンシパルは、[ user/instance@REALM ] という形式です(たとえば、smith/admin@EXAMPLE.COM)。Kerberos インスタンスは、認証が成功した場合のユーザの承認レベルを指定するために使用できます。各ネットワーク サービスのサーバは、Kerberos インスタンスの許可マッピングを適用し実行できますが、必須ではありません。 。 。 |

|

KDC3 |

|

Kerberos 資格情報のインフラストラクチャをサポートするために変更されたアプリケーションやサービスのことを指す用語 |

|

Kerberos サーバに登録されたユーザ、ホスト、およびネットワーク サービスで構成されるドメイン。Kerberos サーバを信頼して、ユーザまたはネットワーク サービスに対する別のユーザまたはネットワーク サービスの ID を検証します。 。 |

|

ネットワーク ホストで稼動しているデーモン。ユーザおよびネットワーク サービスはそれぞれ Kerberos サーバに ID を登録します。ネットワーク サービスは Kerberos サーバにクエリーを送信して、他のネットワーク サービスの認証を得ます。 |

|

KEYTAB4 |

ネットワーク サービスが KDC と共有するパスワード。Kerberos 5 以降のバージョンでは、ネットワーク サービスは KEYTAB を使って暗号化されたサービス資格情報を暗号解除して認証します。KEYTAB は Kerberos 5 よりも前のバージョンでは、SRVTAB5 と呼ばれています。 |

Kerberos ID とも呼ばれ、Kerberos サーバに基づき、ユーザが誰であるか、サービスが何であるかを表します。 。 |

|

ネットワーク サービスの資格情報。KDC から資格情報が発行されると、ネットワーク サービスと KDC が共有するパスワードで暗号化されます。ユーザ TGT ともパスワードを共有します。 |

|

ネットワーク サービスが KDC と共有するパスワード。SRVTAB は、Kerberos 5 以降のバージョンでは KEYTAB と呼ばれています。 |

|

身分証明書のことで、KDC が認証済みユーザに発行する資格情報。TGT を受け取ったユーザは、KDC が示した Kerberos レルム内のネットワーク サービスに対して認証を得ることができます。 |

| 2.TGT = Ticket Granting Ticket(身分証明書) |

Kerberos の動作

Kerberos サーバには、ネットワーク セキュリティ サーバとして設定され、Kerberos プロトコルを使用してリモート ユーザを認証できる Catalyst 3750 スイッチを使用できます。Kerberos をカスタマイズする方法はいくつかありますが、ネットワーク サービスにアクセスしようとするリモート ユーザは、3 つのセキュリティ レイヤを通過しないとネットワーク サービスにアクセスできません。

Kerberos サーバとして Catalyst 3750 スイッチを使用して、ネットワーク サービスに対して認証を得る手順は、次のとおりです。

境界スイッチに対する認証の取得

ここでは、リモート ユーザが通過しなければならない最初のセキュリティ レイヤについて説明します。ユーザは、まず境界スイッチに対して認証を得なければなりません。リモート ユーザが境界スイッチに対して認証を得る場合、次のプロセスが発生します。

1.![]() ユーザが境界スイッチに対して、Kerberos 未対応の Telnet 接続を開始します。

ユーザが境界スイッチに対して、Kerberos 未対応の Telnet 接続を開始します。

2.![]() ユーザ名とパスワードの入力を求めるプロンプトをスイッチが表示します。

ユーザ名とパスワードの入力を求めるプロンプトをスイッチが表示します。

3.![]() スイッチが、このユーザの TGT を KDC に要求します。

スイッチが、このユーザの TGT を KDC に要求します。

4.![]() KDC がユーザ ID を含む暗号化された TGT をスイッチに送信します。

KDC がユーザ ID を含む暗号化された TGT をスイッチに送信します。

5.![]() スイッチは、ユーザが入力したパスワードを使って TGT の暗号解除を試行します。

スイッチは、ユーザが入力したパスワードを使って TGT の暗号解除を試行します。

•![]() 暗号解除に成功した場合は、ユーザはスイッチに対して認証を得ます。

暗号解除に成功した場合は、ユーザはスイッチに対して認証を得ます。

•![]() 暗号解除に成功しない場合は、ユーザ名とパスワードを再入力(Caps Lock または Num Lock のオン/オフに注意)するか、別のユーザ名とパスワードを入力してステップ 2 の手順を繰り返します。

暗号解除に成功しない場合は、ユーザ名とパスワードを再入力(Caps Lock または Num Lock のオン/オフに注意)するか、別のユーザ名とパスワードを入力してステップ 2 の手順を繰り返します。

Kerberos 未対応の Telnet セッションを開始し、境界スイッチの認証を得ているリモート ユーザはファイアウォールの内側にいますが、ネットワーク サービスにアクセスするには、KDC から直接認証を得る必要があります。ユーザが KDC から認証を得なければならないのは、KDC が発行する TGT はスイッチに保存されており、ユーザがこのスイッチにログオンしない限り、追加の認証に使用できないからです。

KDC からの TGT の取得

ここでは、リモート ユーザが通過しなければならない 2 番めのセキュリティ レイヤについて説明します。ユーザは、ネットワーク サービスにアクセスするために、このレイヤで KDC の認証を得て、KDC から TGT を取得しなければなりません。

KDC に対して認証を得る方法については、次の URL にある『 Cisco IOS Security Configuration Guide, Release 12.2 』の「Security Server Protocols」の章にある「Obtaining a TGT from a KDC」を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_configuration_guide_chapter09186a00800ca7ad.html

ネットワーク サービスに対する認証の取得

ここでは、リモート ユーザが通過しなければならない 3 番めのセキュリティ レイヤについて説明します。TGT を取得したユーザは、このレイヤで Kerberos レルム内のネットワーク サービスに対して認証を得なければなりません。

ネットワーク サービスに対して認証を得る方法については、次の URL にある『 Cisco IOS Security Configuration Guide, Release 12.2 』の「Security Server Protocols」の章にある「Authenticating to Network Services」を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_configuration_guide_chapter09186a00800ca7ad.html

Kerberos の設定

リモート ユーザがネットワーク サービスに対して認証を得るには、Kerberos レルム内のホストと KDC を設定し、ユーザとネットワーク サービスの両方に通信を行い、相互に認証させる必要があります。これを実現するには、互いの識別が必要です。KDC 上の Kerberos データベースにホストのエントリを追加し、Kerberos レルム内のすべてのホストに KDC が生成した KEYTAB ファイルを追加します。また、KDC データベースにユーザ用のエントリも作成します。

ホストおよびユーザのエントリを追加または作成する場合の注意事項は次のとおりです。

•![]() Kerberos プリンシパル名はすべて小文字で なければなりません 。

Kerberos プリンシパル名はすべて小文字で なければなりません 。

•![]() Kerberos インスタンス名はすべて小文字で なければなりません 。

Kerberos インスタンス名はすべて小文字で なければなりません 。

•![]() Kerberos レルム名はすべて大文字で なければなりません 。

Kerberos レルム名はすべて大文字で なければなりません 。

(注) Kerberos サーバには、ネットワーク セキュリティ サーバとして設定され、Kerberos プロトコルを使用してユーザを認証できる Catalyst 3750 スイッチを使用できます。

Kerberos 認証済みサーバ/クライアント システムを設定する手順は、次のとおりです。

•![]() Kerberos コマンドを使用して KDC を設定します。

Kerberos コマンドを使用して KDC を設定します。

•![]() Kerberos プロトコルを使用するようにスイッチを設定します。

Kerberos プロトコルを使用するようにスイッチを設定します。

設定については、次の URL にある『 Cisco IOS Security Configuration Guide, Release 12.2 』の「Security Server Protocols」の章にある「Kerberos Configuration Task List」を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_configuration_guide_chapter09186a00800ca7ad.html

スイッチのローカル認証および許可の設定

ローカル モードで AAA を実装するようにスイッチを設定すると、サーバがなくても動作するように AAA を設定できます。この場合、スイッチは認証および許可の処理を行います。この設定ではアカウンティング機能は使用できません。

スイッチをローカル AAA 用に設定するには、特権 EXEC モードで次の手順を実行します。

AAA をディセーブルにするには、 no aaa new-model グローバル コンフィギュレーション コマンドを使用します。許可をディセーブルにするには、 no aaa authorization { network | exec } method1 グローバル コンフィギュレーション コマンドを使用します。

(注) AAA 方式を使用して HTTP アクセスに対しスイッチのセキュリティを確保するには、ip http authentication aaa グローバル コンフィギュレーション コマンドでスイッチを設定する必要があります。AAA 認証を設定しても、AAA 方式を使用した HTTP アクセスに対するスイッチのセキュリティは確保されません。

ip http authentication コマンドの詳細については、『Cisco IOS Security Command Reference, Release 12.2』を参照してください。

SSH のためのスイッチの設定

ここでは、SSH 機能を設定する方法について説明します。この機能を使用するには、暗号(暗号化)ソフトウェア イメージをスイッチにインストールする必要があります。この機能を使用し、Cisco.com から暗号化ソフトウェア ファイルをダウンロードするには許可を得る必要があります。詳細については、このリリースのリリース ノートを参照してください。

SSH の設定例については、次の URL にある『 Cisco IOS Security Configuration Guide, Cisco IOS Release 12.2 』の「Configuring Secure Shell」の章にある「SSH Configuration Examples」を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_configuration_guide_chapter09186a00800ca7d5.html

(注) ここで使用するコマンドの構文および使用方法の詳細については、次の URL にあるこのリリースに対応するコマンド リファレンスおよび Cisco IOS Release 12.2 のコマンド リファレンスを参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_command_reference_book09186a0080087e33.html

SSH の概要

SSH は、デバイスに対する安全なリモート接続を可能にするプロトコルです。SSH は、デバイスの認証時に強力な暗号化を行うことで、リモート接続について Telnet 以上のセキュリティを実現します。このソフトウェア リリースは、SSH バージョン 1(SSHv1)および SSH バージョン 2(SSHv2)をサポートしています。

•![]() 「SSH サーバ、統合クライアント、およびサポートされているバージョン」

「SSH サーバ、統合クライアント、およびサポートされているバージョン」

•![]() 「制限事項」

「制限事項」

(注) IP ベース イメージ(以前の Standard Multilayer Image(SMI; 標準マルチレイヤ イメージ))ソフトウェアまたは IP サービス イメージ(以前の Enhanced Multilayer Image(EMI; 拡張マルチレイヤ イメージ))ソフトウェアの暗号化バージョンを実行するスタック マスターで障害が発生し、ソフトウェアの非暗号化バージョンを実行するスイッチに置き換わった場合、スイッチ スタックへの SSH 接続は失われることがあります。IP ベース イメージ ソフトウェアまたは IP サービス イメージ ソフトウェアの暗号化バージョンを実行するスイッチをスタック マスターにすることを推奨します。スタック マスターが IP ベース イメージ ソフトウェアまたは IP サービス イメージ ソフトウェアの非暗号化バージョンを実行している場合、暗号化機能は使用できません。

SSH サーバ、統合クライアント、およびサポートされているバージョン

SSH 機能には SSH サーバおよび SSH 統合クライアントがあり、これらはスイッチ上で実行されるアプリケーションです。SSH クライアントを使用すると、SSH サーバが稼動するスイッチに接続できます。SSH サーバは、このリリースでサポートされている SSH クライアントおよび、他社製の SSH クライアントと使用します。また、SSH クライアントは、このリリースでサポートされている SSH サーバおよび他社製の SSH サーバと使用します。

スイッチは、SSHv1 または SSHv2 サーバをサポートしています。

SSH は、DES 暗号化アルゴリズム、Triple DES(3DES)暗号化アルゴリズム、およびパスワードベースの認証をサポートしています。

•![]() TACACS+(詳細については、「TACACS+ によるスイッチ アクセスの制御」を参照してください)

TACACS+(詳細については、「TACACS+ によるスイッチ アクセスの制御」を参照してください)

•![]() RADIUS(詳細については、「RADIUS によるスイッチ アクセスの制御」を参照してください)

RADIUS(詳細については、「RADIUS によるスイッチ アクセスの制御」を参照してください)

•![]() ローカル認証および許可(詳細については、「スイッチのローカル認証および許可の設定」を参照してください)

ローカル認証および許可(詳細については、「スイッチのローカル認証および許可の設定」を参照してください)

(注) このソフトウェア リリースは、IP Security(IPSec)をサポートしていません。

制限事項

•![]() スイッチは、Rivest, Shamir, and Adelman(RSA)認証をサポートします。

スイッチは、Rivest, Shamir, and Adelman(RSA)認証をサポートします。

•![]() SSH は、実行シェル アプリケーションだけをサポートします。

SSH は、実行シェル アプリケーションだけをサポートします。

•![]() SSH サーバおよび SSH クライアントは、DES(56 ビット)および 3DES(168 ビット)データ暗号化ソフトウェアに限りサポートされます。

SSH サーバおよび SSH クライアントは、DES(56 ビット)および 3DES(168 ビット)データ暗号化ソフトウェアに限りサポートされます。

•![]() スイッチは、128 ビット キー、192 ビット キー、または 256 ビット キーを使用した Advanced Encryption Standard(AES)暗号化アルゴリズムをサポートします。ただし、対称暗号 AES によるキーの暗号化はサポートしません。

スイッチは、128 ビット キー、192 ビット キー、または 256 ビット キーを使用した Advanced Encryption Standard(AES)暗号化アルゴリズムをサポートします。ただし、対称暗号 AES によるキーの暗号化はサポートしません。

SSH の設定

•![]() 「スイッチで SSH を実行するためのセットアップ」(必須)

「スイッチで SSH を実行するためのセットアップ」(必須)

•![]() 「SSH サーバの設定」(スイッチを SSH サーバとして設定する場合に限り必須)

「SSH サーバの設定」(スイッチを SSH サーバとして設定する場合に限り必須)

設定時の注意事項

スイッチを SSH サーバまたは SSH クライアントとして設定する場合は、次の注意事項に従ってください。

•![]() SSHv2 サーバは、SSHv1 サーバで生成される RSA 鍵のペアを使用できます(逆の場合も同様です)。

SSHv2 サーバは、SSHv1 サーバで生成される RSA 鍵のペアを使用できます(逆の場合も同様です)。

•![]() SSH サーバがスタック マスター上で稼動中に、スタック マスターに障害が生じた場合、新しいスタック マスターは直前のスタック マスターによって生成された RSA 鍵を使用します。

SSH サーバがスタック マスター上で稼動中に、スタック マスターに障害が生じた場合、新しいスタック マスターは直前のスタック マスターによって生成された RSA 鍵を使用します。

•![]() crypto key generate rsa グローバル コンフィギュレーション コマンドを入力した後、CLI エラー メッセージが表示される場合、RSA 鍵ペアは生成されていません。ホスト名およびドメインを再設定してから、 crypto key generate rsa コマンドを入力してください。詳細については、「スイッチで SSH を実行するためのセットアップ」を参照してください。

crypto key generate rsa グローバル コンフィギュレーション コマンドを入力した後、CLI エラー メッセージが表示される場合、RSA 鍵ペアは生成されていません。ホスト名およびドメインを再設定してから、 crypto key generate rsa コマンドを入力してください。詳細については、「スイッチで SSH を実行するためのセットアップ」を参照してください。

•![]() RSA 鍵のペアを生成する場合に、メッセージ [No host name specified]

RSA 鍵のペアを生成する場合に、メッセージ [No host name specified] が表示されることがあります。このメッセージが表示された場合は、 hostname グローバル コンフィギュレーション コマンドを使用してホスト名を設定する必要があります。

•![]() RSA 鍵のペアを生成する場合に、メッセージ [No domain specified]

RSA 鍵のペアを生成する場合に、メッセージ [No domain specified] が表示されることがあります。このメッセージが表示された場合は、 ip domain-name グローバル コンフィギュレーション コマンドを使用して IP ドメイン名を設定する必要があります。

•![]() ローカル認証および許可の方法を設定する場合に、コンソール上で AAA がディセーブルにされていることを確認してください。

ローカル認証および許可の方法を設定する場合に、コンソール上で AAA がディセーブルにされていることを確認してください。

スイッチで SSH を実行するためのセットアップ

SSH を実行するようにスイッチをセットアップするには、次の手順を実行してください。

1.![]() 暗号化ソフトウェア イメージを Cisco.com からダウンロードします。この手順は必須です。詳細については、このリリースのリリース ノートを参照してください。

暗号化ソフトウェア イメージを Cisco.com からダウンロードします。この手順は必須です。詳細については、このリリースのリリース ノートを参照してください。

2.![]() スイッチのホスト名および IP ドメイン名を設定します。この手順を実行するのは、スイッチを SSH サーバとして設定する場合だけです。

スイッチのホスト名および IP ドメイン名を設定します。この手順を実行するのは、スイッチを SSH サーバとして設定する場合だけです。

3.![]() スイッチが SSH を自動的にイネーブルにするための RSA 鍵のペアを生成します。この手順を実行するのは、スイッチを SSH サーバとして設定する場合だけです。

スイッチが SSH を自動的にイネーブルにするための RSA 鍵のペアを生成します。この手順を実行するのは、スイッチを SSH サーバとして設定する場合だけです。

4.![]() ローカル アクセスまたはリモート アクセス用にユーザ認証を設定します。この手順は必須です。詳細については、「スイッチのローカル認証および許可の設定」を参照してください。

ローカル アクセスまたはリモート アクセス用にユーザ認証を設定します。この手順は必須です。詳細については、「スイッチのローカル認証および許可の設定」を参照してください。

ホスト名と IP ドメイン名を設定し、RSA 鍵のペアを生成するには、特権 EXEC モードで次の手順を実行します。この手順を実行するのは、スイッチを SSH サーバとして設定する場合です。

|

|

|

|

|---|---|---|

スイッチ上でローカルおよびリモート認証用に SSH サーバをイネーブルにし、RSA 鍵のペアを生成します。 最小モジュラス サイズは、1024 ビットにすることを推奨します。 RSA 鍵のペアを生成する場合に、モジュラスの長さの入力を求められます。モジュラスが長くなるほど安全ですが、生成と使用に時間がかかります。 |

||

RSA 鍵のペアを削除するには、 crypto key zeroize rsa グローバル コンフィギュレーション コマンドを使用します。RSA 鍵のペアを削除すると、SSH サーバは自動的にディセーブルになります。

SSH サーバの設定

SSH サーバを設定するには、特権 EXEC モードで次の手順を実行します。

デフォルトの SSH 制御パラメータに戻すには、 no ip ssh { timeout | authentication-retries } グローバル コンフィギュレーション コマンドを使用します。

SSH の設定およびステータスの表示

SSH サーバの設定およびステータスを表示するには、 表 9-6 の特権 EXEC コマンドを 1 つまたは複数使用します。

|

|

|

|---|---|

これらのコマンドの詳細については、次の URL にある『 Cisco IOS Security Command Reference, Cisco IOS Release 12.2 』の「Other Security Features」の章にある「Secure Shell Commands」を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1835/products_command_reference_chapter09186a00800ca7cd.html

SSL HTTP のためのスイッチの設定

ここでは、HTTP 1.1 のサーバおよびクライアントに対応した Secure Socket Layer(SSL)バージョン 3.0 を設定する方法について説明します。SSL は、セキュア HTTP 通信を実現するために、HTTP クライアント認証だけでなく、サーバ認証、暗号化、およびメッセージの完全性も提供します。SSL を使用するには、暗号化ソフトウェア イメージがスイッチにインストールされている必要があります。この機能を使用し、Cisco.com から暗号化ソフトウェア ファイルをダウンロードするには許可を得る必要があります。暗号化イメージの詳細については、このリリースのリリース ノートを参照してください。

•![]() 「セキュア HTTP サーバおよびクライアントのステータスの表示」

「セキュア HTTP サーバおよびクライアントのステータスの表示」

ここで使用する設定例やコマンドの構文および使用方法の詳細については、次の URL にある Cisco IOS Release 12.2(15)T の「HTTPS - HTTP Server and Client with SSL 3.0」の機能説明を参照してください。

http://www.cisco.com/en/US/products/sw/iosswrel/ps1839/products_feature_guide09186a008015a4c6.html

セキュア HTTP サーバおよびクライアントの概要

セキュア HTTP 接続の場合、HTTP サーバが送受信するデータは暗号化されてインターネットに送信されます。SSL 暗号化を伴う HTTP は、Web ブラウザからスイッチを設定するような機能に、セキュアな接続を提供します。シスコが実装するセキュア HTTP サーバおよびセキュア HTTP クライアントでは、アプリケーション レイヤの暗号化に SSL バージョン 3.0 を使用します。HTTP over SSL は、HTTPS と省略されます(セキュアな接続の場合、URL が http:// の代わりに https:// で始まります)。

セキュア HTTP サーバ(スイッチ)の主な役割は、指定のポート(デフォルトの HTTPS ポートは 443)で HTTPS 要求を待ち受けて、HTTP 1.1 Web サーバへその要求を渡すことです。HTTP 1.1 サーバはその要求を処理して、セキュア HTTP サーバへ応答(呼び出す)します。セキュア HTTP サーバは HTTP 1.1 サーバの代わりに、元の要求に応えます。

セキュア HTTP クライアント(Web ブラウザ)の主な役割は、Cisco IOS アプリケーション要求に応答して、そのアプリケーションが要求した HTTPS User Agent サービスを実行し、応答を(そのアプリケーションに)返すことです。

CA のトラストポイント

Certificate Authority(CA; 認証局)は、要求を認可して参加するネットワーク デバイスに証明書を発行します。これらのサービスは、参加するデバイスに対する中央集中的なセキュリティ キーおよび証明書の管理を提供します。特定の CA サーバは トラストポイント と呼ばれます。

接続が実行されると、HTTPS サーバは、トラストポイントとなる特定の CA から得た X.509v3 の証明書を発行することで、セキュアな接続をクライアントに提供します。クライアント(通常、Web ブラウザ)は、その証明書の認証に必要な公開鍵を保有しています。

セキュア HTTP 接続には、CA のトラストポイントを設定することを強く推奨します。HTTPS サーバを実行しているデバイスに CA のトラストポイントが設定されていないと、サーバは自身を認証して必要な RSA の鍵のペアを生成します。自身で認証した(自己署名)証明書は適切なセキュリティではないので、接続するクライアントはその証明書が自己証明書であることを通知し、ユーザに接続の選択(確立または拒否)をさせる必要があります。この選択肢は内部ネットワーク トポロジ(テスト用など)に役立ちます。

CA のトラストポイントを設定していないと、セキュア HTTP 接続を有効にした場合、そのセキュア HTTP サーバ(またはクライアント)に対する一時的または永続的な自己署名証明書が自動的に生成されます。

•![]() スイッチにホスト名とドメイン名が設定されてない場合、生成される自己署名証明書は一時的なものです。スイッチを再起動すると、この一時的な自己署名証明書は失われ、新たに自己署名証明書(一時的に)が割り当てられます。

スイッチにホスト名とドメイン名が設定されてない場合、生成される自己署名証明書は一時的なものです。スイッチを再起動すると、この一時的な自己署名証明書は失われ、新たに自己署名証明書(一時的に)が割り当てられます。

•![]() スイッチにホスト名とドメイン名が設定されている場合、生成される自己署名証明書は永続的なものです。この証明書は、スイッチを再起動しても、セキュア HTTP サーバを無効にしても有効のままです。そのため、再度セキュア HTTP 接続を有効にしたときに使用できます。

スイッチにホスト名とドメイン名が設定されている場合、生成される自己署名証明書は永続的なものです。この証明書は、スイッチを再起動しても、セキュア HTTP サーバを無効にしても有効のままです。そのため、再度セキュア HTTP 接続を有効にしたときに使用できます。

(注) CA およびトラストポイントは、デバイスごとに設定する必要があります。他のデバイスからこれらをコピーしても、スイッチでは無効です。

自己署名証明書が生成された場合、その情報は show running-config 特権 EXEC コマンドで出力できます。自己署名証明書を表示するコマンドの出力(show running-config コマンド)を例として一部示します。

自己署名証明書は、セキュア HTTP サーバを無効にして、 no crypto pki trustpoint TP-self-signed-30890755072 グローバル コンフィギュレーション コマンドを入力することで削除できます。その後、セキュア HTTP サーバを再度有効にすると、自己署名証明書が新たに生成されます。

(注) TP self-signed の後ろに表示されている値は、デバイスのシリアル番号によって異なります。

オプションのコマンド( ip http secure-client-auth )を使用すると、HTTPS サーバがクライアントからの X.509v3 証明書を要求します。クライアントの認証は、サーバ自身の認証よりも高いセキュリティを提供します。

認証局の詳細については、『 Cisco IOS Security Configuration Guide, Release 12.2 』の「Configuring Authority Interoperability」の章を参照してください。これには、Cisco.com のホームページ([Documentation] > [Cisco IOS Software] > [12.2 Mainline] > [Command References])からアクセス可能です。

CipherSuite

CipherSuite は暗号化アルゴリズムおよびダイジェスト アルゴリズムを指定して、SSL 接続に使用します。HTTPS サーバに接続すると、クライアントの Web ブラウザは、サポート対象の CipherSuite のリストを提供します。その後クライアントとサーバは、両方でサポートされている暗号化アルゴリズムで最適なものをリストから選択してネゴシエートします。たとえば、Netscape Communicator 4.76 は、米国の セキュリティ(RSA 公開鍵暗号 MD2、MD5、RC2-CBC、RC4、DES-CBC、および DES-EDE3-CBC)をサポートします。

最適な暗号化には、128 ビット暗号化をサポートするクライアント ブラウザ(Microsoft Internet Explorer バージョン 5.5 以降または Netscape Communicator バージョン 4.76 以降など)が必要です。SSL_RSA_WITH_DES_CBC_SHA CipherSuite は、128 ビット暗号化を提供しないため、他の CipherSuite よりもセキュリティが低くなります。

CipherSuite は、よりセキュリティが高く、複雑になればなるほど、わずかですが処理時間が必要になります。次に、スイッチでサポートされる CipherSuite およびルータの処理負荷(速さ)による CipherSuite のランク(速い順)を定義します。

1.![]() SSL_RSA_WITH_DES_CBC_SHA:メッセージの暗号化に DES-CBC、およびメッセージ ダイジェストに SHA を使用した RSA の鍵交換(RSA 公開鍵暗号化)

SSL_RSA_WITH_DES_CBC_SHA:メッセージの暗号化に DES-CBC、およびメッセージ ダイジェストに SHA を使用した RSA の鍵交換(RSA 公開鍵暗号化)

2.![]() SSL_RSA_WITH_RC4_128_MD5:RC4 128 ビット暗号化、およびメッセージ ダイジェストに MD5 を使用した RSA の鍵交換

SSL_RSA_WITH_RC4_128_MD5:RC4 128 ビット暗号化、およびメッセージ ダイジェストに MD5 を使用した RSA の鍵交換

3.![]() SSL_RSA_WITH_RC4_128_SHA:RC4 128 ビット暗号化、およびメッセージ ダイジェストに SHA を使用した RSA の鍵交換

SSL_RSA_WITH_RC4_128_SHA:RC4 128 ビット暗号化、およびメッセージ ダイジェストに SHA を使用した RSA の鍵交換

4.![]() SSL_RSA_WITH_3DES_EDE_CBC_SHA:メッセージの暗号化に 3DES と DES-EDE3-CBC、およびメッセージ ダイジェストに SHA を使用した RSA の鍵交換(RSA 公開鍵暗号化)

SSL_RSA_WITH_3DES_EDE_CBC_SHA:メッセージの暗号化に 3DES と DES-EDE3-CBC、およびメッセージ ダイジェストに SHA を使用した RSA の鍵交換(RSA 公開鍵暗号化)

(暗号化およびダイジェスト アルゴリズムをそれぞれ指定して組み合わせた)RSA は、SSL 接続において鍵の生成および認証の両方に使用されます。これは、CA のトラストポイントが設定されているかどうかにかかわりません。

セキュア HTTP サーバおよびクライアントの設定

SSL のデフォルト設定

SSL の設定時の注意事項

SSL をスイッチ クラスタで使用すると、SSL セッションがクラスタ コマンダで終了します。クラスタ メンバーのスイッチは標準の HTTP で動作させる必要があります。

CA のトラストポイントを設定する前に、システム クロックが設定されていることを確認してください。クロックが設定されていないと、不正な日付により証明書が拒否されます。

CA のトラストポイントの設定

セキュア HTTP 接続には、CA のトラストポイントを正式に設定することを推奨します。CA のトラストポイントは、自己署名証明書より高いセキュリティがあります。

CA のトラストポイントを設定するには、特権 EXEC モードで次の手順を実行します。

no crypto ca trustpoint name グローバル コンフィギュレーション コマンドを使用して、CA に関連するすべての ID 情報および証明書を削除できます。

セキュア HTTP サーバの設定

証明に証明書の認証を使用する場合、前の手順を使用してスイッチの CA トラストポイントを設定してから、HTTP サーバを有効にする必要があります。CA のトラストポイントを設定していない場合、セキュア HTTP サーバを最初に有効にした時点で、自己署名証明書が生成されます。サーバを設定した後、標準およびセキュア HTTP サーバ両方に適用するオプション(パス、適用するアクセス リスト、最大接続数、またはタイムアウト ポリシー)を設定できます。

セキュア HTTP サーバを設定するには、特権 EXEC モードで次の手順を実行します。

標準の HTTP サーバをディセーブルにするには、 no ip http server グローバル コンフィギュレーション コマンドを使用します。セキュア HTTP サーバをディセーブルにするには、 no ip http secure-server グローバル コンフィギュレーション コマンドを使用します。デフォルトの設定に戻すには、 no ip http secure-port および no ip http secure-ciphersuite グローバル コンフィギュレーション コマンドを使用します。クライアント認証の要件を削除するには、 no ip http secure-client-auth グローバル コンフィギュレーション コマンドを使用します。

Web ブラウザを使用してセキュア HTTP 接続を確認するには、https:// URL を入力します(URL は IP アドレス、またはサーバ スイッチのホスト名)。デフォルト ポート以外のポートを設定している場合、URL の後ろにポート番号も指定する必要があります。次に例を示します。

セキュア HTTP クライアントの設定

標準の HTTP クライアントおよびセキュア HTTP クライアントは常にイネーブルです。証明書の認証にはセキュア HTTP クライアントの証明書が必要です。次の手順では、前の手順で CA のトラストポイントをスイッチに設定していることを前提にしています。CA のトラストポイントが設定されておらず、リモートの HTTPS サーバがクライアントの認証を要求した場合、セキュア HTTP クライアントへの接続は失敗します。

セキュア HTTP クライアントを設定するには、特権 EXEC モードで次の手順を実行します。

クライアントのトラストポイントの設定を削除するには、 no ip http client secure-trustpoint name コマンドを使用します。クライアントにすでに設定されている CipherSuite 仕様を削除するには、 no ip http client secure-ciphersuite コマンドを使用します。

セキュア HTTP サーバおよびクライアントのステータスの表示

SSL セキュア サーバおよびクライアントのステータスを表示するには、 表 9-7 に記載された特権 EXEC コマンドを使用します。

|

|

|

|---|---|

SCP のためのスイッチの設定

Secure Copy Protocol(SCP)機能は、スイッチの設定やイメージ ファイルのコピーにセキュアな認証方式を提供します。SCP には SSH が必要です(Berkeley の r-tools に代わるセキュリティの高いアプリケーションおよびプロトコルです)。

SSH を動作させるには、スイッチに RSA の公開鍵と秘密鍵のペアが必要です。これは SSH が必要な SCP も同様で、セキュアな転送を実現させるには、これらの鍵のペアが必要です。

また、SSH には AAA 認証が必要のため、適切に設定するには、SCP にも AAA 認証が必要になります。

•![]() SCP をイネーブルにする前に、スイッチの SSH、認証、および許可を適切に設定してください。

SCP をイネーブルにする前に、スイッチの SSH、認証、および許可を適切に設定してください。

•![]() SCP は SSH を使用してセキュアな転送を実行するため、ルータには RSA 鍵のペアが必要です。

SCP は SSH を使用してセキュアな転送を実行するため、ルータには RSA 鍵のペアが必要です。

(注) SCP を使用する場合、コピー コマンドにパスワードを入力できません。プロンプトが表示されたときに、入力する必要があります。

Secure Copy に関する情報

Secure Copy 機能を設定するには、次の概念を理解する必要があります。

SCP は一連の Berkeley の r-tools に基づいて設計されているため、その動作内容は、SCP が SSH のセキュリティに対応している点を除けば、Remote Copy Protocol(RCP)と類似しています。また、SCP の設定には AAA の許可も必要なため、ルータはユーザが正しい権限レベルを保有しているか確認する必要があります。

適切な許可を得ているユーザは、SCP を使用して Cisco IOS File System(IFS)のファイルをスイッチに(またはスイッチから)自由にコピーできます。コピーには copy コマンドを使用します。また、許可されている管理者もこの作業をワークステーションから実行できます。

SCP の設定および検証方法の詳細については、次の URL にある『 Cisco IOS Security Configuration Guide: Securing User Services, Release 12.4 』の「Secure Copy Protocol」を参照してください。

http://www.cisco.com/en/US/docs/ios/sec_user_services/configuration/guide/sec_secure_copy_ps6350_TSD_Products_Configuration_Guide_Chapter.html

フィードバック

フィードバック